App敏感信息收集

1. APP

通过获取App配置、数据包,去获取url、api、osskey、js等敏感信息。

App查找入口

搜索引擎

- Google Hacking

- 网络空间搜索引擎

在线聚合平台

App敏感信息收集

ps:App关联打算另写一篇。

手工收集

一般是通过抓包收集接口数据或者逆向获取配置数据。

-

抓包可能会需要进行证书绕过、绕过抓包限制等。

-

常用的软件简记

- Fastboot & ADB

- HttpCanary

- Packet Capture

- Wicap

- Fildder+Burpsuite

- Mitmproxy

- Charles

- Frida

- SSL相关:JustTrustMe++/TrustMeAlready/SSLUnpinning/Inspeckage

- 强制走代理:ProxyDroid/Droni+Burpsuite

- 综合性安卓抓包/逆向/HOOK自动化脚本工具:lamda/r0capture/fridaUiTools/frida_hook_libart

-

-

逆向可能会需要进行脱壳/解码等。

-

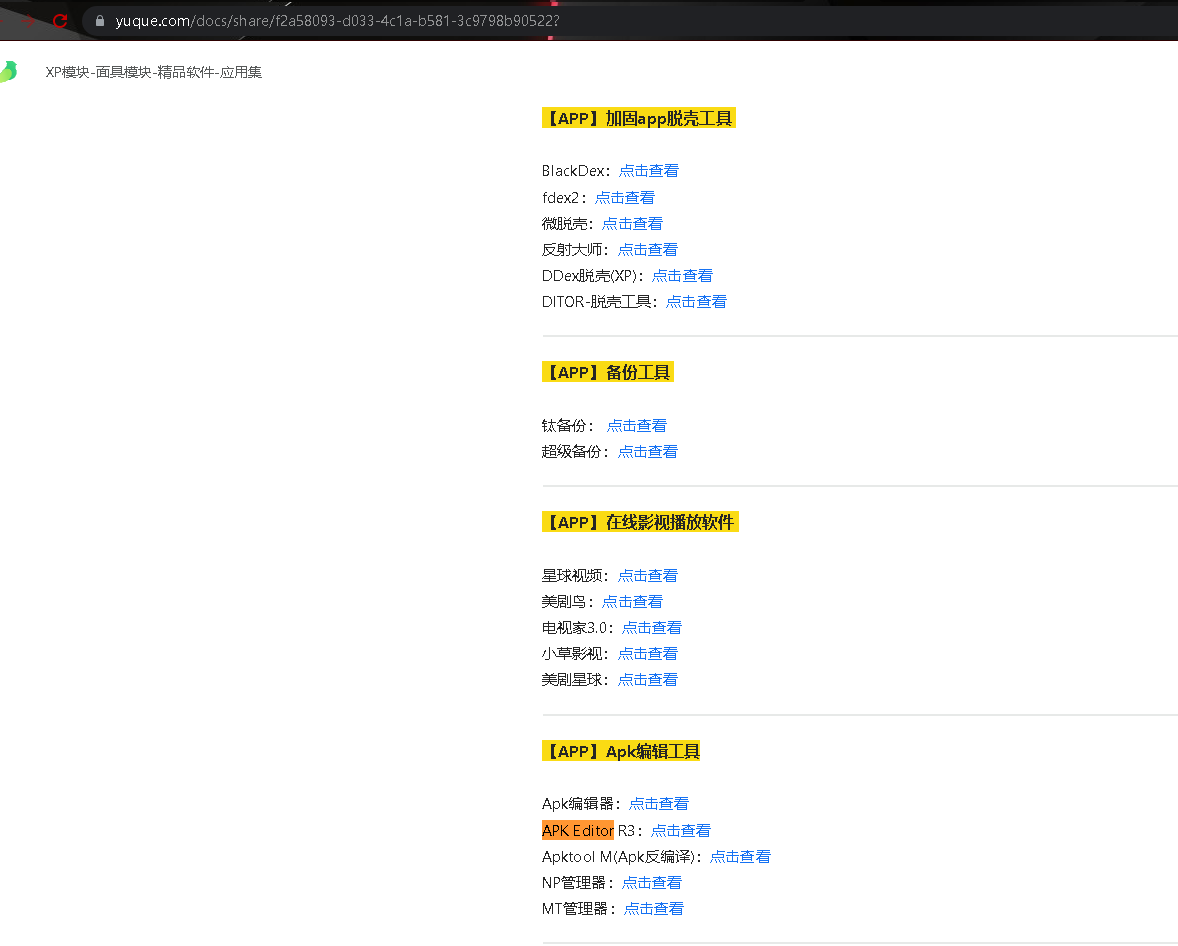

常用软件简记

-

幸运破解 qi

-

![image-20221021131154914]()

-

grep筛选

grep \-EHirn "accesskey|admin|aes|api\_key|apikey|checkClientTrusted|crypt|http:|https:|password|pinning|secret|SHA256|SharedPreferences|superuser|token|X509TrustManager|insert into|setJavaScriptEnabled|root|JavascriptInterface|MODE\_WORLD\_READABLE|MODE\_WORLD\_WRITEABLE|Pinner|checkServerTrusted|api\_secret|api/v1|api/v2" \--color APKfolder/ \# https://twitter.com/AmitMDubey/status/1272982285277491200

-

-

工具推荐:

AppInfoScanner

https://github.com/kelvinBen/AppInfoScanner

一款适用于以HW行动/红队/渗透测试团队为场景的移动端(Android、iOS、WEB、H5、静态网站)信息收集扫描工具,可以帮助渗透测试工程师、攻击队成员、红队成员快速收集到移动端或者静态WEB站点中关键的资产信息并提供基本的信息输出,如:Title、Domain、CDN、指纹信息、状态信息等。

ApkAnalyser

https://github.com/TheKingOfDuck/ApkAnalyser

一键提取安卓应用中可能存在的敏感信息。

目前可提取APK内:

- 所有字符串

- 所有URLs

- 所有ip

- 可能是hash值的字符串

- 存在的敏感词(如oss.aliyun)

- 可能是accessKey的值

原文转载自:https://forum.butian.net/share/1976

浙公网安备 33010602011771号

浙公网安备 33010602011771号