WEB开发中常见的认证机制

简述

认证机制是我们在开发中绕不开的一个环节。

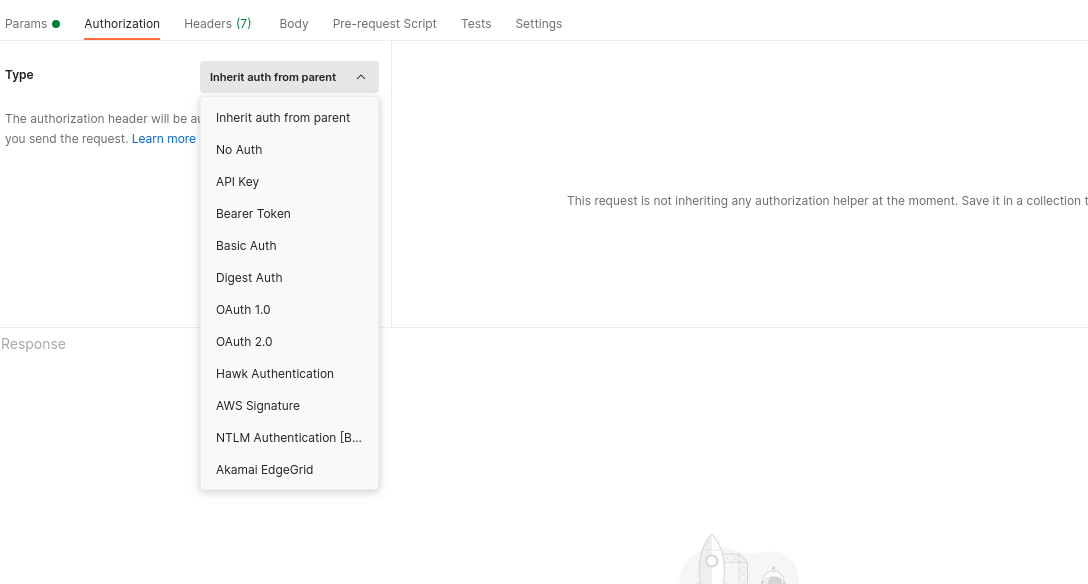

我们可以从POSTMAN中,看到常用的认证方式下面这些。

API Key(API密匙)

一种简单的身份验证方法。通过登录服务之后,在指定的位置找到对应的API密匙,然后将其复制到应用程序中使用。

常见的密匙构造方法是JWT(json web token)。密匙可放在头部(headers)、请求行(url)、POST表单 任意一个位置验证。

后端在验证时,根据规定好的key值,来获取token。

Bearer Token

此方式可以看做是API Key的一种。它规定 token必须放到头部,key为authorization。

Basic Auth(HTTP基本认证)

HTTP基本认证是一种允许Web浏览器或者其他客户端在请求时提供用户名和口令形式的身份凭证的一种登录验证方式。简单而言,HTTP基本认证就是我们平时在网站中最常用的通过用户名和密码登录来认证的机制。

- 优点

HTTP 基本认证是基本上所有流行的网页浏览器都支持。 - 缺点

HTTP 基本认证虽然足够简单,但是前提是在客户端和服务器主机之间的连接足够安全。如果没有使用SSL/TLS这样的传输层安全的协议,那么以明文传输的密钥和口令很容易被拦截。

由于现存的浏览器保存认证信息直到标签页或浏览器关闭,或者用户清除历史记录。导致了服务器端无法主动来当前用户登出或者认证失效。

digest auth(摘要认证)

摘要认证,和basic auth类似,但弥补了基本认证中,明文传输密匙和口令的缺陷。

摘要认证的流程:

- 步骤 1: 请求需认证的资源时,服务器会随着状态码 401Authorization Required,返回带WWW-Authenticate 首部字段的响应。该字段内包含质问响应方式认证所需的临时质询码(随机数,nonce)。首部字段 WWW-Authenticate 内必须包含realm 和nonce 这两个字段的信息。客户端就是依靠向服务器回送这两个值进行认证的。nonce 是一种每次随返回的 401 响应生成的任意随机字符串。该字符串通常推荐由Base64 编码的十六进制数的组成形式,但实际内容依赖服务器的具体实现。

- 步骤 2:接收到401状态码的客户端,返回的响应中包含 DIGEST 认证必须的首部字段 Authorization 信息。首部字段 Authorization 内必须包含 username、realm、nonce、uri 和response的字段信息。其中,realm 和 nonce 就是之前从服务器接收到的响应中的字段。

username是realm 限定范围内可进行认证的用户名。uri(digest-uri)即Request-URI的值,但考虑到经代理转发后Request-URI的值可能被修改因此事先会复制一份副本保存在 uri内。

response 也可叫做 Request-Digest,存放经过 MD5 运算后的密码字符串,形成响应码。 - 步骤 3:接收到包含首部字段 Authorization 请求的服务器,会确认认证信息的正确性。认证通过后则返回包含 Request-URI 资源的响应。并且这时会在首部字段 Authentication-Info 写入一些认证成功的相关信息,或在session\cookies里缓存认证结果。

摘要认证涉及参数

WWW-Authentication:用来定义使用何种方式(Basic、Digest、Bearer等)去进行认证以获取受保护的资源

realm:表示Web服务器中受保护文档的安全域(比如公司财务信息域和公司员工信息域),用来指示需要哪个域的用户名和密码

qop:保护质量,包含auth(默认的)和auth-int(增加了报文完整性检测)两种策略,(可以为空,但是)不推荐为空值

nonce:服务端向客户端发送质询时附带的一个随机数,这个数会经常发生变化。客户端计算密码摘要时将其附加上去,使得多次生成同一用户的密码摘要各不相同,用来防止重放攻击

nc:nonce计数器,是一个16进制的数值,表示同一nonce下客户端发送出请求的数量。例如,在响应的第一个请求中,客户端将发送“nc=00000001”。这个指示值的目的是让服务器保持这个计数器的一个副本,以便检测重复的请求

cnonce:客户端随机数,这是一个不透明的字符串值,由客户端提供,并且客户端和服务器都会使用,以避免用明文文本。这使得双方都可以查验对方的身份,并对消息的完整性提供一些保护

response:这是由用户代理软件计算出的一个字符串,以证明用户知道口令

Authorization-Info:用于返回一些与授权会话相关的附加信息

nextnonce:下一个服务端随机数,使客户端可以预先发送正确的摘要

rspauth:响应摘要,用于客户端对服务端进行认证

stale:当密码摘要使用的随机数过期时,服务器可以返回一个附带有新随机数的401响应,并指定stale=true,表示服务器在告知客户端用新的随机数来重试,而不再要求用户重新输入用户名和密码了

oauth认证

这里只对oauth2认证进行整理。

oauth2分为四种模式:

- 授权码模式

- 隐试授权模式

- 密码模式

- 客户端凭证模式

浙公网安备 33010602011771号

浙公网安备 33010602011771号