20212935 2021-2022-2《网络攻防实践》第二次作业

1 实验目的

本次实践的目的是学会网络信息的收集。

2 实验环境

实验软件:浏览器、Nmap、 Nessus开源软件

3 实验内容

3.1 从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

(1)DNS注册人及联系方式;

(2)该域名对应IP地址;

(3)IP地址注册人及联系方式;

(4)IP地址所在国家、城市和具体地理位置。

3.2 尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

3.3 使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令:

(1)靶机IP地址是否活跃;

(2)靶机开放了哪些TCP和UDP端口;

(3)靶机安装了什么操作系统,版本是多少;

(4)靶机上安装了哪些服务。

3.4 使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令:

(1)靶机上开放了哪些端口;

(2)靶机各个端口上网络服务存在哪些安全漏洞;

(3)你认为如何攻陷靶机环境,以获得系统访问权。

3.5 通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

4 实验过程

4.1 选择baidu.com进行查询:

(1)DNS注册人及联系方式为:

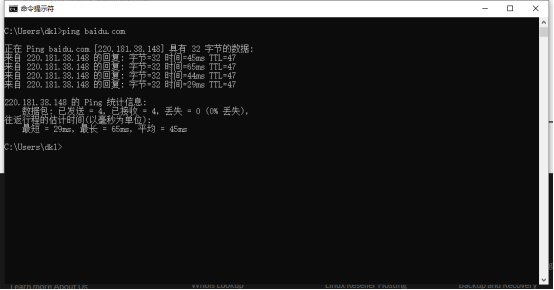

(2)ping baidu.com得该域名对应IP地址为220.181.38.148:

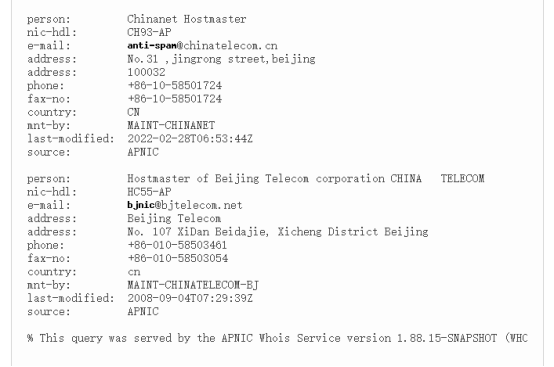

(3)用whois搜寻220.181.38.148得IP地址注册人及联系方式、IP所在国家、城市和具体地理位置为:

4.2 选择QQ中某一好友:

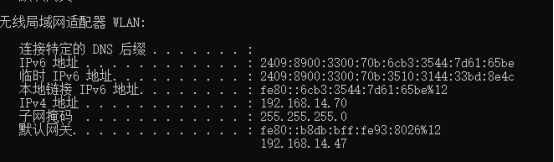

(1)cmd中自查我的IP地址为192.168.14.70:

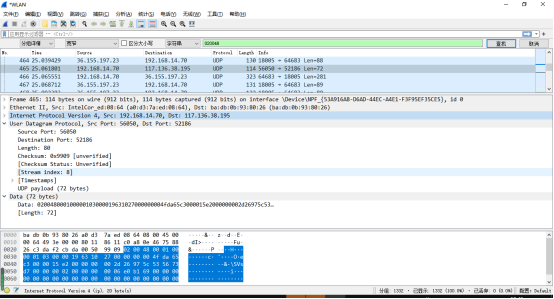

(2)开启wireshark后,开启抓包,打开QQ给某一位好友打电话,接通后稍待一会挂断,停止抓包,将参数调为分组详情、字符串、020048,筛出数据如下:

得对方QQ好友得IP地址为:117.136.38.195。

(3)用IP地址查询好友地址得所在地点为北京市:

4.3 使用nmap开源软件对靶机环境进行扫描:

(1)扫描靶机端口是否活跃。使用命令nmap -sP 192.168.200.0/24,其中是网络的子网掩码:

(2)查看Windows靶机开放的TCP端口。使用命令行nmap -sS 192.168.200.124:

(3)使用命令nmap -sU 192.168.200.129 检查靶机UDP端口:

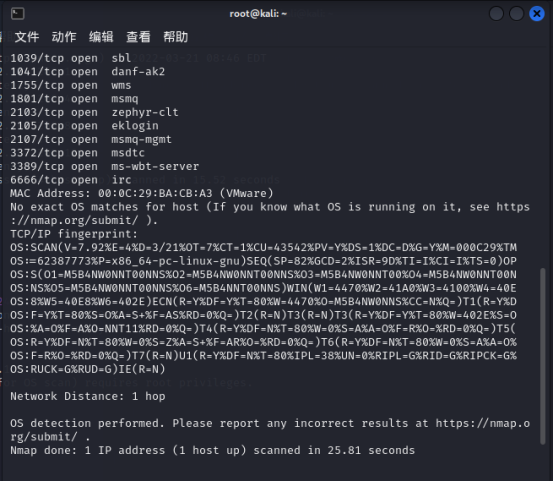

(4)查看靶机安装的操作系统和版本号,Windows靶机显示操作系统不确定;Linux成功查到。nmap -O 192.168.200.124

(5)通过命令nmap -sV 192.168.200.124查看靶机安装的网络服务。

4.4 使用Nessus开源软件对靶机环境进行扫描:

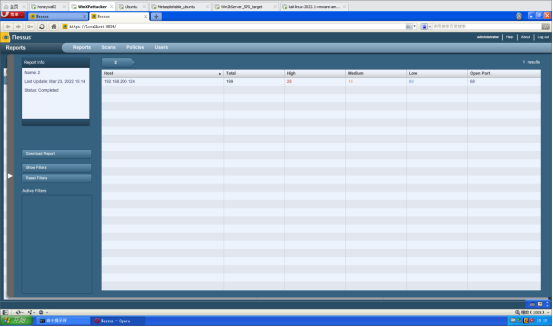

(1)使用winxp攻击机打开Nessus软件:

(2)输入用户名administrator,密码mima1234登录,选择Policies->Add添加一个扫描策略,然后重进一下软件,否则下一步无法进行。

(3)添加一个扫描并立刻开始扫描,选择Scans->Add。显示有199个开放端口,其中28个高危漏洞。

4.5 通过搜索引擎搜索自己在网上的足迹

(1)使用360搜索搜索自己的姓名,发现找不到任何自己的足迹:

5 实验感想

经过本次实践,我学会了如何去进行信息的收集,在使用Nessus开源软件时,最开始我是在kali上安装,但不知道为何总是安装不成功无法使用,我又经过大量搜索,看到了在winxp攻击机上也可以使用这个软件,因此尝试着在winxp上打开使用,最终成功了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号