cookie、session、token

2021年2月23日 -dawson

- cookie、session、token的发展史?

- 什么是cookie、session、token,长什么样?有什么用?

- cookie、session、token的优缺点?

- 在Java代码中怎么获取和设置cookie、session、token?

_____ _ __ _ _ _

| __ \ | |/ / | | (_) | |

| | | | __ ___ _____ ___ _ __ | ' / ___ ___ _ __ | | ___ __ _ _ __ _ __ _ _ __ __ _ | |

| | | |/ _` \ \ /\ / / __|/ _ \| '_ \ | < / _ \/ _ \ '_ \ | |/ _ \/ _` | '__| '_ \| | '_ \ / _` | | |

| |__| | (_| |\ V V /\__ \ (_) | | | | _ | . \ __/ __/ |_) | | | __/ (_| | | | | | | | | | | (_| | |_|

|_____/ \__,_| \_/\_/ |___/\___/|_| |_| ( ) |_|\_\___|\___| .__/ |_|\___|\__,_|_| |_| |_|_|_| |_|\__, | (_)

|/ | | __/ |

|_| |___/

态度决定高度,细节决定成败。大刀阔斧,粗中有细。-- Live and learn。

0 发展史

(1) 很久很久以前,Web基本上就是文档的浏览而已,既然是浏览,作为服务器,不需要记录谁在某一段时间里都浏览了什么文档,每次请求都是一个新的Http协议,就是请求加响应,尤其是我不用记住是谁刚刚发了Http请求,每个请求对我来说都是全新的。这段时间很嗨皮。

(2) 但是随着交互式Web应用的兴起,像在线购物网站,需要登录的网站等等,马上就面临一个问题,那就是要管理会话,必须记住哪些人登录系统,哪些人往自己的购物车中放商品,也就是说我必须把每个人区分开,这就是一个不小的挑战,因为Http请求是无状态的,所以想出的办法就是给大家发一个会话标识(session id),说白了就是一个随机的字串,每个人收到的都不一样,每次大家向我发起Http请求的时候,把这个字符串一并捎过来,这样我就能区分开谁是谁了。

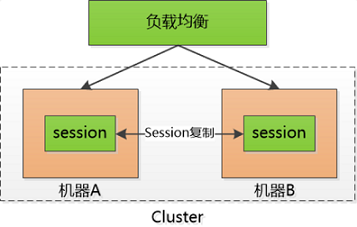

(3) 这样大家很嗨皮了,可是服务器就不嗨皮了,每个人只需要保存自己的session id,而服务器要保存所有人的session id!如果访问量大,这对服务器来说是一个巨大的开销,严重的限制了服务器扩展的能力,比如说我用两个机器组成了一个集群,dawson通过机器A登录了系统,那session id会保存在机器A上,假设dawson的下一次请求被转发到机器B上,怎么办?机器B没有dawson的session id啊。

有时候会采用一点小伎俩:session sticky,就是让dawson的请求一直粘连在机器A上,但是这也不管用,要是机器A挂掉了,还得转到机器B去。

那只好做session的复制了,把session id在两个机器之间搬来搬去,快累死了。

后来有个叫Memcached的支了招:把session id集中存储到一个地方,所有的机器都来访问这个地方的数据,这样一来,就不用复制了。但是增加了单点失败的可能性,要是那个负责session的机器挂了,所有的人都得重新登录一遍,估计得被人骂死。

也尝试把这个单点的机器也搞出集群,增加可靠性,但不管如何,这小小的session对我来说是一个沉重的负担。

(4) 于是有人一直在思考,我为什么要保存这个可恶的session呢?只让每个客户端去保存该多好?

可是如果不保存这些session id,怎么验证客户端发给我的session id是不是我生成的呢?如果不去验证,我们都不知道他们是不是合法登录的用户,那些不怀好意的家伙们就可以伪造session id,为所欲为了。

嗯,对了,关键点就是验证!

比如说,dawson已经登录了系统,我给他发一个令牌(token),里面包含了dawson的user id,下一次dawson再次通过Http请求访问我的时候,把这个token通过Http header带过来就行了。

不过这和session id没有本质区别啊,任何人都可以伪造,所以我得想点儿办法,让别人伪造不了。

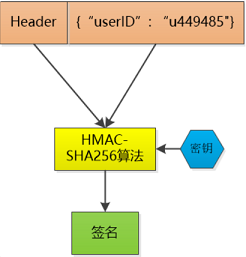

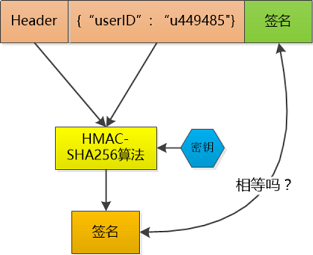

那就对数据做一个签名吧,比如说我用HMAC-SHA256算法,加上一个只有我才知道的秘钥,对数据做一个签名,把这个签名和数据一起作为token,由于秘钥别人不知道,就无法伪造token了。

这个token我不保存,当dawson把这个token给我发过来的时候,我再用同样的HMAC-SHA256算法和同样的秘钥,对数据再计算一次签名,和token中的签名做个比较,如果相同,我就知道dawson已经登录过了,并且可以直接取到dawson的user id,如果不相同,数据部分肯定被人篡改过,我就告诉发送者:对不起,没有认证。(或者通过解密算法,看看能否解密成功-dawson)

token中的数据是明文保存的(虽然我会用Base64做下编码,但那不是加密),还是可以被别人看到的,所以我不能在其中保存像密码这样的敏感信息。

当然,如果一个人的token被别人偷走了,那我也没办法,我也会认为小偷就是合法用户,这其实和一个人的session id被别人偷走是一样的。

这样一来,我就不保存session id了,我只生成token,然后验证token,我用我的CPU计算时间获取了我的session存储空间。(token是用时间换空间)

解除了session id这个负担,可以说是无事一身轻,我的机器集群现在可以轻松的做水平扩展,用户访问量增大,直接加机器就行。这种无状态的感觉实在是太好了!

1 cookie

cookie是一个非常具体的东西,指的就是浏览器里面能永久存储的一种数据,仅仅是浏览器实现的一种数据存储功能。

cookie由服务器生成,发送给浏览器,浏览器把cookie以key-value形式保存到某个目录下的文本文件内,下一次请求同一个网站时会把该cookie发送给服务器。由于cookie是存在客户端上的,所以浏览器加入了一些限制确保cookie不会被恶意使用,同时不会占据太多磁盘空间,所以每个域的cookie数量是有限的。

=-=

2 session

session从字面上讲,就是会话。这个就类似于你和一个人交谈,你怎么知道当前和你交谈的是dawson而不是rose呢?对方肯定有某种特征、长相,表明他就是dawson。

session也是类似的道理,服务器要知道当前发请求给自己的是谁。为了做这种区分,服务器就要给每个客户端分配不同的“身份标识”,然后客户端每次向服务器发送请求的时候,都带上这个“身份标识”,服务器就知道这个请求来自谁了。至于客户端怎么保存这个“身份标识”,可以有很多种方式,对于浏览器客户端,大家默认采用cookie的方式。

服务器使用session把用户的信息临时保存在了服务器上,用户离开网站后session会被销毁。这种用户信息存储方式相对cookie来说更安全,可是session有一个缺陷:如果web服务器做了负载均衡,那么下一个操作请求到了另一台服务器的时候session会丢失。

(=.=) dawson:客户端访问服务器,那到底是谁访问的?客户端通过cookie来保存这个是谁,服务器通过session来保存这个是谁。两者配合使用,就很nice。

=-=

3 token

在Web领域基于token的身份验证随处可见。在大多数使用Web API的互联网公司中,token是多用户下处理认证的最佳方式。

以下几点特性会让你在程序中使用基于token的身份验证:

- 无状态、可扩展

- 支持移动设备

- 跨程序调用

- 安全

大部分API和Web应用都使用token,例如Facebook、Twitter、Google、Github等。

3.1 token的起源

在介绍基于token的身份验证的原理与优势之前,不妨先看看之前的认证都是怎么做的。

(1) 基于服务器的验证

我们知道Http协议是无状态的,这种无状态意味着程序需要验证每一次请求,从而辨别客户端的身份。在这之前,程序都是通过在服务端存储的登录信息来辨别请求的,这种方式一般都是通过存储session来完成。

随着Web、应用程序,以及移动端的兴起,这种验证方式逐渐暴露出了问题。尤其是在可扩展性方面。

(2) 基于服务器验证方式暴露的一些问题

- session:每次认证用户发起请求时,服务器需要去创建一个记录来存储信息。当越来越多的用户发起请求时,内存的开销也会不断增加。

- 可扩展性:在服务端的内存中使用session存储登录信息,伴随而来的是可扩展性问题。

- CORS(跨域资源共享):当我们需要让数据跨多台移动设备上使用时,跨域资源的共享会是一个让人头疼的问题。在使用Ajax抓取一个域的资源,就可能会出现禁止请求的情况。

这些问题中,可扩展性问题是最突出的。因此我们有必要去寻求一种更行之有效的方法。

(3) 基于token的验证原理

基于token的身份验证是无状态的,我们不将用户信息存储在服务器或session中。

这种概念解决了在服务端存储信息时的许多问题,NoSession意味着你的程序可以根据需要去增减机器,而不用担心用户是否登录。

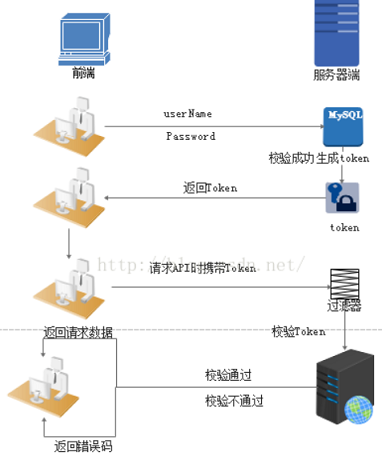

(4) 基于token的身份验证的过程如下:

- 用户通过用户名和密码发送请求。

- 程序验证。

- 程序返回一个签名的token给客户端。

- 客户端存储token,并且用于每次发送请求。

- 服务端验证token并返回数据。

每次请求都需要token,token应该在Http的头部发送从而保证了Http请求的无状态。我们同样通过设置服务器属性Access-Control-Allow-Origin:*,让服务器能接受到来自所有域的请求。

实现思路:

- 用户登录校验,校验成功后就返回token给客户端。

- 客户端接受到数据后保存在客户端。

- 客户端每次访问API都携带token到服务器端。

- 服务器端采用filter过滤器校验,校验成功则返回请求数据,失败则返回错误码。

当我们在程序中认证了信息并取得token之后,我们便能通过这个token做许多的事情。我们甚至能创建一个基于权限的token传给第三方应用程序,这些第三方程序能够获取到我们的数据(当然只有在我们允许的特定的token)

=-=

(5) token的优势

- 无状态、可扩展

在客户端存储的token是无状态的,并且能够被扩展。基于这种无状态和不存储session信息,负载均衡器能够将用户信息从一个服务器传到其他服务器上。

如果我们将已经验证的用户的信息保存在session中,则每次请求都需要用户向已验证的服务器发送验证信息(称为session亲和性)。用户量大时,可能会造成一些拥堵。但是不要着急,使用token之后这些问题都迎刃而解,因为token自己hold住了用户的验证信息。

- 安全性

请求中发送token,而不再是发送cookie,能够防止CSRF(跨站请求伪造)。即使在客户端使用cookie存储token,cookie也仅仅是一个存储机制而不是用于认证。不将信息存储在session中,让我们少了对session的操作。

token是有时效的,一段时间之后用户需要重新验证。我们也不一定需要等到token自动失效,token有撤回的操作,通过token revocation可以使一个特定的token或者一组有相同认证的token无效。

-

可扩展性

-

多平台跨域

=-=

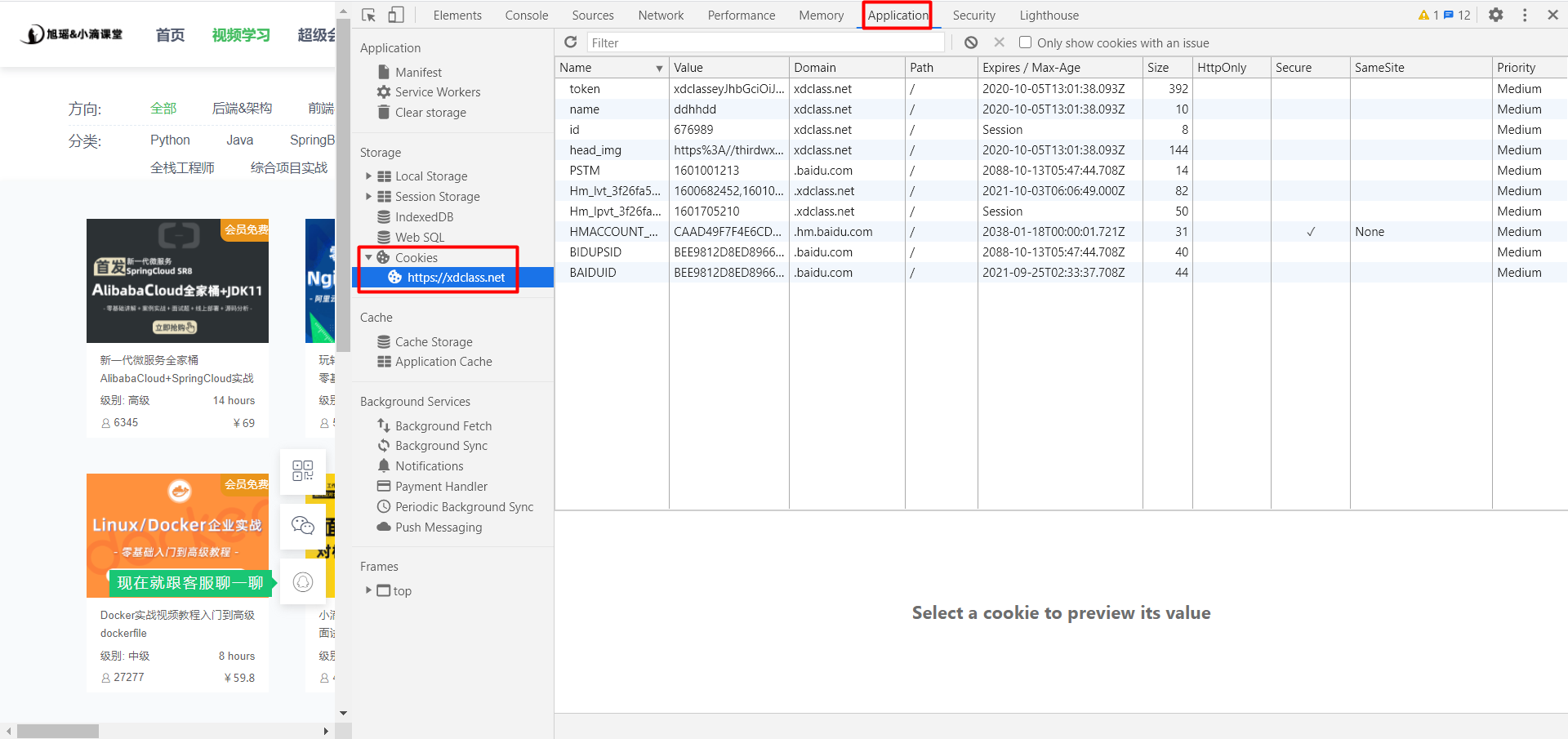

cookie知识拓展

cookie的属性

Name:名称Value:值Domain:表示当前cookie所属于哪个域或子域下面Expires/Max-age:表示cookie的有效期,是一个时间,过了这个时间,该cookie就失效了Path:表示cookie的所属路径Size:大小,多数浏览器都是4000字节HttpOnly:表示这个cookie不能被客户端使用js读取到,是不公开的cookie- Chrome调试器的console中输入document.cookie将得不到标记为HttpOnly的字段

Secure:标记为Secure的cookie只应通过被HTTPS协议加密过的请求发送给服务端- 从Chrome52和Firefox52开始,不安全的站点(http)无法使用cookie的Secure标记

SameSite(特有的,可以忽略)

- 浏览器允许每个域名所包含的cookie数量是多少?

多数浏览器允许最多是50个,部分浏览器是30或者20,满后会有多种剔除策略,比如LRU(Least Recently Used,最近最少使用)、权重等。

- cookie的缺陷

cookie会被附加在每个HTTP请求中,增加了流量;

在HTTP请求中的cookie是明文传送的,所以安全性成问题,除非用HTTPS;

cookie的大小有限制,对于复杂的存储需求来说不满足;

如果cookie泄露,你猜猜会发生什么问题?

cookie的现状

cookie曾一度用于客户端数据的存储,因当时并没有其他合适的存储办法而作为唯一的存储手段;

现在浏览器开始支持各种各样的存储方式,cookie渐渐少用了,新的浏览器API已经允许开发者直接将数据存储到本地,比如localStorage、SessionStorage等。

参考:https://developer.mozilla.org/zh-CN/docs/Web/HTTP/Cookies

=-=

- 获取cookie:通过

HttpServletRequest的getCookies();方法可获取cookie。

@WebServlet("/get_cookie")

public class CookieServletGetter extends HttpServlet {

@Override

protected void doGet(HttpServletRequest request, HttpServletResponse response) {

Cookie[] cookies = request.getCookies();

for (Cookie cookie : cookies) {

System.out.println(cookie.getName());

System.out.println(cookie.getValue());

System.out.println(cookie.getMaxAge());

}

}

}

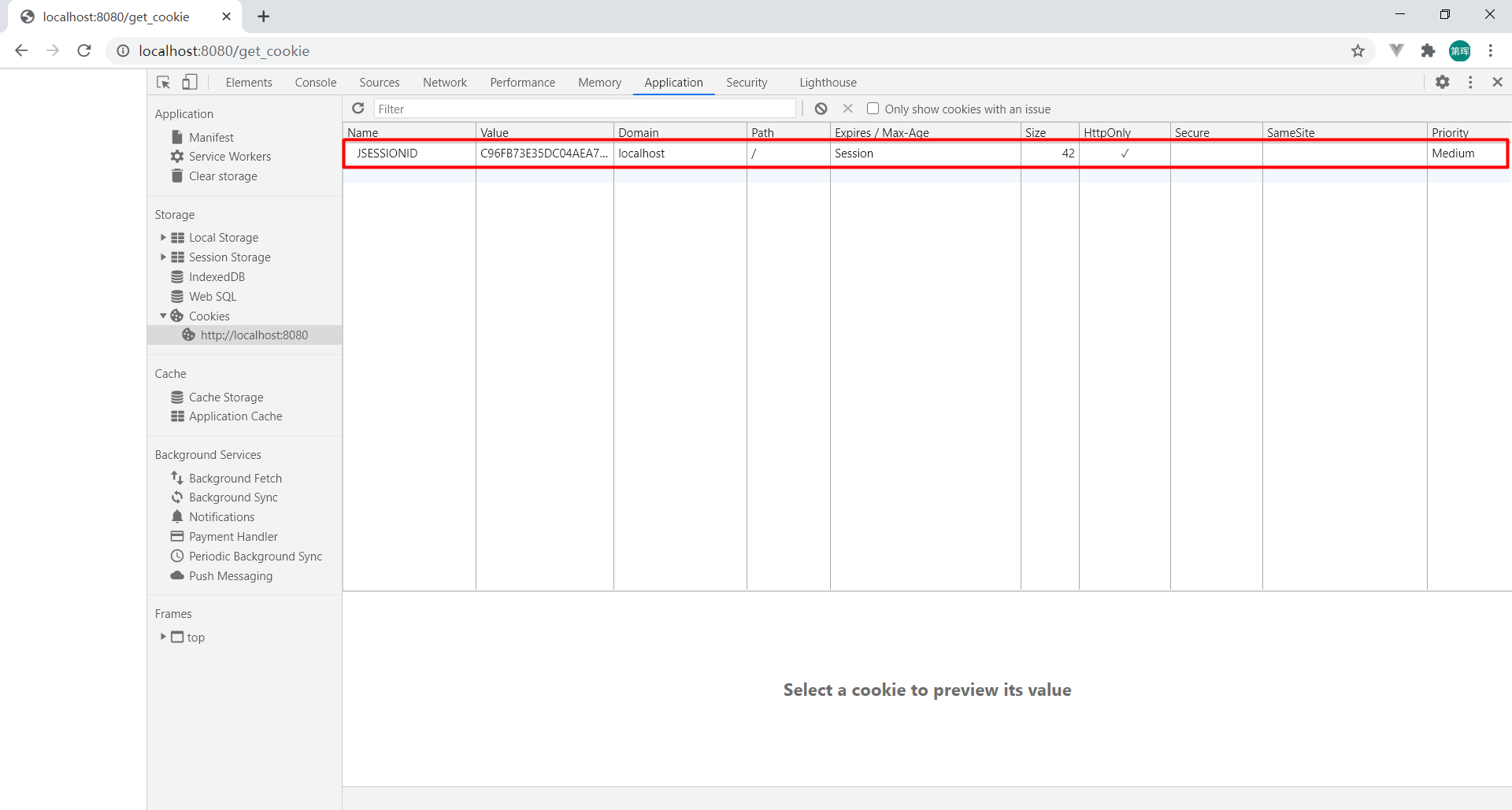

访问http://localhost:8080/get_cookie,可以在浏览器查看cookie的信息,这是服务器生成的cookie。

- 也可以自定义cookie,通过

Cookie的构造方法生成cookie。

@WebServlet("/generate_cookie")

public class CookieServletGenerator extends HttpServlet {

@Override

protected void doGet(HttpServletRequest request, HttpServletResponse response) {

Cookie cookie = new Cookie("token", "qwertyuiopasdfghjklzxcvbnm");

cookie.setMaxAge(20);

response.addCookie(cookie);

}

}

=-=

session知识拓展

cookie和session都是为了弥补HTTP协议的无状态特性,对server端来说无法知道两次HTTP请求是否来自同一个用户,利用cookie和session就可以让server端知道多次HTTP请求是否来自同一用户。

(=.=) 总结

- cookies由服务端生成,用于标记客户端的唯一标识,在每次网络请求中,都会被传送;

- session是服务端自己维护一个map数据结构,记录key/Object上下文内容状态;

- 总而言之,cookie是保存在客户端,session是保存在服务端,session依赖于cookie,cookie里面存储的就是

JSESSIONID(sessionId,Java里面叫JSESSIONID)

(=.=) session的现状

- session是存储在服务端的内存中,在JavaWeb里面叫

HttpSession,也是一个作用域。 PageContext(页面) ->ServletRequest(请求) ->HttpSession(会话) ->ServletContext(应用)- 可以存储很多key/value,作用域比较广。因为内存是有限制的,所以也不能存储过多的内容。互联网企业使用比较少,传统IT公司使用比较多。

- 服务端是单机情况下session是可以使用的,但是分布式(多台机器)情况下就存在不能共享的问题。

- 用户A在当前机器登录,突然某次请求到B机器,由于B服务器不存在这个用户的登录信息,所以就会提示重新登录。这个场景就会用到分布式存储方案(比如Redis)。

=-=

- 获取session:通过

HttpServletRequest的getSession();方法可以获取session;并且可以往session里面设置key-value值。

@WebServlet("/session_servlet")

public class SessionServlet extends HttpServlet {

@Override

protected void doGet(HttpServletRequest request, HttpServletResponse response) {

HttpSession session = request.getSession();

// 获取`sessionid`,`java`里面叫`jsessionid`

System.out.println(session.getId());

// 创建时间戳-毫秒(时间戳转换工具)

System.out.println(session.getCreationTime());

// 是否是初次创建,记得清空浏览器的`cookie`,验证`sessionid`

System.out.println(session.isNew());

// 往`session`里面存东西

session.setAttribute("dawson", "rose");

}

}

- 生成session方法与生成cookie类似。(省略)

=-=

扩展读物:

https://www.cnblogs.com/moyand/p/9047978.html

https://www.cnblogs.com/riches/p/11399123.html

dawson总结

2021年5月10日 --dawson

cookie和session/token都是为了弥补HTTP协议的无状态特性,对server端来说无法知道两次HTTP请求是否来自同一个用户,利用cookie和session/token就可以让服务端知道多次HTTP请求是否来自同一用户。

cookie就是浏览器存储数据的地方,比如可以存储session、token等。

cookie曾一度用于客户端数据的存储,因当时并没有其他合适的存储办法而作为唯一的存储手段;

现在浏览器开始支持各种各样的存储方式,cookie渐渐少用了,新的浏览器API已经允许开发者直接将数据存储到本地,比如Local Storage、Session Storage等。

由于cookie只是浏览器存储数据的地方,所以现在需要弄明白的是session、token了。即认证方式从这两者中选择一种。

session或token都是由服务端生成,都会存储在浏览器的cookie里,向服务端请求时都会带上session或token。

- 区别是:

session会存储在服务端中,向服务端请求会携带上cookie中的session,然后与服务器中的session比对,来确定请求的用户。

而token不会存储在服务器中,只由客户端保存,向服务端请求携带上cookie中的token,服务端对该用户信息进行加密生成token,然后与携带的token比对,来确定请求的用户。或者对携带的token进行解密,来确定请求的用户。

浙公网安备 33010602011771号

浙公网安备 33010602011771号