20212905 2021-2022-2 《网络攻防实践》第三周作业

1.实验内容

- tcpdump实践

- Wireshark实践

- 取证分析实践

2.实验过程

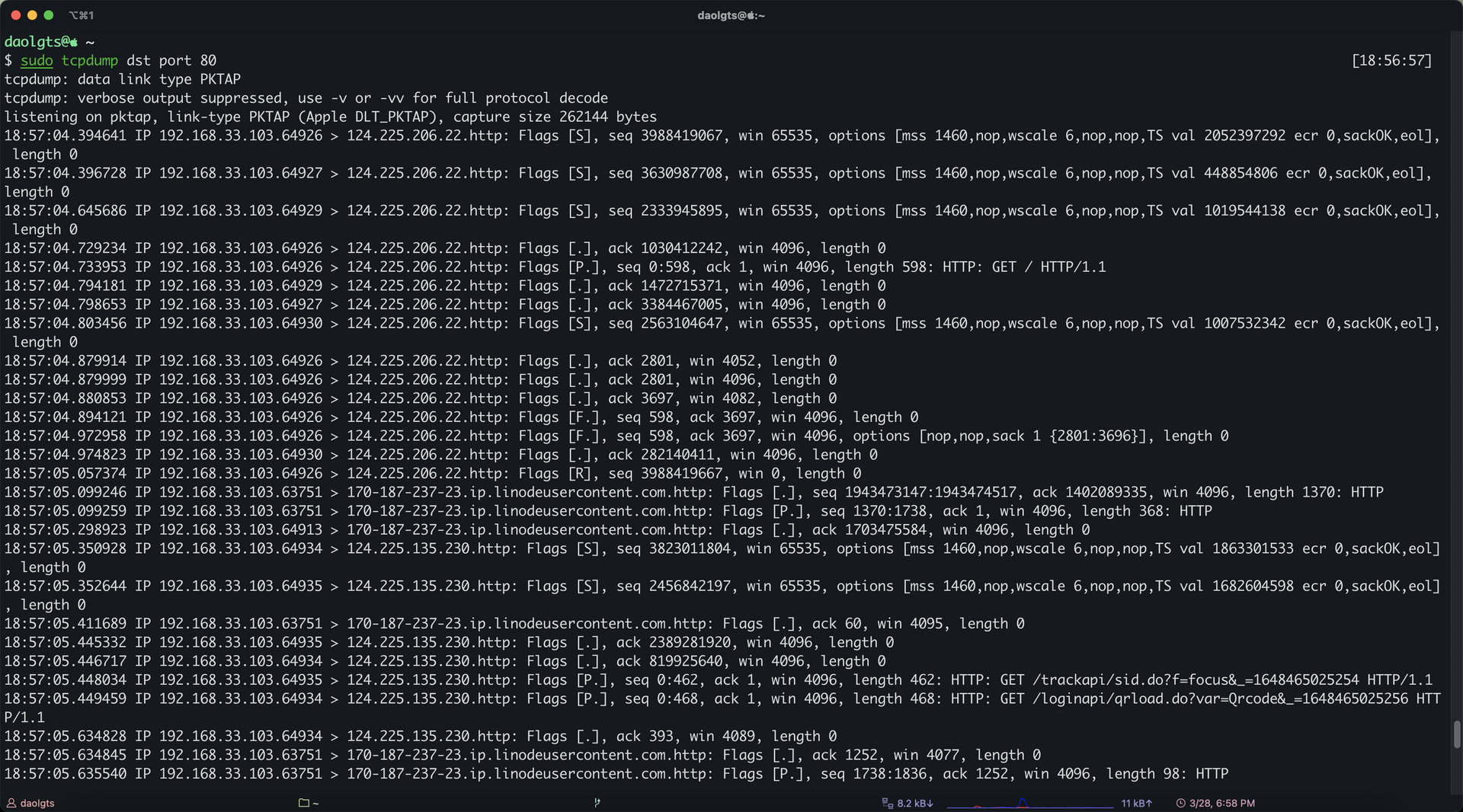

(1)动手实践tcpdump

使用tcpdump开源软件对在本机上访问www.tianya.cn网站过程进行嗅探,回答问题:你在访问www.tianya.cn网站首页时,浏览器将访问多少个Web服务器?他们的IP地址都是什么?

访问了3个Web服务器,ip地址为124.225.206.22、124.225.135.230、112.34.113.148

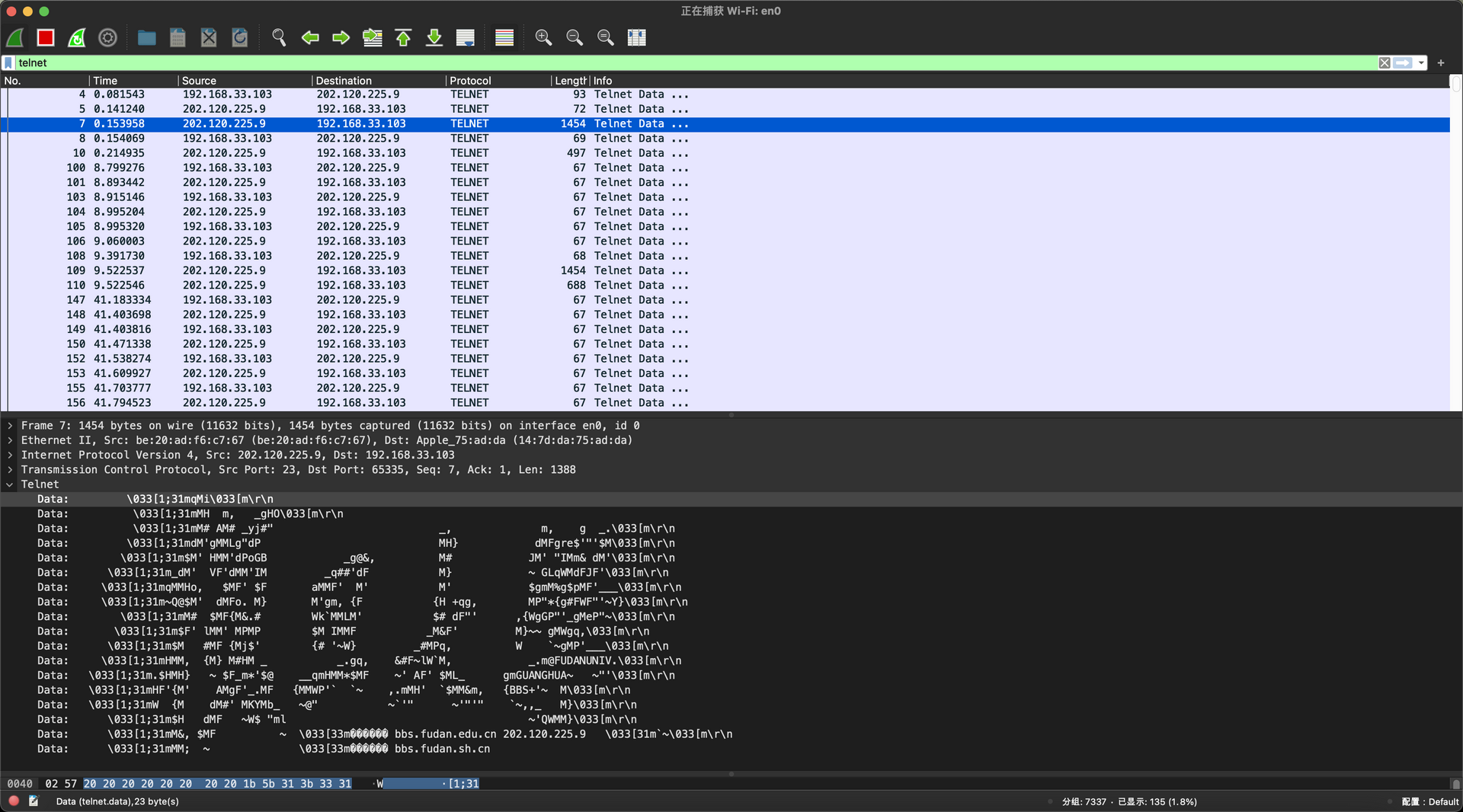

(2)动手实践Wireshark

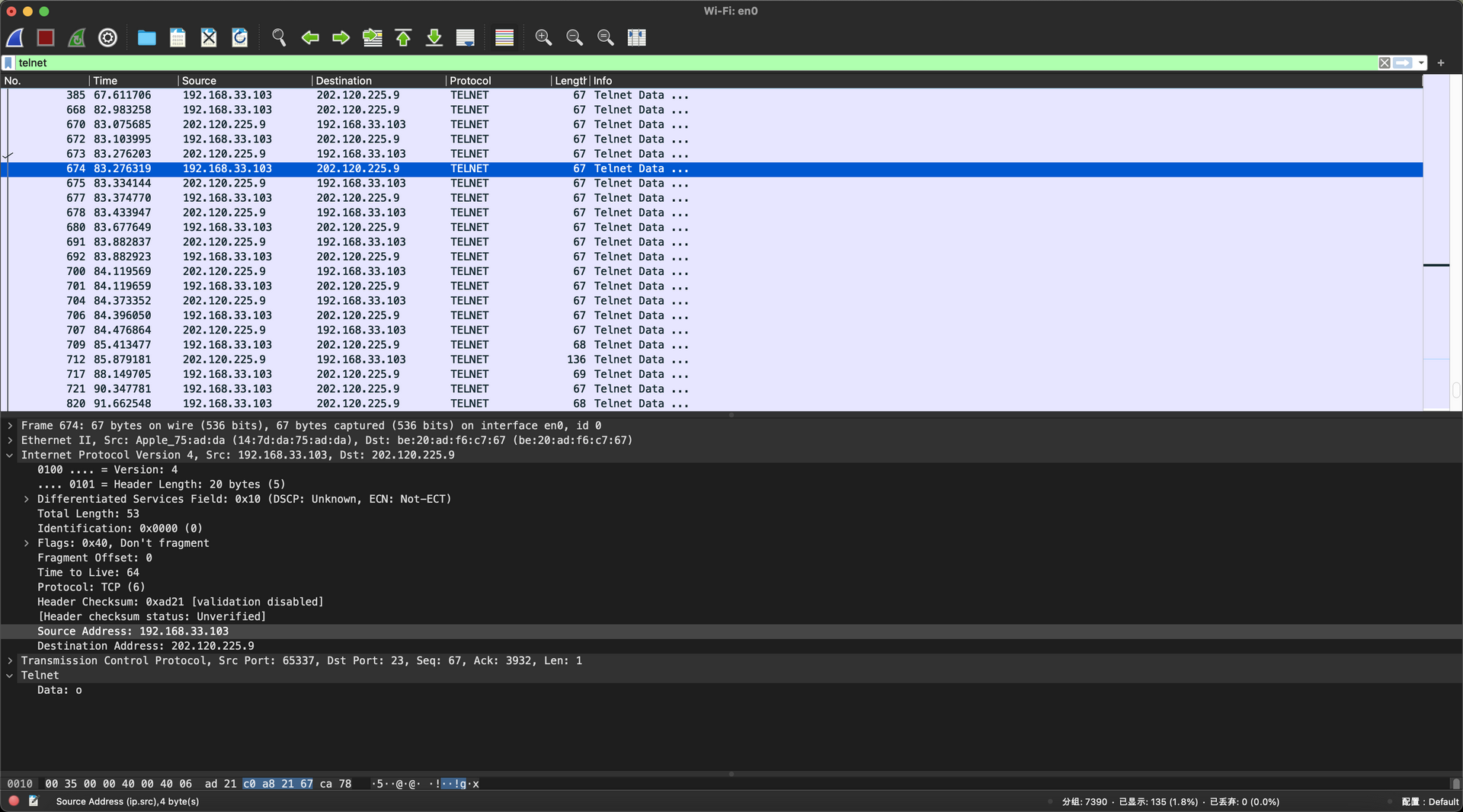

使用Wireshark开源软件对在本机上以TELNET方式登录BBS进行嗅探与协议分析,回答如下问题并给出操作过程:

- 你所登录的BBS服务器的IP地址与端口各是什么?

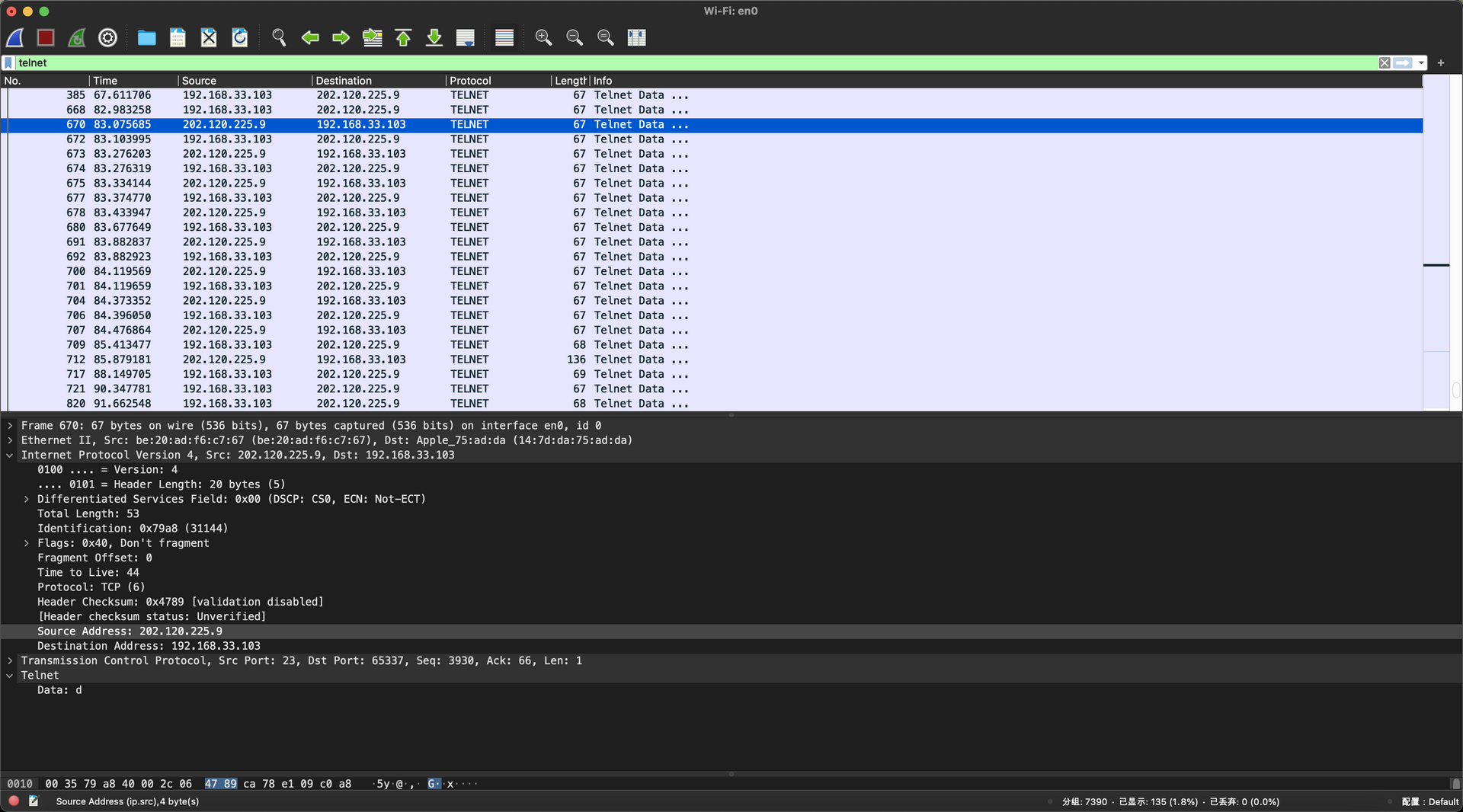

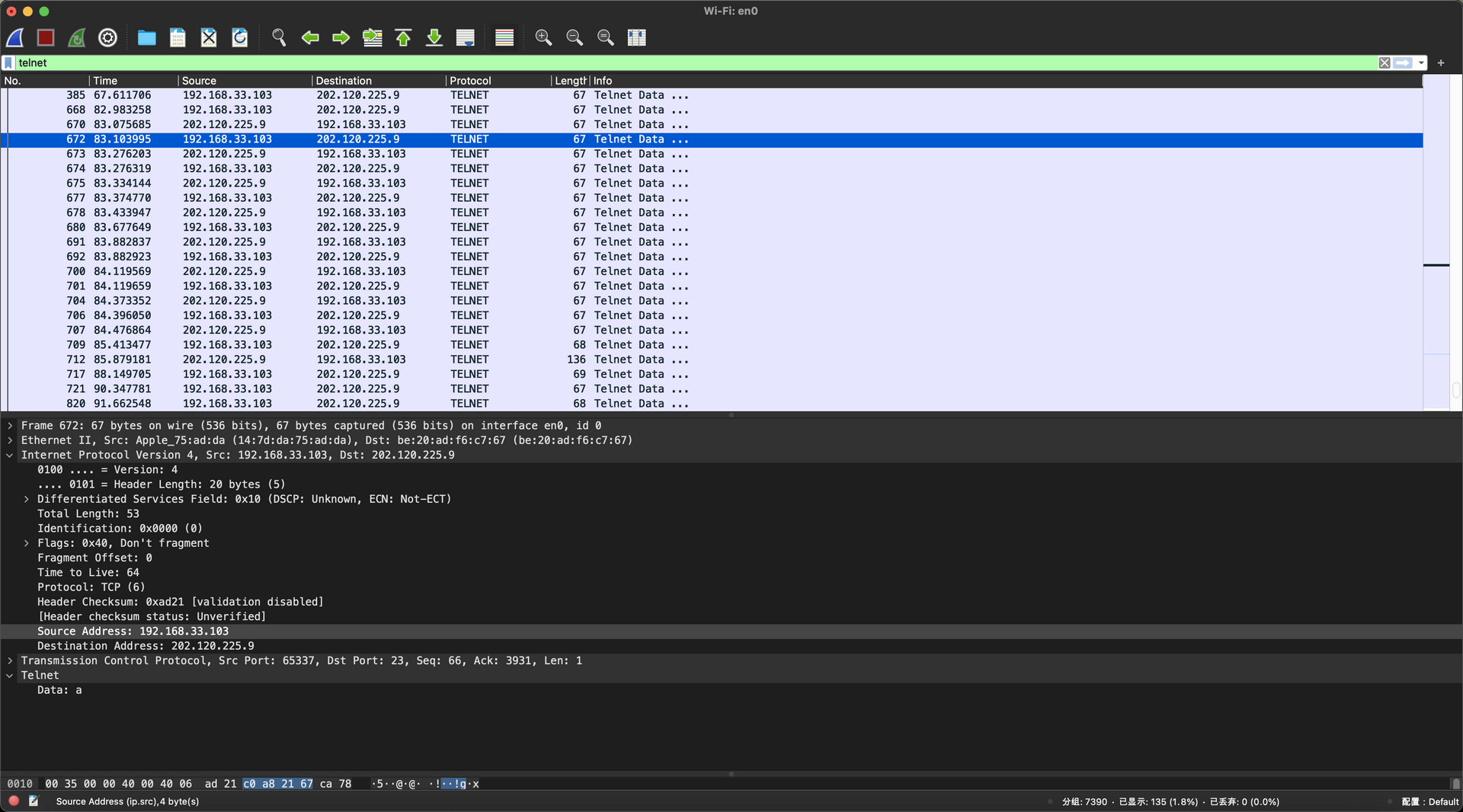

- TELNET协议是如何向服务器传送你输入的用户名及登录口令?

- 如何利用Wireshark分析嗅探的数据包,并从中获取你的用户名及登录口令?

IP地址为202.120.225.9,端口为23

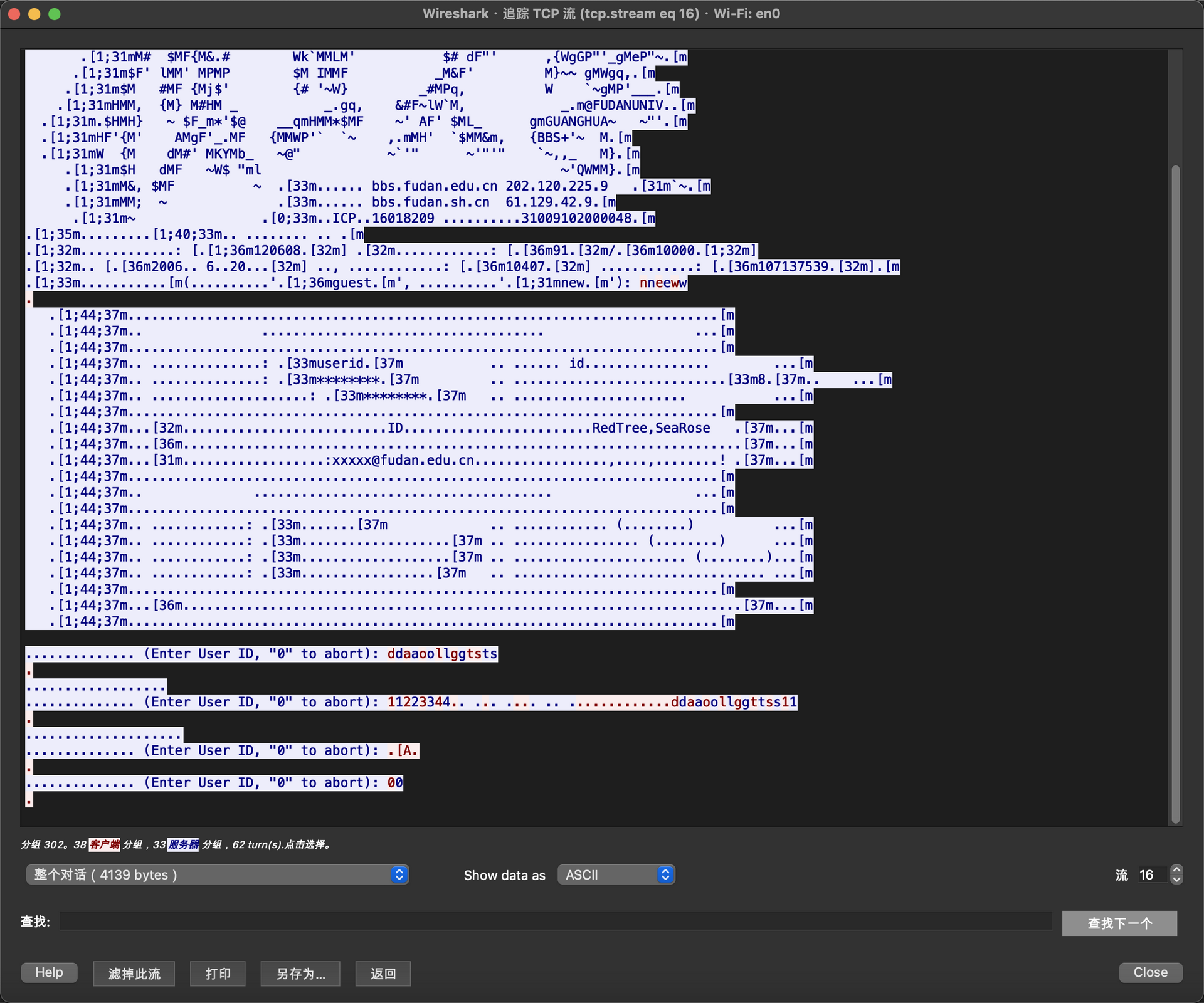

TELNET协议在向服务器传输用户名及登录口令时,是一个字符一个字符传递的。

利用Wireshark分析嗅探的数据包获取用户名及登录口令

(3)取证分析实践,解码网络扫描器(listen.cap)

- 攻击主机的IP地址是什么?

- 网络扫描的目标IP地址是什么?

- 本次案例中是使用了哪个扫描工具发起这些端口扫描?你是如何确定的?

- 你所分析的日志文件中,攻击者使用了那种扫描方法,扫描的目标端口是什么,并描述其工作原理。

- 在蜜罐主机上哪些端口被发现是开放的?

- 攻击主机的操作系统是什么?

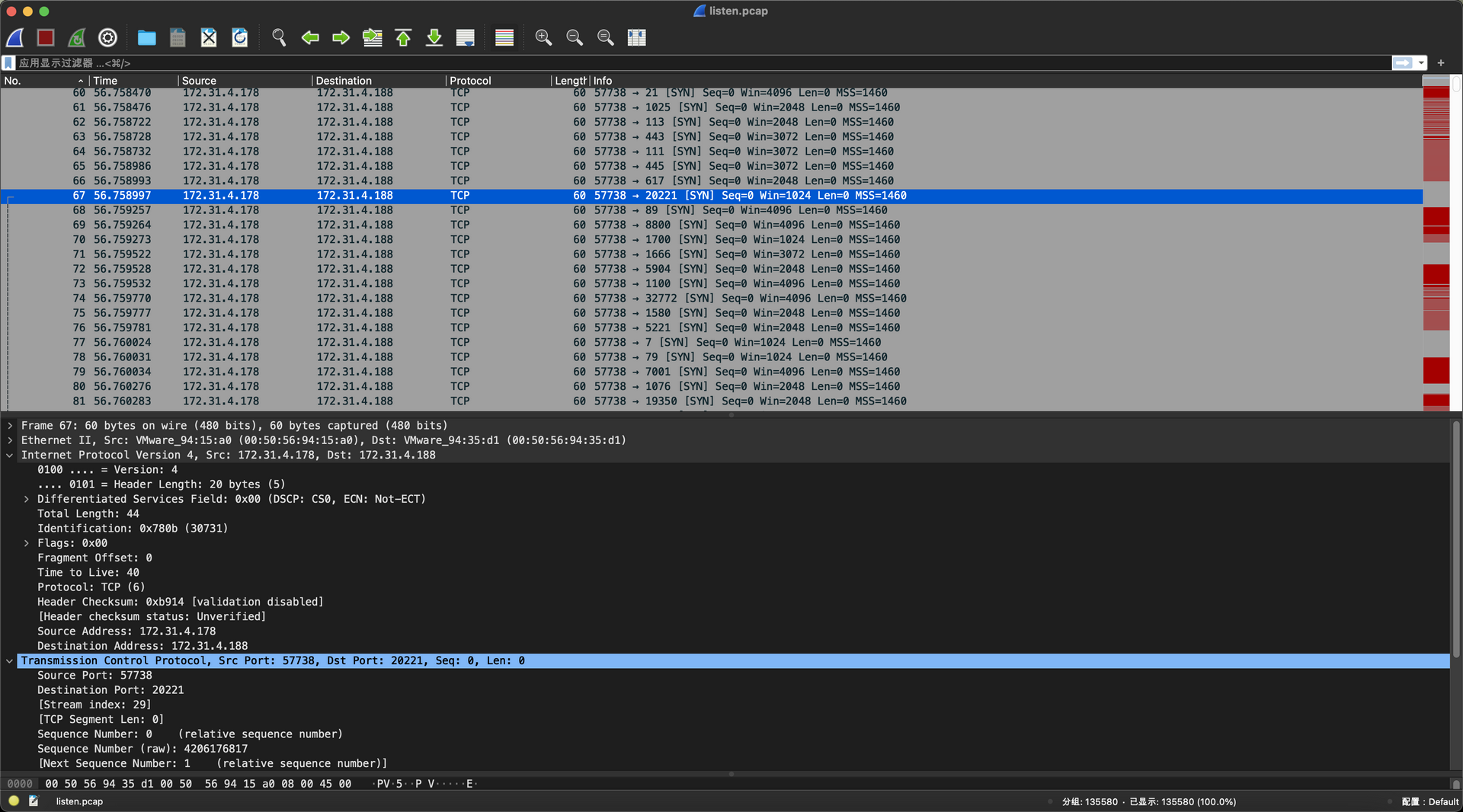

用wireshark打开数据包

分析得到攻击的IP地址是172.31.4.178,网络扫描的目标IP是172.31.4.188

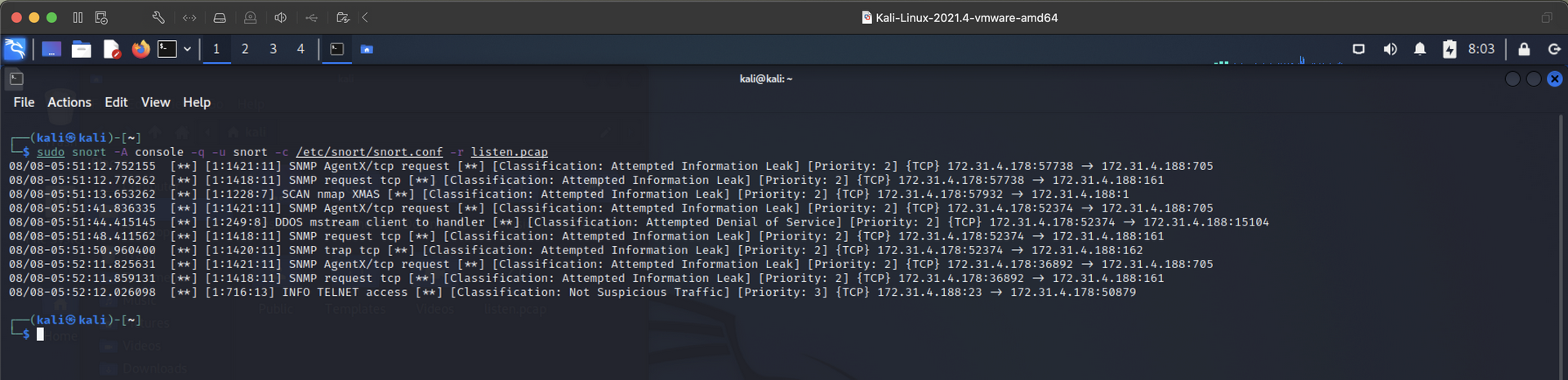

使用snort对数据包分析sudo snort -A console -q -u snort -c /etc/snort/snort.conf -r listen.pcap

发现是使用namp发起的端口扫描

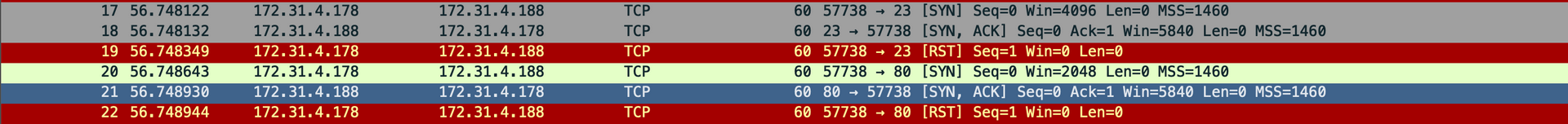

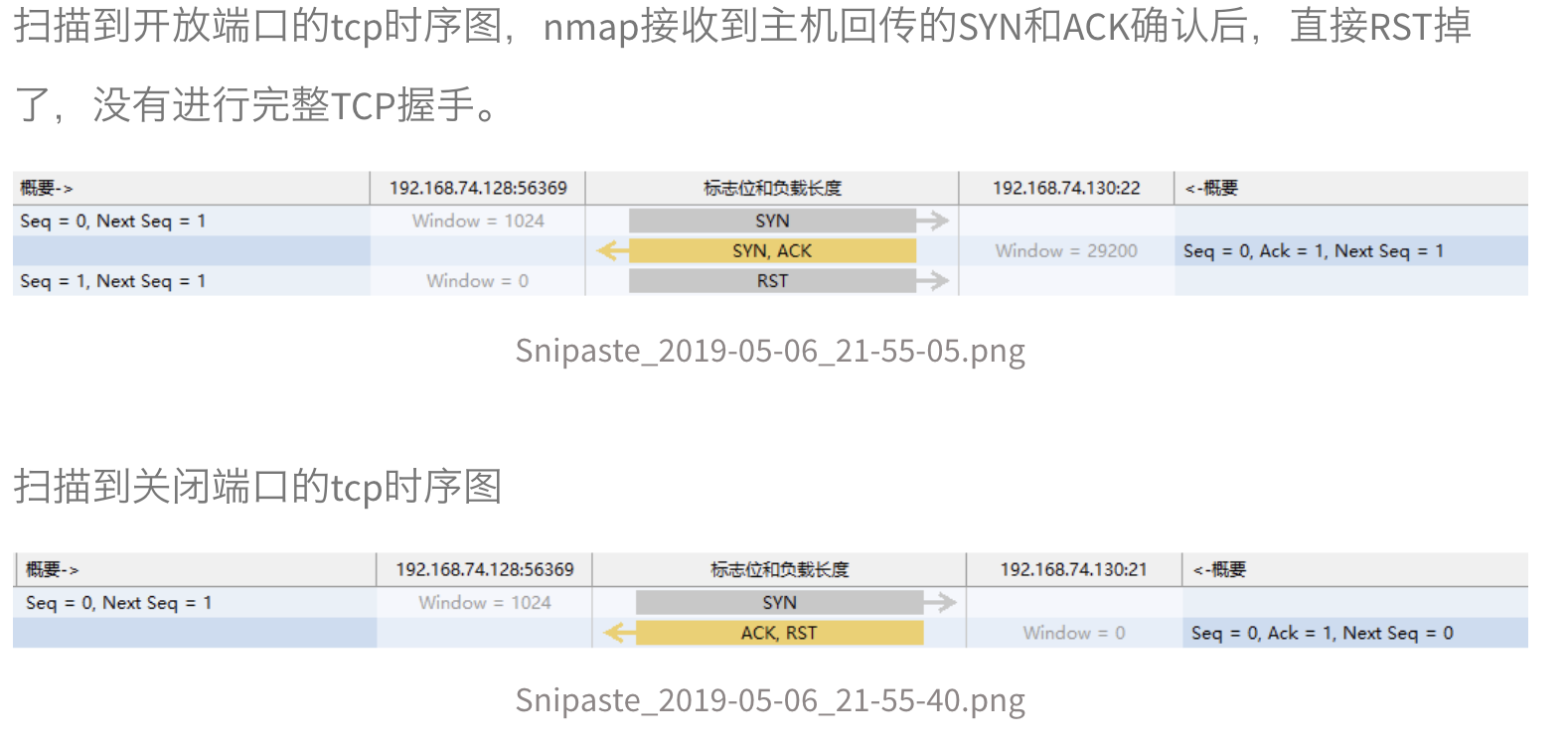

分析数据包,发现对23和80端口扫描时,首先发送一个SYN,服务器返回SYN和ACK,然后发送RST,代表端口开放

而对9090、3945等端口扫描时,发送一个SYN后,服务器返回RST和ACK,代表端口关闭。

符合nmap中SYN扫描的特征

数据包有对不常用端口的扫描,应该是使用了全端口扫描-p 1-65535

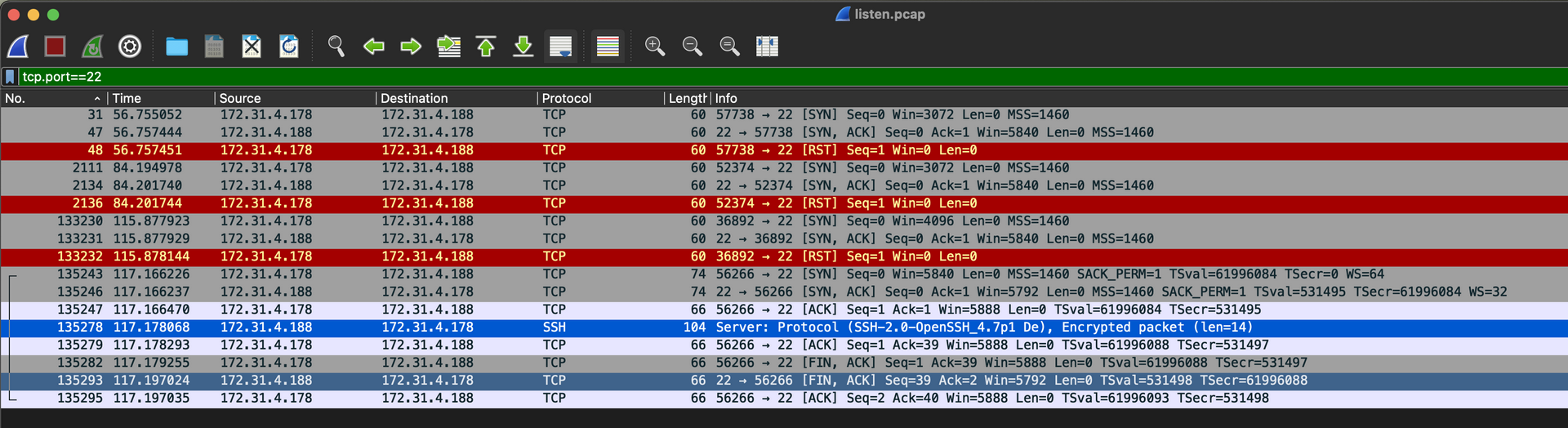

使用tcp.port==22过滤,发现在扫描端口时进行了一次ssh连接,应该是进行了版本探测-sV

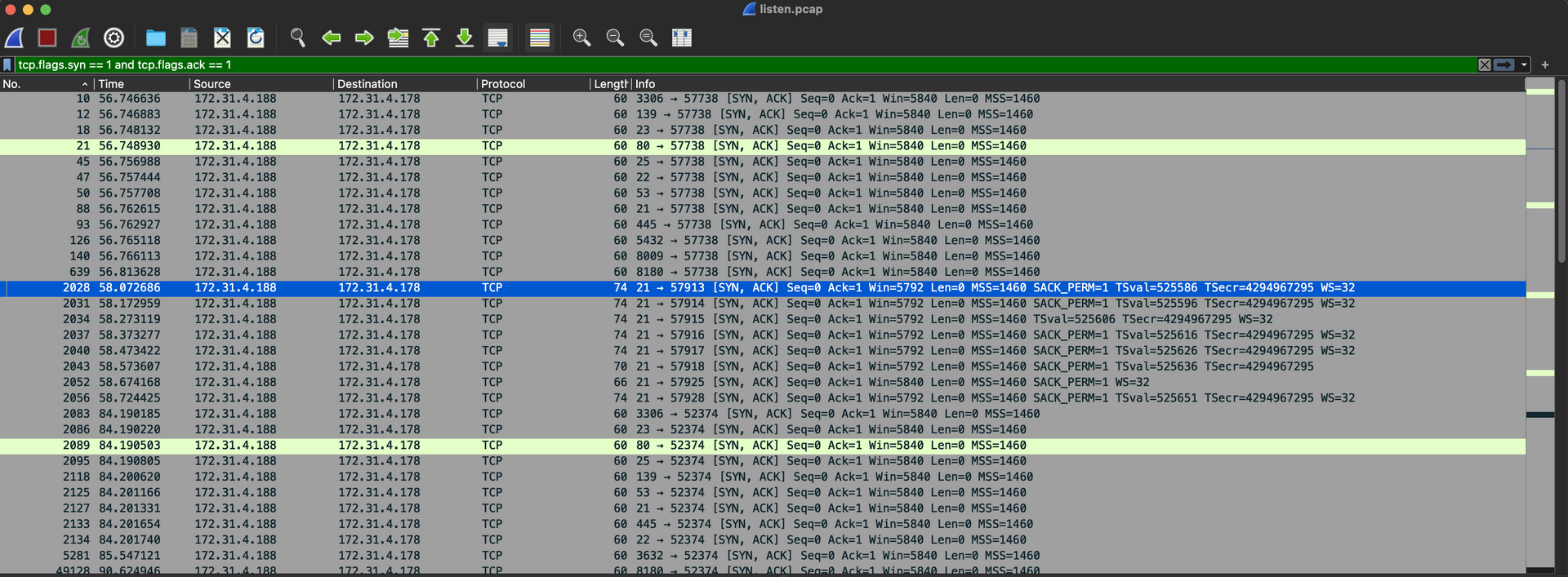

使用tcp.flags.syn == 1 and tcp.flags.ack == 1过滤

靶机的开放端口有:21 22 23 25 53 80 139 445 3306 3632 5432 8009 8180

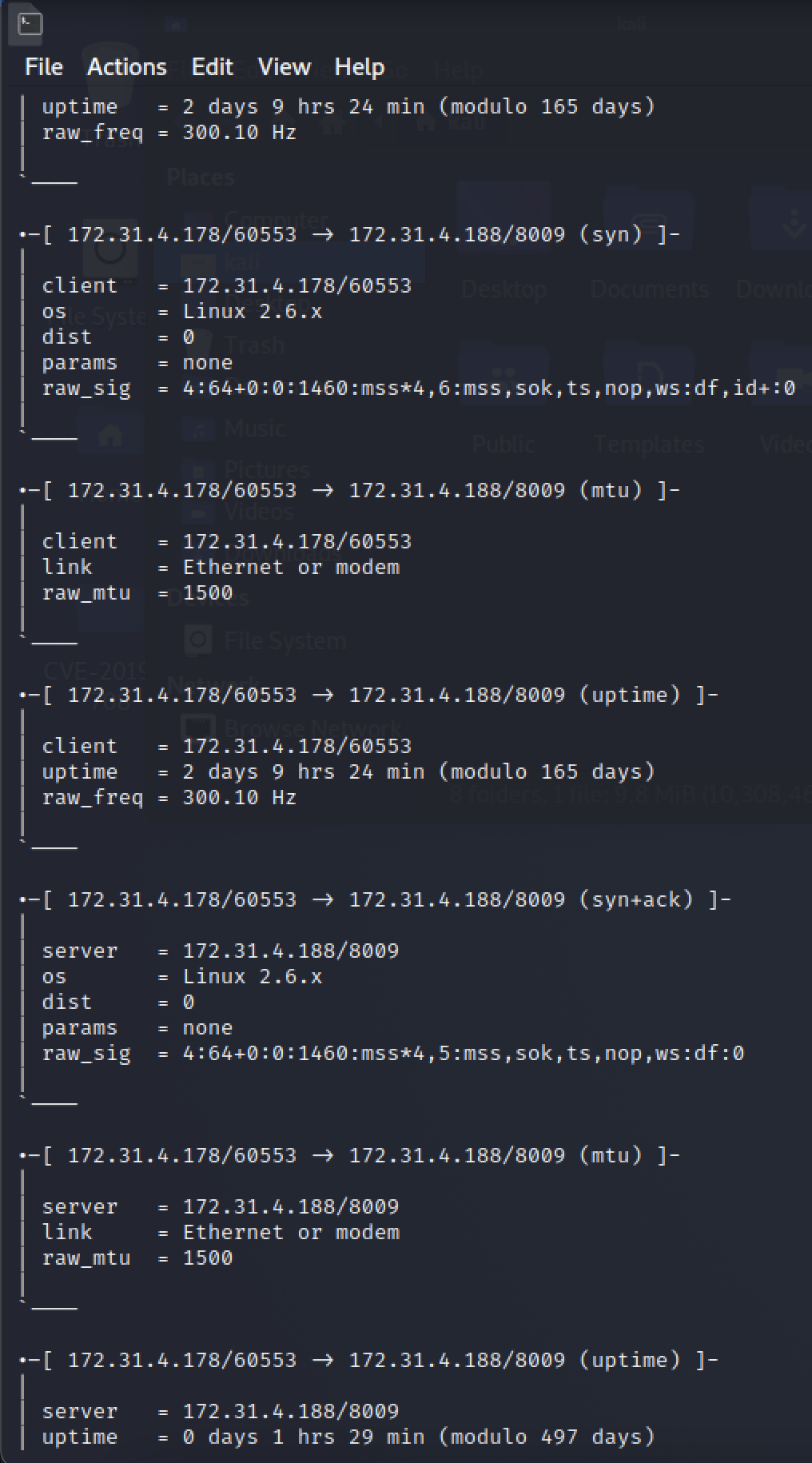

使用p0f分析数据包,sudo p0f -r listen.pcap

发现操作系统为Linux 2.6.x

3.学习中遇到的问题及解决

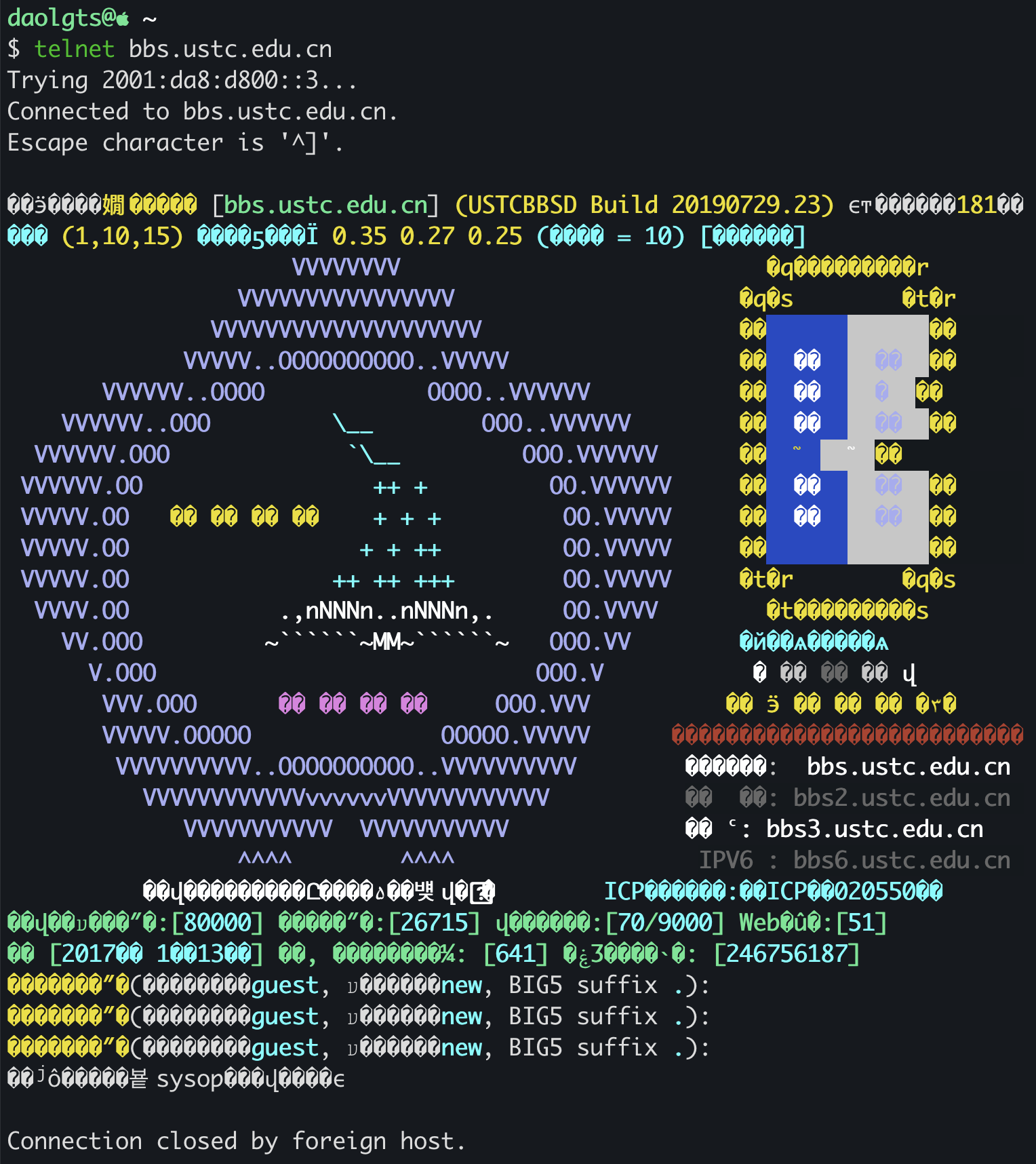

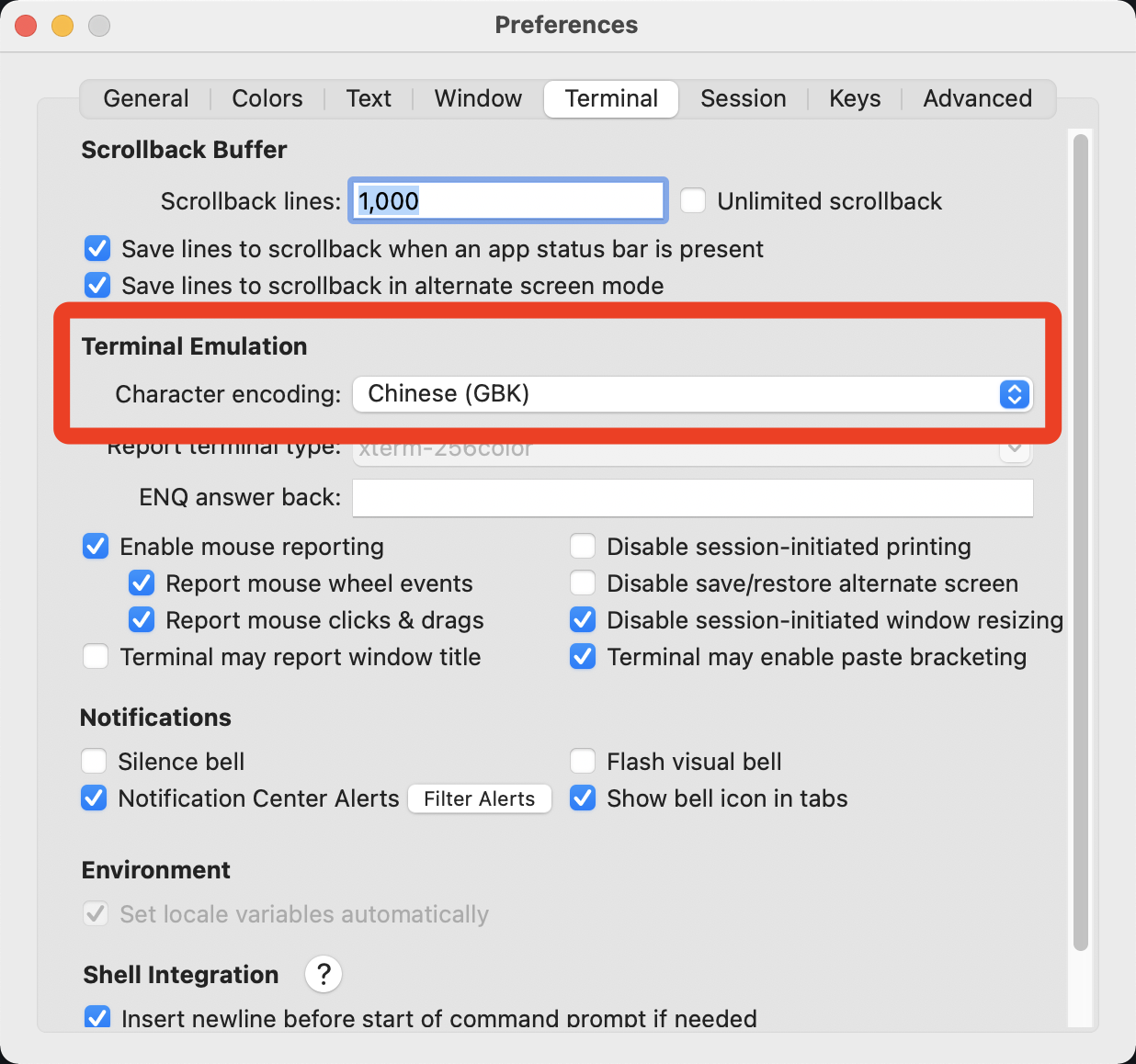

使用telent登陆bbs时出现乱码

解决方法:在终端的设置中将编码改为中文编码

4.学习感悟、思考等)

对nmap的扫描方式有了更深的理解,更加熟悉了wireshark等工具的使用。

浙公网安备 33010602011771号

浙公网安备 33010602011771号