Linux之iptables防火墙

一、安全技术

1. 安全技术分类

-

-

入侵防御系统(Intrusion Prevention System):以透明模式工作,分析数据包的内容如:溢出攻击、拒绝服务攻击、木马、蠕虫、系统漏洞等进行准确的分析判断,在判定为攻击行为后立即予以 阻断,主动而有效的保护网络的安全,一般采用在线部署方式。(必经之路)

-

-

主机防火墙:服务范围为当前一台主机

-

网络防火墙:服务范围为防火墙一侧的局域网

按实现方式划分:

-

-

软件防火墙:运行于通用硬件平台之上的防火墙的应用软件,Windows 防火墙 ISA --> Forefront

按网络协议划分:

-

网络层防火墙:OSI模型下四层,又称为包过滤防火墙

-

-

-

nat:network address translation 地址转换规则表

-

mangle:修改数据标记位规则表

-

raw:关闭启用的连接跟踪机制,加快封包穿越防火墙速度

-

-

OUTPUT: 处理出站数据包,一般不在此链上做配置。

-

FORWARD: 处理转发数据包,匹配流经本机的数据包。

-

PREROUTING链: 在进行路由选择前处理数据包,用来修改目的地址,用来做DNAT。相当于把内网服务器的IP和端口映射到路由器的外网IP和端口上。

-

黑名单:默认全部允许通过,添加谁才不允许谁通过。

白名单:默认全部不允许通过,添加谁允许谁通过。

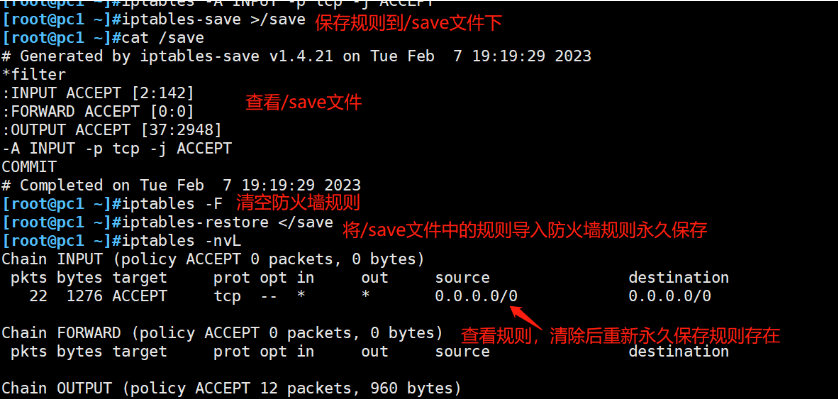

5. iptabies 选项

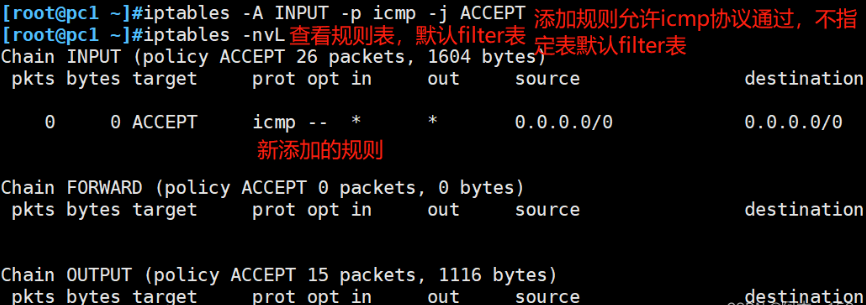

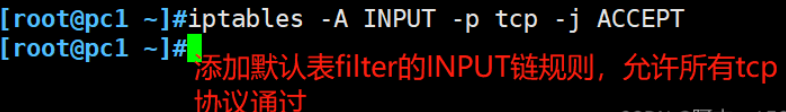

-A 在链的末尾追加一条规则

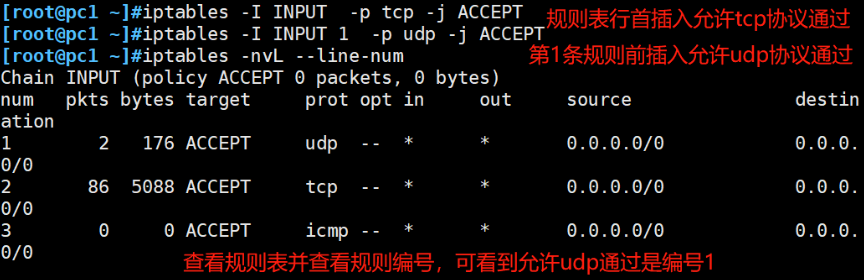

-I 在链的行首插入一条新的规则,若-I 后加数字表示在第几条前插入新规则。

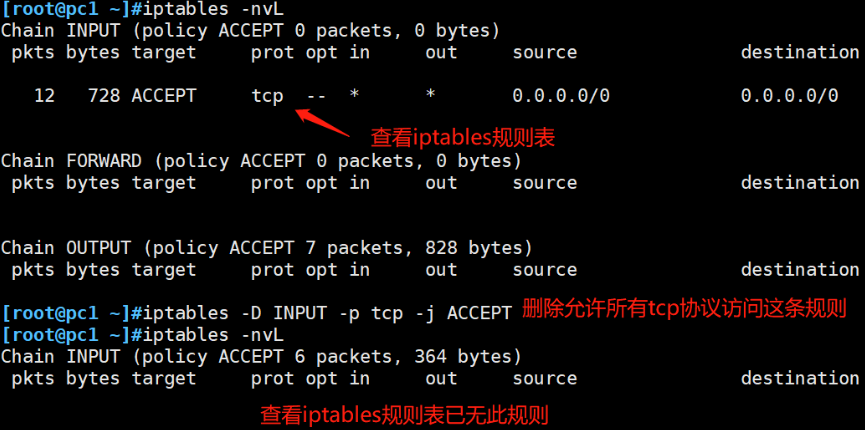

-D 删除规则

-P 修改默认链的默认规则,默认都是ACCEPT,使用格式:iptables -P 修改的链 修改的默认规则。

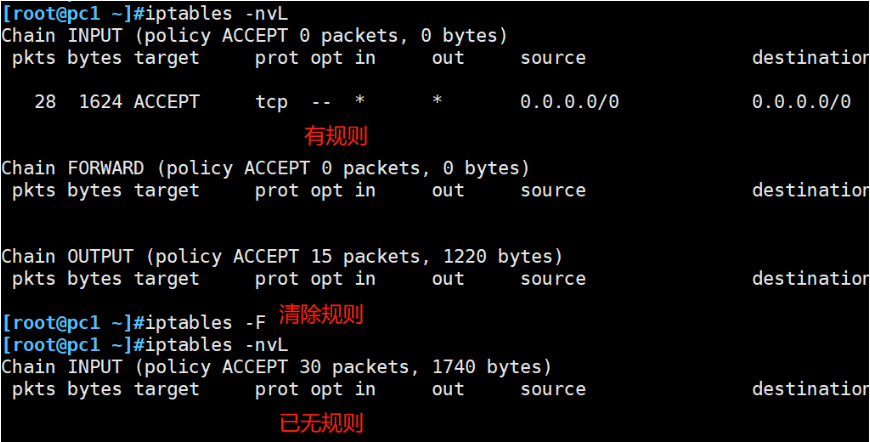

-F 清空防火墙规则,默认情况filter表,加-t 表名可以情况其他表。

-R 替换某条规则,-R +要替换的规则编号。

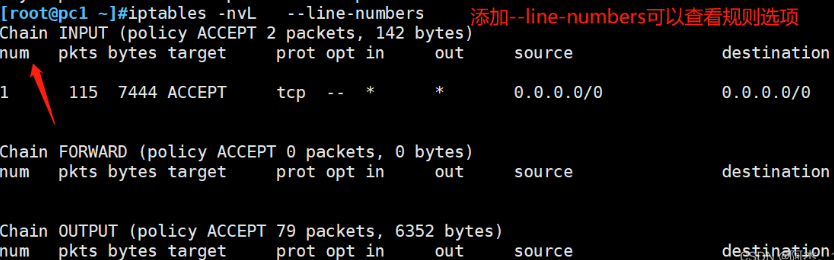

-L 以列表查看iptables,使用组合时必须在最后一位。

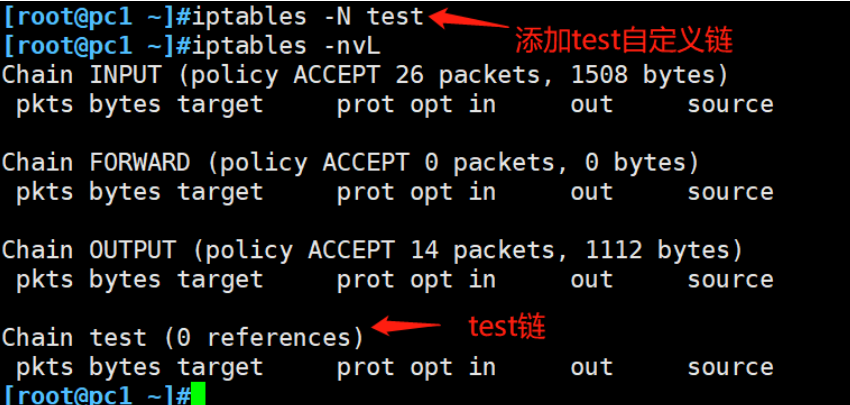

-N 添加自定义规则链。

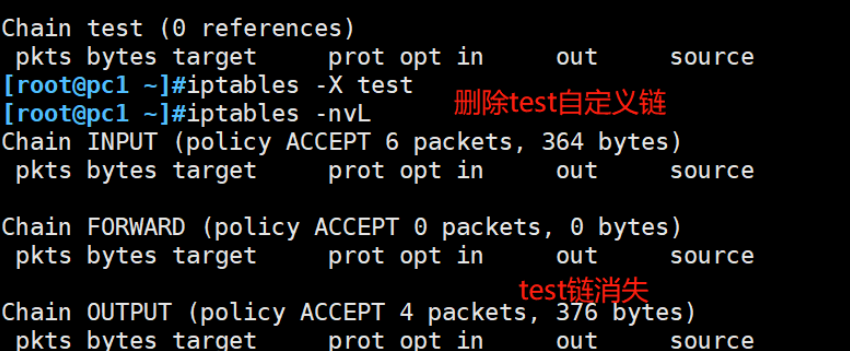

-X 删除自定义规则链。

-p 指定服务名称,TCP、ICMP等。

-n 数字化显示规则表,多用于和-n -L选项配合看表。

-v 显示规则表的详细信息。

--line--numbers 查看规则编号。

6. 控制类型

控制类型需要使用 -j 跳转到某类型处理数据包。

ACCEPT:允许通过

REJECT :拒绝通过

DROP:丢弃,会接受但是将数据包丢弃不处理6、隐藏扩展模块

SNAT:源地址转换

DNAT:目的地址转换

7. 隐藏扩展模块

iptables在使用-p 指定协议时,若指明特定协议后就无须再使用-m指明扩展模块的扩展机制,例如若已经指明是 -p tcp 协议则使用--dport及--sport等tcp模块内容时即可省略-m tcp。

TCP模块

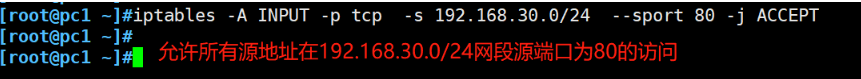

--sport 指明源端口,使用格式: --sport 端口或 端口1:端口2(端口1到端口2的连续端口范围指定)。

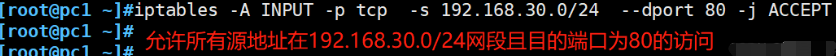

--dport 指明目的端口,使用格式: --dport 端口或 端口1:端口2(端口1到端口2的连续端口范围指定)。

ICMP模块

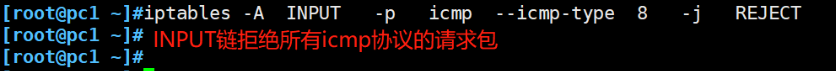

--icmp-type 指定icmp的type值制定规则。type值:Echo- Request" (代码为8)、表示请求 "Echo- Reply" (代码为0)表示回复 、"Dest ination-Unreachable" (代码为3)表示目标不可达。

例如设置自己可以ping其他机器但是不允许其他机器ping自己。

8. 显示扩展模块

扩展模块使用格式: -m {模块名} [选项]

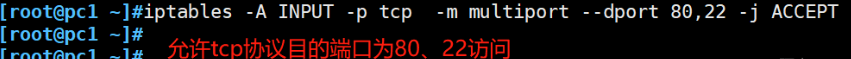

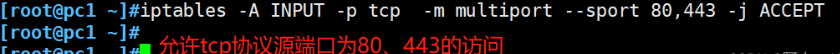

multiport模块

--sports 端口1,端口2 ,等 使用,隔开最多指定15个不连续端口。

--dports 端口1,端口2 ,等 使用,隔开最多指定15个不连续端口。

iprange模块

iprange模块可以指定连续的(一般不是整个网络)ip地址范围。

--src-range 源地址范围或 目的地址范围,例如:10.0.0.0-10.0.0.15。

--dst-range 源地址范围或 目的地址范围,例如:10.0.0.0-10.0.0.15。

mac地址模块

指明源MAC地址,适用INPUT链,PREOUTING,POSTROUTING链。

--mac-source 源mac地址,只能指定源mac地址。

string字符串模块

可以使用string模块指定字符串范围。

--from offset 字符串开始查询的地方。

--to offset 字符串结束查询的地方 。

例如:iptables -A OUTPUT -p tcp --sport 80 -m string --algo bm --from 62 --string "bilibili" -j REJECT

connlimit模块

据每客户端IP做并发连接数数量匹配,可防止Dos(Denial of Service,拒绝服务)攻击。

--connlimit-upto N #连接的数量小于等于N时匹配

--connlimit-above N #连接的数量大于N时匹配

例如:iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 2 -j REJECT

stat模块

stat模块可以根据连接状态控制数据包。

NEW:新发出的请求;第一次发出的请求。

ESTABLISHED:new之后的正常连接状态。

例如:ipatables -A INPUT -m state --state NEW -j REJECT

ipatables -A INPUT -m state --state ESTABLISHED -j ACCEPT

控制流量模块

limit控制流量模块,可以控制通过的包数以及每分钟或每小时通过的包数。

--limit 10/minute(1分钟之内只允许10个包通过)

--limit-burs 数字 例如: --limit-burst 5(允许通过前5个包,5个包不受影响)

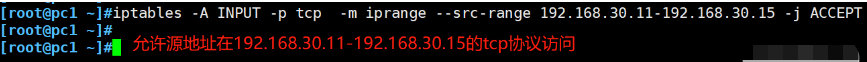

9. iptables规则保存

将写好的规则导入一个文件中 iptables-save >文件名。

永久保存保存规则的文件重新写入 iptables-restore <保存规则的文件名。

10. 自定义链使用

- 自定义链添加:iptables -N web(链名) 创建链

- 自定义链改名:iptabels -E web(原来名称) (新名称) 自定义链改名

- 创建自定义链规则:iptables -t filter -I INPUT -p icmp -j REJECT 创建自定义规则

- iptabales创建对应自定义链规则跳转:iptables -A INPUT -p icmp -j WEB

- iptables的INPUT链中添加一条对应到自定义链中才能生效

- 删除自定义规则链:先删除iptables INPUT链中的对应关系,然后删除自定义链中的规则。

浙公网安备 33010602011771号

浙公网安备 33010602011771号