【Writeup】Bugku-逆向-入门逆向

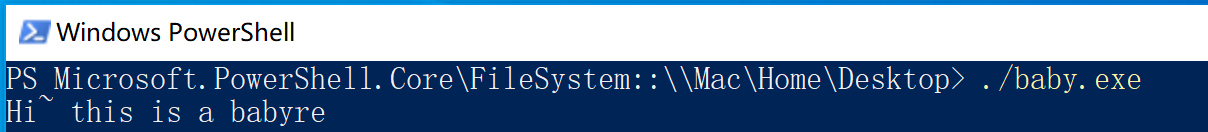

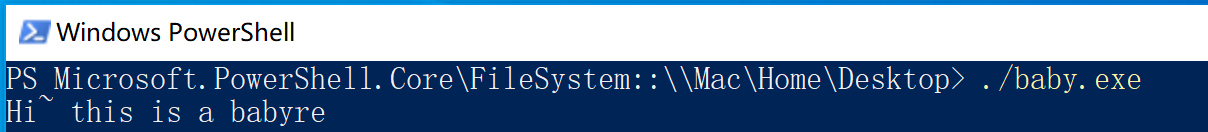

首先在powershell中打开看一下

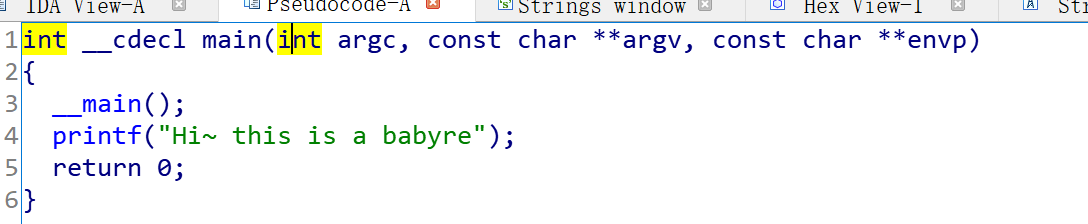

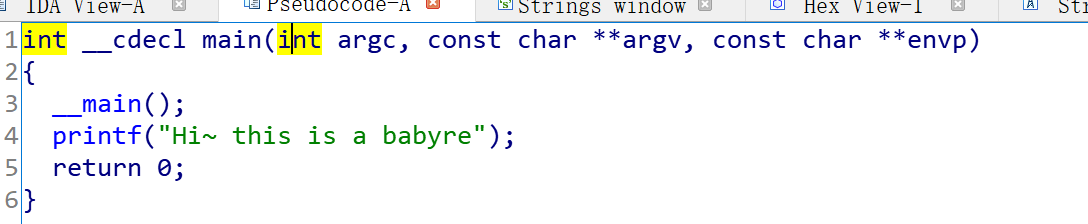

输出了一行字符,把程序拖进IDA看一下,Shift+F12找到这串字符,x定位到所在函数(其实就是main了):

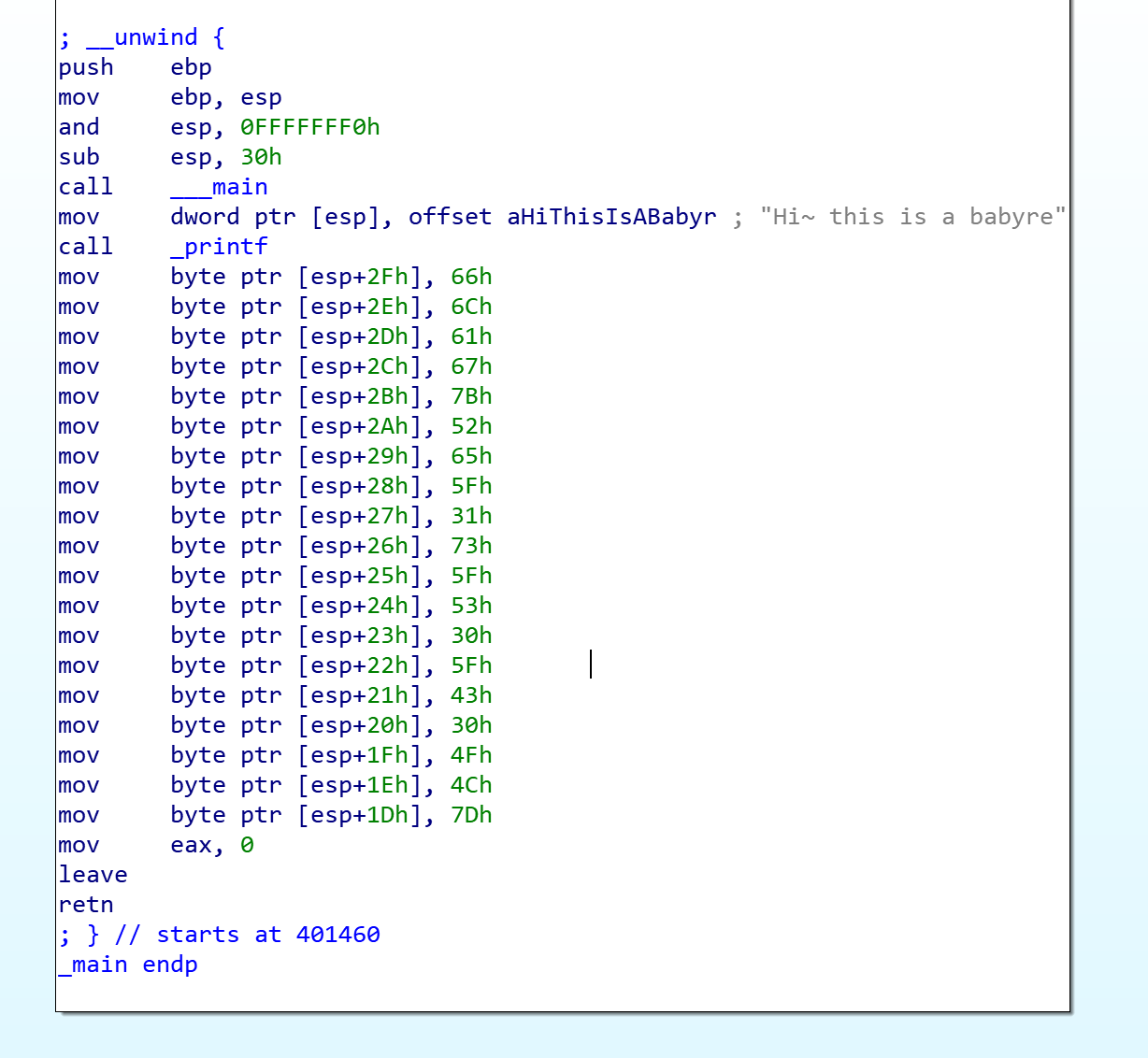

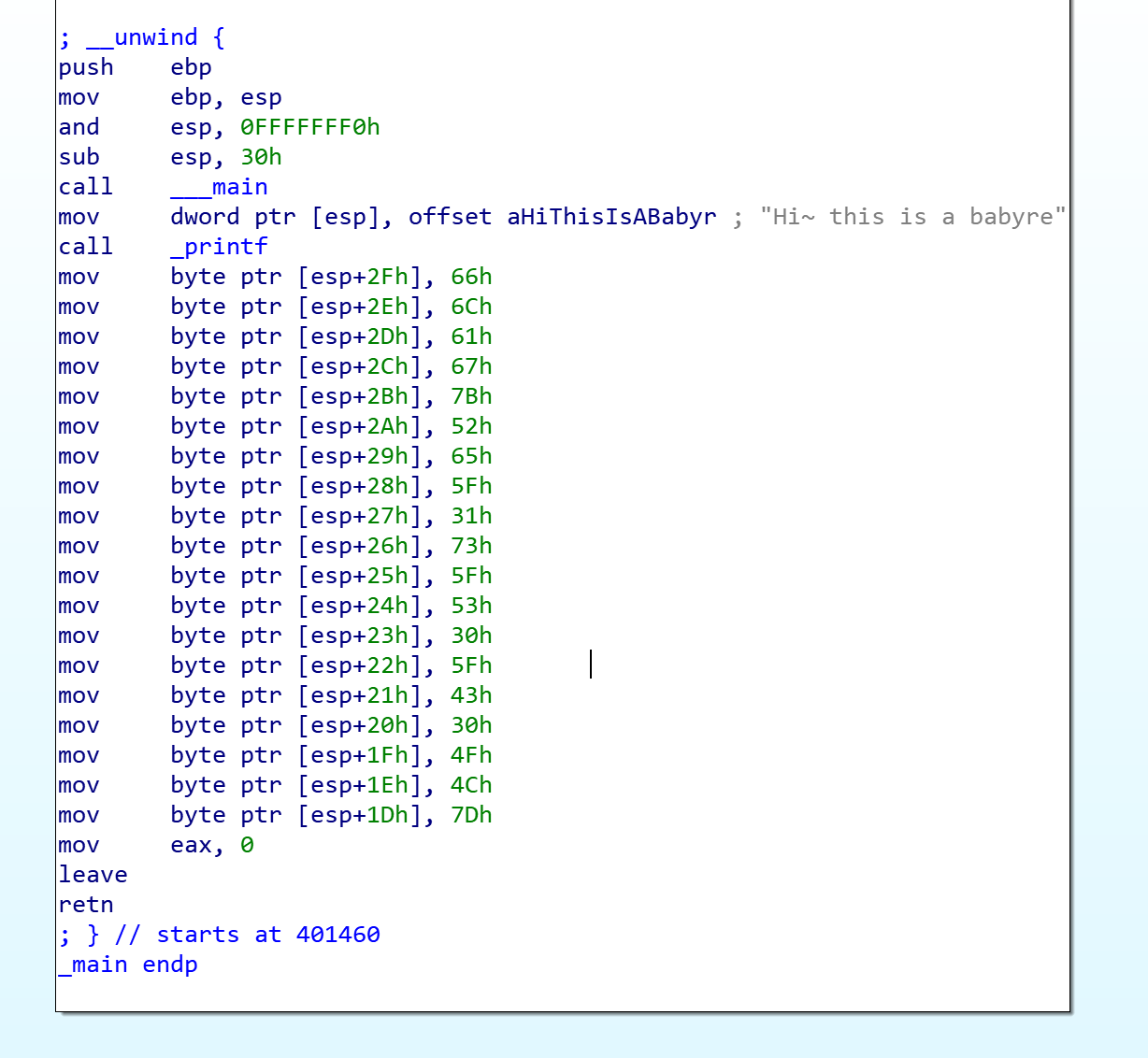

这段函数看起来很短,但它的IDA view里有这样一段东西:

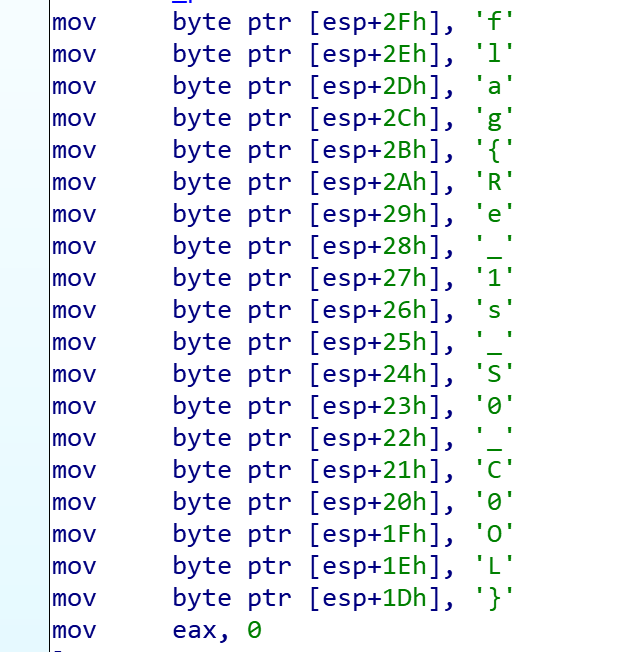

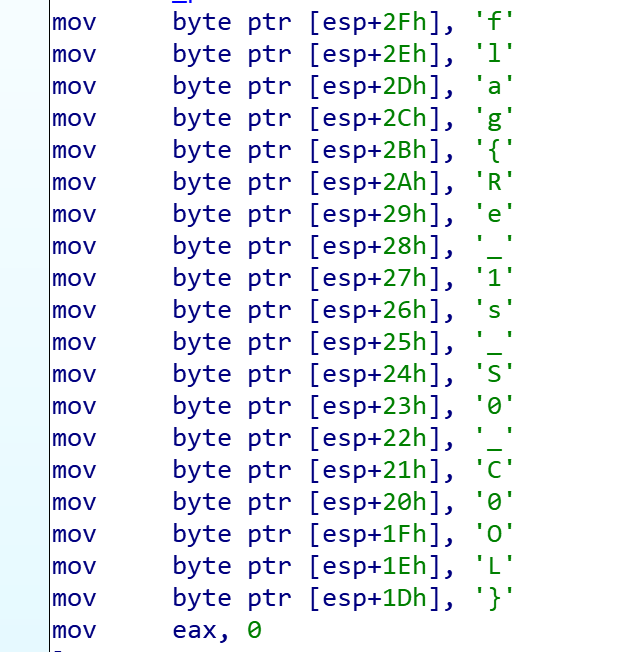

根据经验可能与flag有关,用r键转成字符串一下:

得到flag:flag{Re_1s_S0_C0OL}

首先在powershell中打开看一下

输出了一行字符,把程序拖进IDA看一下,Shift+F12找到这串字符,x定位到所在函数(其实就是main了):

这段函数看起来很短,但它的IDA view里有这样一段东西:

根据经验可能与flag有关,用r键转成字符串一下:

得到flag:flag{Re_1s_S0_C0OL}