20212911陈金翔-2022-3 网络攻防实践 第二次(第四周)作业

1.实验要求

1.1域名查询

从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

访问https://lookup.icann.org/lookup网址查询baidu.com的相关信息,可以得到DNS注册人及联系方式等

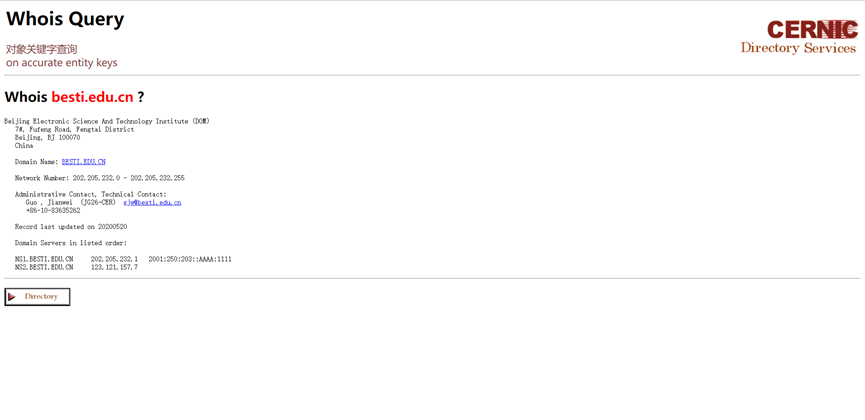

选取www.besti.edu.cn,我们注意到是以edu.cn结尾的,所以登录网站https://www.nic.edu.cn/,中国网络信息中心查找

在其中查找www.besti.edu.cn进行查询:

查询结果显示

地址:中国北京丰台富丰路

对应ip:NS1.BESTI.EDU.CN 202.205.232.1 2001:250:203::AAAA:1111

NS2.BESTI.EDU.CN 123.121.157.7

负责人:Guo,Jianwei

联系方式:+86-10-83635262

接下了在http://www.cnnic.net.cn/,中国互联网网络信息中心查询ip123.121.157.7

ip注册人名称:BJR-CETNET

联系电话:+86-10-62784301

1.2获取好友IP地址

尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

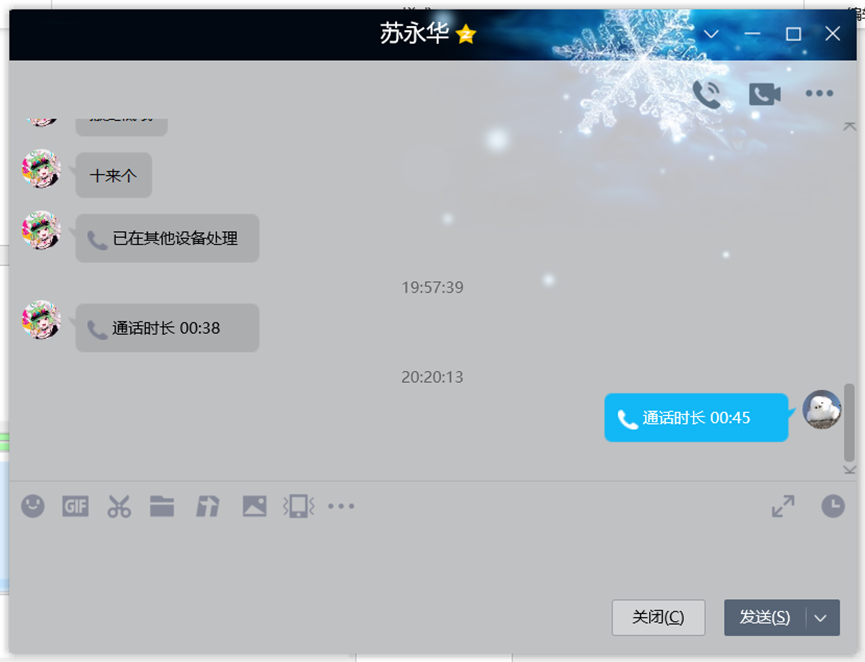

打开wireshark,开启监听模式

给自己的qq好友拨打语音电话

记录时间为20:20:13

接下来在wireshark中队抓取到的包进行过滤

过滤栏输入ip.src==192.168.11.37 and data.len==72,过滤包为本机发送且数据长度为72的包

Ctrl+f选取字符串过滤包含020048的包,结果如下:

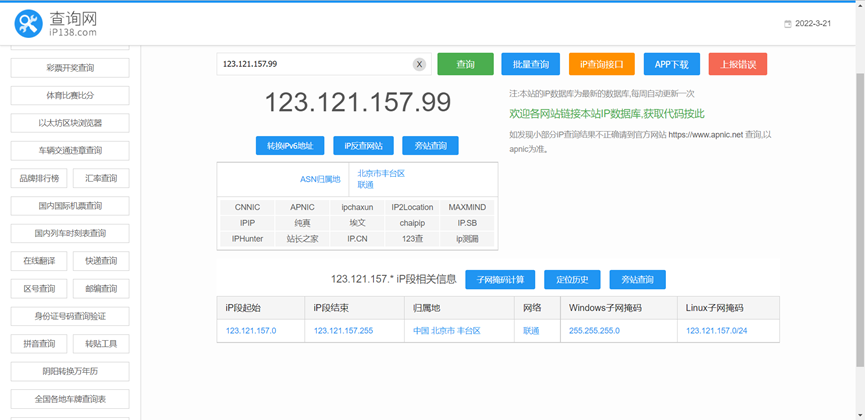

可以看到我们在该段时间频繁向该该地址发送数据包。故好友ip地址为123.121.157.99

对该ip进行查询发现该ip属于中国北京市丰台区

1.3使用nmap扫描

使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

1.靶机IP地址是否活跃

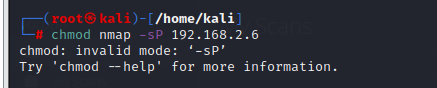

通过指令nmap -sP 192.168.2.6查询靶机IP地址是否活跃,发现提示Host is up说明靶机处于活跃状态。

发现提示Host is up说明靶机处于活跃状态

2.靶机开放了哪些TCP和UDP端口

用指令nmap -sS 192.168.2.6对靶机进行TCP SYN扫描。

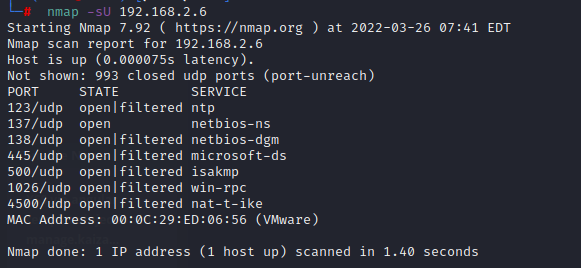

使用nmap -sU 192.168.2.6对UDP端口进行扫描

3.靶机安装了什么操作系统,版本是多少

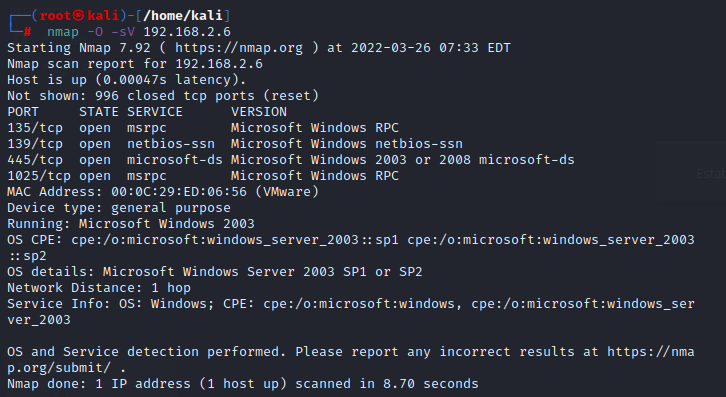

使用nmap -O -sV 192.168.2.6对操作系统类型和网络服务进行扫描

4.靶机上安装了哪些服务

ntp

netbios-ns

netbios-dgm

microsoft-ds

isakmp

win-rpc

nat-t-ike

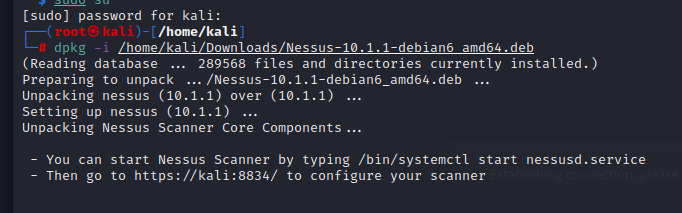

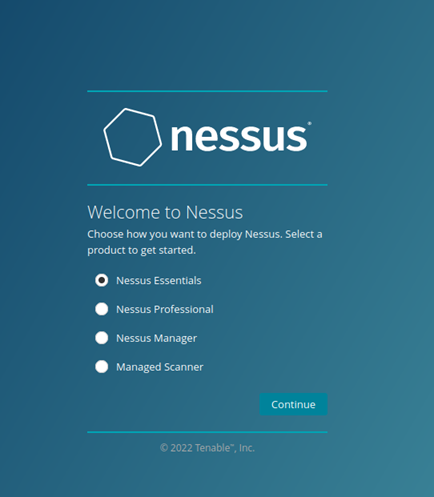

1.4使用Nessus扫描

打开nessus 官网,下载Nessus-10.1.1-debian6_amd64.deb,把这个文件拖进 kali 并把这个文件放在 /opt 路径下;

输如下面这条指令进行安装:

dpkg -i Nessus-10.1.1-debian6_amd64.deb

根据上一步安装成功后的提示信息,根据提示执行以下命令启动 nessus

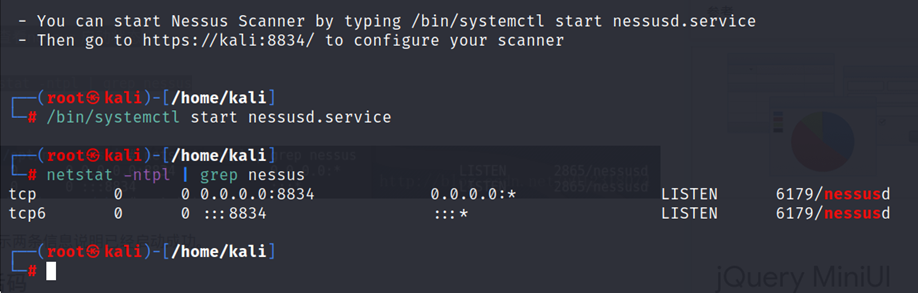

/bin/systemctl start nessusd.service

启动后可以查看nessus 启动状态

netstat -ntpl | grep nessus

获取激活码,跳转到注册页面,这里只需填写姓名和邮箱地址,姓名可以随意写,邮箱填写自己的真实邮箱,保证能收到激活码,然后点击"Register"

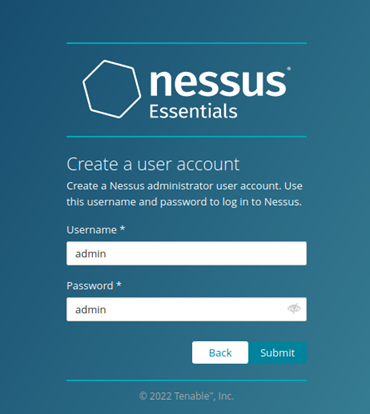

登陆 web 界面

按照之前提示信息打开网页:https://kali:8834/

输入用户名及密码,这里均是自定义的。

Kali 安装 Nessus 完成

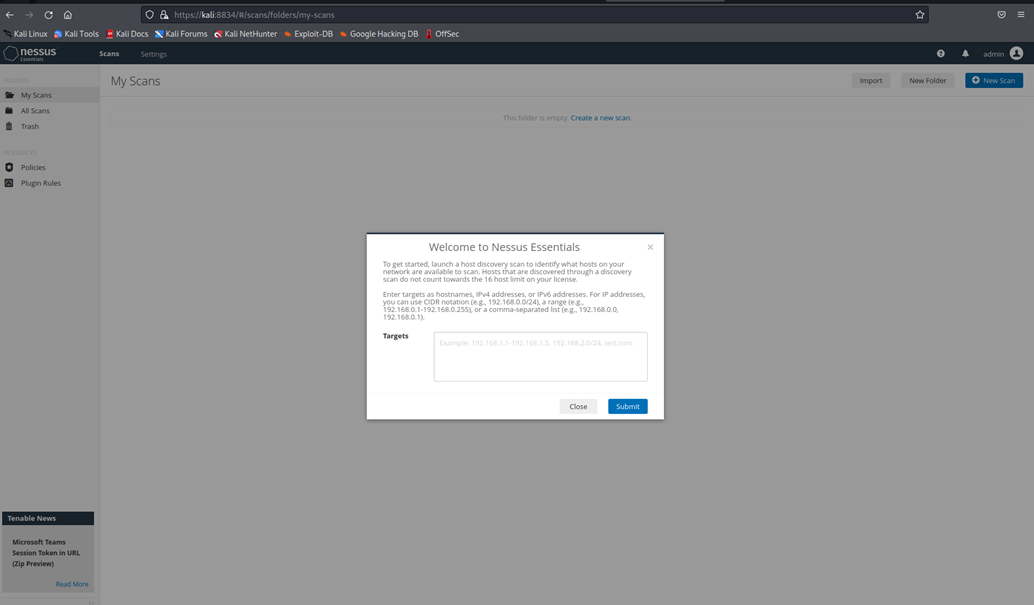

在Target里面填上靶机地址,就可以进行扫描了

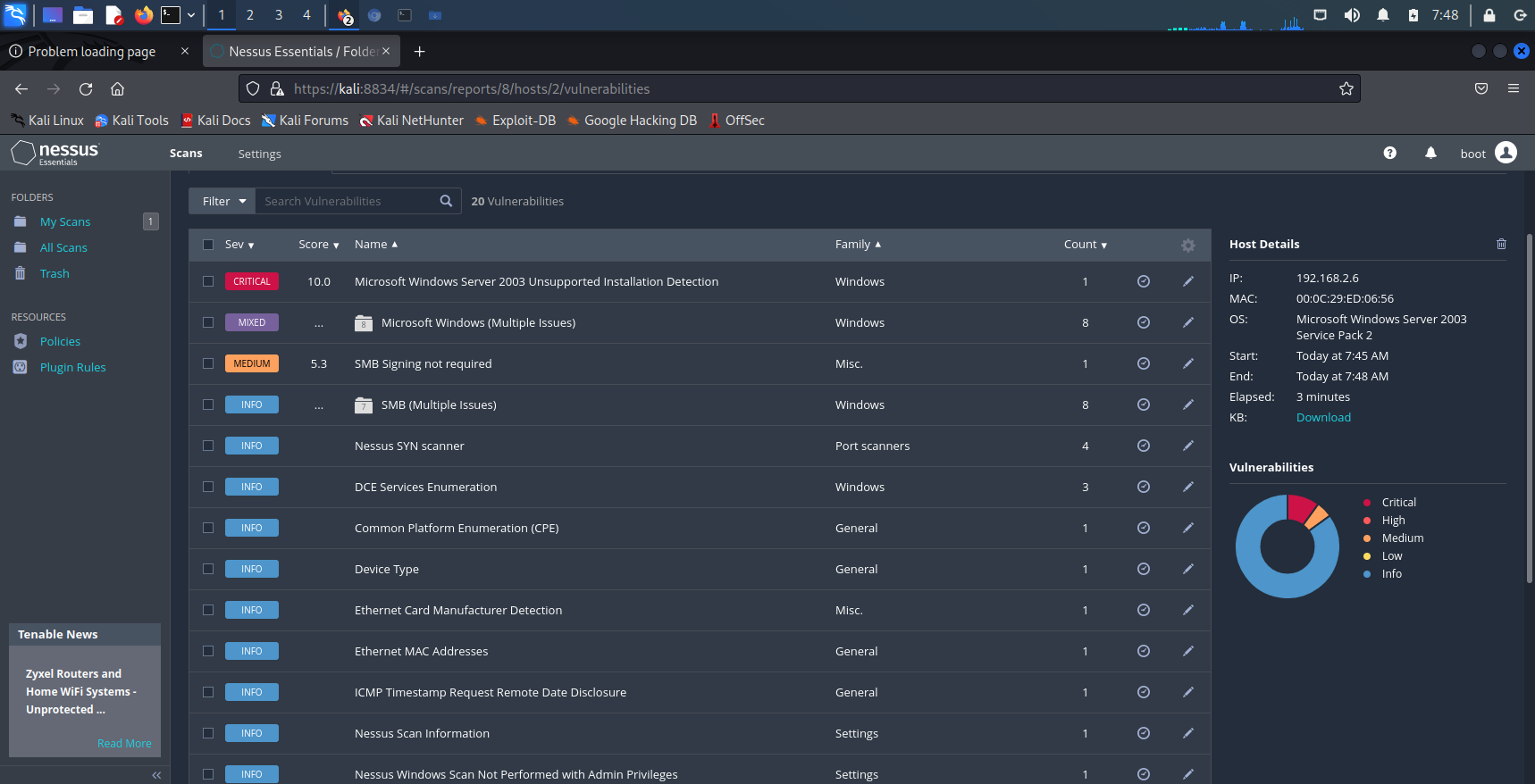

扫描结果如下:

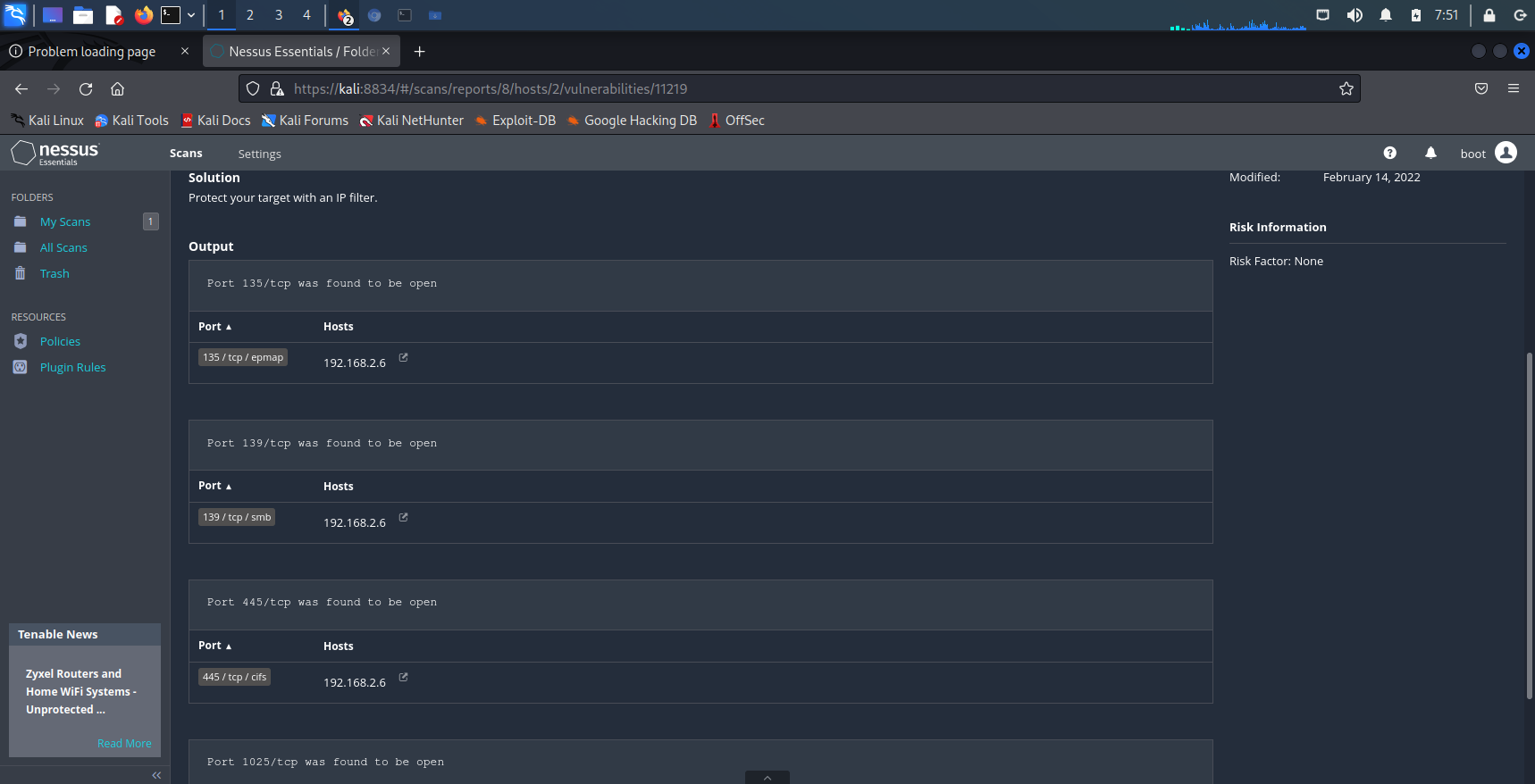

1.靶机上开放了哪些端口:

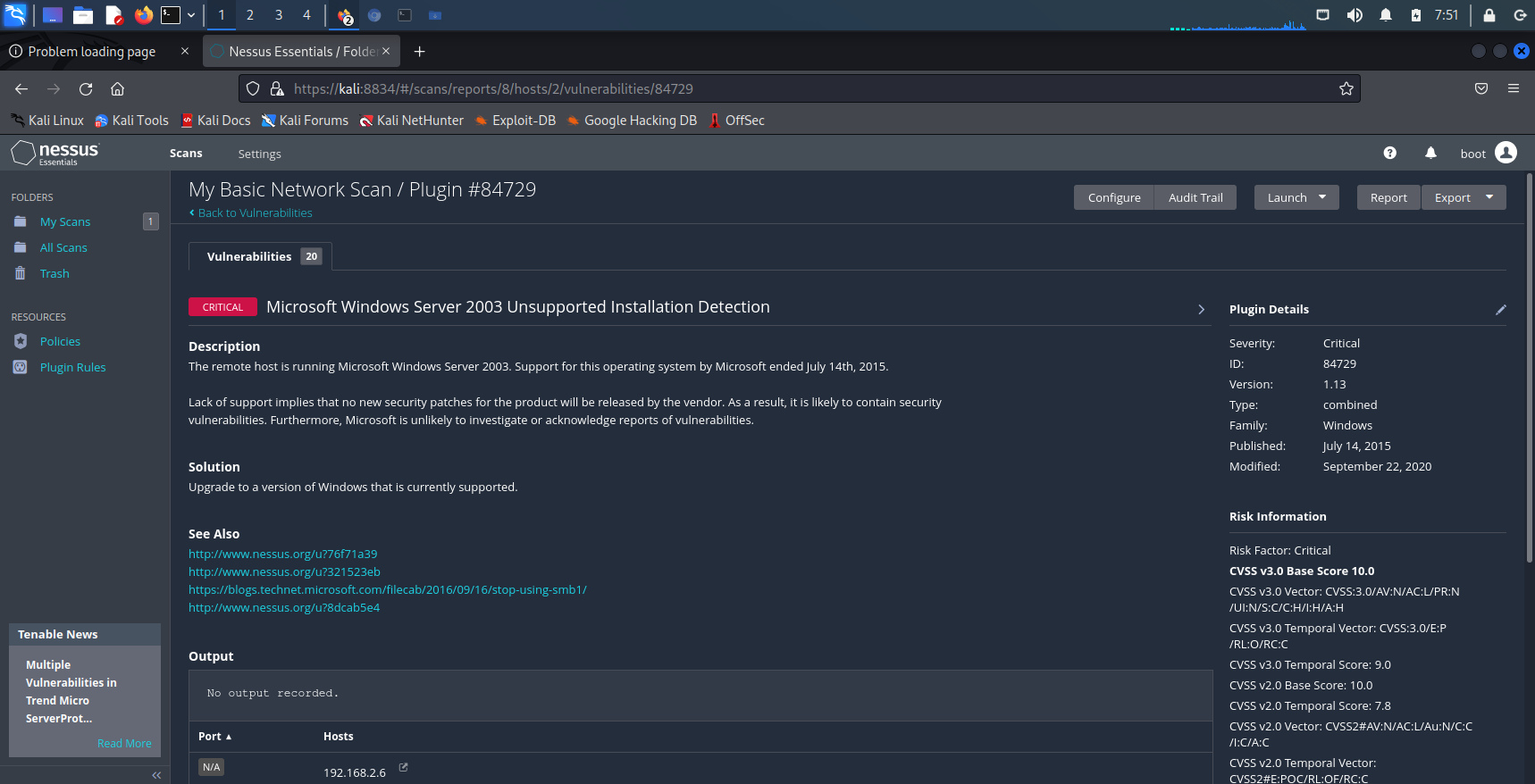

2.靶机各个端口上网络服务存在哪些安全漏洞

3.你认为如何攻陷靶机环境,以获得系统访问权:

- 收集信息,靶机的IP地址,开放的端口号,开放的协议,操作类型,版本等信息

- 进行漏洞扫描,查找靶机可能存在的漏洞。

- 进行渗透,利用发现的漏洞进行渗透攻击。

- 提权,获取更高的权限。

- 设置后门,方面下次再次入侵

- 清除痕迹

1.5搜索自己的网上足迹

通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

搜锁自己的名字,微信号等信息

尚未发现信息泄露

2.学习中遇到的问题及解决

1.kali没有安装Nessus,对于Linux安装软件不太熟悉

解决方法:在网上搜索其他人的博客进行学习。

2.nmap注意大小写区别

3.学习感想和体会

通过本次实验了解了常见的端口扫描和漏洞扫描工具,同时也复习了DNS的相关攻击,做好了渗透的前期工作,为下一步利用漏洞进行攻击打好了基础。