敏感数据不落地怎么做?VDI、DLP、RBI、企业浏览器等 6 种方案对比与选型指南(2026 版)

首先,为什么要防止敏感数据落地?

2015 年,AT&T 位于墨西哥、哥伦比亚和菲律宾的呼叫中心员工盗取了约 28 万名客户的社会安全号码,美国联邦通信委员会(FCC)对其处以 2500 万美元罚款。

2024 年中国电商客服外包市场规模已达 800 亿元,几乎所有电商平台都在用外包客服。客服人员需要访问客户信息:姓名、电话、地址、订单详情、购买记录,这些都是高度敏感的个人数据。

2025 年全球数据泄露平均成本 3,148 万元人民币(IBM 数据泄露成本报告),而客服人员平均在职周期仅 6 到 8 个月——人员流动性极高,管理难度大。

但问题来了:这些外包客服的设备,怎么管?

外包客服往往分布在全国各地,有的甚至在海外(菲律宾、墨西哥等地),清一色的 BYOD,设备都不是公司统一配发的。

你也很难限制他们的操作,因为客服工作需要实时查看客户信息,过度的安全管控会严重影响服务效率,安全始终是为了业务服务的,皮之不存,毛将焉附的道理大家都懂,如果业务无法开展,安全也就没有了存在的必要。

60% 的数据泄露来自内部员工和外包人员(Verizon DBIR 报告)——不是黑客攻击,而是内部威胁。

要从根本上解决问题,需要换一个思路:让敏感数据”不落地”。

数据只能查看,但不能下载到本地设备,客服人员能看到客户信息、能完成服务工作,但原始数据始终在企业服务器端,从源头上杜绝了泄密的可能。

那么,敏感数据不落地到底该怎么做?市面上有哪些方案?各有什么优缺点?企业该如何选择?

接下来,我们以企业中最常见的客服场景为切入点,带领大家系统的对比以下 6 种方案。

VDI 虚拟桌面 - 把数据关在服务器里,但代价是什么?

VDI(Virtual Desktop Infrastructure,虚拟桌面基础架构)的原理是:所有数据和应用都在服务器端运行,用户的电脑只是一个显示器。客服人员看到的是虚拟桌面,数据始终在服务器端,不会下载到本地。

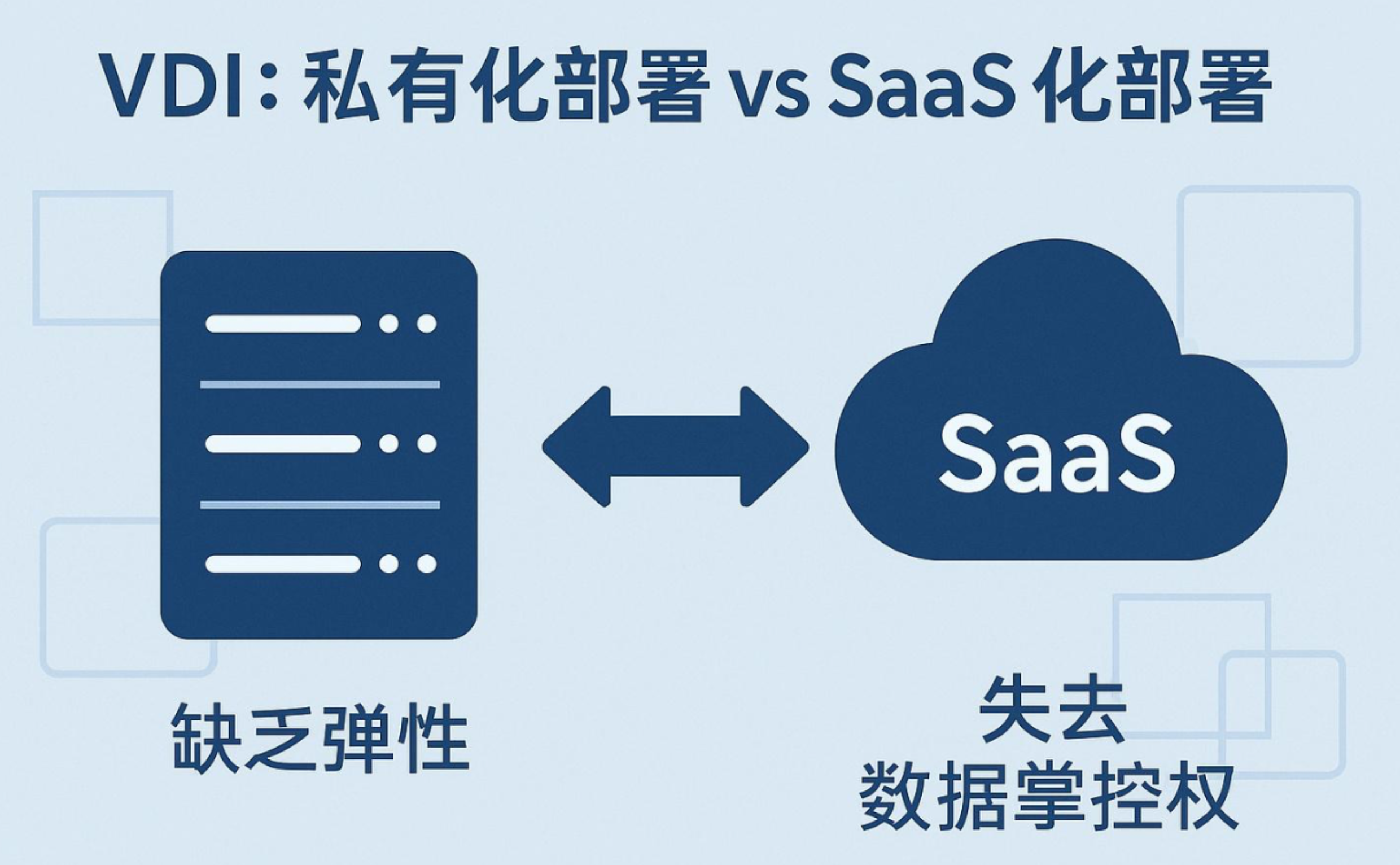

VDI 分为两种部署模式:

私有化部署:企业自建服务器集群,数据完全掌控在自己手里,但缺乏弹性。客服业务有淡旺季,旺季需要几百个客服,淡季只需要几十个。VDI 的虚拟机数量固定,扩容缩容都很麻烦。

SaaS 化部署:使用云服务商的 VDI 服务(如阿里云无影),有了弹性,但似乎也就失去了 VDI 那种绝对的自有数据掌控权。数据在云服务商的服务器上,你能完全信任吗?

所以,以下内容只讨论私有化的模式

优势:数据完全不落地,安全性最高;兼容性好,可以适配各种应用的场景。

劣势:

- 成本高昂:

私有化部署需要高性能服务器集群、存储设备、网络设备,建设成本动辄几百万。

SaaS 化部署虽然初期成本低,但长期使用成本也不低。

对于客服外包这种场景,你要为几百个外包客服建 VDI?成本 hold 得住吗? - 用户体验差:

外包客服分布在不同地区,网络不稳定。你能想象吗?客服接到客户咨询,打开客户信息页面要等半天,客户在那边等得不耐烦,客服在这边干着急。 - 灵活性差:

尤其是电商类客服,一遇到节假日等大促,按需扩容少不了吧?额外的硬件资源投入、专业的运维团队,一样也不能少。

典型产品:VMware Horizon、Citrix、深信服桌面云、阿里云无影等

适用场景:呼叫中心(固定办公)、政府机关、金融机构(高安全要求)

DLP 数据防泄漏 - 数据已经在电脑上了,你还能拦住什么?

DLP(Data Loss Prevention,数据防泄漏)的原理是:监控和拦截数据外发行为。客服人员要发邮件、外接 U 盘、通过微信发文件,DLP 都能检测和拦截。

优势:覆盖多种外发渠道(邮件、IM、网盘、USB),可以事后审计和溯源。

核心问题:

- 数据已经落地:

DLP 只是在数据外发时拦截,但数据早就在客服电脑上了。 - 外包场景难以部署:

外包客服往往使用自带或对方公司提供的设备,本身就缺乏管控,想要安装统一的 DLP,难上加难。 - 兼容性问题:

DLP 对操作系统和具体应用程序都做了侵入式的监控和防护,一旦操作系统内核升级,或者微信、钉钉等应用升级改版,就有可能导致防护策略失效,甚至无法正常使用。 - 性能开销大:

尤其是 BYOD 或者客服这种外包设备,性能都比较差,DLP 会大幅影响工作效率。对于客服场景,这属于杀鸡用牛刀。

典型产品:亿赛通、天空卫士、思睿嘉德、Symantec 等

适用场景:企业统一配发的终端、企业内部员工管控、强 C/S 软件办公需求的场景

RBI 远程浏览器隔离 - 真的轻量吗?

RBI(Remote Browser Isolation,远程浏览器隔离)的原理是:浏览器运行在远程服务器,本地只接收”影像”。客服人员打开浏览器访问客服系统,浏览器实际运行在企业服务器上,数据不会下载到本地。

优势:不需要本地安装软件,部署快,特别适合第三方人员访问。

核心问题:

- 性价比太低:

RBI 跟企业浏览器方案一样,只能做 B/S 架构的应用,这个点本身对于客服场景还好。

但另一方面,RBI 仍然需要类似于 VDI 那样的集中式服务端计算资源,只是资源开销相较于 VDI 会小一点,但仍然是一笔不小的开销。 - 用户体验一般:

需要稳定的网络连接,否则画面会卡顿,影响客服效率。而外包客服分布在不同地区,网络质量参差不齐。 - 技术成熟度不足:

Gartner 认为 RBI 目前在”幻想破灭期”,市场接受度有限。很多企业试用后发现,体验不如预期,最后放弃了。

典型产品:Menlo Security、Ericom 等

适用场景:Web 应用为主、第三方人员访问、远程办公

终端沙箱 - 数据还是落地了,只是落在”沙箱”里

终端沙箱(Endpoint Sandbox)的原理是:在客服电脑上创建一个”沙箱”,敏感文件只能在沙箱里查看。沙箱与个人环境完全隔离,沙箱彻底关闭后数据自动清除。

优势:本地运行,不依赖服务端资源;支持的应用场景全面,B/S、C/S 都能管。

核心问题:

- 数据仍然落地到沙箱环境:

虽然做了隔离,但数据还是在本地,只是”部分不落地”。沙箱内网络权限配置不当的话,客服可以从沙箱内直接泄密。你以为沙箱是”保险箱”,其实只是”隔离区”。 - 兼容性问题:

终端沙箱跟终端 DLP 类似,存在性能开销大、兼容性问题。对于一些专业软件和驱动级软件支持也一般。|

尤其是 BYOD 或者客服这种外包设备,性能都比较差,可能会大幅影响工作效率。 - 使用与配置成本高:

于管理员而言,真正想做到精细化管控时,沙箱的配置、策略管理、故障排查都很复杂。

于用户而言,常常搞不清楚,已经装好的软件,怎么沙箱里找不到,或者运行报错。

典型产品:深信服 UEM、联软科技 UniSDP、数篷科技等

适用场景:游戏开发、核心设计资产保护、高风险操作隔离等

透明加解密 - 给落地的数据穿件”加密外套”

透明加解密的原理是:文件以加密形式存储在本地,自动加解密,用户无感知。客服下载了客户信息文件,文件自动加密存储;打开时自动解密,关闭时自动加密。

优势:对用户透明无需改变习惯;支持离线工作;设备丢失数据仍安全。

核心问题:

- 数据已经落地:

文件虽然加密,但存储在客服电脑上。客服打开文件时看到的是解密后的明文,可以截图、拍照。你以为加密就安全了?其实只是给数据穿了件”外套”,脱了外套还是明文。 - 性能开销和兼容性问题:

透明加解密需要在驱动层进行加解密操作,对系统性能有一定影响。对于一些专业软件(如 CAD、视频编辑软件),性能影响尤为明显。同时,跟 DLP 一样,存在操作系统升级、应用升级导致的兼容性问题。 - 密钥管理复杂:

密钥泄露,整个系统就失效。外包场景下,密钥管理更加困难。你怎么保证几千个外包客服的设备都安全?一台设备被攻破或恶意利用,其他文件也遭殃。 - 业务流程受限:

加密文件无法直接分享给外部合作伙伴,需要先解密再分享,或者给对方也部署一套加密系统。

典型产品:亿赛通、IP-guard、Ping32 等

定位:不是”数据不落地”方案,只是给落地的数据穿了件”加密外套”。

企业浏览器——安全工作空间

等等,我们是不是搞错了什么?

前面说的 VDI、DLP、RBI、沙箱、加密,都是在”数据已经出了应用”之后做文章。但这些方案都存在历史局限性:

- 当年,绝大多数的工作都需要 C/S 架构的软件,所以 VDI 要把整个桌面都管起来

- 当年,还缺乏真正好用、可靠的在线文档,所以文件必须下载到本地编辑

- 当年,也没有那么多的 BYOD 和外包远程访问需求,所以 DLP、加密这些侵入式方案还能勉强应付

但现在呢?90% 的企业应用已经 Web 化了(Gartner 预测)。客服系统、CRM、工单系统,几乎都是通过浏览器访问的。在线文档已经非常成熟,Google Docs、腾讯文档、飞书文档,体验不输本地 Office。BYOD 和外包远程访问成为常态,侵入式方案越来越难部署。

所以,能不能有这么一种方案:

- 离业务更近一点,但不能侵入业务,不需要业务修改

- 离用户更近一点,但不牺牲用户体验,还能快速上手

- 效率更高一点,成本再可控一些

我们顺着 RBI 的思路往回拽一点,答案呼之欲出——浏览器,准确的说是一款企业级浏览器。

在传统认知里,浏览器是面向 C 端用户的产物。近些年虽有“企业浏览器”的概念,也多是为了统一管理策略或满足合规要求。

但现在我们不妨换个角度想一想,如果有这样一款企业级浏览器:

- 能够直接控制敏感的业务文件能不能被下载

- 文件即使不下载到本地,也能直接在浏览器里编辑和协作

- 修改后的文档文件,还能上传回业务系统

相当一部分问题就迎刃而解了。

当然了,以上需求已然不是单一的企业浏览器能满足的。

而是一个整合了多种能力的闭环解决方案——安全工作空间。

它至少要具备:

- 企业级浏览器:按需管控不同业务系统的安全策略

- 企业网盘:作为文件的安全存储系统,让不落地的文件有一个安全的中转站

- 在线文档:保证不落地的文件能正常编辑、协作、流转

- 安全网关:跟企业浏览器深度集成,用户可远程安全访问业务系统,无需 VPN

并支持:

- 敏感数据禁止下载:客服能看客户信息,能完成服务,但禁止下载到本地

- 敏感数据自动脱敏:对必须展示的敏感信息(如身份证号)自动脱敏,业务系统零改造

- 敏感行为统一管控:仅在业务系统间可复制/粘贴、禁止截屏/录屏、全局页面水印

这样一来,无论员工身处何地,设备是否可控,网络是否可信,均能安全、可控的访问企业的业务系统,查看、编辑敏感的业务数据。

总结一下安全工作空间与传统方案的对比

- vs VDI:成本降低 90%,用户体验提升 500%(本地浏览器渲染 vs 远程桌面串流)。

- vs DLP:“靶向治疗”而非“化疗”(只管控浏览器入口 vs 侵入式接管整个操作系统)。

- vs RBI:体验更优,成本更低(本地渲染 vs 远程渲染+服务器开销)。

- vs 终端沙箱/透明加密:真正的数据不落地(数据在云端 vs 数据在本地隔离区/本地加密)。

典型产品

国际:

- Island:企业浏览器龙头,C 轮融资 1 亿美元,估值 15 亿美元

- Talon: 2023 年被 Palo Alto 以 6.25 亿美元收购,但收购后被捆绑进 Palo Alto 的全家桶方案,客户必须购买整套 SASE 解决方案,灵活性大幅降低。

国内:

- 雪诺安全工作空间:新一代轻量化数据安全解决方案,聚焦数据不落地场景,据称已服务金融、军工、制造、汽车、能源等行业的客户。

- 360、奇安信、红莲花等:主要聚焦信创兼容(双内核、国产化、密评合规),解决国产化、政策合规问题,而非”数据不落地”的业务安全问题。

回到开头的场景:某电商平台的客服外包。

以前是怎么做的?

- 客服通过 VPN 接入,再登录 VDI ,网络卡顿,客户等得不耐烦

- 客服能看到完整的客户信息,截图、拍照都能泄露

- 外包人员流动性高,离职客服带走了客户数据

- 非企业管控设备,DLP 推不动

现在用安全工作空间怎么做?

- 客服打开浏览器就能访问,无需 VPN,体验流畅

- 客户信息只能在浏览器中查看,禁止下载到本地

- 身份证号、银行卡号自动打码显示,业务系统零改造

- 禁止复制客户电话、地址等敏感信息

- 检测到截屏行为立即阻断

- 每一次访问、每一个操作都被记录,可追溯

结果是什么?

- 数据泄露风险从源头杜绝

- 客服体验提升,服务效率提高

- 企业投入成本低,灵活按需投入

那么代价是什么呢?

企业浏览器主要覆盖的是 B/S 架构下的应用,对传统 C/S 应用支持有限。如果你的核心业务系统还是客户端软件(如某些老旧财务系统、特定的专业软件),企业浏览器就无能为力了。

6 种方案对比与选型指南

说了这么多,你可能已经晕了。VDI、DLP、RBI、沙箱、透明加解密、安全工作空间,到底该选哪个?

别急,我把这 6 种方案的核心差异整理成一张表。

全维度对比

| 对比维度 | VDI | DLP | RBI | 终端沙箱 | 透明加密 | 安全工作空间 |

|---|---|---|---|---|---|---|

| 数据是否落地 | ✅不落地 | ❌落地 | ✅不落地 | 部分落地 | 部分落地 | ✅不落地 |

| 部署难度 | 高 | 中 | 低 | 中 | 中 | 低 |

| 初期成本 | 高 | 中 | 中 | 中 | 低 | 低 |

| 运维成本 | 高 | 高 | 低 | 中 | 中 | 低 |

| 用户体验 | 差 | 中 | 中 | 好 | 好 | 好 |

| 应用覆盖 | 全部 | 绝大多数 | 仅Web | 大多数 | 大多数 | 仅Web |

| 灵活性 | 低 | 中 | 高 | 高 | 中 | 高 |

| 网络依赖 | 高 | 低 | 高 | 低 | 低 | 中 |

| 轻量化场景适用性 | 低 | 低 | 高 | 低 | 低 | 高 |

看完这张表,如果还是选择困难,那么可以参考以下决策树。

选型决策树

先问自己第一个问题:谁在访问这些数据?

如果是第三方人员、外包、临时工,设备管不了、人员流动性高,安全工作空间是最佳选择。

如果是正式员工、固定办公,高安全要求、固定场所,VDI 是最安全的选择。终端沙箱和 DLP 也可以按需尝试。

第二个问题:你的应用是什么类型?

如果是 Web 应用为主(90% 企业的现状),首选安全工作空间。

如果是客户端应用为主,首选 VDI(全应用覆盖),备选终端沙箱(本地运行,体验更好)。

当然大部分情况下是两者混合,那么也可以分级看待,回到人群的视角,看看是不是大量的第三方人员,几乎只访问 Web 应用,是不是能对他们单独做一些防护?

第三个问题:你的预算有多少?

预算有限 → 安全工作空间

- 基础防护、单一场景

- 成本:10 万以内

- 适合:预算有限、小型企业、创业公司

预算中等 → 安全工作空间或 DLP、透明加解密等

- 多种业务场景

- 成本:几十万

- 适合:互联网、电商、泛金融、研发型企业或是大型企业的特定部门、特定人群

预算充足 → VDI 或是 安全工作空间与 DLP 组合使用

- 全面的防护、复杂的业务场景

- 成本:百万及以上

- 适合:大型企业、金融机构、政府机关

结论:回归场景,选择合适的代价,安全本就是平衡的艺术

回到开头的问题:数据已经在员工电脑上了,你还能防住什么?

答案是:让数据不落地,从源头杜绝泄密的可能。

但敏感数据不落地的领域,从来没有一招制敌的”银弹”。

通过上述分析,我们不难发现,每一种技术方案,本质上都是在安全、成本、效率和灵活性之间的一种权衡与妥协。

单纯脱离业务上下文去评判方案优劣,往往会陷入”为了安全而安全”的技术理想主义,忽视了方案在真实业务环境中的”生存能力”。

一个数据不落地项目的成功与否,最终并不取决于其技术有多么先进,而在于所选的落地路径,是否与企业的业务形态、组织架构和发展阶段相匹配。

因此,技术选型的本质,是清醒地认识到每种方案背后的隐性成本与代价,并最终选择那个”企业付得起且愿意付的代价”。

对于许多仍在业务改造所困扰,或在为终端兼容性、性能而苦恼的企业而言,

以 Island、雪诺安全工作空间为代表的轻量化数据安全方案,无疑提供了一个全新的、值得评估和验证的方向。

它或许不是所有问题的终极答案,但它为这场艰难的博弈,打开了一扇新的窗。

浙公网安备 33010602011771号

浙公网安备 33010602011771号