ctfshow——crypto(20-40)31

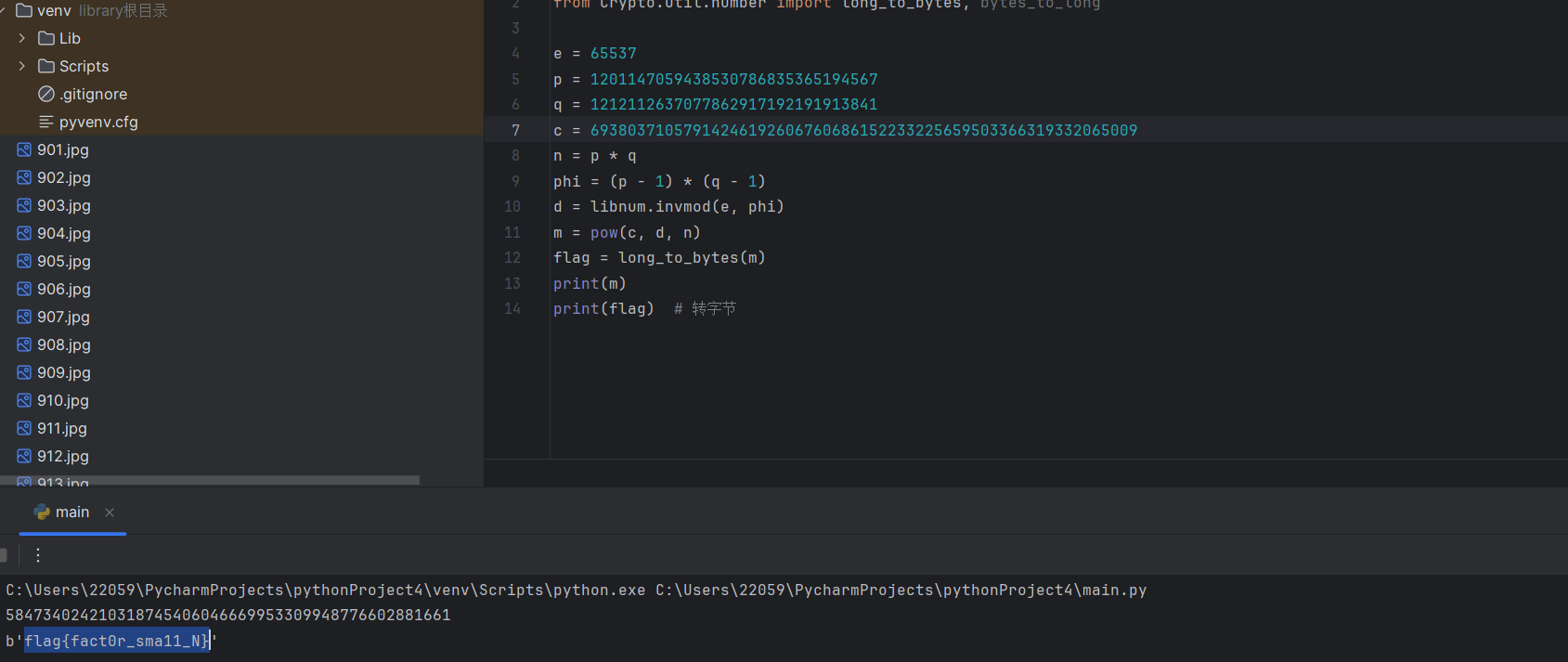

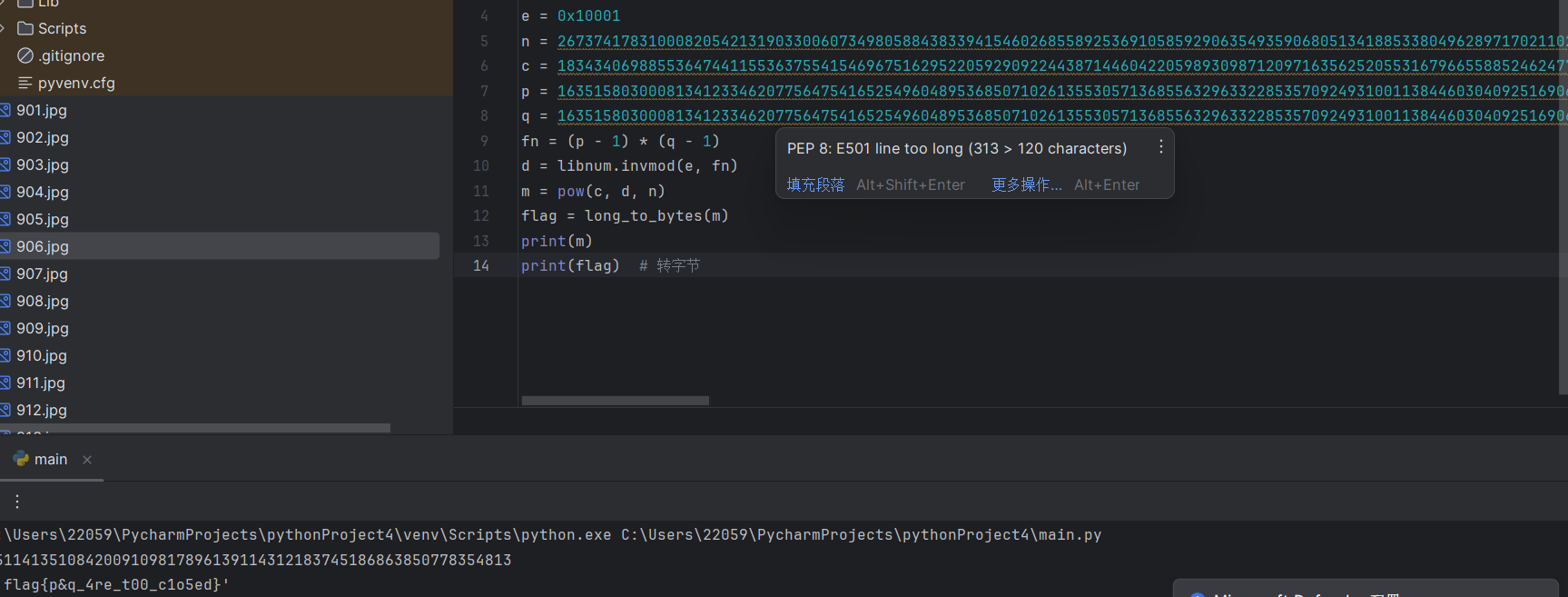

21.easyras1

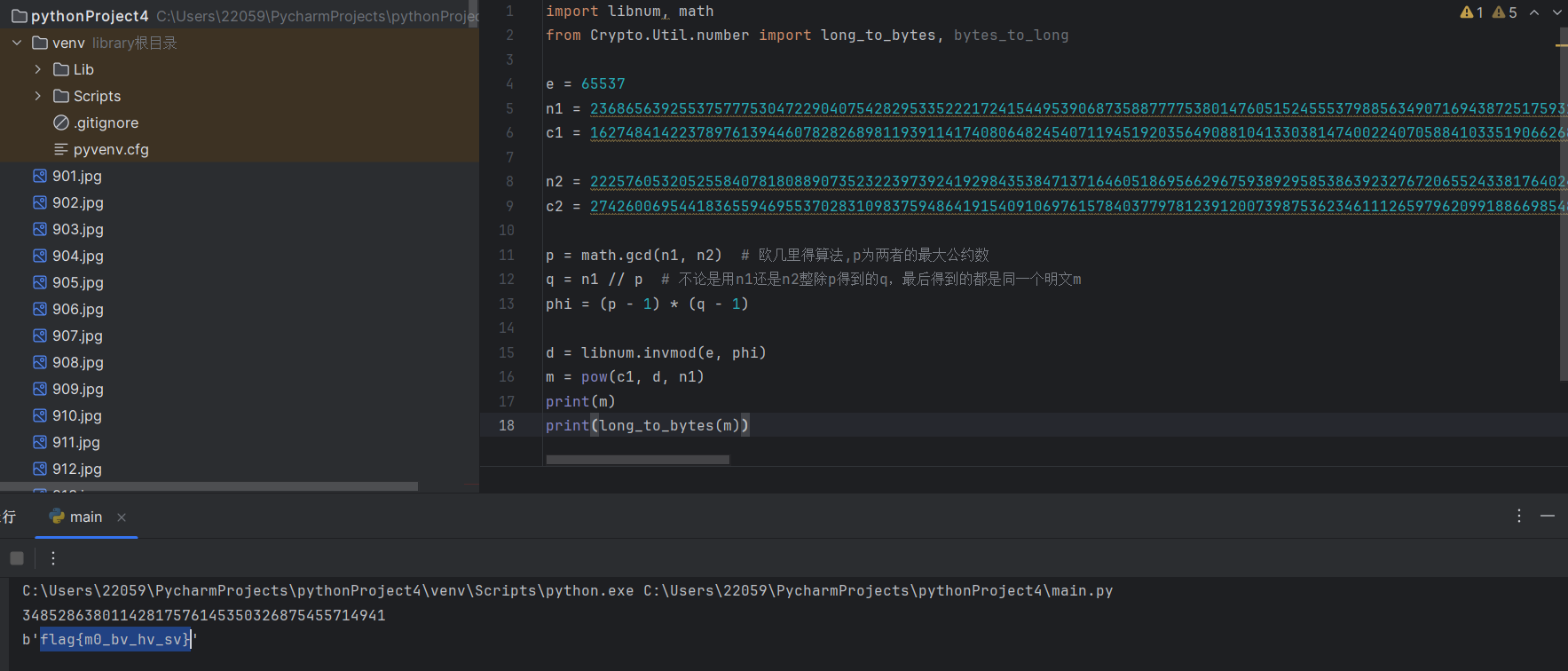

22.easyrsa2,题目中e相同,n,c不同。对于rsa,同一个e同一个m,因此n之间可能是共享素数。求出n1与n2的最大公因数即为p,之后就可以得到q和d,从而求解m 直接上脚本

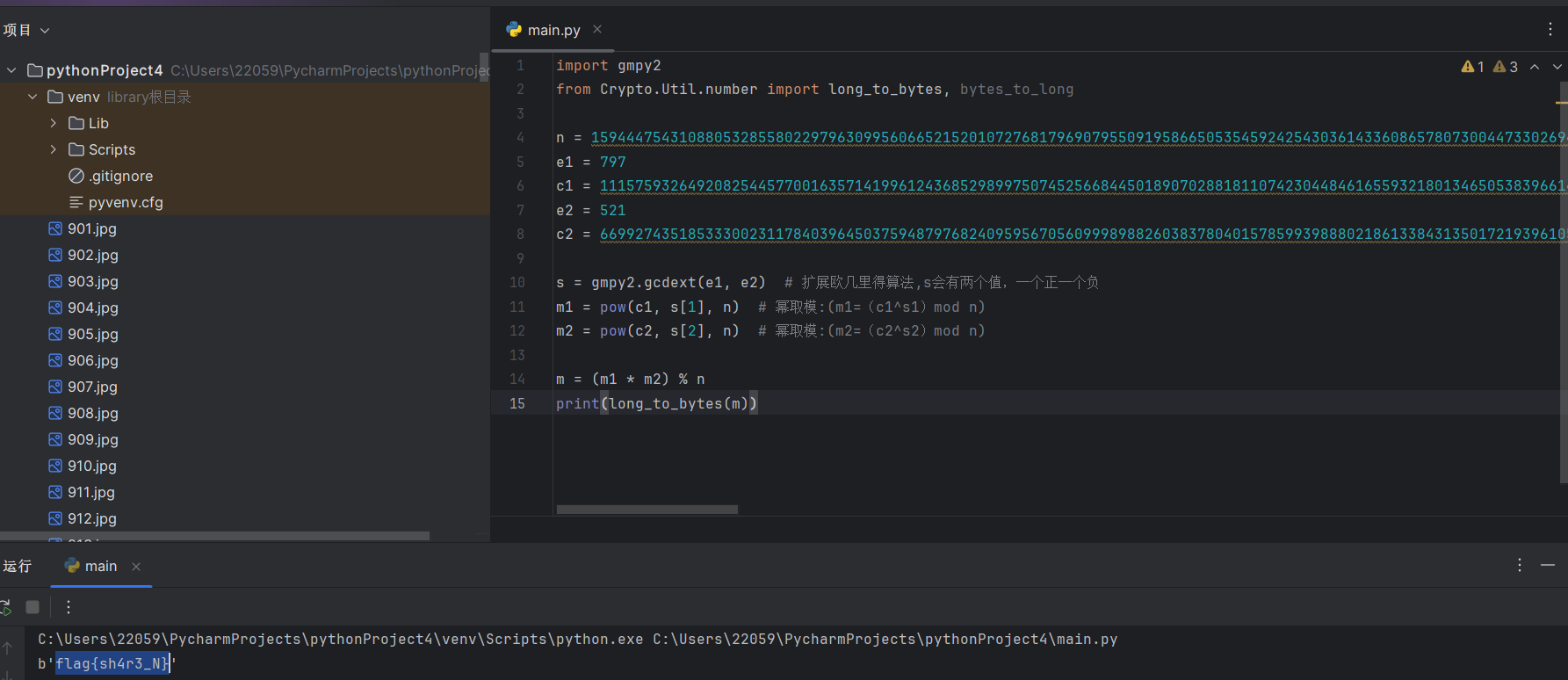

23.easyrsa3 :n相同,但e,c不同,为共模攻击直接使用脚本

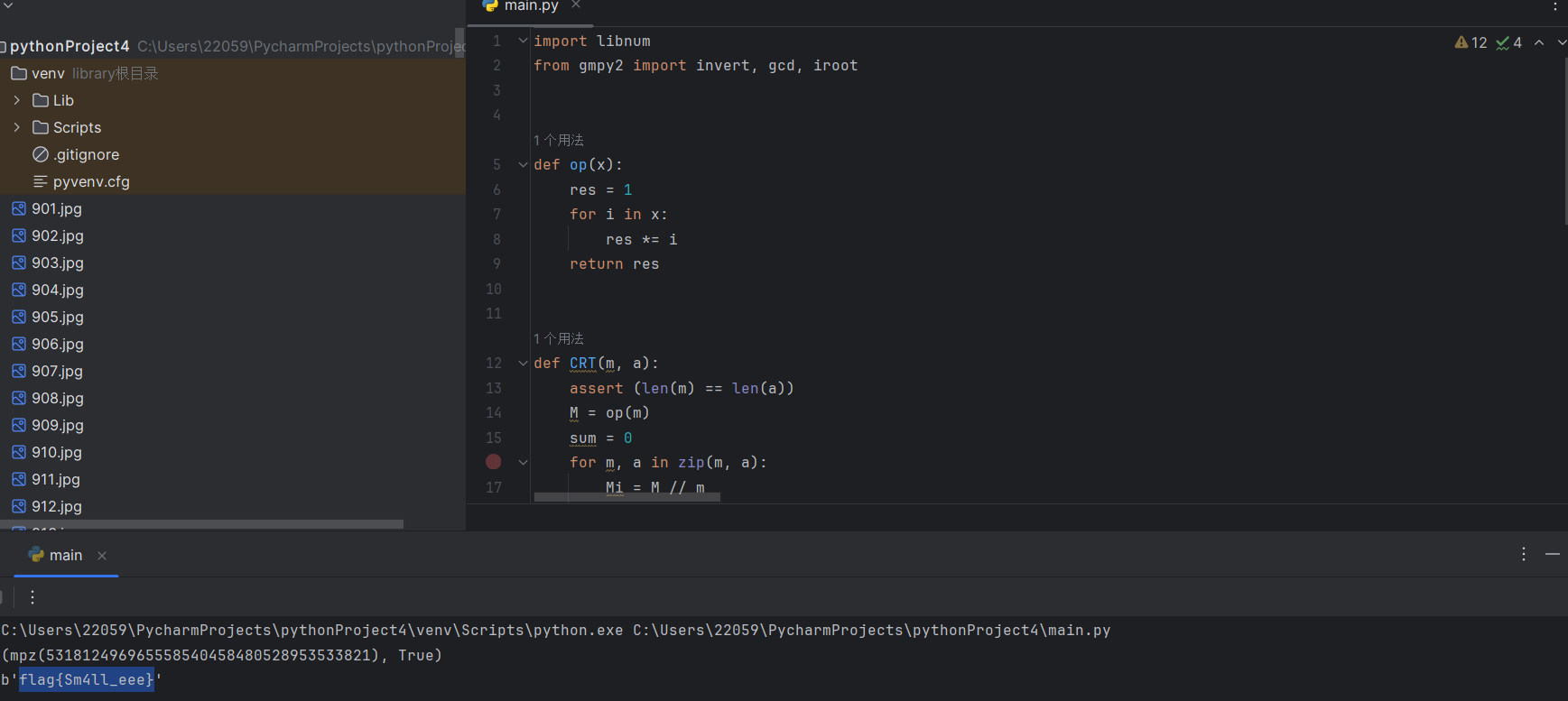

24.e小,但n很大,为低加密指数攻击,直接上脚本

25.还是将n分解,然后用脚本解出来

26.打开py文件,里面给出了n,c,e,将因式分解,得到p,q的值。再编写脚本解密即可

27.28都是一样的方法

29.funnyrsa1:使用脚本解出来,得到的结果不是flag,中间的\xcf\x86为utf-8编码,转换得到字符,然后才是正确的

30.跟前面题差不多的做法,分解n有三个,一样的用脚本解出来

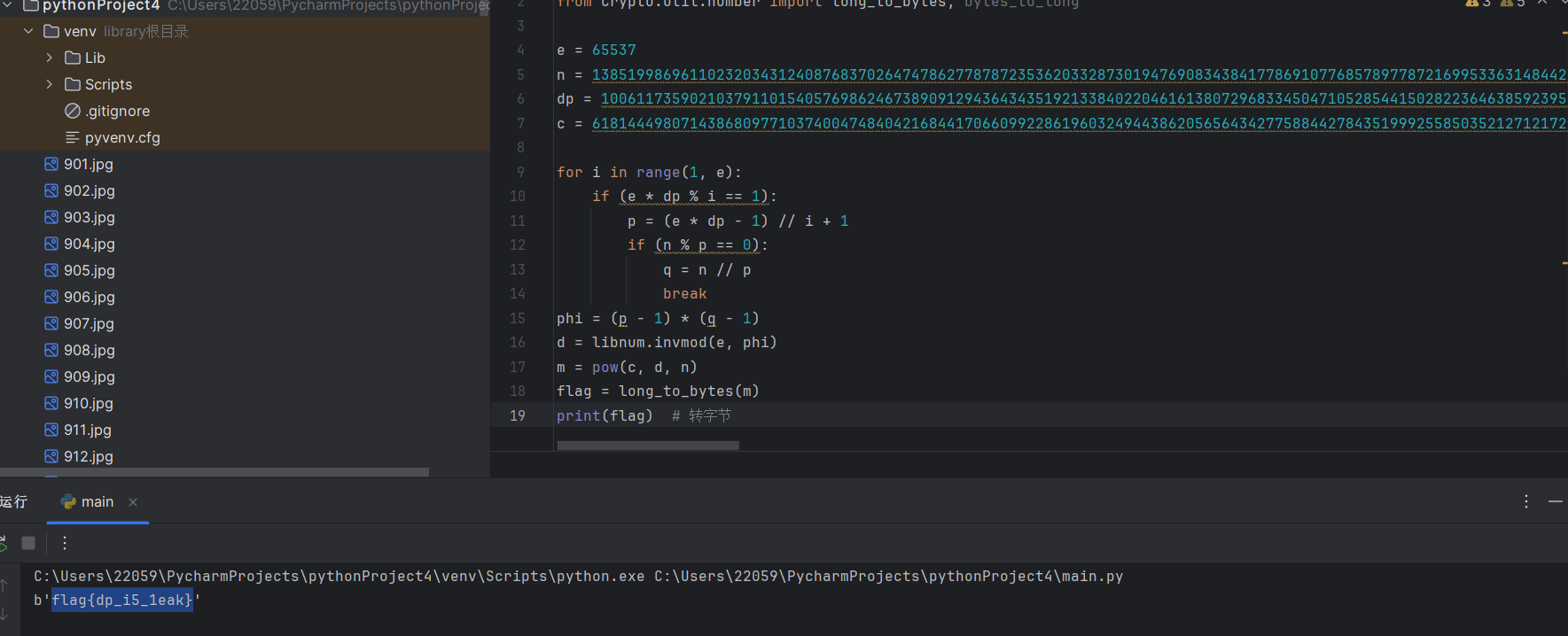

31dp泄露攻击:dp=d%(p-1),dq=d% (q-1)

浙公网安备 33010602011771号

浙公网安备 33010602011771号