随笔分类 - CTF_Learn

摘要:搬运一位师傅的总结 https://www.smi1e.top/%E6%96%87%E4%BB%B6%E5%8C%85%E5%90%AB%E6%BC%8F%E6%B4%9E%E4%B8%8Ephp%E4%BC%AA%E5%8D%8F%E8%AE%AE/

阅读全文

posted @ 2020-05-23 11:34

星火不辍

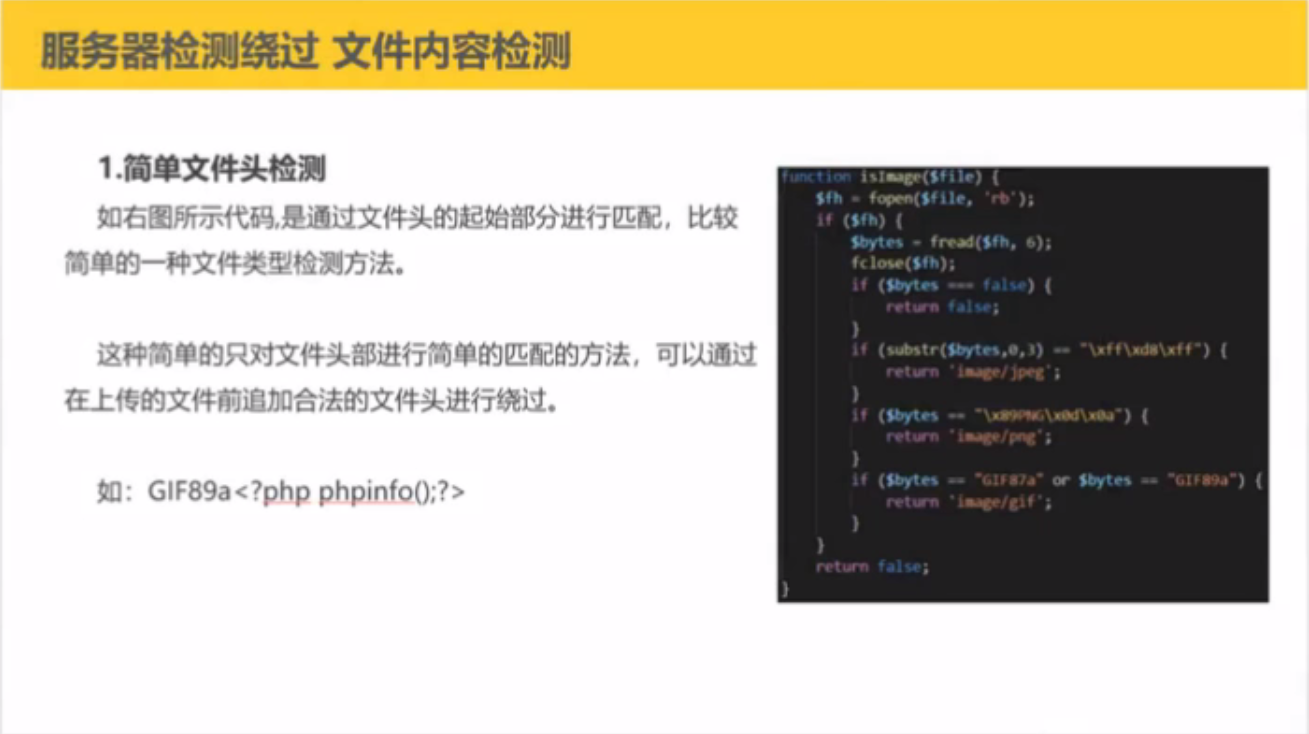

摘要:文件解析漏洞是将静态文件错误的解析为动态文件的漏洞 1.IIS/Nginx + PHP fashcgi取值错误解析漏洞(配置错误) 开启了cgi.fix_pathinfo,如果开启以后,所执行文件不存在,会继续查找上一级文件是否存在。 index.php/id/2 并且未设置security.lim

阅读全文

posted @ 2020-04-13 15:58

星火不辍

摘要:,和sql注入一样,也是由于接受用户输入而造成的安全问题。 它的实质就是服务器端接受了用户

阅读全文

posted @ 2020-03-26 09:01

星火不辍

摘要:原理 urldecode()与PHP本身处理编码时,两者配合失误,可构造数据消灭 '\' 正常的处理流程 PHP代码中使用了urldecode()等编码函数 并且位置很尴尬 会配合失误 注入流程 输入%2527 然后按照正常的注入流程注入

阅读全文

posted @ 2020-03-23 11:24

星火不辍

摘要:https://xz.aliyun.com/t/5402#toc-0 https://blog.lyle.ac.cn/2018/10/29/unicode-normalization/

阅读全文

posted @ 2020-03-19 09:27

星火不辍

摘要:使用方法 1、先将正则表达式的字符串形式编译为Pattern实例 2、使用pattern实例处理文本并获得匹配结果 3、使用实例获得信息,进行其他操作 基础知识 1、"." 是匹配任意除"\n"以外的字符 2、"\" 是匹配转义符 3、[…]字符集。对应的位置可以使字符集中的任意字符,字符集中的字符

阅读全文

posted @ 2020-03-13 08:21

星火不辍

浙公网安备 33010602011771号

浙公网安备 33010602011771号