网络流量分析平台

企业网络包含内网和外网每天都会产生大量数据流量。企业可以利用这些流量数据进行分析,从而理解网络运行态势以及发现网络威胁。网络流量分析(Network Traffic Analysis, NTA)解决方案就是允许网络管理员收集网络流量并发现网络问题以及网络威胁的有利解决方案。NTA解决方案重要,但是也要适配企业,从而实现不同行业企业对网络监管监控的目的。

1.Awake Security Platform

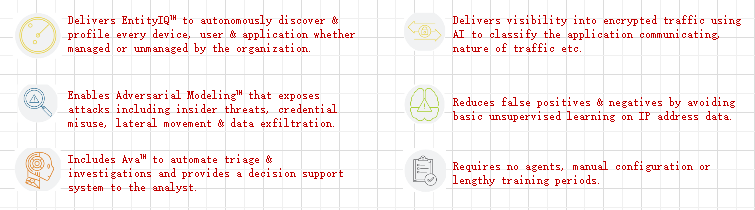

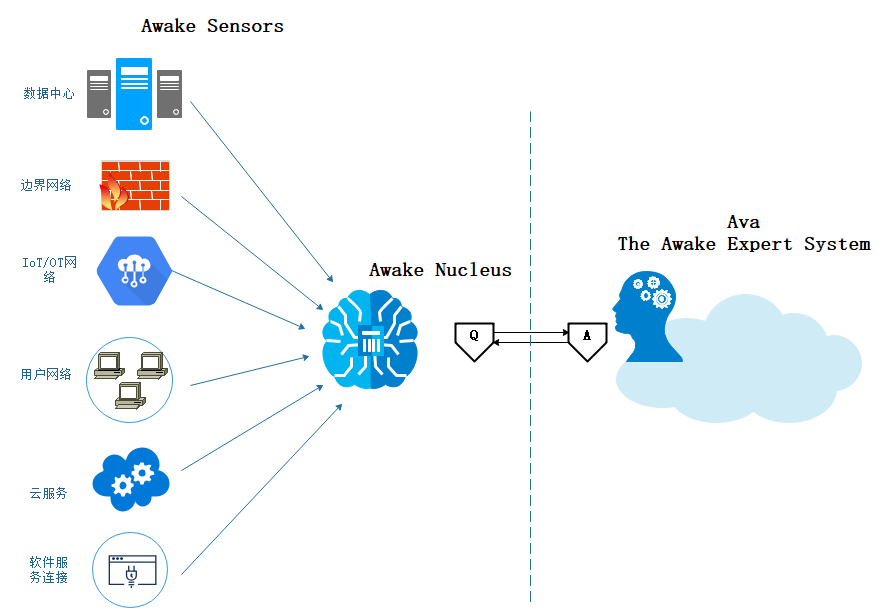

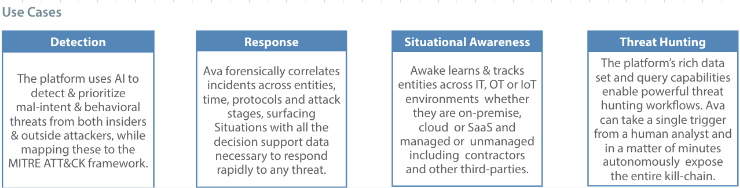

Awake安全平台建立在Awake深度网络分析的基础上跨越“新网络”的传感器——包括数据中心、园区、物联网以及云工作负载网络和SaaS应用程序。Awake解析超过3000协议处理2层至7层数据。该平台在不解密的情况下分析加密流量来识别重要的背景信息如流量的传输实质(文件传输,交互shell等),应用程序通信及远程访问的存在。Awake’s EntityIQ技术就是利用这些信息自治地对实体进行画像如设备、用户和应用,同时保留这些通信作为历史取证。

Ava是Awake自主安全分析师,号称全球首个基于AI的安全专家系统,能够执行威胁狩猎和事件响应。Ava能够自动关联时间维度、实体维度、协议维度,能够使能端到端的态势感知,而不是一堆无意义的告警。因此分析师可以看到一次攻击的全貌及全部范围,同时给出调查和补救方案。此外Awake使用联邦学习来保护用户隐私。

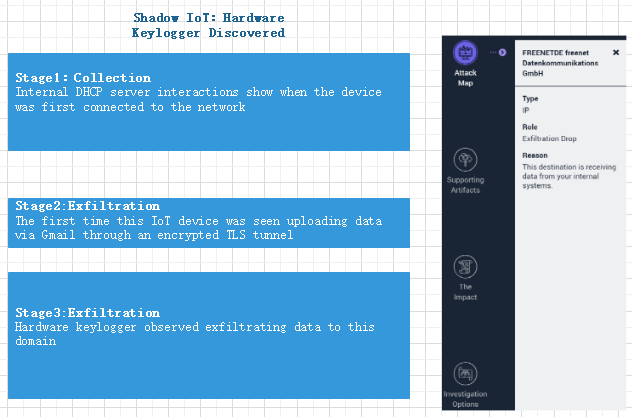

攻击案例:

参考:https://www.arista.com/assets/data/pdf/Datasheets/Awake-Security-Platform_DataSheet.pdf

2.Flowmon

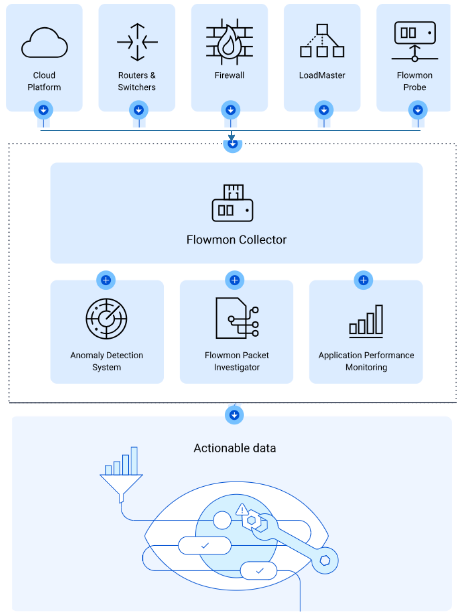

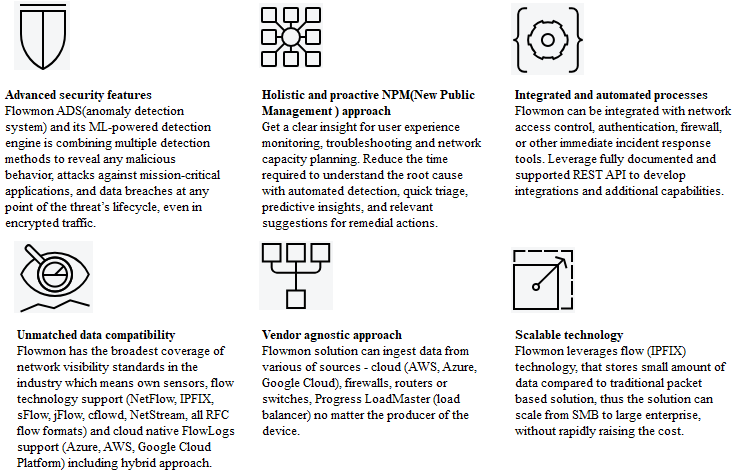

可视化网络流量,识别问题及防御网络事件。通过智能网络可见性和安全监控,降低风险并提高内部部署、混合和云计算的弹性。Flowmon能够使得用户网络变得透明和安全。

Flowmon的产品特点是生成、收集及分析数据以及防御行动

参考:https://www.flowmon.com/en

3.Cisco Secure Network Analytics (前身是Stealthwatch)

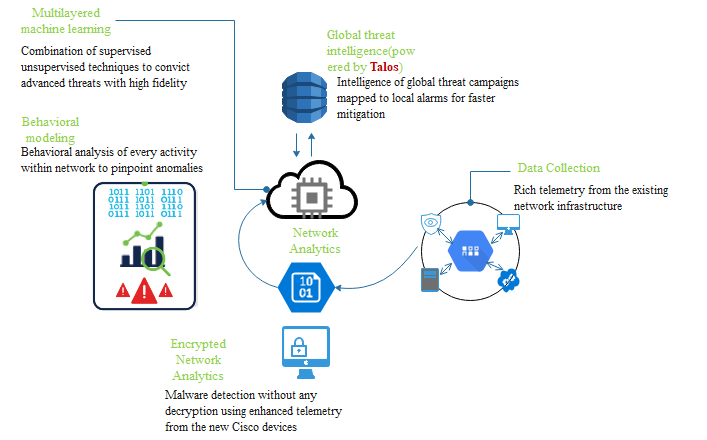

网络能生成庞大的数据。NTA解决方案也指网络检测和响应(Network Detection and Response, NDR)或者网络分析和可视化(Network Analysis and Visibility, NAV)。使用一系列的机器学习、行为建模及基于规则的检测算法来发现网络中异常或可疑活动。

Cisco的Stealthwatch是业界领先的安全分析解决方案,为扩展网络提供全面的威胁可见性。它可以检测和响应高级威胁,并使用行为建模、多层机器学习和全局威胁情报的组合来帮助简化网络分割。因为攻击者不会只使用一种方法来破坏您的网络,所以Secure network Analytics采用多种分析技术来早期检测威胁,并帮助确保彻底清除威胁。它是业界第一个也是唯一一个可以在加密流量中检测恶意软件而无需任何解密的解决方案。

- 使用现有网络收集正确的数据

-

多种分析技术一起协作

安全网络分析有三种核心方法,它们一起工作,不遗余力地在攻击者活动的最早阶段捕捉威胁。-

行为建模

![]()

-

多层机器学习模型

安全网络分析还应用机器学习(有监督和无监督)来发现高级威胁和恶意通信。它集成了基于云的多阶段机器学习分析管道,将企业中看到的威胁行为与全球看到的威胁行为联系起来。 -

全球威胁情报

攻击者拥有的优势之一是,他们可以对多个目标实施相同的攻击,并且有可能在所有目标上都成功,因为这些受害者都受限于他们对威胁活动的本地看法。但是,如果有关于恶意ip和域名的信息,或者在活动中使用的新恶意软件的信息,并且可以将警报映射到这个全球威胁情报,就可以减少检测时间及增加检测的准确度。

-

-

多层机器学习及其效果

![]()

- Layer1:Anomaly detection and trust modeling

在统计异常检测器的帮助下,这一层能够丢弃99%的流量。 - Layer 2: Event classification and entity modeling

这一层的重点是将前几个阶段的发现分类为特定的恶意事件。事件分类由大量的机器学习分类器执行,目标是达到90%以上的一致准确率。 - Layer 3: Relationship modeling

关系建模旨在从全局角度综合前几层,不仅提供该事件的局部上下文,还提供该事件的全局上下文。在这里,可以确定有多少组织看到了这种攻击,从而了解是被专门针对还是受到全球活动的影响。

Cisco 安全网络分析的整体架构如下:

![]()

- Layer1:Anomaly detection and trust modeling

参考:https://www.cisco.com/c/en/us/products/collateral/security/stealthwatch/white-paper-c11-740605.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号