DASCTF 2024最后一战|寒夜破晓,冬至终章--Misc第一题

<p>靠这题也是当时跻身到第20名,还是对doc文档结构不熟悉,第四个解出来,(拿前三血终究与我无瓜),最后取证题还是没做出来,只找到一半的flag,比较可惜但是也算没白蒸一个中午</p>

流量包是一个smb协议的流量包,这题和今年强网杯的谍影重重基本一样(甚至可以直接套用),强网杯的也可以参考我的博客

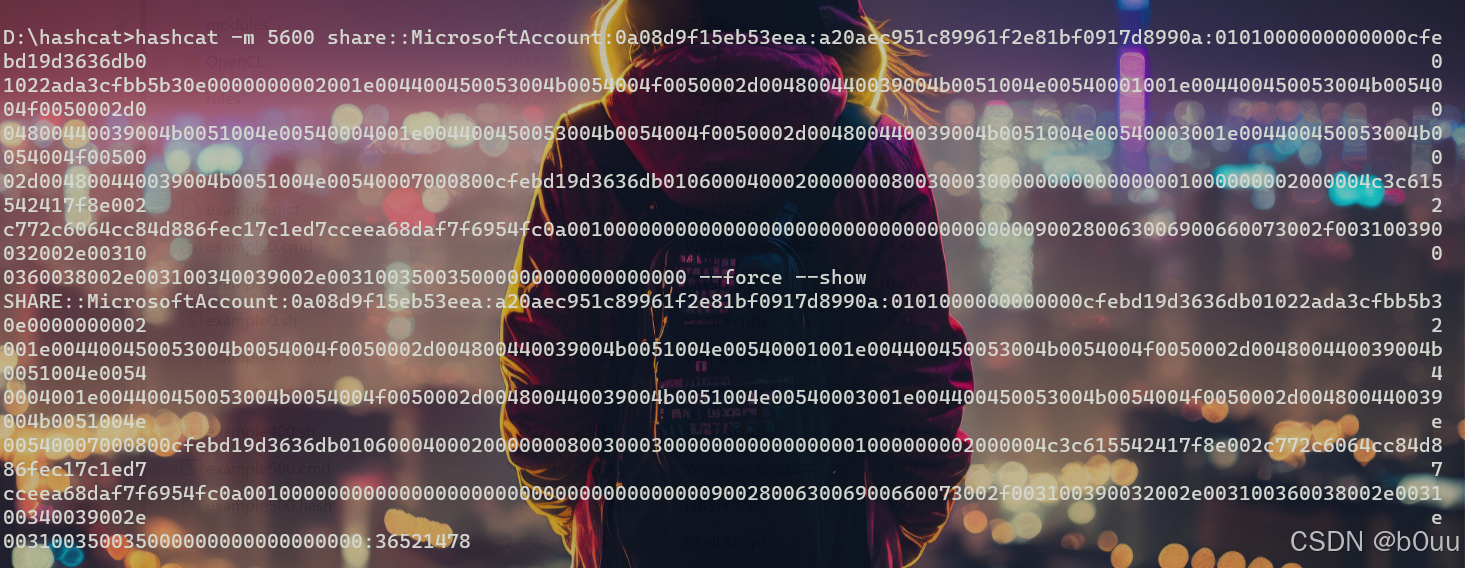

通过tshark命令导出需要的hash值:

tshark -n -r dy.pcapng -Y 'ntlmssp.messagetype == 0x00000003' -T fields -e ntlmssp.auth.username -e ntlmssp.auth.domain -e ntlmssp.ntlmv2_response.ntproofstr -e ntlmssp.auth.ntresponse#这段代码可以得到一个完全的hash值,但是challenge值需要下面这个命令跑出来的去替换掉

tshark -n -r traffic.pcapng -Y 'ntlmssp.messagetype == 0x00000002' -T fields -e ntlmssp.ntlmserverchallenge

所以最后得到的值是

share::MicrosoftAccount:0a08d9f15eb53eea:a20aec951c89961f2e81bf0917d8990a:0101000000000000cfebd19d3636db01022ada3cfbb5b30e0000000002001e004400450053004b0054004f0050002d004800440039004b0051004e00540001001e004400450053004b0054004f0050002d004800440039004b0051004e00540004001e004400450053004b0054004f0050002d004800440039004b0051004e00540003001e004400450053004b0054004f0050002d004800440039004b0051004e00540007000800cfebd19d3636db01060004000200000008003000300000000000000001000000002000004c3c615542417f8e002c772c6064cc84d886fec17c1ed7cceea68daf7f6954fc0a001000000000000000000000000000000000000900280063006900660073002f003100390032002e003100360038002e003100340039002e003100350035000000000000000000

将这段hash值用hashcat跑就可以爆破出来是36521478,这里我跑过有记录了,所以直接就能得到

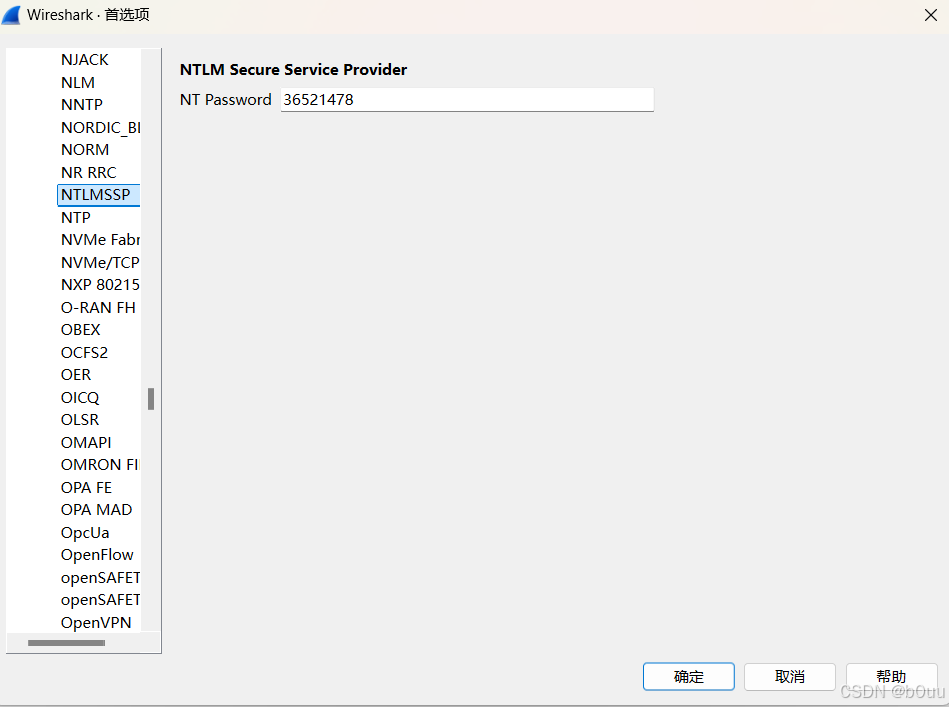

将这段密码添加到wireshark中

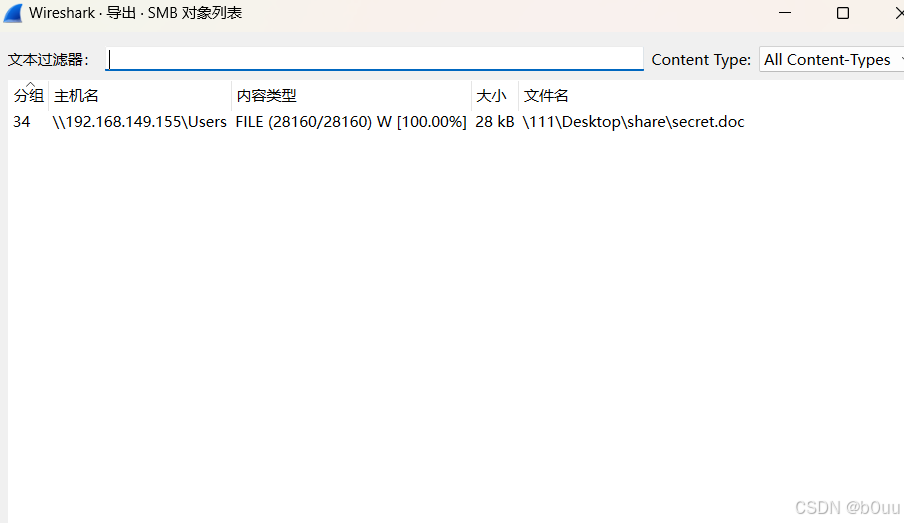

重新解密可以再导出文件中得到一个smb的文件导出,是一个文档

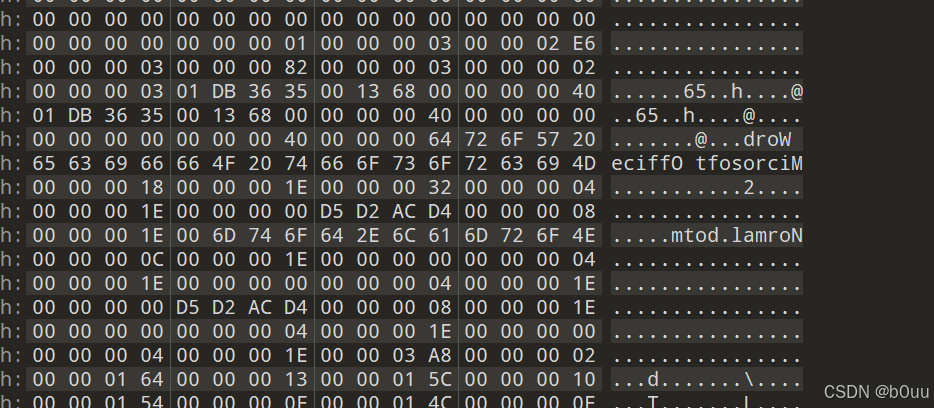

检查一个十六进制先,找到有一个熟悉的Microsoft,但是这是倒过来的,所以可以用一个脚本来逆序导出一下,这里可以用曾哥的脚本

导出后是一个不能读的文档,猜测可能是把文件头给删掉了,因为对doc的文件头不太熟悉,所以新建了一个文档来看

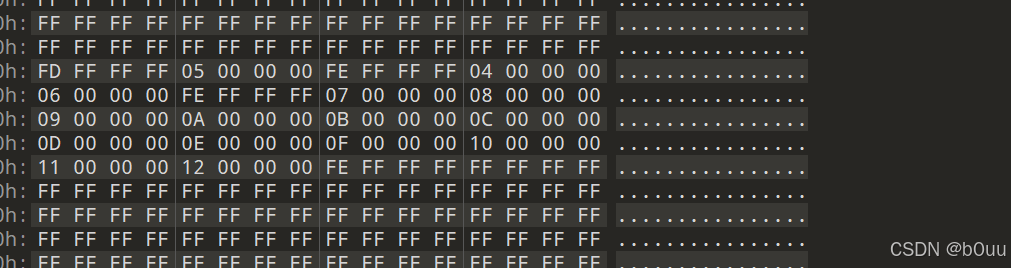

可以看到这里的文件头不只是一开始的D0CF11E0,还有下面带有的,直至ffff,如果用正版的010就可以看到前面一整个部分都是作为文件头的,然而我这个老的破解版就没这个功能(doc不能正确识别),所以把整个头加上去就可以了

tips:记得把fat表删掉,因为这里是表示文件的偏移量的,正常的文件可能有,但是补文件头的话不能确定具体的偏移是什么,所以不添加即可,不影响正常读文件

最后,打开是一个加密的文档,通过爆破1-7位数字无果,猜测就是hash爆破的密码

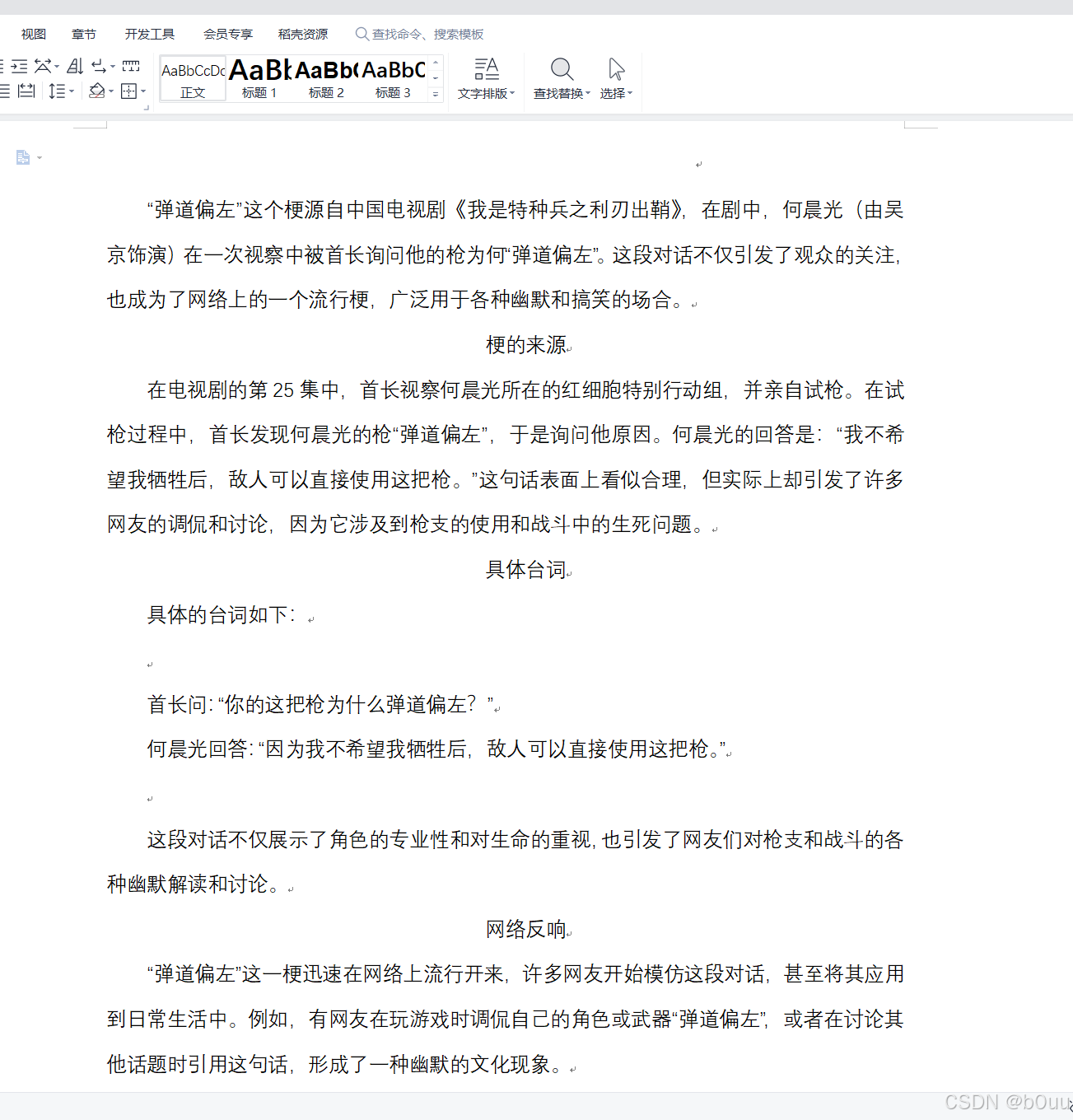

解开后是一个正常的文档

全选更改颜色就能看到被隐藏的flag

flag{u_are_a_g00d_OLE_Repairer}

浙公网安备 33010602011771号

浙公网安备 33010602011771号