2024美亚个人赛详细题解

<h2 id="emma"><strong>Emma 的手机</strong></h2>

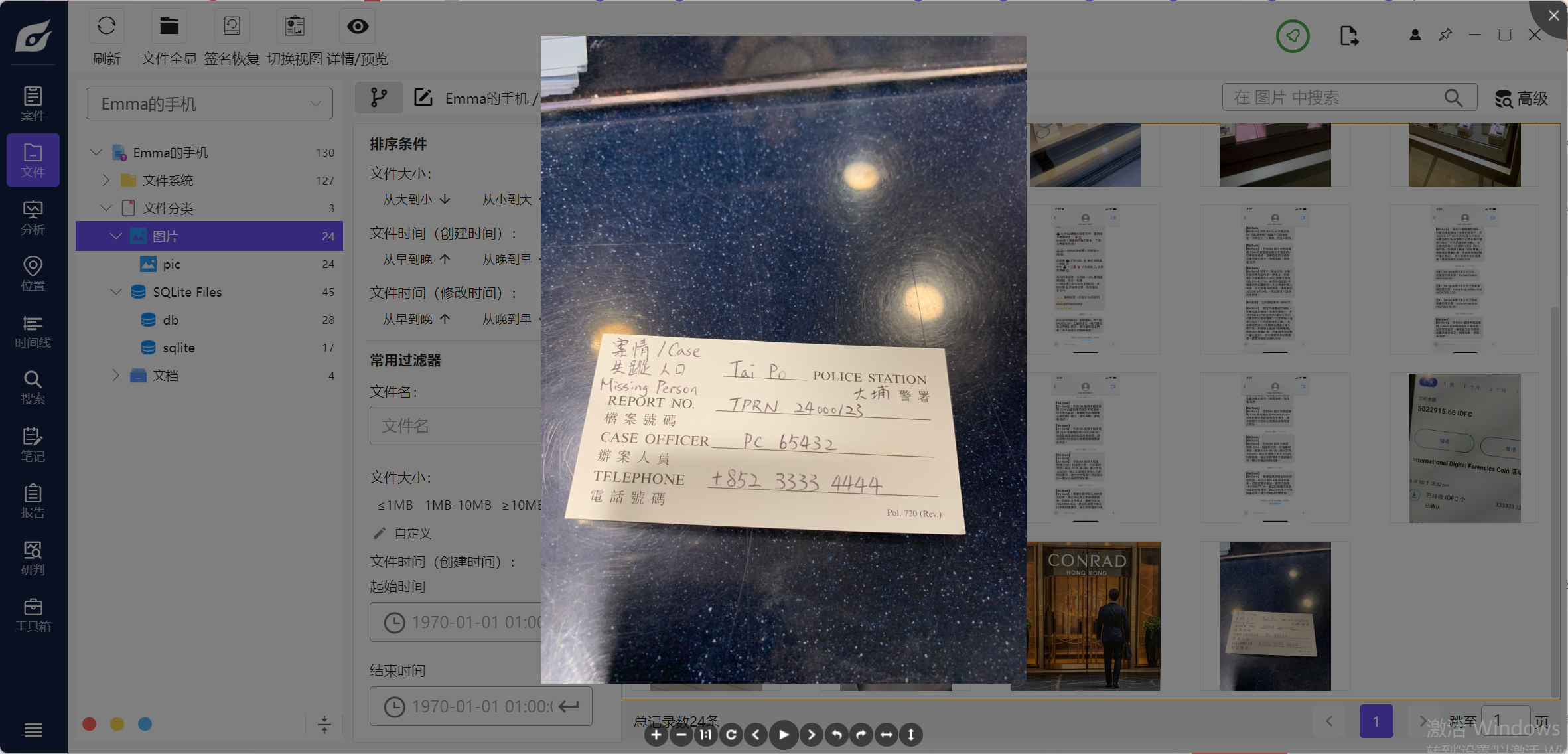

1.Emma 和 Clara 的微信聊天记录, Emma 最后到警署报案并拍摄写有报案编号的卡片, 拍摄时的经纬值是多少?

首先先看检材中的图片,找到这张有编号的图片

然后回到原始目录去看,这张图片本身是没有EXIF信息的,因为苹果手机的原因传输的时候被隐藏了,但是再手机相册中还是保存的,所以在相册数据库找

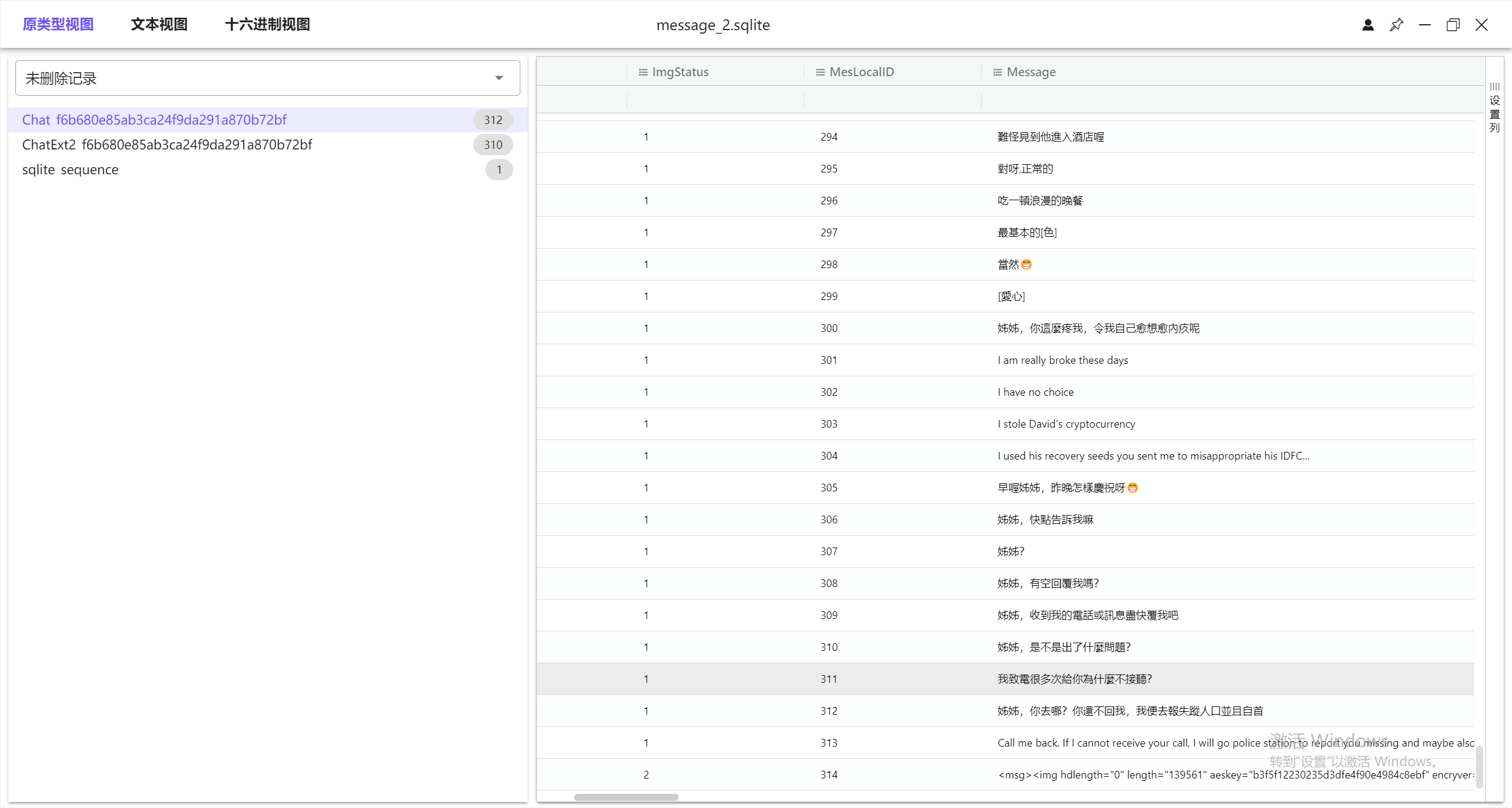

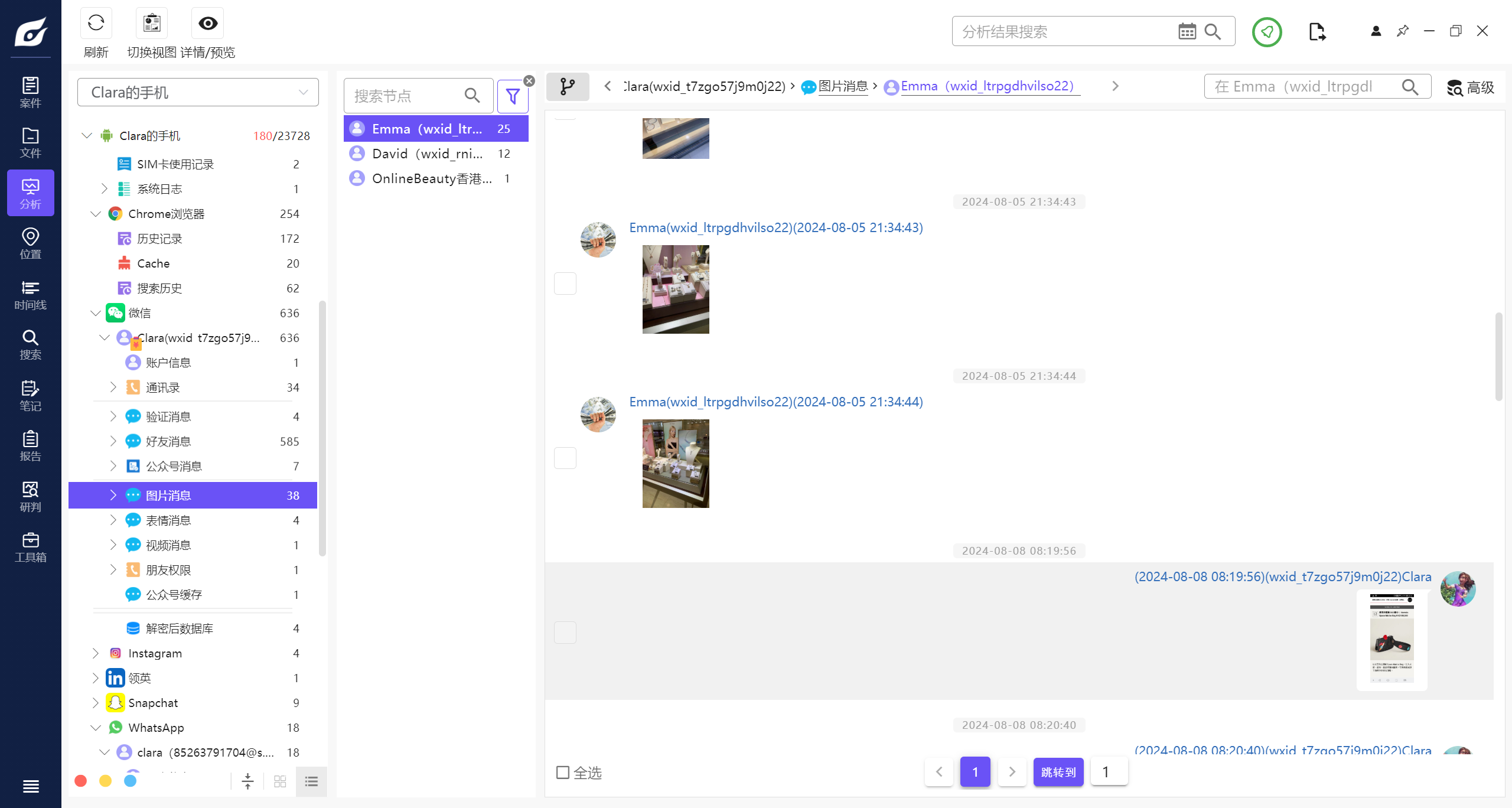

首先看他们的聊天记录

在最后可以看到有图片的信息

<msg><img hdlength="0" length="139561" aeskey="b3f5f12230235d3dfe4f90e4984c8ebf" encryver="1" md5="44c089af8c9a1414edb8ee6026be3307" originsourcemd5="0bbe83bda8f3e13735e9009078a231f0" filekey="wxid_t7zgo57j9m0j22_314_1725012210" uploadcontinuecount="0" imgsourceurl="" hevc_mid_size="139561" cdnbigimgurl="" cdnmidimgurl="3052020100044b30490201000204a695112702030f525902044b7d9b2b020466d198f2042432353830663531302d623137372d343463312d623732642d6566396562313331663331610204011d0a020201000400" cdnthumburl="3052020100044b30490201000204a695112702030f525902044b7d9b2b020466d198f2042432353830663531302d623137372d343463312d623732642d6566396562313331663331610204011d0a020201000400" cdnthumblength="3971" cdnthumbwidth="90" cdnthumbheight="120" cdnthumbaeskey="b3f5f12230235d3dfe4f90e4984c8ebf"/><appinfo><appid></appid><appname></appname><version>0</version><isforceupdate>1</isforceupdate><mediatagname></mediatagname><messageext></messageext><messageaction></messageaction></appinfo><MMAsset><m_assetUrlForSystem><![CDATA[F58B98FE-8010-44B7-8BF7-F23AF15DCFCA/L0/001]]></m_assetUrlForSystem><m_isNeedOriginImage>0</m_isNeedOriginImage><m_isFailedFromIcloud>0</m_isFailedFromIcloud><m_isLoadingFromIcloud>0</m_isLoadingFromIcloud></MMAsset></msg>

F58B98FE-8010-44B7-8BF7-F23AF15DCFCA,这一段是图片的GUID,可以根据这个去找数据库中的图片

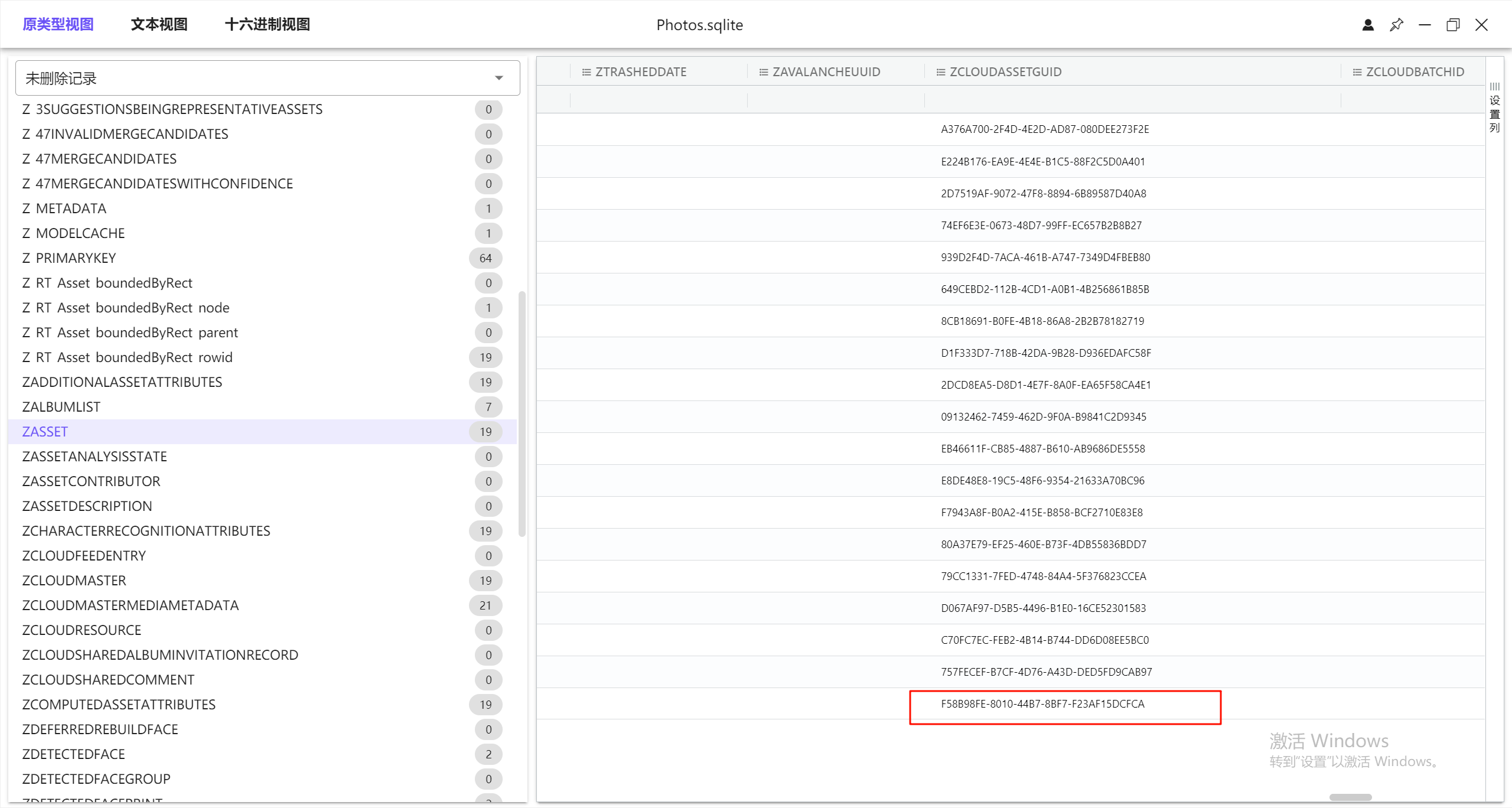

在Photo数据库中找到对应的GUID

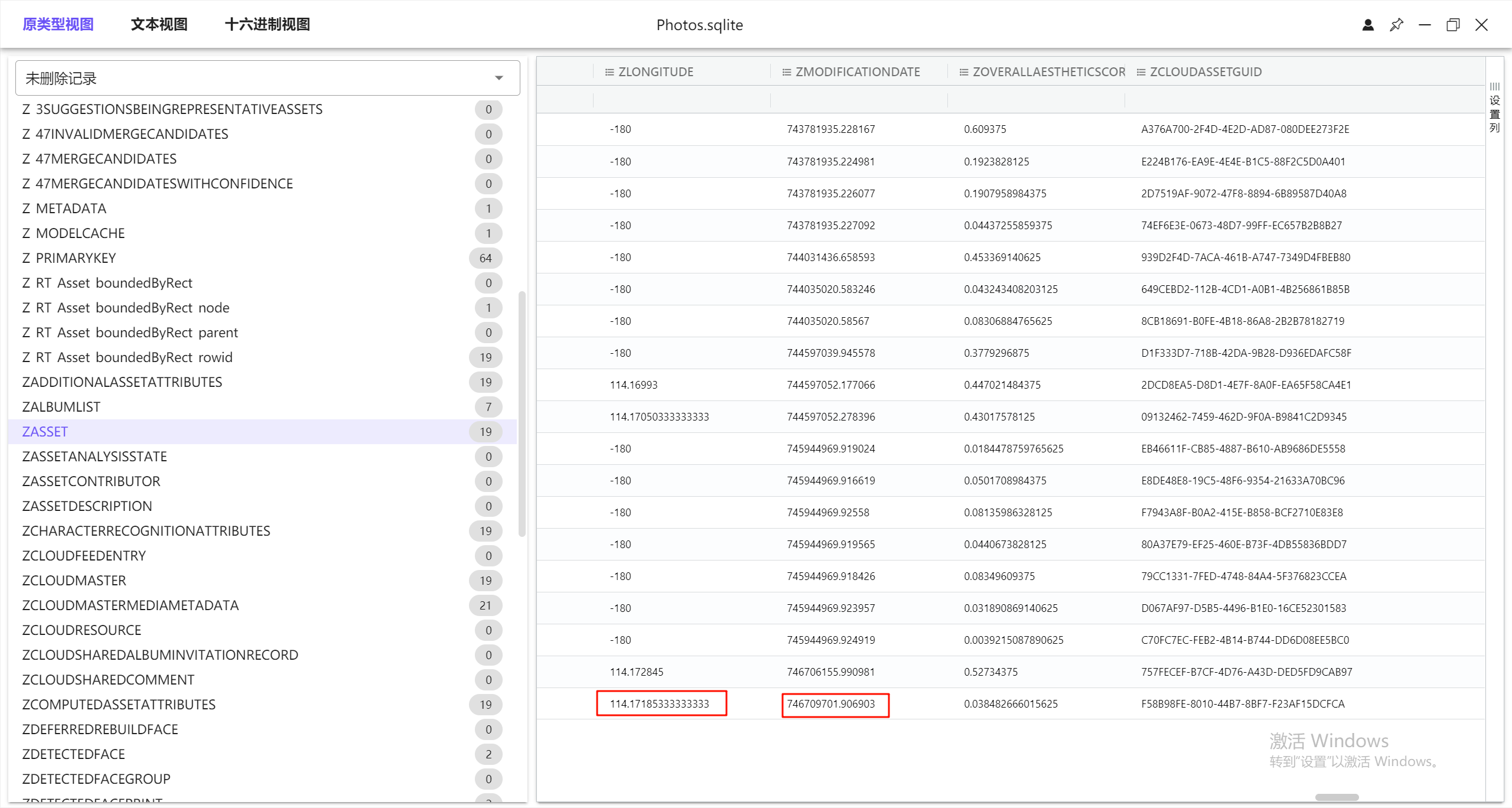

再看同一行中的内容就能找到储存的经纬度信息(数据库中有部分列我隐藏了,为了更清晰的看对应关系)

2.2024 年 8 月 30 日下午 2 点后 Emma 共致电 Clara 多少次?

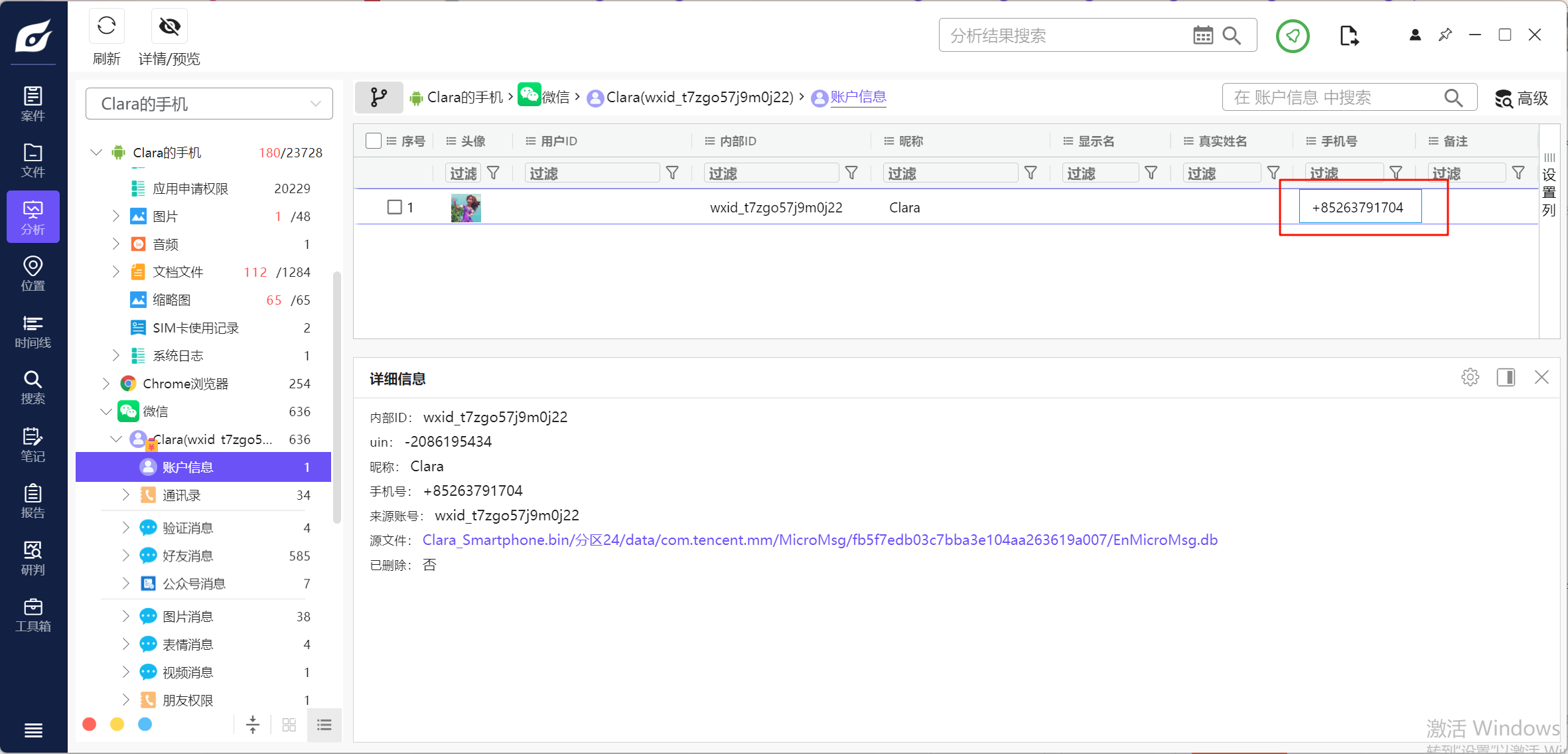

首先在Clara的手机里可以看到她的手机号是63791704,+852是中国香港的国际电话区号

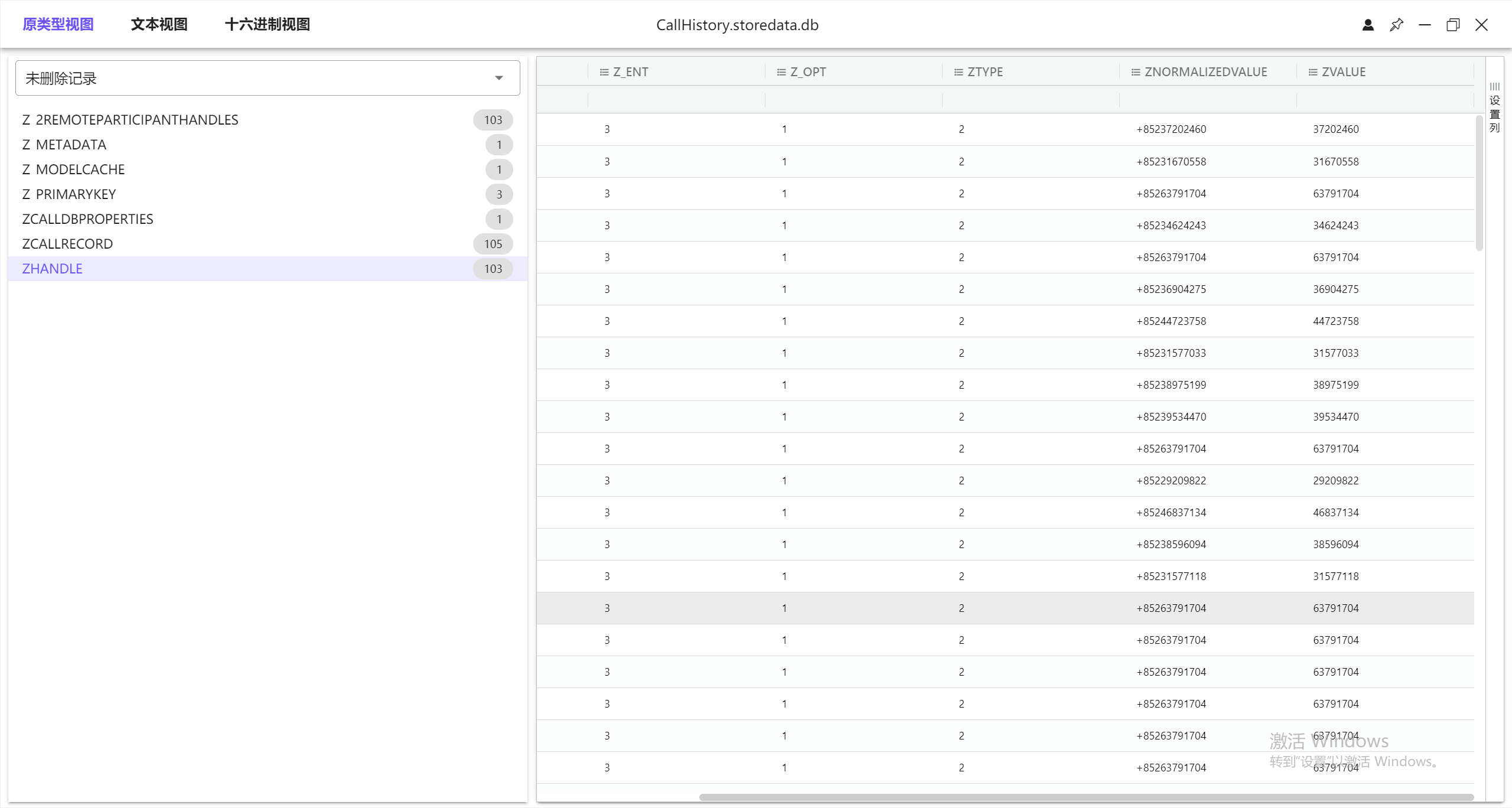

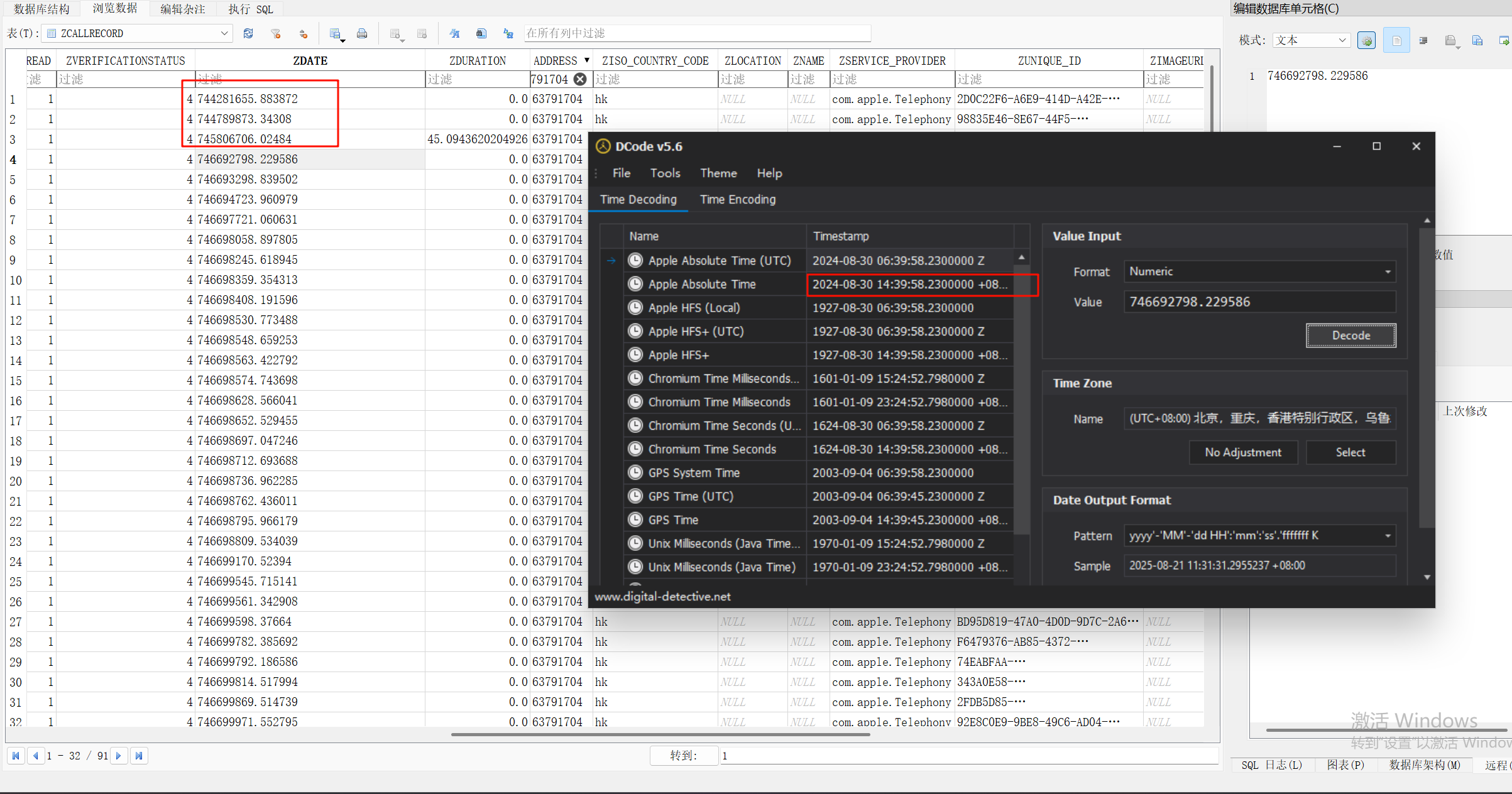

再看Emma的手机通话记录数据库,可以看到有与Clara的通话记录,将这个数据库用本地的DB打开

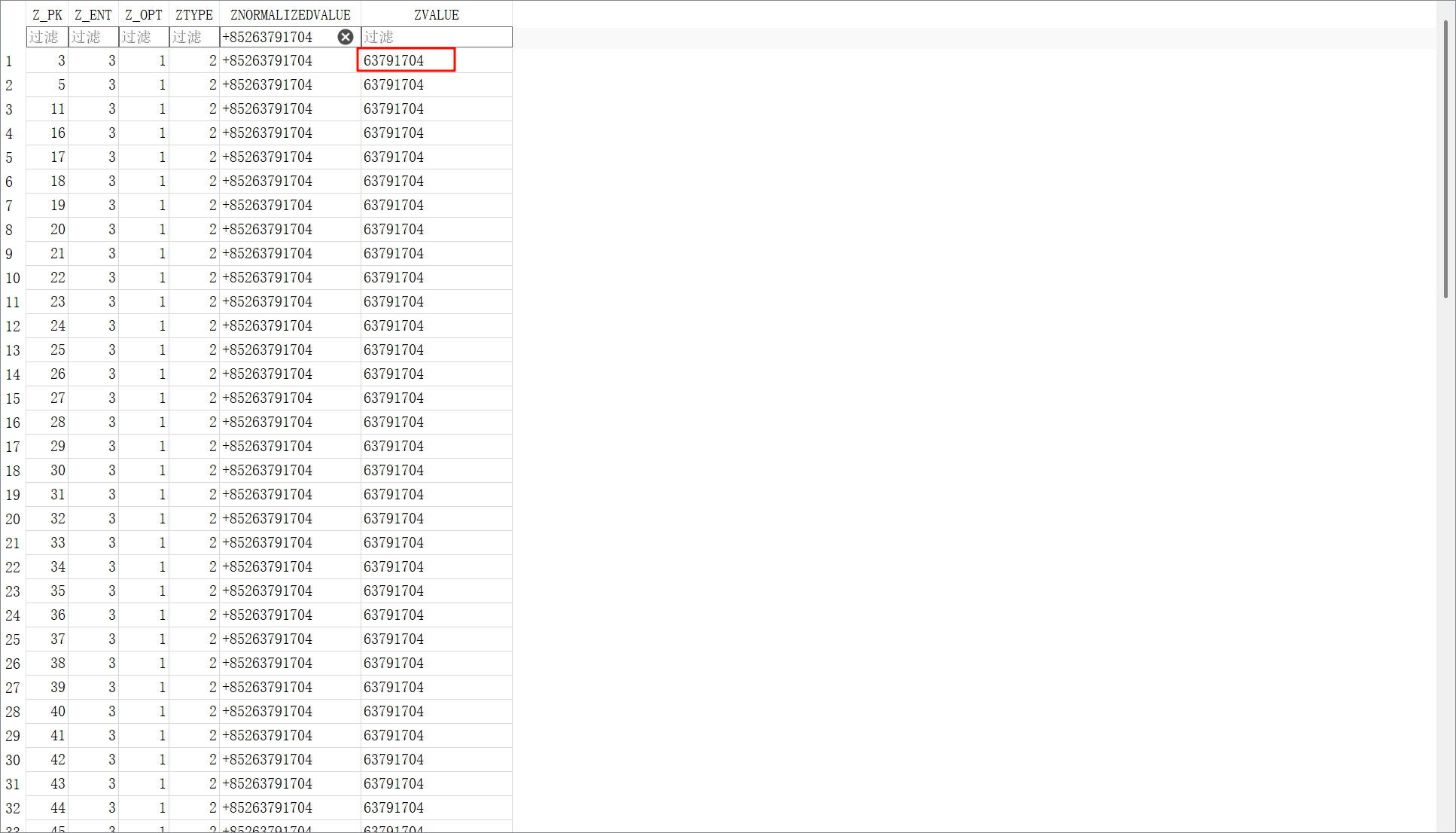

首先确定这个电话号码在这个表中的VALUE值是63791704

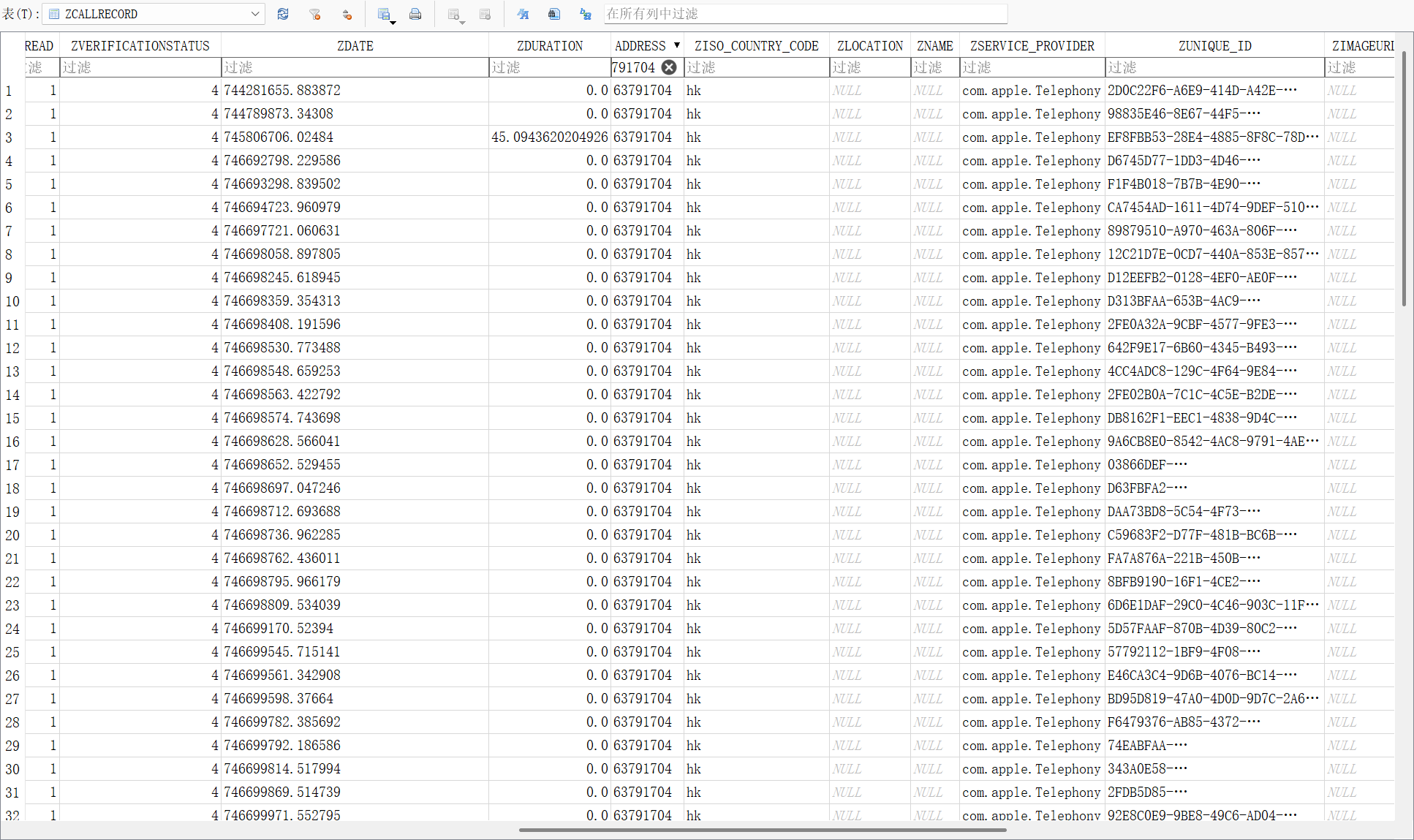

再看另一个表中的ADDRESS就是这里的VALUE值,那就过滤一下,发现最后有91条记录

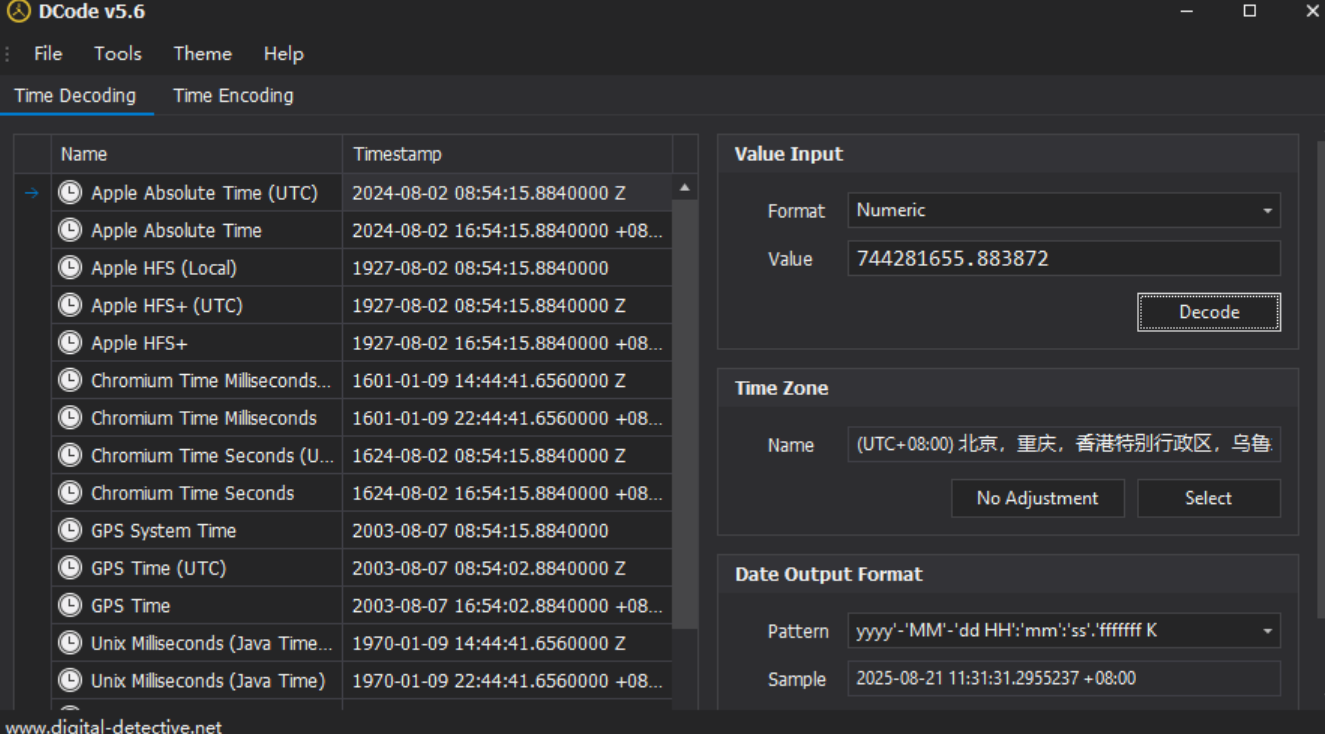

但是看题目的时间限制,利用Dcode去查看时间信息,发现是有部分电话不在时间内的

因为是苹果手机,所以我们直接看第二行的时间信息,查看后得出前三个是不在要求的时间内的,所以最后答案是88个,附上SQL查询语句

SELECT *

FROM ZCALLRECORD

WHERE ZADDRESS=63791704 AND ZDATE >= 746690400;

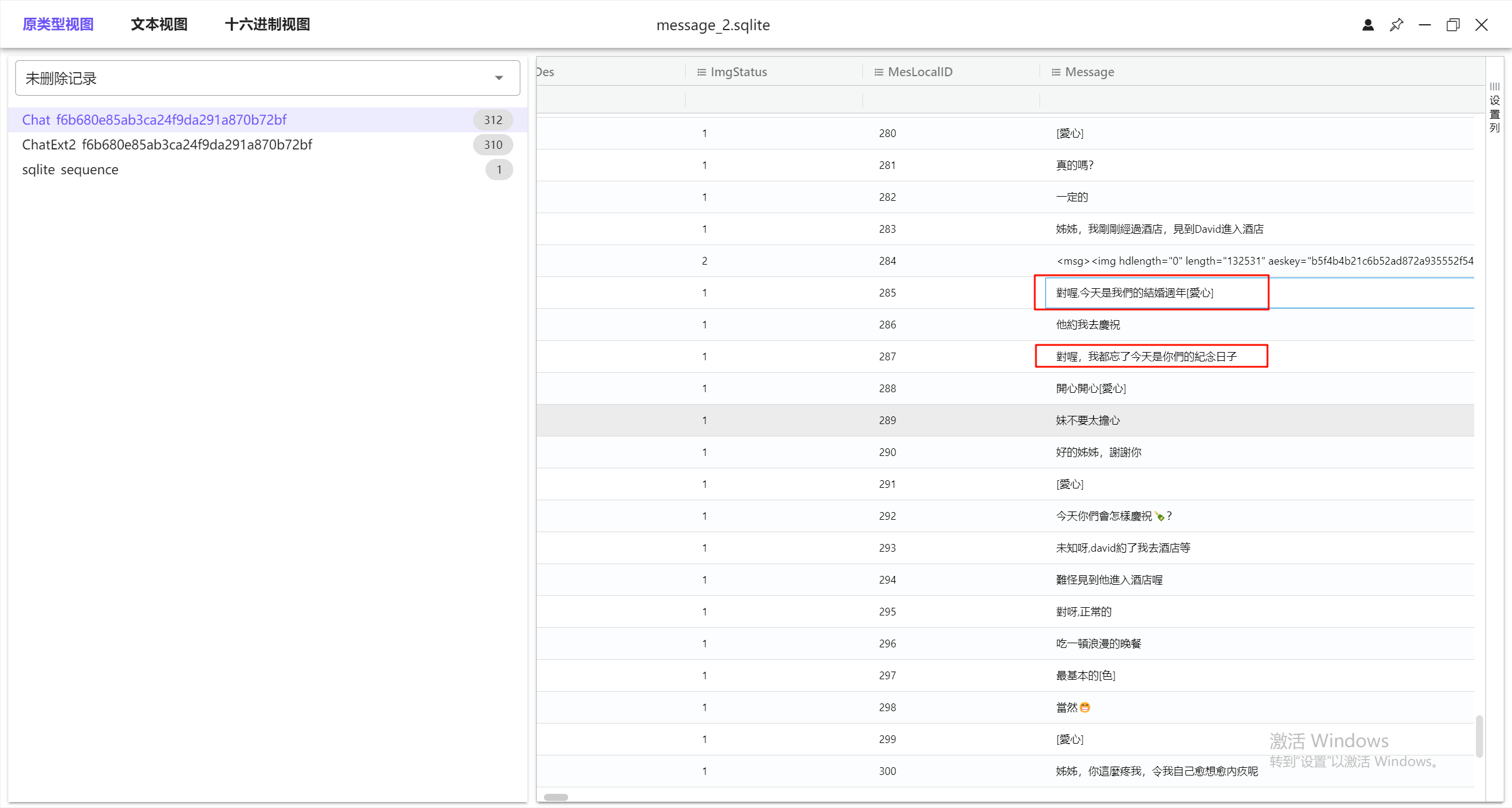

3.根据 Emma 和 Clara 的微信聊天记录, Clara 失踪前曾告诉 Emma 会到哪里?

这里就需要看他的聊天记录了,之前有翻过这个数据库,看这里的就能看到结婚周年和纪念日这样的关键字,不过这个繁体字真有点看不来,美亚特色

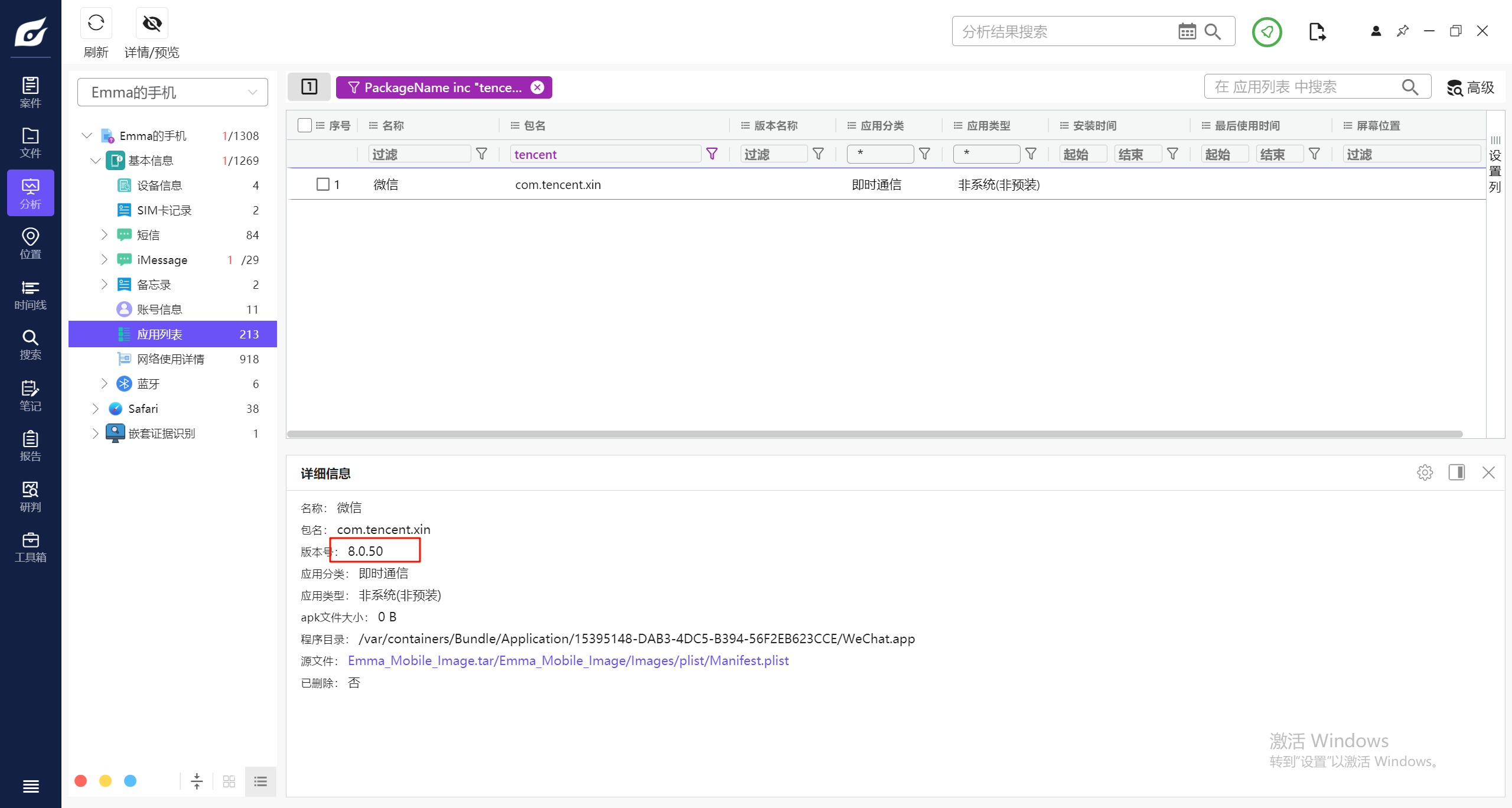

4.Emma 的 iPhone XR 内微信应用程序的版本是多少?

这个火眼就可以直接分析应用得到了

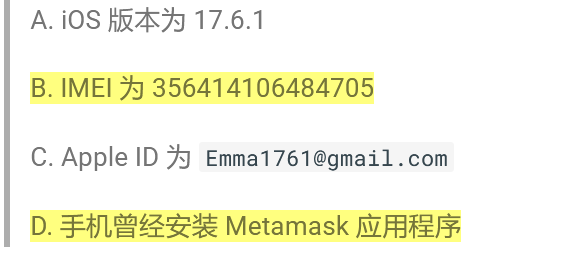

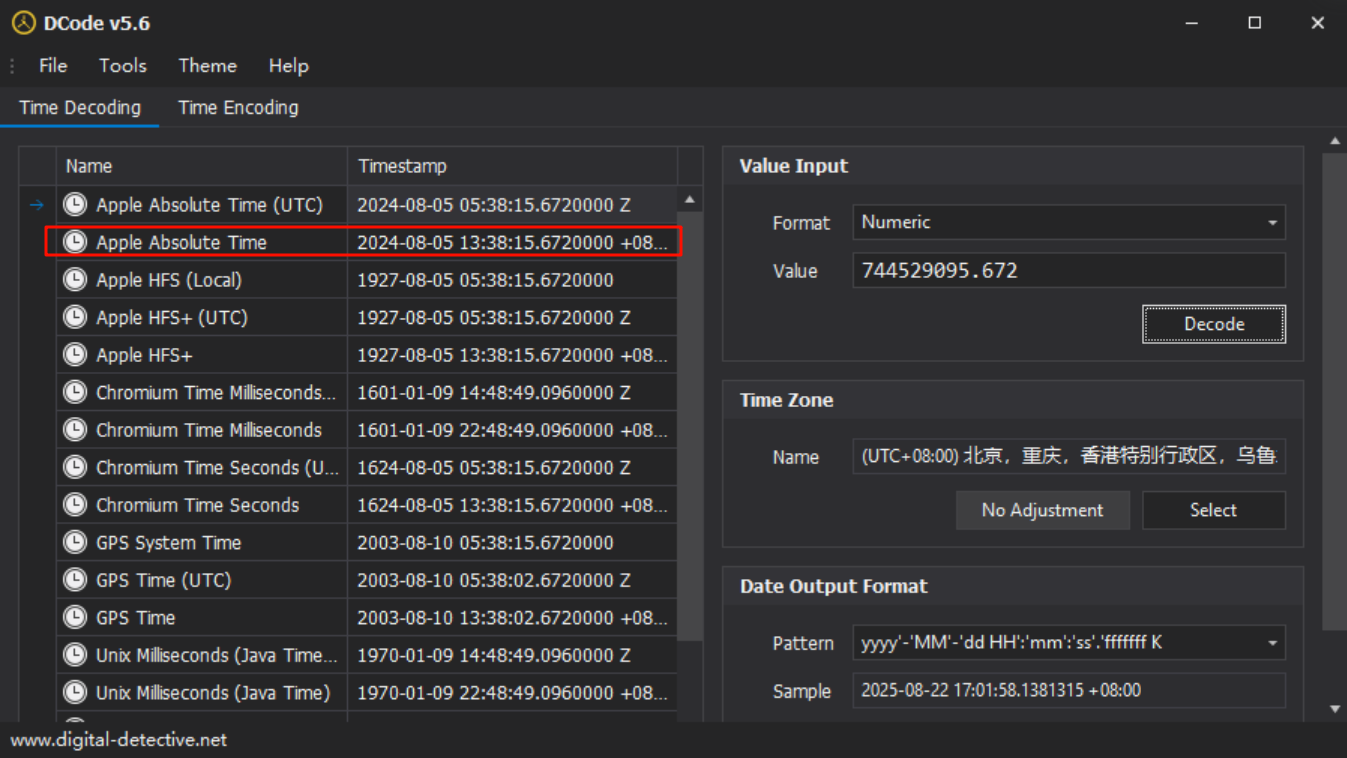

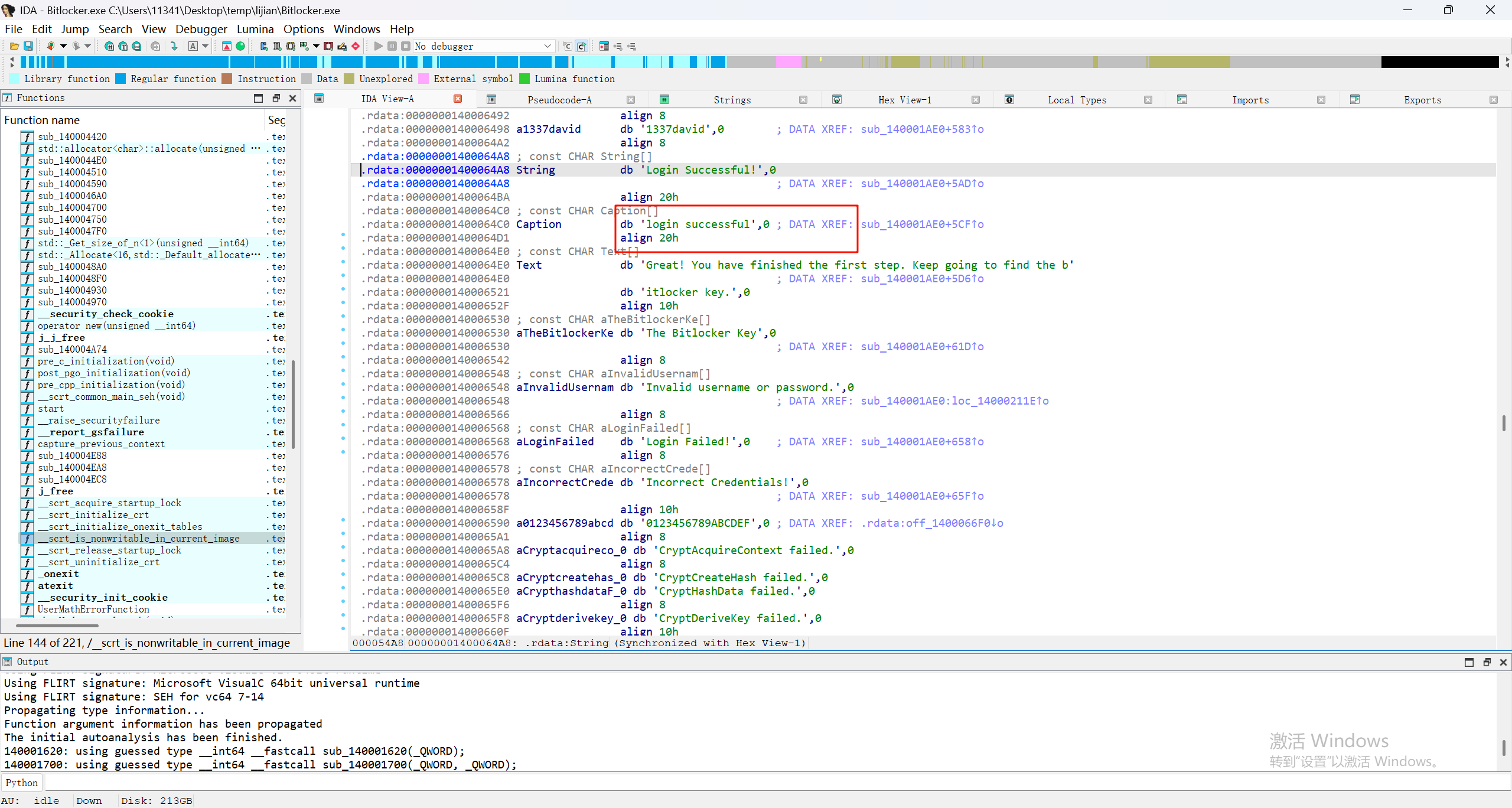

5.Emma 手机中下列哪个选项是正确的?

第一个选项:

把 Manifest.plist拿出来看,搜索ProductVersion找到IOS的版本是17.5.1

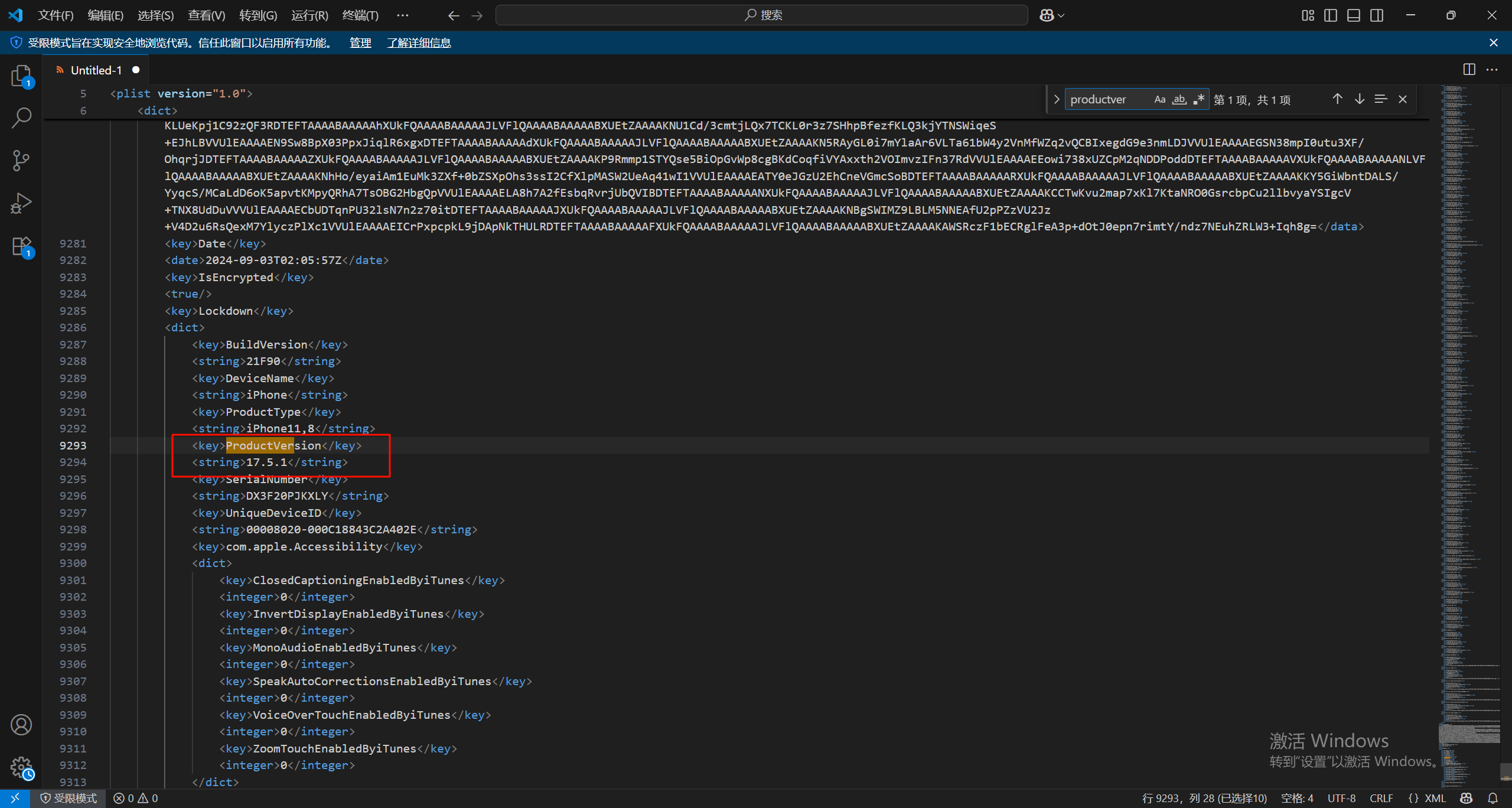

第二个选项:

这里直接找好像没找到,所以直接暴搜这个值,在一个包的配置文件中找到有imsi的信息,所以这个是对的

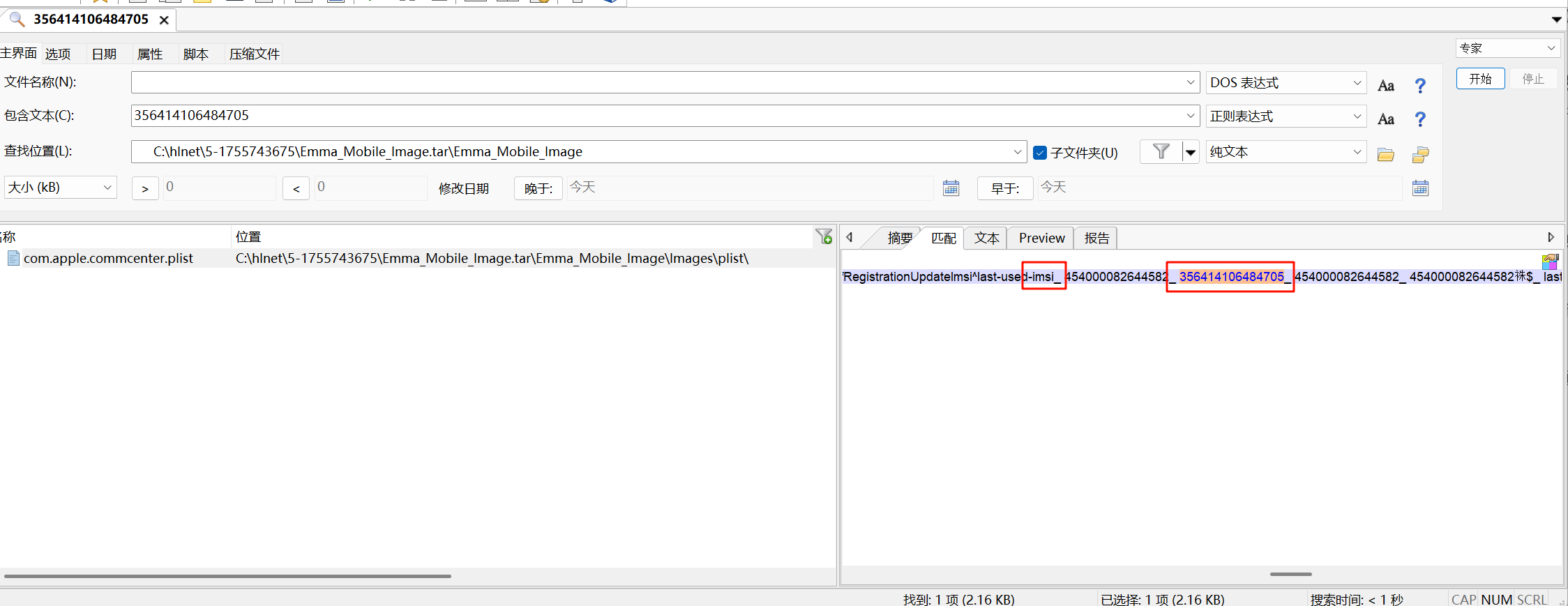

第三个选项:

这里可以直接看到,ID是851231@gmail.com

第四个选项:

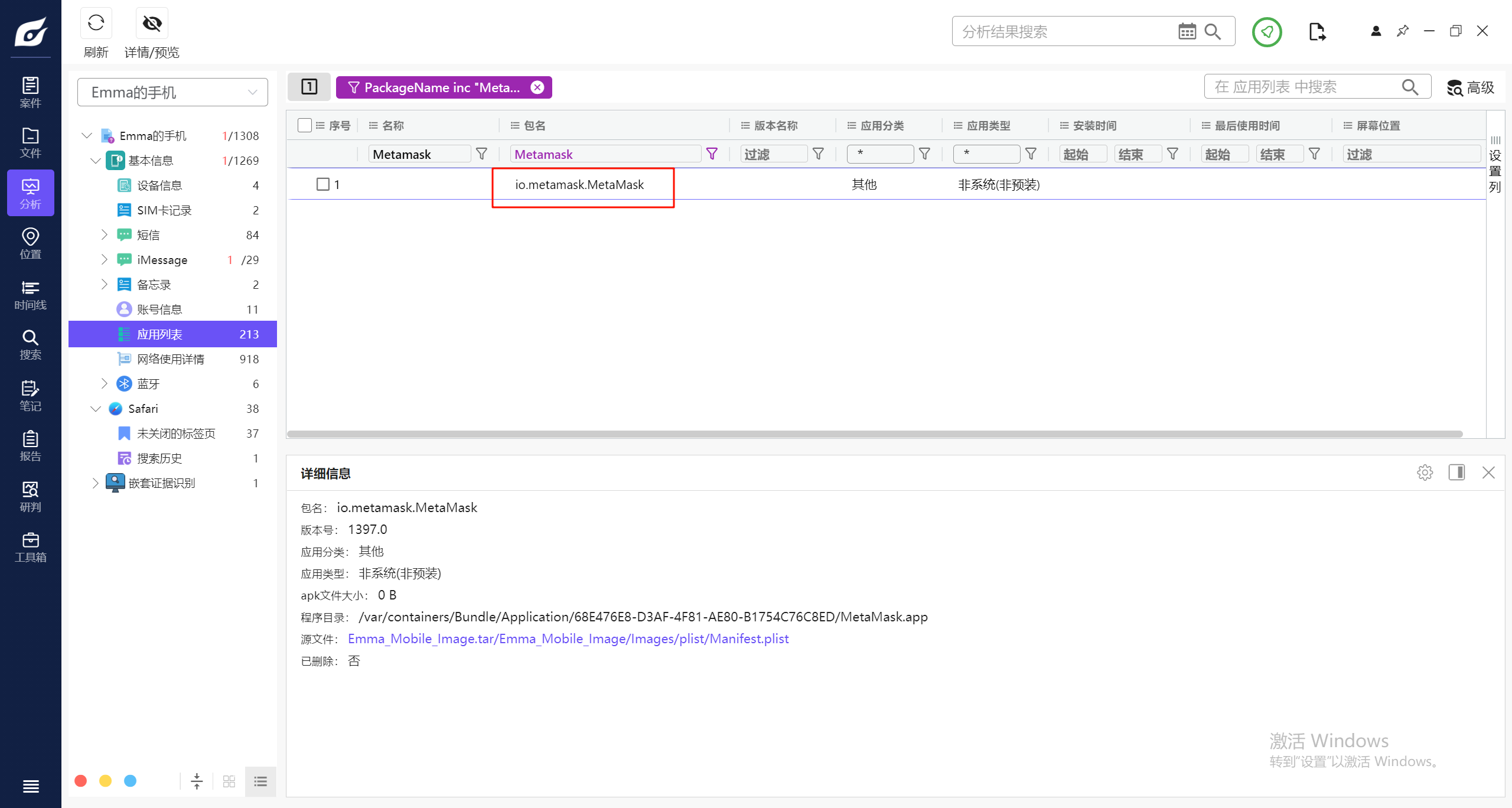

应用列表这里可以看到有过安装的记录,说明还是安装的

6.Emma 手机中 Apple ID 的注册电子邮箱是多少?

见上面就可以得到,emmaemma.851231@gmail.com

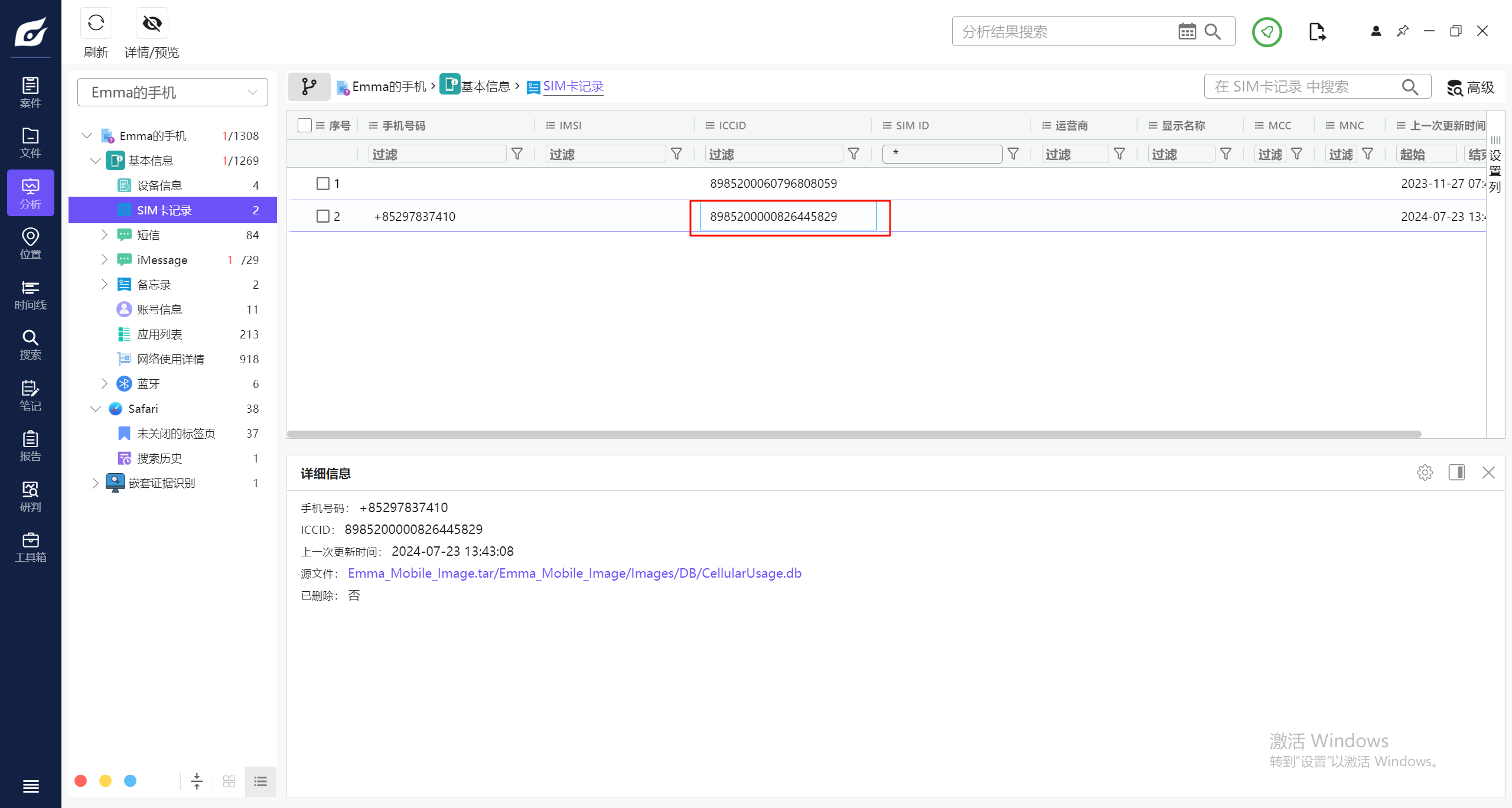

7.在 2024 年, Emma 手机上曾记录的电话卡集成电路卡标识符(ICCID)是多少?

火眼自动分析这里能看到手机号的ICCID

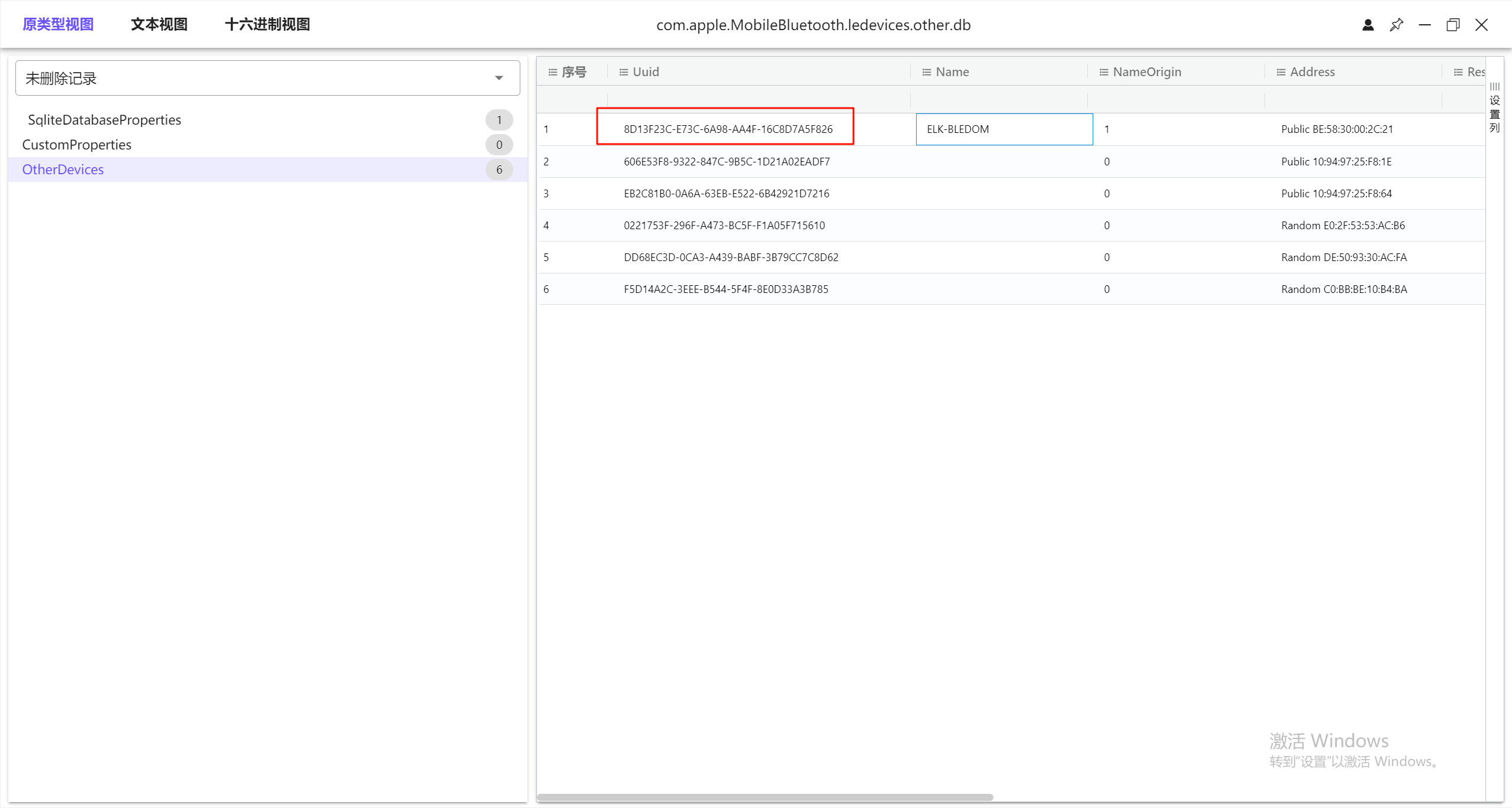

8.Emma 手机的蓝牙设备名称"ELK-BLEDOM"的通用唯一标识符(UUID)是什么?

这里火眼只分析出了蓝牙名称,但是直接看数据库就能看到uuid了,只是没有显示出来而已

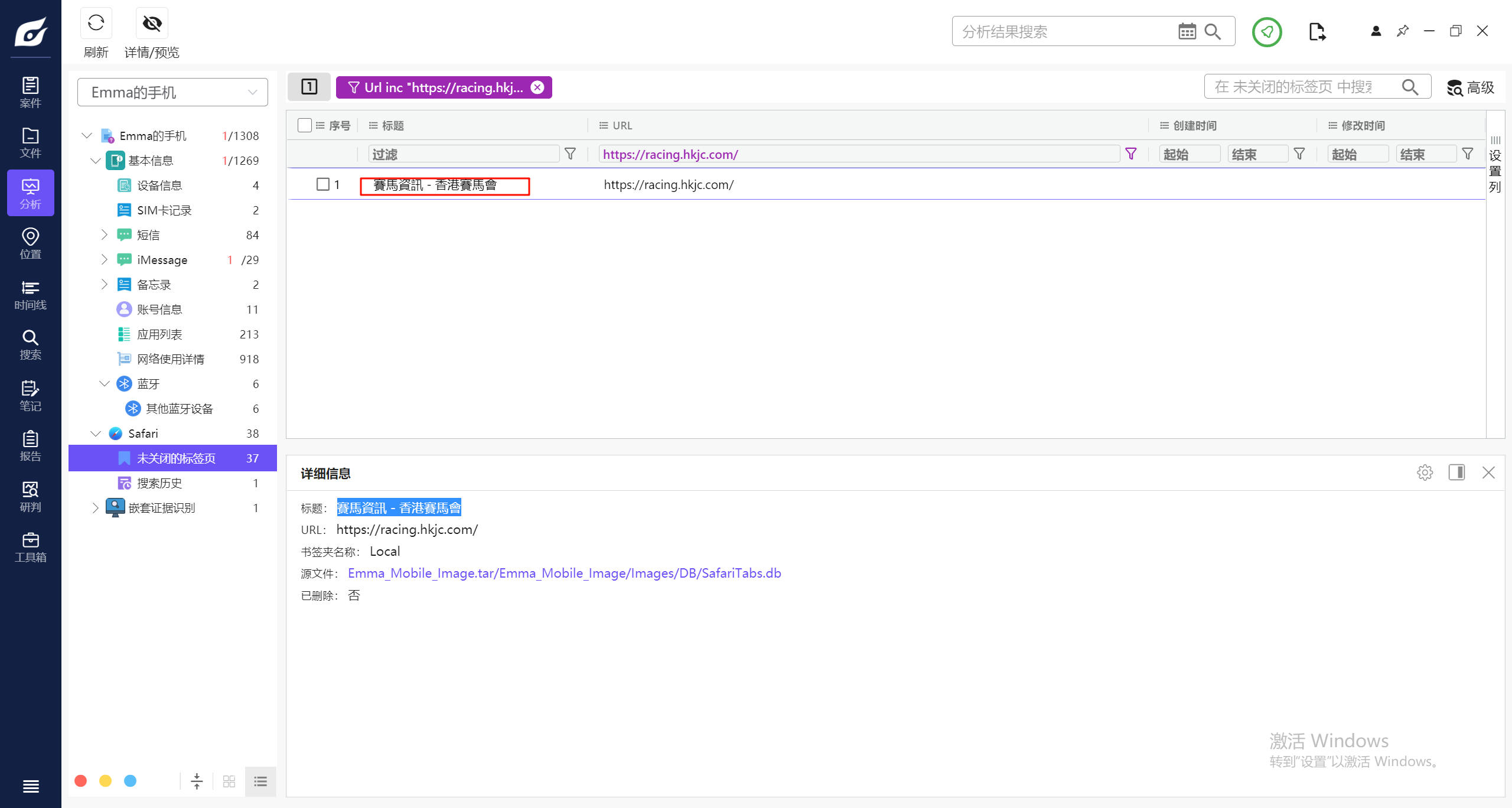

9.Emma 手机内 Safari 浏览记录中网页 https://racing.hkjc.com/ 的网站标题是什么?

賽馬資訊 - 香港賽馬會,因为这里是选择题,所以选项很清楚,可以繁简同时看

具体内容火眼就能看他的浏览历史记录了

10.Emma 向 Clara 透露什么原因令 Emma 欠下巨债?

看这部分的聊天记录,关键字投资,加密货币,网上赌钱,所以三个原因都占了

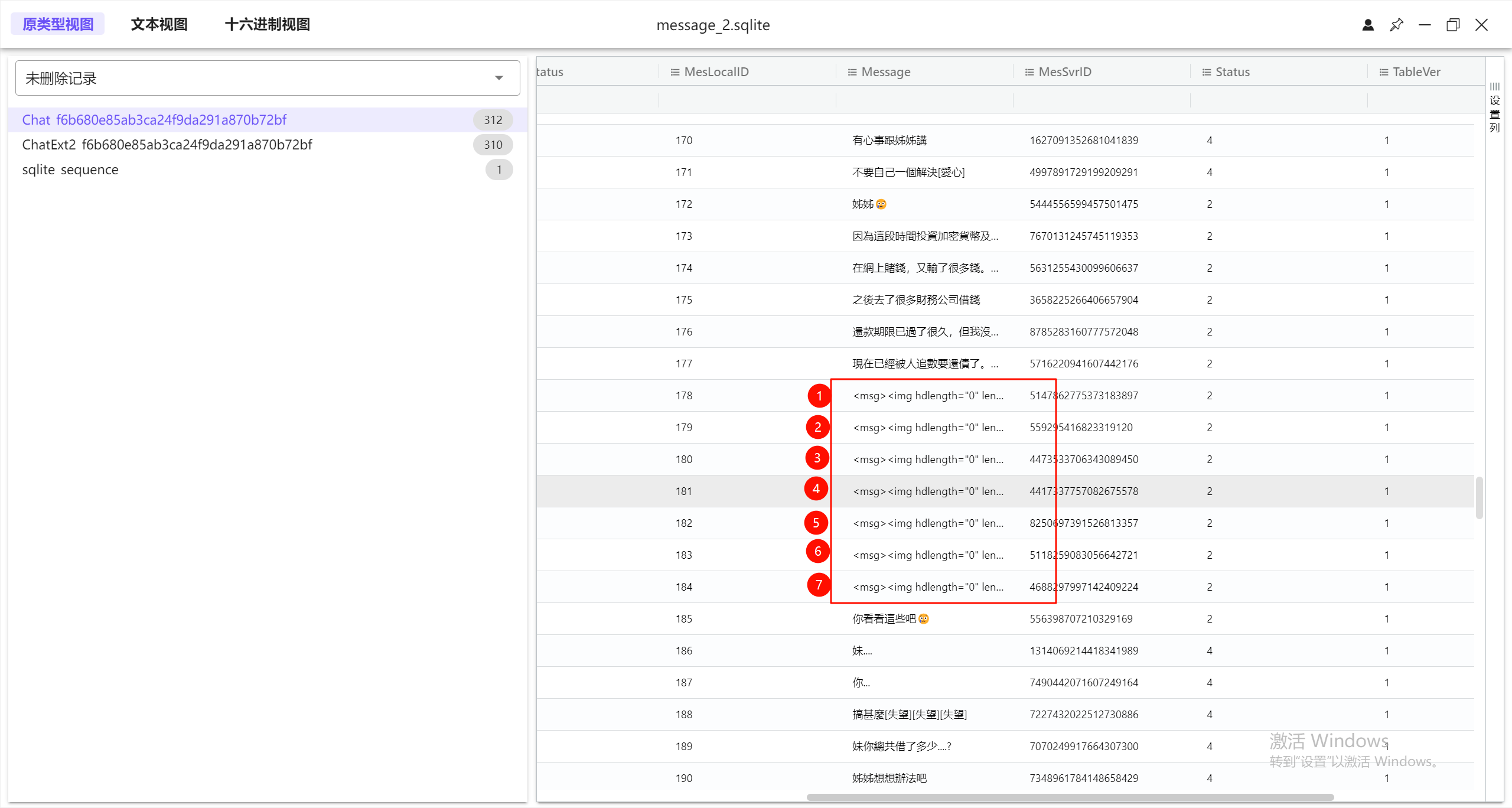

11.收债人要求 Emma 还款数量?

这个聊天记录应该是最像的,毕竟很有情感色彩,所以得到786980 (赌博害人……)

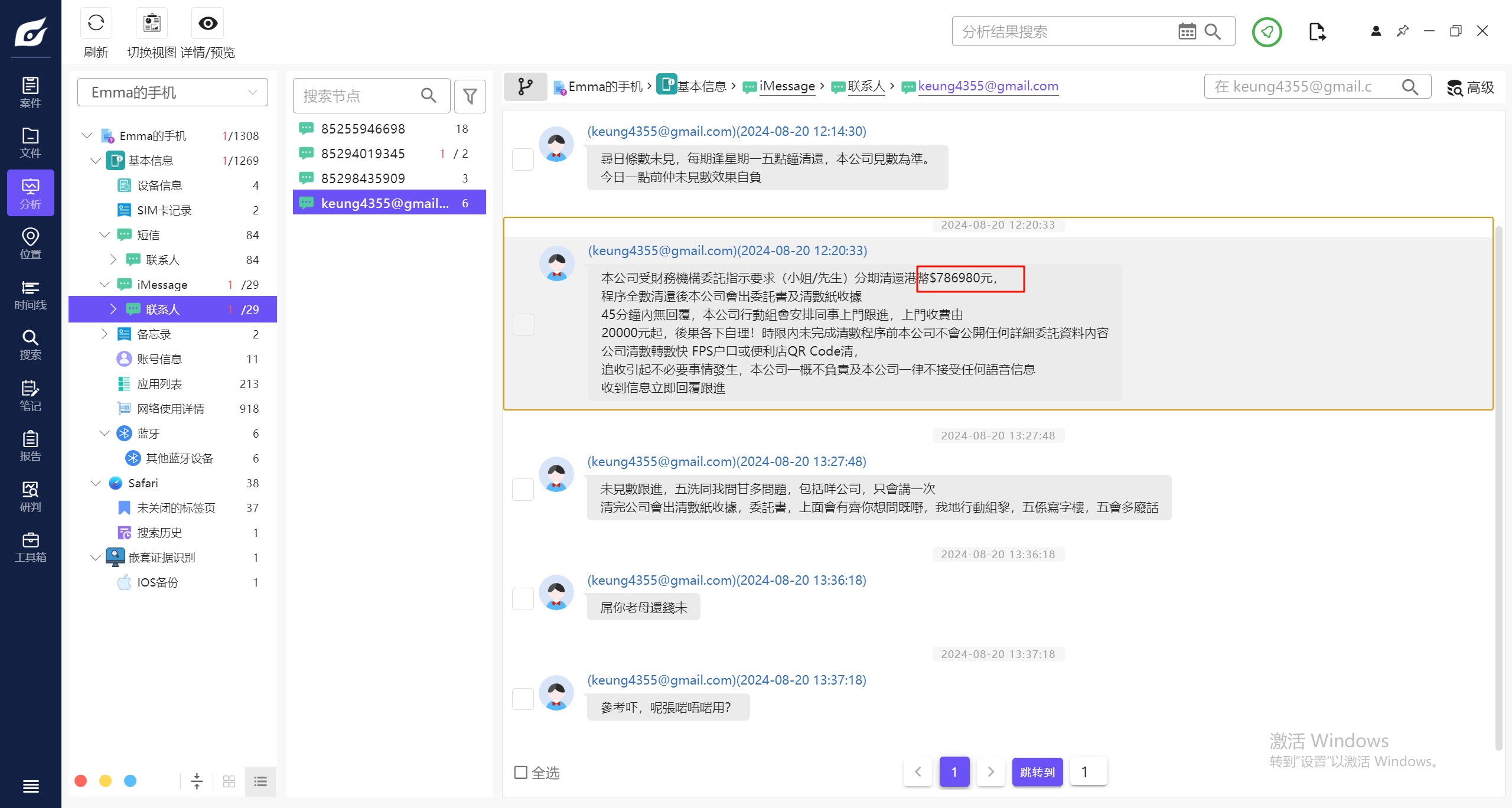

12.Emma 发送了多少张 .PNG 图片给 Clara, 证明自己正被人追债?

依旧看消息记录,一共7张

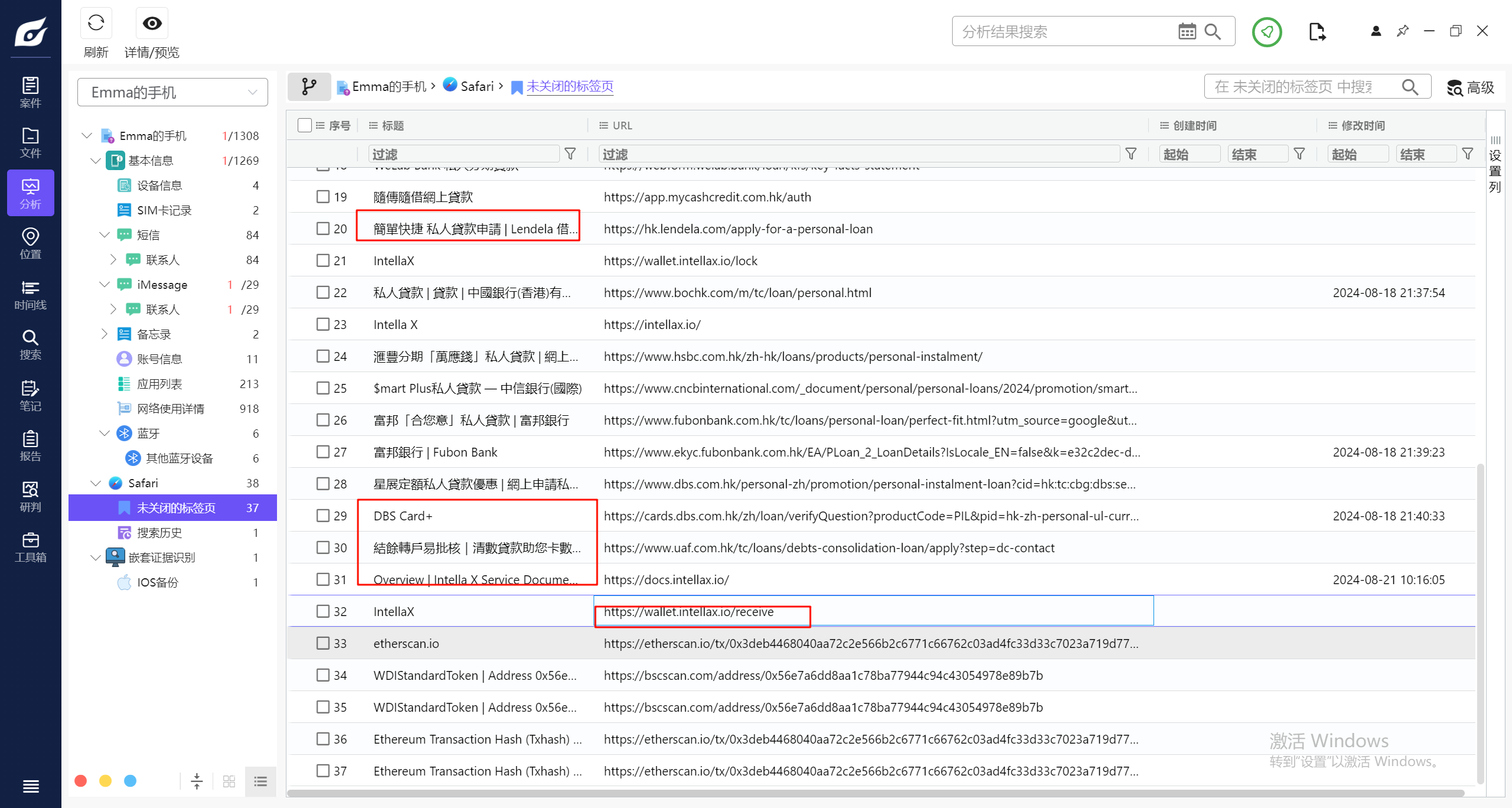

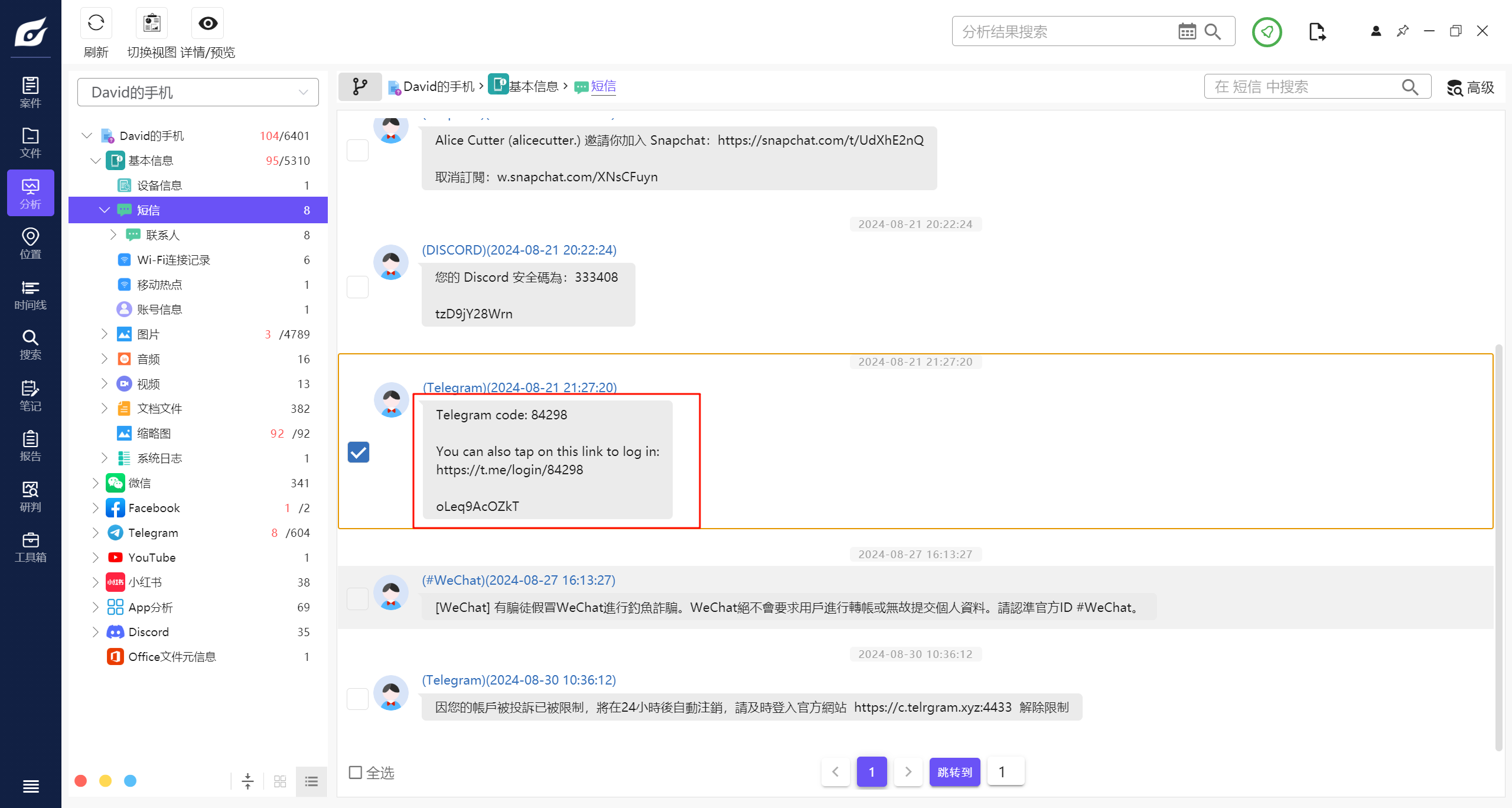

13.Emma 用来浏览虚拟货币的网址?

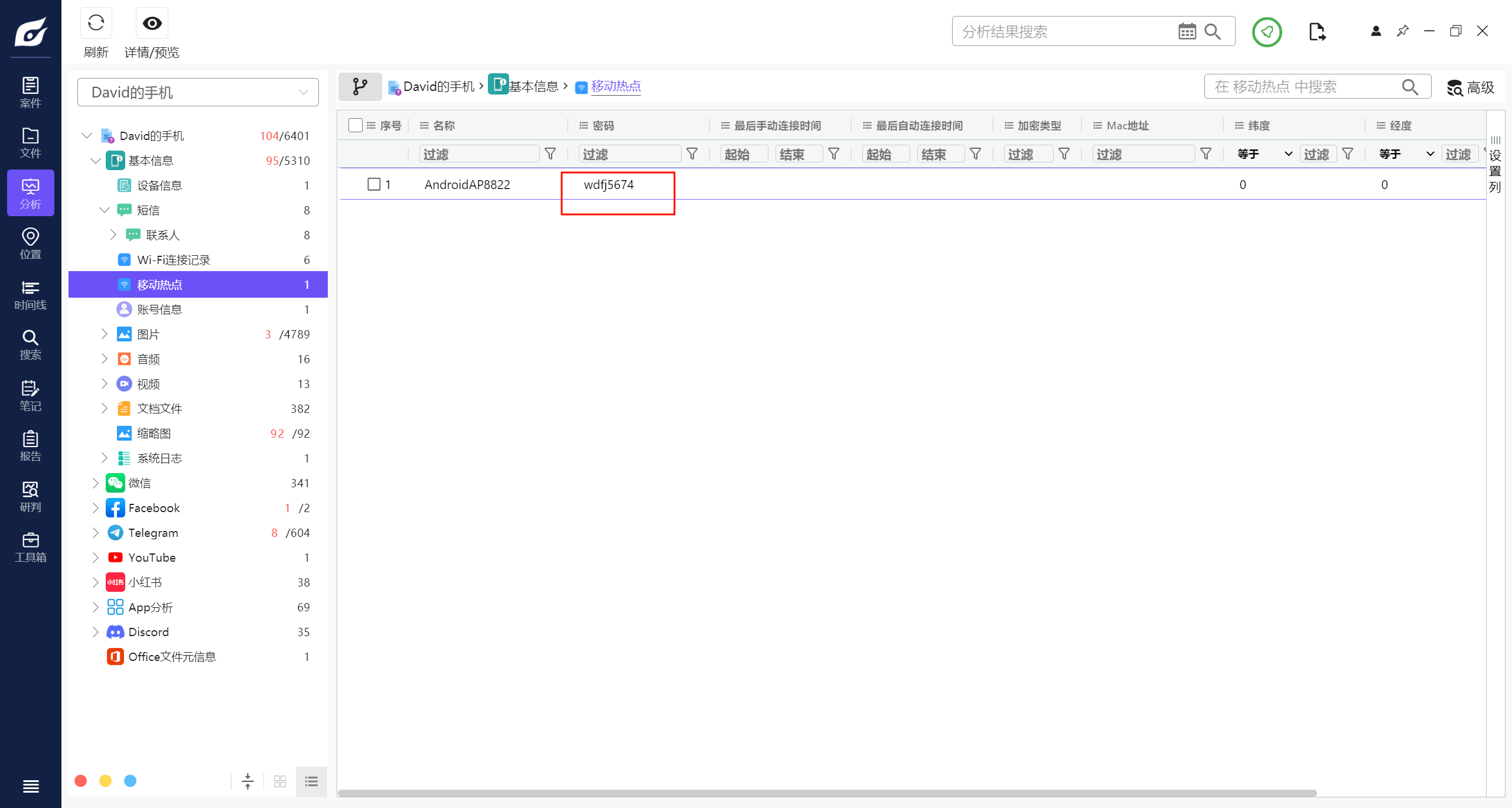

选择题的话,其实直接选C就行了,毕竟虚拟货币就没com做域名的

如果从浏览记录入手的话,在贷款和借钱的网页前后都有intellax.io这个网址,也可以猜测是这个网址

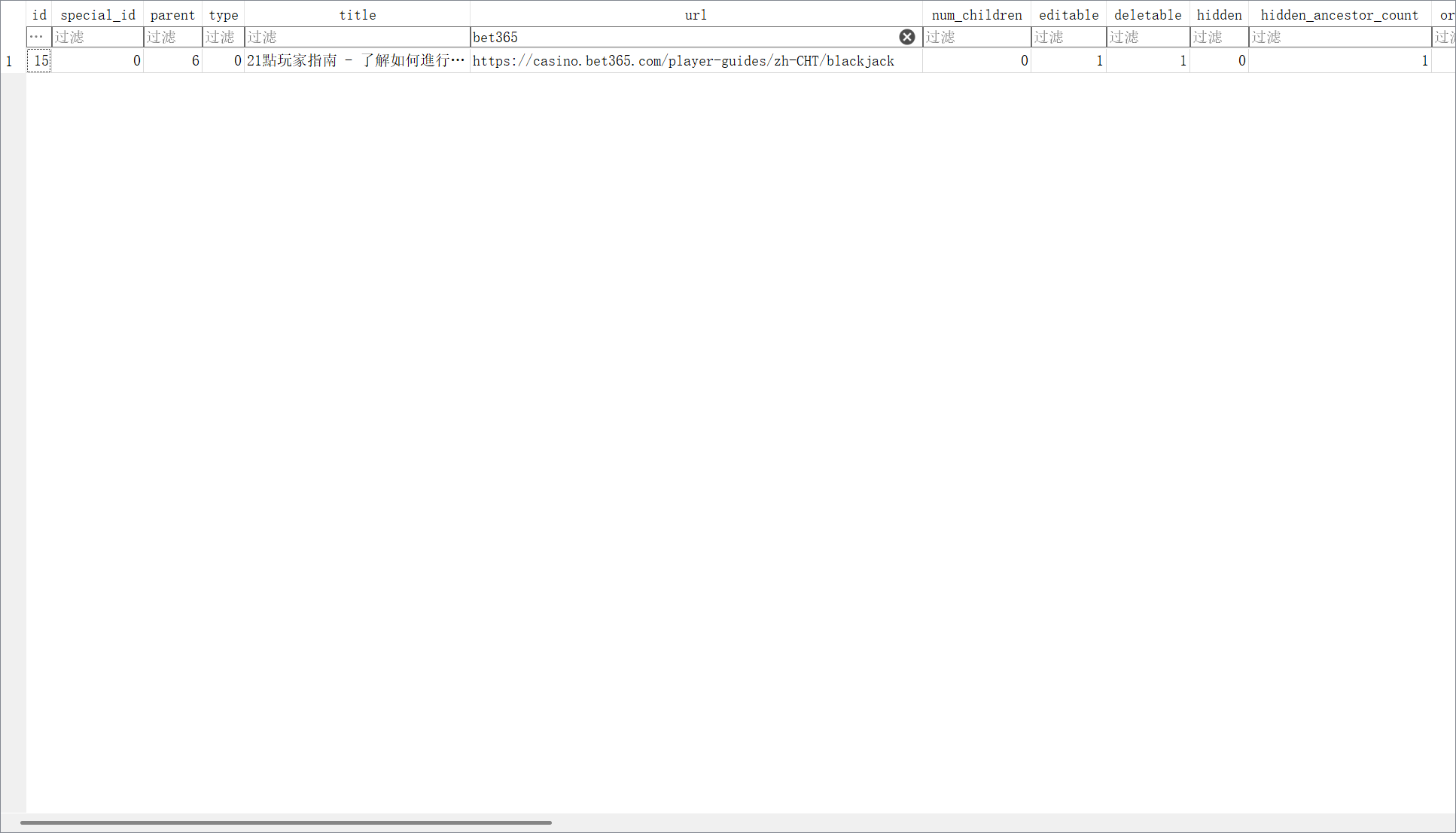

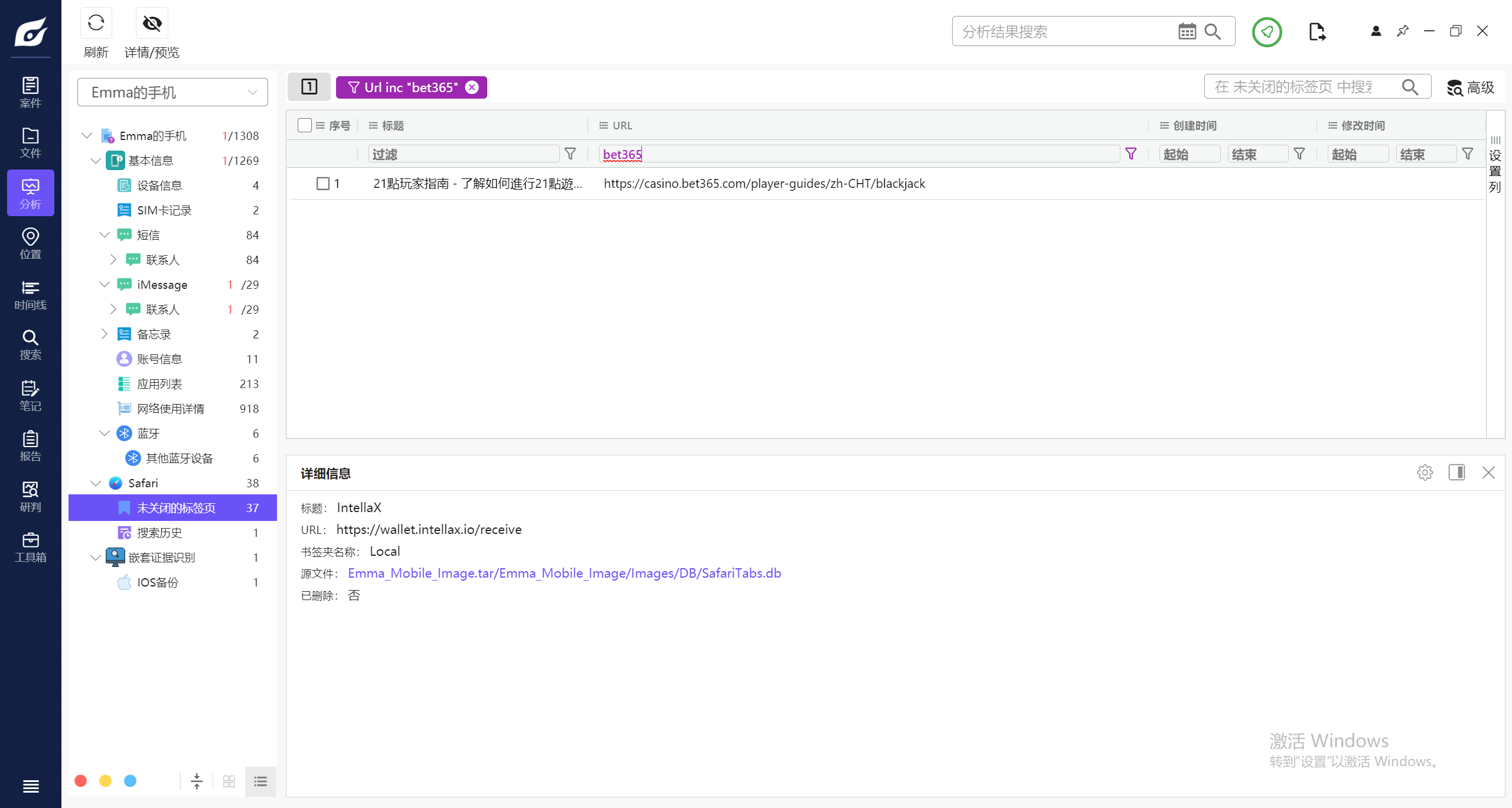

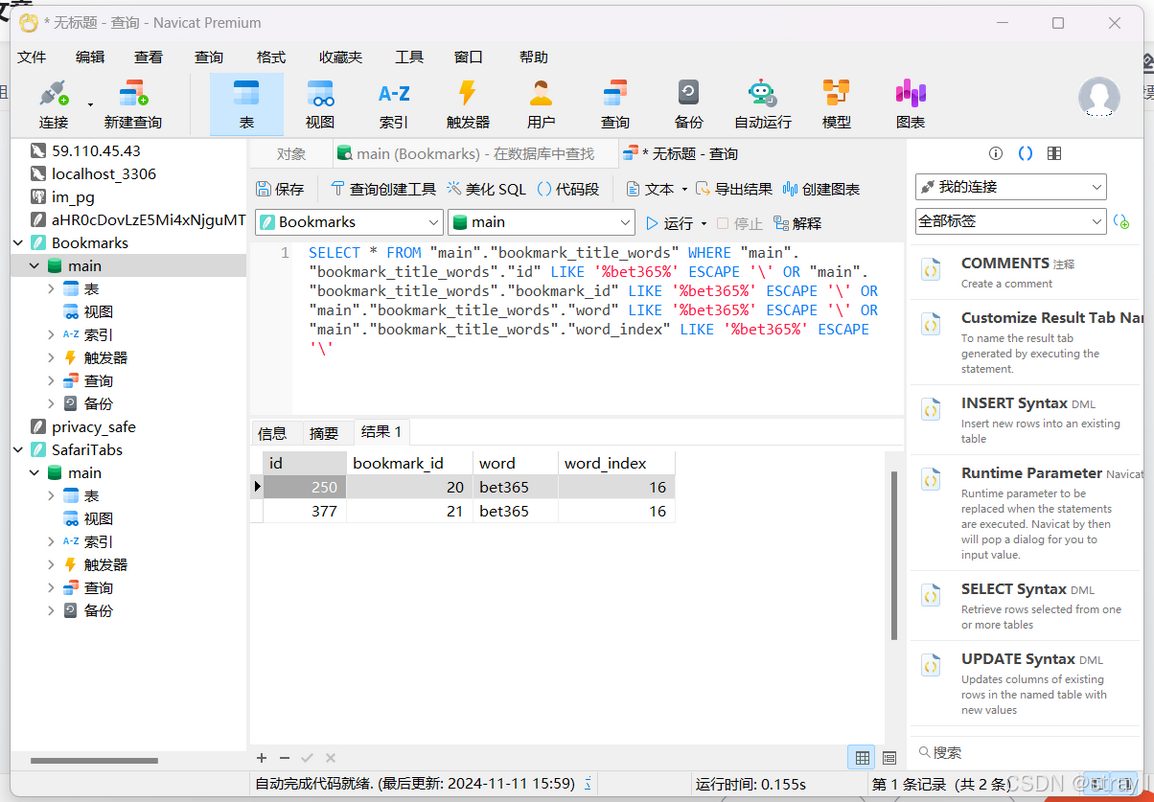

14.参考浏览器记录, 有多少网址与"bet365"有关?

无论是数据库内部还是直接过滤火眼分析出来的,浏览器记录中都只有一个网址

但是根据其他师傅的wp,通过全局搜索还能找到另一个数据库中还有两个,所以根据官方的解是3个,但我看这三个也都是一样的url,所以我个人觉得是1个,而且参考浏览器记录的话,不应该直接看safari的浏览器数据库吗,为什么要加上书签记录,不理解但尊重官方

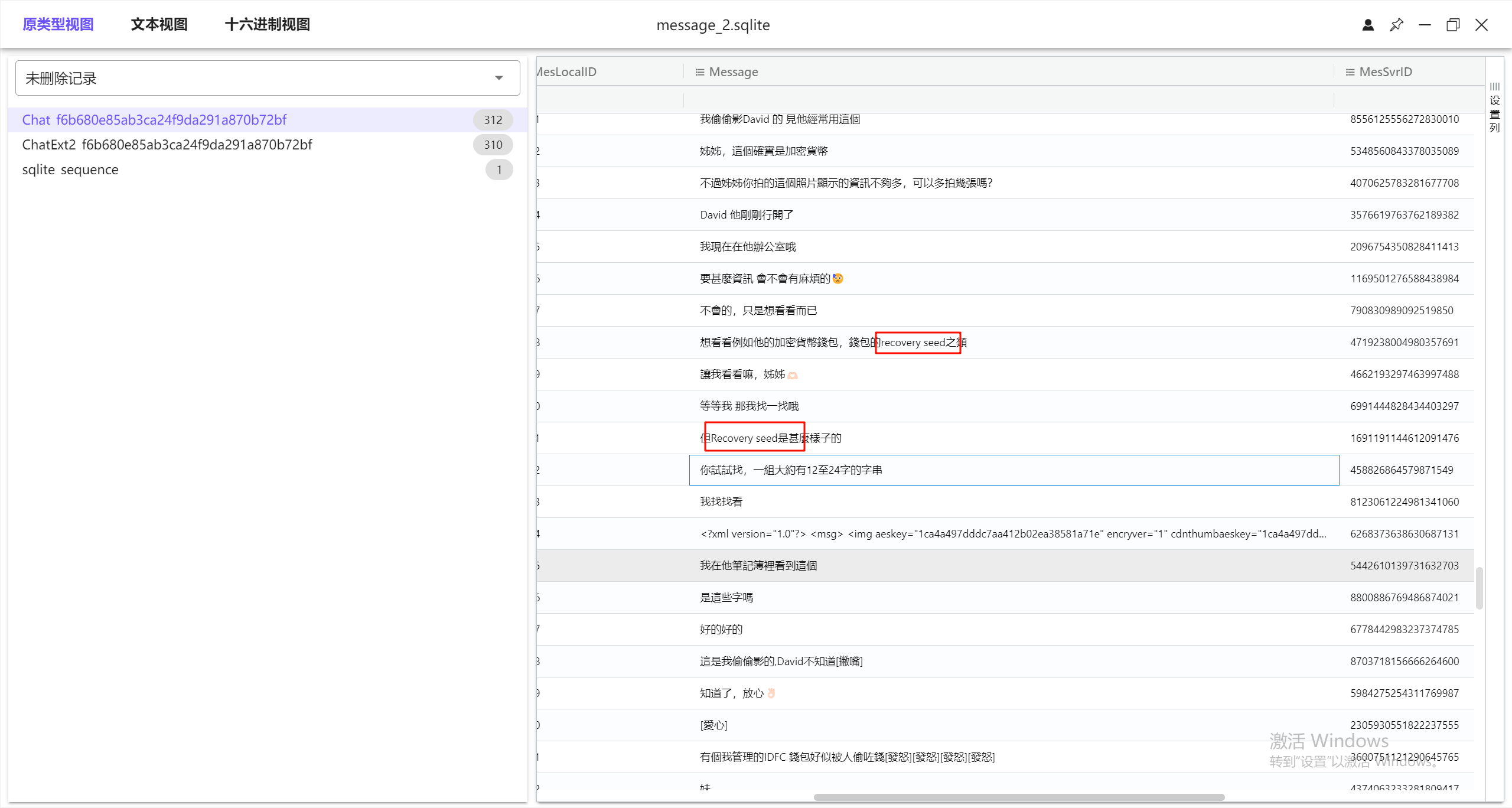

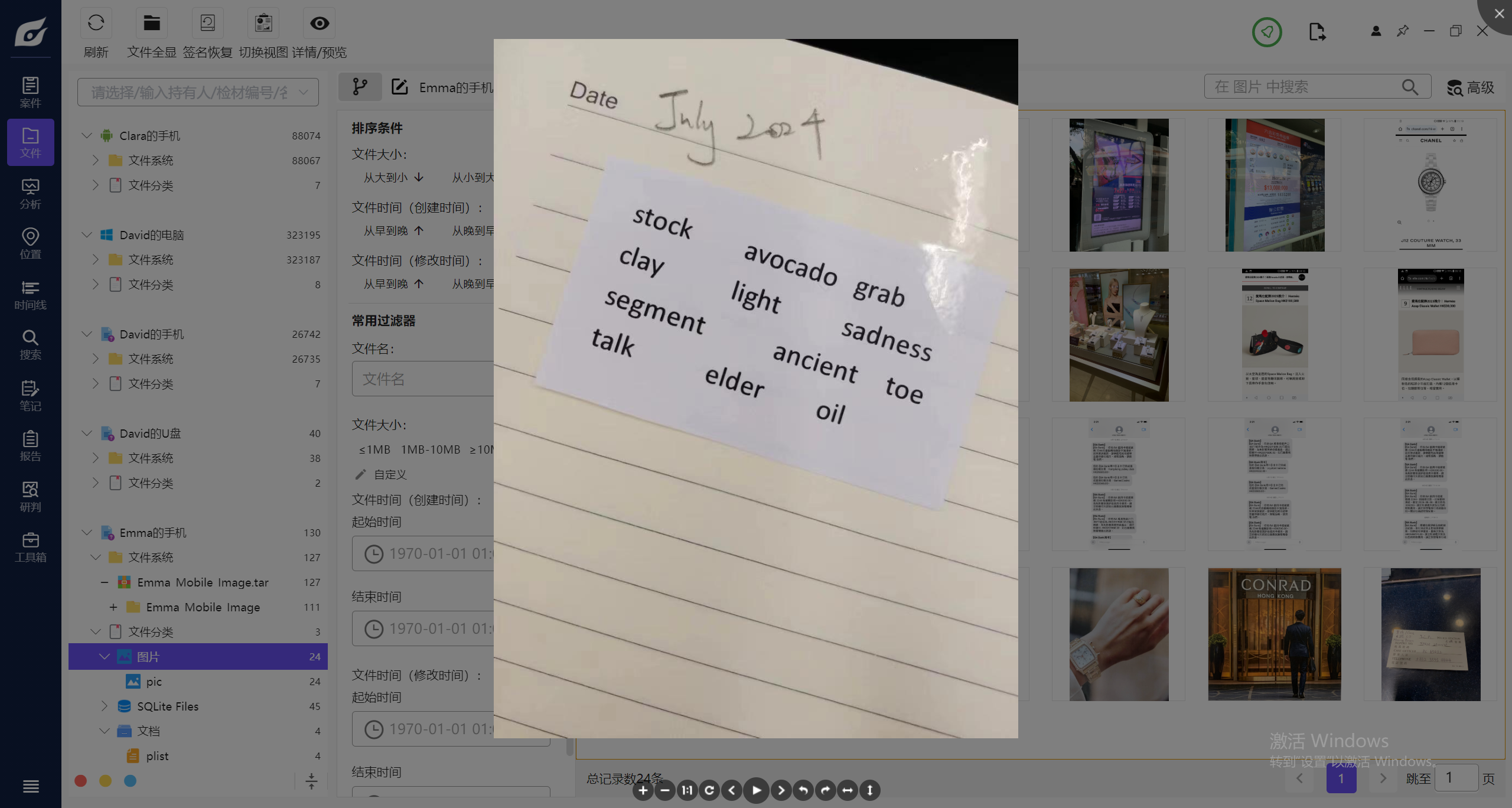

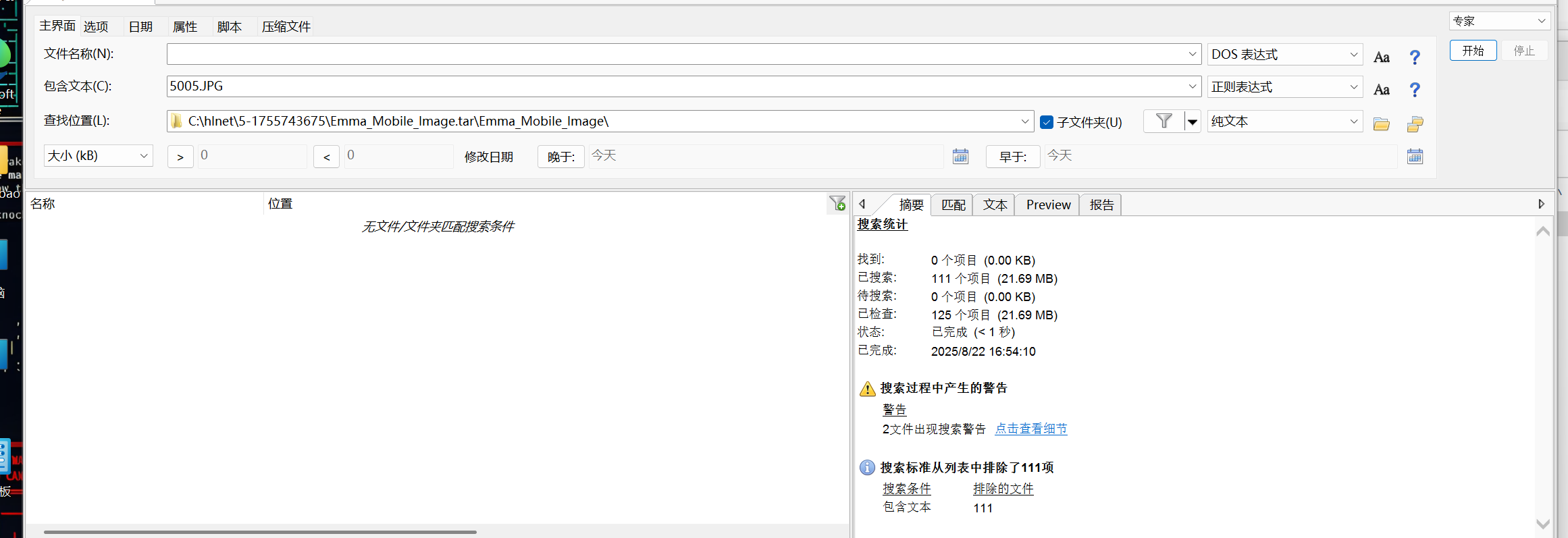

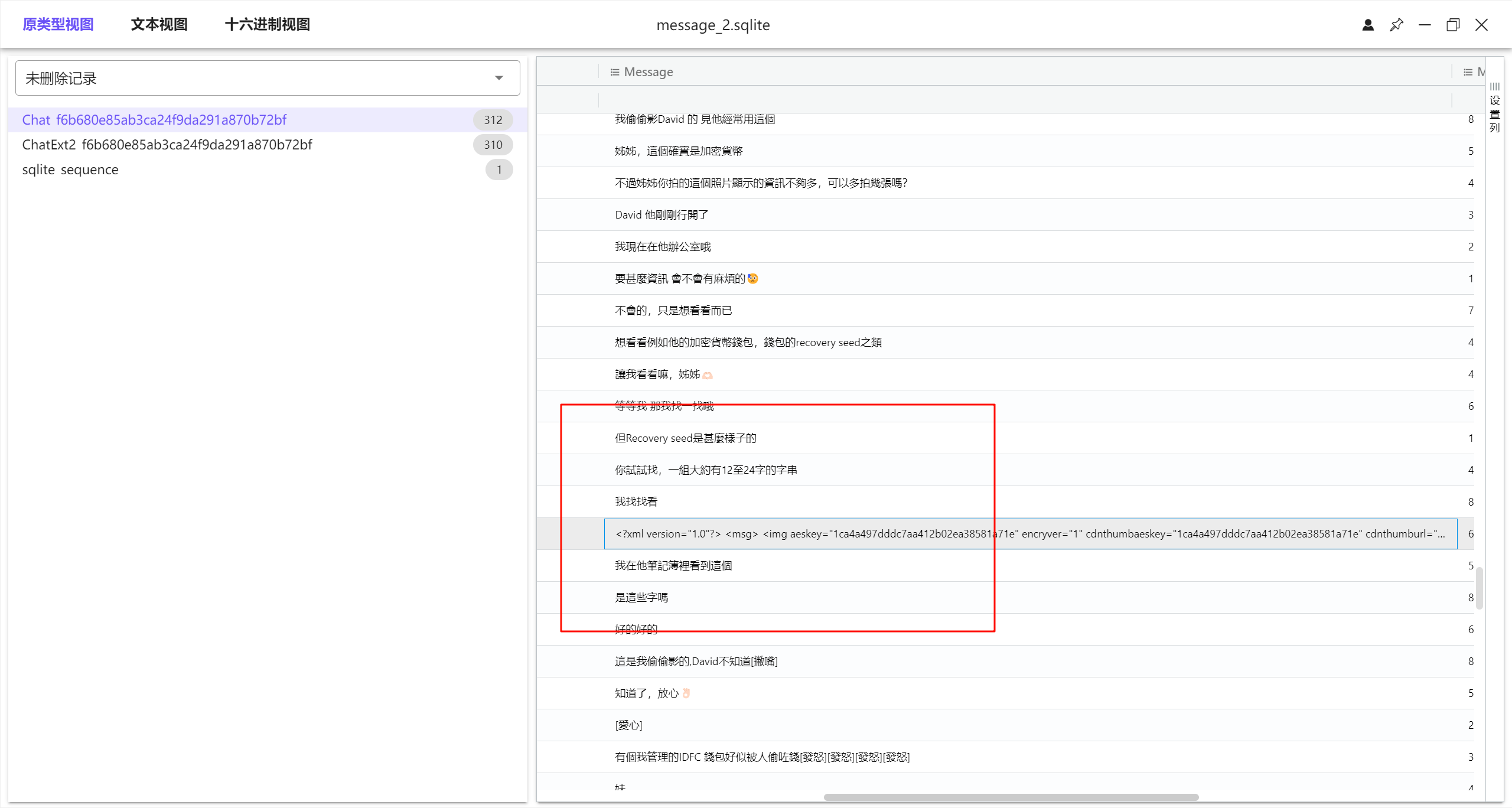

15.Emma 用了哪些恢复短语(Recovery Phrase)进入 David 的虚拟货币账户?

这里可以看到他们在聊恢复短语的内容,再跟进看他们发的图片

发现选项里的短语都有

16.Emma 从 David 处窃取的虚拟货币的名称是什么?

刚刚的聊天记录再网上看就能看到是IDFC

17.Clara 偷拍的照片中, David 的虚拟货币余额是多少?

同上解

18.Emma 在偷窃 David 的虚拟货币前, Emma 曾向 Clara 透露有什么事发生在 Emma 身上?

依旧看消息记录,是欠债

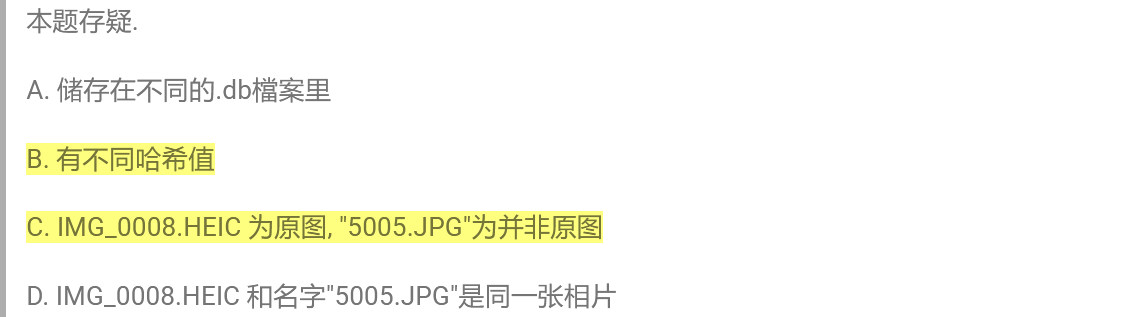

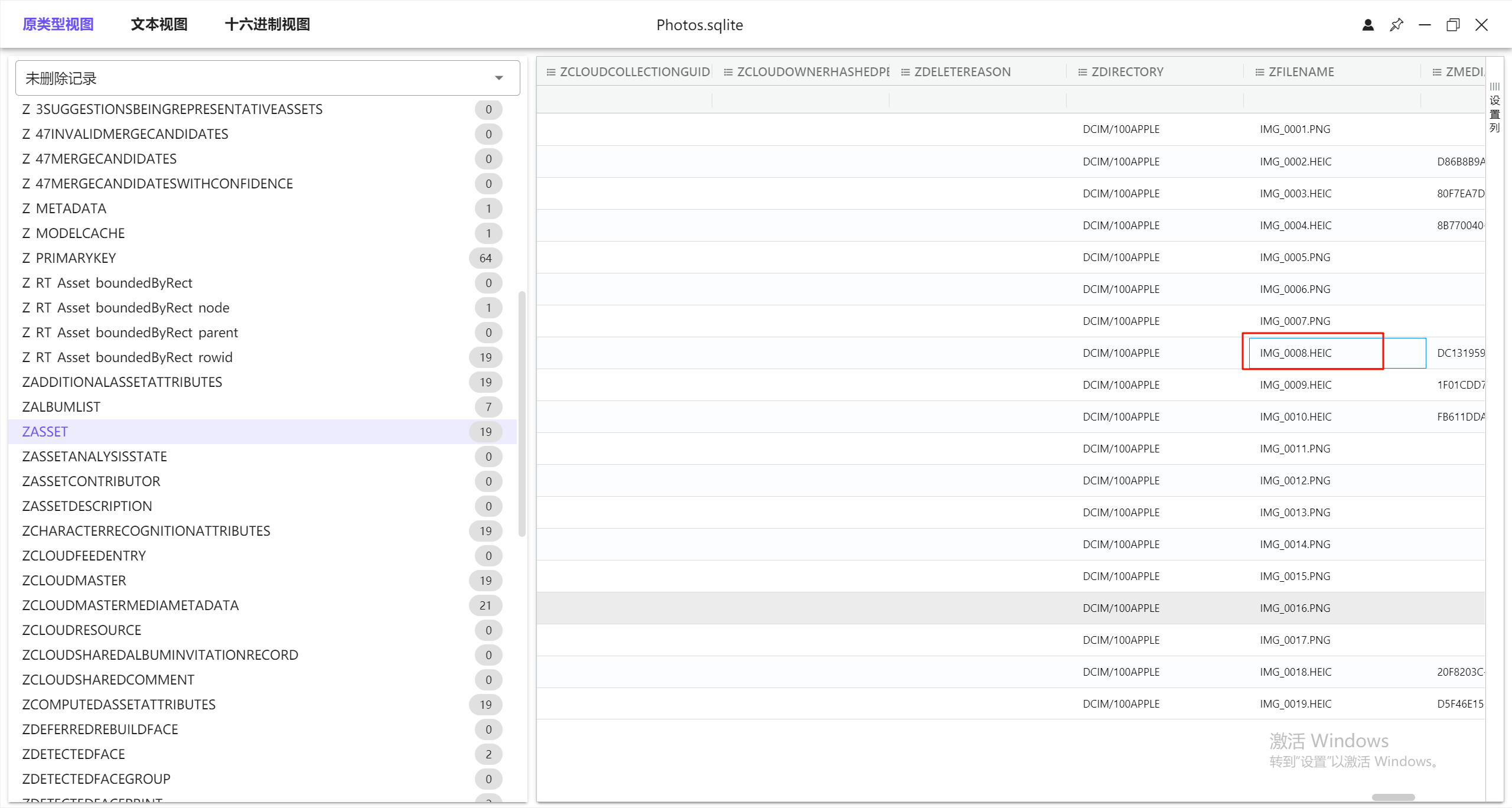

19.Emma 的 iPhone XR 中"IMG_0008.HEIC"的图像与相片名字为的"5005.JPG"看似为同一张相片, 在数码法理鉴证分析下, 以下哪样描述是正确?

首先是可以在Photo数据库里找到的,但是没有找到5005.JPG,但是正常来说应该0008.HEIC是拍摄的原图,5005应该是发送过程中发送的格式,所以B和C可以根据出题的逻辑来猜测,由于没找到5005.JPG,所以A就不确定了

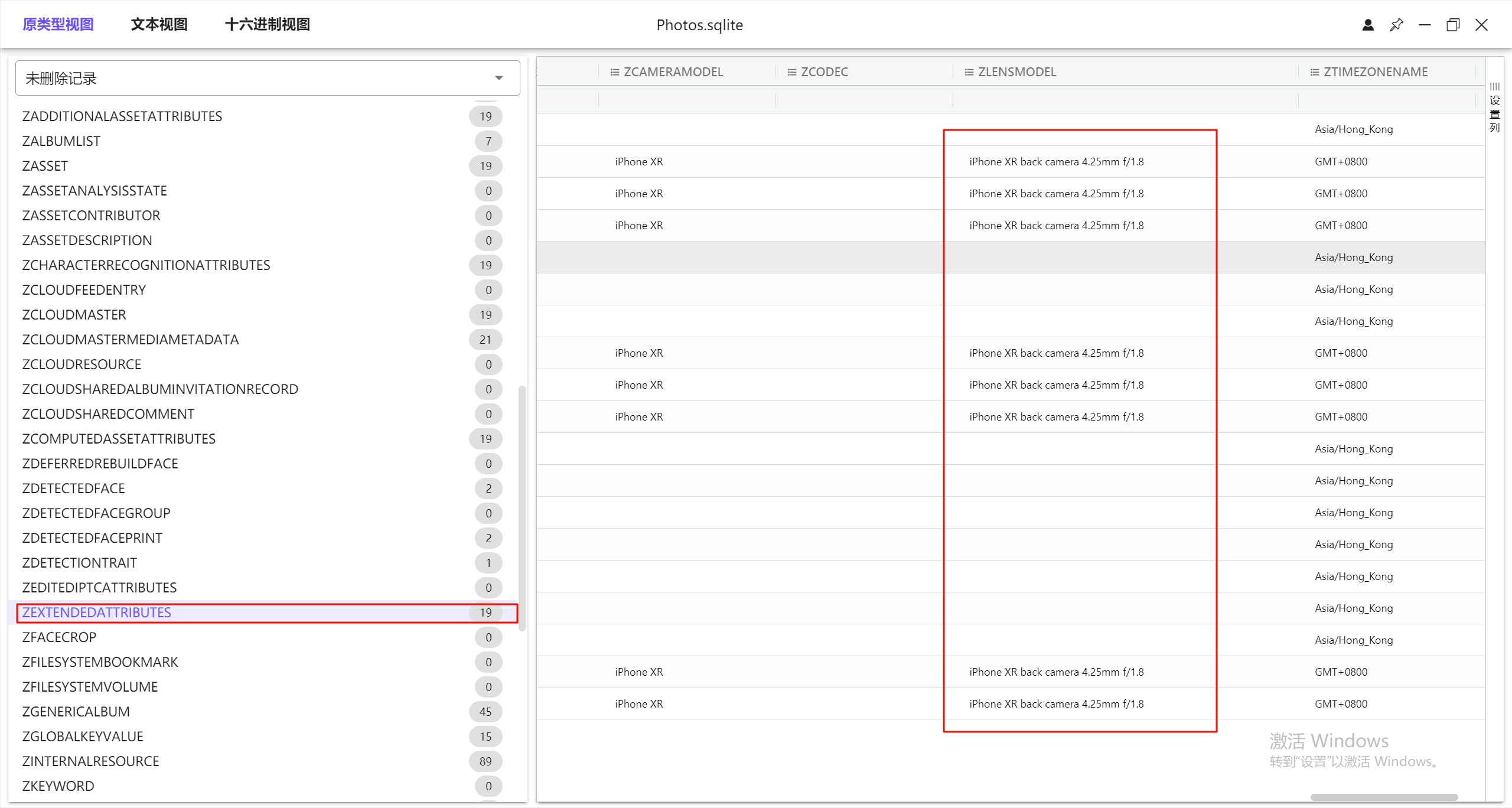

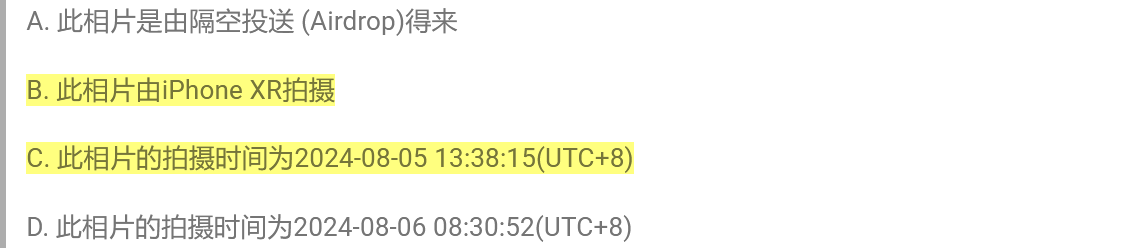

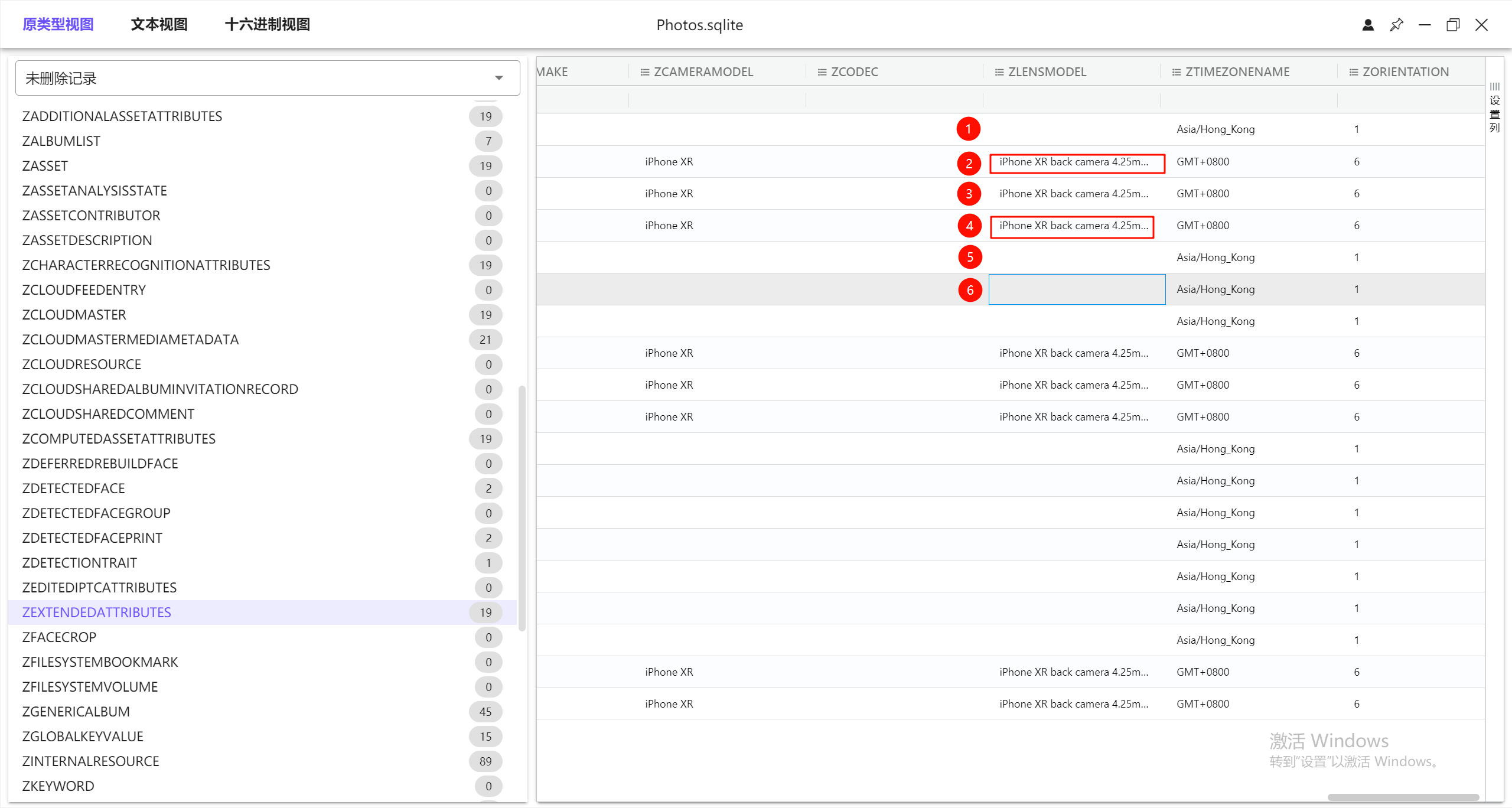

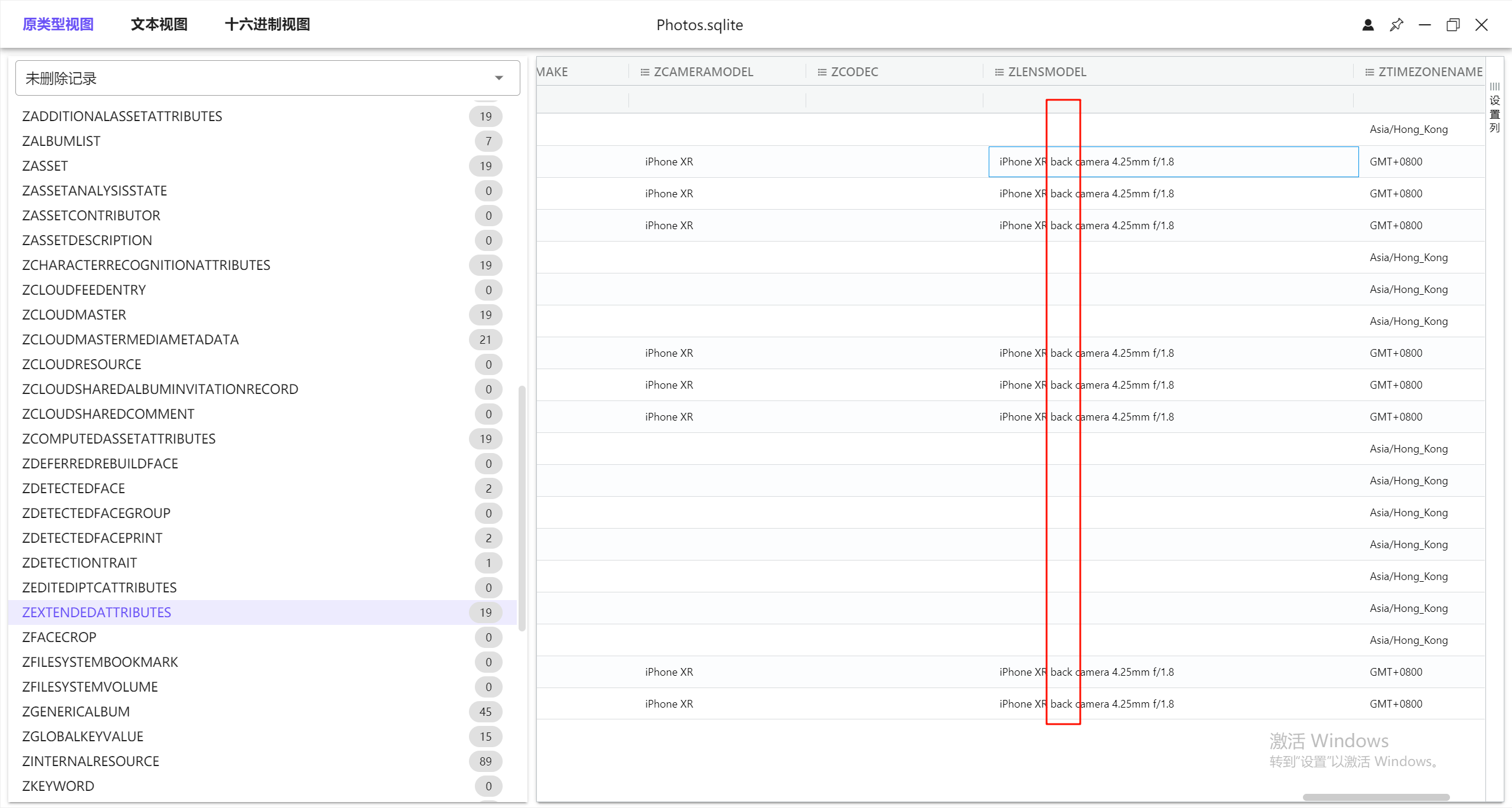

20.Emma 的 iPhone XR 中"IMG_0009.HEIC"的图像显示拍摄参数怎样

这里的小技巧就是直接看大小是19的表,因为和之前存放图片信息的数据库对应的很可能就是存放这些照片的拍摄参数之类的基本信息

这些参数都一样,那就不用找其他参数对应了,直接选就行

21.Emma 的 iPhone XR 中相片文件"IMG_0009.HEIC"提供了什么电子证据信息?

直接看第九个图片的信息,所以是XR拍的

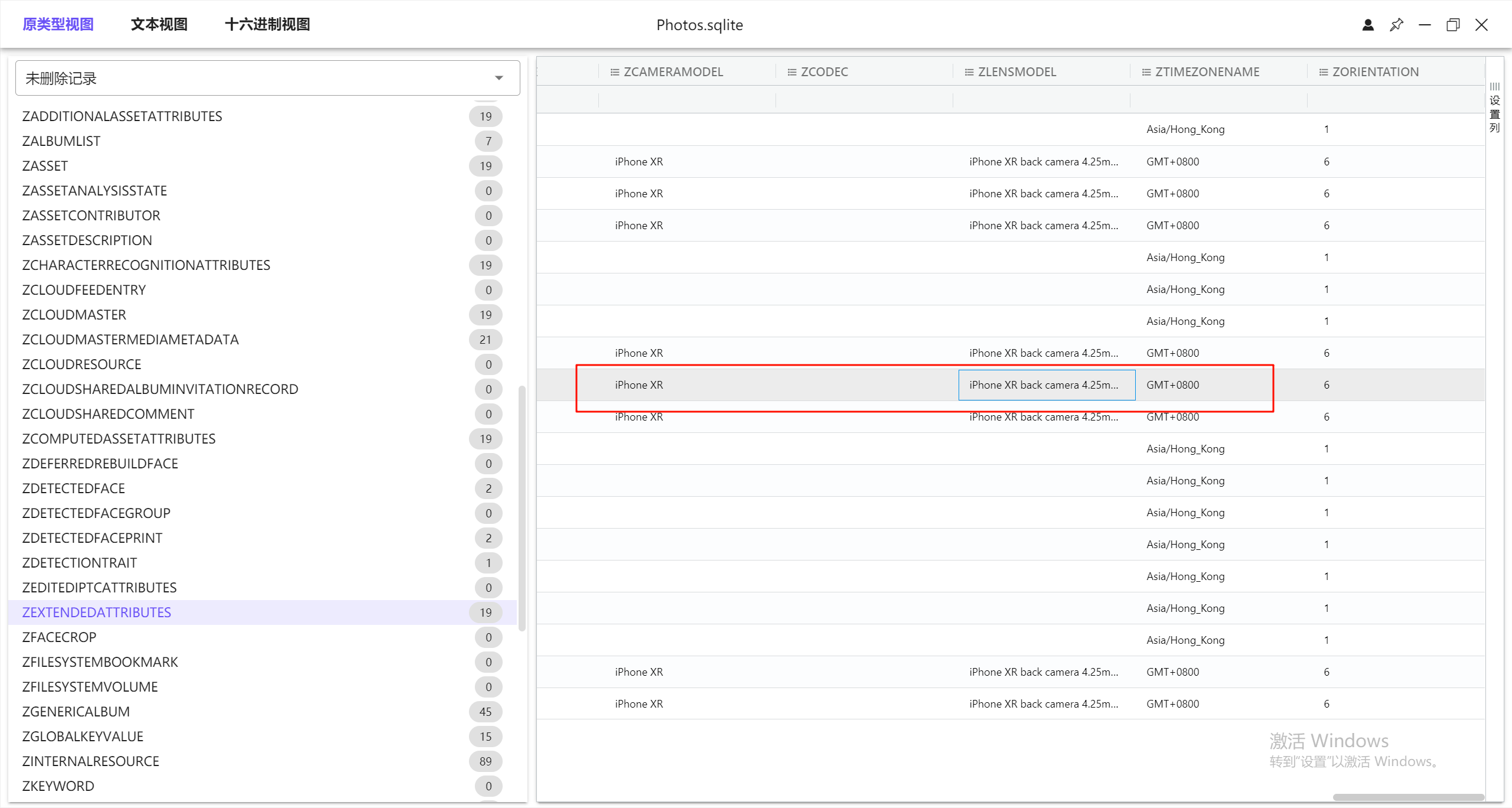

再看他的时间戳,转一下时间就能知道了

22.Emma 的 iPhone XR 内以下哪张照片是实况照片(Live Photos)?

其他师傅的方法是看图片是否真实存在,字段是否有内容,我是直接看参数这里,2和4是有手机参数的,而5和6是没有的,所以就选2和4了,但是5和6这两张图压根就不存在,作为多选题,也可以直接选了

23.手机里有多少张照片是用手机后置摄像镜头拍摄的?

直接看数据库就行,8张用back camera拍的

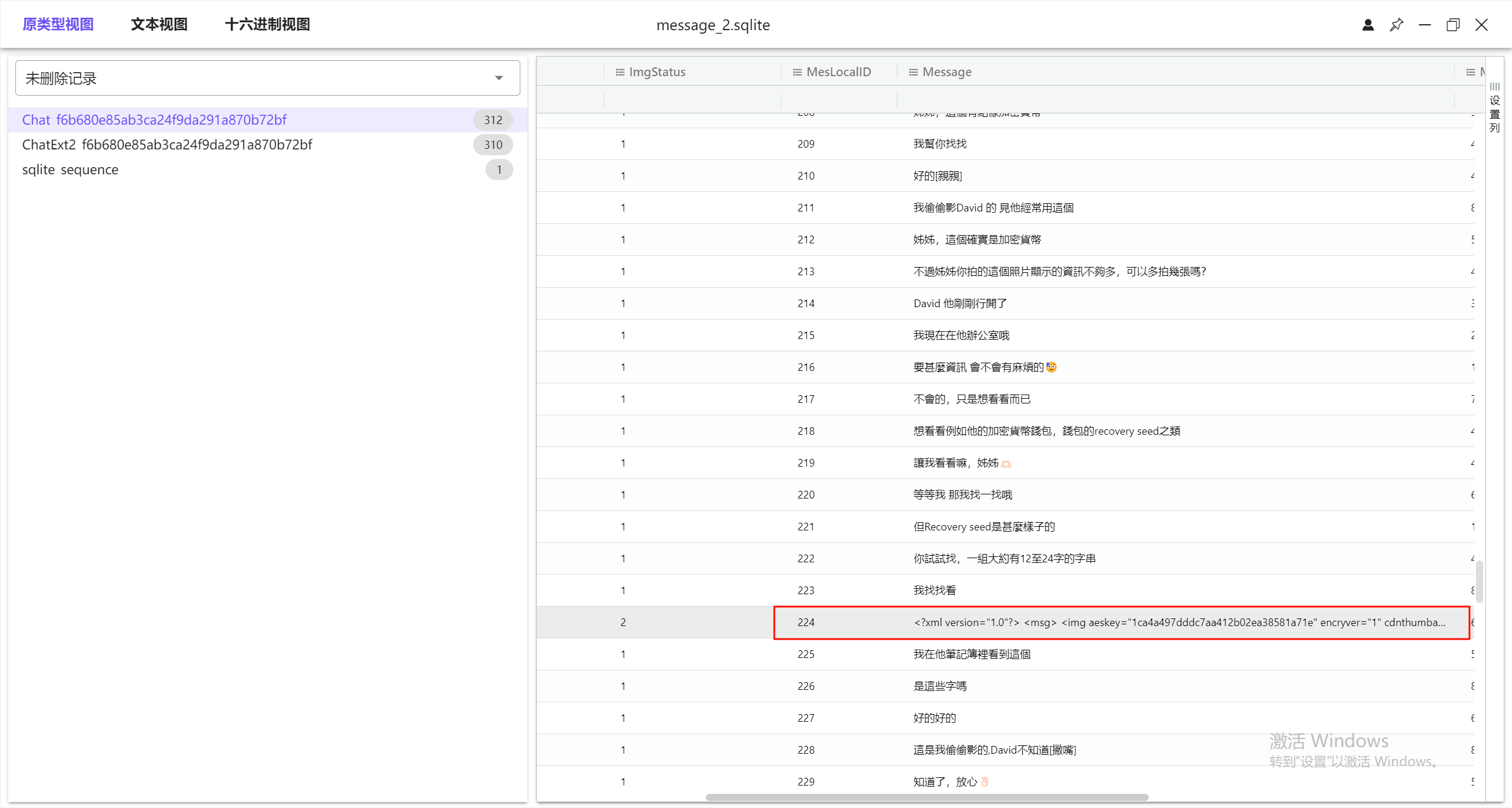

24.参考通讯记录, MesLocalID 为 224 的是什么类的文件?

直接看数据库可以看到,是图片

Clara 的手机

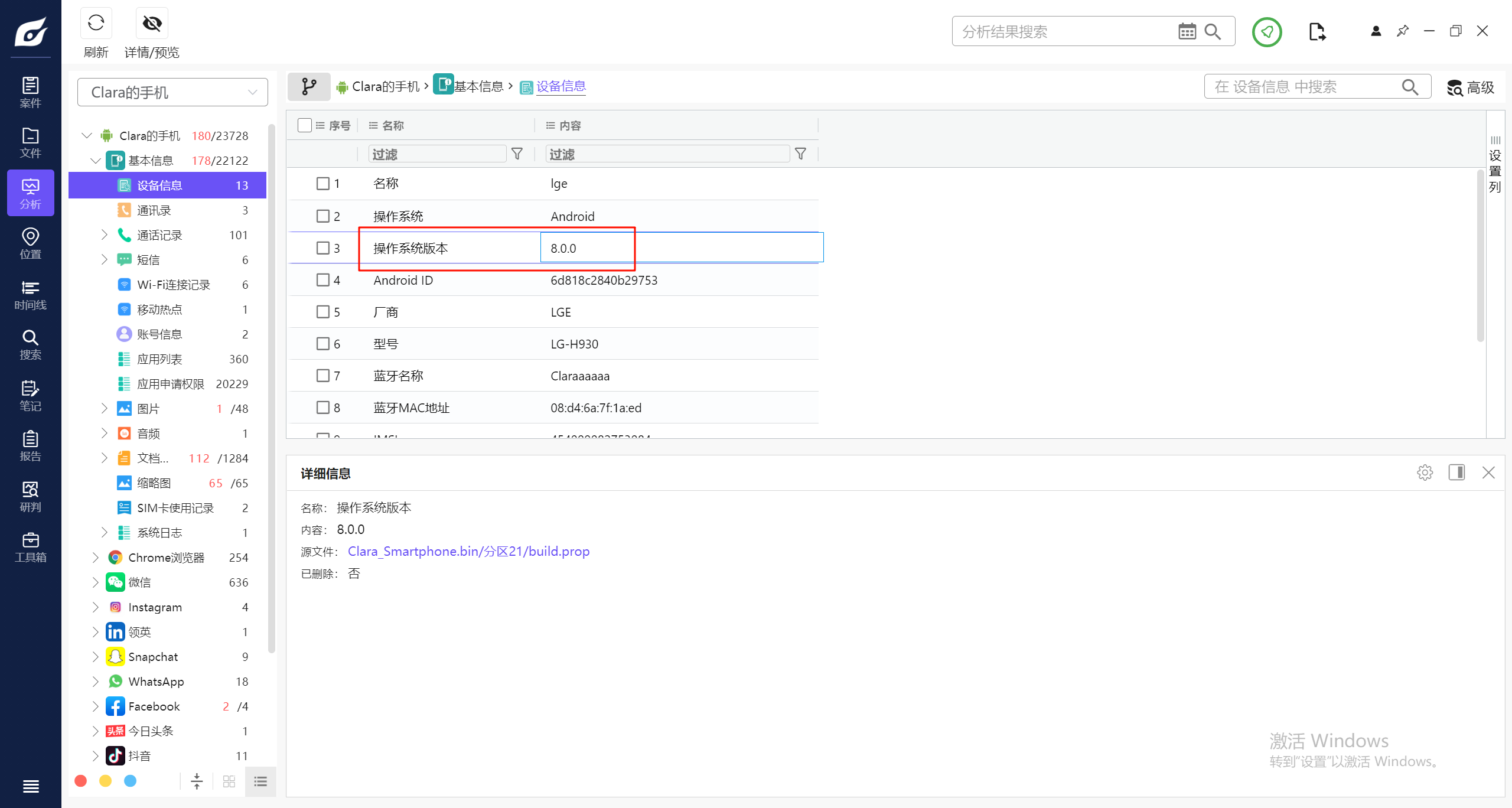

25.Clara 手机的 Android 操作系统版本是?

直接看火眼分析结果就行了

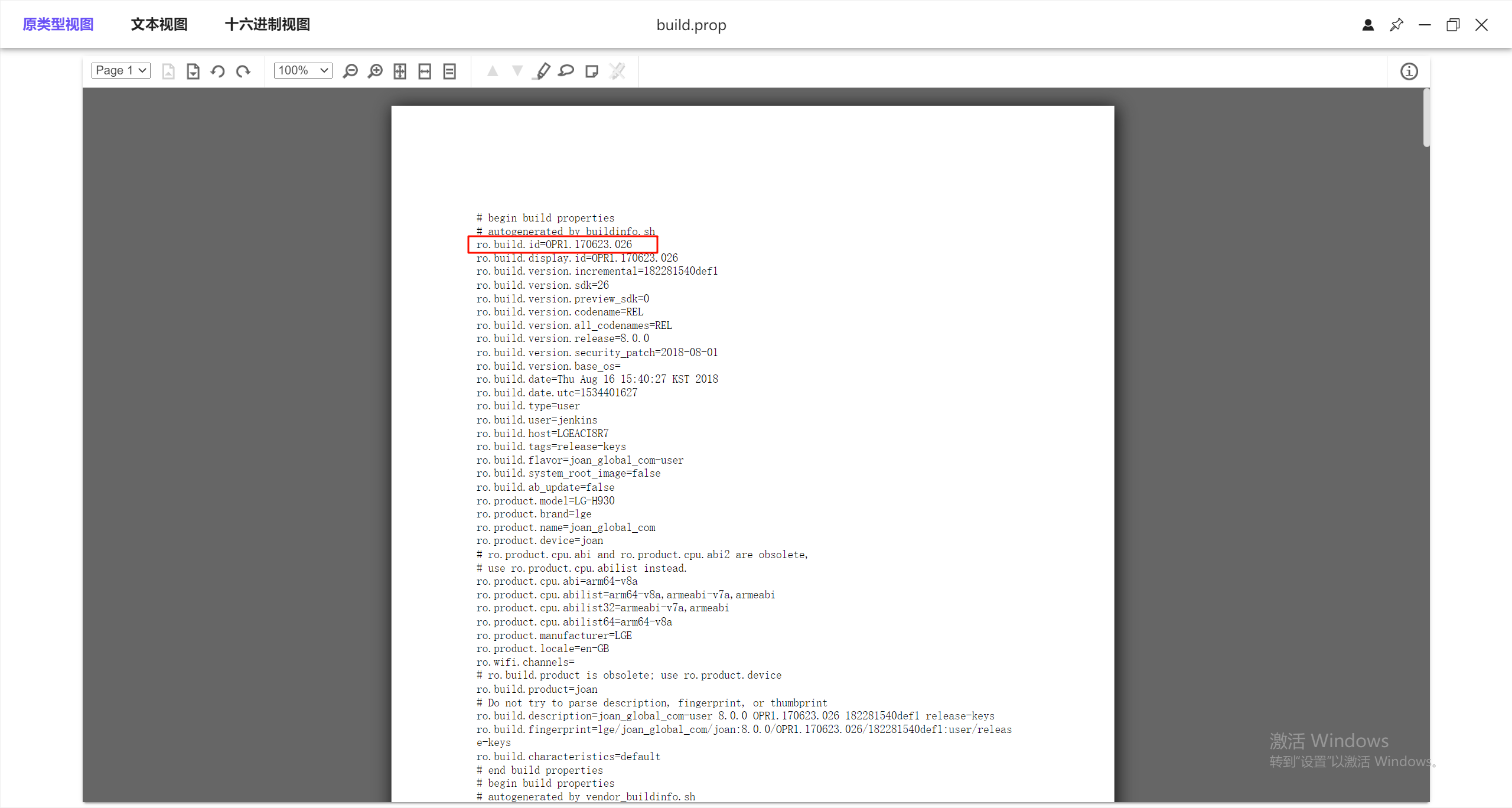

26.Clara 手机的版本号(Build Number)是什么?

这里火眼不能分析,直接在文件系统中搜索build.prop,再看文件信息即可

27.Clara 手机的 IMEI 号码是多少?

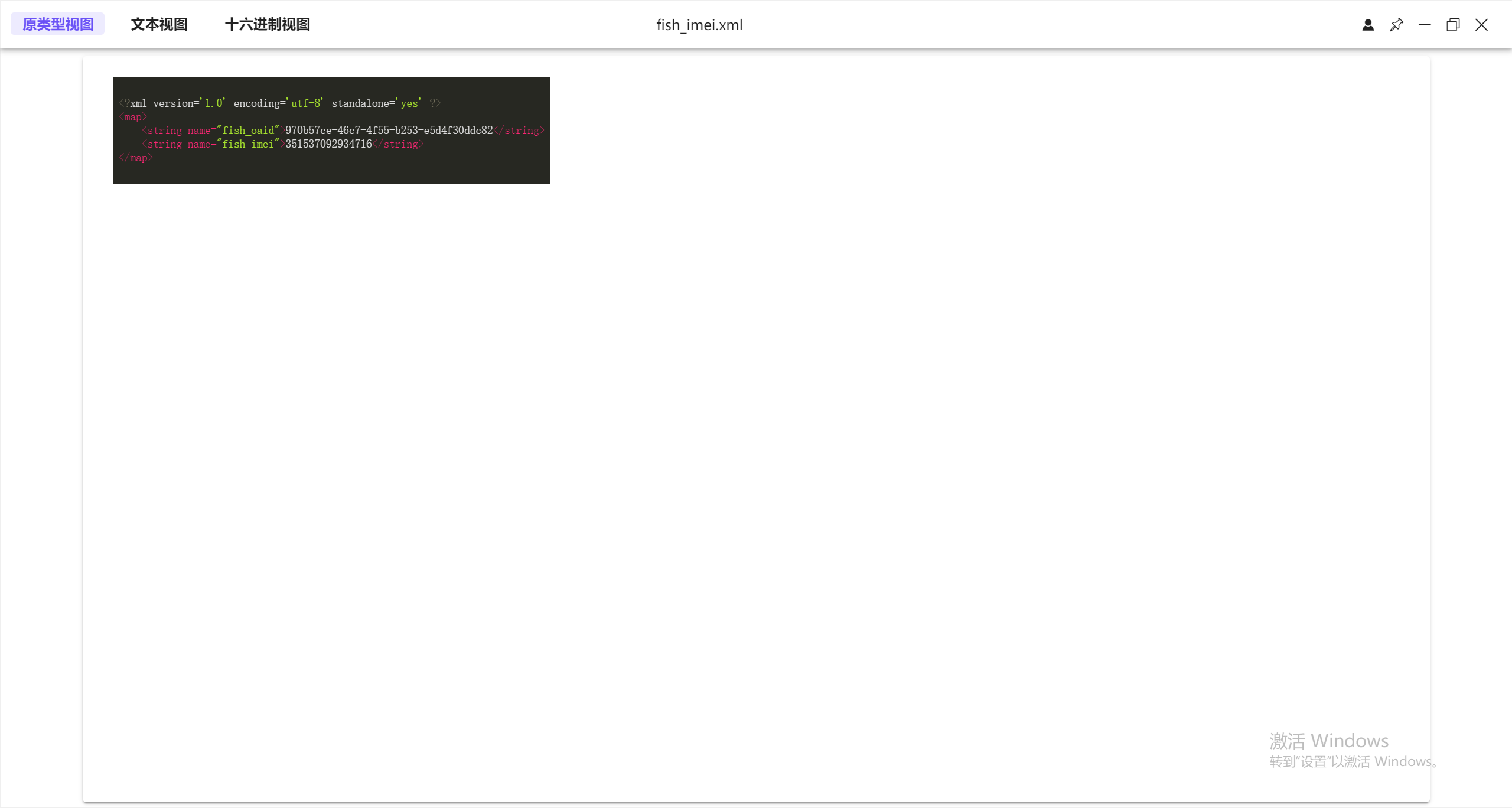

在火眼暴搜的地方看到有一个fish_imsi的文件,这个是咸鱼的数据文件,也保存了手机IMEI的号码,看这个也能得到

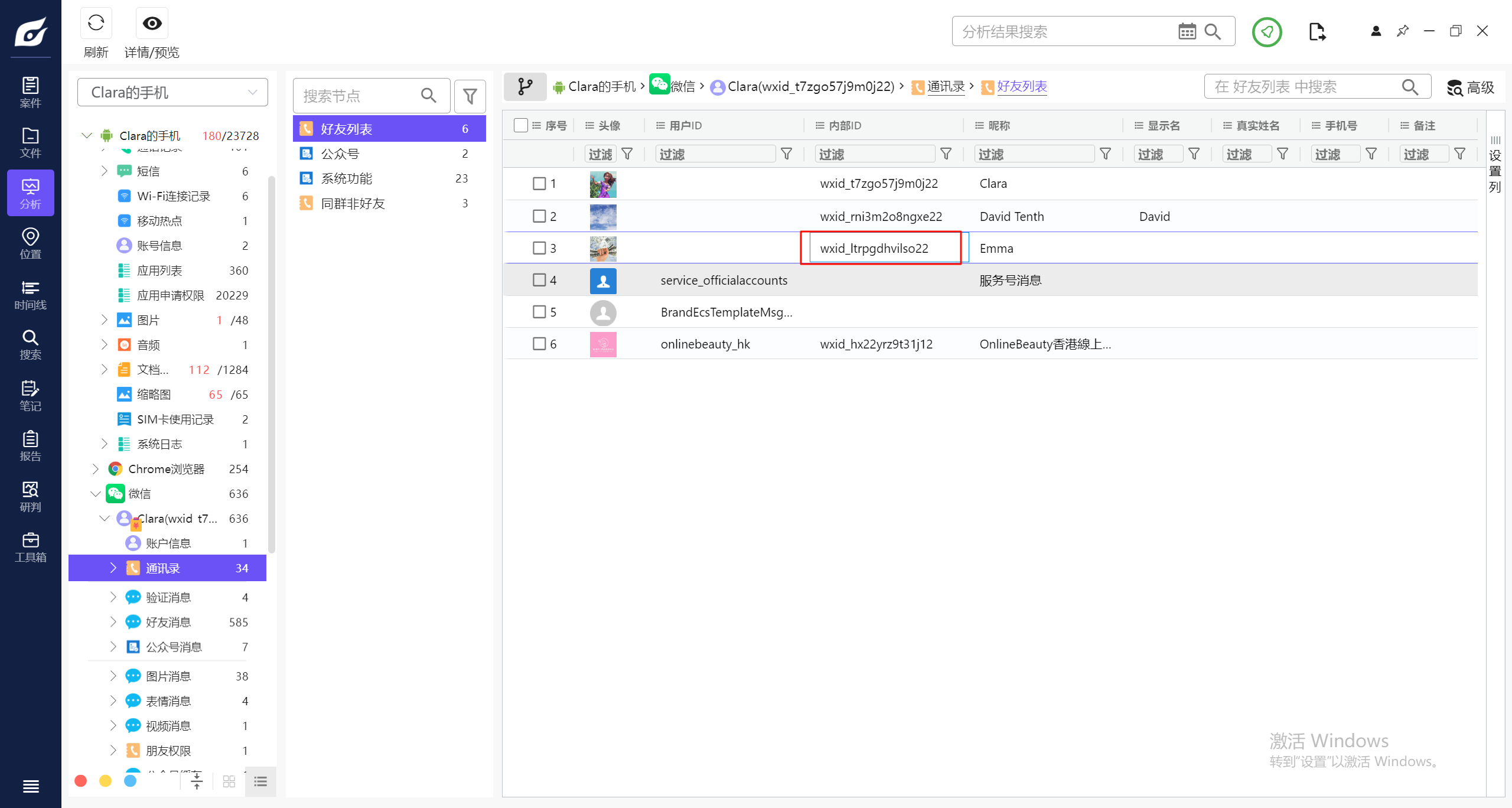

28.Emma 的微信账号是?

看微信通讯录的信息即可

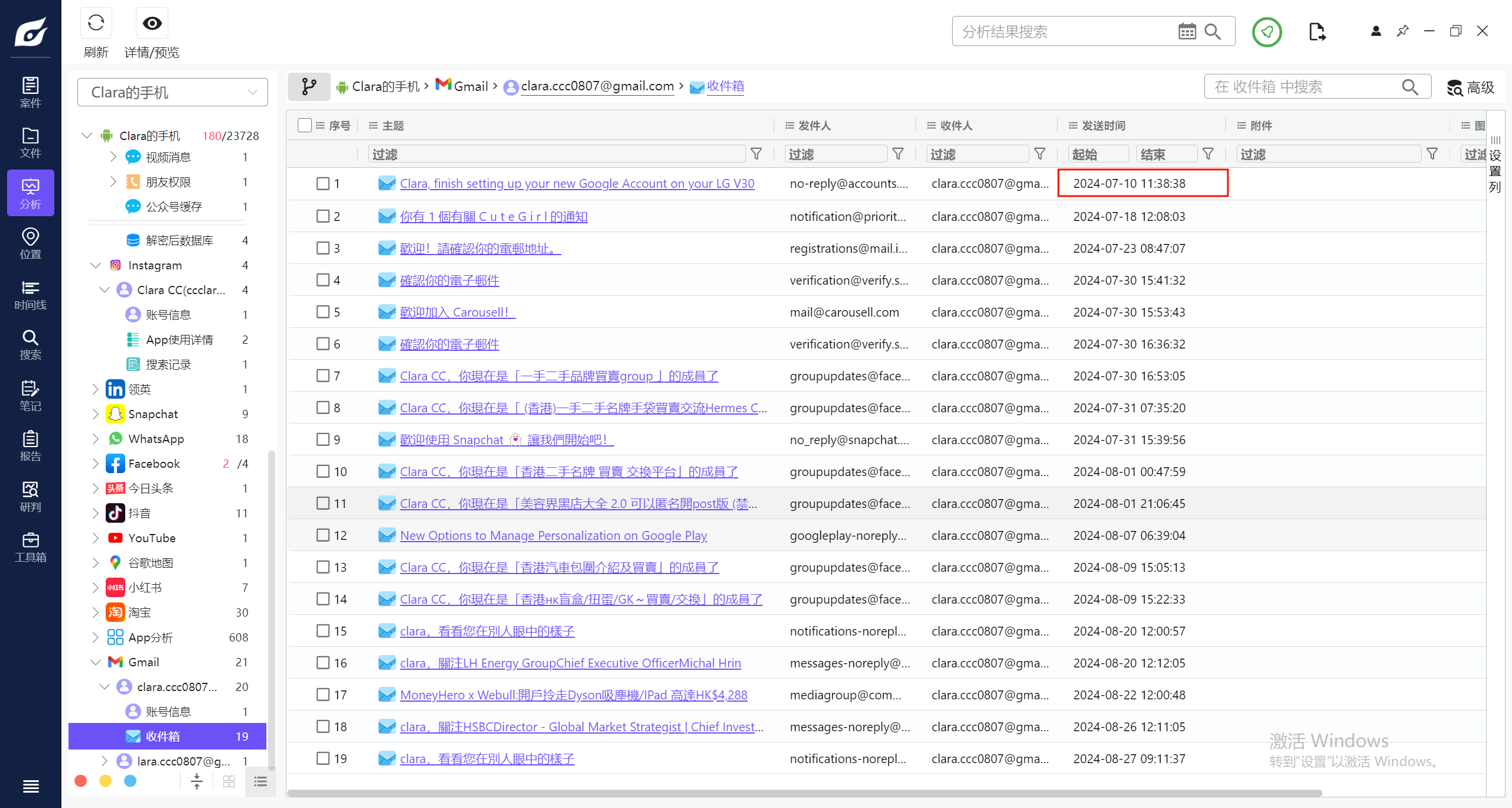

29.Clara 的第一封电子邮件记录的日期?

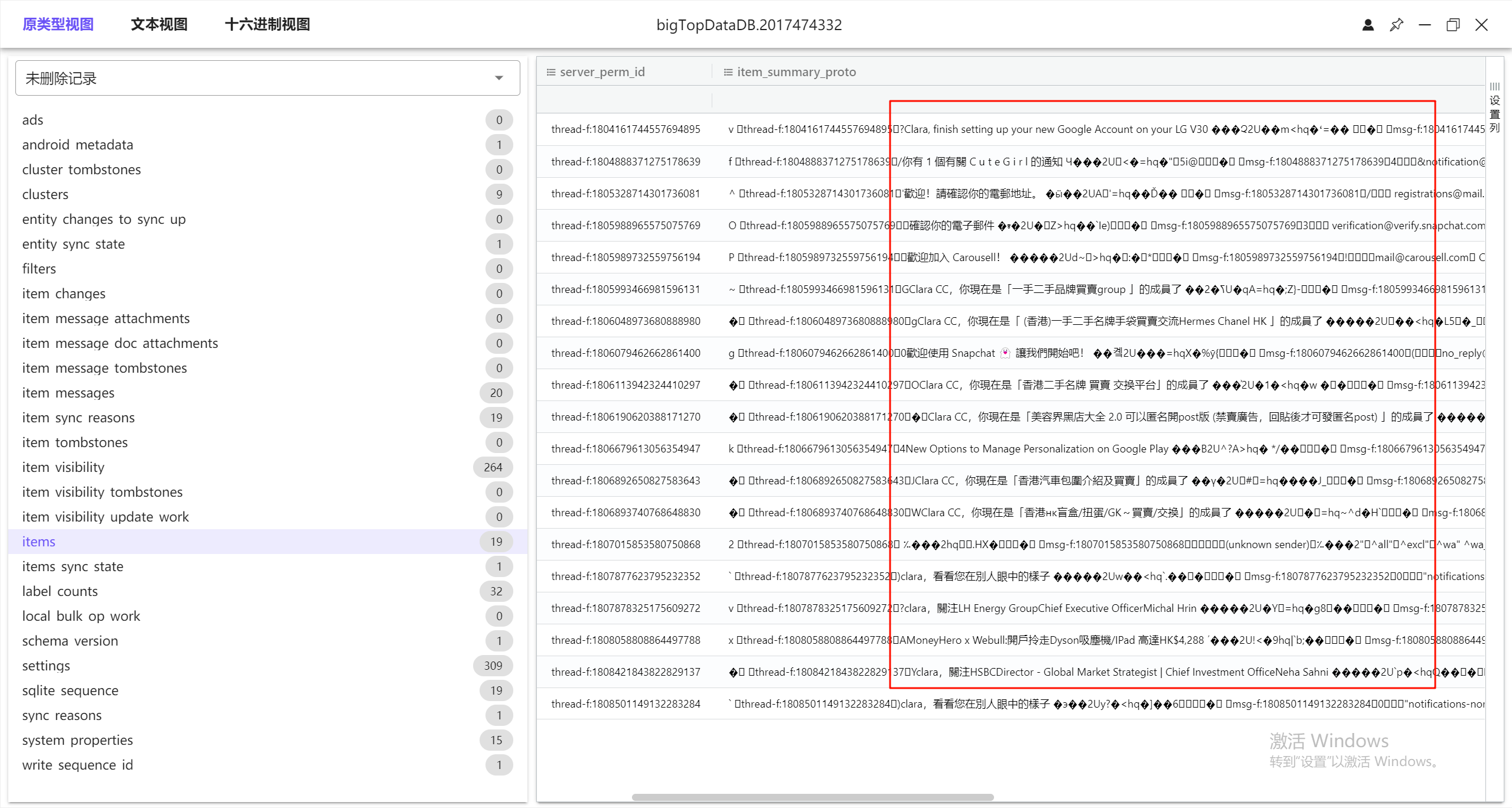

看其他人的wp好像当时还不能解析,现在是可以直接看,之前的话只能看数据库

那也用朴实的方法看一下,直接看数据库能看到这里有对应邮件的信息,看第一封邮件

将邮件内容放到cyberchef里利用prototext解密看到明文,将时间戳转为时间格式即可

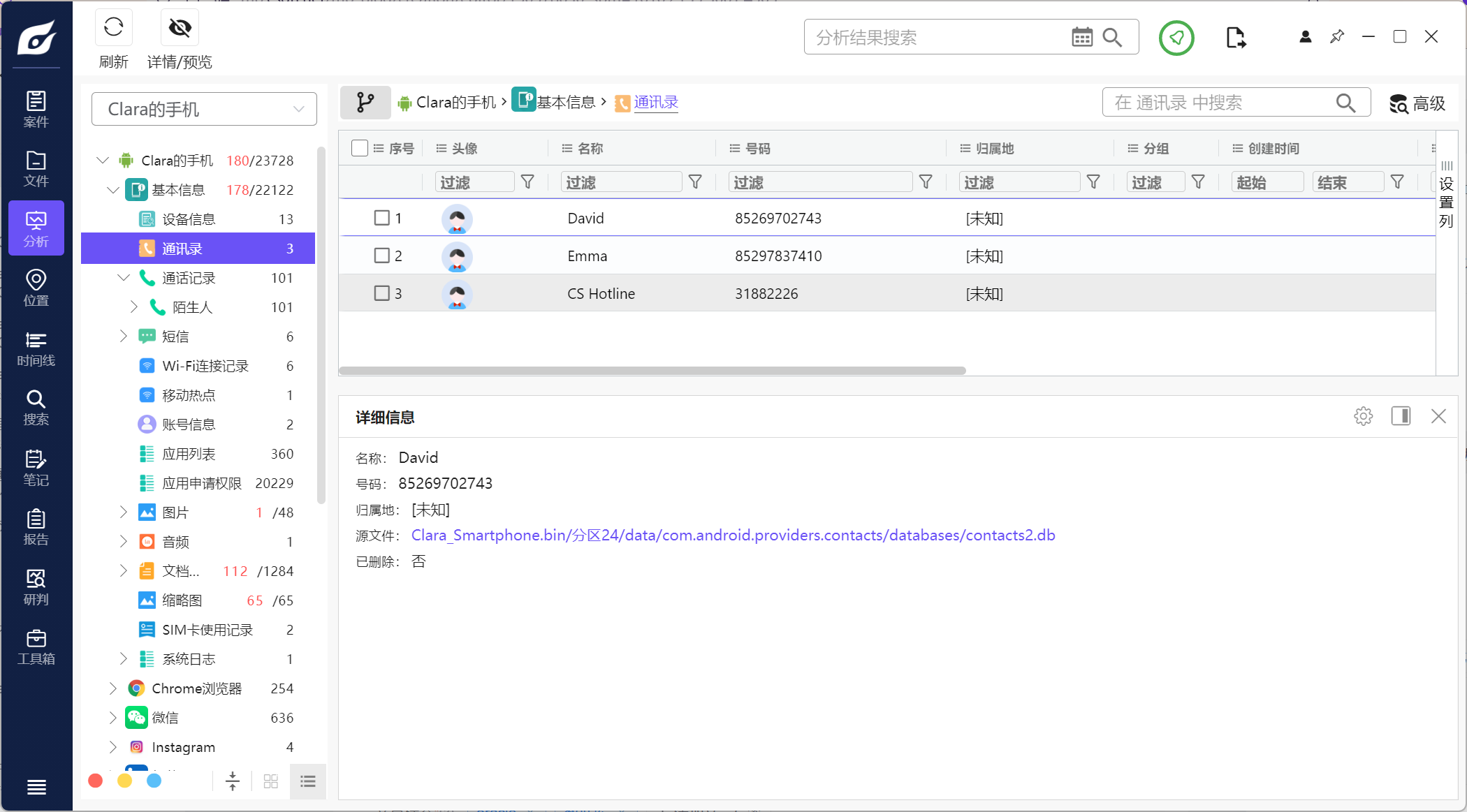

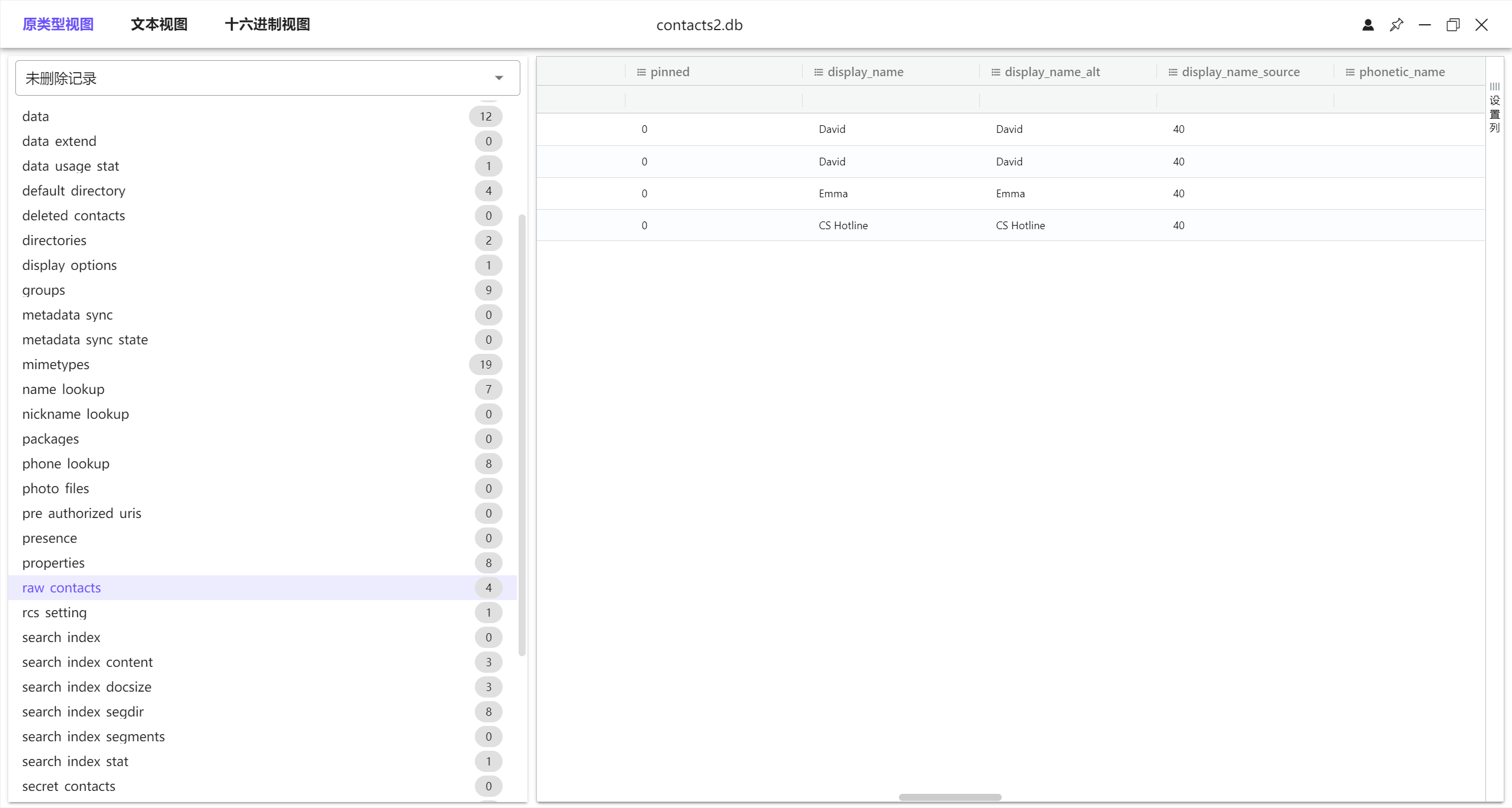

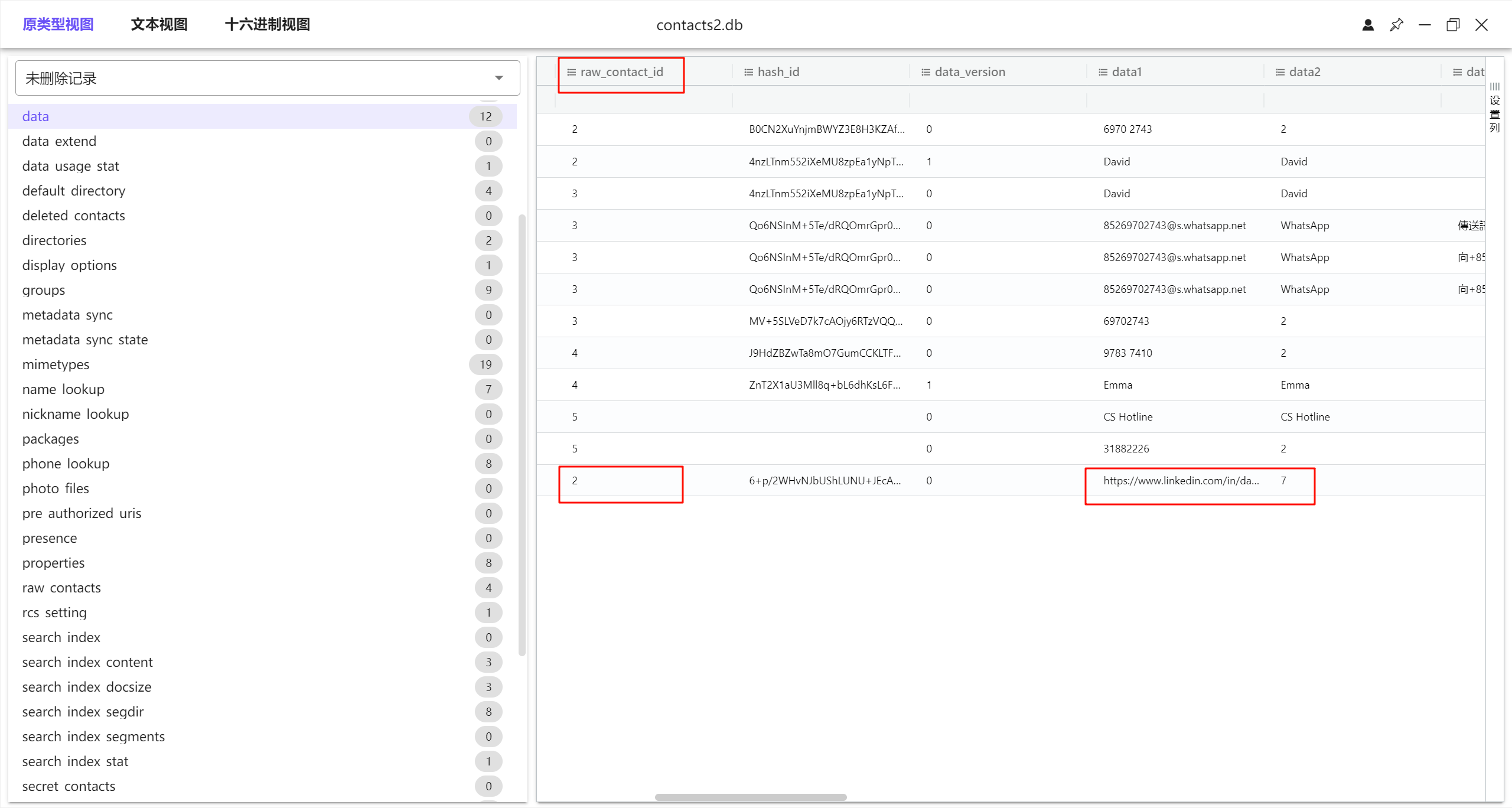

30.在通讯录中"David"的联系人信息还包括什么?

在通讯录的数据库中可以看到,只有三个联系人,但是数据库中有四条记录

然后在data表中可以看到raw_contact为2的地方数据是LinkedIn的个人网站

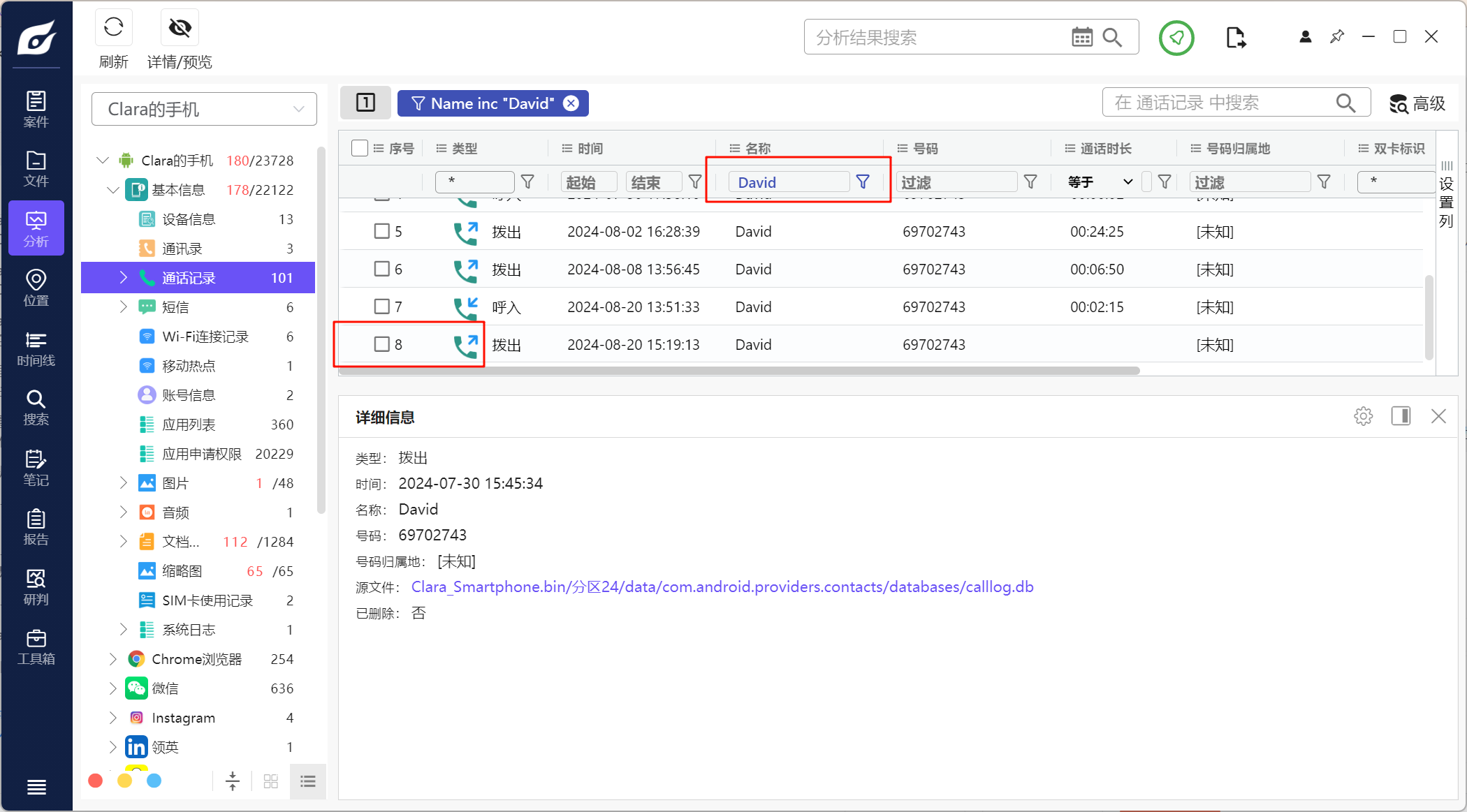

31.David 和 Clara 之间通话次数?

直接过滤一下David然后看一下一共几条记录就行了

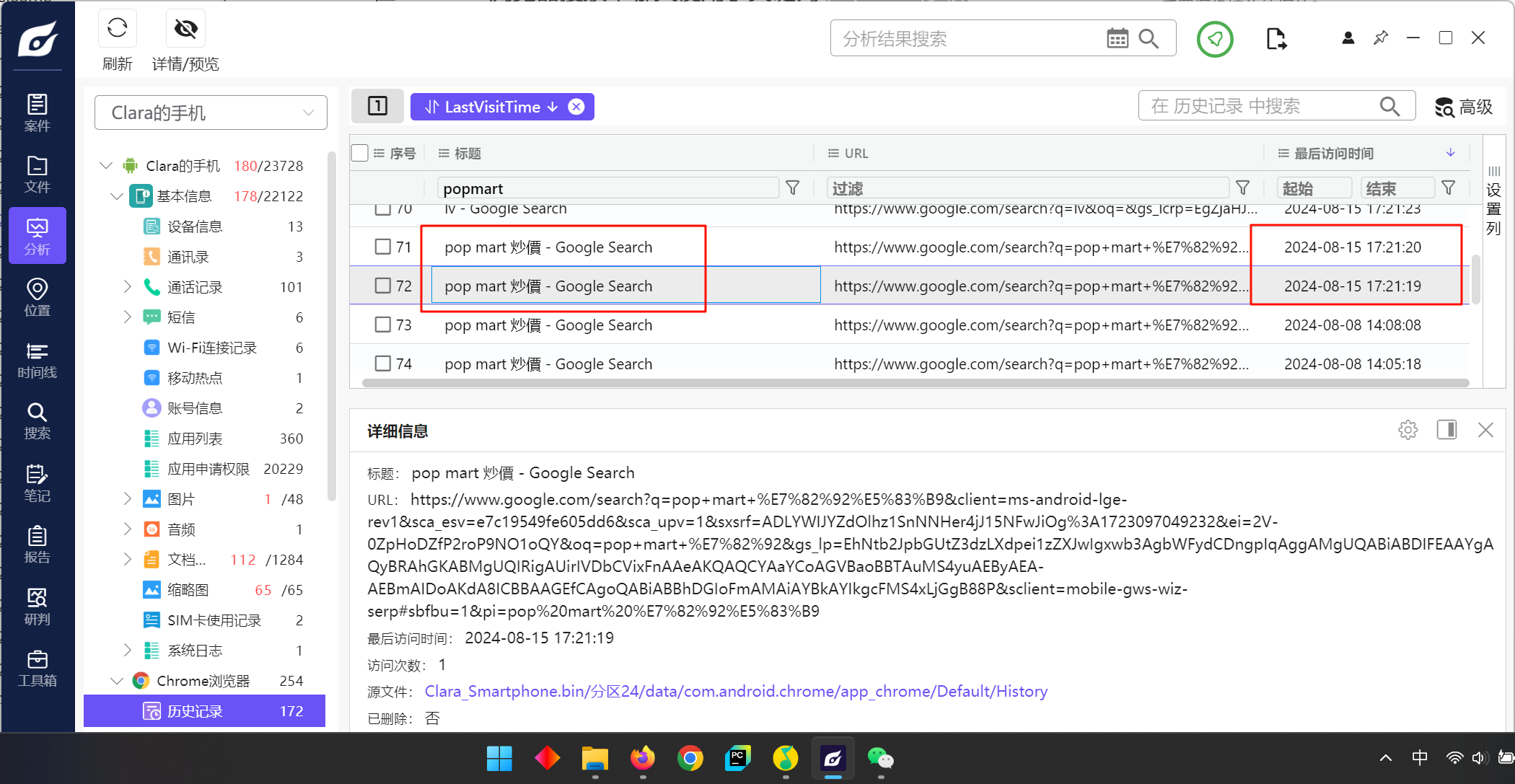

32.Clara 在 Chrome 浏览器搜索中哪天使用了关键词"popmart 炒价"?

这里直接看聊天记录就行了,因为有很多时间段都有使用,所以根据选项来排除就行了

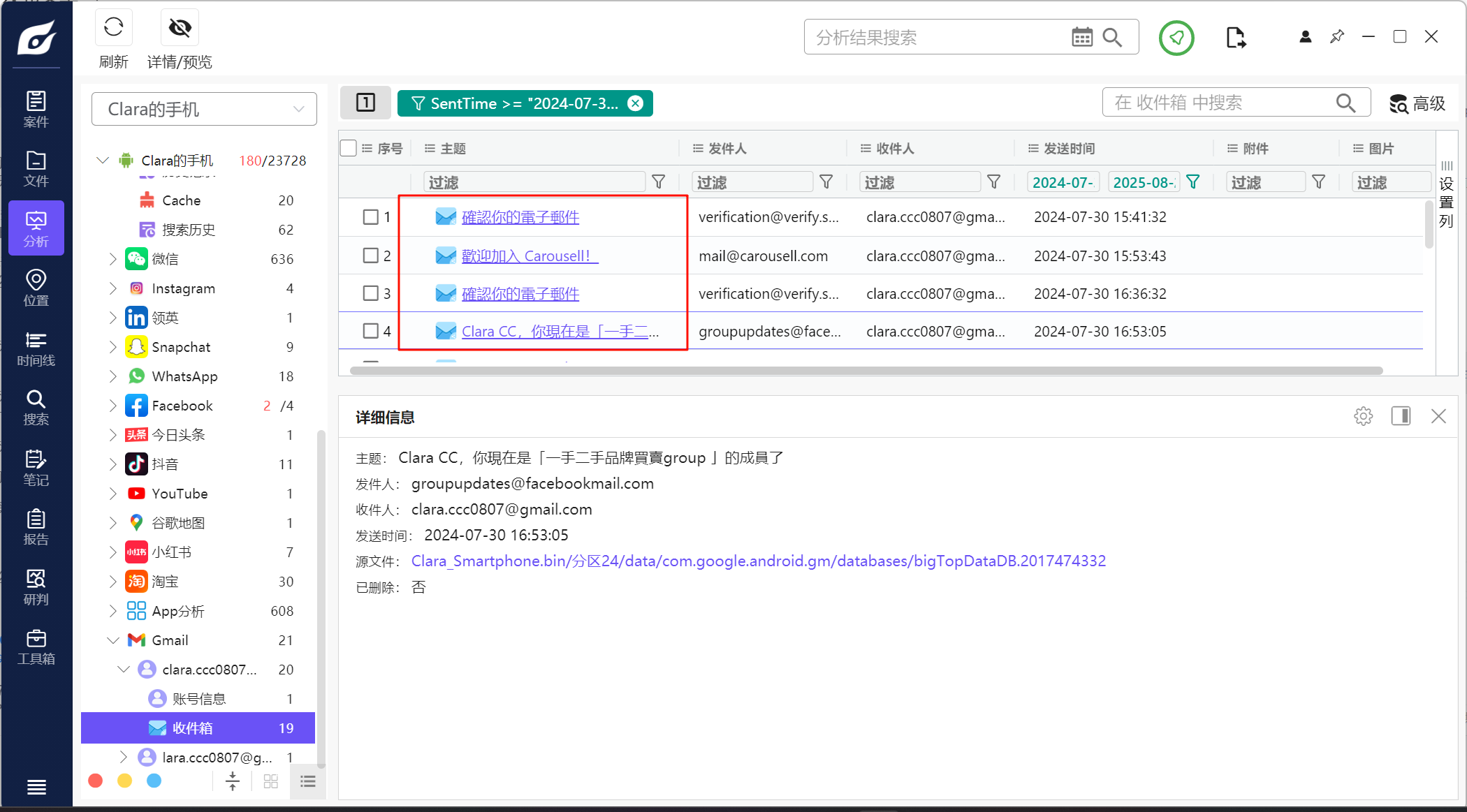

33.2024 年 7 月 30 日共收到多少封电子邮件?

直接看Gmail的分析结果就行得到四个

34.Clara 的 Gmail 账号是?

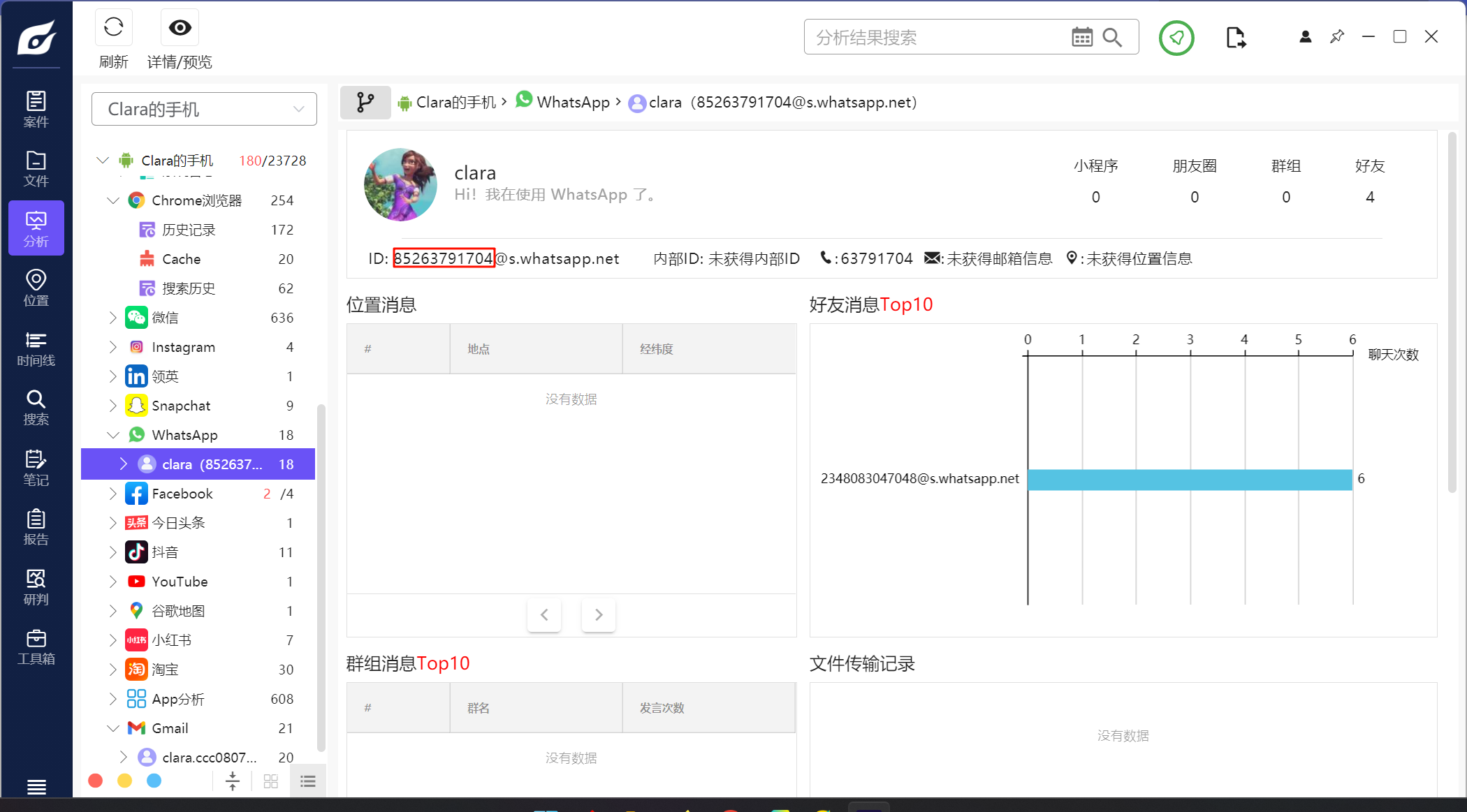

35.Clara 的手机安装了哪个版本的 WhatsApp?

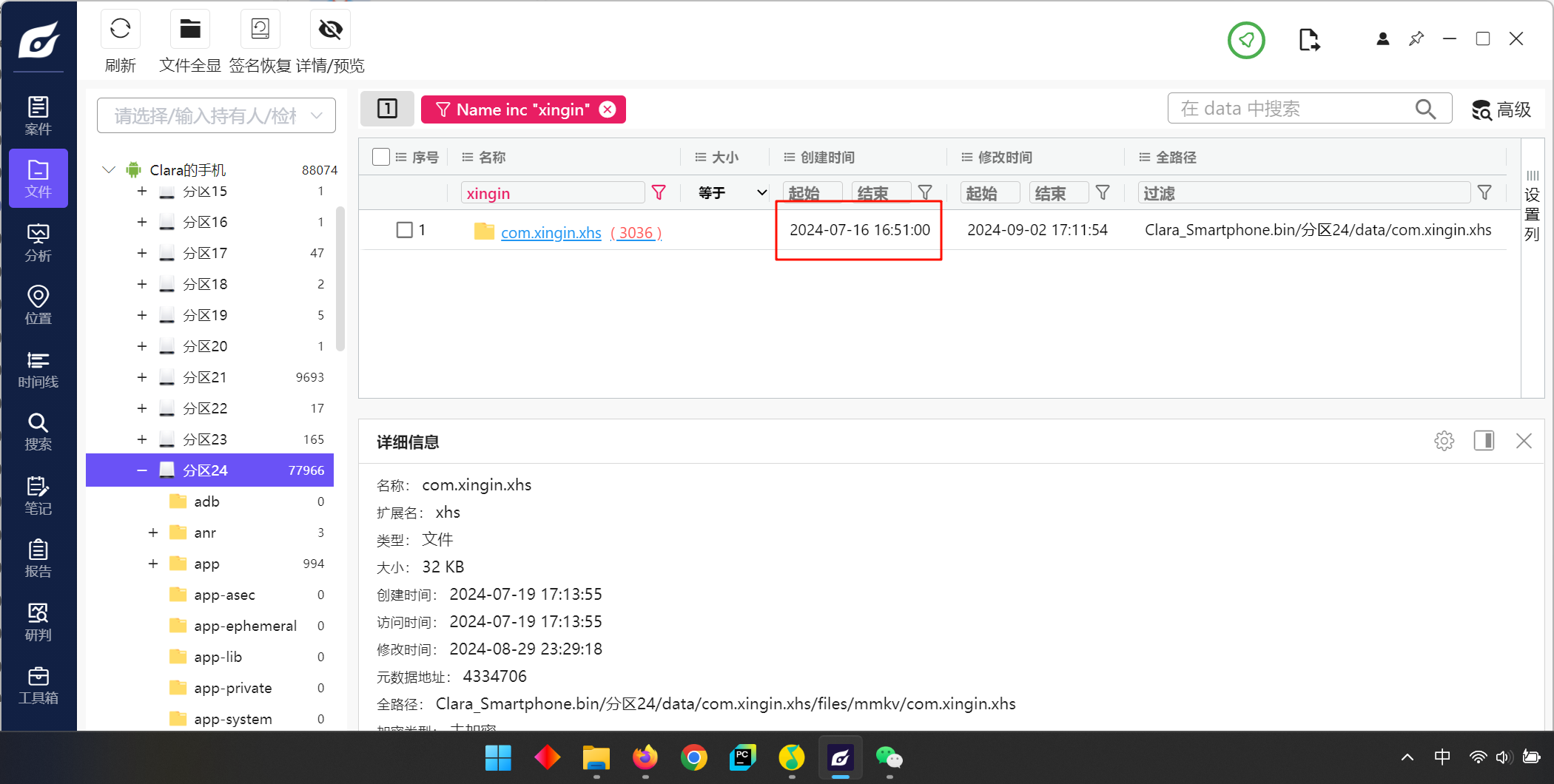

37.Clara 的手机在什么时候安装了小红书 APP?

直接看文件中小红书的包是什么时候创建的就行了,或者看app分析那里也可以

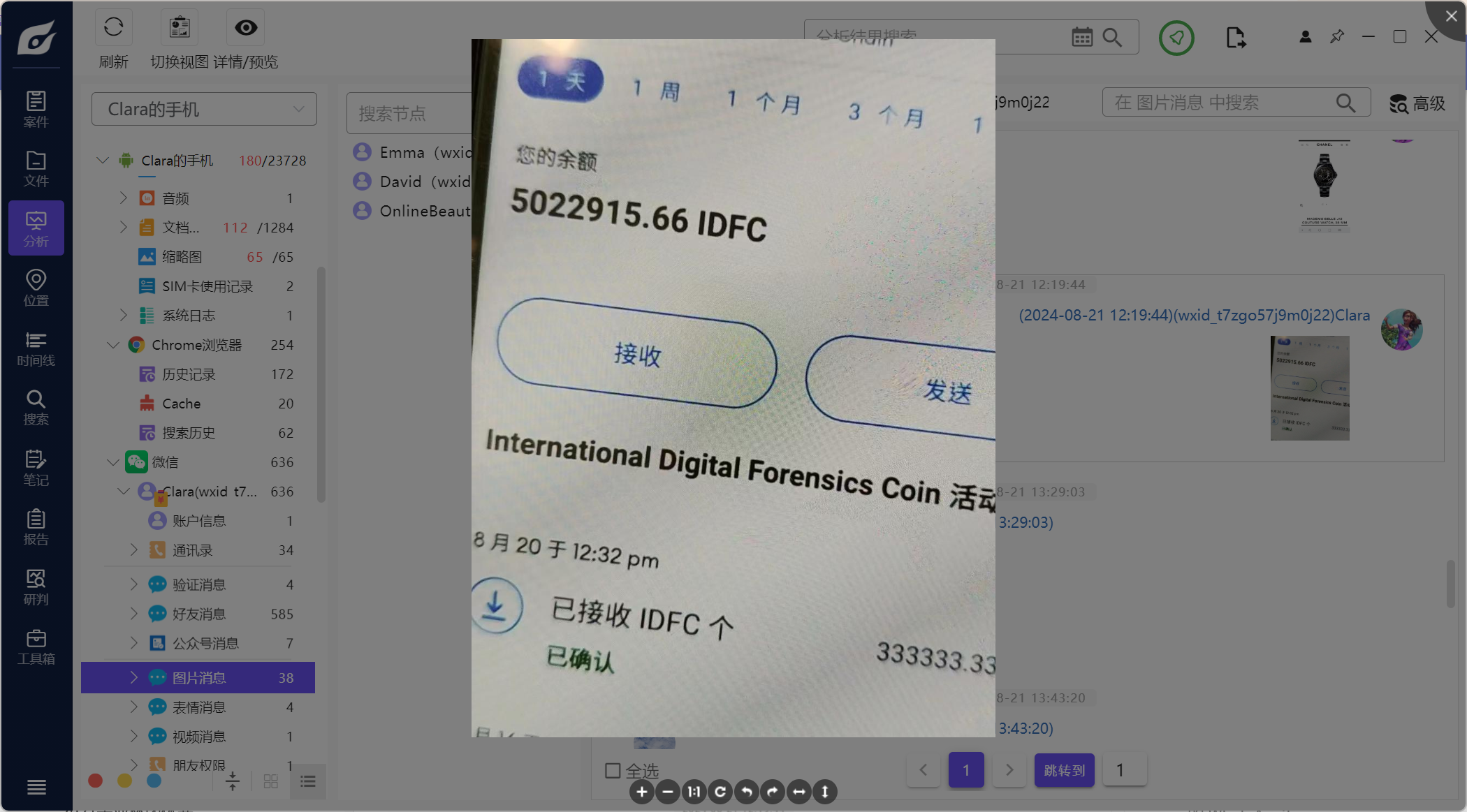

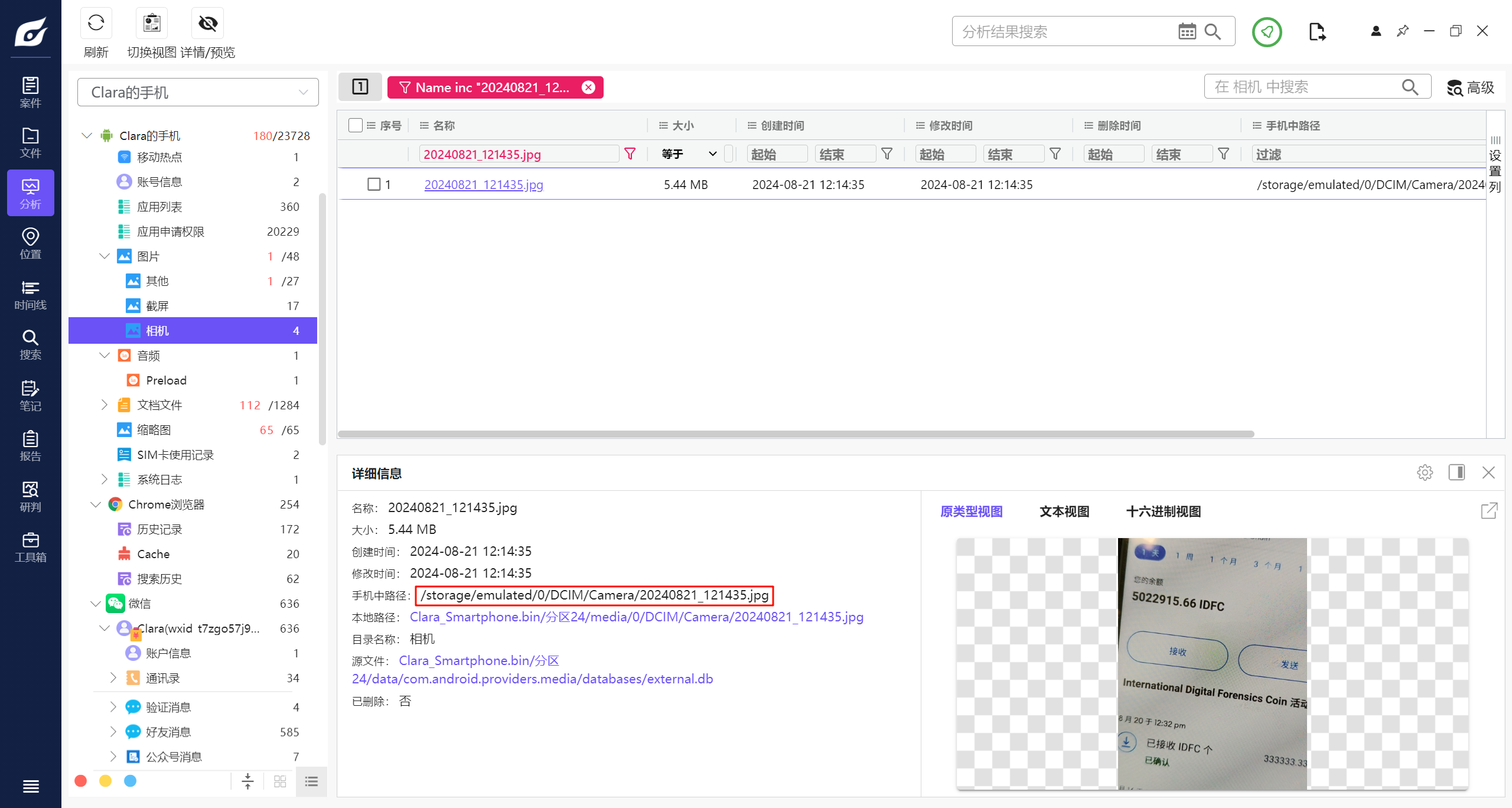

38.2024 年 8 月 21 日 David 的虚拟货币钱包里有多少 IDFC?

直接看微信聊天记录里的,这个在之前Emma的已经看到过了

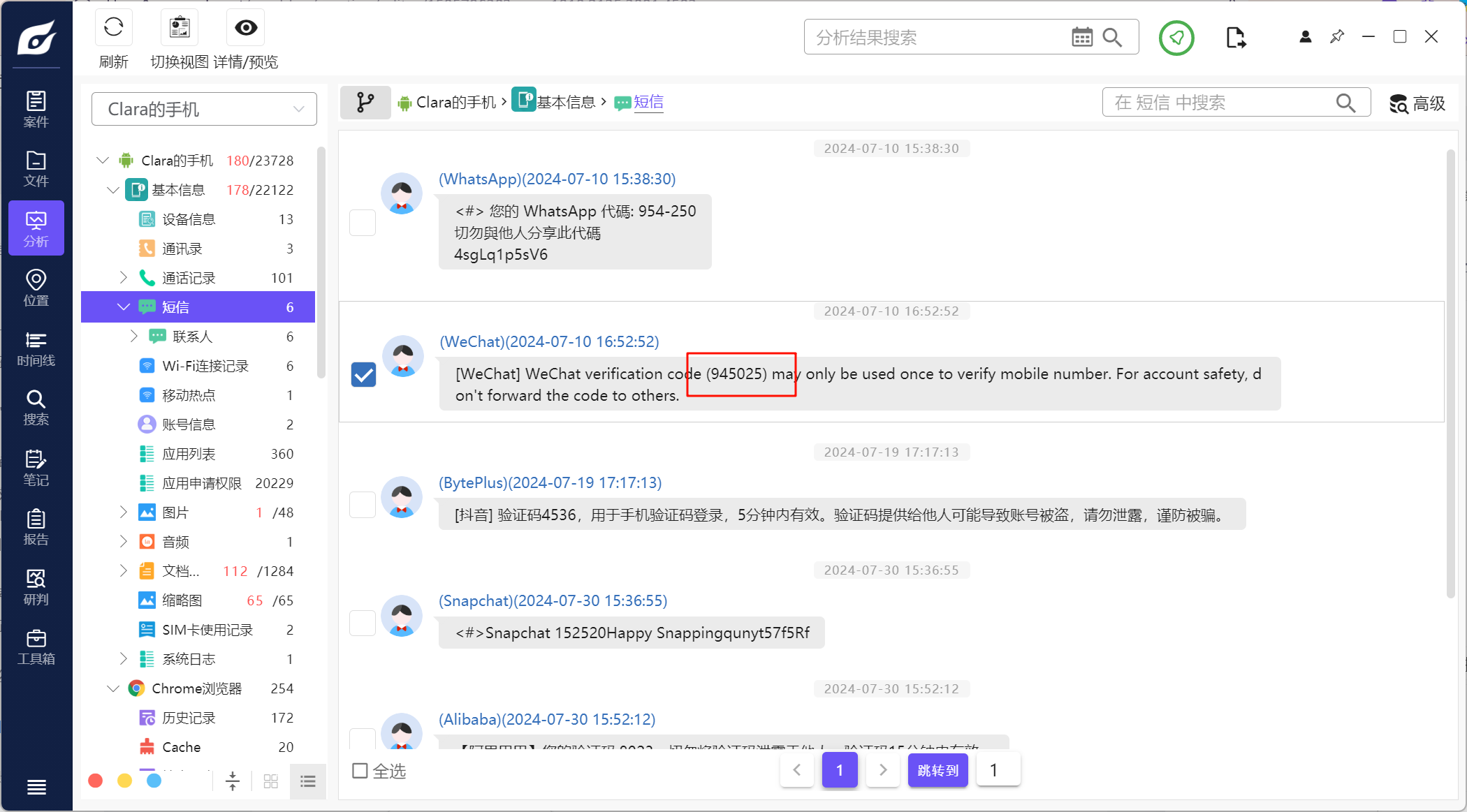

39.Clara 注册的微信账号验证码是多少?

这个如果你过滤搜索的话得注意,因为是英文加繁体,用简体的微信或者验证码会找不到内容

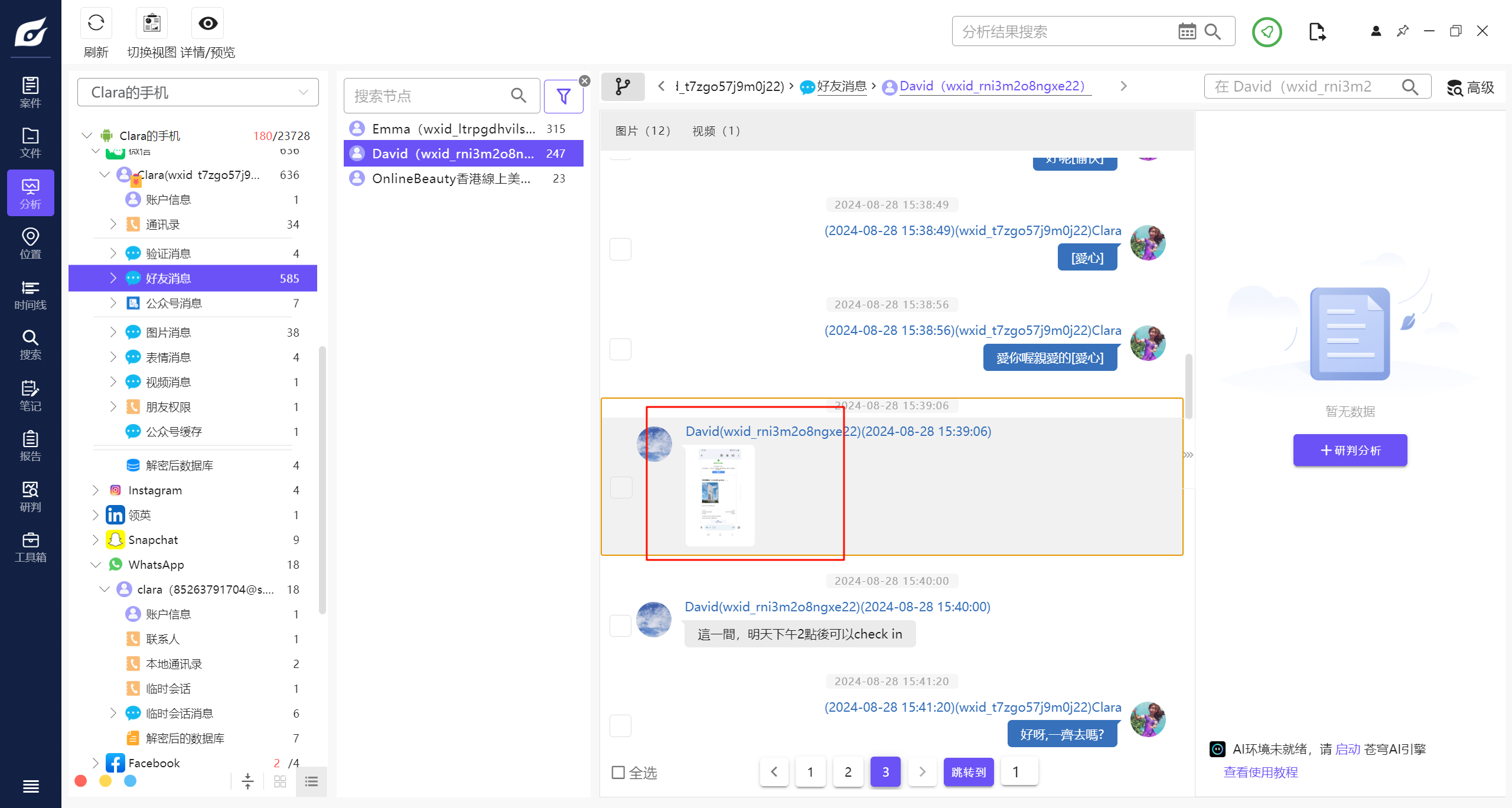

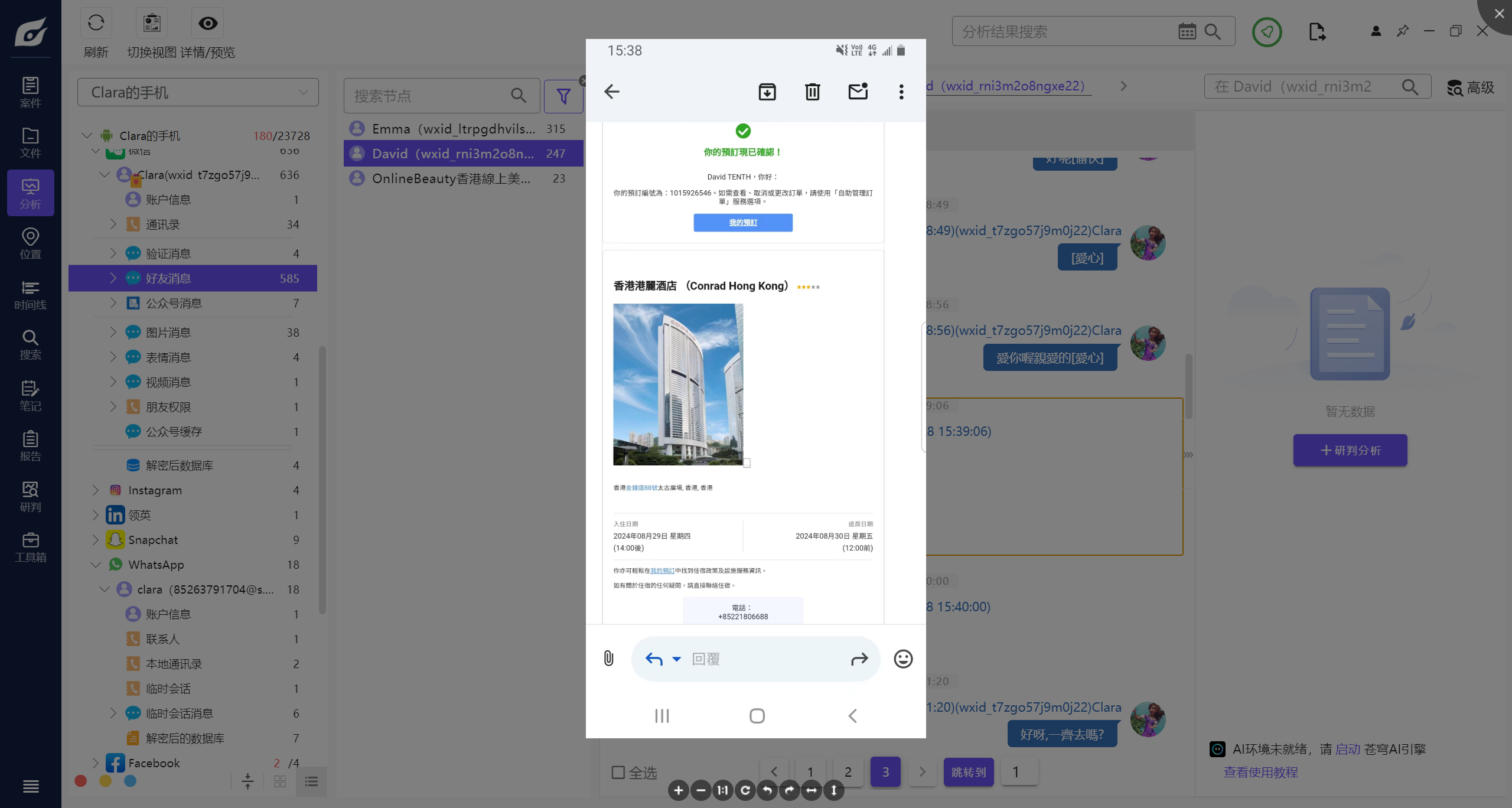

40.David 为庆祝结婚周年纪念预订了哪家酒店?

在微信的聊天记录里,是CONRAD HONG KONG,这里一开始我还以为没有,没注意到聊天记录有多页,就看了第一页……

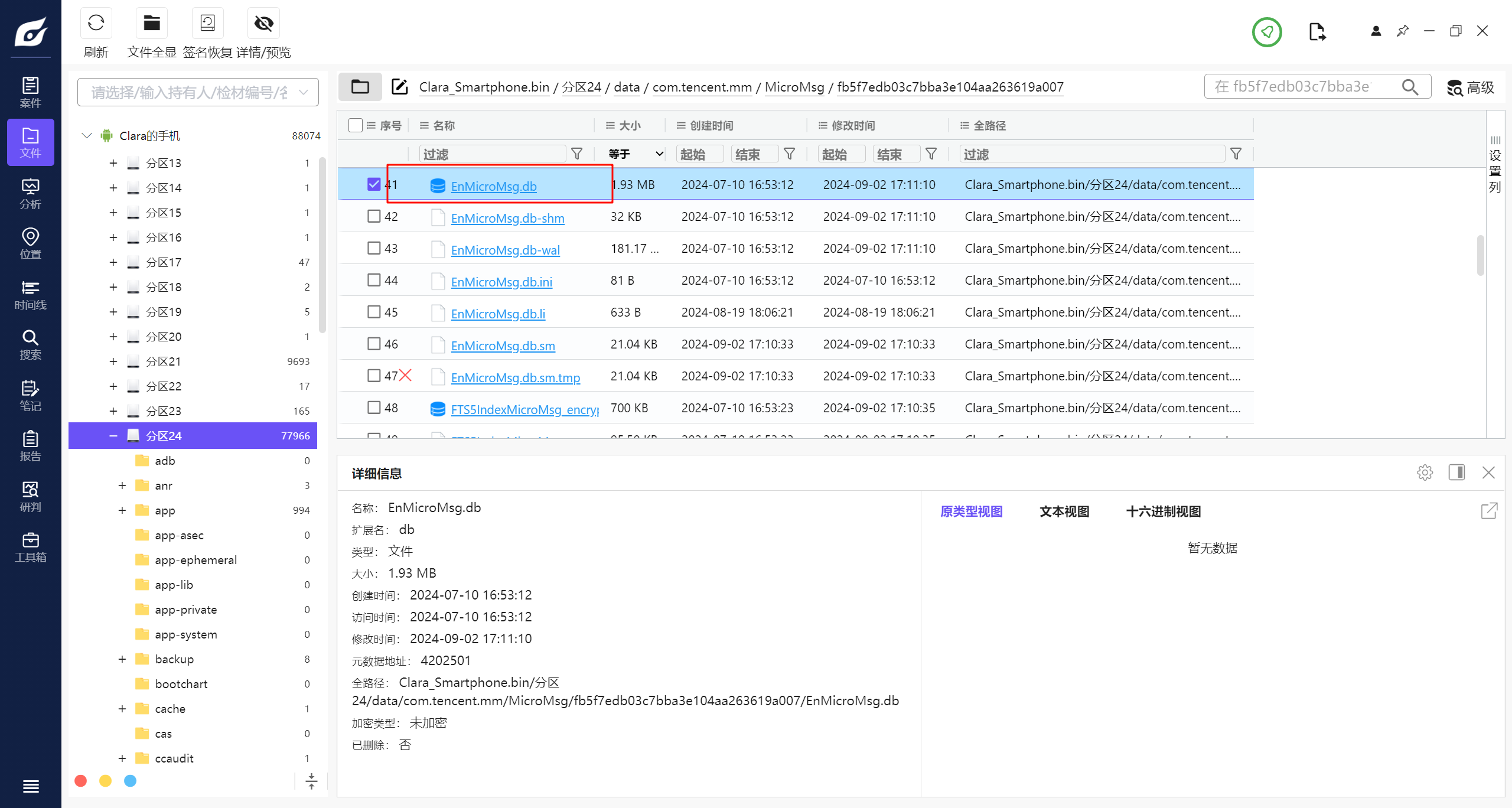

41.哪个数据库文件存储了微信消息?

直接查看源文件就可以了

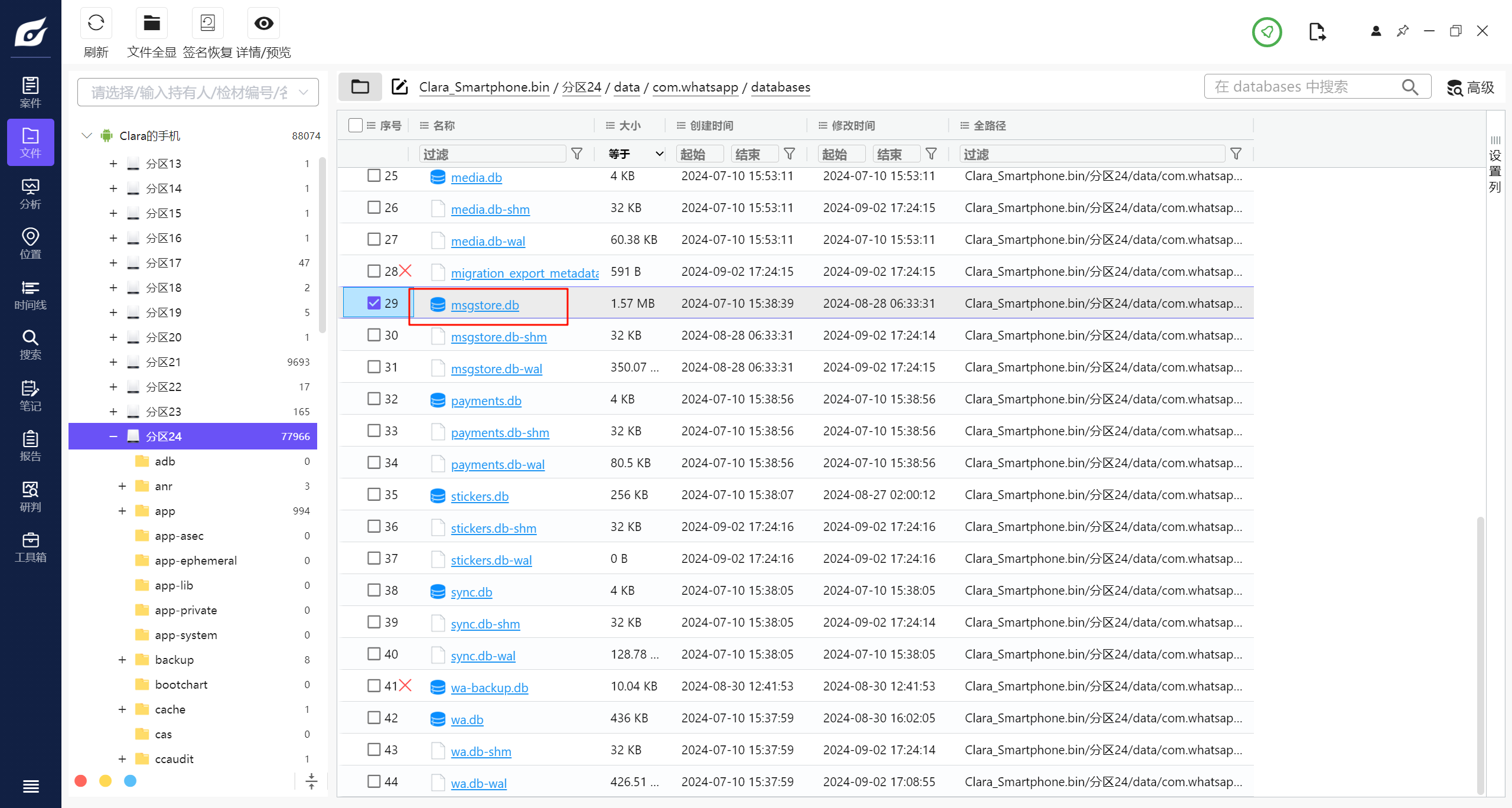

42.哪个数据库文件(.db)存储了 WhatsApp 讯息?

也是跳转到源文件就行了

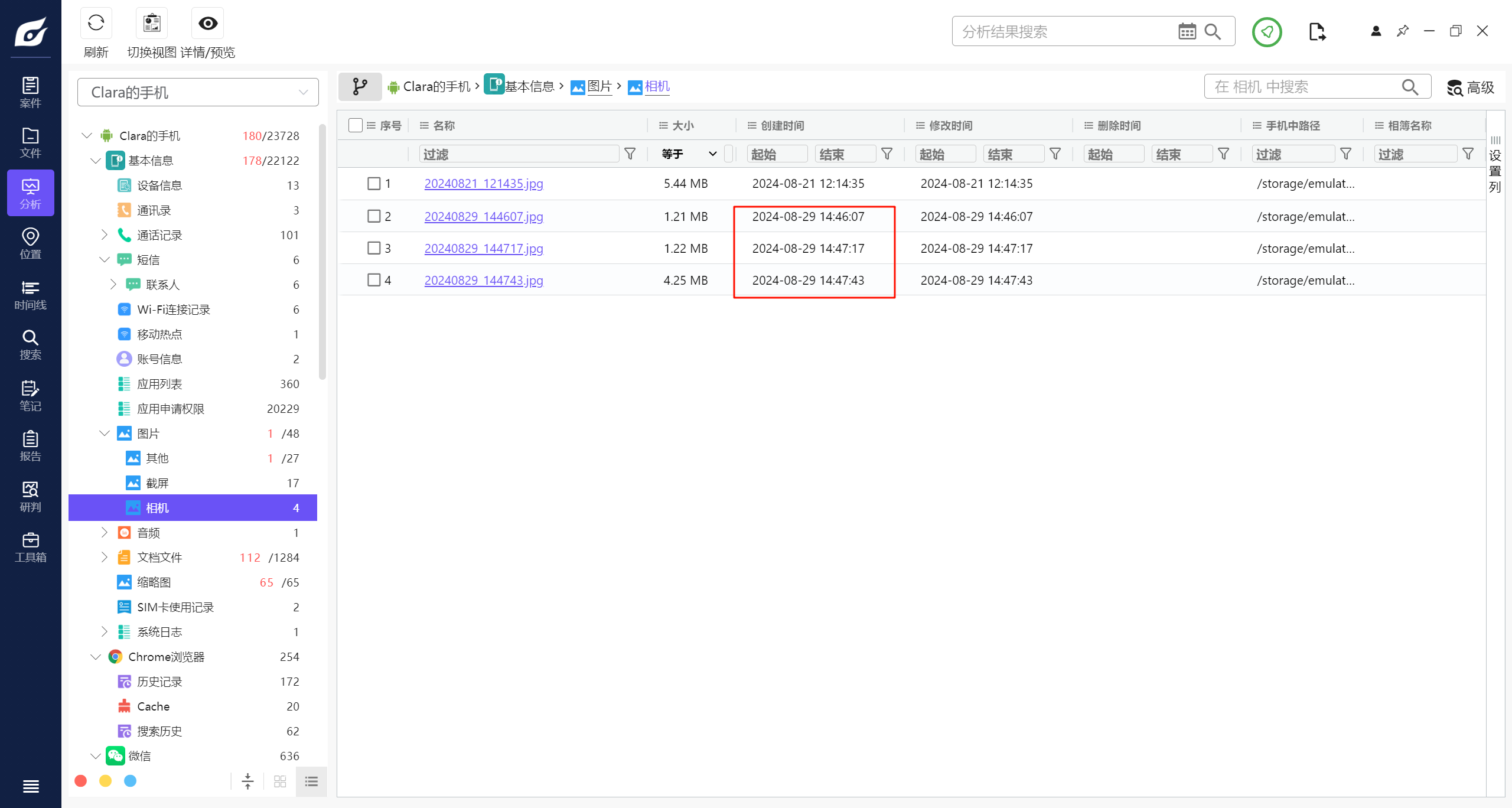

43.Clara 在 2024 年 8 月 29 日拍了多少张照片?

44.Emma 在 2024 年 8 月 6 日通过微信发送了多少张照片给 Clara?

只有5号的和8号,6号没有图片消息,所以是0个

45.照片"20240829_144717.jpg"的拍摄相机型号是什么?

46."20240821_121435.jpg"的储存路径是什么?

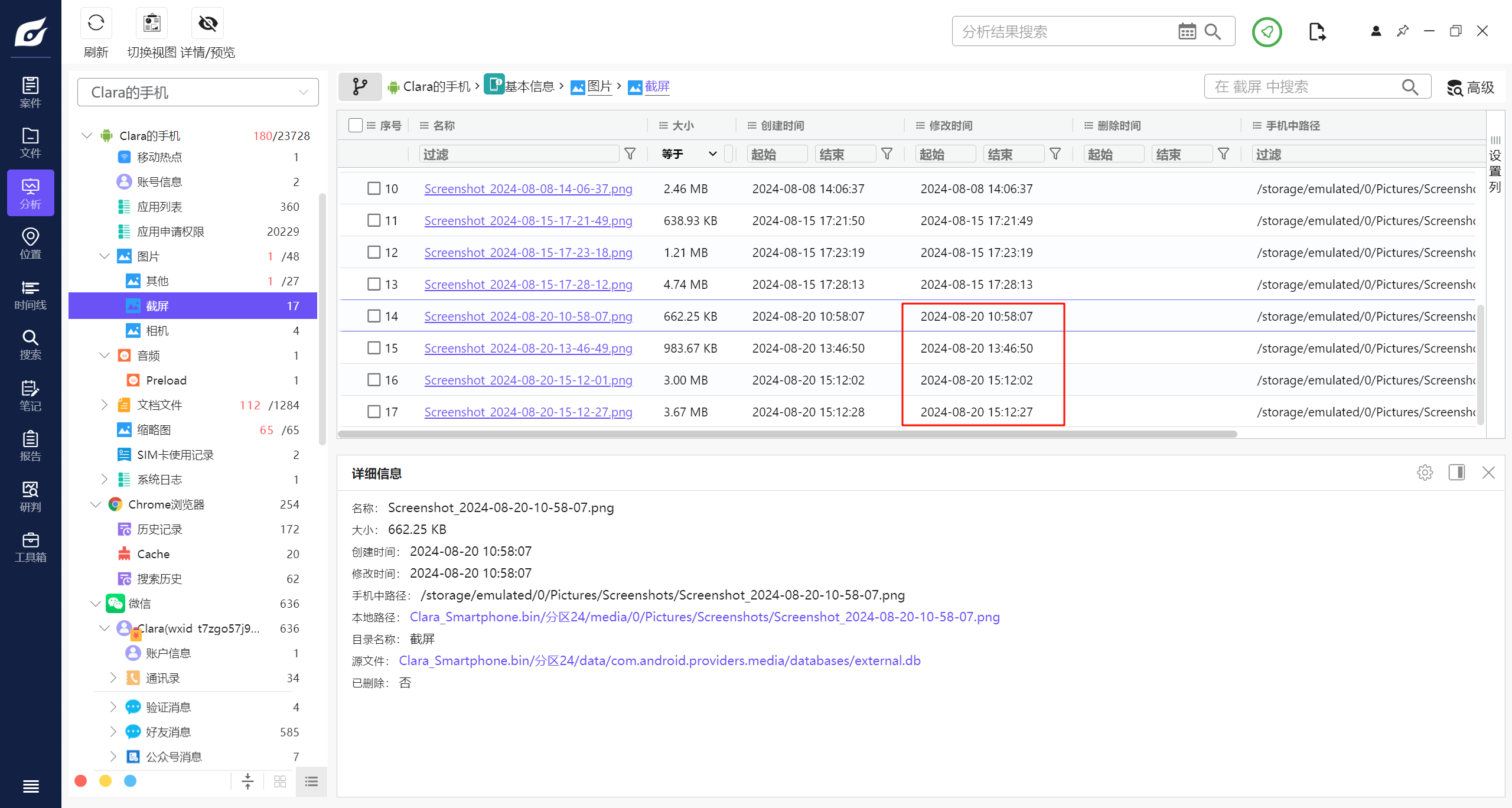

47.2024 年 8 月 20 日有多少张截图?

48.2024 年 8 月 22 日被删除微信消息的类型是?

看22号这部分的聊天记录可以看出应该是关于助记词部分的消息被删掉了

再看Emma手机里的消息记录,发现有一个照片被删掉了,后续知道是助记词的照片,所以被删除的类型是照片

49.根据"Contents.db", David 手机接收了通讯软件 Telegram 的验证短信, 该验证码是多少?

50.David 把手机设置为个人热点, 请找出个人热点的密码.

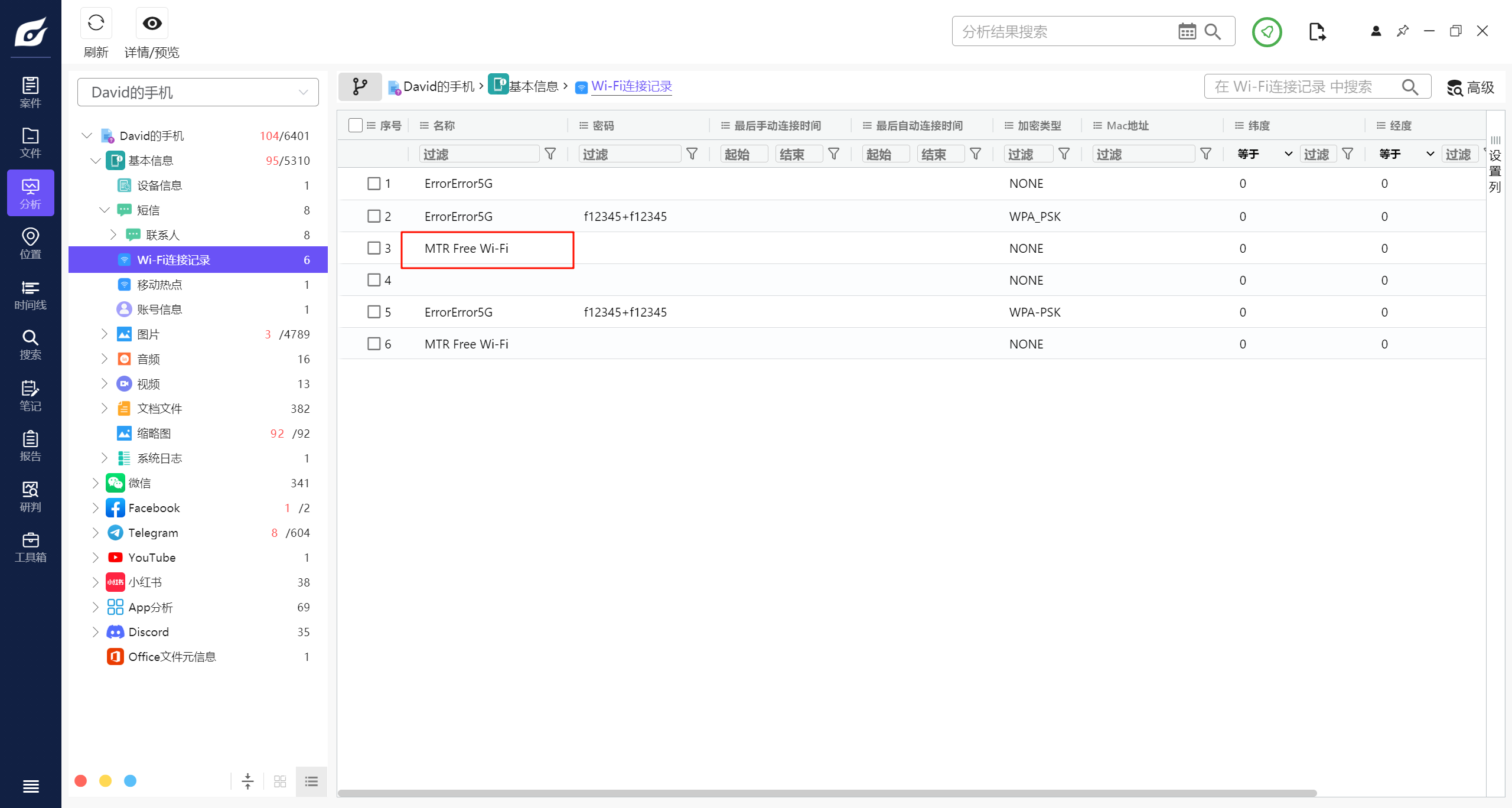

51.David 手机曾连接名为"MTR Free Wi-Fi"的WiFi.

这是一个判断题,所以是正确的

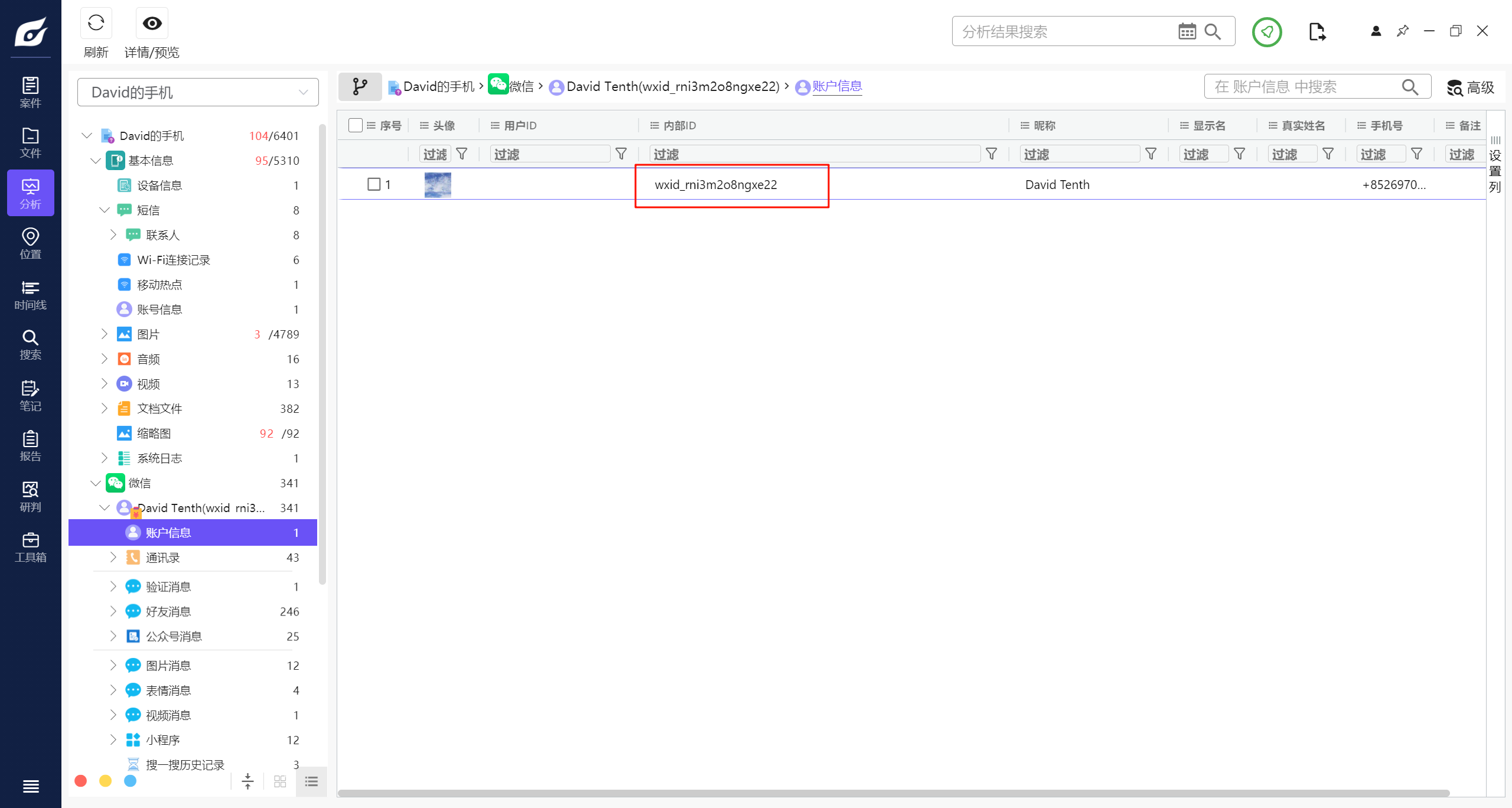

52.根据"com.tencent.mm_preferences.xml", David 的手机最后登录微信的微信 ID 是?

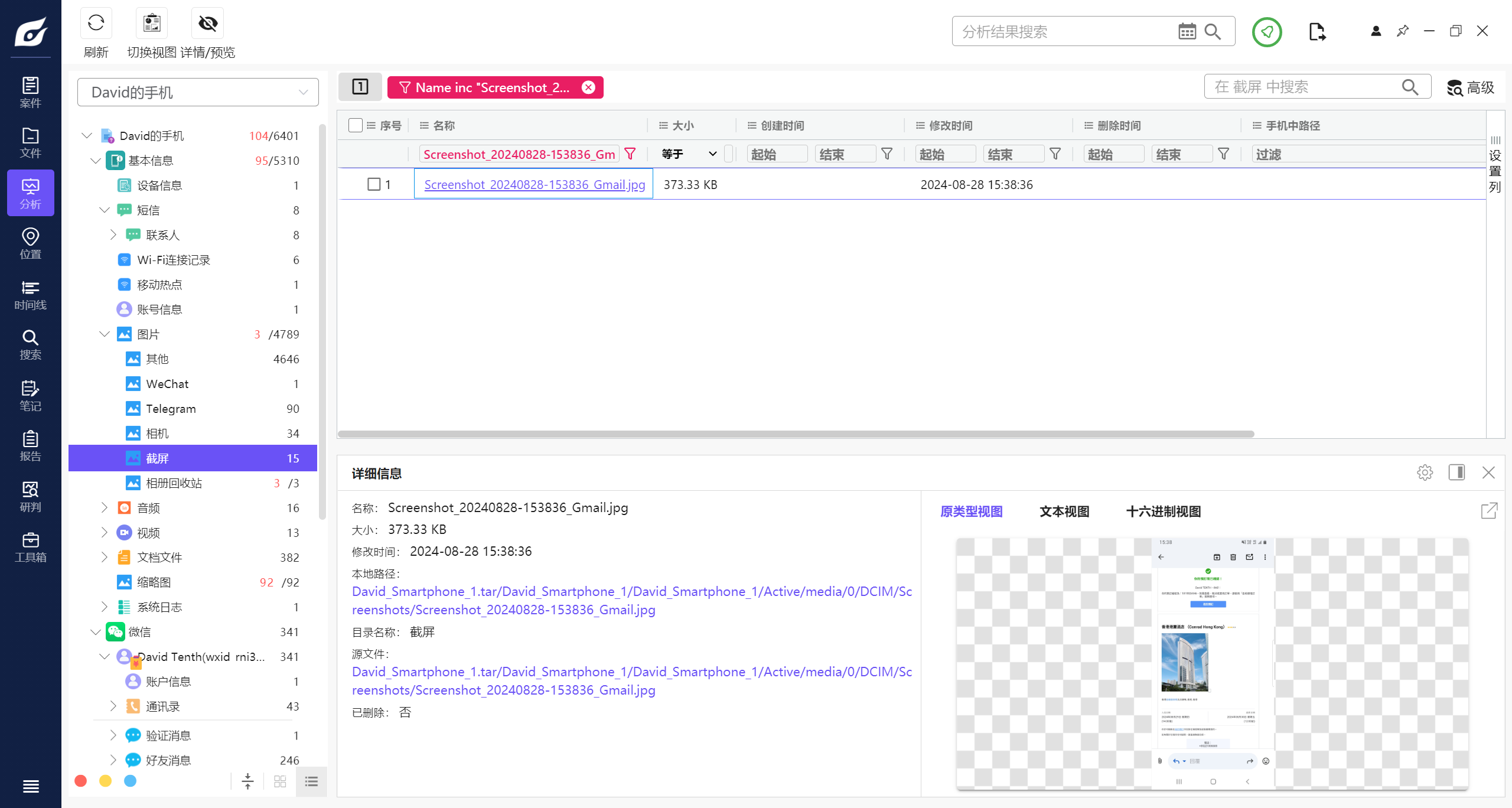

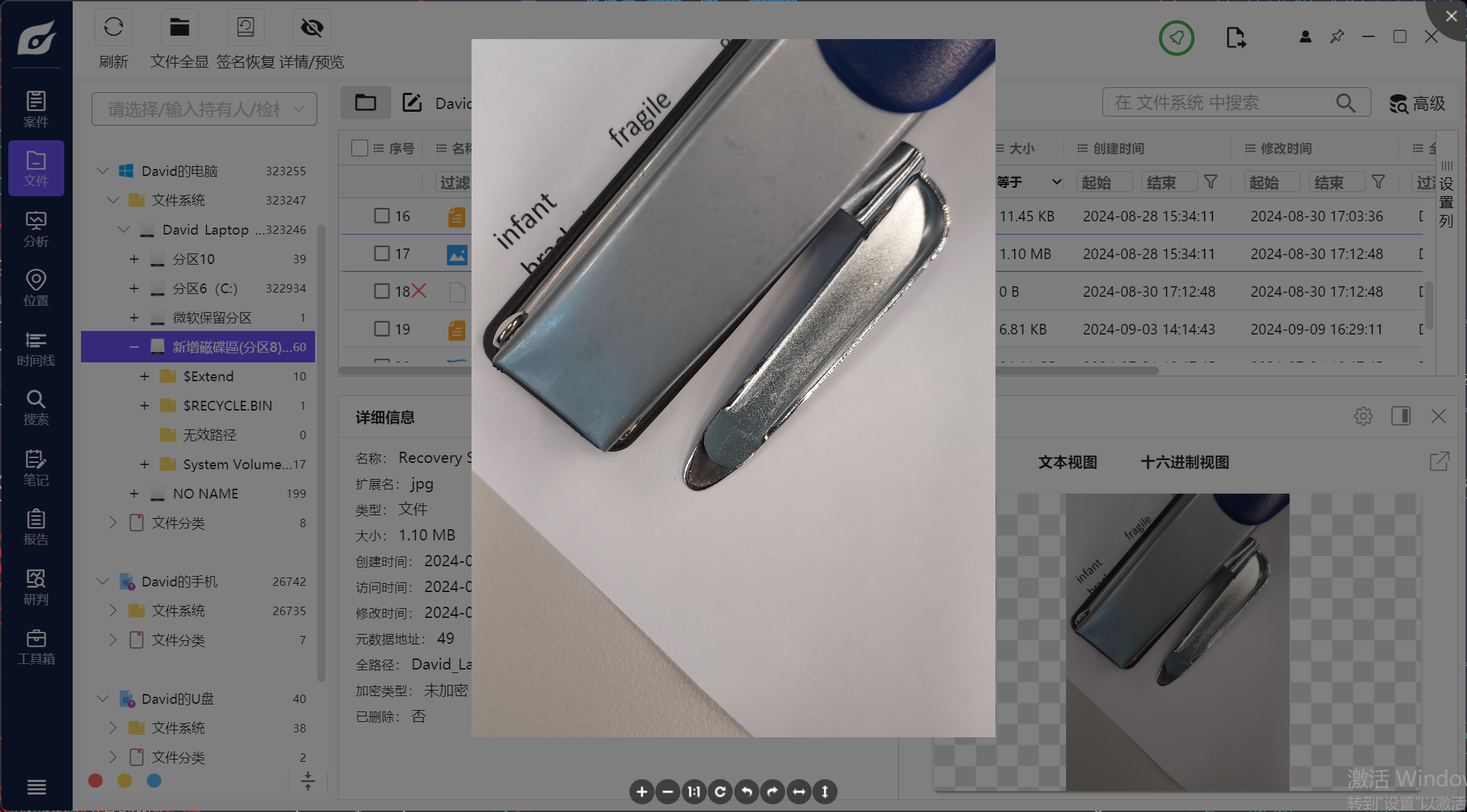

53.请指出哪一张图片是于 2024 年 8 月 28 日利用屏幕截取的.

这题直接看图片位置就行了

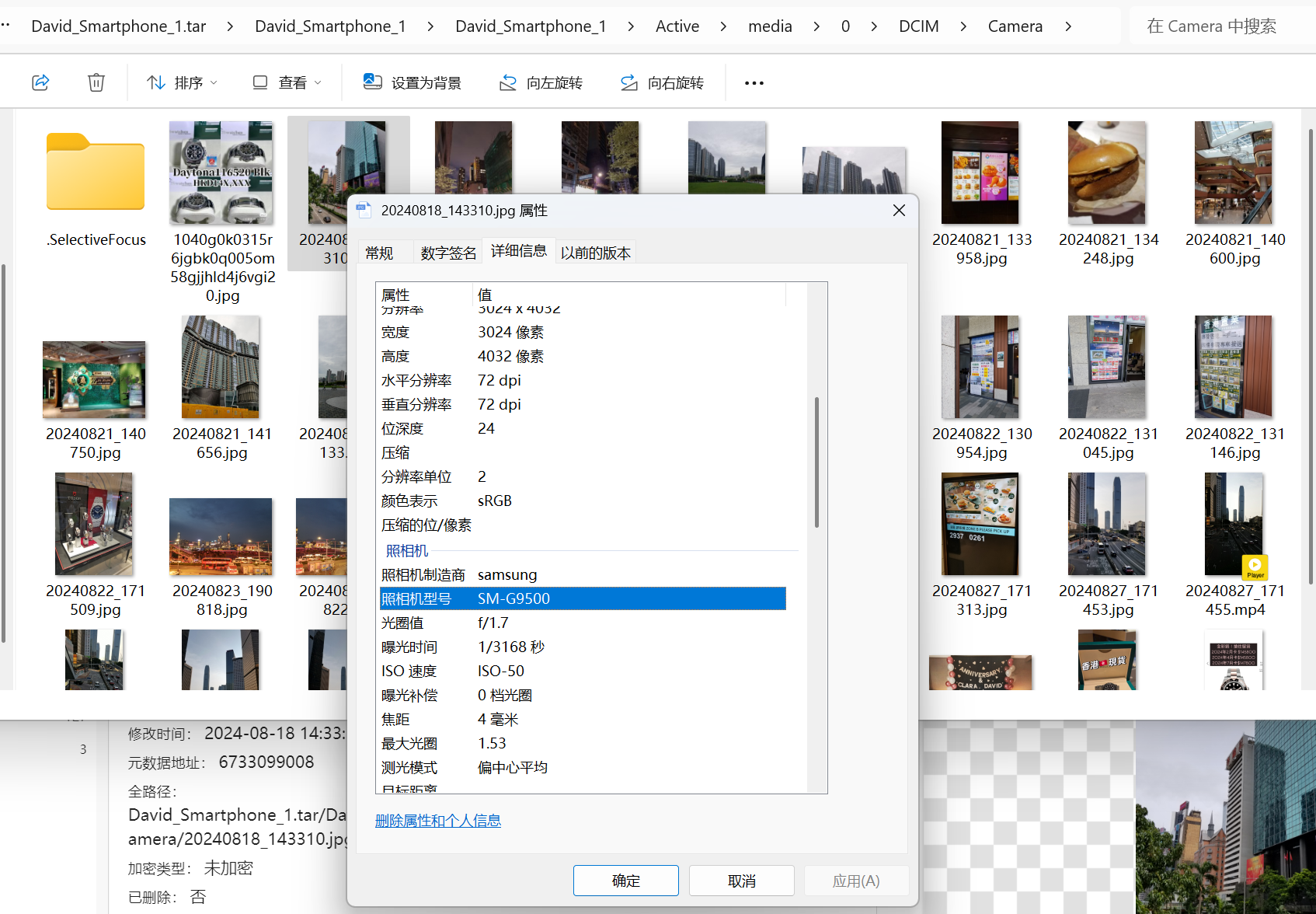

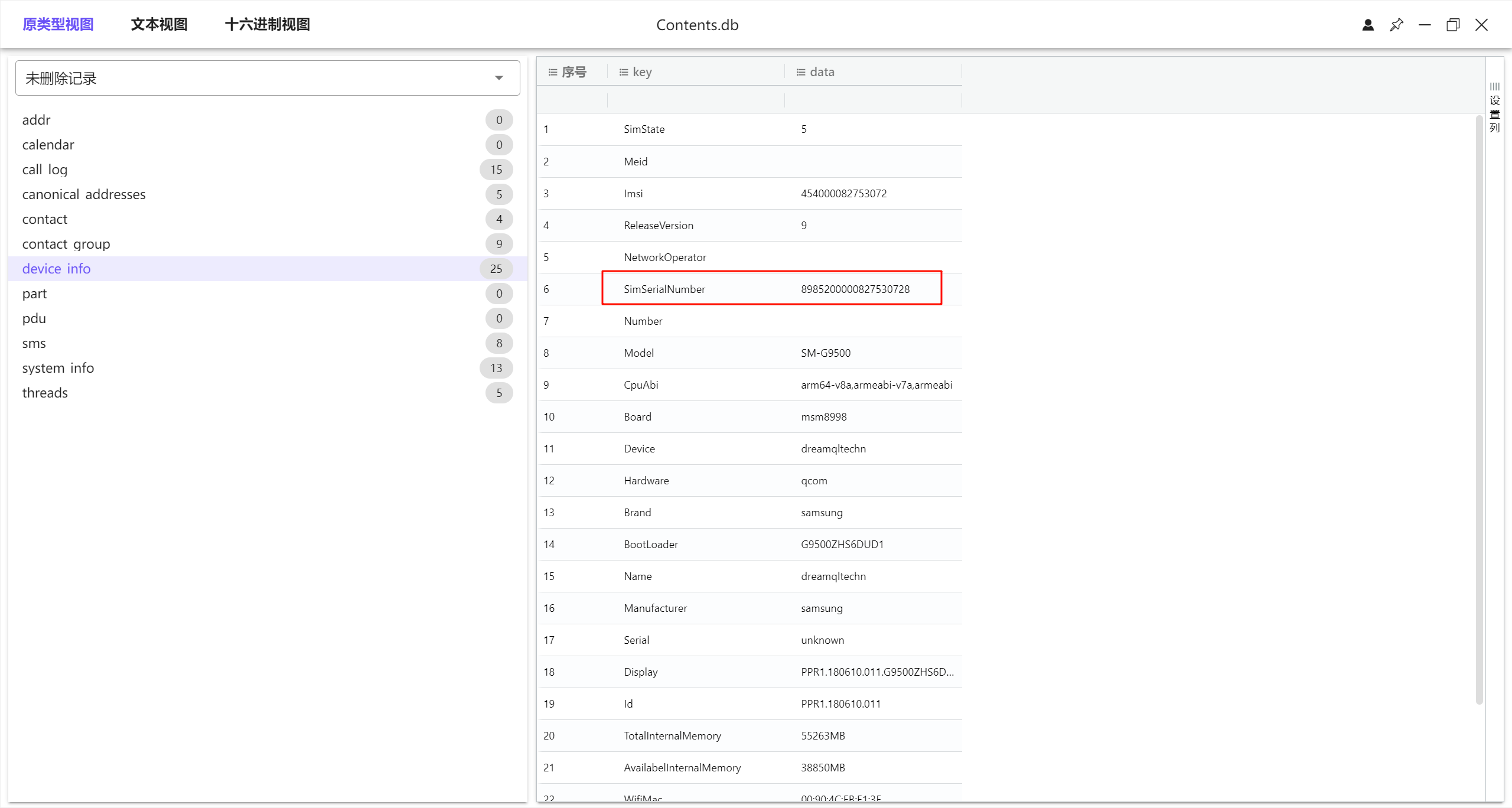

54.根据"Contents.db", David 手机的型号(Model)是?

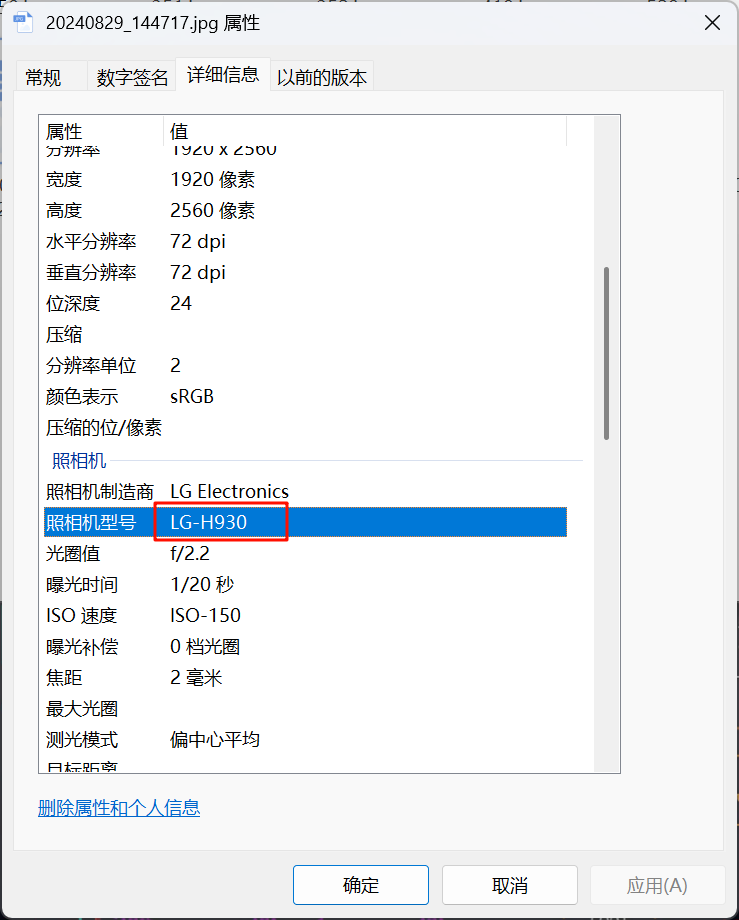

这题除了直接看数据库找,还可以找一个相机拍摄的图片,看exif信息就可以

55. 参考"Contents.db", David 所使用的手机 SIM 卡的序号?

8985200000827530728

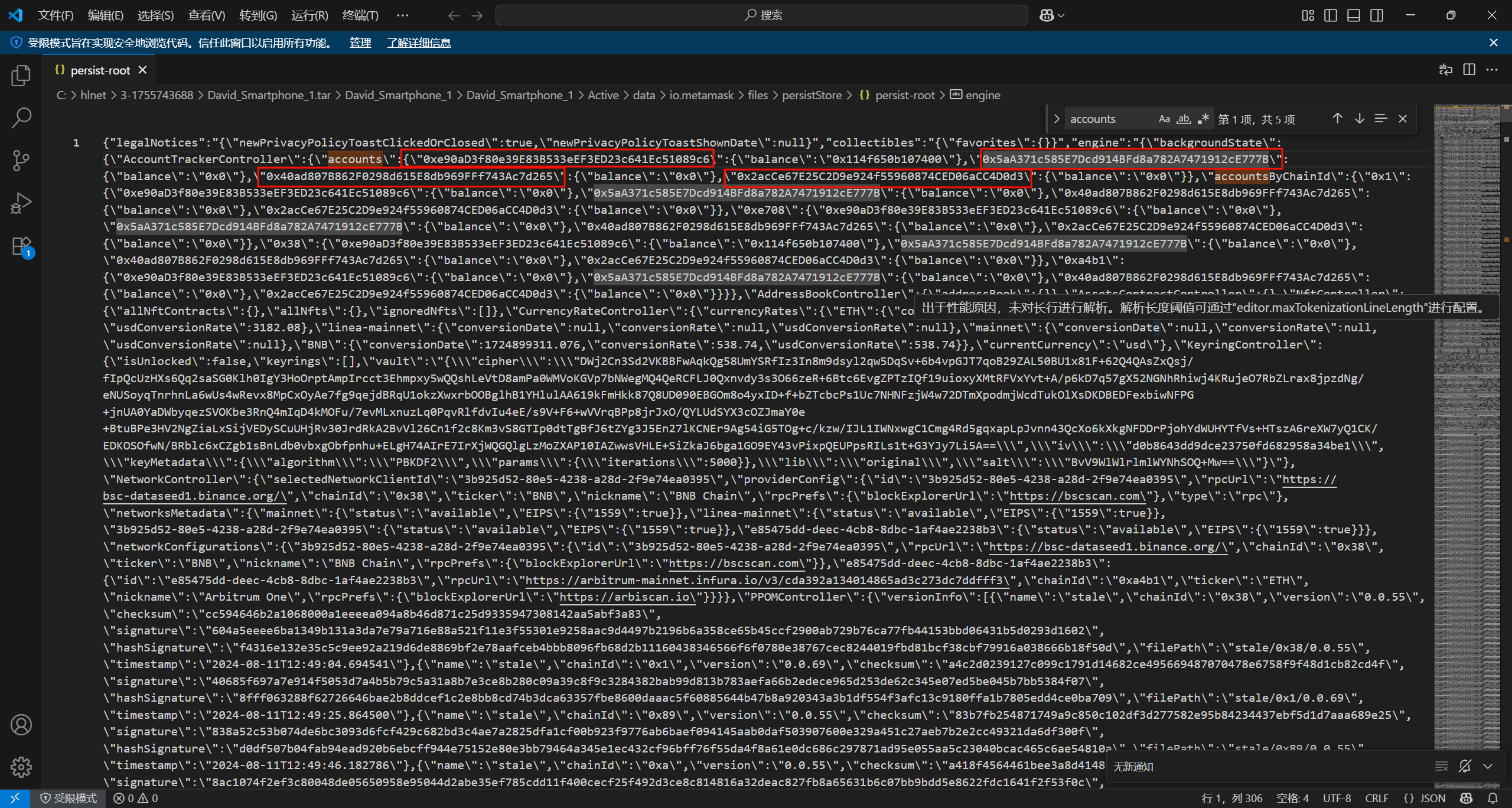

56. David 手机安装了应用程序 MetaMask. 根据"persist-root"中, MetaMask 钱包内有多少个账号?

搜索accounts关键字,然后去查看有几个账号信息

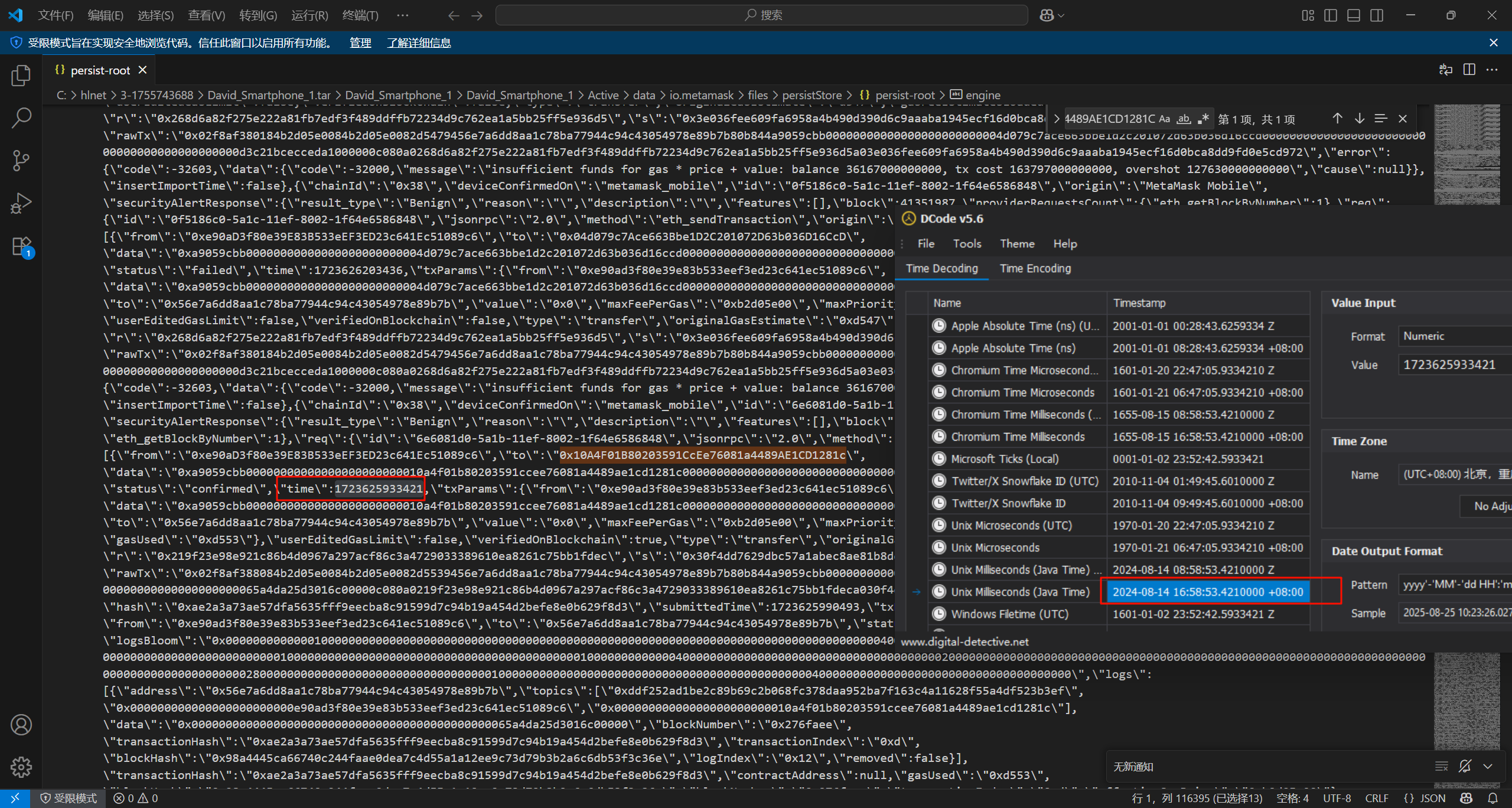

57.根据"persist-root"中, 何时从应用程序 MetaMask 发送虚拟货币至以下地址: 0X10A4F01B80203591CCEE76081A4489AE1CD1281C

直接搜索地址,找到发送的时间戳信息,解码一下就能看到了

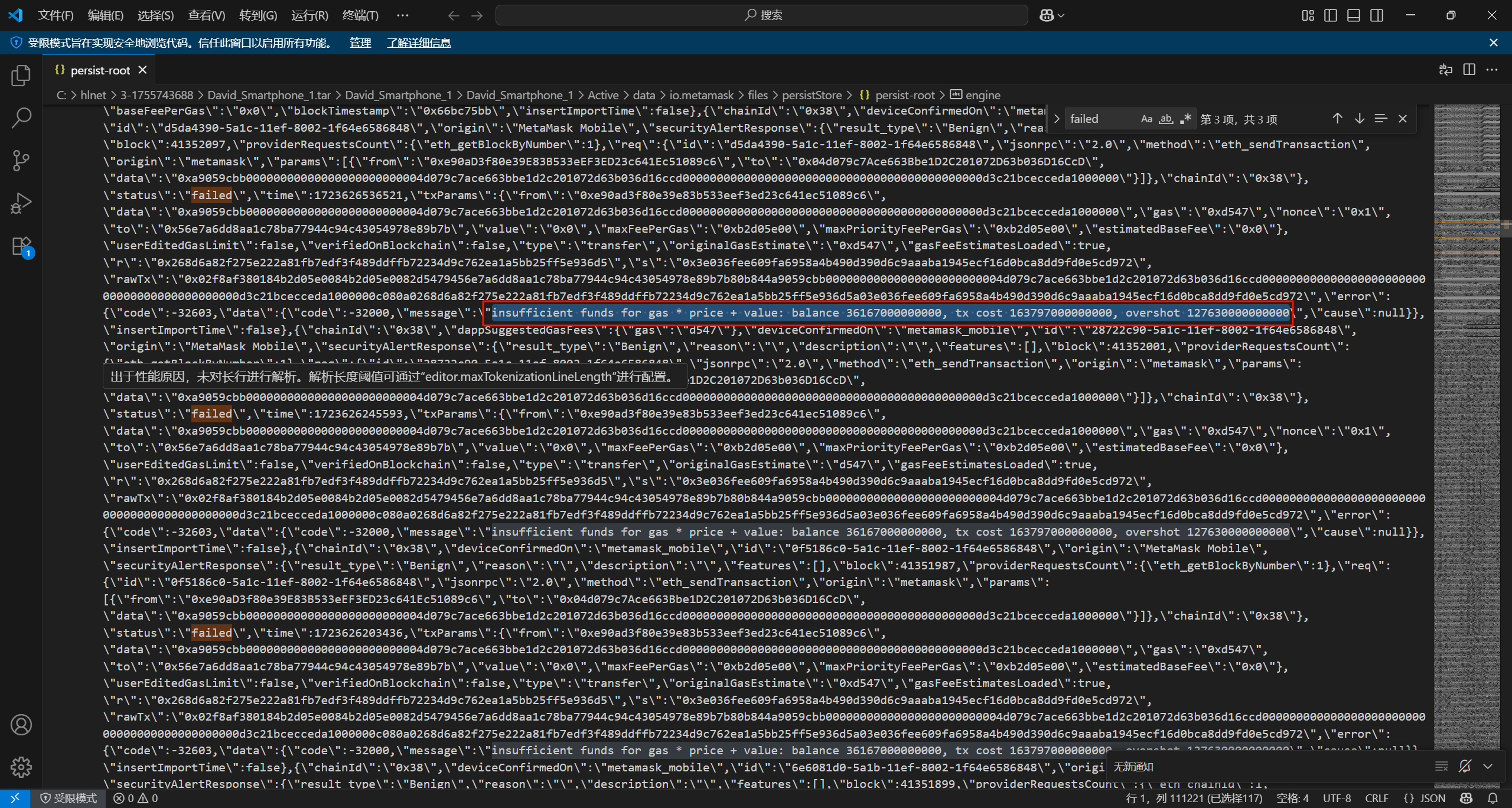

58.David 曾利用手机应用程序 MetaMask 三次发送虚拟货币失败. 根据"persist-root", 发送虚拟货币失败的原因是什么?

搜索failed的信息,发现刚好是三个,找到报错的信息(message),是手续费不够了,gas*price是区块链中计算手续费的一个公式

内存取证

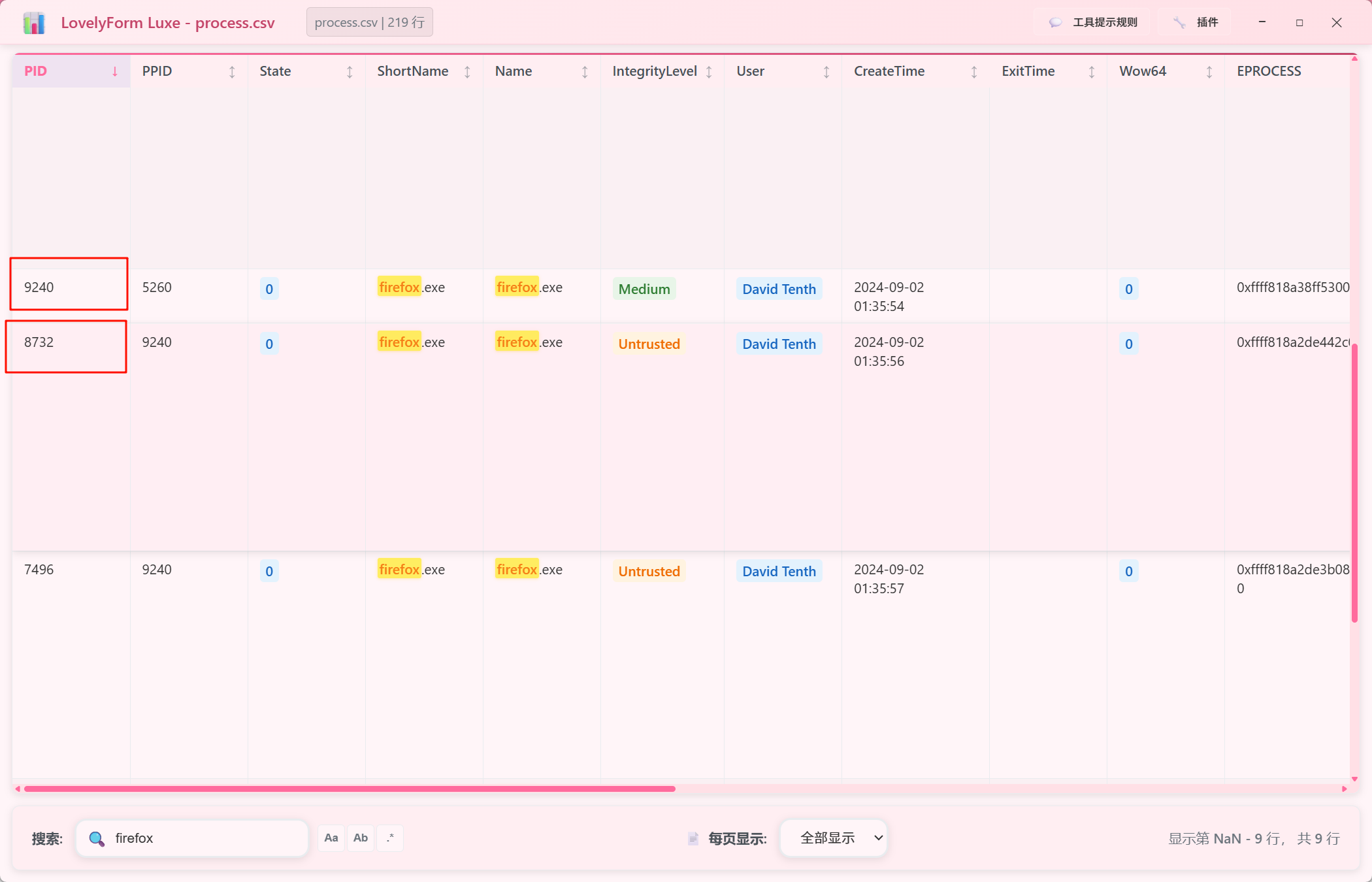

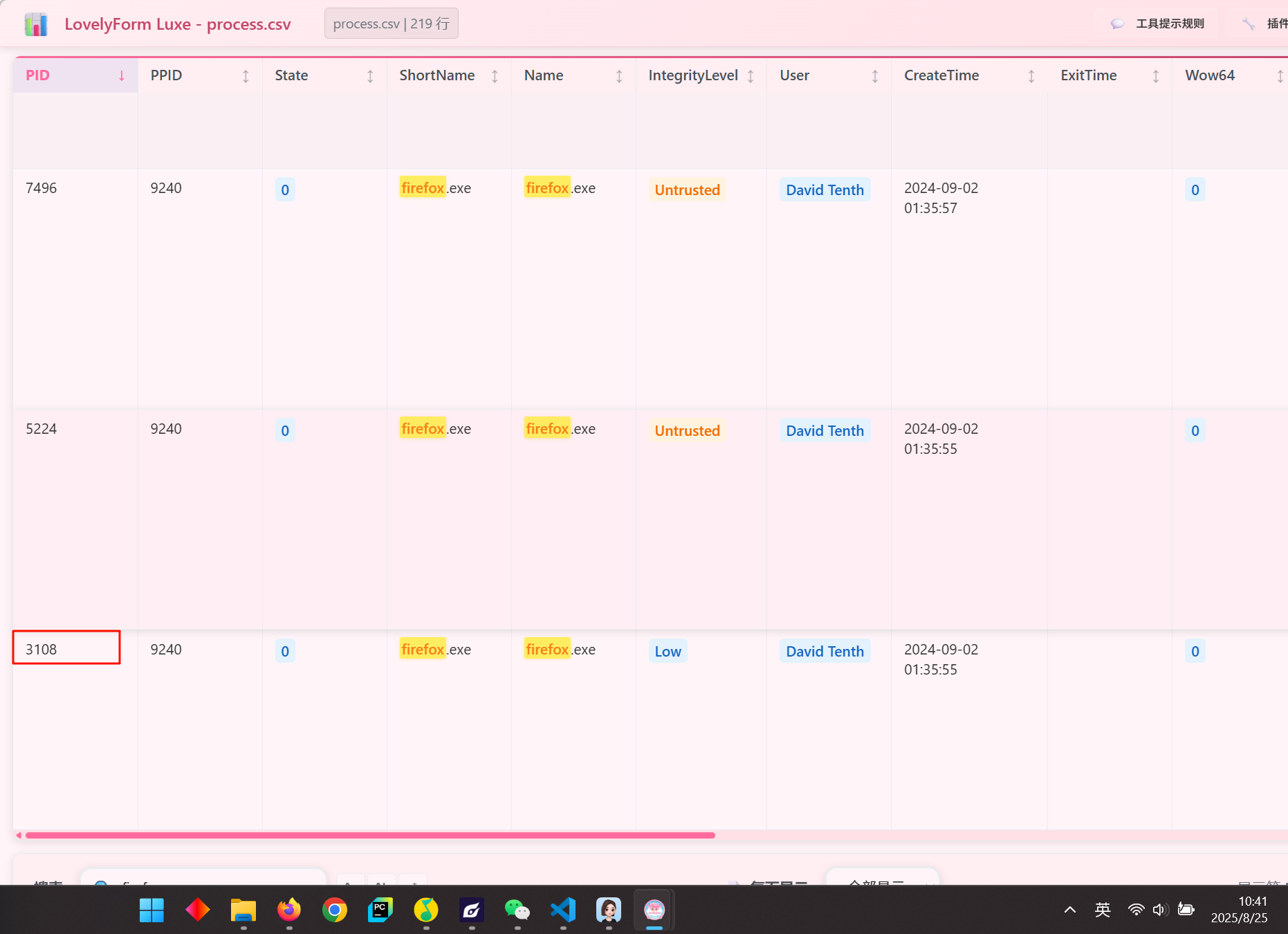

59.以下哪一个不是程序"firefox.exe"的 PID?

查看所有firefox的pid,只有5260是没有的

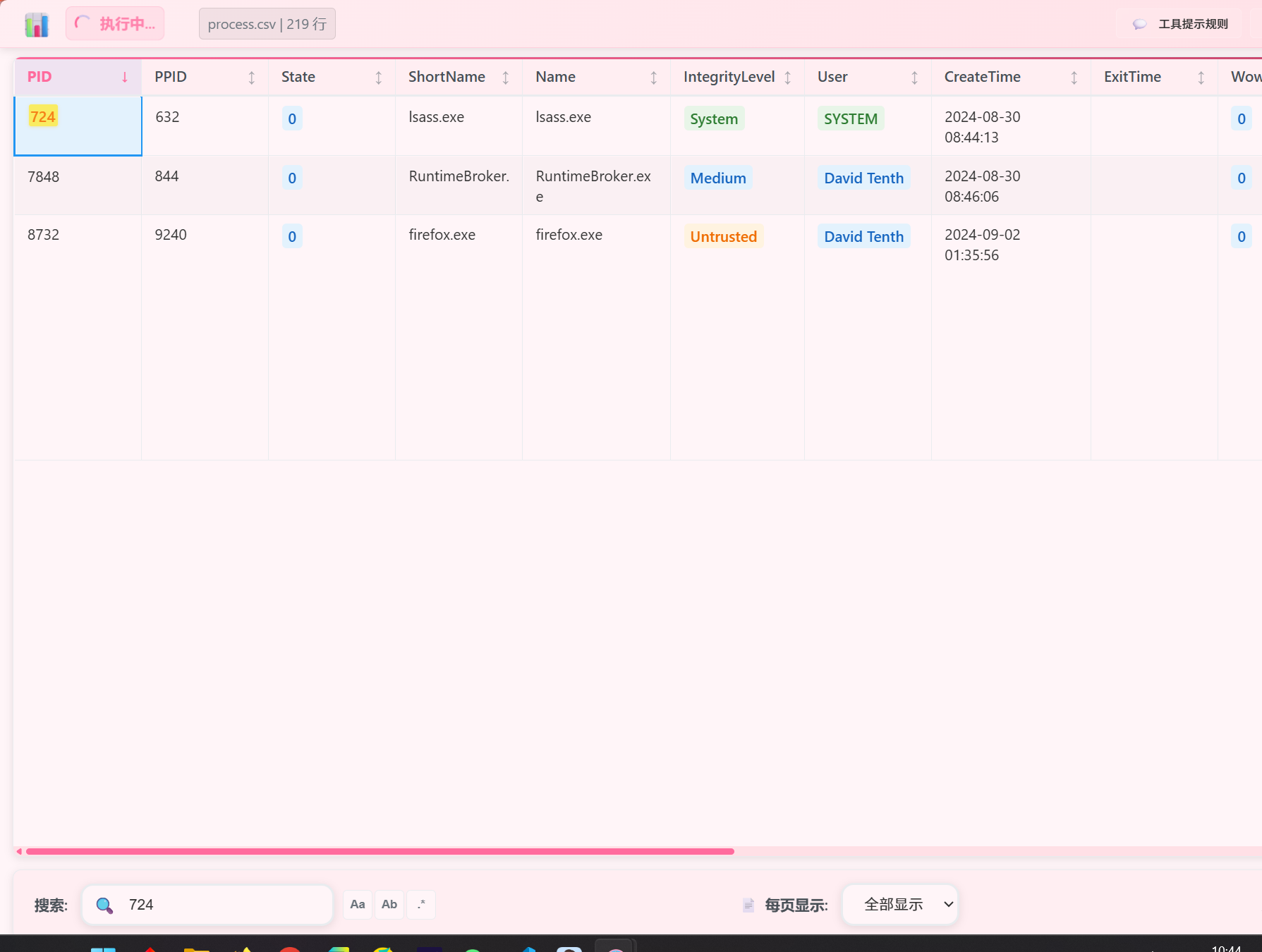

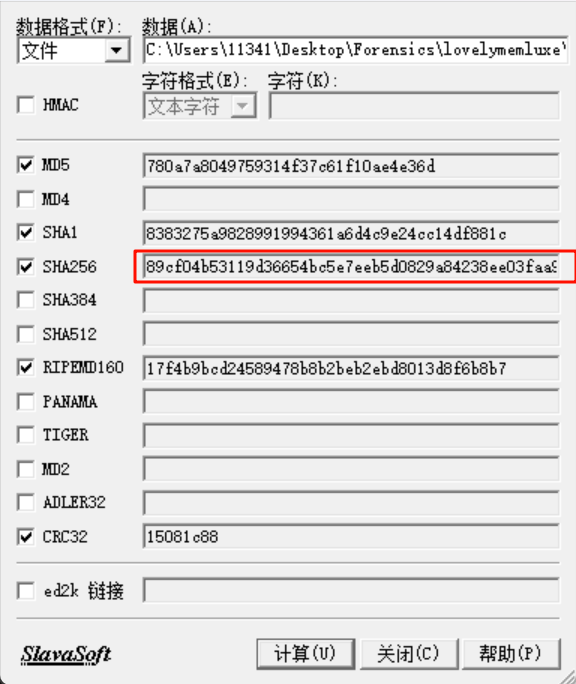

60.汇出 PID 为 724 的程序, 其哈希值(SHA-256)是?

这里我是直接用vol3提取出进程的程序,但是看了其他wp,这里的程序既可以指内存中的程序,也可能是程序本身,但是内容中的程序不只是单纯的程序,还有内存地址等其他信息,一个是进程一个是一个exe程序,但是如果是我的话,我应该就是从内存中转储可执行的程序计算了,(从出题人的角度出发)

89CF04B53119D36654BC5E7EEB5D0829A84238EE03FAA9A03948F5BF4BE44583

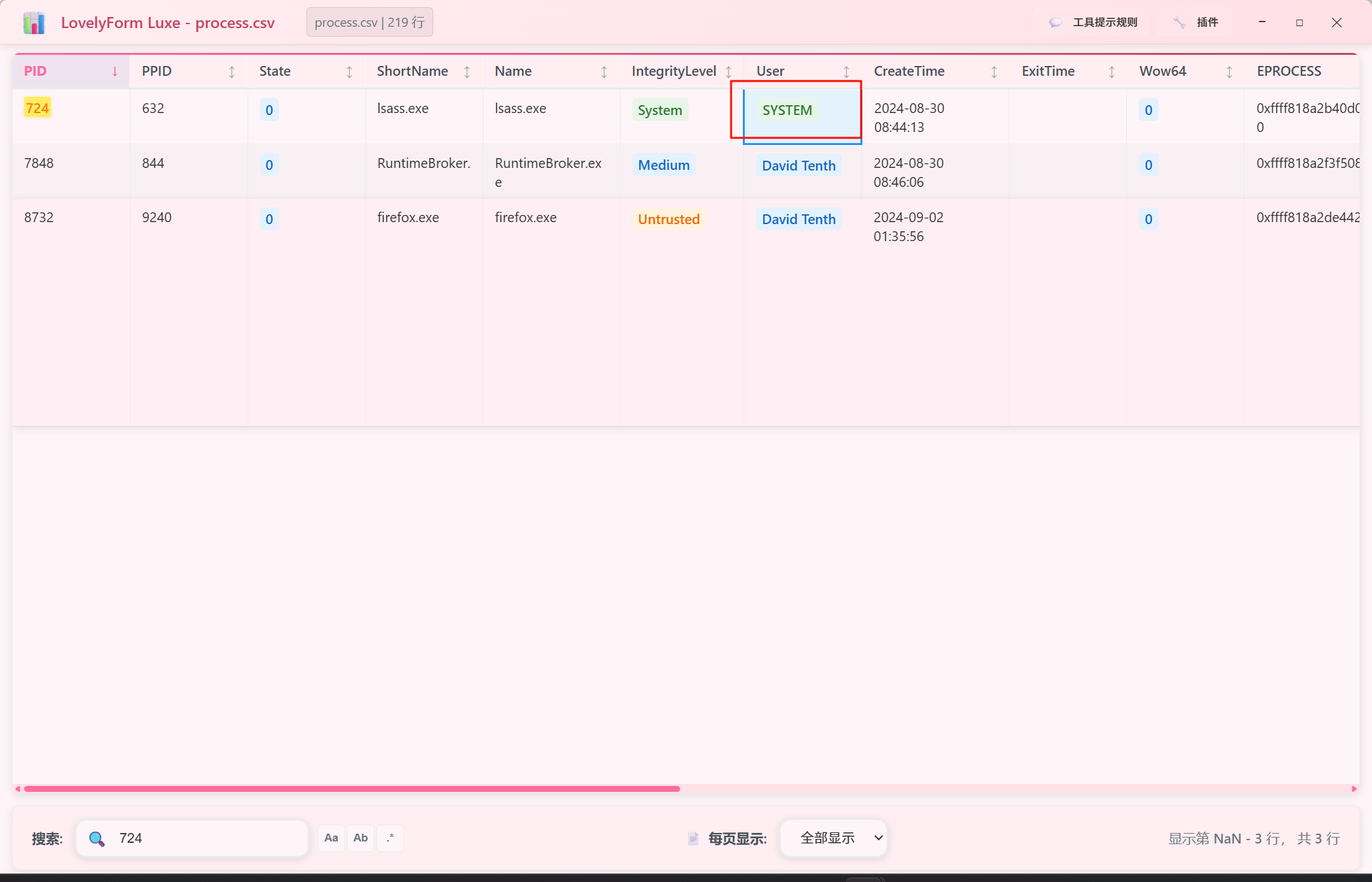

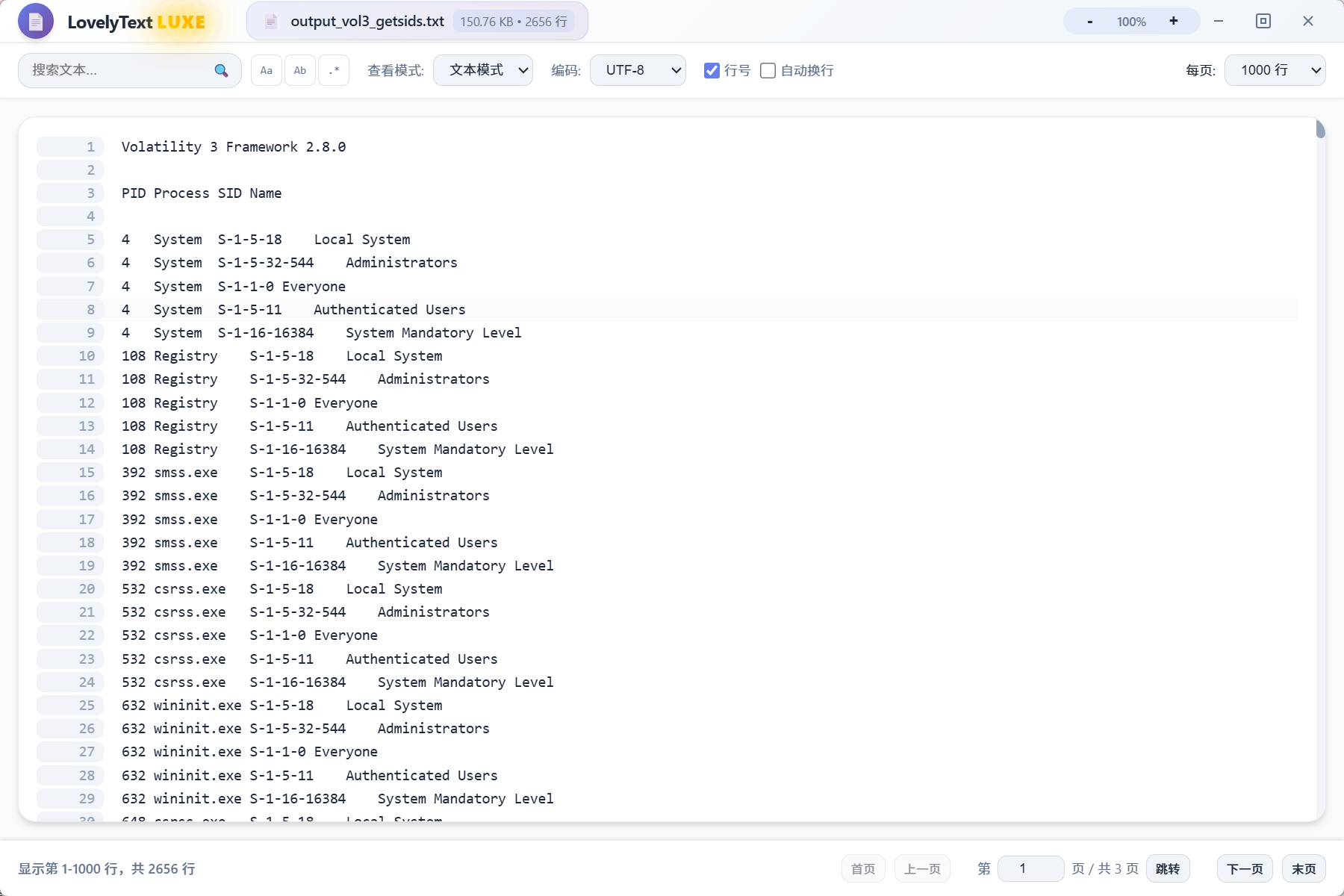

61.哪一个是执行 PID 为 724 的程序的 SID?

首先用户是SYSTEM,所以就是固定的S-1-5-18,这里注意并不是用户的SID

或者用vol3的getsid命令,可以看到所有用户的SID,这样也能知道system的SID

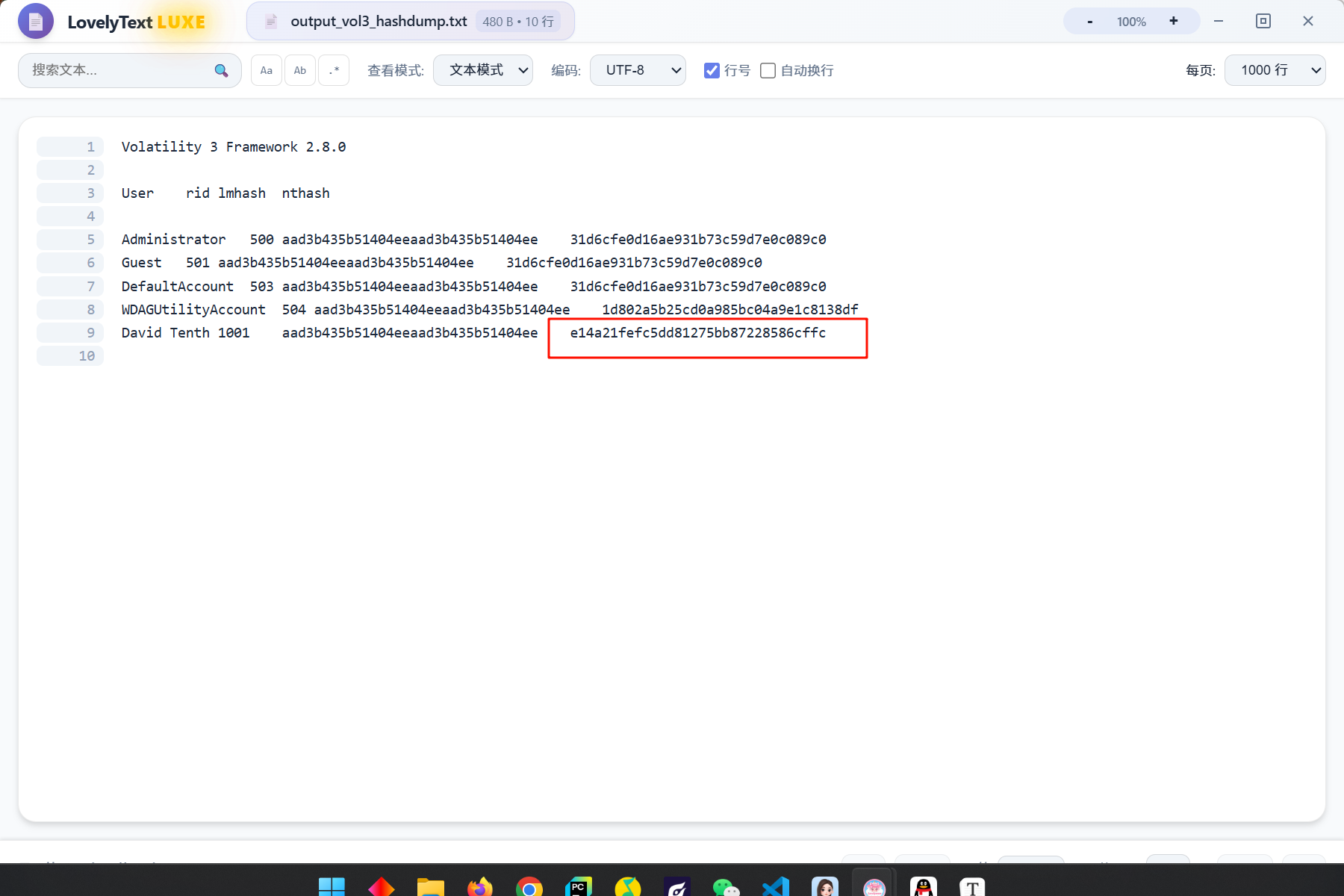

62.账户 David Tenth 的 NT LAN Manager 的哈希值(NTLM Hash)?

用的是vol3的hashdump方法就能得到

David 的 U 盘部分

63.David 的 U 盘文件系统的格式?

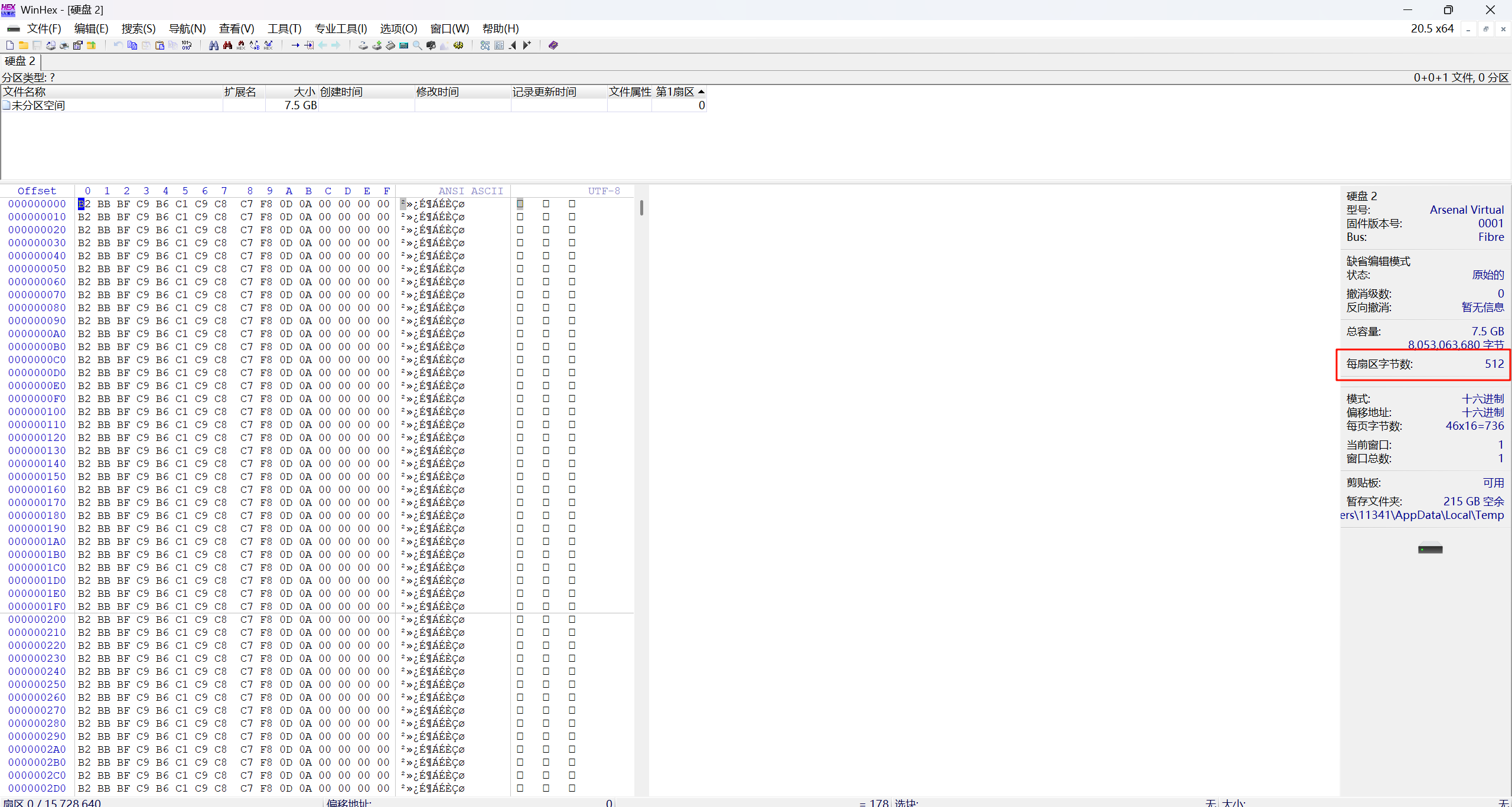

64.David 的 U 盘文件系统中, 每簇定义了多少字节?

如果有正版的话,可以直接转成磁盘然后看信息,或者把u盘挂载在本机上,然后再用winhex看磁盘信息,就能看到是512字节

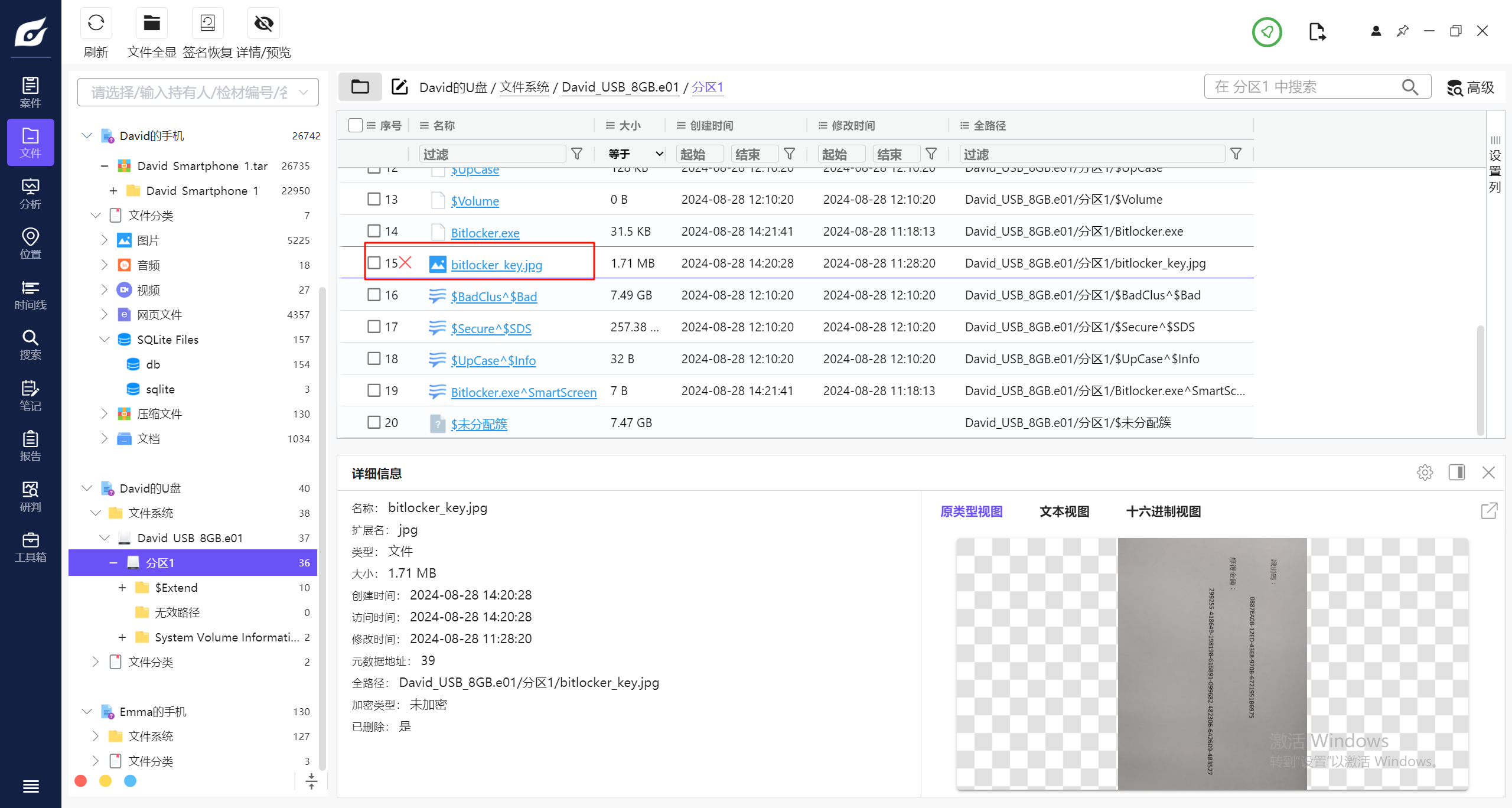

65.David 的 U 盘中有多少个已删除的文件?

火眼分析完就只有一个是删除恢复的

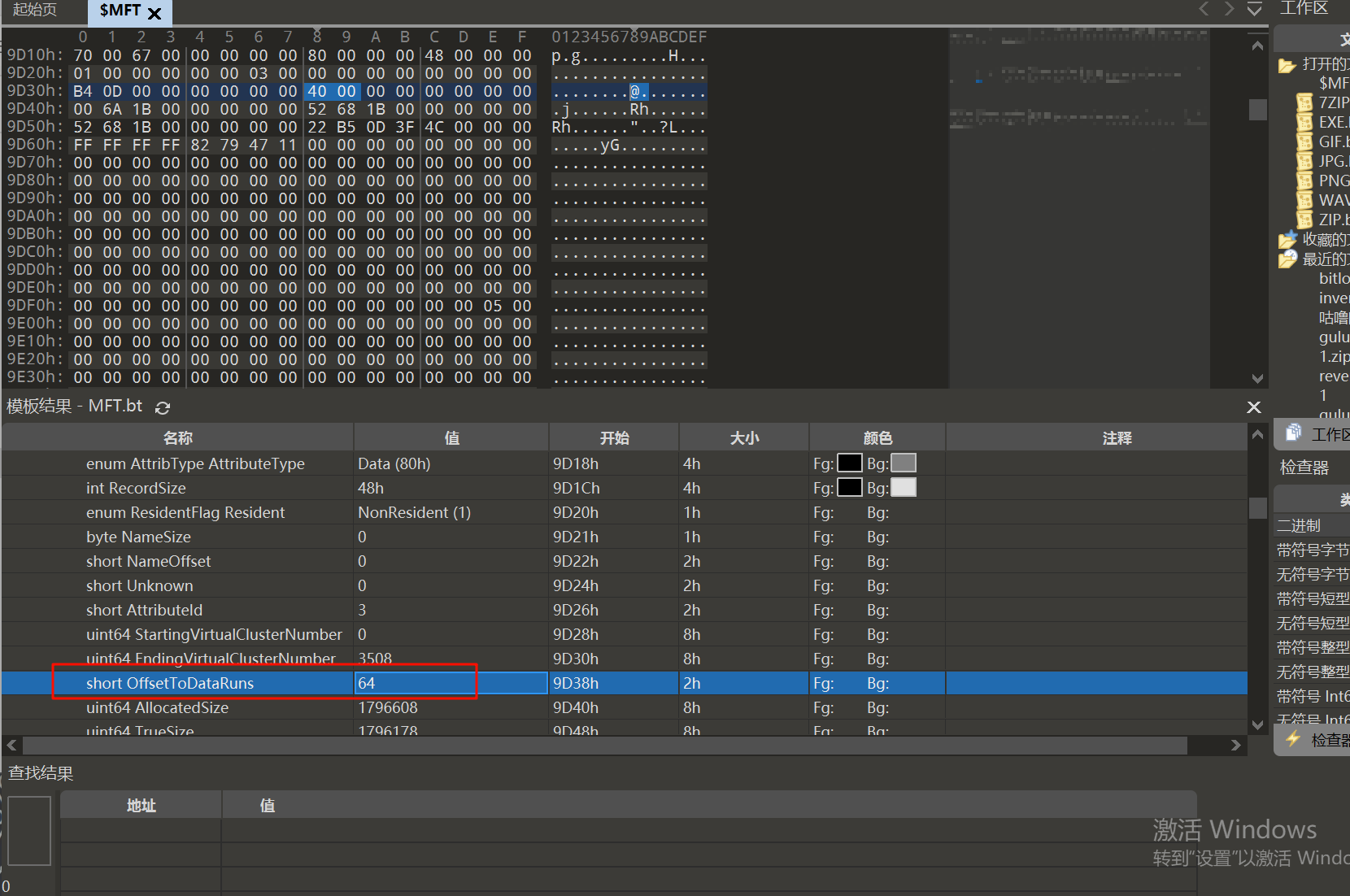

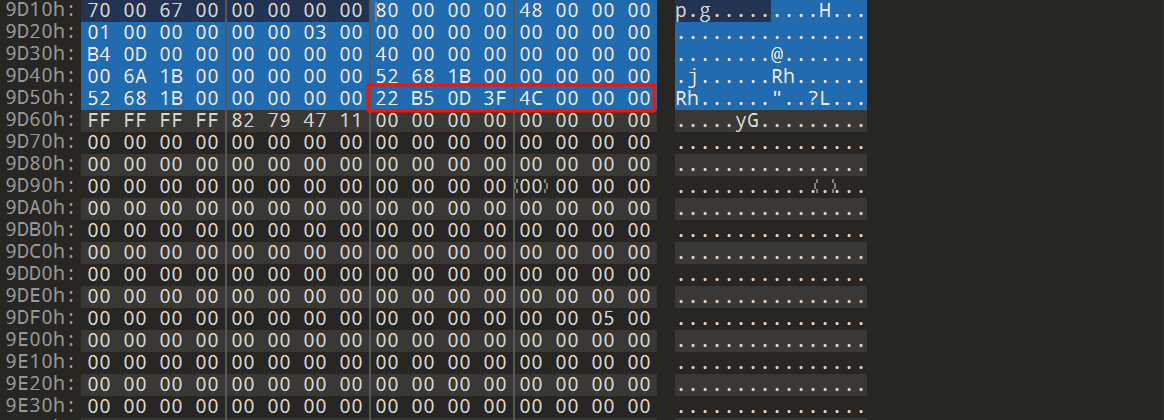

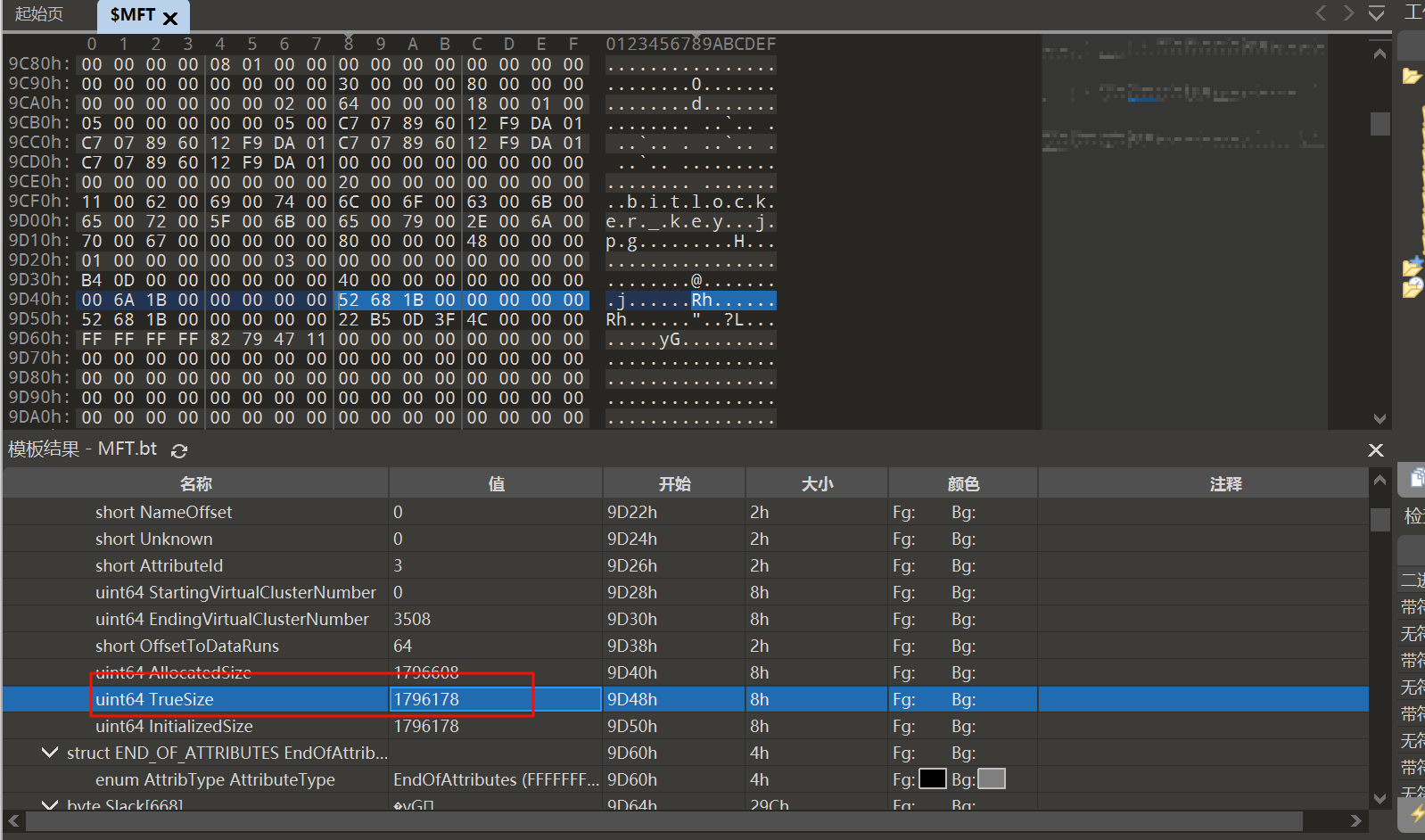

66.已删除的文件的 Run List 的 Run Offset 是多少?

这里要找文件的元数据,所以把$MFT发到010里分析,先找到关于bitlocker图片的文件块,再往下翻他的元数据,就能看到有一个short OffsetToDataRuns,这就是Run Offset的值

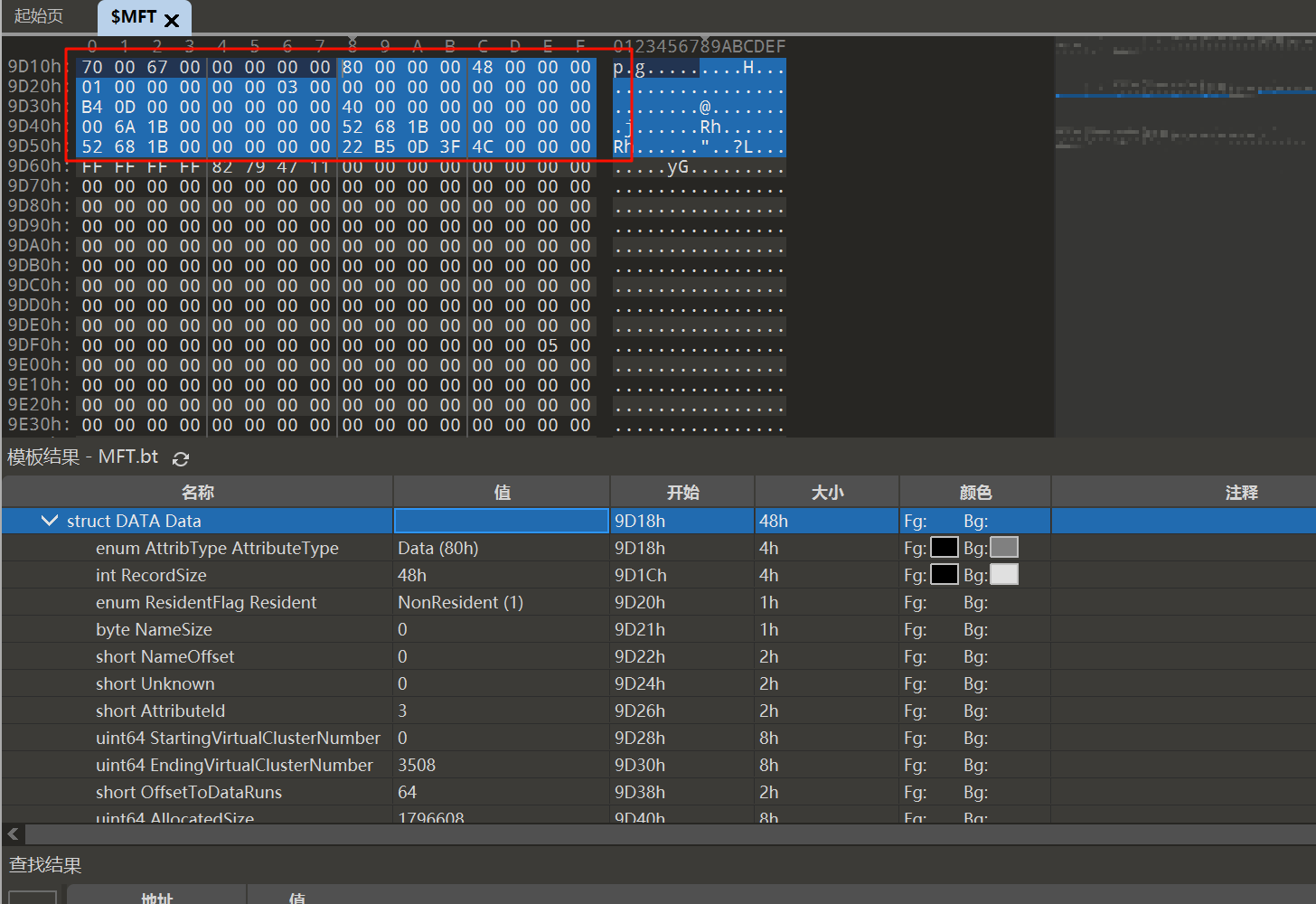

67.已删除文件的第一个 DataRun 的十六进制值(小端序)是多少?

首先看整个文件的内容,这是全部的Data的值,出去其他元数据,对应的DataRun的值就是再最后的位置

题目要求要小端序,那就是按字节来逆向输出就行了。

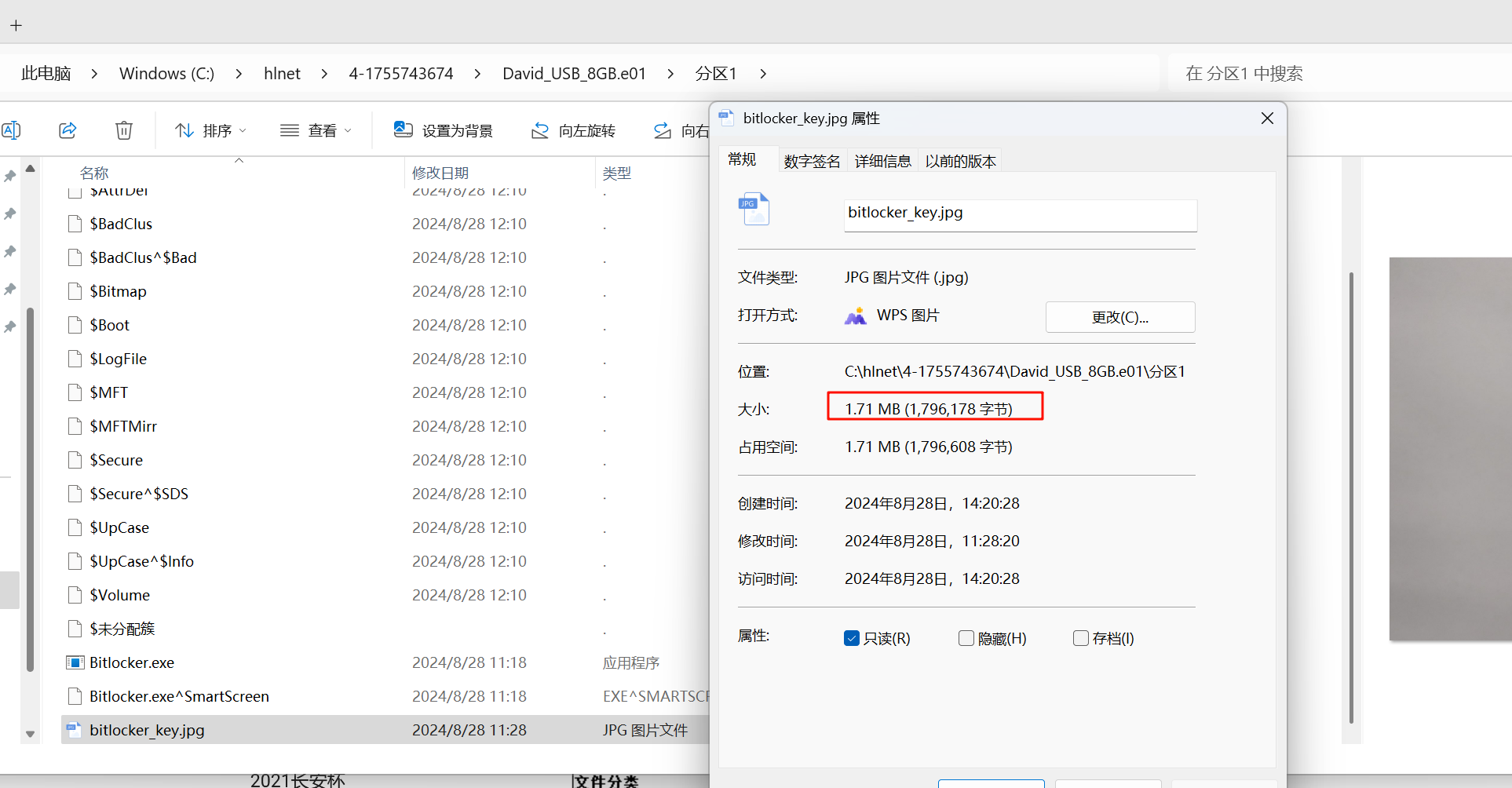

68.已删除的文件的实际大小(字节)是多少?

我是直接看恢复的图片大小是1796178 字节

不过直接看$MFT文件里的也可以看出来是1796178字节

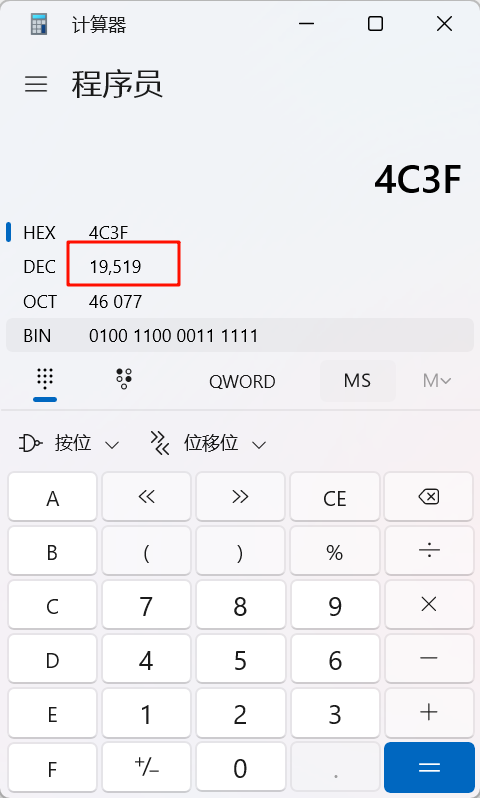

69.已删除文件的第一个 DataRun 的 Offset 是多少?

这里只有一段DataRun,22 B5 0D 3F 4C 00

头 = 0x22 - 2 字节长度, 2 字节 Offset

文件长度(簇) = 0x0DB5 (2 字节)

Offset(逻辑簇号) = 0x4C3F (2 字节),(这个就是题目要求的,把hex转成阿拉伯数字即可)

终止 = 00 (代表文件的 DataRun 结束. 如果不为 00, 代表文件有分段, 此处为下一条 DataRun 的头

70.已删除的文件的第一个 DataRun 的 Length 是多少?

上一题已经提到了,0x0DB5

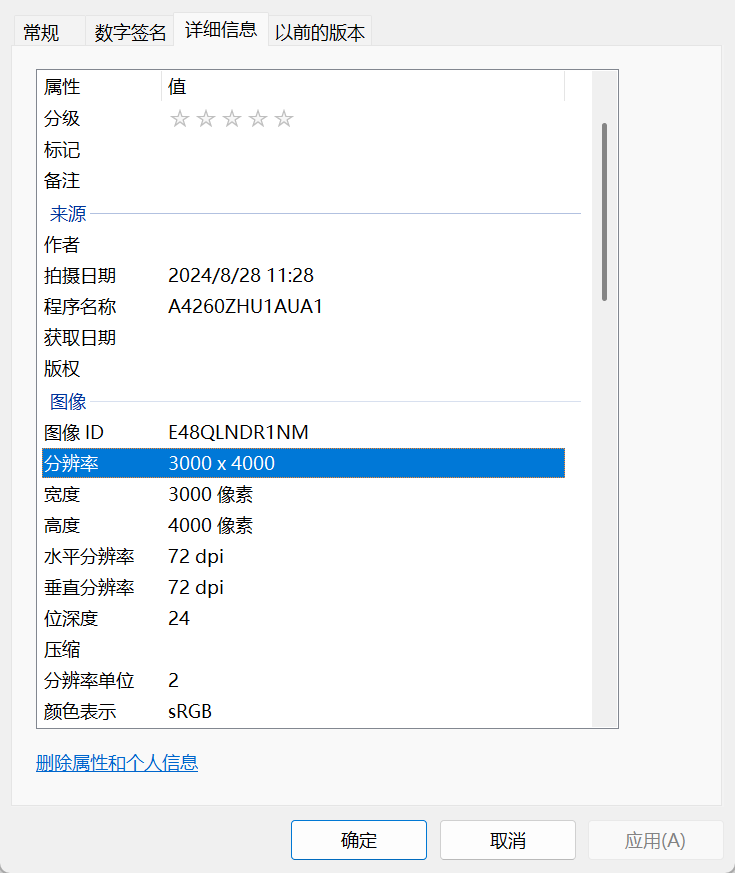

71.已删除文件的图像文件像素值是多少?

这里直接看图片的详细信息就行了

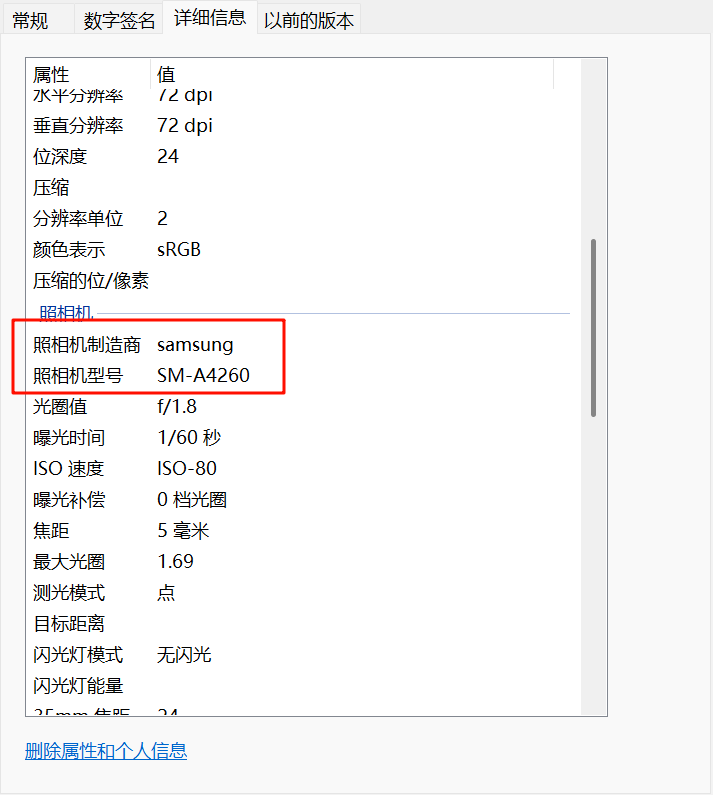

72.已删除图像文件是用哪个品牌和型号的手机拍摄?

剧情 4

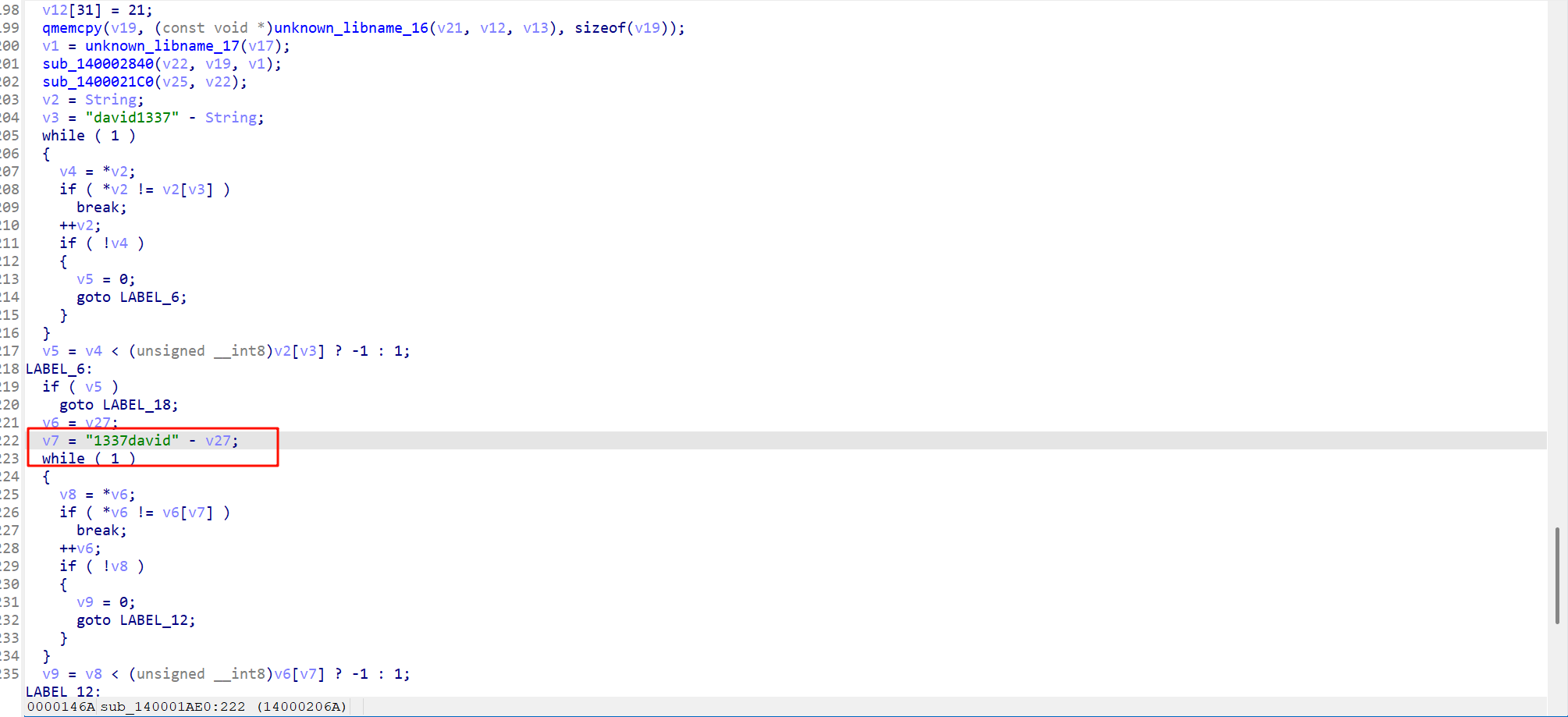

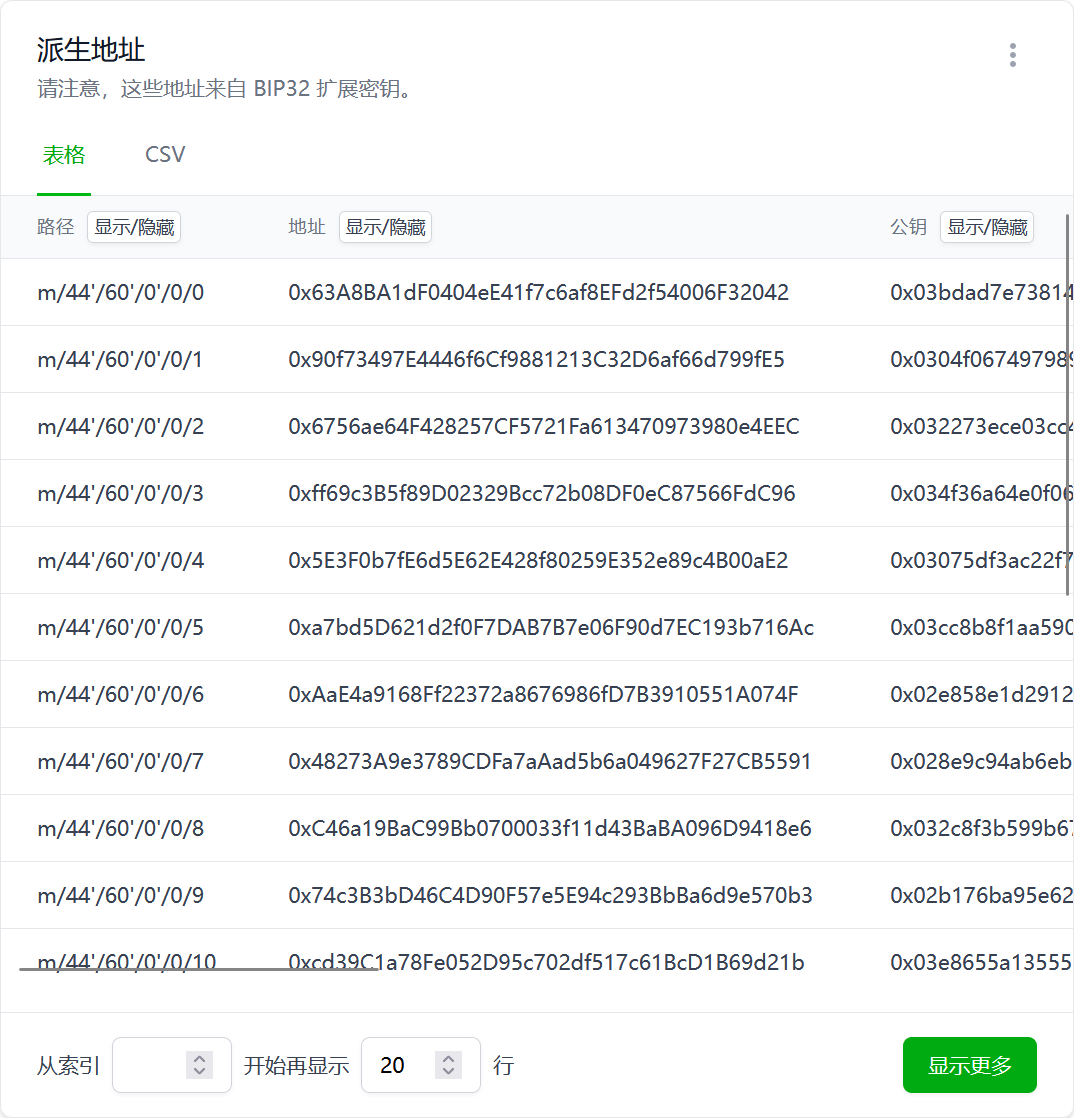

73.使用 x64dbg 的字符串搜索功能, 在"Bitlocker.exe"中查找哪个字符串最有可能与显示的登录状态有关?

直接用ida分析一下,看字符串就能看到有关于login的字符串

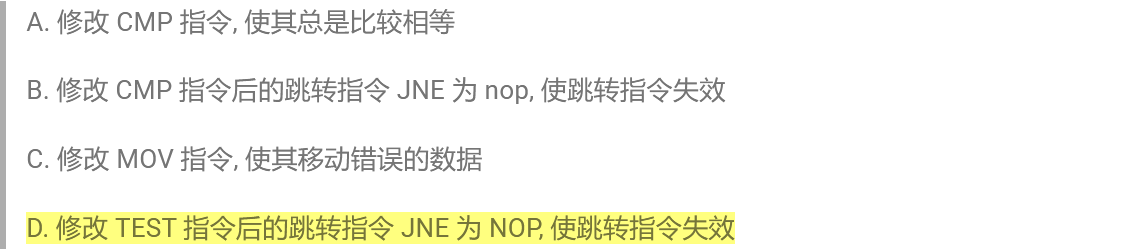

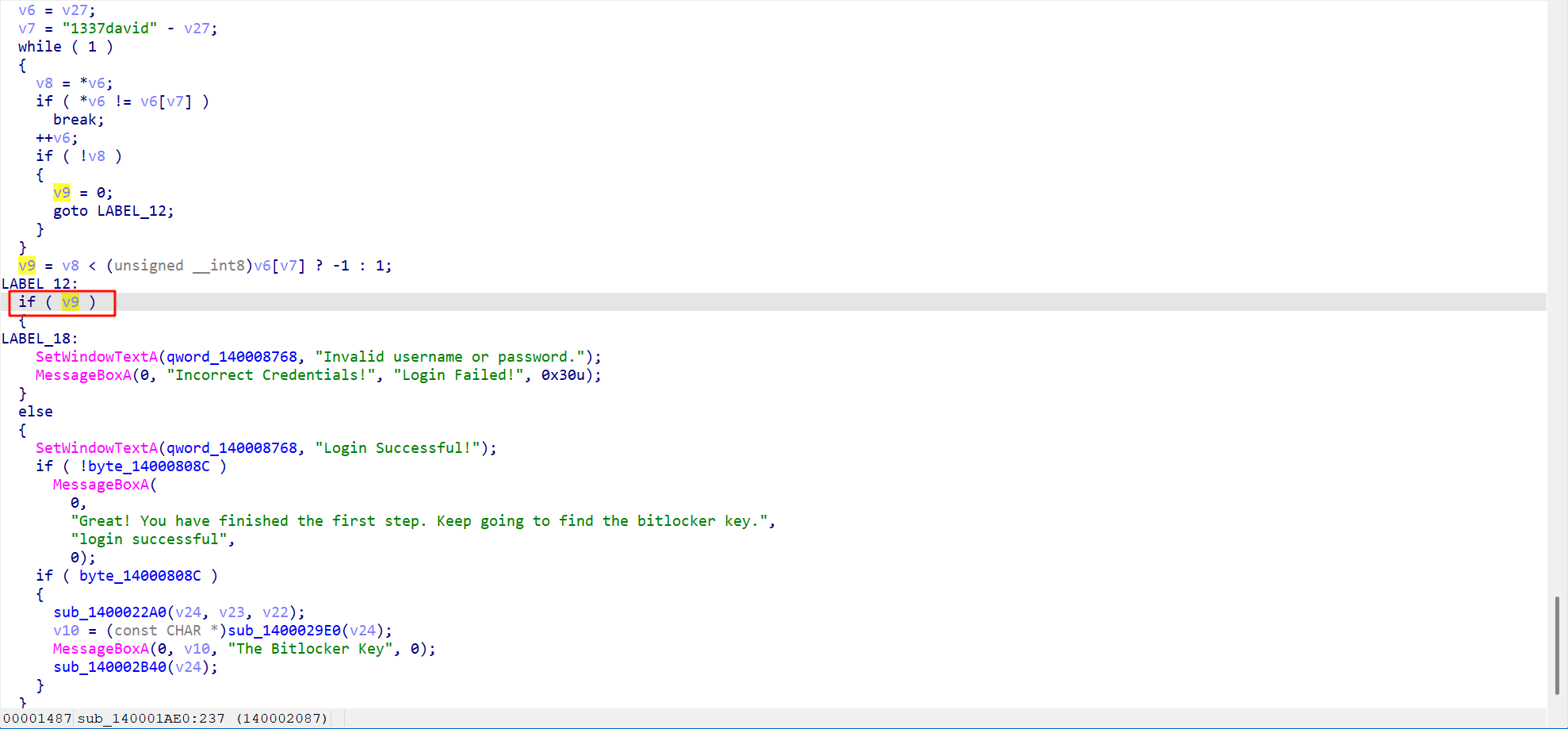

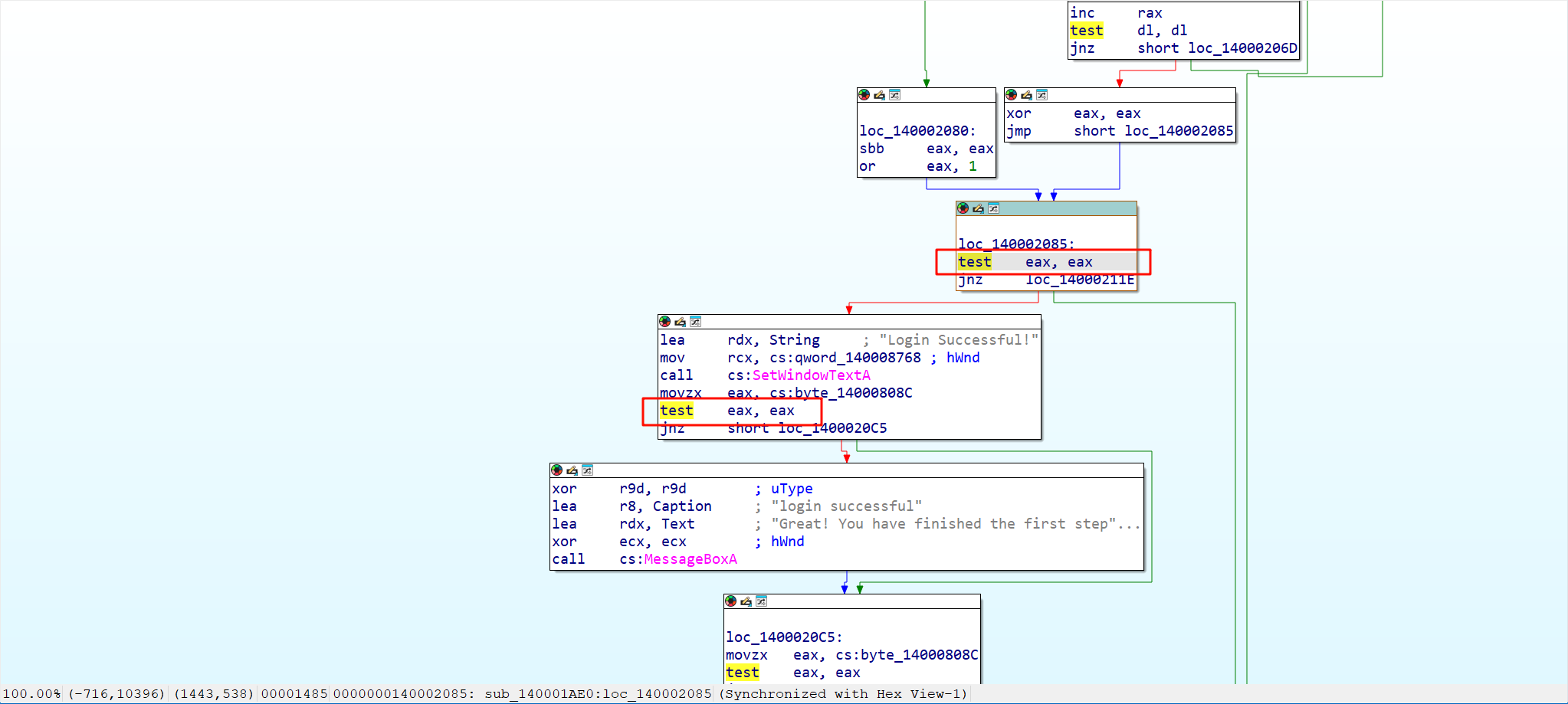

74.当找到控制登录成功的逻辑代码时, 如何修改汇编代码来绕过检查, 达到任意输入, 都成功登录的效果?

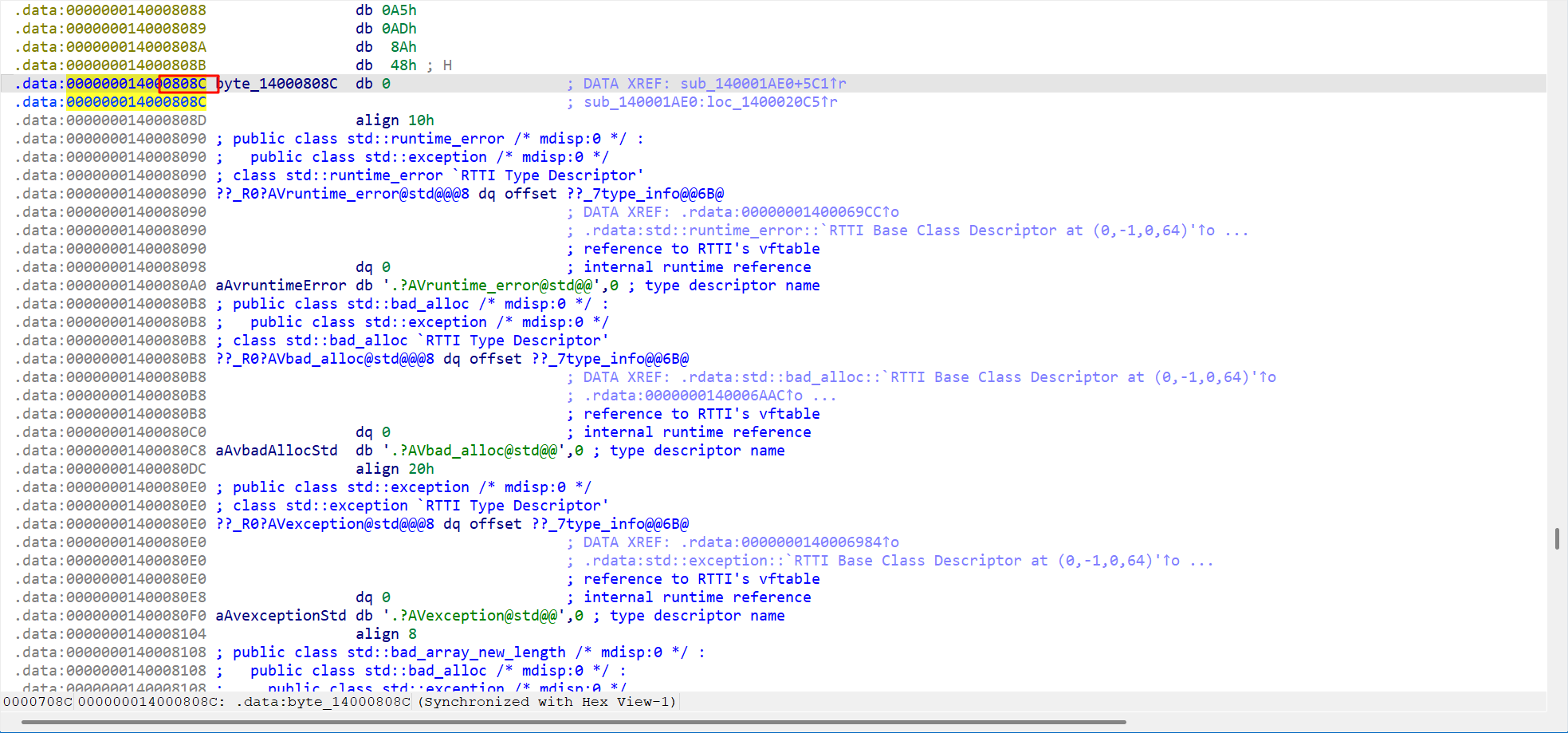

其实作为选择的话,一般会在B和D之前选一个

这里判断登录是否成功,主要是V9这个函数

看汇编,经过了两次test检查,应该是一次用户一次密码,所以把jnz给patch掉就行了,这样就不验证直接进入下一步了

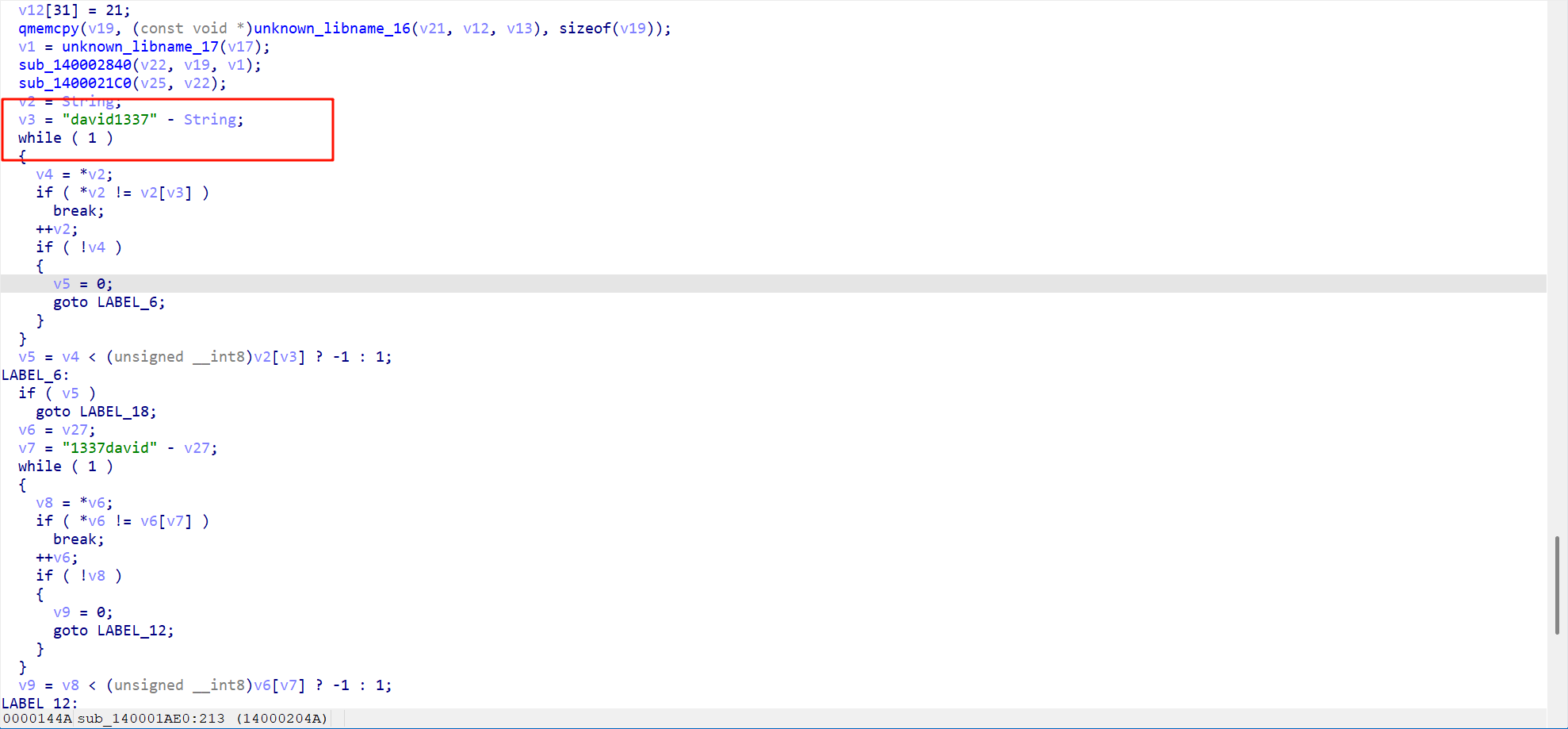

75."Bitlocker.exe"的正确用户登录名称是?

david1337

76."Bitlocker.exe"的正确登录密码是?

1337david

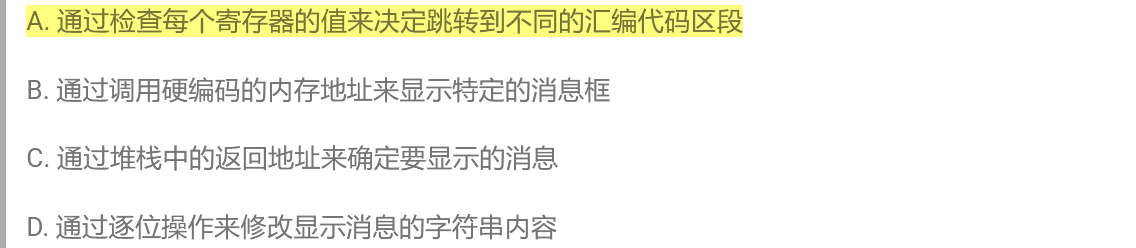

77.当"Bitlocker.exe"程序尝试显示登录结果(成功或失败)时, 使用了哪一种途径来决定显示的消息?

这部分,看不懂汇编,但是看ai分析是检查 eax 寄存器的值来决定

78.决定能否解密 Bitlocker Key 的字节的内存偏移量(相对于基址)是什么?

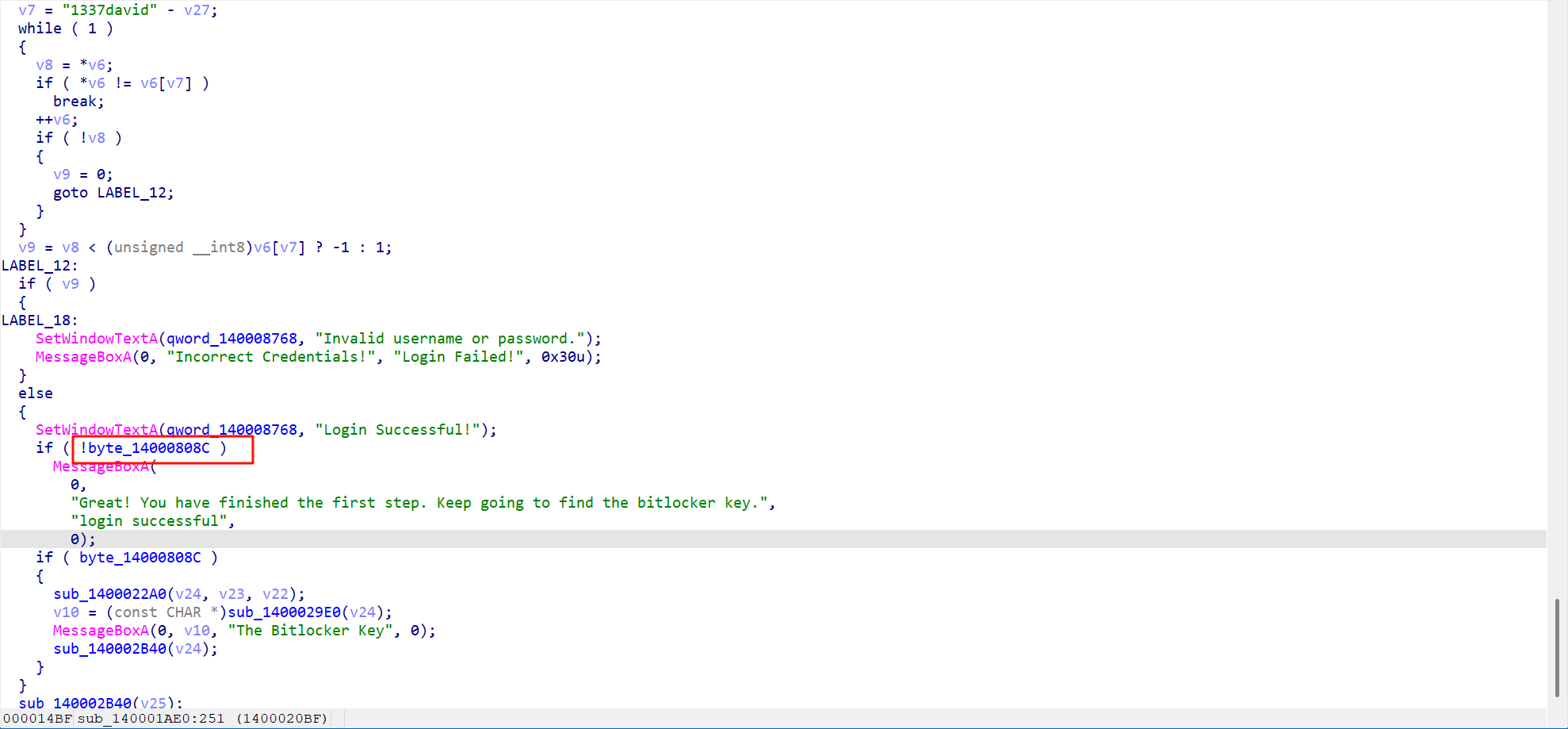

主要看byte_14000808C,

点击这个地址跳转就能看到他在0x808C

79.决定能否解密 BitLocker Key 的内存偏移量后, 应该如何利用它来进行解密?

这里原本是0,只要是非零值就可以进行下一步解密了,所以直接patch为非零值即可

80. 解密后的 Bitlocker Key 是?

这里可以直接看图片,或者patch之后运行把用户密码登录就能看到

299255-418649-198198-616891-099682-482306-642609-483527

David 的笔记本电脑

81.分区格式是?

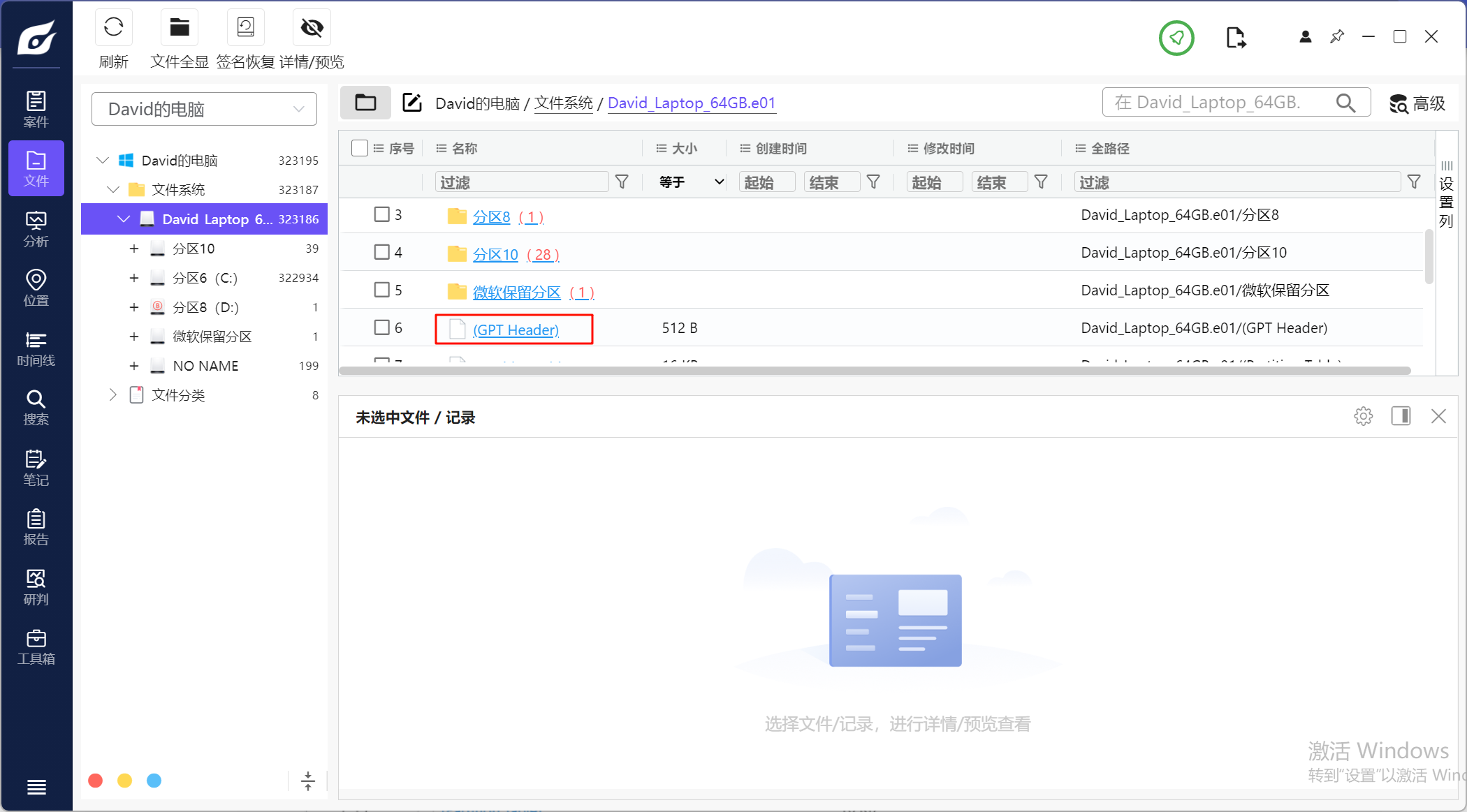

看文件里有GPTHeader,可以判断是GPT的分区格式

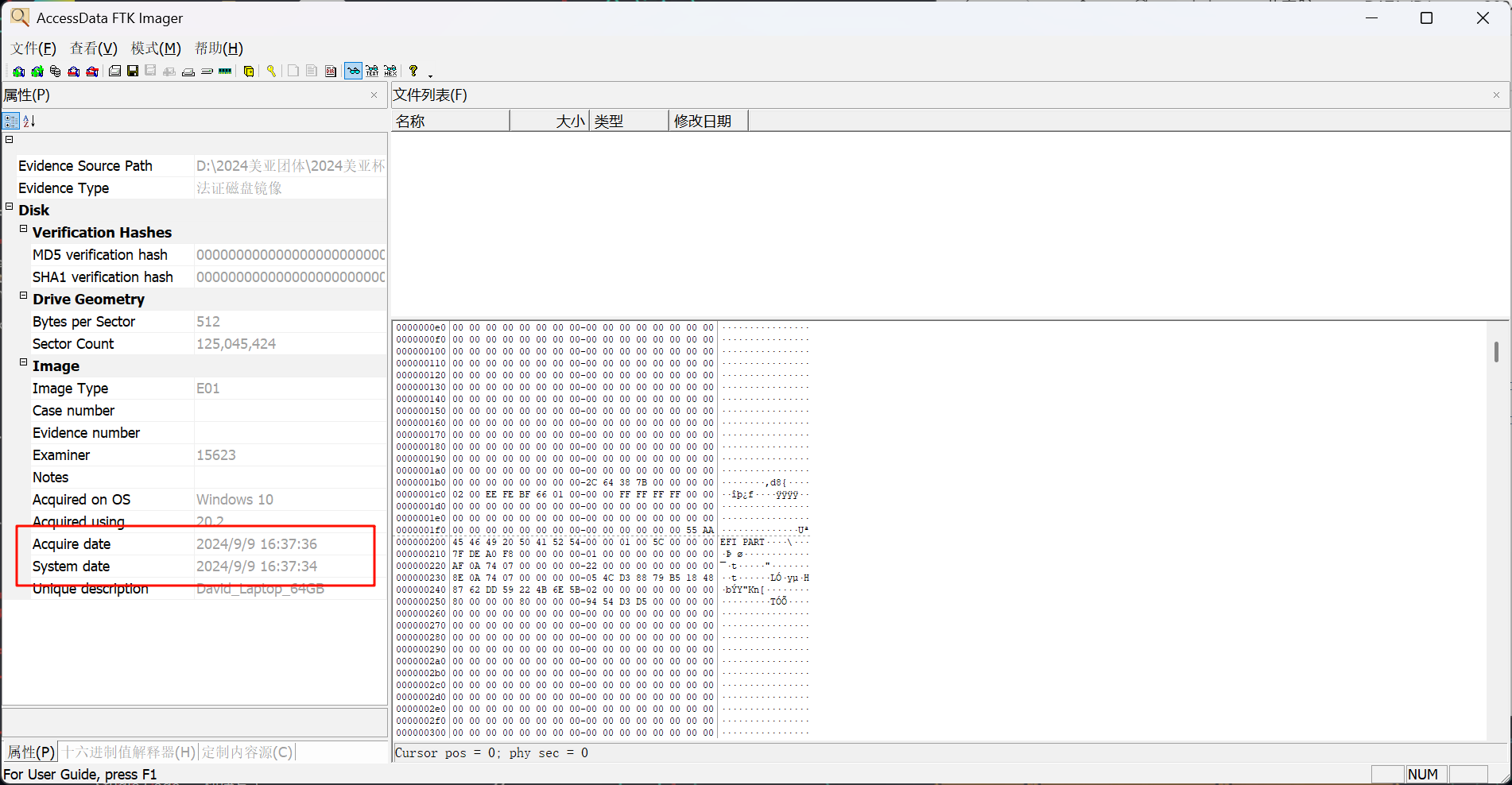

82.该 e01 成功提取的日期和时间是?

这里用FTK加载看镜像的属性就能看到了

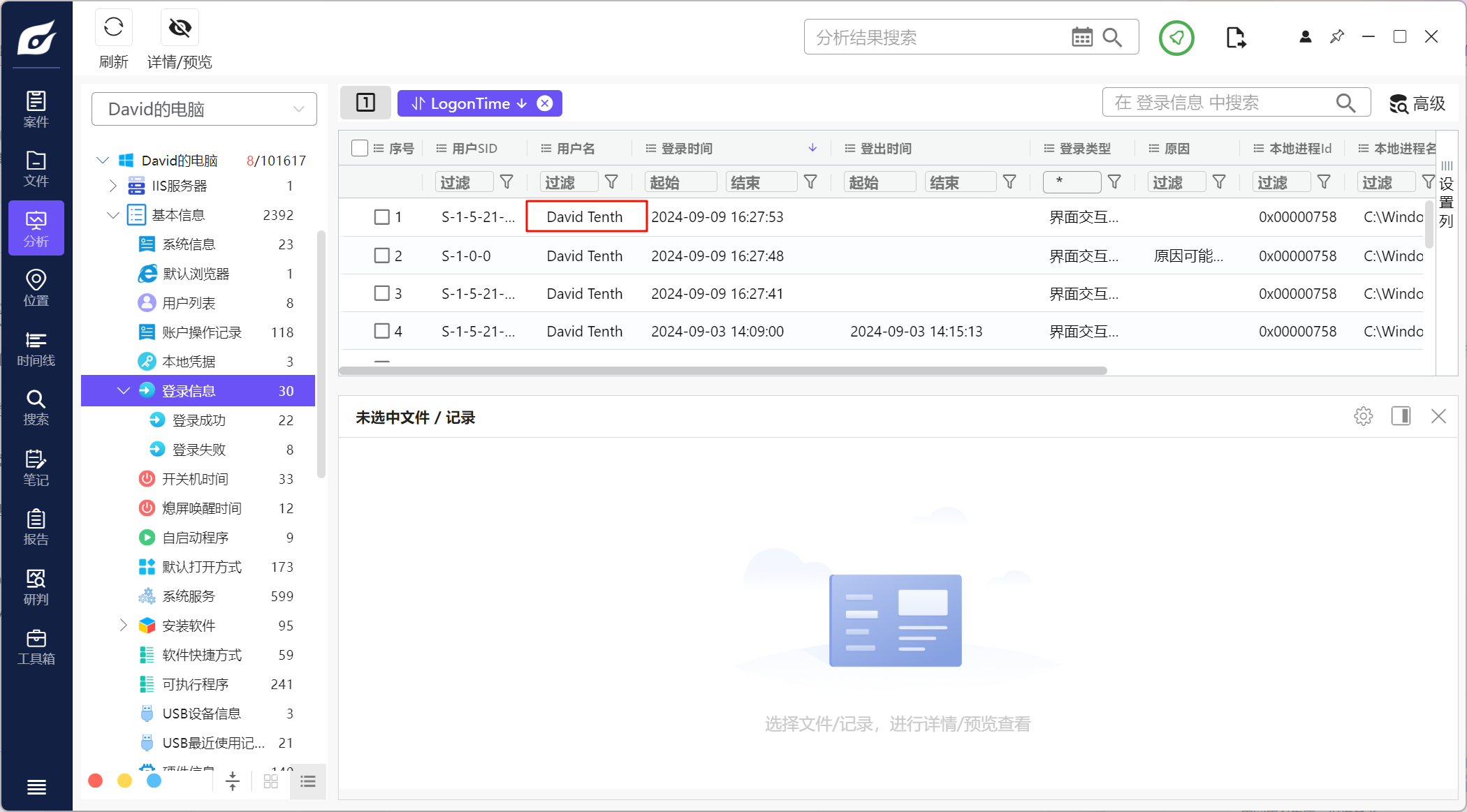

83.最后登录的用户是谁?

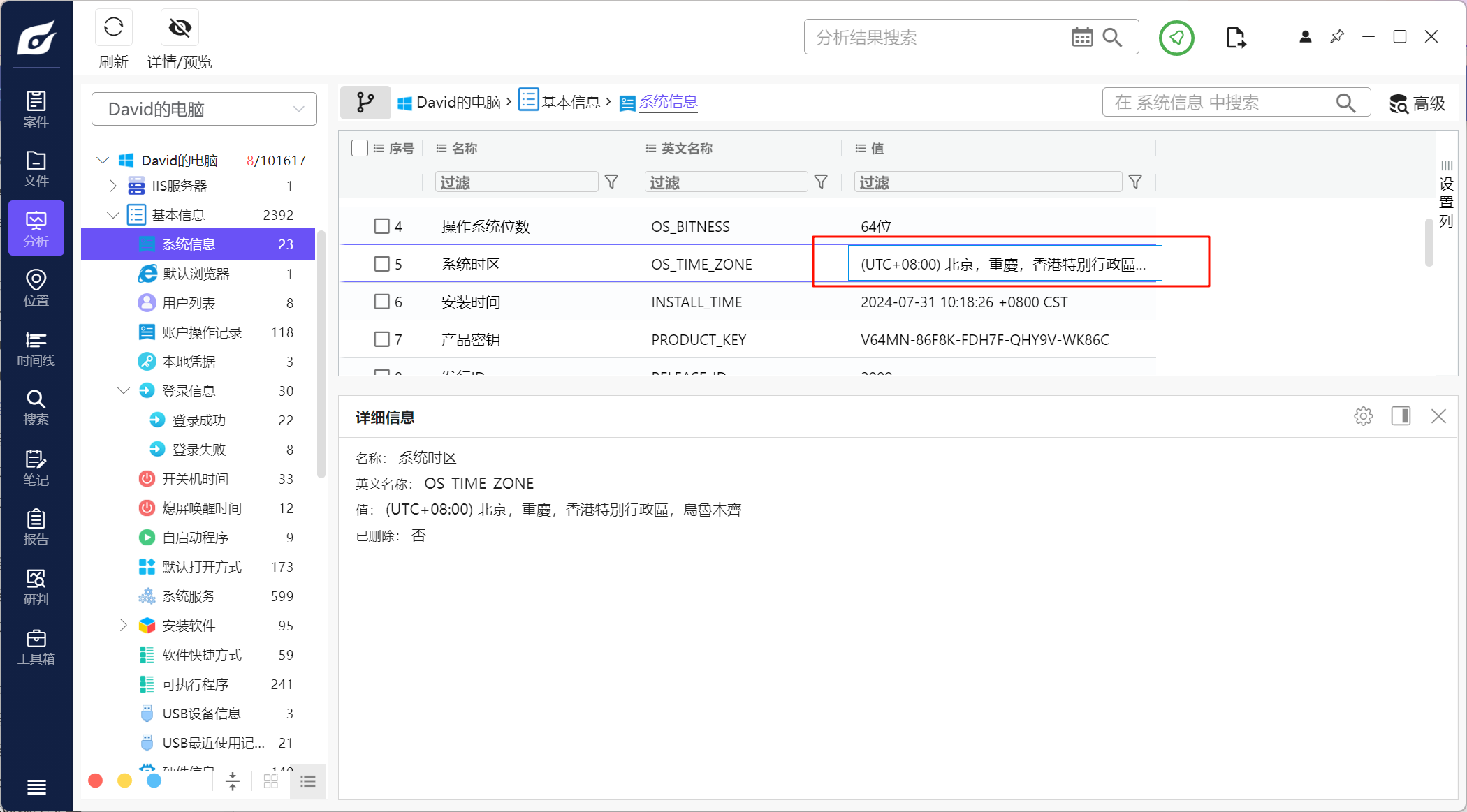

84.用户配置的时区是?

中国的时区,选择题

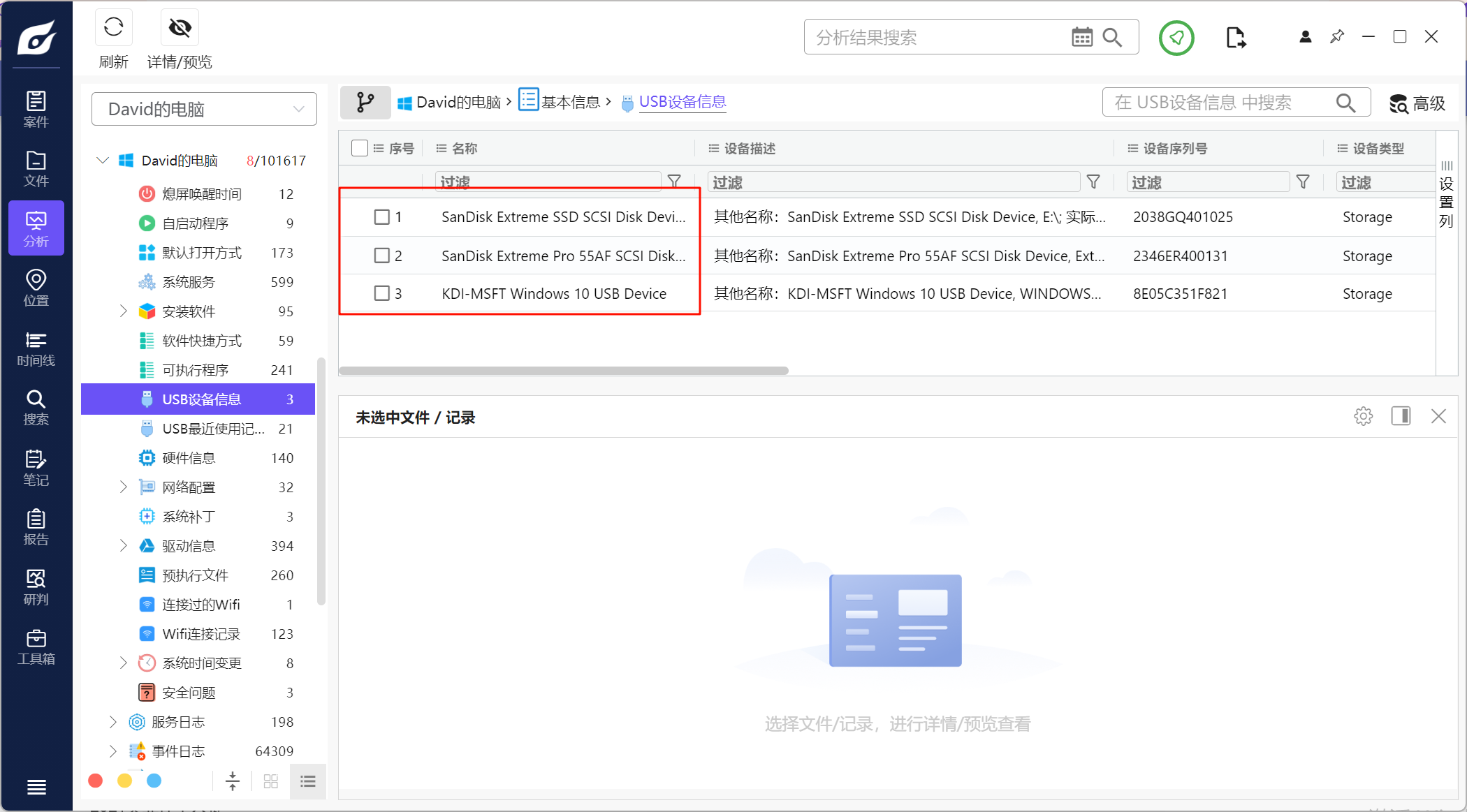

85.David 的笔记本电脑曾经连接了多少个设备?

3个

86.David 的笔记本电脑上的 Firefox 浏览器安装了哪些扩展工具?

下载记录就一个,但是如果不放心的话可以仿真起来看一下,这个确实就一个扩展,METAMASK

或者去Mozilla/Firefox/Profiles/olucne5h.default-release/extensions/看一下,这是扩展的文件储存的位置

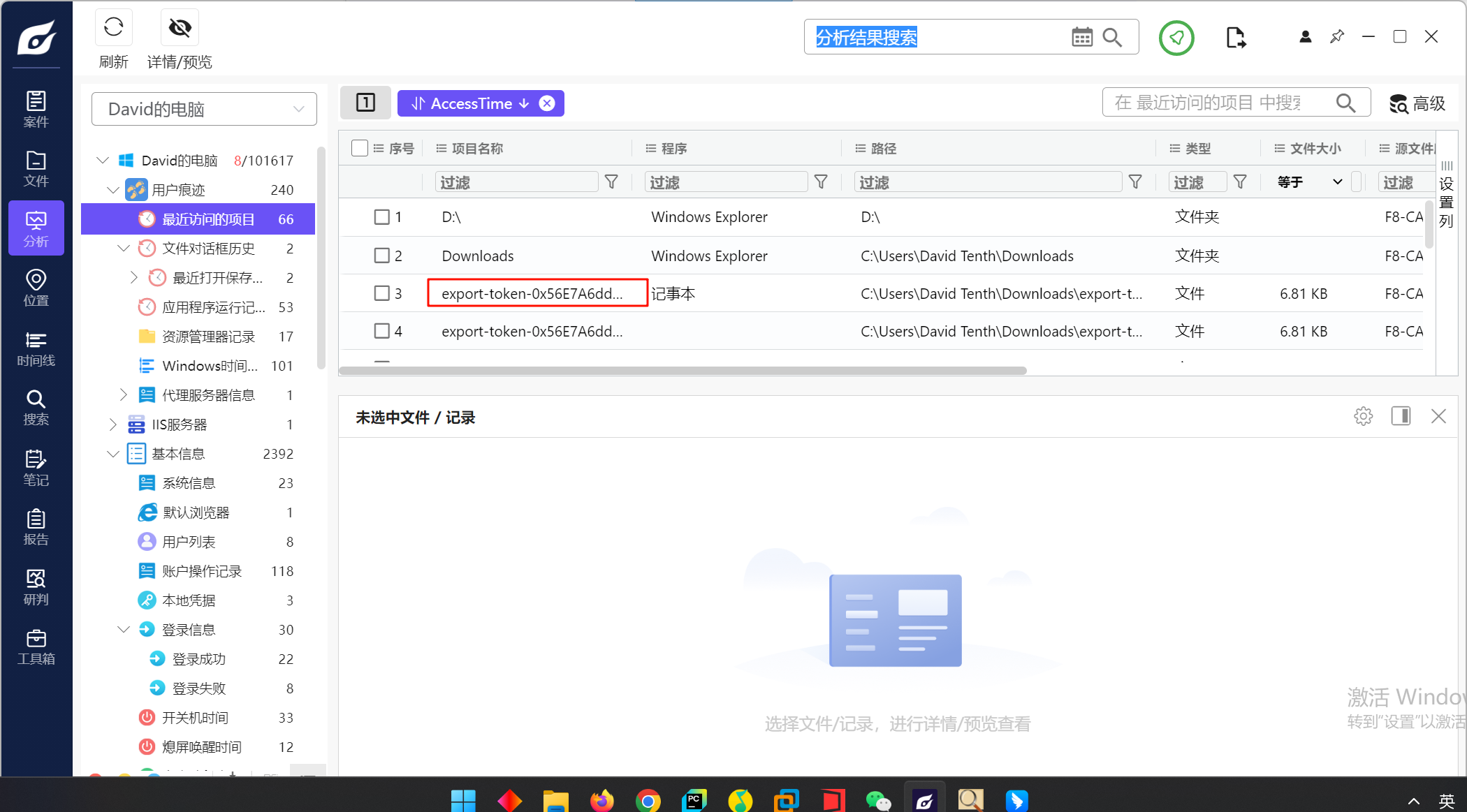

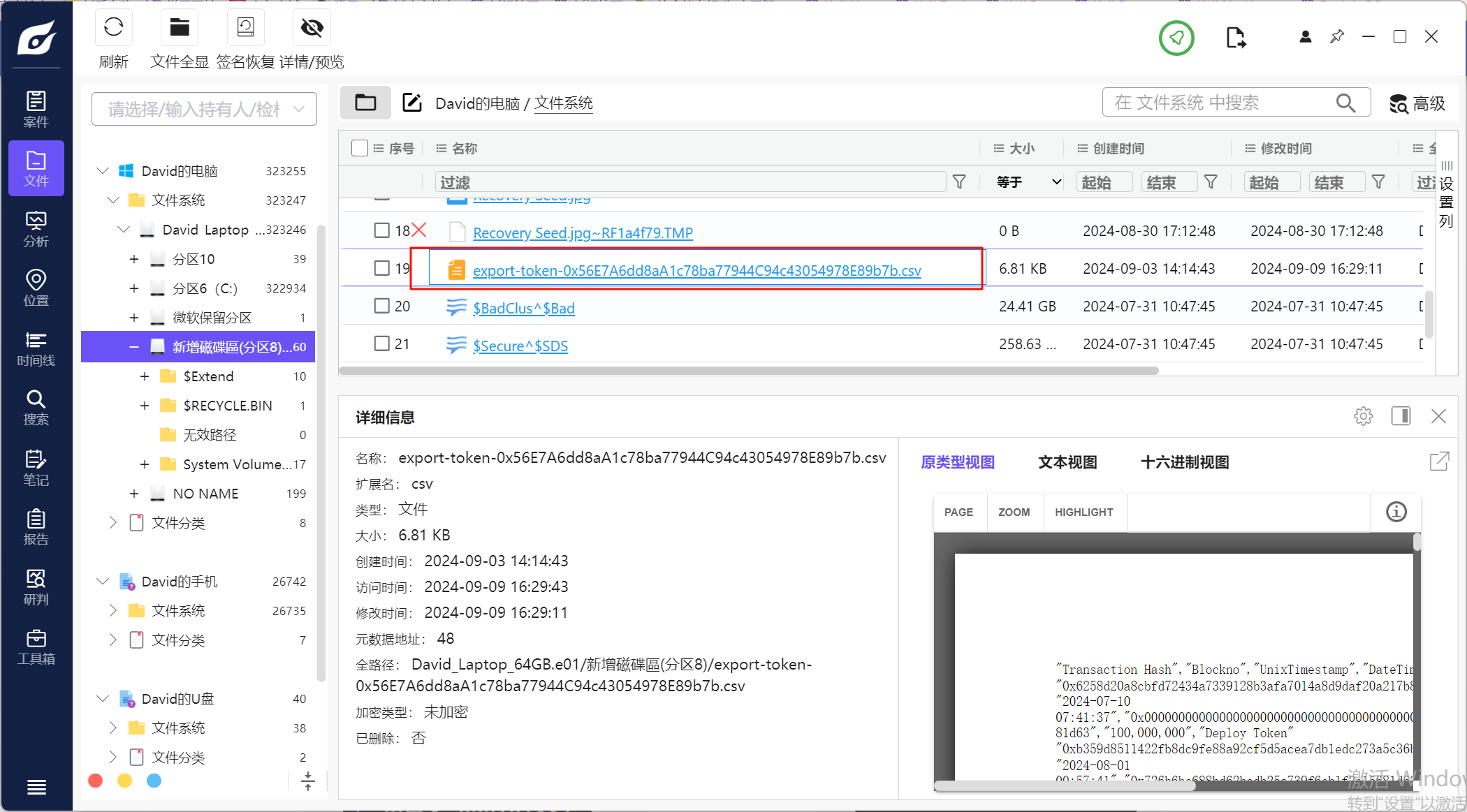

87.根据用户配置文件中的 .lnk 文件, 最后访问的文件名称是?

按照答案的话应该是export-token,但是现在火眼还能分析出最后还访问了下载文件,应该是访问export-token之后再退出文件夹的时候杯记录为访问,但是根据选项的话,还是选export-token

88.David 的笔记本电脑曾經连接了多少个不同的 WiFi?

89.承上题, 该WiFi网络的名称(SSID)是?

见上题

90.该电脑的 Windows 操作系统的安装日期是什么?

案件综合分析

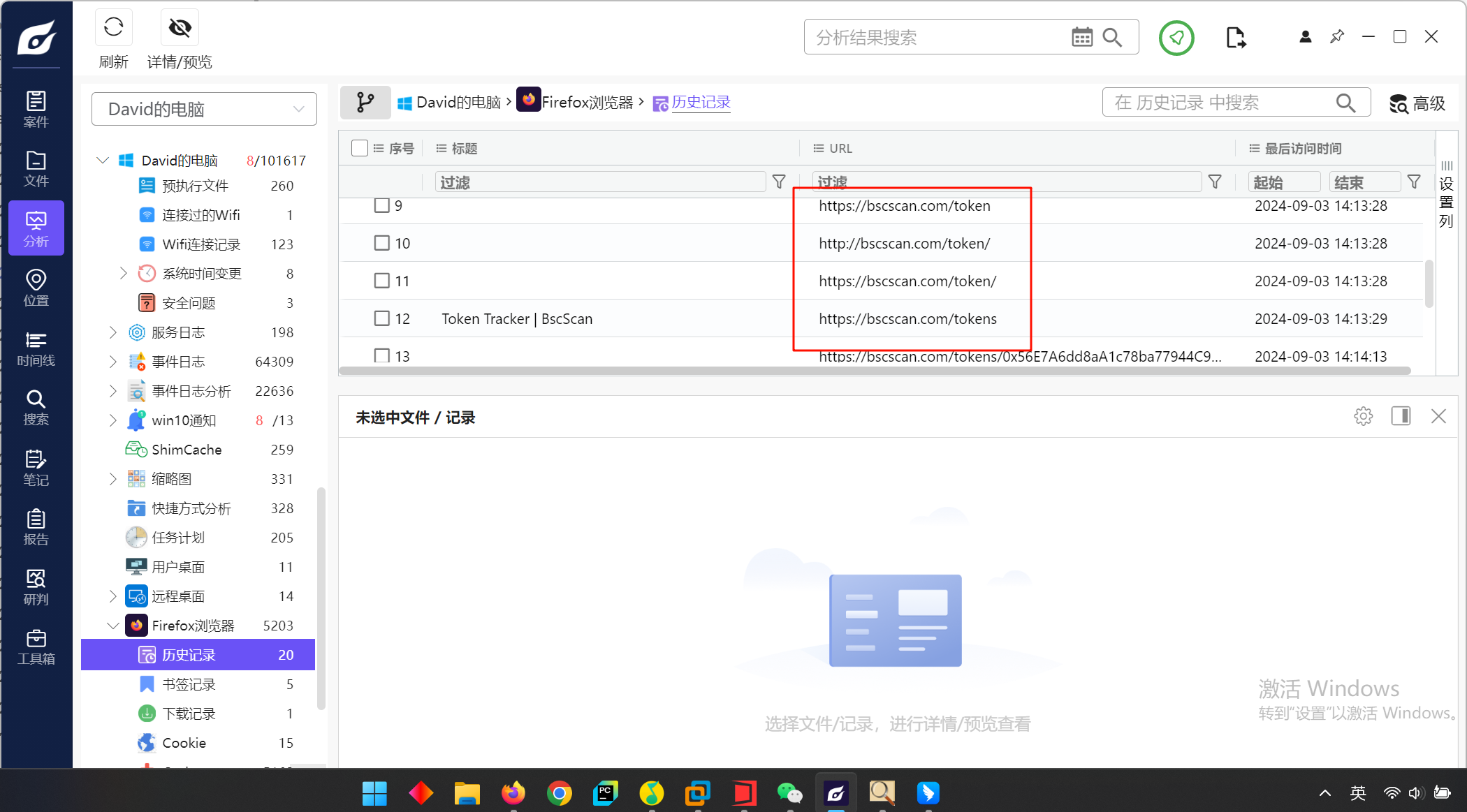

91.下列那个网站能够找到区块链 Binance Smart Chain 的交易记录?

可以从浏览器里找一下相关记录

92.Emma 用什么方法盜取 David 的 IDFC?

这个看他的聊天记录就行了

93.David 在什么日期时间发现 IDFC 被盗?

依旧看之前的聊天记录就行了,在David说他的货币被盗的时候就是

94.Emma 为什么盗取 David 的 IDFC?

前面就说了是欠债要还钱

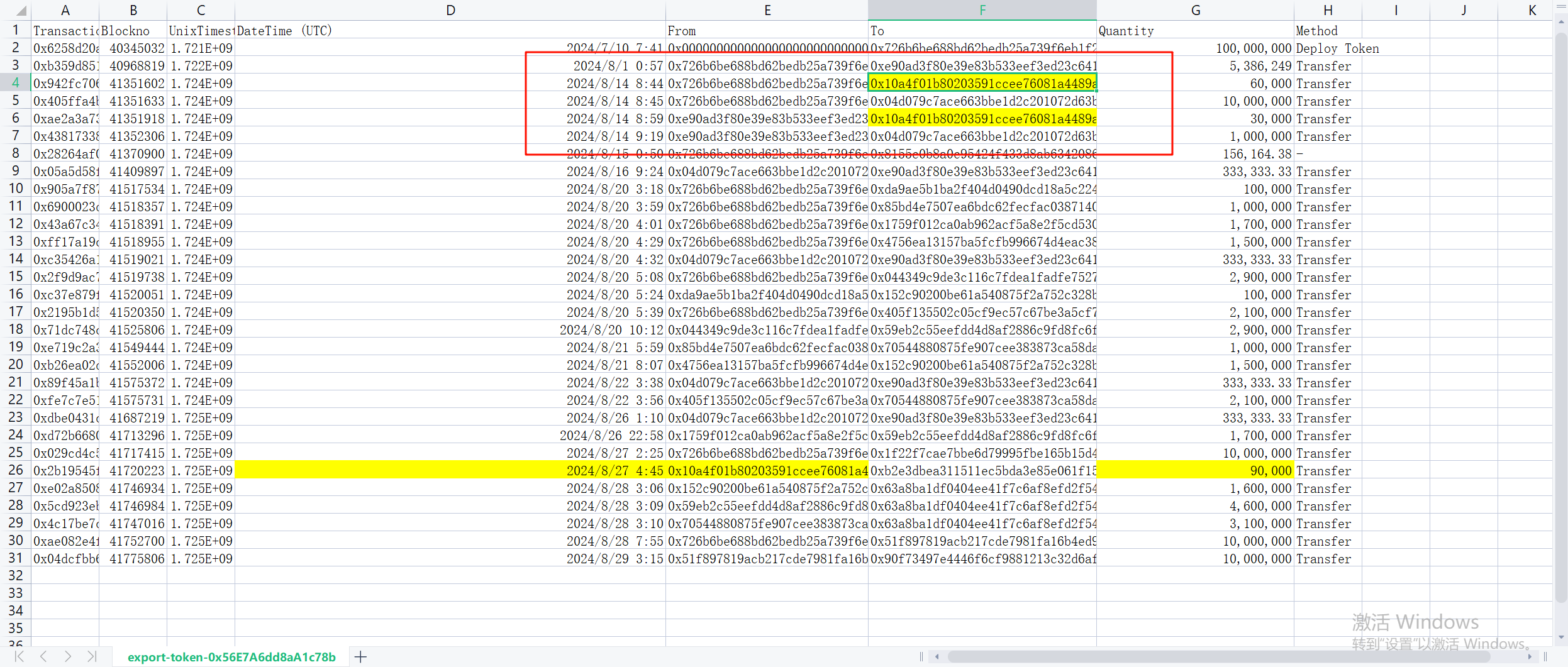

95.分析 IDFC 的交易记录, Emma 盜取了 David 虚拟货币钱包内哪个地址的 IDFC?

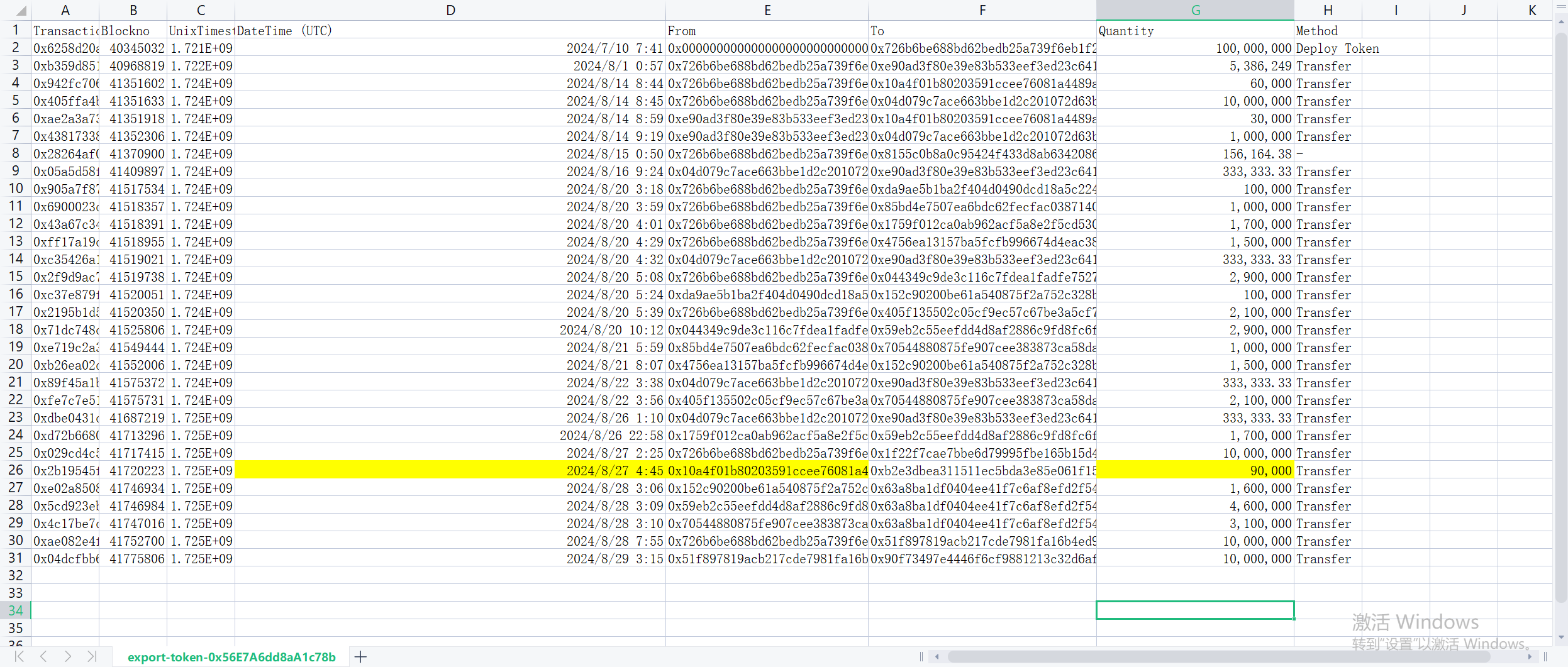

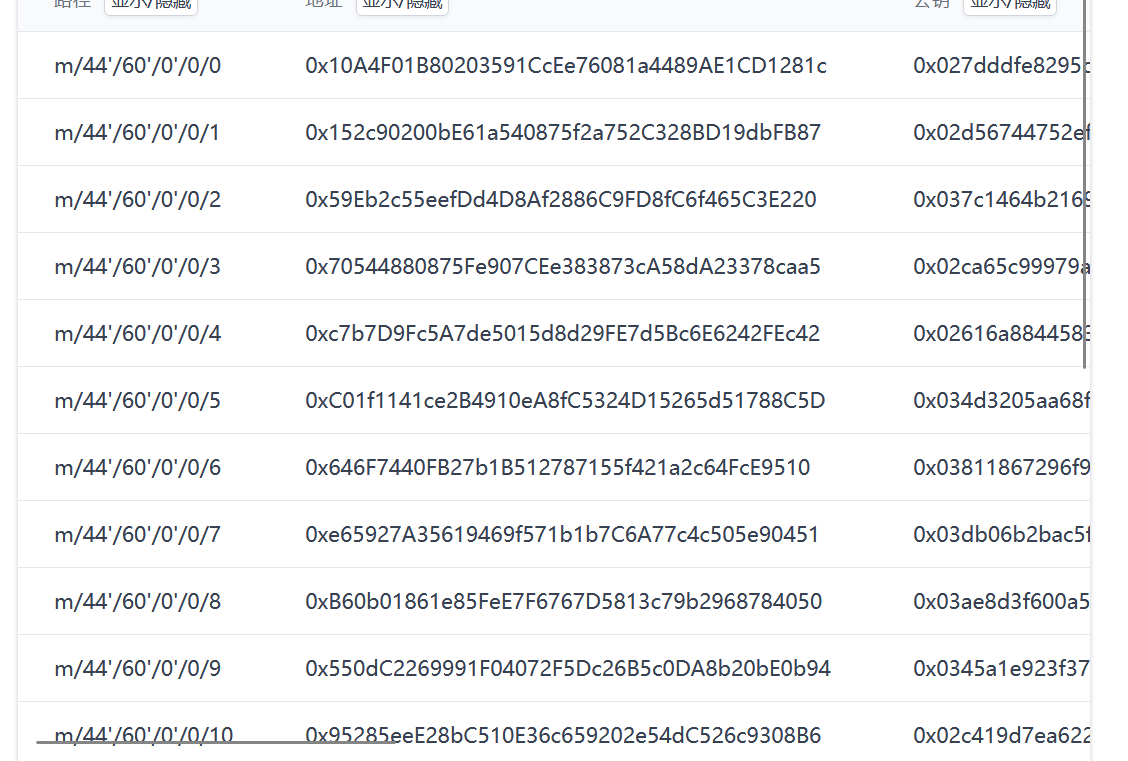

这里根据之前图片上的助记词来计算地址即可

96.Emma 总共盗取了 David 多少 IDFC?

这里先用bitlocker解密磁盘,得到里面关于虚拟币的记录文件

这里注意他的时间格式是UTC的,应该在已知的时间里减去8,这才是表格中对应的时间,所以被盗的时间应该是在8-22 10:11到8-28 01:12之间,同时对应地址,可以得到是90000

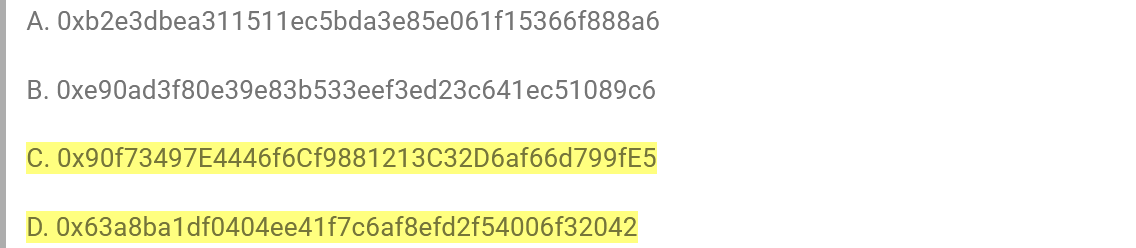

97.下列哪些地址是由相同的恢复短语(Recovery Seed)所生成?

之前恢复的地址里去找就行了,但是我没有找到本地离线可以用的助记词转换工具,找到一个

GitHub - iancoleman/bip39: A web tool for converting BIP39 mnemonic codes

但是貌似效果不怎么用,最后还是用的在线网站,求可以离线使用的转换器!!!!

98.根据 IDFC 的交易记录作分析, 总共有多少次 IDFC 交易流入地址 0x10a4f01b80203591ccee76081a4489ae1cd1281c?

直接搜表格内容就行了,2次

99.在 David 计算机的 D 盘内有一张图片, 根据图片上的信息, 找出 David 另一个虚拟货币钱包的恢复短语, 下列哪一个单词是在此恢复短语内?

这里有一张图片可以恢复出来

这里反正,找不到,但是看别人的wp写到是在内存里的,我觉得如果2小时的话,就算到这一步也想不到吧,虽然我肯定到不了这一步,不过该说不说,马处的这个字符串搜索是真的快啊

100. 在 IDFC 的交易记录中, 下列哪些地址由上述恢复短语所生成?

这里已经得到助记词了

infant fragile garlic bracket stove blade stick dove aerobic spin term educate

在转换的地址里筛选就行了

结束,实习期间陆陆续续花了快一周时间做完,感觉量还是蛮大的,但是也是为了每一步都搞明白,题目难度倒不是很大,但是有些很细的地方,比如时间格式,有些自动取证不能得到,需要手动翻数据库和文件,也有些需要配合xwf和winhex才能更快得到,工具的使用也应该更熟练,不能太局限于火眼,总归起来还是自己对这个不熟,火眼用多了手工取证生疏了……

浙公网安备 33010602011771号

浙公网安备 33010602011771号