网安——PKI及SSL协议分析

任务一:搭建CA服务器

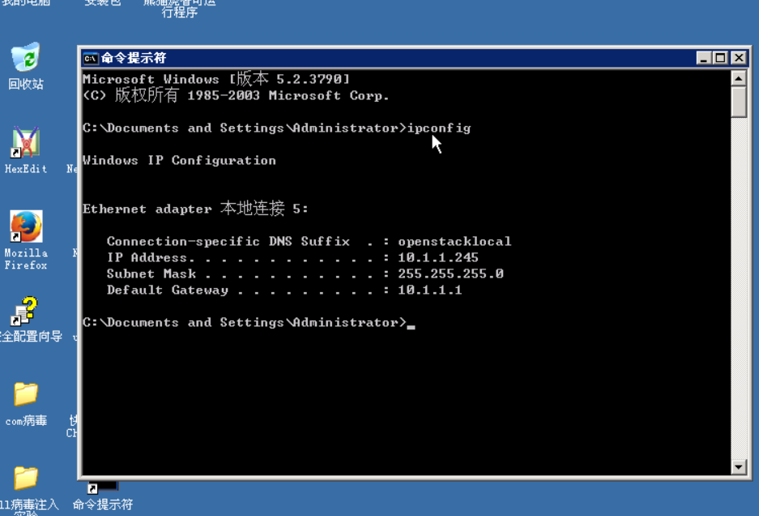

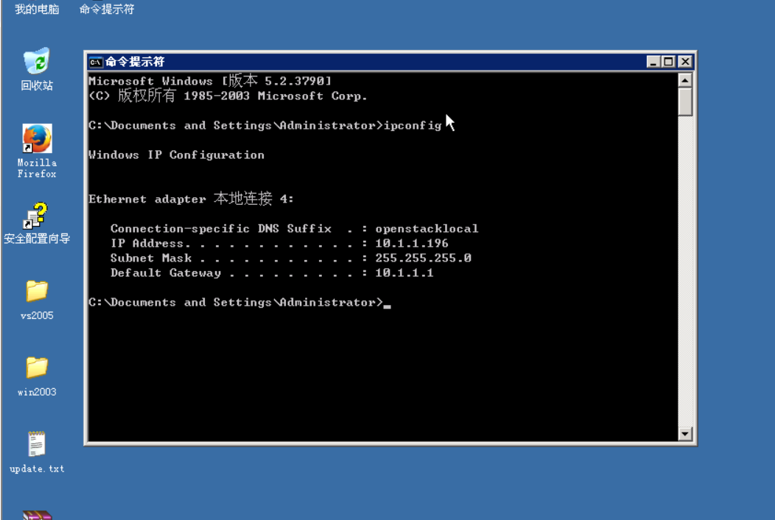

1、远程桌面方式登录到CA服务器,在CMD下查看本机IP地址:

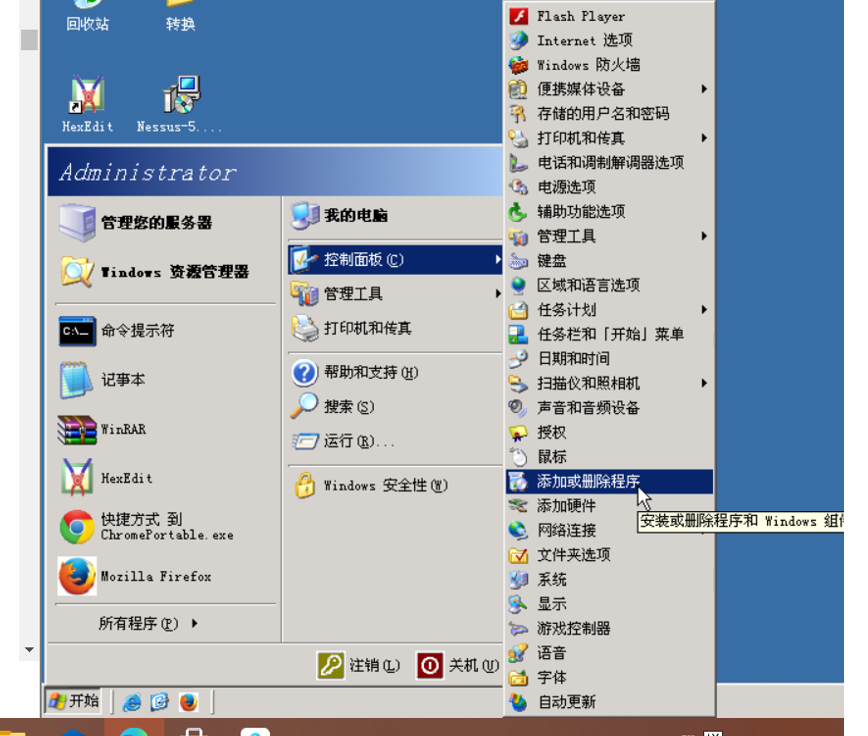

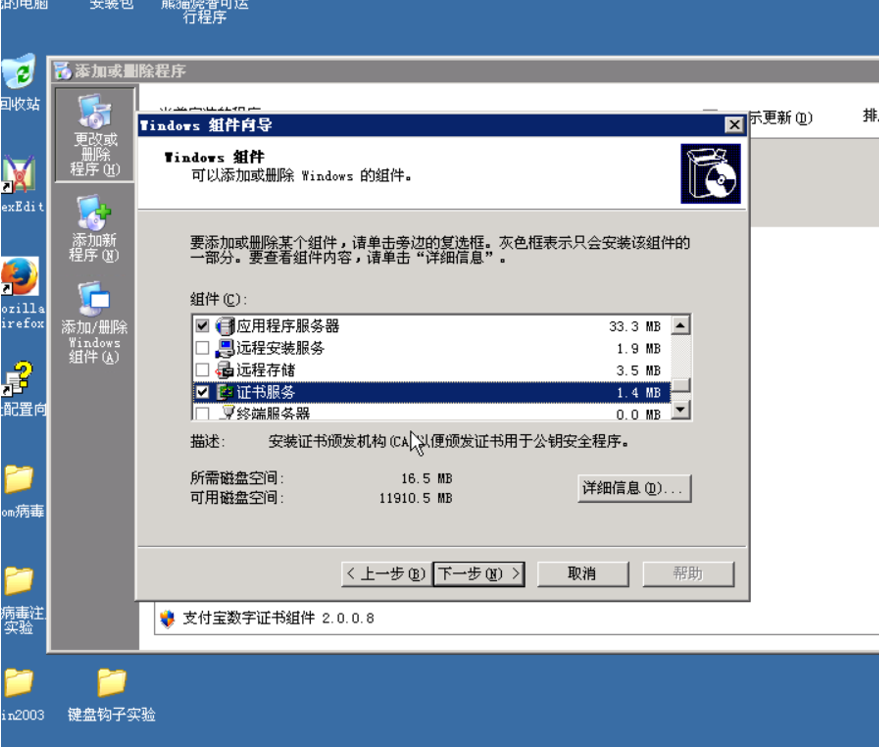

2、安装证书服务

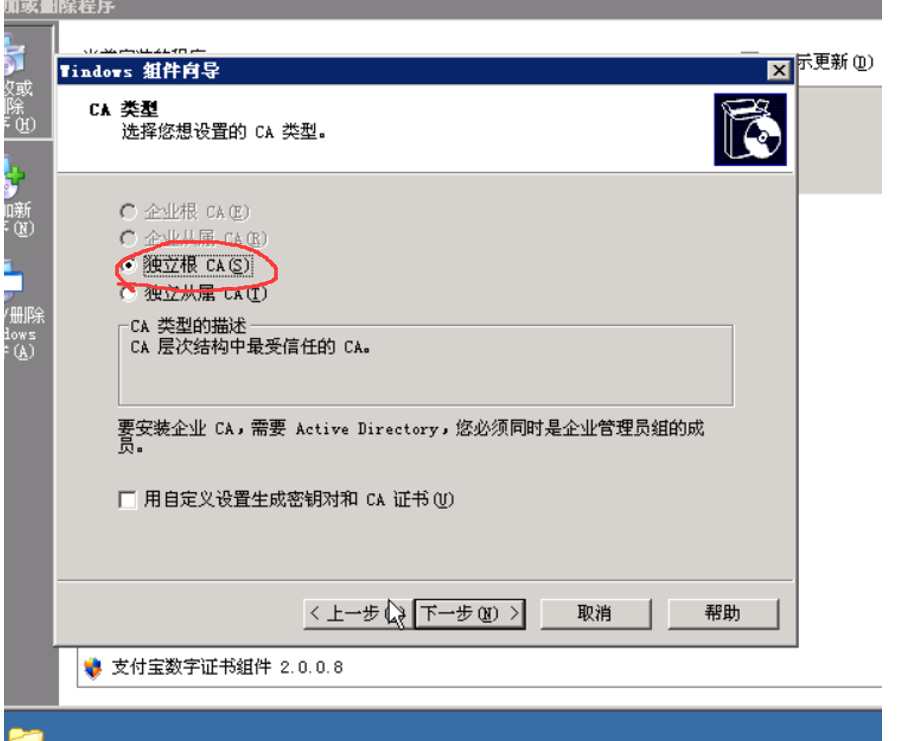

点击“确定”开始安装,在出现的对话框中选择“独立根”,继续安装过程

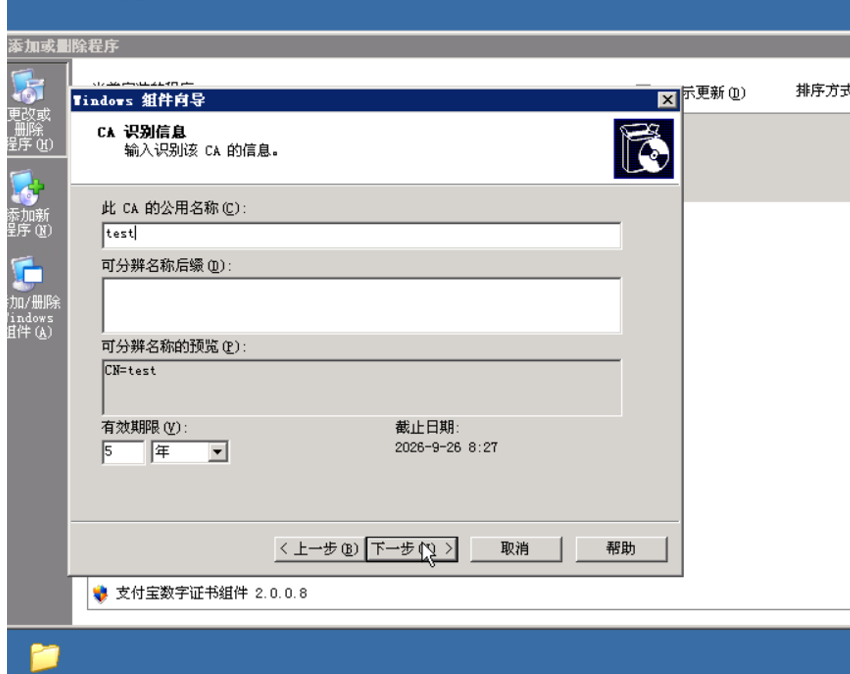

选择相关的参数,如下图:

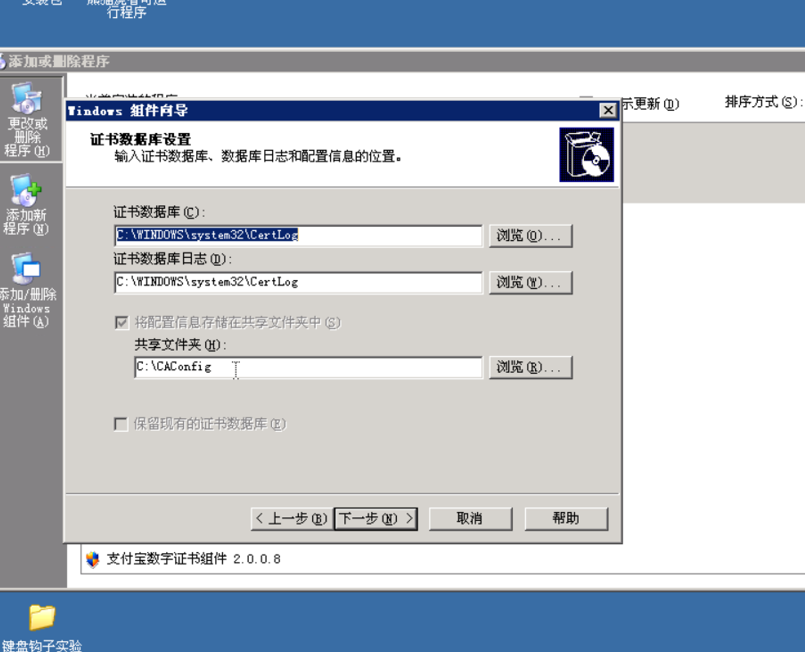

下一步后,会出现证书数据库的相关设置,不用修改,继续下一步:

单击下一步后进行安装,在安装过程中会提示“输入磁盘”,按照安装IIS的方式,单击“浏览”、找到文件,确定完成安装。

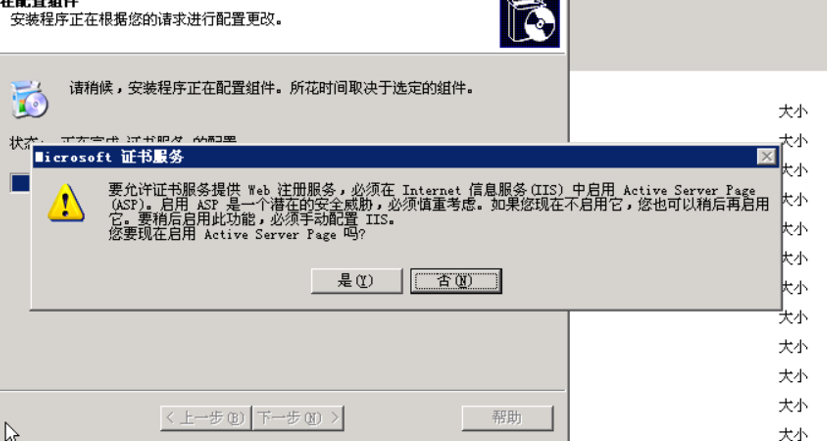

在安装完成后会提示启用Active Server Page,点击“确定”

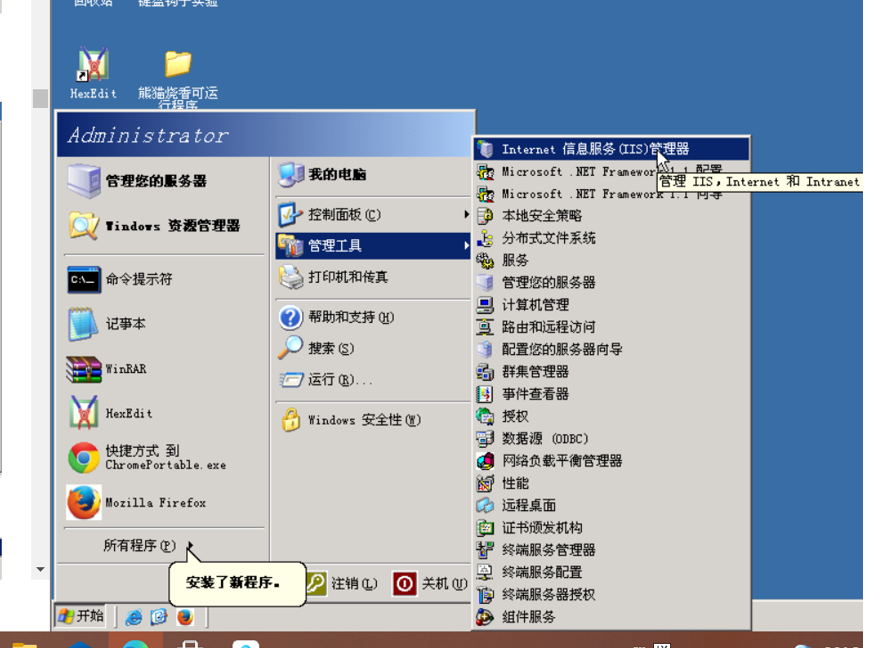

安装完成后会发现有管理工具中多了“Internet信息服务(IIS)”,找到并打开:

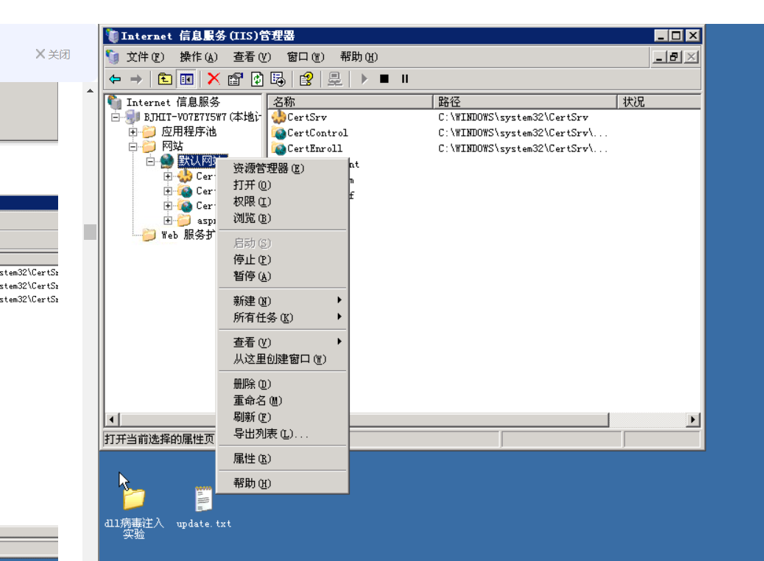

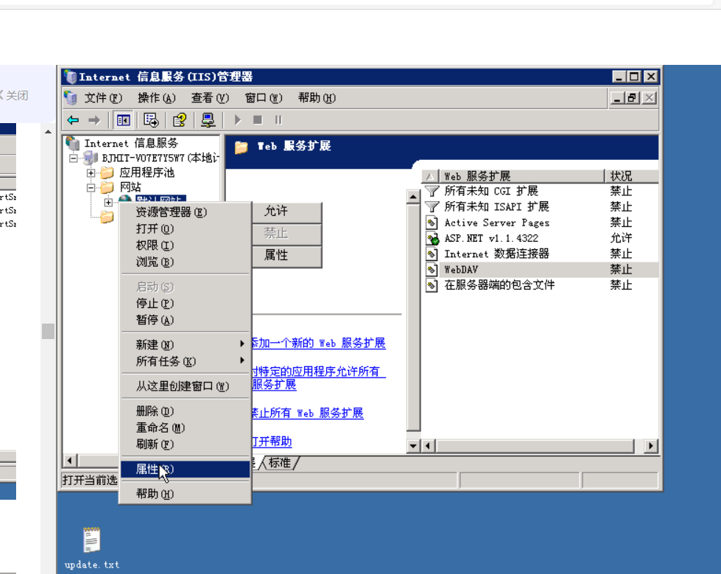

右键“默认网站”,选择“属性”:

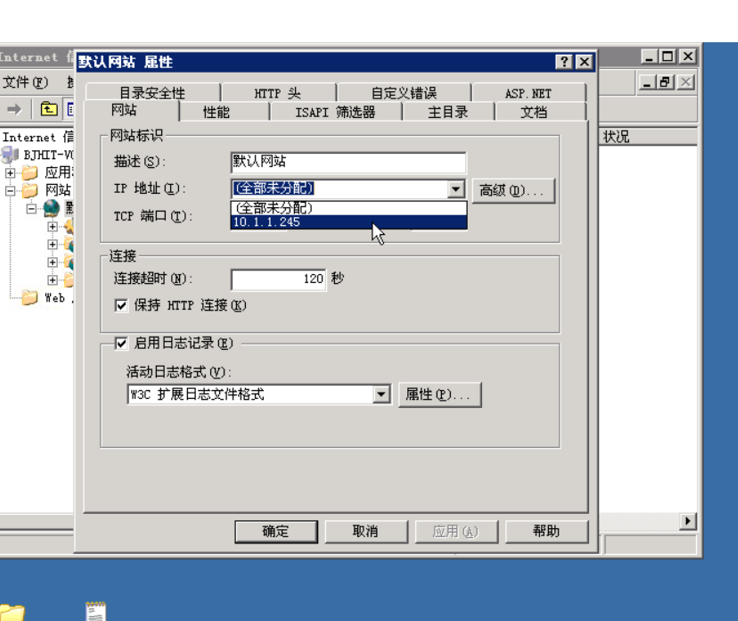

会出现如下属性对话框,在对话框中IP地址选择为本机IP

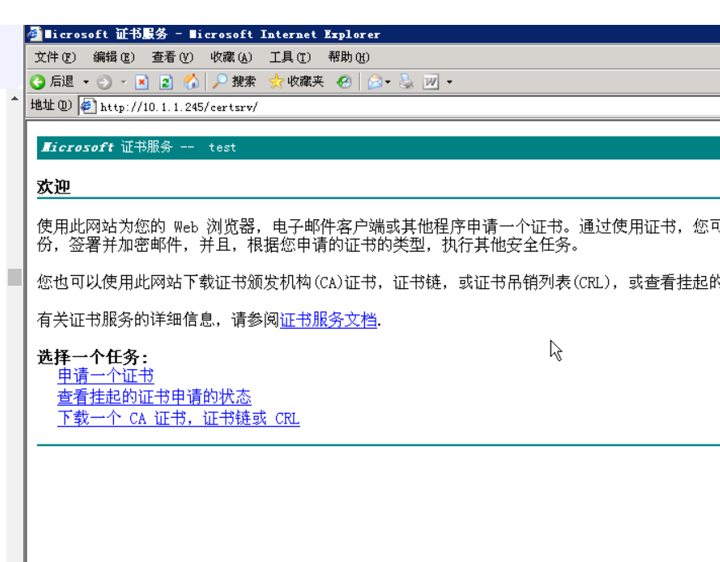

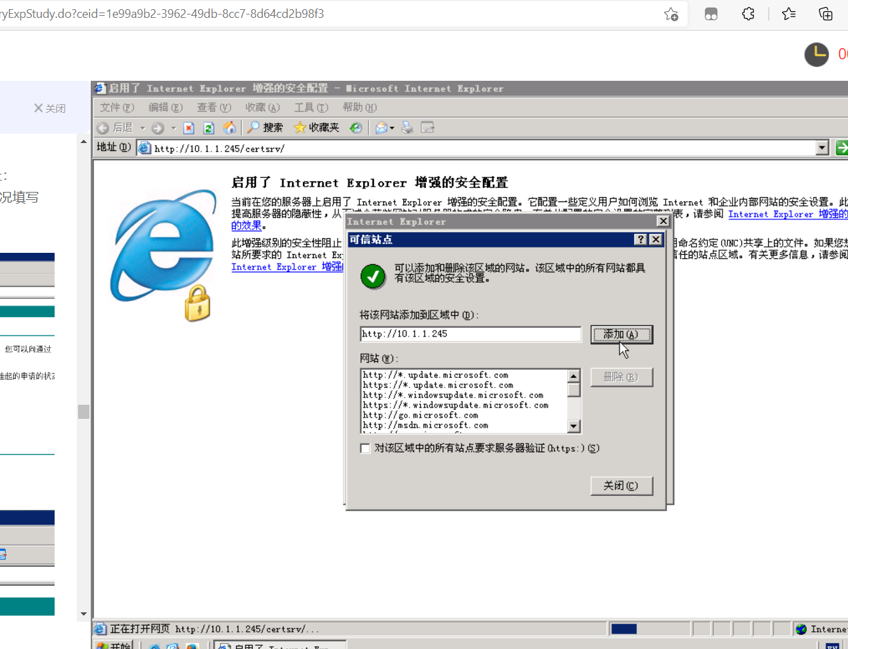

打开浏览器输入 http://10.1.1.245/certsrv/ 可以浏览证书服务器

证书服务器搭建完成。

任务二:搭建HTTPS服务器

1、证书申请

登录到要搭建https服务的“网站”主机,查看IP:

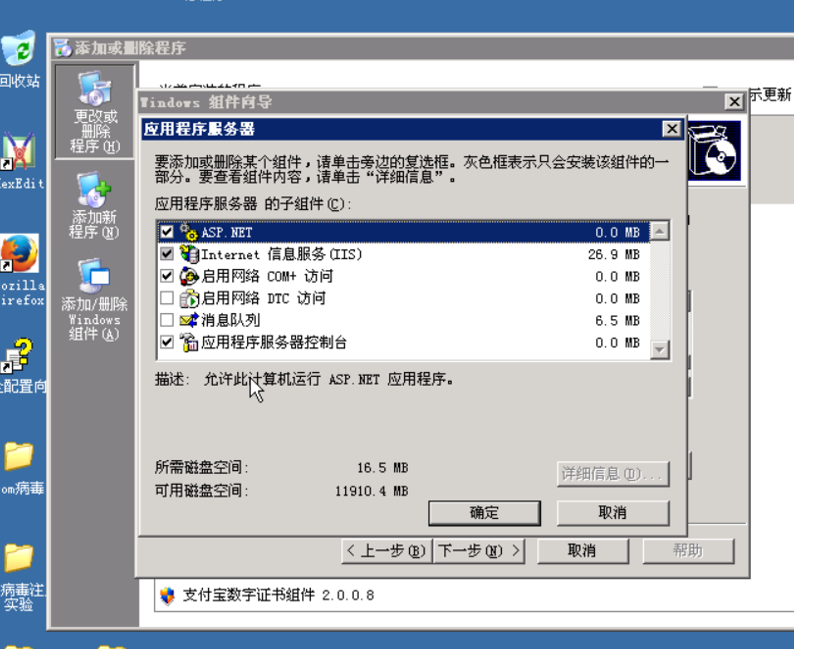

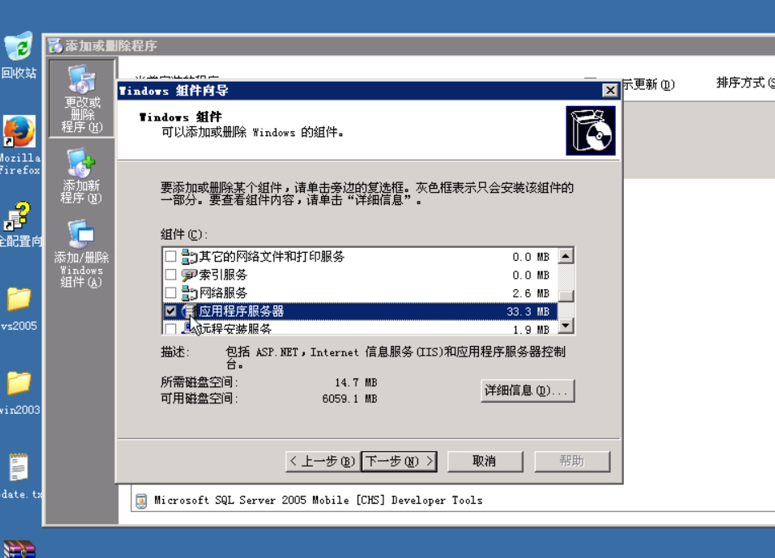

按照搭建CA服务器的方法安装IIS,区别是只选择“应用程序服务器”,如下图:

安装完成后,打开IIS,右键“默认网站”,选择“属性”:

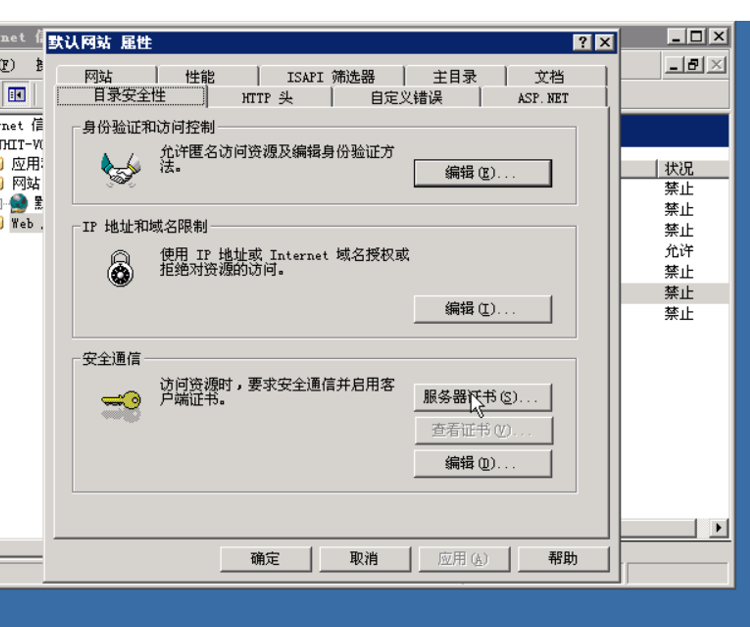

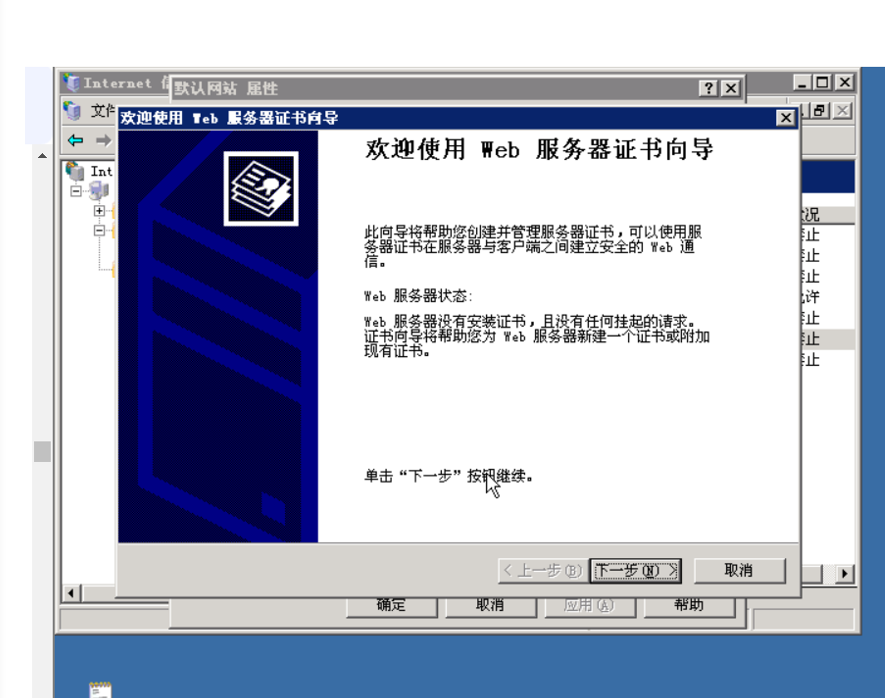

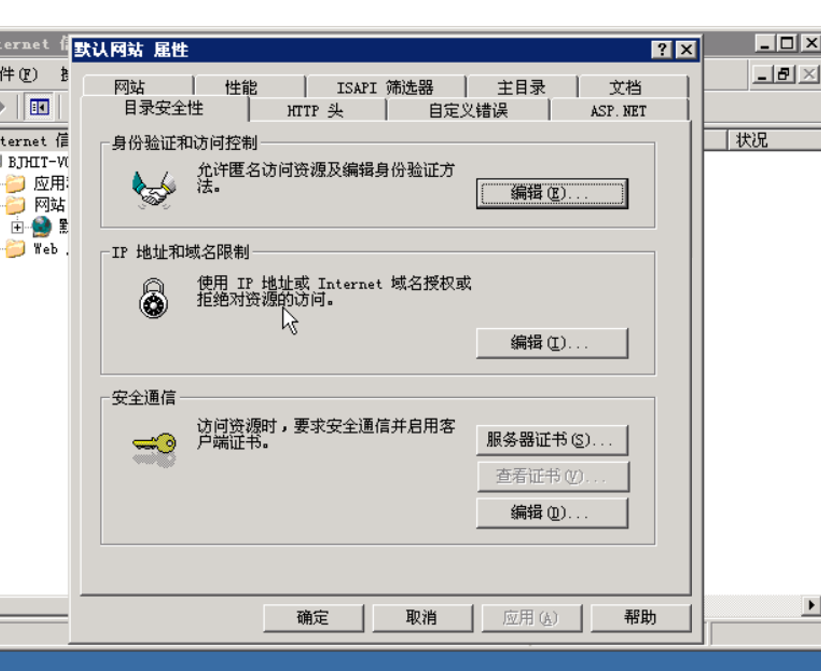

在“默认网站属性”中选择“目录安全性”标签,点击“服务器证书”:

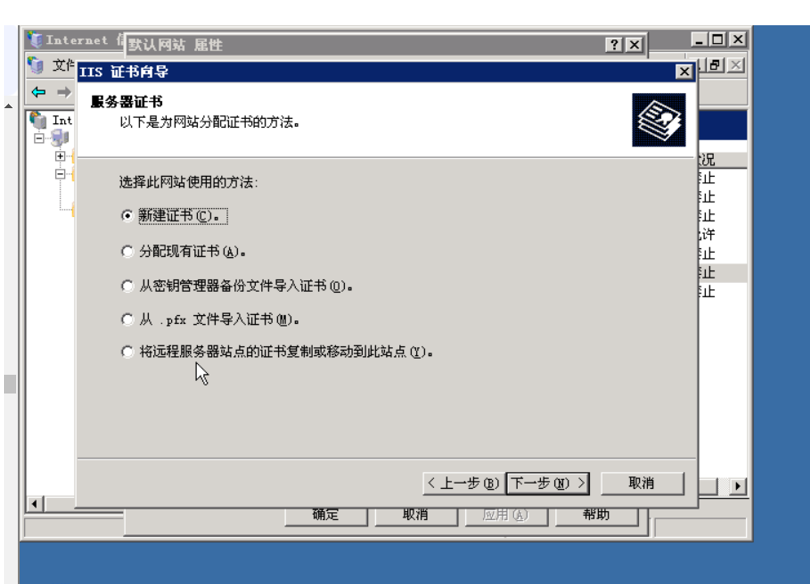

出现如下对话框,保持默认选项“新建证书”不动,继续下一步:

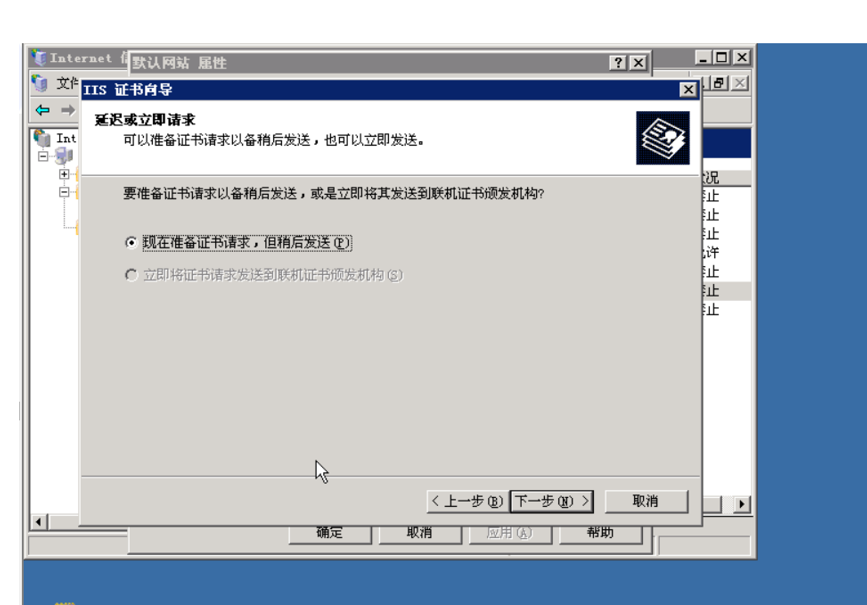

继续保持默认选项,单击下一步:

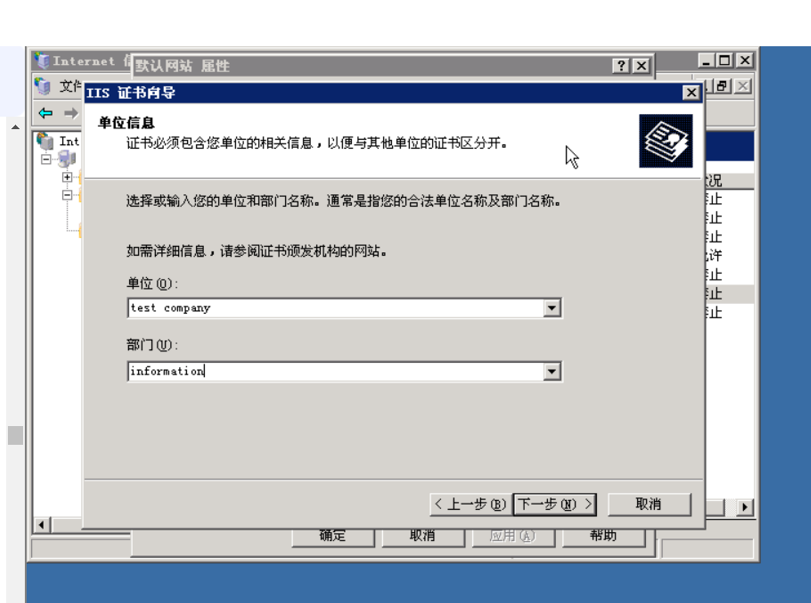

单位与部门信息:

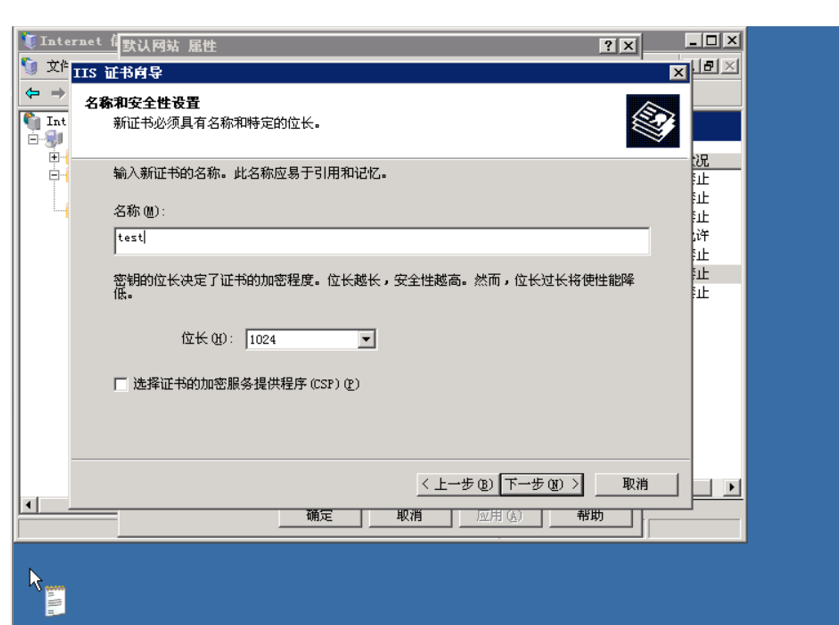

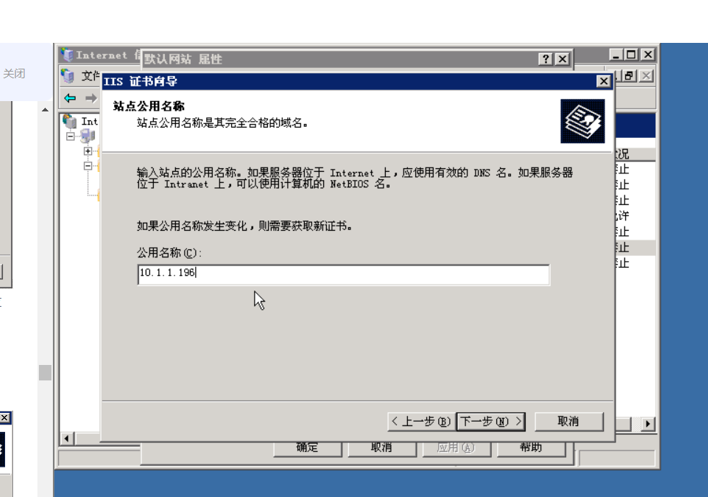

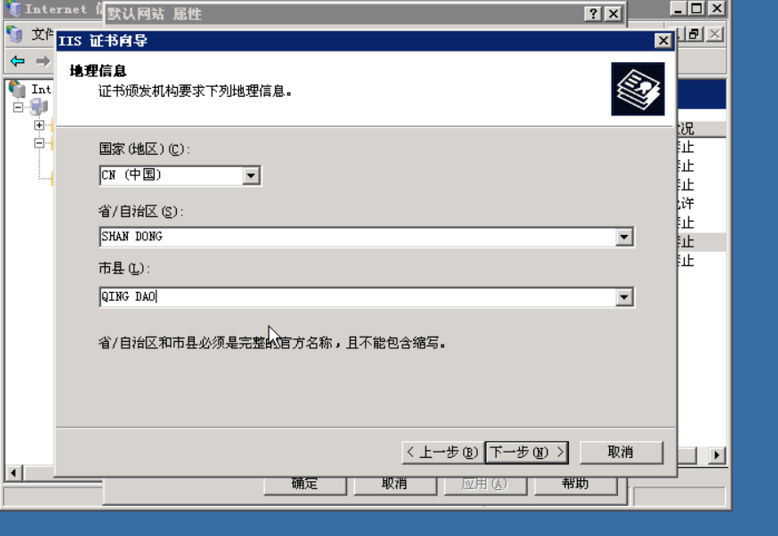

在下一步中输入证书的相关信息:

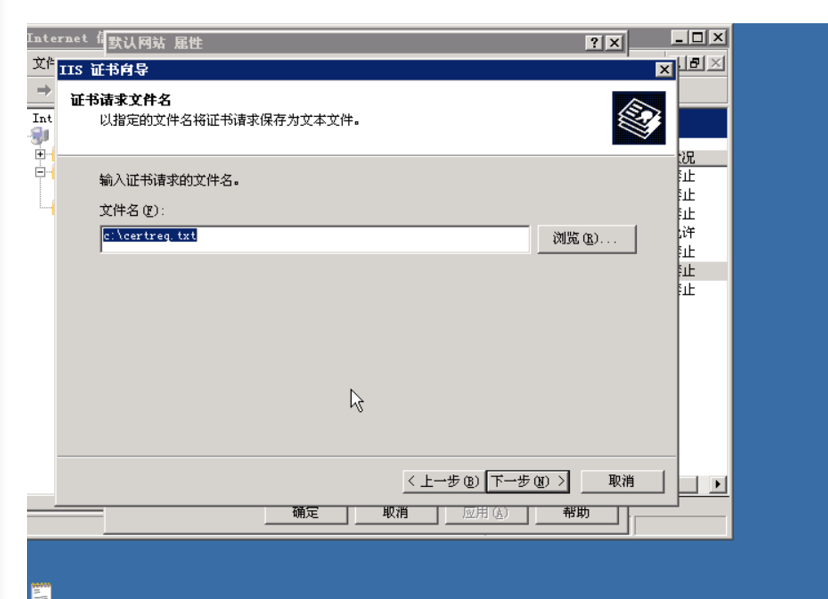

可以使用默认的文件名,但要记住存放地址:

接下来申请证书。

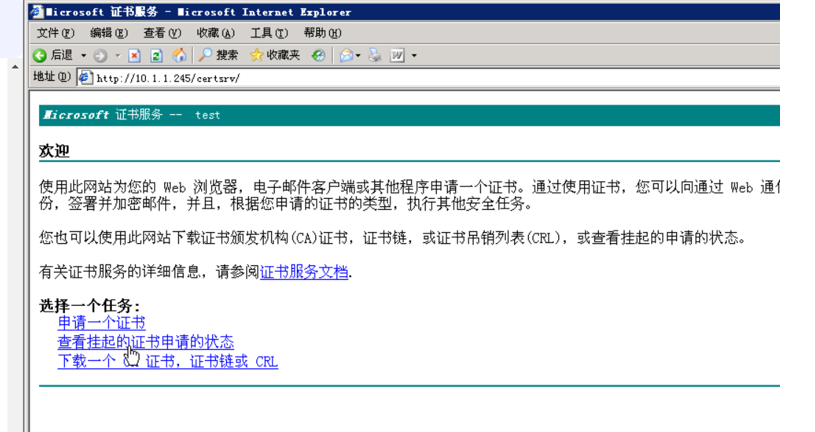

打开浏览器,输入刚才我们搭建的证书服务器地址:

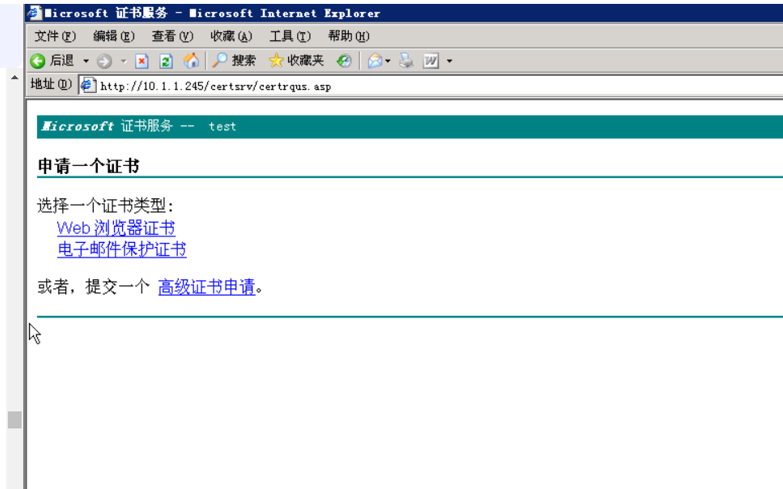

Http://10.1.1.245/certsrv/ (在实验中根据自己情况填写IP),在证书服务页面点击“申请一个证书”

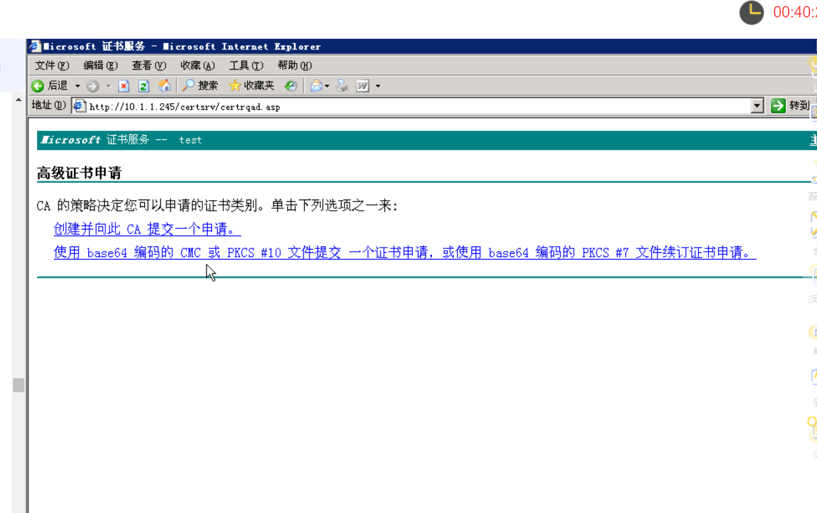

在下图的页面中点击“高级证书申请”:

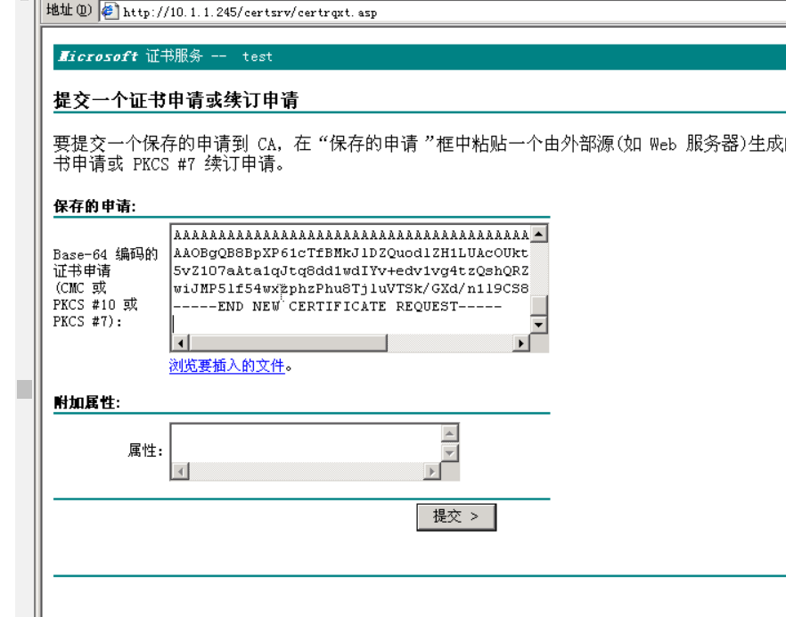

在出现的页面中选择第二个“使用base64编码的CMC……”

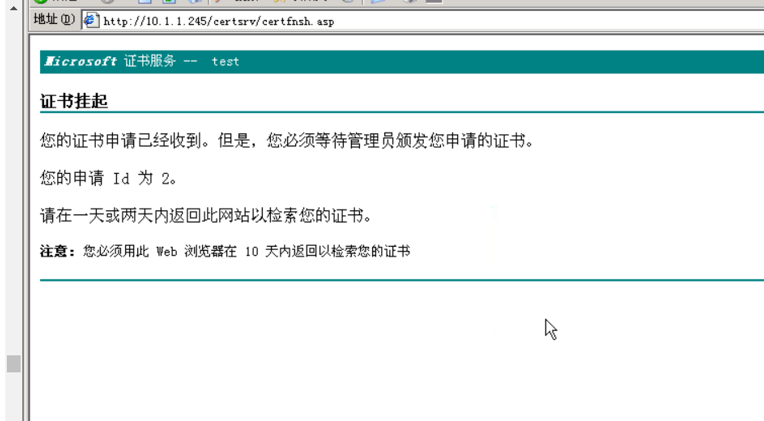

会出现等待管理员审核批准的页面。

2、证书的颁发

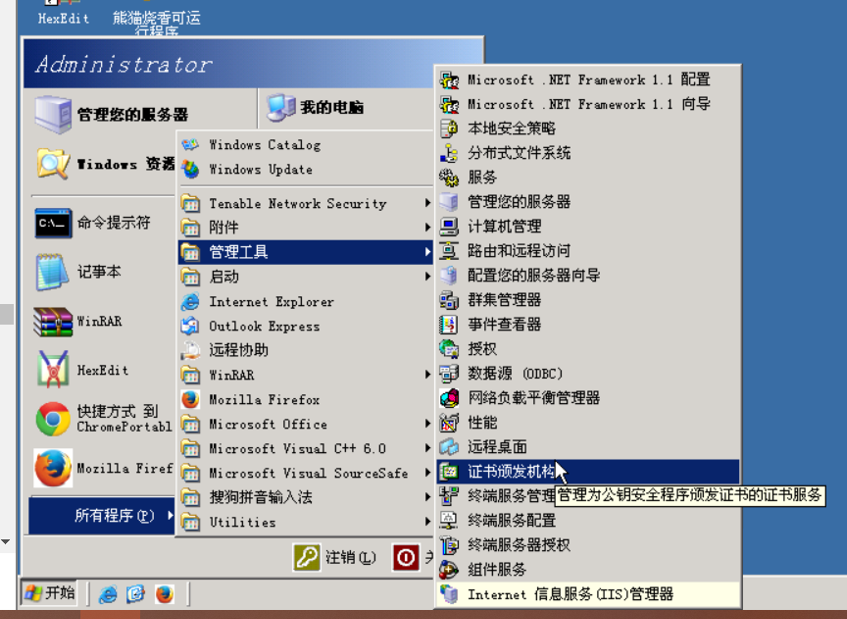

证书的颁发在证书服务器中操作,接下来的操作是证书审核员的角色,切换到CA服务器,点击“开始”>>“管理工具”>>“证书颁发机构”:

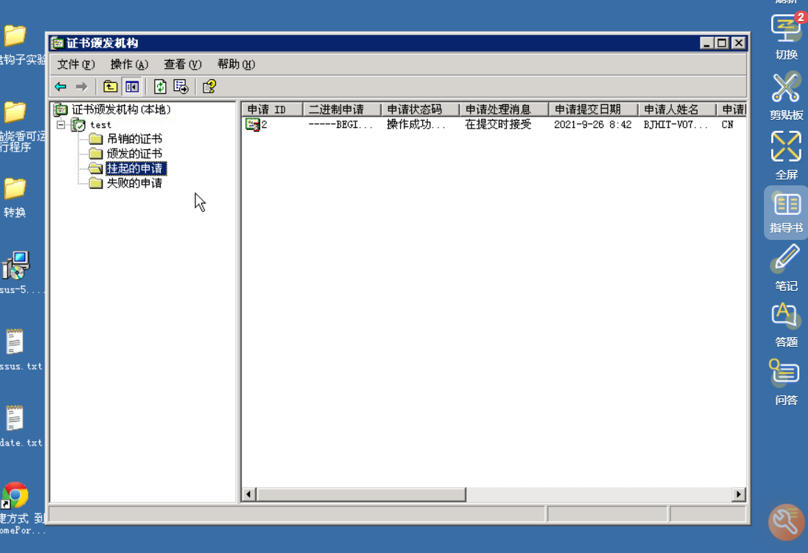

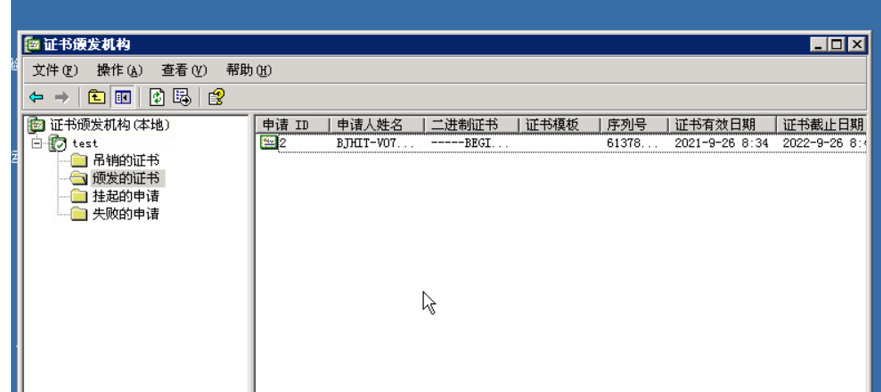

可以在挂起的申请中看到刚才我们的申请:

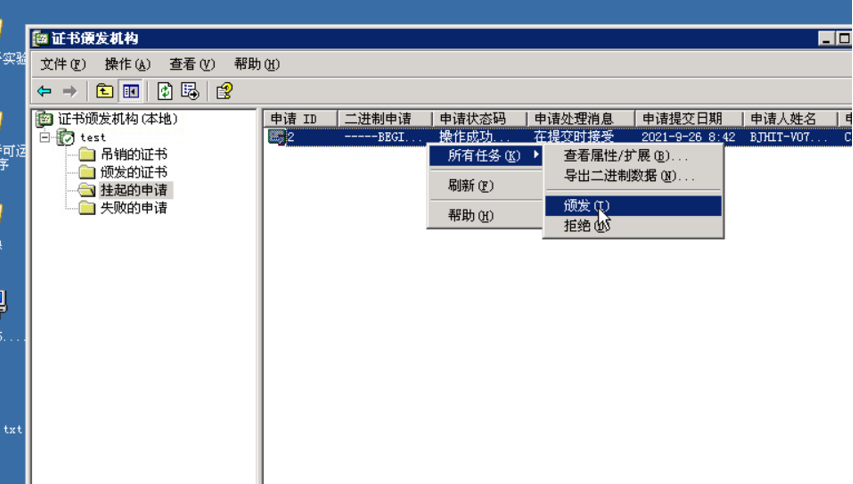

右键所有任务,选择“颁发”:

颁发后可以在“颁发的证书”中看到,如下图:

3、下载并应用证书

本操作是网站主机上。

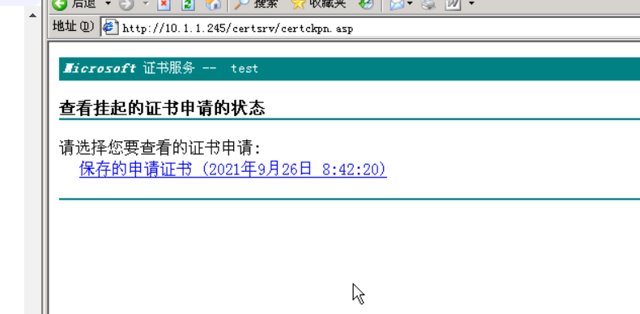

可以看到,证书已经审核通过,可以下载了:

点击“保存的申请证书”,进入到下一页面:

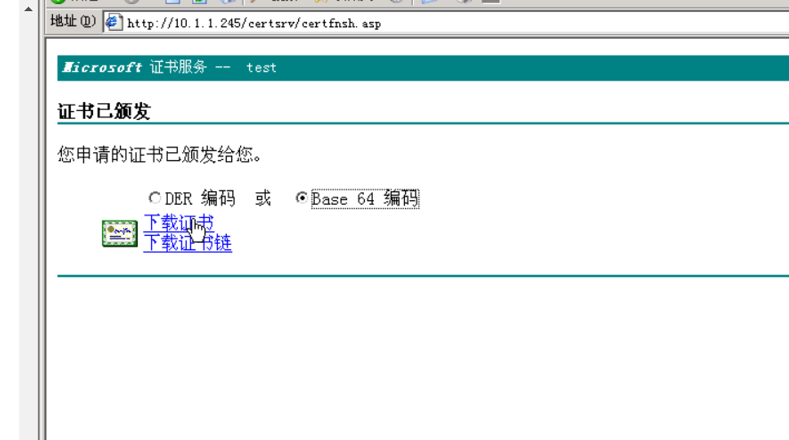

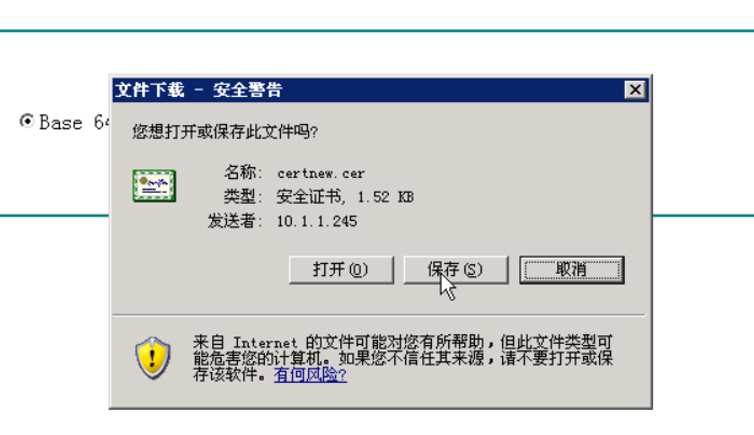

选择“Base 64编码”,并点击“下载证书”:

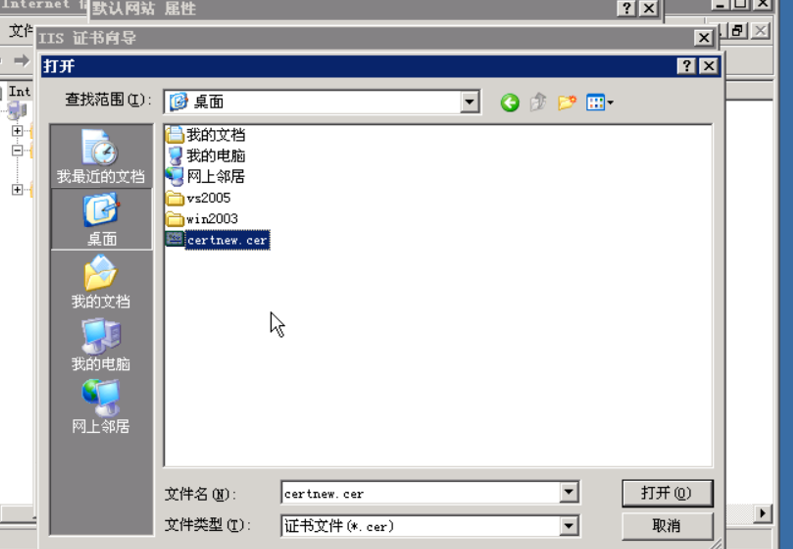

将证书保存到桌面,以便查找,可以看到桌面上的证书文件。

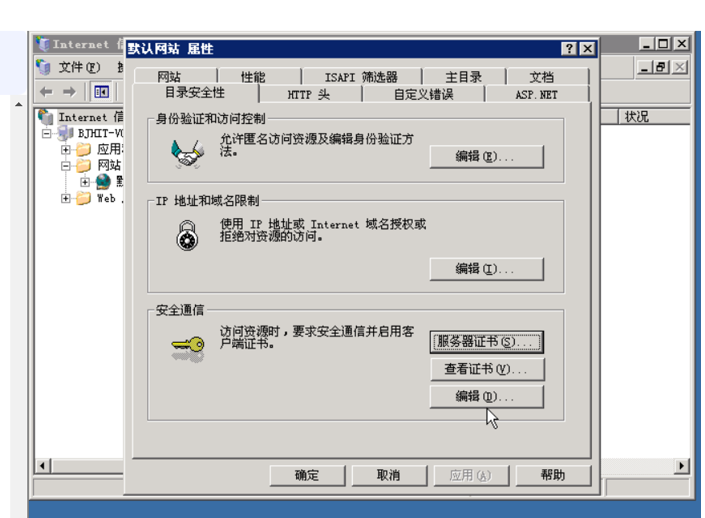

再进入到默认网站属性,选择“目录安全性”,单击“服务器证书”:

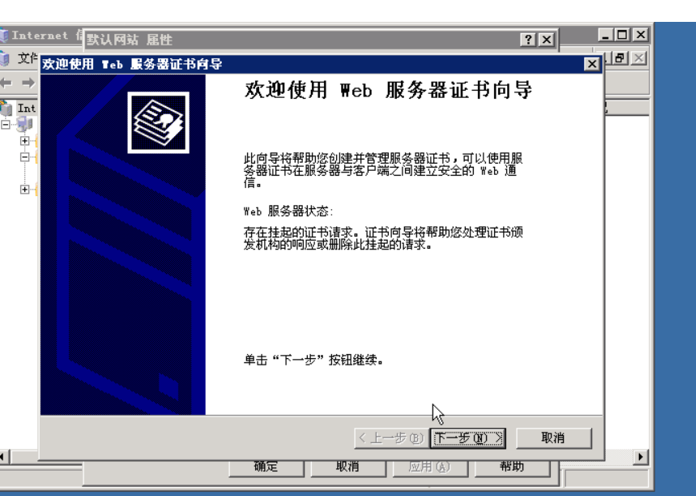

进入Web服务器证书向导,点击下一步:

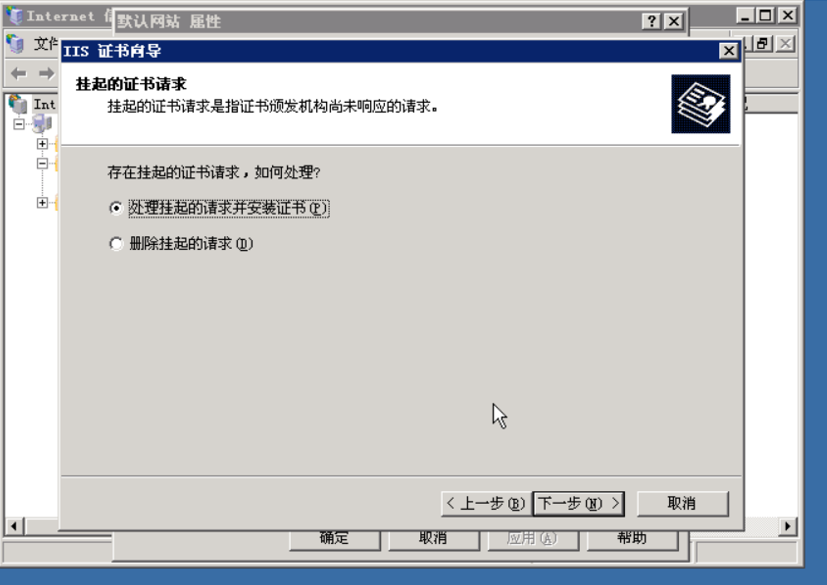

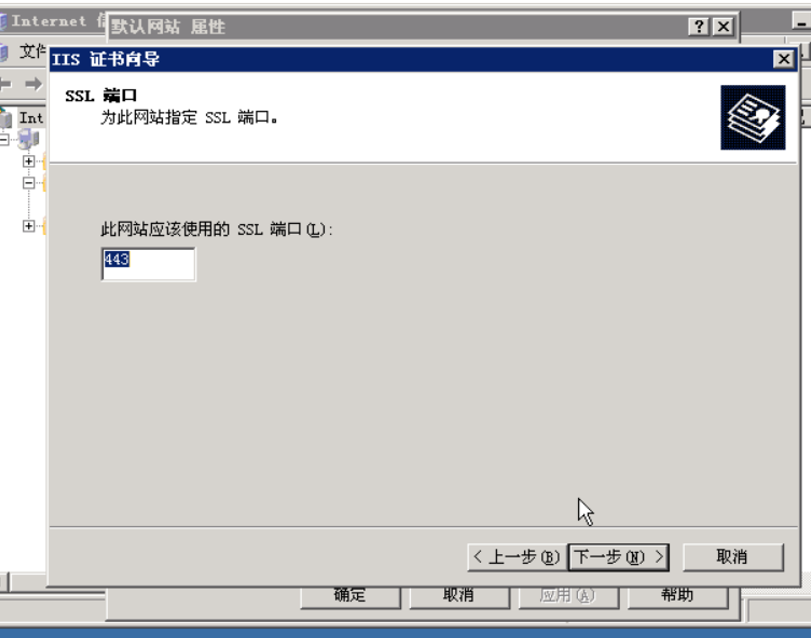

在“处理挂起请求”中选择“浏览”,选择刚才下载的证书文件,并打开,下一步,使用默认的443端口,点击下一步:

继续下一步,完成向导。

打开默认网站属性,选择“目录安全性”标签,单击“编辑”

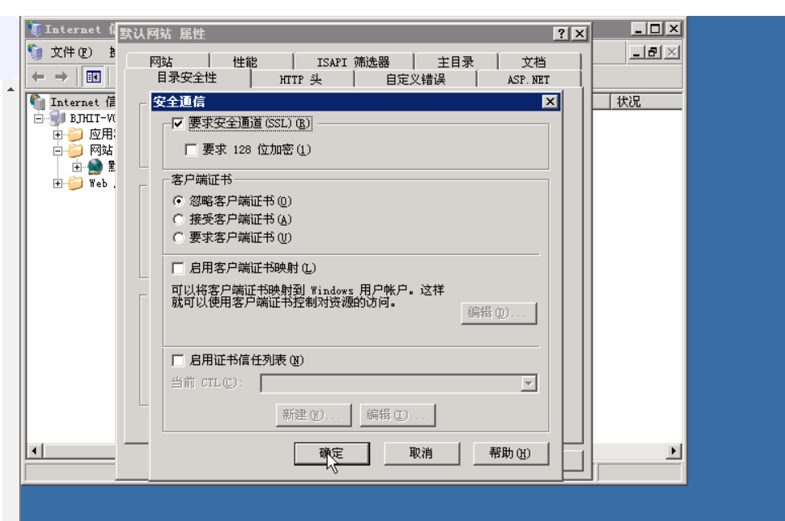

选择“要求安全通道”,确定:

任务三:访问HTTPS服务器

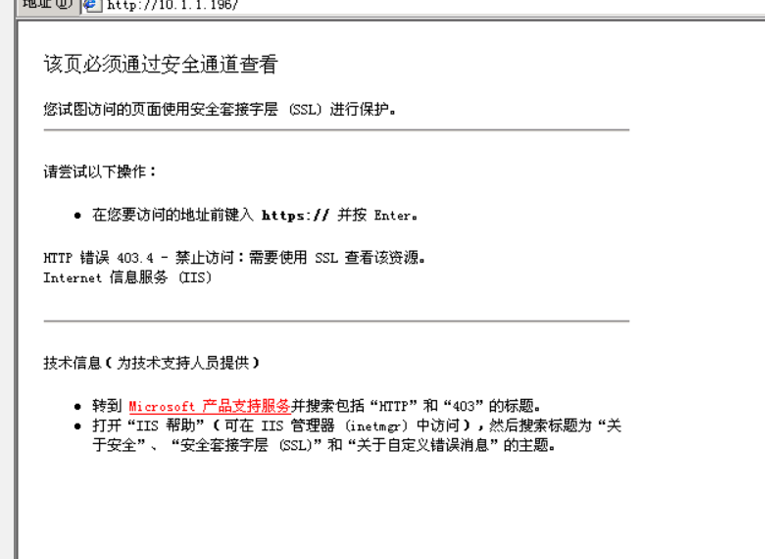

在“CA服务器”中打开已经申请了HTTPS服务的网站:

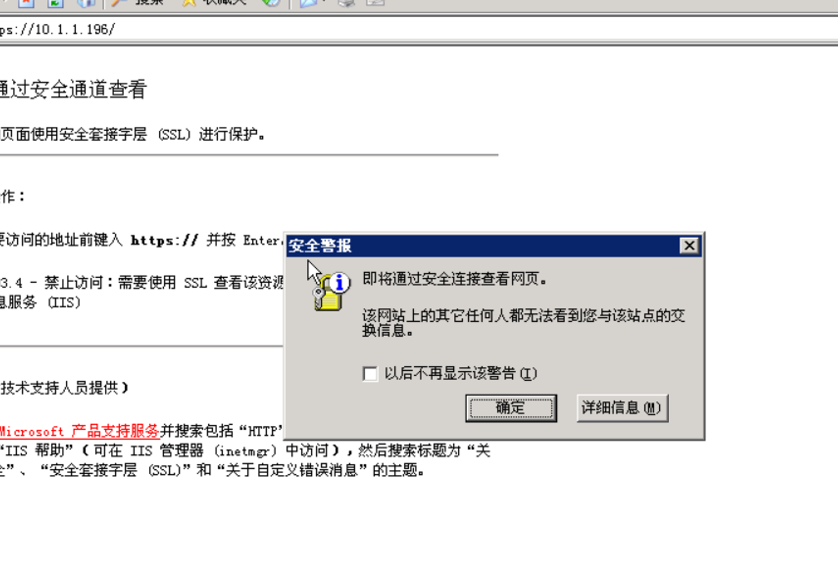

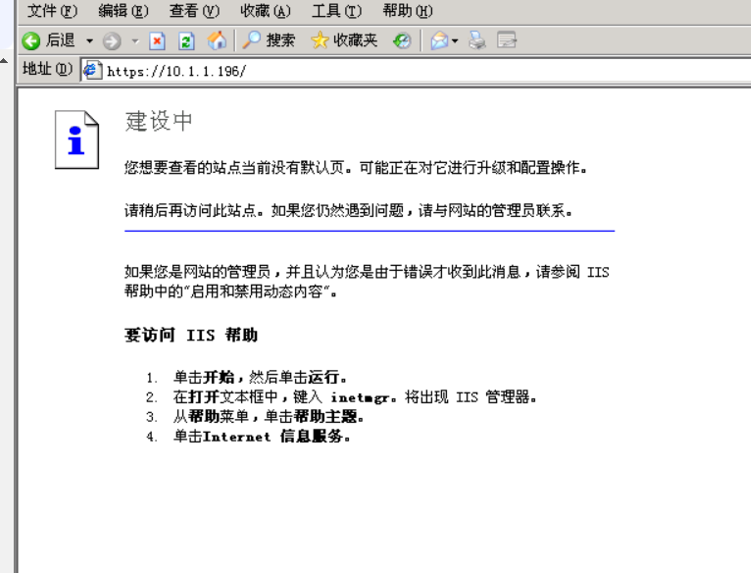

输入https://10.1.1.196 (按照实际情况),会出现一个证书安全问题的确认,单击“是”,进行浏览:

可以看到能够通过HTTPS协议浏览。

分析与思考

1.通过本实验,论述本实验中有哪些角色?他们的任务分别是什么?

主机:申请所需要的证书

CA服务器:证书库,使用证书的网站,CA,证书审核员,负责颁发证书

2.对数据包进行分析,比较使用HTTP和HTTPS有什么不同?

- HTTP 明文传输,数据都是未加密的,安全性较差,HTTPS(SSL+HTTP) 数据传输过程是加密的,安全性较好。

- 使用 HTTPS 协议需要到 CA(Certificate Authority,数字证书认证机构) 申请证书,一般免费证书较少,因而需要一定费用。证书颁发机构如:Symantec、Comodo、GoDaddy 和 GlobalSign 等。

- HTTP 页面响应速度比 HTTPS 快,主要是因为 HTTP 使用 TCP 三次握手建立连接,客户端和服务器需要交换 3 个包,而 HTTPS除了 TCP 的三个包,还要加上 ssl 握手需要的 9 个包,所以一共是 12 个包。

- http 和 https 使用的是完全不同的连接方式,用的端口也不一样,前者是 80,后者是 443。

- HTTPS 其实就是建构在 SSL/TLS 之上的 HTTP 协议,所以,要比较 HTTPS 比 HTTP 要更耗费服务器资源。

3.实验中我们是自己给自己签发证书,而且名称单位完全可以随意编造,同学可以尝试伪造别人的自签名证书,看看有什么反应。浏览器会不会识别出来。

最新版浏览器改变了证书中域名读取规则,老版浏览器读取证书中的域名是从证书字段“使用者”中的CN字段读取域名在与网址匹配,匹配一样就是有效证书,新版浏览器是从证书的扩展字段“使用者可选名称”中读取域名来匹配网址,匹配一样就是有效证书,匹配不一样就是无效证书,这种规则的改变一个证书可以绑定多个域名,多个域名不用再购买多个证书了。之前自颁发的SSL证书没有“使用者可选名称”这个字段,无法匹配证书中的域名与网址的对应关系,所以新版浏览就将此证书视为无效证书,所有浏览器厂商都会向此字段靠拢。

4.12306也使用了自签证书,而且要求我们把它存入“受信任的根证书颁发机构”,这么做对12306网站有什么好处,对用户有什么坏处?

对于12306网站来说使用这个自签名数字证书确实可以避免用户数据出现泄漏。如果有人试图伪造12306网站证书进行中间人攻击,即使在信任 SRCA 根证书的情况下也会遭到浏览器拦截。

铁信息工程集团本身是未经审计的证书签发机构,同时也没有 PKI 基础设施对证书进行管理或者吊销操作。如果 SRCA 根证书出现安全问题例如泄露了私钥那么中铁信息工程集团也没有办法及时吊销证书来防止伪造。如果 SRCA 根证书私钥泄露那么攻击者不但可伪造12306证书进行劫持,同时还可以伪造任意网站进行劫持。例如攻击者可以伪造支付宝网站或者网银证书并制作钓鱼网站, 这样你访问钓鱼网站的时候浏览器不会拦截。然后在你输入支付宝账号密码以及支付密码点击提交的时候, 攻击者在服务器上即可获得你的所有关键信息。

5.网上有很多收费的电子认证服务,可以提供证书颁发,那么使用这种证书的安全性如何?有没有脆弱点?

答题

浙公网安备 33010602011771号

浙公网安备 33010602011771号