Iptables用法规则及防火墙配置

【转载】http://www.cnblogs.com/yi-meng/p/3213925.html

iptables规则 即防火墙规则,在内核看来,规则就是决定如何处理一个包的语句。如果一个包符合条件,我们就用相应动作处理。

1.规则语句如下:

iptables [-t table] command chains [creteria] -j action

语法说明:

- -t table就是表名,filter/nat/mangle三个表中的一个,默认是filter表;

- command告诉程序如何做,比如:插入一个规则,还是删除等;

- chains 链,有五个,PREROUTING POSTROUTING INPUT OUTPUT FORWARD;

- action 处理动作,有ACCEPT DENY DROP REJECT SNAT DNAT;

例如 要增加一条规则禁止某个Ip访问:

iptables -I INPUT -s 10.198.18.107 -j DROP

默认filter表,“-I” 表示插入规则的command,INPUT chains链,处理动作:drop

2. 规则语法

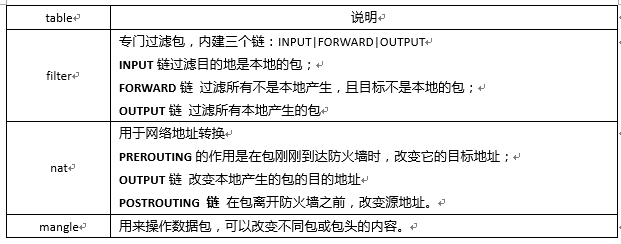

2.1 tables

2.2 command

指定iptables对提交的规则要做什么样的操作。这些操作可能是在某个表里增加或删除一些东西,或其他的动作。以下是iptables可用的command(如不做说明,默认表是filter)

2.3 chains

PREROUTING 是在包进入防火墙之后、路由决策之前做处理

POSTROUTING 是在路由决策之后,做处理

INPUT 在包被路由到本地之后,但在出去用户控件之前做处理

OUTPUT在去包的目的之前做处理

FORWARD 在最初的路由决策之后,做转发处理

2.4 匹配条件

2.4.1 基本匹配

2.4.2 隐含扩展匹配

这种匹配操作是自动的或隐含的装入内核的。例如使用-p tcp时,不需要再装入任何东西就可以匹配只有IP包才有的特点。

隐含匹配针对三种不同的协议,即TCP UDP ICMP。它们分别有一套适用于相应协议的判断标准

TCP匹配 只能匹配TCP包的细节,必须有-p tcp作为前提

--sport port 基于TCP包的源端口来匹配包

--dport port 基于TCP包的目的端口来匹配包

--tcp-flags tcp标志位 有两个参数列表。第一个是指定要检查的标识位;第二个是指定为1的标识位

UDP匹配

--sprot port

--dport port

ICMP匹配

--icmp-type

8 request 请求

0 reply 回复 响应

常用命令:

设置特定端口白名单:

iptables -A INPUT -p tcp --dport 9200 -s 10.44.100.141 -j ACCEPT;

iptables -A INPUT -p tcp --dport 9200 -s 10.44.100.114 -j ACCEPT;

iptables -A INPUT -p tcp --dport 9200 -j DROP

浙公网安备 33010602011771号

浙公网安备 33010602011771号