漫话web渗透 : xss跨站攻击day1

1.1什么是XSS跨站攻击

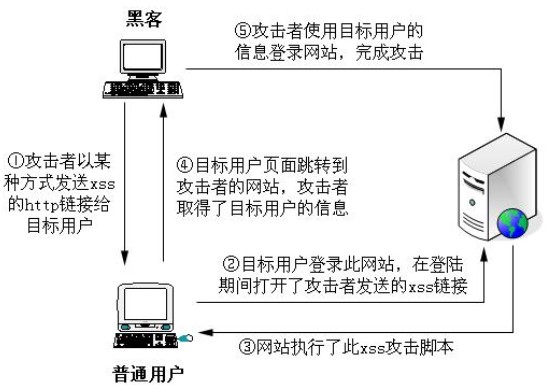

xss攻击并不是对服务器进行攻击,而是借助网站进行传播,攻击者精心构造的一个URL,欺骗受害者打开从而使恶意脚本在受害者计算机中悄悄运行 1.2XSS实例

1.2XSS实例

首先我们看一个简单的xss实例

<html>

<head>this is a xss test</head>

<body>

<script>alert("xss")</script>

</body>

</html>

运行后会显示一个alert

搭建一个简单的php网页

包含一个文本框和一个按钮用于submit,源码如下

html页

<html>

<head>

<title>xss test</title>

</head>

<body>

<form action="xss.php" method="POST">

research:<br>

<input type="test" name="name" value=""></input>

<input type="submit" value="submit"></input>

</body>

</html>

php页

<html>

<head>

<title>fin</title>

</head>

<body>

<?php

echo $_REQUEST[name];

?>

</body>

</html>

可以看到这个php源码未进行任何过滤就request了submit的数据,至此我们就可以构造脚本进行xss跨站攻击了

构造如下代码

这里我们就构造编写了一个alert框

1.3XSS分类

按照主流划分方法xss主要分为反射型、持久型两种

1.3.1反射型

反射型主要依靠攻击者诱骗用户访问一个精心构造的URL在受害者主机上运行恶意脚本,因为其依靠受害者点击执行,非持久化而得名

1.3.2持久型

常见的是通过在网站提交评论等方式,受害者在浏览网站时自行点开运行

浙公网安备 33010602011771号

浙公网安备 33010602011771号