后缀[torres@prooxy.tg].mkp勒索病毒解密 勒索病毒修复

什么是 Mkp 勒索软件?

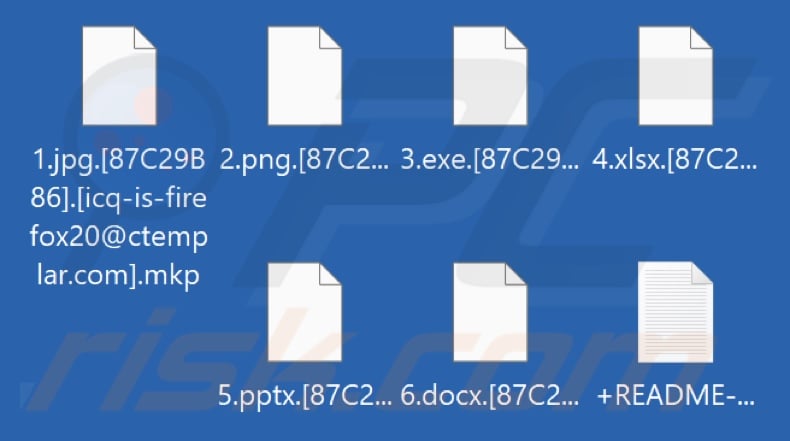

文件按照以下模式重命名:原始文件名、受害者的唯一 ID、网络罪犯的电子邮件地址和“ .mkp ”扩展名。例如,标题为“ 1.jpg ”的文件看起来类似于“ 1.jpg.[87C29B86].[icq-is-firefox20@ctemplar.com].mkp ”等。 “ +README-WARNING+.txt ”文件名被创建。

Mkp勒索软件加密的文件截图:

勒索软件是如何感染我的电脑的?

恶意软件(包括勒索软件)通过电子邮件垃圾邮件活动传播。诈骗电子邮件可能包含恶意文件作为附件或下载链接。这些文件可以是各种格式,例如可执行文件、存档文件、Microsoft Office 和 PDF 文档、JavaScript 等。当打开文件时,感染链就会启动。

恶意软件还通过可疑的下载渠道进行分发,例如非官方和免费文件托管网站、点对点 (P2P) 共享网络等。

还使用非法软件激活工具(“破解”)和虚假更新。“破解”工具可能会导致感染而不是激活许可产品。虚假更新程序通过利用过时的程序和/或安装恶意软件来感染系统。

如何保护自己免受勒索软件感染?

保护您的设备防止勒索软件攻击

定期更新您的设备

设置和执行定期备份

实施访问控制

使用杀毒软件

开启勒索软件保护

开启多重身份验证

使用独特的密码

中了[torres@prooxy.tg].mkp后缀勒索病毒文件怎么恢复

此后缀文件的修复成功率大概在95%~100%,可修复数据库数据。如果遇[torres@prooxy.tg].mkp后缀勒索病毒加密了文件,可以咨询专业数据恢复机构,发送文件样本进行咨询数据恢复方案,网上的数据恢复很多,一定要验证成功恢复的数据后再支付费用。

如何删除后缀[torres@prooxy.tg].mkp勒索病毒?下载删除工具。

常用的工具例如 360杀毒,火绒安全,金山杀毒都可以检测出[torres@prooxy.tg].mkp勒索病毒并对其进行查杀。

在大多数情况下,有一种方法可以免费恢复您的文件。搜索可用的备份,并使用它恢复您的系统。当然,您找到的备份可能太旧,并且不包含您需要的大量文件。但是,至少您可以确定系统中没有恶意软件。但是,为确保备份后系统中没有恶意程序,您需要使用反恶意软件扫描您的PC。

针对小型企业或高级家庭网络的额外措施

保护您的服务器

如果您在家中或企业中使用 NAS 或其他服务器,请格外小心以确保它们的安全。这些设备是网络犯罪分子的常见目标,因为它们通常存储重要文件或执行重要功能。

需要许多缓解策略来保护这些设备免受勒索软件的侵害。例如,重要的是要确保任何服务器或 NAS 设备定期更新,并使用强密码或多因素身份验证来保护帐户。您还应该考虑监控这些设备上的高磁盘活动和帐户登录并设置警报。如果您需要帮助来保护您的 NAS 或服务器,包括具体的缓解建议,请咨询 IT 专业人员。

浙公网安备 33010602011771号

浙公网安备 33010602011771号