随笔分类 - 红蓝对抗

红蓝对抗

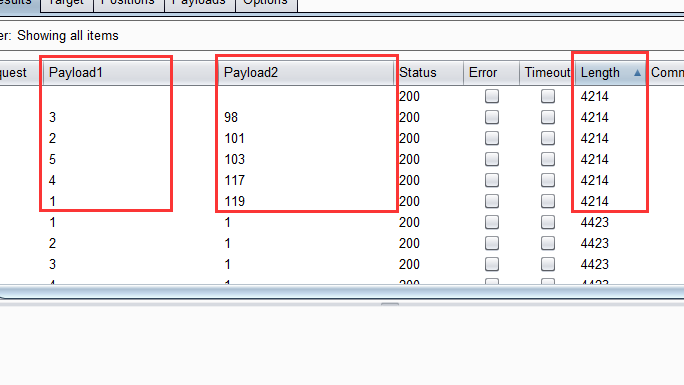

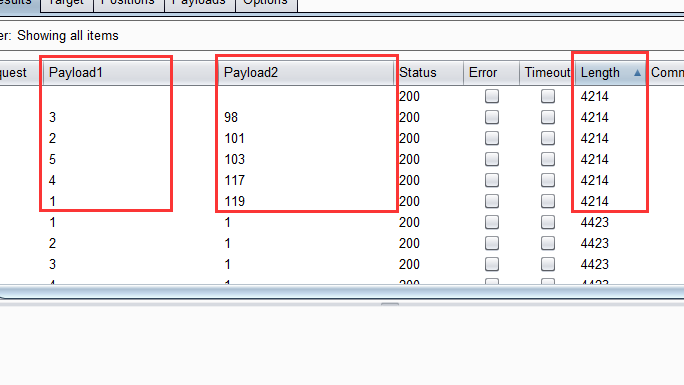

摘要: 直接开始 实战中碰到延时的注入点,一个一个测太麻烦,Python脚本又不会写,那我们就善用Burp。 首先要构造好注入语句,接着使用Burp抓包 发送到爆破模块去掉所有变量 设置两个变量 第一个是数据库的名字位,第二个是数据库名字符对应的ASCII码 爆破两个变量 选择Cluster bomb模式设

阅读全文

直接开始 实战中碰到延时的注入点,一个一个测太麻烦,Python脚本又不会写,那我们就善用Burp。 首先要构造好注入语句,接着使用Burp抓包 发送到爆破模块去掉所有变量 设置两个变量 第一个是数据库的名字位,第二个是数据库名字符对应的ASCII码 爆破两个变量 选择Cluster bomb模式设

阅读全文

直接开始 实战中碰到延时的注入点,一个一个测太麻烦,Python脚本又不会写,那我们就善用Burp。 首先要构造好注入语句,接着使用Burp抓包 发送到爆破模块去掉所有变量 设置两个变量 第一个是数据库的名字位,第二个是数据库名字符对应的ASCII码 爆破两个变量 选择Cluster bomb模式设

阅读全文

直接开始 实战中碰到延时的注入点,一个一个测太麻烦,Python脚本又不会写,那我们就善用Burp。 首先要构造好注入语句,接着使用Burp抓包 发送到爆破模块去掉所有变量 设置两个变量 第一个是数据库的名字位,第二个是数据库名字符对应的ASCII码 爆破两个变量 选择Cluster bomb模式设

阅读全文

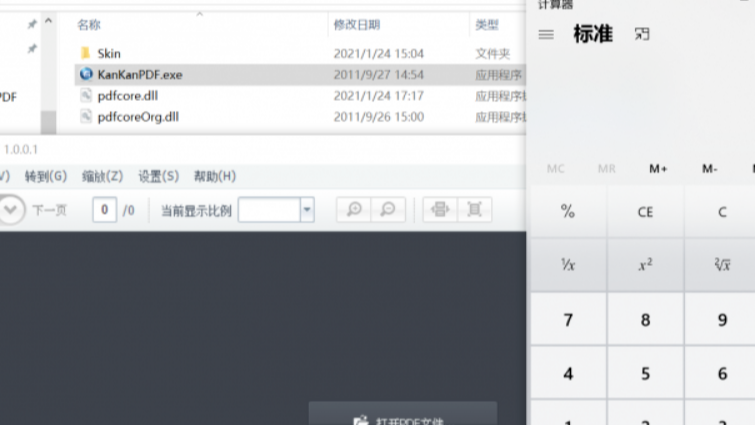

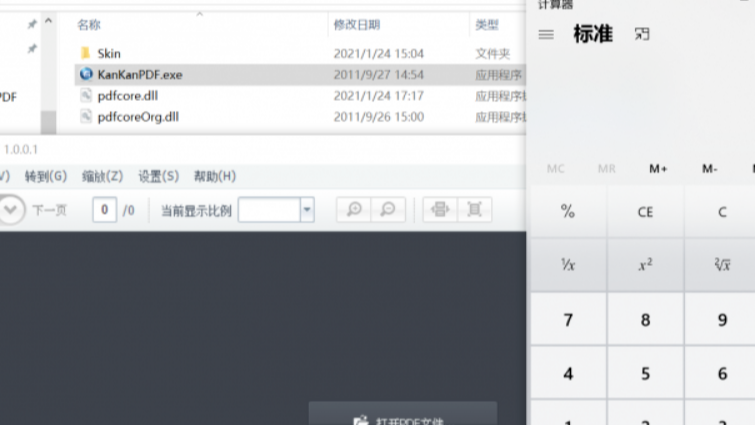

摘要: 0x00 前言 程序启动会调用固定的.dll文件,通过特定的手法将木马代码和进程注入到可被劫持的DLL文件中,当程序正常启动,我们代码也会秘密执行。 0x01 利用过程 用到的工具 1、Aheadlib2、Visual Studio 用美图看看Pdf来测试,朋友们可以拿这个练手,毕竟只有一个.dll

阅读全文

0x00 前言 程序启动会调用固定的.dll文件,通过特定的手法将木马代码和进程注入到可被劫持的DLL文件中,当程序正常启动,我们代码也会秘密执行。 0x01 利用过程 用到的工具 1、Aheadlib2、Visual Studio 用美图看看Pdf来测试,朋友们可以拿这个练手,毕竟只有一个.dll

阅读全文

0x00 前言 程序启动会调用固定的.dll文件,通过特定的手法将木马代码和进程注入到可被劫持的DLL文件中,当程序正常启动,我们代码也会秘密执行。 0x01 利用过程 用到的工具 1、Aheadlib2、Visual Studio 用美图看看Pdf来测试,朋友们可以拿这个练手,毕竟只有一个.dll

阅读全文

0x00 前言 程序启动会调用固定的.dll文件,通过特定的手法将木马代码和进程注入到可被劫持的DLL文件中,当程序正常启动,我们代码也会秘密执行。 0x01 利用过程 用到的工具 1、Aheadlib2、Visual Studio 用美图看看Pdf来测试,朋友们可以拿这个练手,毕竟只有一个.dll

阅读全文

摘要:使用Python编写探测WAF指纹脚本,再结合到Sqlmap中,这样以后再探测网站时,如果识别到此WAF指纹,就会显示出来。本文属于巡安似海PyHacker系列课程

阅读全文

浙公网安备 33010602011771号

浙公网安备 33010602011771号