刷POC

来自于公众号:

原文链接:技术课堂 | POC编写之刷分大法 (qq.com)

1、找漏洞之常用漏洞公开平台:

对于白帽子而言,PoC/Exp资源库就是我们的军火库,军火不行怎么上战场?

推荐漏洞公开平台:

(1)微信公众号、博客文章

推荐一个平台:

http://wechat.doonsec.com/wechat_github/

里面收集了很多的安全公众号,每天也可以查看文章,有时候公众号复现之后还会提供测试目标的dork语法方便查找目标和docker靶机。

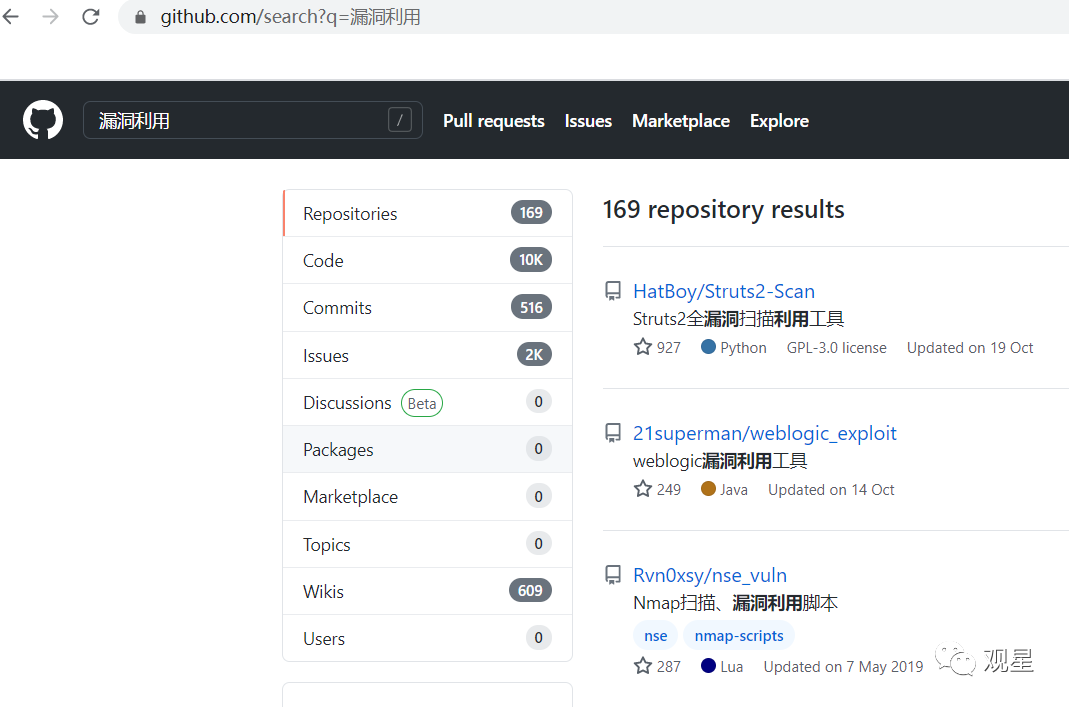

(2)github

现在大部分的白帽子都喜欢在github公开漏洞利用,搜索一下可能有惊喜。

链接:https://github.com/。

这里提供一个思路,采集大量的cve编号和利用相关关键字搜索或者监控每天更新的cve编号+相关关键字搜索poc,这样可以刷大量poc。注意:需要注意的是可能会出现”假货“,看到exp/poc等可执行的脚本,有能力的先看看代码别着急运行,看不懂可以丢虚拟机运行,不然下一秒就是”有主机请求上线!“

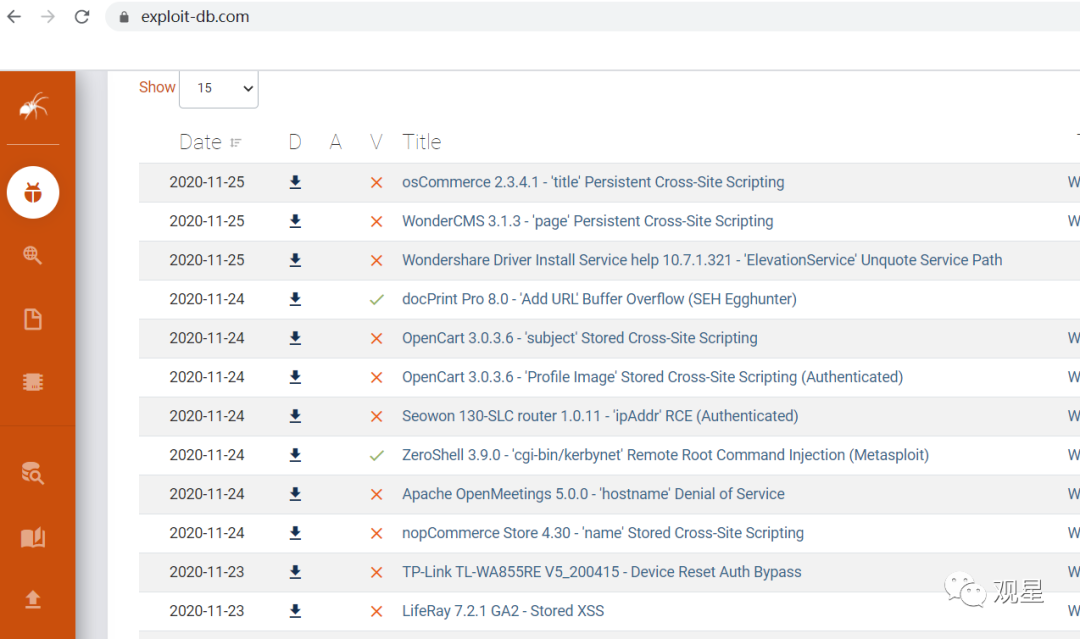

(3)exp-db

面向全世界黑客的漏洞提交平台,该平台会公布最新漏洞的相关情况。链接:

http://www.exploit-db.com/

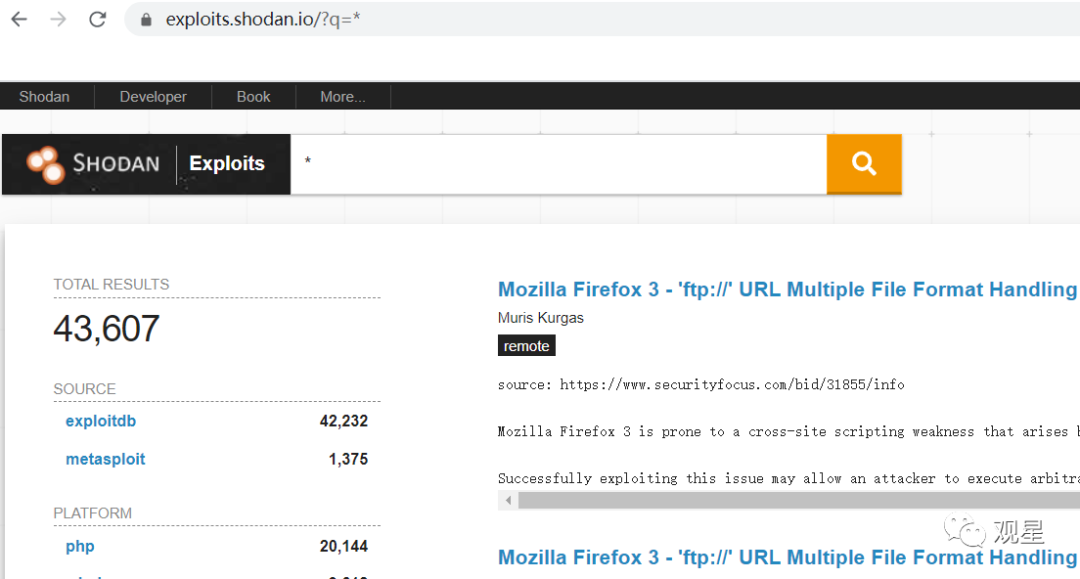

(4)shodan

shodan:一款国外的网络空间搜索引擎,它也会收集一些exp,链接:

https://exploits.shodan.io/?q=*

(5)packetstorm

很多exp的老牌安全网站,链接:

https://packetstormsecurity.com/files/tags/exploit/

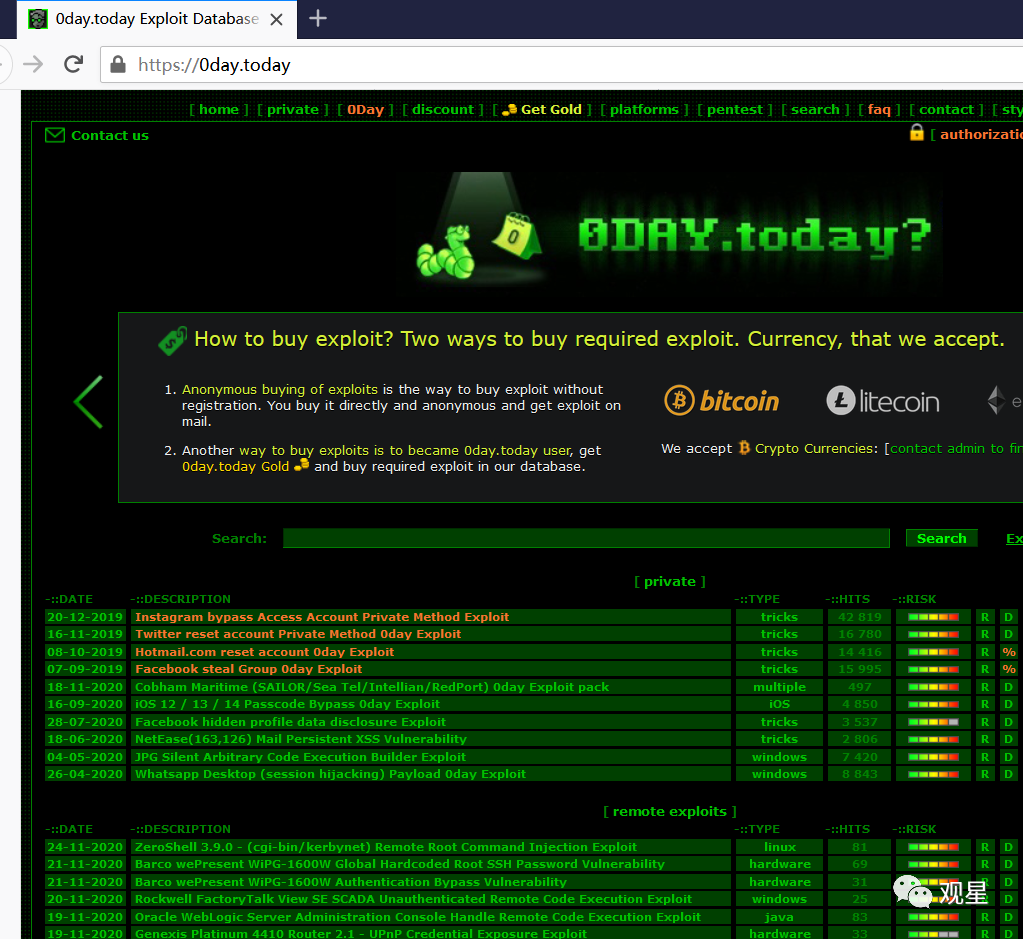

(6)0day.today

链接:https://0day.today/(打不开请自行解决)

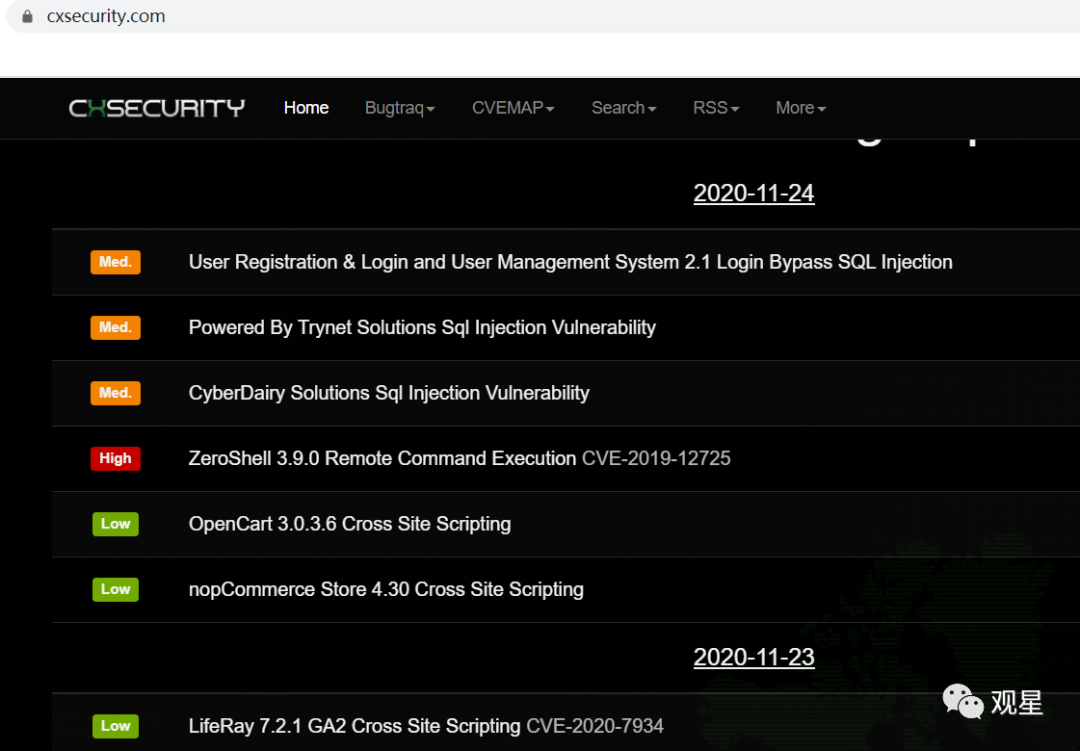

(7)cxsecurity.com

里面会公开一些漏洞,漏洞详情里面有时候会有直接测试的漏洞链接,

链接:https://cxsecurity.com/

(8)seebug

知道创宇的漏洞平台

链接:https://www.seebug.org/

(9)其他

• http://www.openwall.com/lists/oss-security/

• https://www.vulnerability-lab.com/

• https://www.exploit-database.net/

• http://www.expku.com/

• 推特

• 论坛

• 0组(可惜是要登录的)

• 白泽文库

• 博客

• 等等

2、找漏洞之从关键字出发:

"捡洞"玩法:拿一个案例来说:在cnvd提交漏洞,有时候白帽子会填写xxxxx系统shxxxxx.php存在sql注入,cnvd发布漏洞的漏洞标题就可能是xxxxx系统shxxxxx.php存在sql注入。这时候就可以往回找,搜索引擎:intext:"xxxxx系统",可以找到线上目标或者官网的案例展示,看到类似的就可以尝试测试,最后就是类似漏洞链接、点发现。这里推荐平台:

https://www.anquanke.com/vul

https://www.cnvd.org.cn/

3、漏洞复现之找目标和docker靶机

通常找目标可以是fofa、zoomeye、google等搜索引擎,也可以寻找docker或者编写docker漏洞环境,这里推荐fofa、zoomeye、google寻找线上目标,原则:国外目标优先、点到为止。

浙公网安备 33010602011771号

浙公网安备 33010602011771号