堡垒机(python产品)

https://www.jumpserver.org/

这里能够将开源堡垒机部署好,你就已经具备了在生产环境下,维护python后端项目的上线能力,复杂度也足够了。

包括主流的前端、后端,数据库的部署能力。

图解堡垒机、跳板机的区别

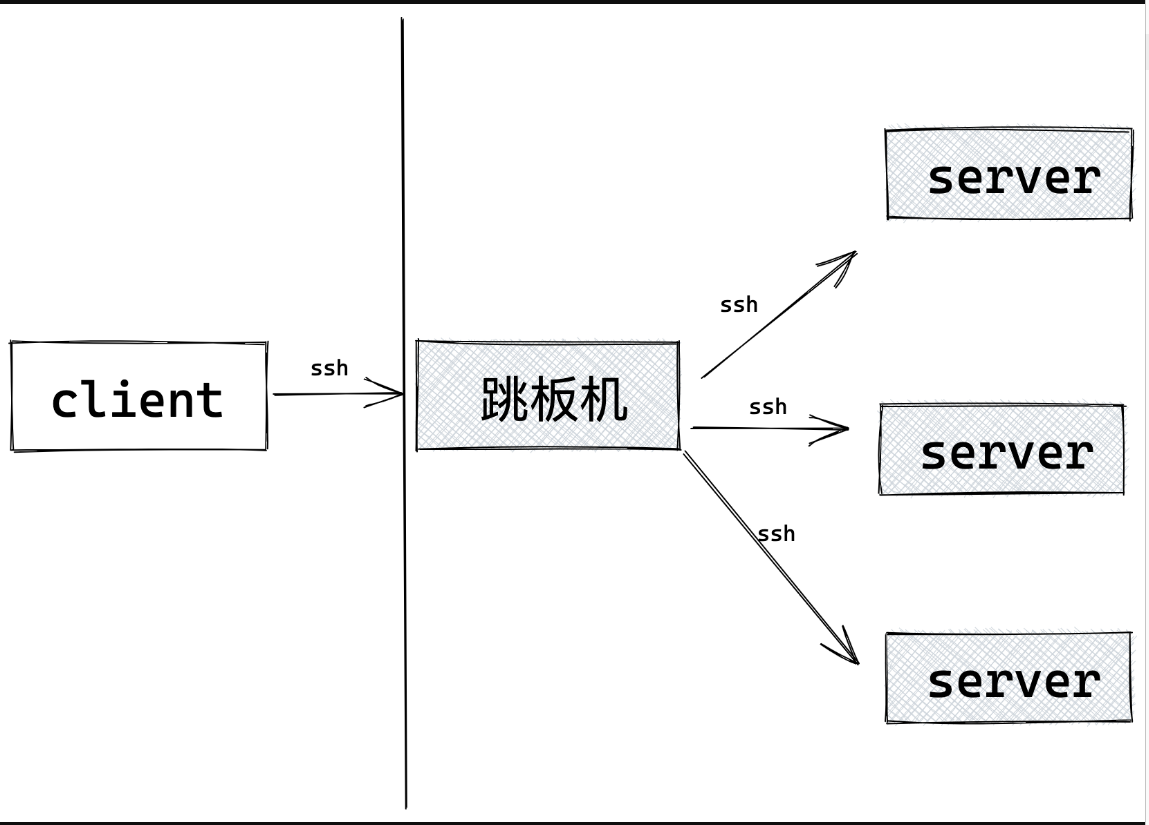

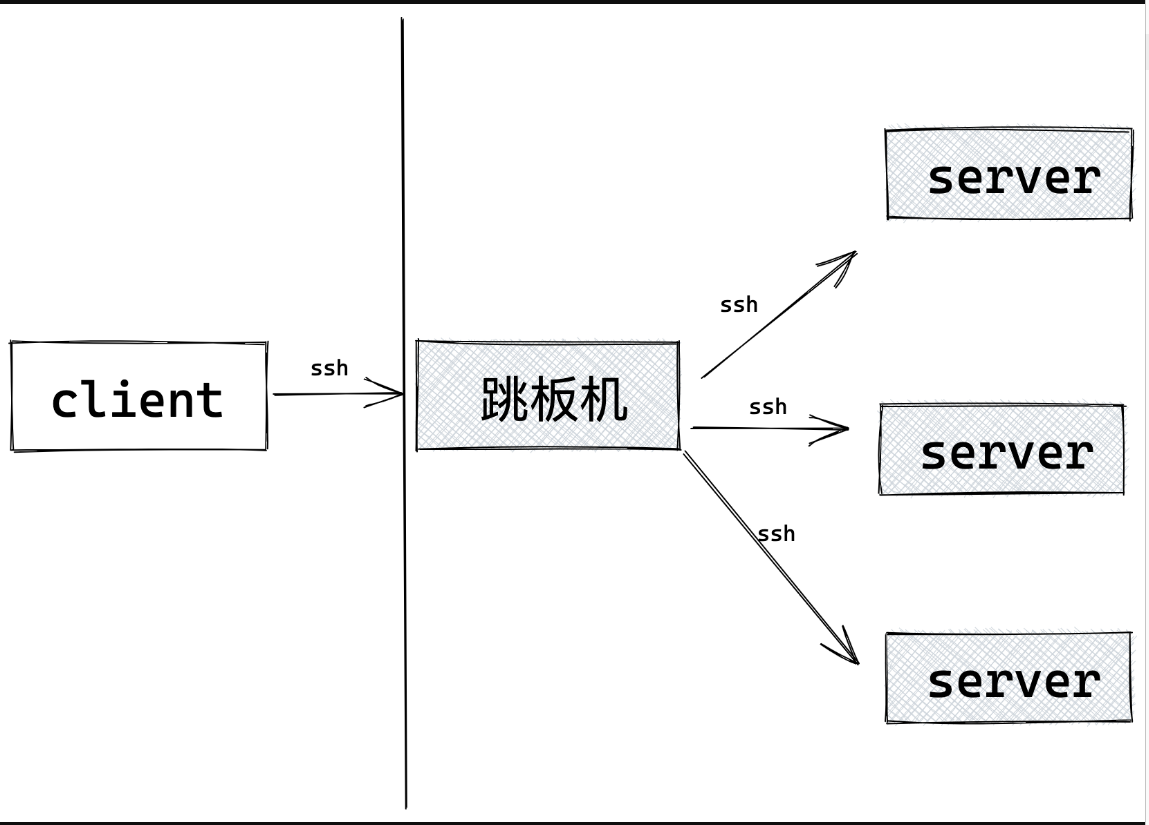

跳板机

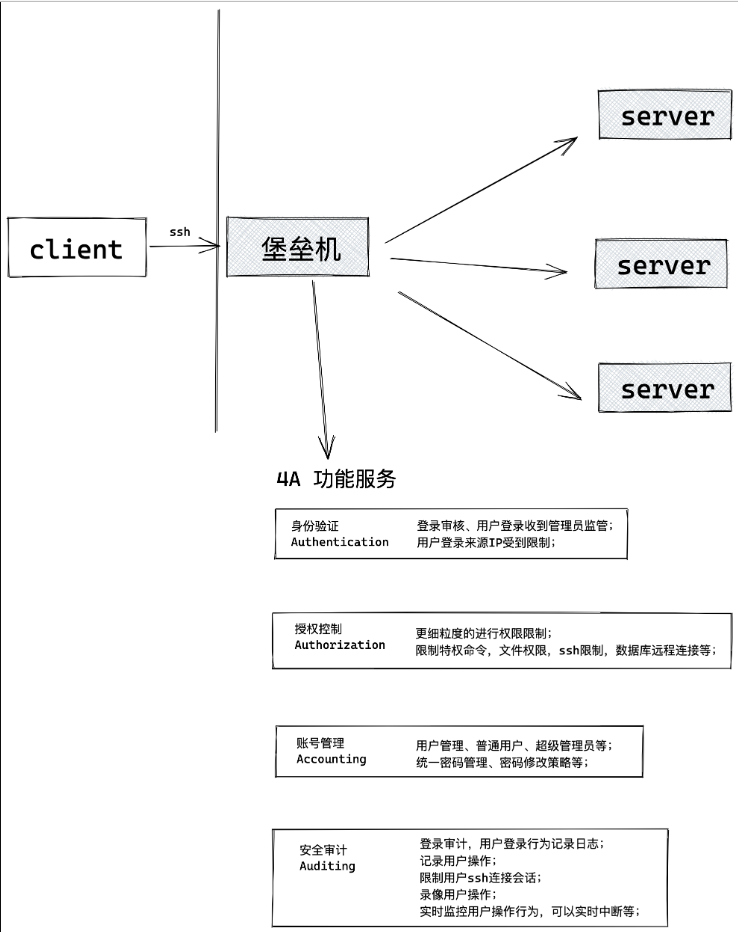

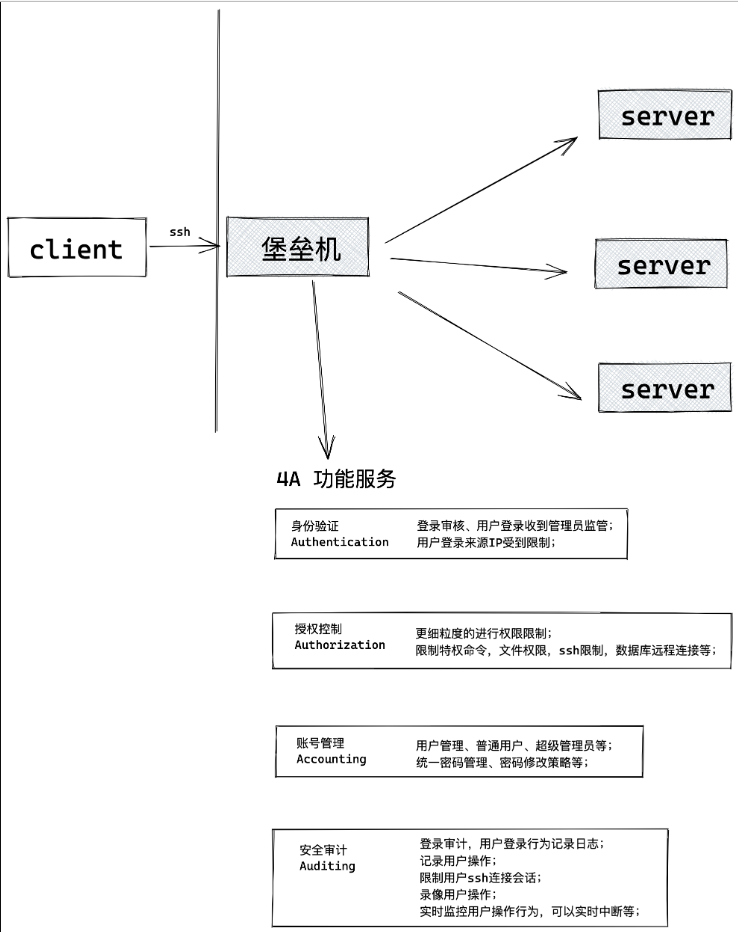

堡垒机

什么是跳板机

跳板机就是一台服务器,运维人员在维护过程中首先要统一登录到这台服务器,然后再登录到目标设备进行维护和操作;

在腾讯,跳板机是开发者登录到服务器的唯一途径,开发者必须先登录跳板机,再通过跳板机登录到应用服务器。

跳板机属于内控堡垒机范畴,是一种用于单点登陆的主机应用系统。跳板机就是一台服务器,维护人员在维护过程中,首先要统一登录到这台服务器上,然后从这台服务器再登录到目标设备进行维护。但跳板机并没有实现对运维人员操作行为的控制和审计,此外,跳板机存在严重的安全风险,一旦跳板机系统被攻入,则将后端资源风险完全暴露无遗。

跳板机的优缺点

优势:集中式进行管理

缺点:

没有实现对运维人员操作行为的控制和审计,使用跳板机的过程中还是会出现误操作,违规操作等导致的事故,一旦出现操作事故很难定位到原因和责任人。

运维思想

审计是事后行为,可以发现问题及责任人,但是无法防止问题发生

只有事先严格控制,才能从源头解决根本问题。

系统账号的作用只是区分工作角色,但是无法确认该执行人的身份

堡垒机的由来

人们逐渐认识到跳板机的不足,需要更新、更好的安全技术理念来实现运维操作管理,需要一种能满足角色管理与授权审批、信息资源访问控制、操作记录和审计、系统变更和维护控制要求,并生成一些统计报表配合管理规范来不断提升IT内控的合规性的产品。

2005年前后,运维堡垒机开始以一个独立的产品形态被广泛部署,有效地降低了运维操作风险,使得运维操作管理变得更简单、更安全。

2005年齐治科技研发出世界第一台运维堡垒机;(齐治科技官网http://www.shterm.com/)

堡垒机的作用

1)核心系统运维和安全审计管控;

2)过滤和拦截非法访问、恶意攻击,阻断不合法命令,审计监控、报警、责任追踪;

3)报警、记录、分析、处理;

堡垒机核心功能

1)单点登录功能

支持对X11、Linux、Unix、数据库、网络设备、安全设备等一系列授权账号进行密码的自动化周期更改,简化密码管理,让使用者无需记忆众多系统密码,即可实现自动登录目标设备,便捷安全;

2)账号管理

设备支持统一账户管理策略,能够实现对所有服务器、网路设备、安全设备等账号进行集中管理,完成对账号整个生命周期的监控,并且可以对设备进行特殊角

设置,如:审计巡检员、运维操作员、设备管理员等自定义,以满足审计需求;

3)身份认证

设备提供统一的认证接口,对用户进行认证,支持身份认证模式包括动态口令、静态密码、硬件key、生物特征等多种认证方式,设备具有灵活的定制接口,可以与其他第三方认证服务器直接结合;

安全的认证模式,有效提高了认证的安全性和可靠性;

4)资源授权

设备提供基于用户、目标设备、时间、协议类型IP、行为等要素实现细粒度的操作授权,最大限度保护用户资源的安全;

5)访问控制

设备支持对不同用户进行不同策略的制定,细粒度的访问控制能够最大限度的

保护用户资源的安全,严防非法、越权访问事件的发生;

6)操作审计

设备能够对字符串、图形、文件传输、数据库等安全操作进行行为审计;通过设备录像方式监控运维人员对操作系统、安全设备、网络设备、数据库等进行的各种操作,对违规行为进行事中控制;对终端指令信息能够进行精确搜索,进行录像精确定位;

堡垒机应用场景

1)多个用户使用同一账号

多出现在同一工作组中,由于工作需要,同时系统管理员账号唯一,因此只能多用户共享同一账号;如果发生安全事故,不仅难以定位账号的实际使用者和责任人,而且无法对账号的使用范围进行有效控制,存在较大的安全风险和隐患;

2)一个用户使用多个账号。

目前一个维护人员使用多个账号时较为普遍的情况,用户需要记忆多套口令同时在多套主机系统、网络设备之间切换,降低工作效率,增加工作复杂度;

3)缺少统一的权限管理平台,难以实现更细粒度的命令权限控制。

维护人员的权限大多是粗放管理,无基于最小权限分配原则的用户权限管理,难以实现更细粒度的命令权限控制,系统安全性无法充分保证;

4)无法制定统一的访问审计策略,审计粒度粗。

各个网络设备、主机系统、数据库是分别单独审计记录访问行为,由于没有统一审计策略,而且各系统自身审计日志内容深浅不一,难以及时通过系统自身审计发现违规操作行为和追查取证;

5)传统的网路安全审计系统无法对维护人员经常使用的SSH、RDP等加密、图形操作协议进行内容审计。

目标价值

目标

堡垒机的核心思路是逻辑上将人与目标设备分离,建立“人-〉主账号(堡垒机用户账号)-〉授权—>从账号(目标设备账号)的模式;在这种模式下,基于唯一身份标识,通过集中管控安全策略的账号管理、授权管理和审计,建立针对维护人员的“主账号-〉登录—〉访问操作-〉退出”的全过程完整审计管理,实现对各种运维加密/非加密、图形操作协议的命令级审计。

系统

1、企业角度

通过细粒度的安全管控策略,保证企业的服务器、网络设备、数据库、安全设备等安全可靠运行,降低人为安全风险,避免安全损失,保障企业效益。

2、管理员角度

所有运维账号的管理在一个平台上进行管理,账号管理更加简单有序;

通过建立用户与账号的唯一对应关系,确保用户拥有的权限是完成任务所需的最小权限;

直观方便的监控各种访问行为,能够及时发现违规操作、权限滥用等。

鉴于多账号同时使用超管进行的操作,便于实名制的认证和自然人的关联。

3、普通用户角度

运维人员只需记忆一个账号和口令,一次登录,便可实现对其所维护的多台设备的访问,无须记忆多个账号和口令,提高了工作效率,降低工作复杂度。

4、应用

一种用于单点登陆的主机应用系统,目前电信、移动、联通三个运营商广泛采用堡垒机来完成单点登陆。

在银行、证券等金融业机构也广泛采用堡垒机来完成对财务、会计操作的审计。

在电力行业的双网改造项目后,采用堡垒机来完成双网隔离之后跨网访问的问题,能够很好的解决双网之间的访问的安全问题。

5、相关厂商

思福迪、帕拉迪、圣博润、尚思卓越、绿盟、[3]科友、齐治、金万维、极地、派拉等,这些都是目前行业里做的专业且受到企业用户好评的厂商,但每家厂商的产品所关注的侧重又有所差别。

浙公网安备 33010602011771号

浙公网安备 33010602011771号