cm3 逆向分析

cm3 逆向分析

前言

这道题没加壳,也没加密算法,主要看代码逻辑。

逆向分析

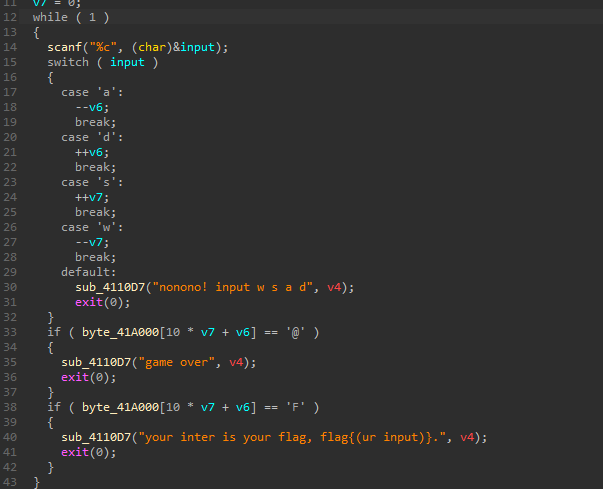

代码很短,一共这么几句。

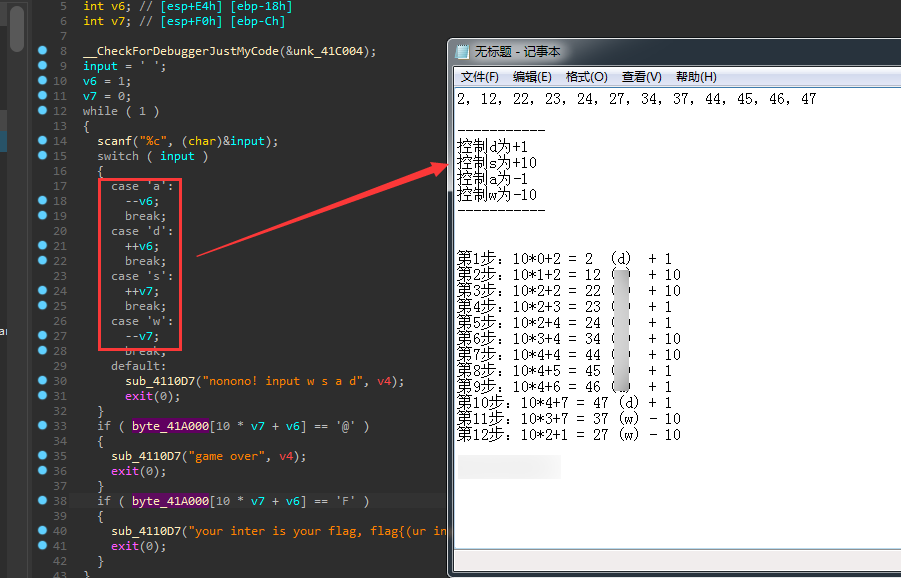

看提示知道只让我们输入w、s、a、d这几个字符,并且用这些字符控制v6和v7的自增、自减,而v6和v7可以用来控制byte_41a000数组的元素下标。

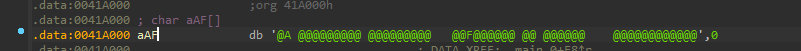

然后这里看下数组byte_41A000的内容,是个字符串,

其中在代码33行中他有判断如果数组下标10*v7+v6的元素为@就退出程序。

所以我们的思路就找出从A开始所有不是@字符的下标索引,数过后的下标为2,12,22,23,24,27,34,37,44,45,46,47。

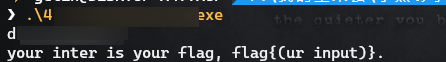

flag为:flag{xxxxxx}

本文来自博客园,作者:VxerLee,转载请注明原文链接:https://www.cnblogs.com/VxerLee/p/15338949.html 专注逆向、网络安全 ——VxerLee

浙公网安备 33010602011771号

浙公网安备 33010602011771号