信息收集

理论知识:

渗透测试

黑盒,白盒,两种渗透测试的类型

登陆框,客户提供了账户密码就是白盒的渗透,没有任何信息就是黑盒

需要客户的渗透测试授权书

目标:尽可能多的发现web漏洞,

需要隐藏自己的ip和攻击流量么,不需要

一个excel表格,里面存放了客户的资产(域名和),限定了资产范围,不允许攻击客户提供资产范围之外的网站或者主机

红蓝对抗

目标:模拟真实的对抗,红方目的就是为了拿下靶标系统

需要隐藏自己的ip和攻击流量么,需要

一个公司名,不限制资产范围,只要属于该公司的信息系统,全在授权范围之内

**测试目标:testfire.net**

域名与ip

通过域名获取IP

nslookup www.xiusafe.com

ping www.xiusafe.com

osint

OSINT即开源情报收集,是指从媒体、网络、官方渠道等平台,整理一些公开的数据资料,形成系统性情报信息的过程。

它分为主动和被动两种采集方式,被动采集即利用第三方平台进行收集信息,如shodan、fofa、censys等,优点在于查询成本低、行为比较隐蔽;而主动扫描需要与目标进行交互,存在一定的风险,但可以获取到更新、更多样化的数据。

CDN

作用

1、提高用户访问速率,优化用户使用体验。

2、隐藏真实服务器的IP

3、防御功能,访问请求会先经过CDN节点的过滤,该过滤可对SQL注入、XSS、Webshell上传、命令注入、恶意扫描等攻击行为进行有效检测和拦截。CDN节点将认为无害的数据提交给真实的主机服务器。

**是否存在CDN**

多地ping,是否存在多个ip

**Bypass cdn**

**多地ping**

国外的ip

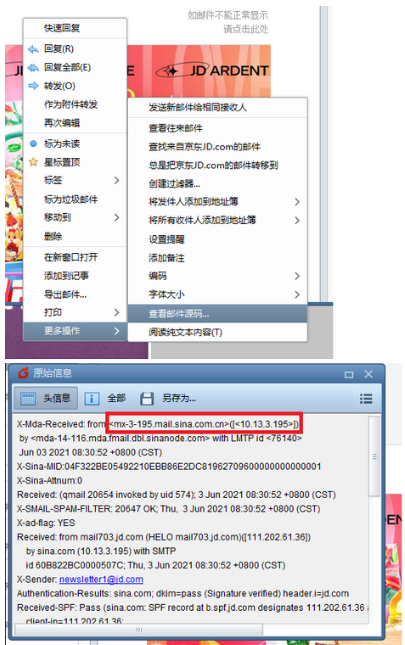

**邮件服务器**

邮件服务器和web服务器在一个主机上,一个ip

诱使邮件服务器给我们发邮件

服务器发送邮件给员工,是以自己的真实ip发送的

foxmail客户端

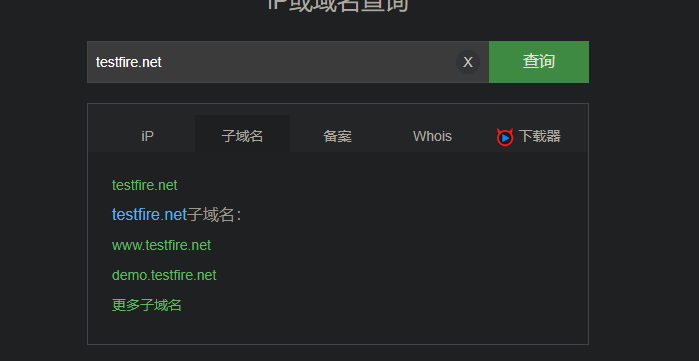

子域名

查找子域名的ip

1、与主域名在同一台服务器上

2、与主域名一个网段

子域名爆破,查询子域名ip地址

真实IP寻找

cdn服务商,A

域名直接丢

https://get-site-ip.com/

http://crimeflare.org:82/cfs.html

查找老域名

查找关联域名

信息泄露/配置文件

Phpinfo

网页源码

前端代码

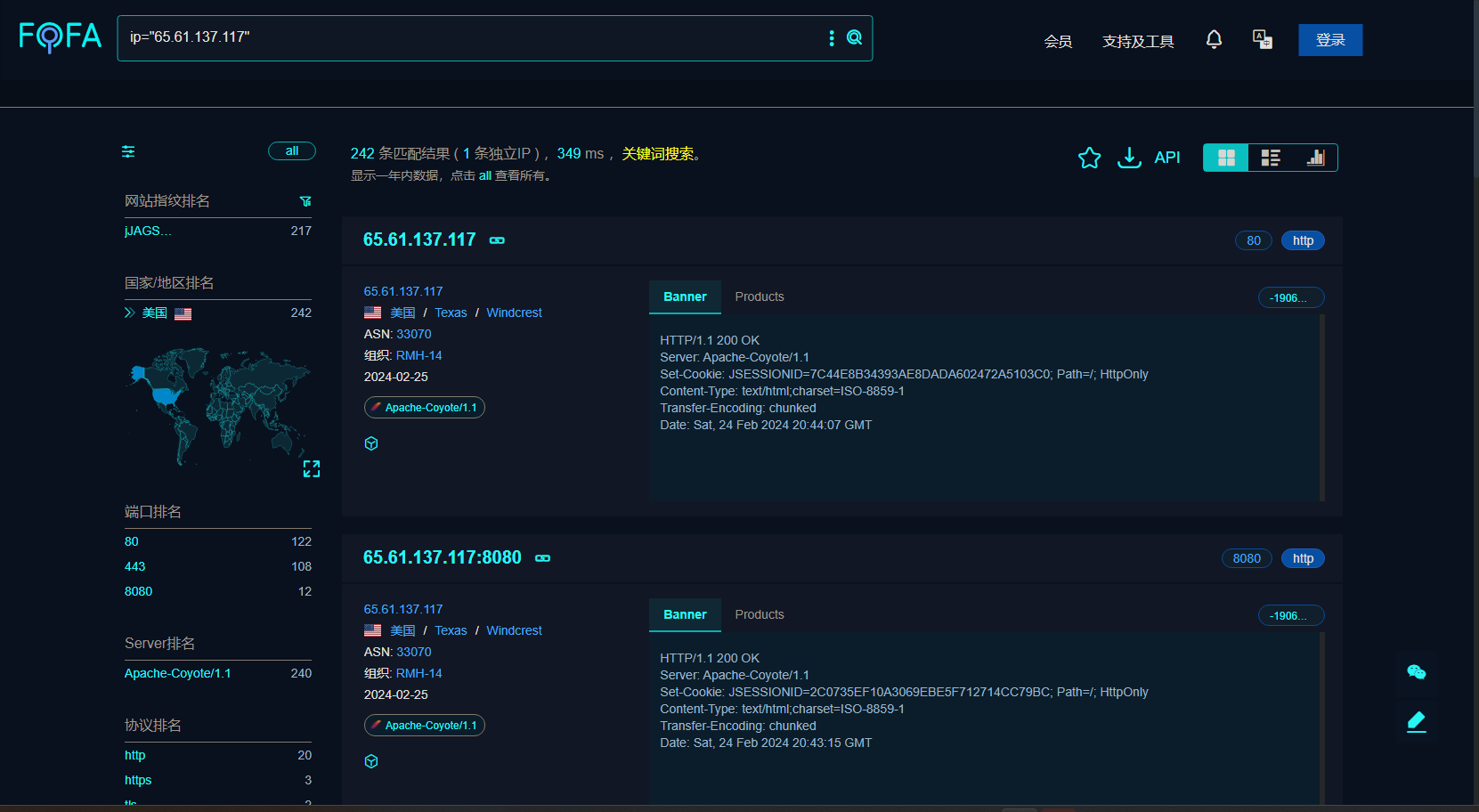

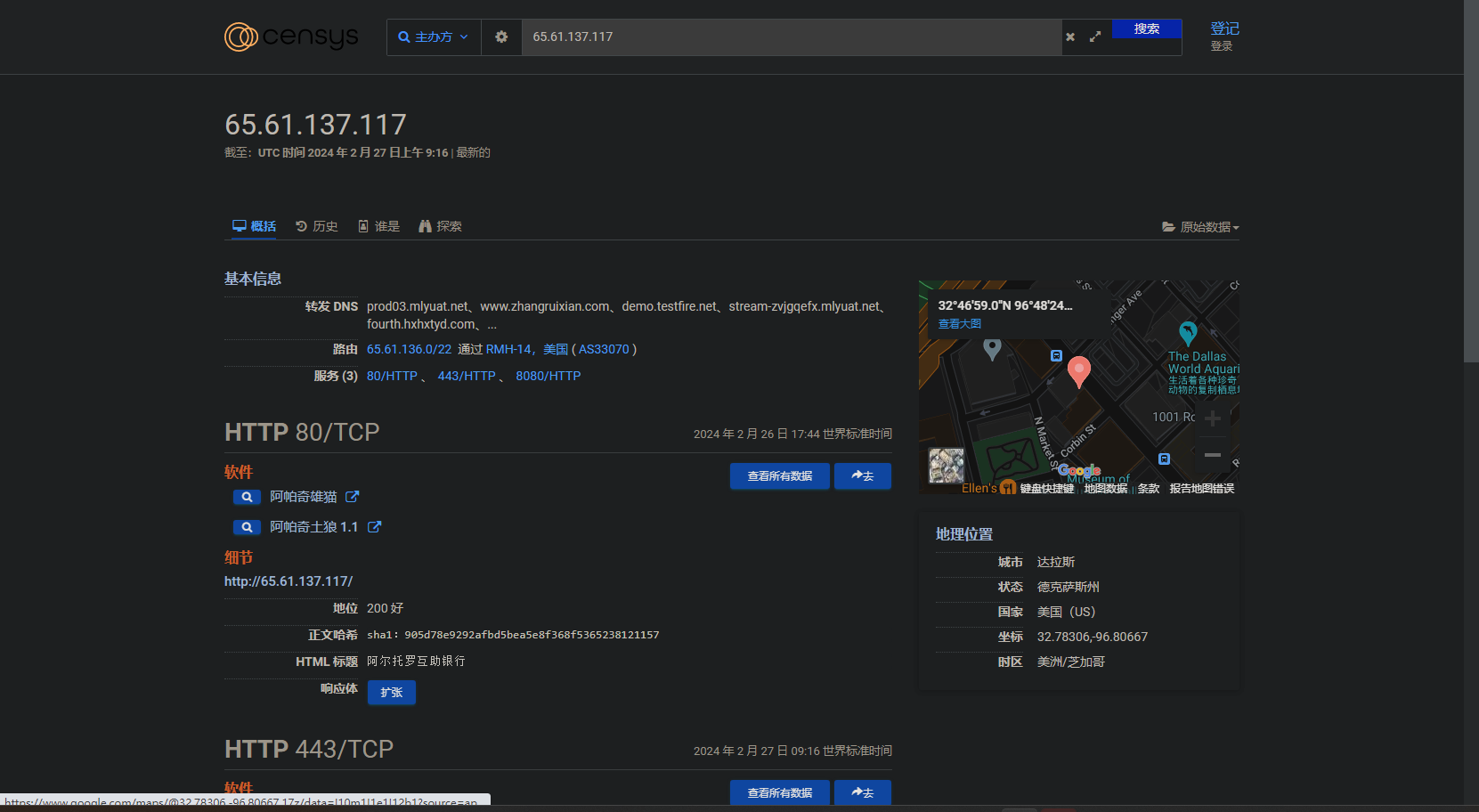

Shodan/fofa/zoomeye/hunter

网站漏洞

Ssrf

命令执行

SQL注入等

DNS记录,证书

搜索引擎语法

Google hacking

site:限制搜索范围为某一网站,例如:site:baidu.com "admin" 可以搜索baidu.com网站上包含关键词“admin”的页面。

inurl:限制关键字出现在网址的某个部分,例如:inurl:php?id= 可以搜索网址中包含php?id=的页面。

intitle:限制关键字出现在页面标题中,例如:intitle:index of / 定位网站目录索引页面。

filetype:限制搜索特定文件类型,例如:filetype:pdf site:example.com 可以搜索example.com网站上的pdf文件。

cache:查看Google对某个页面的快照,例如:cache:example.com 查看Google对example.com的快照。

更多资料

https://ght.se7ensec.cn/#

https://github.com/K0rz3n/GoogleHacking-Page

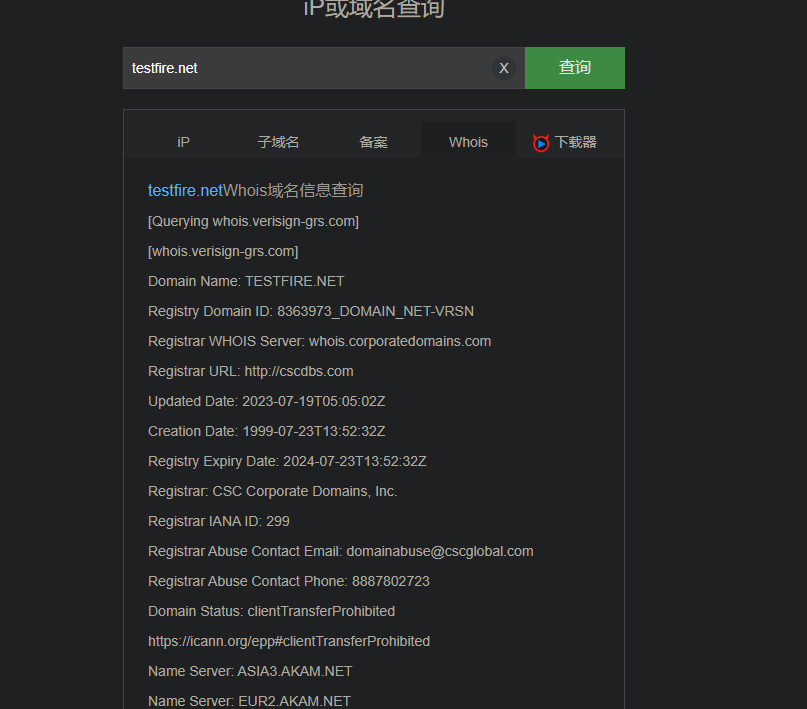

WHOIS

域名的whois信息可以提供以下作用:

确认域名的所有者、注册商、注册日期和到期日期等基本信息。

了解域名的注册历史,对于判断一个域名的可信度和信誉程度有很大帮助。

判断一个域名是否正在被使用及其使用方式,是否涉及到滥用、欺诈等问题。

可以通过whois信息获得自己的域名信息,及时检查域名是否即将到期,避免域名失效带来的影响。

端口对外开放情况

nmap

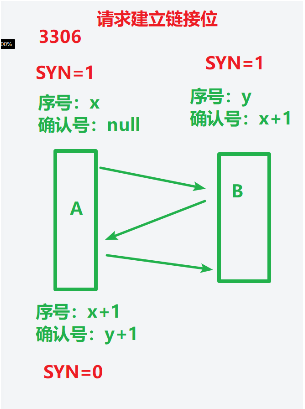

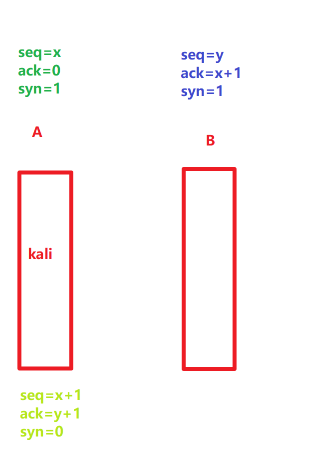

-sS:进行TCP SYN(半开放式)扫描。这是一种常用的扫描方式,通过发送TCP SYN包,判断目标主机的端口是否开放。

-sT:进行TCP连接扫描。这种扫描方式也是基于TCP,通过建立TCP连接,判断目标主机的端口是否开放。

-sU:进行UDP扫描。UDP是一种无连接的协议,因此不能像TCP一样建立连接来确定目标主机的端口是否开放。这种扫描方式需要发送UDP数据包,通过响应的数据包判断端口是否开放。

-O:进行操作系统信息探测。通过使用不同的特征扫描目标主机,判断其使用的操作系统。

-p:指定端口扫描范围。可以指定端口范围、单个端口或多个离散的端口。

-A:激活“操作系统指纹识别”、“版本检测”、“脚本扫描”等高级扫描选项。

-sV:进行服务版本检测。这种扫描方式可以探测出目标主机运行的具体服务以及其版本号。

-T:设置扫描速度。可以设置不同的速度等级,以适应不同的扫描环境。速度级别从0到5,级别越高,扫描速度越快,但也越容易被防火墙拦截

网站的三种部署模式

主域名与子域名的方式

a.com 1.a.com

邮件服务:mail.baidu.com

web服务:www.baidu.com

目录

邮件服务:baidu.com/mail

web服务:baidu.com/www

端口

a.com:8080

网站架构/服务器指纹/CMS识别

内容管理系统,网站模板

网页源代码

请求头/响应头

网站底部,顶部,左上角右上角

网站报错信息

域名/install

Firefox插件Wappalyzer

CMS漏洞

https://github.com/s7ckTeam/Glass

https://github.com/EdgeSecurityTeam/EHole

定位版本对应已知漏洞检查

CMS未知漏洞挖掘

显示网站使用的技术

https://whatcms.org/

https://builtwith.com/

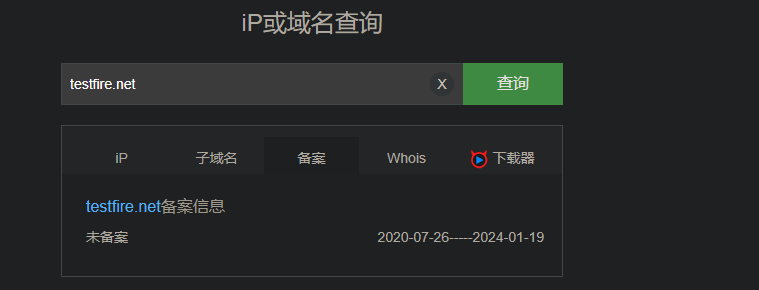

备案

备案信息 资产收集

● 站长之家 https://icp.chinaz.com

● 天眼查 https://www.tianyancha.com/

● 企查查

● 爱企查

● ICP备案查询网 http://www.beianbeian.com/

● 爱站备案查询 https://icp.aizhan.com/

● 域名助手备案信息查询 http://cha.fute.com/inde

同IP网站

ip反查

100.1.1.1

企业使用的公网地址都是固定的

子域名

gobuster

fofa

证书 https://crt.sh

同样架构或源码的站

前端代码

C段

webfinder

网页缓存

社交

QQ、weibo、支付宝、脉脉、咸鱼、短视频、人人、贴吧、论坛

外网信息,推特、ins、fb等

注册过的网站

默认密码

注册

历史DNS解析记录

https://x.threatbook.cn/ 微步在线

https://tools.ipip.net/cdn.php

https://dnsdb.io/zh-cn/

目录爆破

一定要取得客户的同意,会对业务造成影响

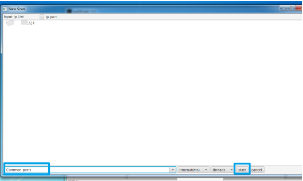

dirsearch使用

-u 指定网址

指定网站语言

-w 指定字典

-r 递归目录(跑出目录后,继续跑目录下面的目录)

-random-agents 使用随机UA

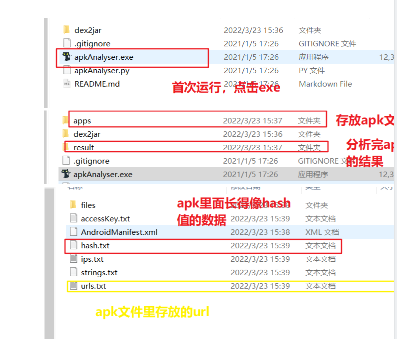

APK

apkanalyser

模拟器抓包,或者手机抓包

实操

多地ping可以确定没有dns

漏扫工具看一下漏洞挺多

子域名收集,whois信息,备案信息

上fofa和censys看一下

浙公网安备 33010602011771号

浙公网安备 33010602011771号